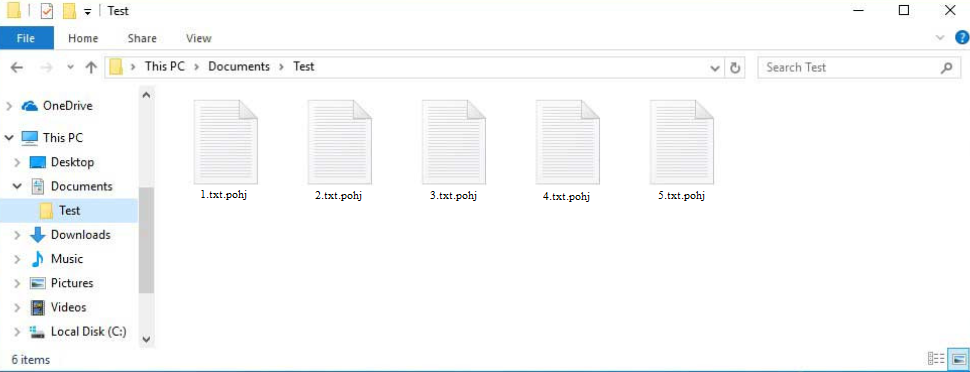

Najnowszy wariant ransomware Djvu/STOP nazywa się Pohj ransomware . Podobnie jak wszystkie wcześniejsze wersje, Pohj ransomware szyfruje pliki użytkowników i żąda zapłaty za ich odblokowanie. Rozszerzenie .pohj jest dodawane do zaszyfrowanych plików, dlatego nazywa się Pohj ransomware . Nie będzie można otworzyć żadnego z zaszyfrowanych plików bez deszyfratora. I tylko cyberprzestępcy stojący za tym ransomware mają dostęp do deszyfratora. Ofiary są proszone o zapłacenie za to 980 dolarów.

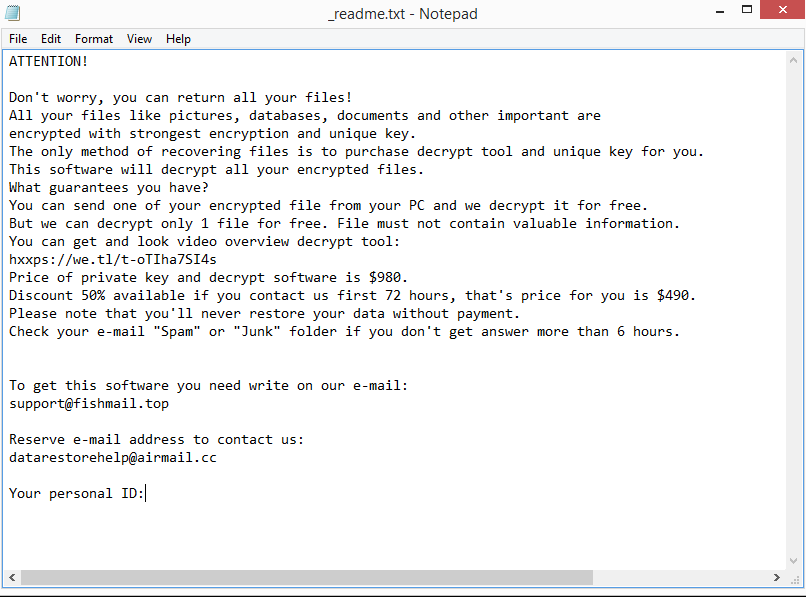

Jak tylko infekcja zostanie zainicjowana, natychmiast rozpocznie się szyfrowanie plików. Koncentruje się głównie na plikach osobistych, takich jak zdjęcia, filmy i dokumenty. Będzie jasne, które pliki zostały zaszyfrowane z powodu rozszerzenia .pohj. Niestety, nie będziesz w stanie otworzyć plików, które mają to rozszerzenie, chyba że najpierw je odszyfrujesz za pomocą deszyfratora. Ponieważ jednak tylko operatorzy złośliwego oprogramowania mają deszyfrator, zdobycie go nie będzie łatwe. Jak możesz go kupić, wyjaśniono w _readme.txt notatce z żądaniem okupu, która jest upuszczana w każdym folderze zawierającym zaszyfrowane pliki. Notatka nie mówi zbyt wiele, ale zawiera instrukcje.

Zgodnie z notatką z żądaniem okupu, deszyfrator za Pohj ransomware 980 USD. Ofiary, które skontaktują się ze złośliwymi aktorami w ciągu pierwszych 72 godzin, podobno otrzymają 50% zniżki, choć powinieneś być sceptyczny. Ogólnie rzecz biorąc, współpraca z cyberprzestępcami ani płacenie żądanego okupu nie jest dobrym pomysłem. Nie ma gwarancji, że deszyfrator zostanie wysłany do Ciebie, jeśli zapłacisz okup. Ransomware nie działa jak typowy biznes, a jego operatorom nie można ufać. Nawet jeśli ofiary zapłacą, operatorzy szkodliwego oprogramowania raczej nie poczują żadnego zaangażowania, aby im pomóc. Ważne jest również, aby pamiętać, że pieniądze, które ofiary płacą, będą wspierać przyszłą szkodliwą aktywność. A fakt, że ofiary są gotowe zapłacić okup, jest jednym z czynników, dla których ransomware jest tak skuteczne.

Dla ofiar bez kopii zapasowych darmowy Pohj ransomware deszyfrator niestety nie jest jeszcze dostępny. Ponieważ wersje ransomware z tej rodziny używają kluczy online do szyfrowania plików, badaczom złośliwego oprogramowania trudno jest odszyfrować. Klucze online oznaczają, że klucze są unikalne dla każdego użytkownika. Twój określony klucz jest potrzebny, aby deszyfrator działał na twoich plikach. Wątpliwe jest, aby deszyfrator został udostępniony, chyba że cyberprzestępcy zwolnią klucze. Nie jest wykluczone, że może się to zdarzyć, więc powinieneś wykonać kopię zapasową zaszyfrowanych plików podczas oczekiwania.

Powinniśmy wspomnieć, że musisz być bardzo ostrożny podczas szukania deszyfratorów, ponieważ istnieje wiele fałszywych. Jeśli nie możesz znaleźć deszyfratora na legalnej stronie, takiej jak NoMoreRansom , nie znajdziesz go nigdzie indziej.

Jeśli masz kopię zapasową danych, możesz rozpocząć odzyskiwanie plików natychmiast po usunięciu Pohj ransomware z komputera. Ransomware jest dość wyrafinowaną infekcją, dlatego nie powinieneś próbować usuwać Pohj ransomware , chyba że wiesz, co robisz. W przeciwnym razie możesz spowodować dodatkowe uszkodzenia. O wiele bezpieczniej jest korzystać z oprogramowania chroniącego przed złośliwym oprogramowaniem.

Metody dystrybucji ransomware

Ransomware rozprzestrzenia się za pośrednictwem torrentów i załączników do wiadomości e-mail, podobnie jak większość infekcji malware. Znacznie bardziej prawdopodobne jest, że zarazisz się infekcją, jeśli masz złe nawyki online.

Załączniki do wiadomości e-mail są preferowaną metodą dystrybucji złośliwego oprogramowania dla cyberprzestępców. Kupują tysiące adresów e-mail z forów hakerskich do swoich złośliwych kampanii e-mailowych i dołączają złośliwe pliki do wiadomości e-mail. Gdy użytkownicy otwierają te złośliwe załączniki, uruchamiają inicjację złośliwego oprogramowania. Ponieważ są one zwykle bardzo mało wysiłkowe, tego rodzaju e-maile są zwykle łatwe do rozpoznania. Błędy gramatyczne i ortograficzne są najłatwiejsze do zauważenia. Błędy są dość oczywiste, ponieważ złośliwi nadawcy często udają przedstawicieli legalnych firm. Błędy są rzadkie w legalnych wiadomościach e-mail, ponieważ wyglądają nieprofesjonalnie.

Kolejną wskazówką, że wiadomość e-mail może być złośliwa, jest użycie ogólnych terminów, takich jak „Użytkownik”, „Członek” i „Klient” zamiast Twojego imienia i nazwiska w wiadomościach e-mail rzekomo wysyłanych przez firmy, z których usług korzystasz. Wysyłając e-maile do konsumentów, firmy zawsze zwracają się do odbiorców po imieniu. Jednak złośliwi aktorzy zwykle nie mają dostępu do danych osobowych, więc używają ogólnych słów.

Złośliwi aktorzy mogą wysyłać znacznie bardziej wyrafinowane złośliwe wiadomości e-mail, jeśli mają dostęp do danych osobowych odbiorców i atakują ich konkretnie. Takie e-maile wykorzystywałyby nazwy użytkowników do ich adresowania, miałyby niewiele błędów gramatycznych i / lub ortograficznych lub nie zawierały ich wcale oraz dostarczałyby informacji, które zwiększyłyby wiarygodność wiadomości e-mail. Dlatego przed otwarciem jakichkolwiek niechcianych załączników do wiadomości e-mail zdecydowanie zaleca się przeskanowanie ich za pomocą oprogramowania antywirusowego lub VirusTotal .

Torrenty są regularnie wykorzystywane do rozprzestrzeniania złośliwego oprogramowania. Cyberprzestępcy mogą publikować torrenty ze złośliwym oprogramowaniem, ponieważ strony z torrentami są bardzo słabo moderowane. Użytkownicy korzystający z torrentów mają większą szansę na przedostanie się złośliwego oprogramowania na swoje komputery. Torrenty dla treści związanych z rozrywką (filmy, programy telewizyjne i gry wideo) to te, które najprawdopodobniej zawierają złośliwe oprogramowanie. Zdecydowanie odradzamy pobieranie treści chronionych prawem autorskim za pośrednictwem torrentów, ponieważ oprócz tego, że jest to kradzież techniczna, naraża komputer i dane na niebezpieczeństwo.

Pohj ransomware usunięcie

Zdecydowanie zaleca się usunięcie Pohj ransomware za pomocą oprogramowania antywirusowego. Profesjonalny program powinien być używany do usuwania Pohj ransomware , ponieważ jest to bardzo wyrafinowana infekcja. Próba ręcznego usunięcia Pohj ransomware powoduje ryzyko spowodowania dodatkowych uszkodzeń komputera. Po całkowitym usunięciu ransomware przez program antywirusowy możesz rozpocząć przywracanie plików z kopii zapasowej.

Jeśli nie masz kopii zapasowej swoich plików, warto wypróbować darmowy deszyfrator ransomware Djvu/STOP firmy Emsisoft. Nawet jeśli ma małe szanse na sukces, nadal warto spróbować. Jeśli to nie zadziała, jedyną opcją jest poczekanie na wydanie darmowego Pohj ransomware deszyfratora. Jeśli kiedykolwiek zostanie wydany, zostanie opublikowany na NoMoreRansom.

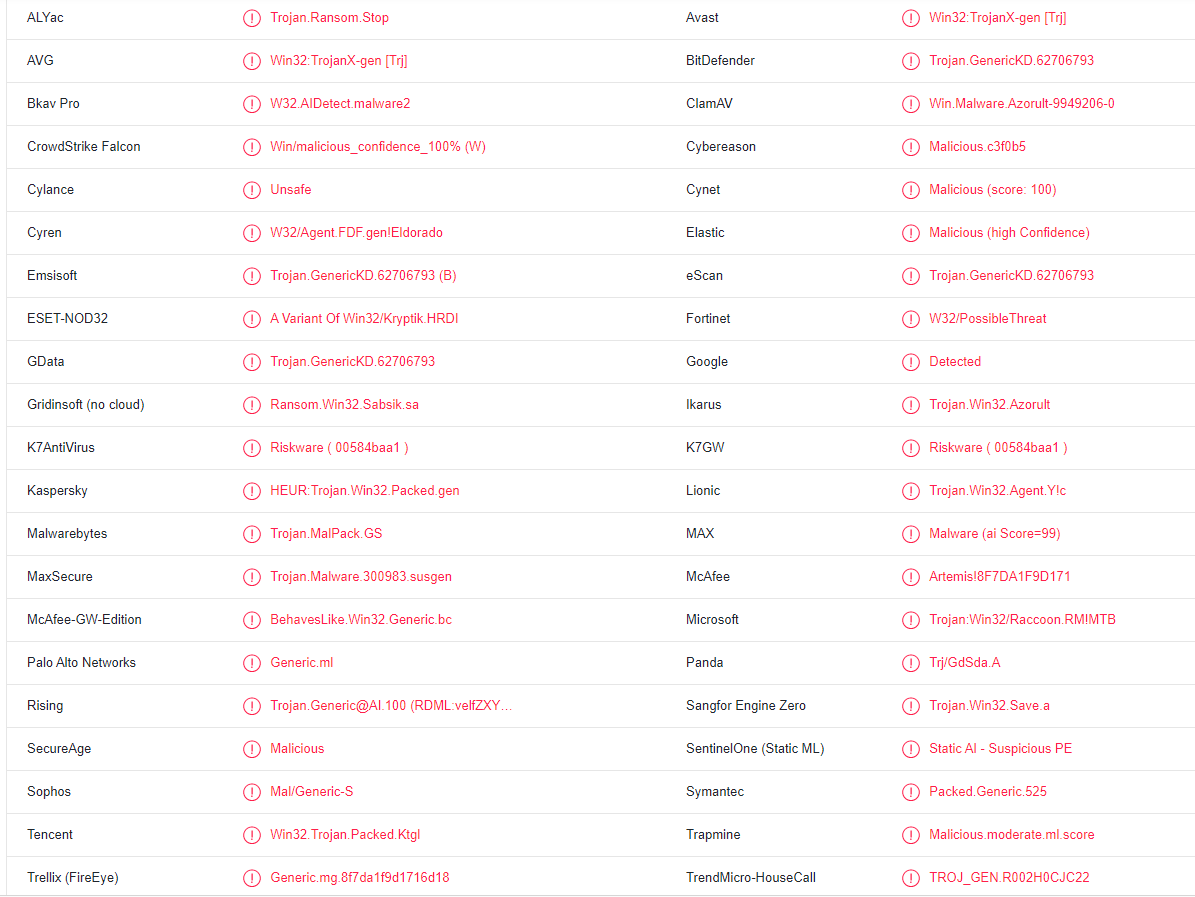

Pohj ransomware jest wykrywany jako:

- Win32:TrojanX-gen [Trj] firmy AVG/Avast

- Trojan.GenericKD.62706793 (B) firmy Emsisoft

- Wariant Win32/Kryptik.HRDI firmy ESET

- HEUR:Trojan.Win32.Packed.gen firmy Kaspersky

- Trojan.MalPack.GS przez Malwarebytes

- Trojan.GenericKD.62706793 firmy BitDefender

- Artemis!8F7DA1F9D171 firmy McAfee

- Trojan:Win32/Raccoon.RM! Mtb

Quick Menu

krok 1. Usunąć Pohj ransomware w trybie awaryjnym z obsługą sieci.

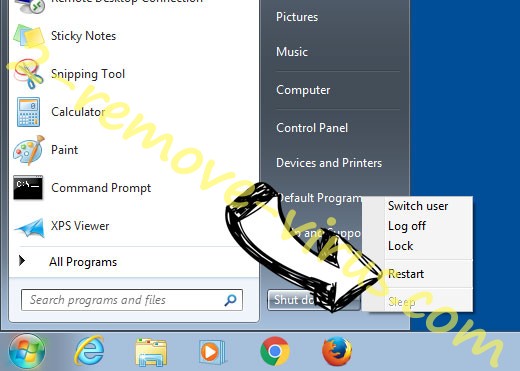

Usunąć Pohj ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Pohj ransomware

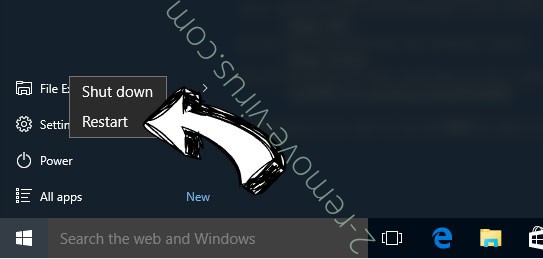

Usunąć Pohj ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

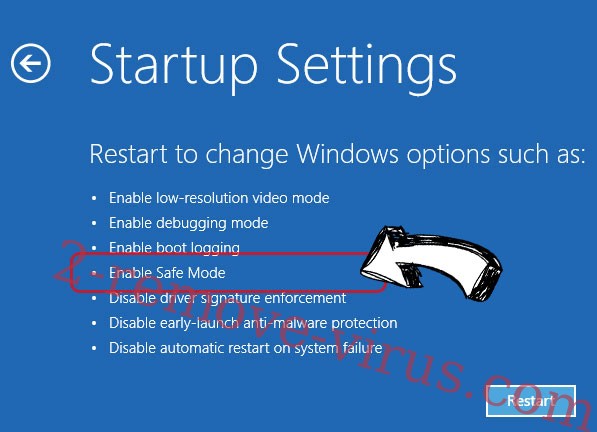

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Pohj ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

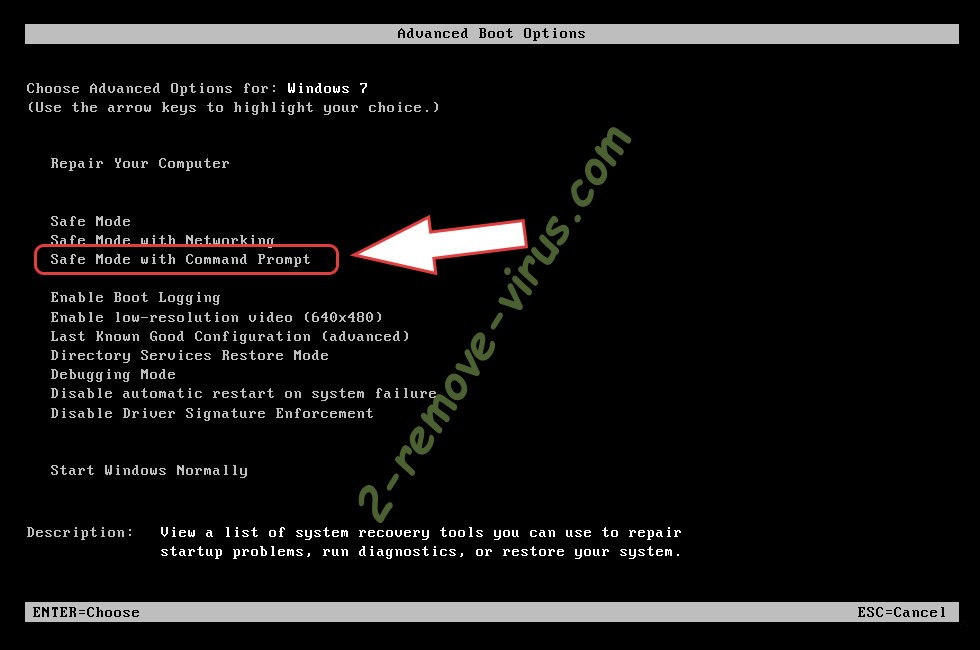

Usunąć Pohj ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

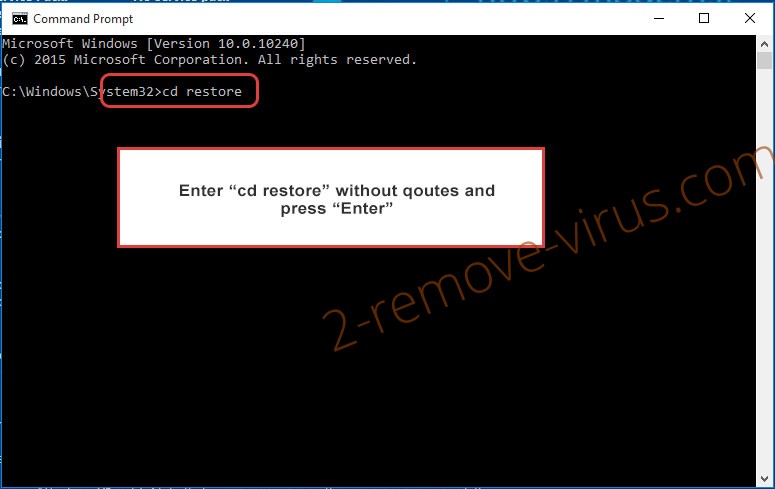

- Wpisz cd restore i naciśnij Enter.

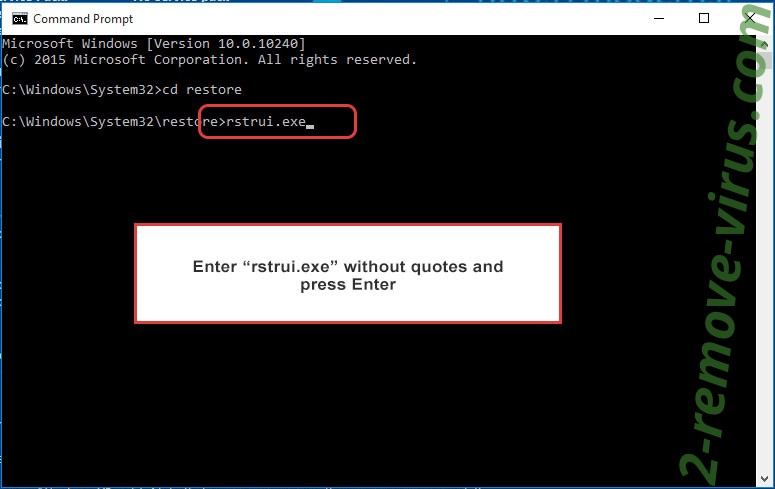

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

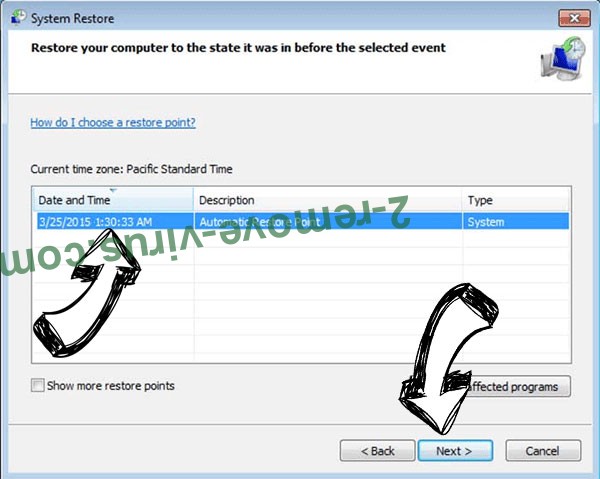

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

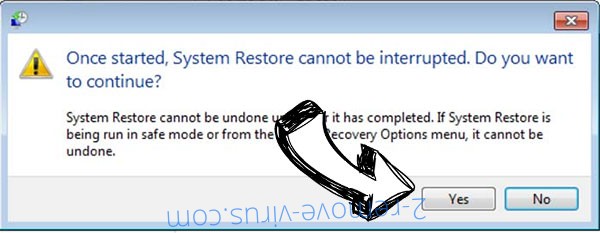

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

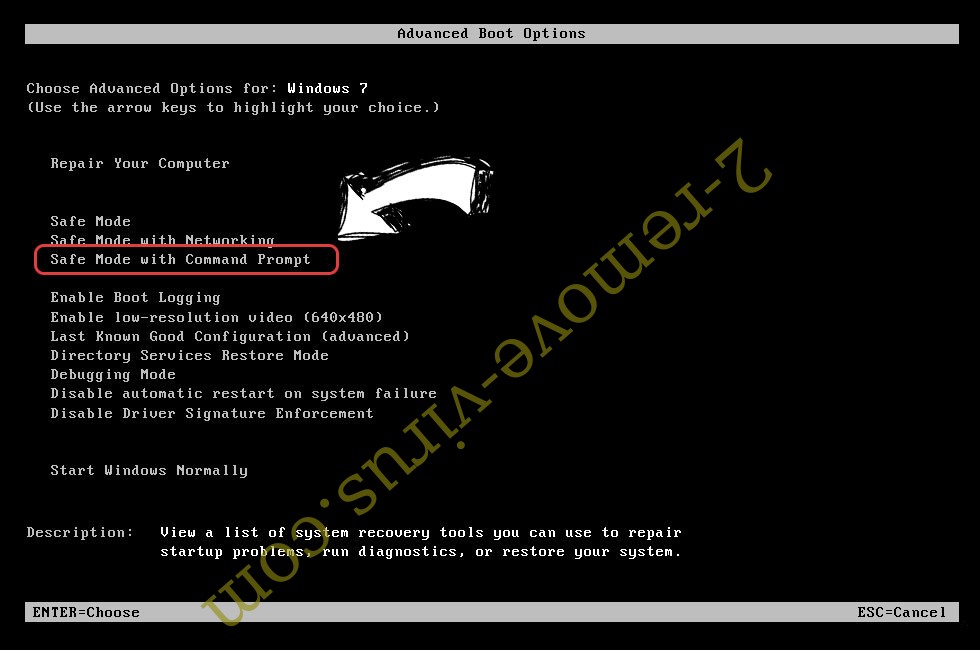

Usunąć Pohj ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

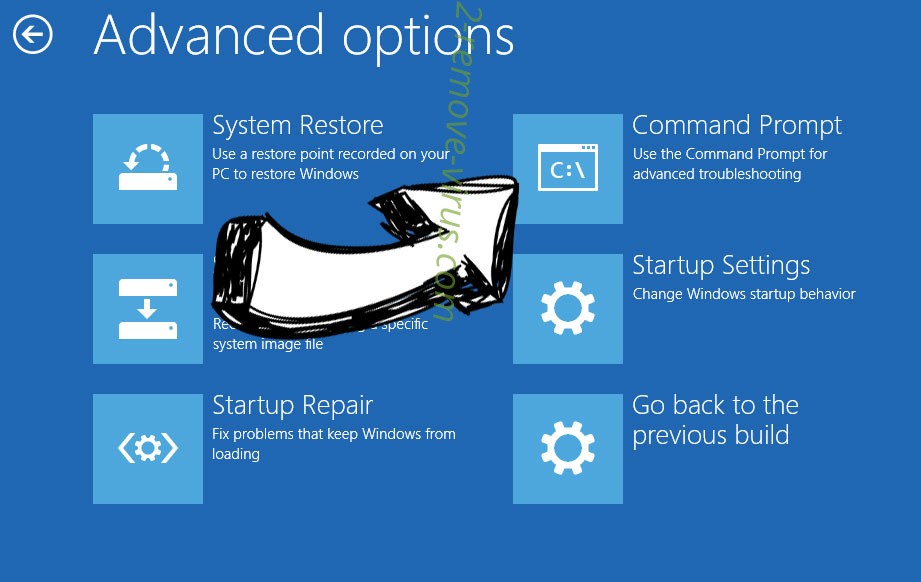

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

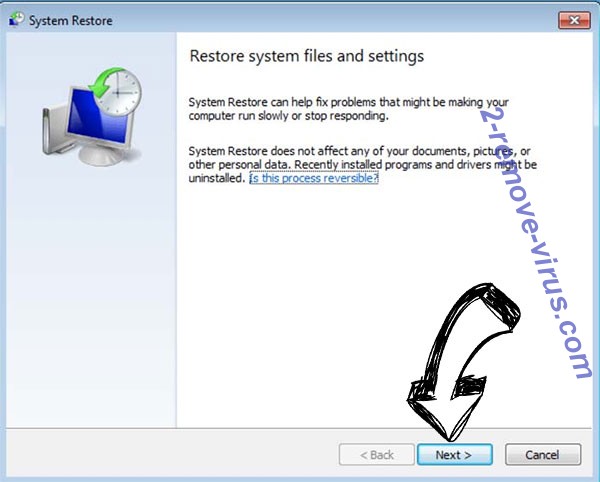

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.

Offers

Pobierz narzędzie do usuwaniato scan for Pohj ransomwareUse our recommended removal tool to scan for Pohj ransomware. Trial version of provides detection of computer threats like Pohj ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej