O. Wirus przedłużający R2D2

. Wirus rozszerzenia R2D2 jest uważany za bardzo poważne złośliwe zakażenie programu, bardziej szczegółowo klasyfikowane jako ransomware. Ty prawdopodobnie nigdy wcześniej go nie spotkałeś, a dowiedzieć się, co robi, może być szczególnie paskudnym doświadczeniem. Pliki mogły zostać zakodowane przy użyciu zaawansowanych algorytmów szyfrowania, uniemożliwiając dostęp do plików. Ofiary nie zawsze są w stanie odzyskać pliki, co jest powodem, dla którego złośliwe oprogramowanie kodujące pliki uważa się za takie zanieczyszczenie na wysokim poziomie.

Cyber oszuści daje narzędzie odszyfrowywania, ale zakup nie jest zalecane. Poddanie się prośbom niekoniecznie gwarantuje, że Twoje dane zostaną przywrócone, więc spodziewaj się, że możesz po prostu marnować swoje pieniądze. Zastanów się, co jest po to, aby powstrzymać przestępców przed zabraniem pieniędzy. Co więcej, pieniądze, które dajesz pójdzie na finansowanie więcej przyszłych plików szyfrowania złośliwego oprogramowania i złośliwego oprogramowania. Czy rzeczywiście chcesz wspierać coś, co robi wiele milionów dolarów szkód. A im więcej osób spełnia wymagania, tym bardziej staje się dochodowy biznesowy ransomware, który przyciąga wielu ludzi do branży. Inwestowanie pieniędzy, które są wymagane do zapłaty do tworzenia kopii zapasowych może być mądrzejsza opcja, ponieważ utrata plików nie będzie możliwość ponownie. Jeśli masz dostępną opcję tworzenia kopii zapasowych, możesz po prostu zakończyć . Wirus rozszerzenia R2D2, a następnie odzyskać dane, nie martwiąc się o ich utratę. Szczegółowe informacje na temat najczęstszych metod dystrybucji zostaną podane w poniższym akapicie, jeśli nie masz pewności co do tego, jak ransomware dostał się nawet do systemu.

Metody rozprzestrzeniania oprogramowania ransomware

Załączniki wiadomości e-mail, zestawy exploitów i złośliwe pliki do pobrania są najczęstszymi metodami rozprzestrzeniania oprogramowania ransomware. Ponieważ wielu użytkowników są zaniedbania o tym, jak korzystać z poczty e-mail lub skąd pobrać, kodowanie plików złośliwych rozsiewaczy programów nie mają potrzeby korzystania z bardziej zaawansowanych metod. Bardziej wyrafinowane metody mogą być stosowane, jak również, chociaż nie są one tak popularne. Hakerzy wystarczy użyć słynnej nazwy firmy, napisać przekonujący e-mail, dołączyć zainfekowany plik do wiadomości e-mail i wysłać go do potencjalnych ofiar. Często e-maile wspominają o pieniądzach, które ludzie mają tendencję do traktowania poważnie. Dość często zobaczysz wielkie nazwiska, takie jak Amazon używane, na przykład, jeśli Amazon wysłał e-mail z potwierdzeniem zakupu, że użytkownik nie przypomina sobie dokonywania, on / ona natychmiast otworzyć załączony plik. Bądź na poszukiwania pewnych znaków przed otwarciem plików dodanych do wiadomości e-mail. Sprawdź nadawcę, aby upewnić się, że jest to ktoś, kogo znasz. Nadal musisz zbadać adres e-mail, nawet jeśli znasz nadawcę. Wiadomości e-mail również często zawierają błędy gramatyczne, które wydają się być dość łatwe do zauważenia. Powinieneś również wziąć pod uwagę, jak się adresujesz, jeśli jest to nadawca, z którym miałeś wcześniej biznes, zawsze uwzględni Twoje imię i nazwisko w powitaniu. Luki w zabezpieczeniach systemu Programy vulnerable mogą być również używane do infekowania. Program jest wyposażony w słabe punkty, które mogą być wykorzystane przez ransomware, ale są one często ustalane przez dostawców. Niestety, jak widać przez powszechne ransomware WannaCry, nie każdy instaluje te poprawki, z różnych powodów. Ważne jest, aby często aktualizować programy, ponieważ jeśli luka jest poważna, Poważne słabe punkty mogą być używane przez złośliwe oprogramowanie, więc upewnij się, że zaktualizować wszystkie programy. Ciągłe instalowanie aktualizacji może być uciążliwe, dzięki czemu można je skonfigurować do automatycznej instalacji.

Co możesz zrobić z danymi

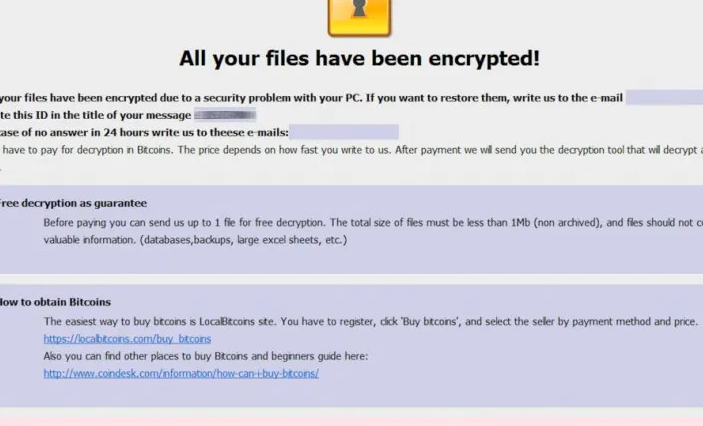

Twoje pliki zostaną zaszyfrowane, gdy tylko ransomware dostanie się do komputera. Nawet jeśli infekcja nie była oczywista od początku, na pewno wiesz, że coś jest nie tak, gdy pliki nie otwierają się tak, jak powinny. Pliki, które zostały zaszyfrowane, będą miały dołączone do nich rozszerzenie, które może pomóc ludziom dowiedzieć się nazwy ransomware. Niektóre ransomware mogą korzystać z zaawansowanych algorytmów szyfrowania, co bardzo utrudniłoby odszyfrowywanie danych, jeśli nie niemożliwe. W notatce okupu oszuści powiedzą Ci, że zaszyfrowali Twoje pliki, i zaproponują ci metodę ich odszyfrowania. Co cyber oszuści zaproponują, to kupić ich płatne narzędzie odszyfrowywania, i ostrzegają, że jeśli używasz innej metody, może skończyć się uszkodzenie plików. Notatka powinna wyświetlać cenę za narzędzie do odszyfrowywania, ale jeśli tak nie jest, będziesz musiał wysłać e-mail do przestępców za pośrednictwem ich danego adresu. Oczywiście, nie zachęcamy do płacenia, z powodów już omówionych. Dawanie do wniosków należy pomyśleć o tym, kiedy wszystkie inne alternatywy nie pomagają. Być może zapomniałeś, że dokonałeś kopii zapasowej plików. Istnieje również prawdopodobieństwo, że darmowe oprogramowanie do odszyfrowywania zostało udostępnione. Deszyfratory mogą być dostępne za darmo, jeśli ktoś był w stanie odszyfrować plik kodowania szkodliwego programu. Zanim zdecydujesz się zapłacić, zajrzyj do deszyfrowania. Zakup kopii zapasowej z tą sumą może być bardziej przydatny. Jeśli masz kopie zapasowe najważniejszych plików, po prostu naprawić . Wirus rozszerzenia R2D2, a następnie przejść do przywracania plików. Jeśli chcesz uniknąć ransomware w przyszłości, zapoznaj się z prawdopodobnymi metodami dystrybucji. Upewnij się, że oprogramowanie jest aktualizowane za każdym razem, gdy aktualizacja jest wydawana, nie otwierasz losowych plików dodanych do wiadomości e-mail i ufasz tylko legalnym źródłom za pomocą plików do pobrania.

Jak usunąć . Wirus rozszerzenia R2D2

Jeśli jest nadal obecny na komputerze, trzeba będzie uzyskać oprogramowanie do usuwania złośliwego oprogramowania, aby się go pozbyć. Podczas próby ręcznego naprawienia . Wirus rozszerzenia R2D2 może spowodować dalsze szkody, jeśli nie jesteś ostrożny lub doświadczonych, jeśli chodzi o komputery. W związku z tym wybierz metodę automatyczną. Ten program jest korzystne, aby mieć na komputerze, ponieważ może nie tylko pozbyć się tej infekcji, ale także położyć kres podobnym, którzy próbują wejść. Znajdź, który program do usuwania złośliwego oprogramowania najlepiej pasuje do tego, czego potrzebujesz, zainstaluj go i zeskanuj komputer, aby zlokalizować infekcję. Jednak program nie jest w stanie przywrócić plików, więc nie oczekuj, że dane zostaną odszyfrowane po zniknęciu zagrożenia. Po zniknęło złośliwego oprogramowania szyfrującego plik, możesz bezpiecznie ponownie korzystać z systemu, regularnie udając kopię zapasową danych.

Offers

Pobierz narzędzie do usuwaniato scan for .R2D2 fileUse our recommended removal tool to scan for .R2D2 file. Trial version of provides detection of computer threats like .R2D2 file and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .R2D2 file w trybie awaryjnym z obsługą sieci.

Usunąć .R2D2 file z Windows 7/Windows Vista/Windows XP

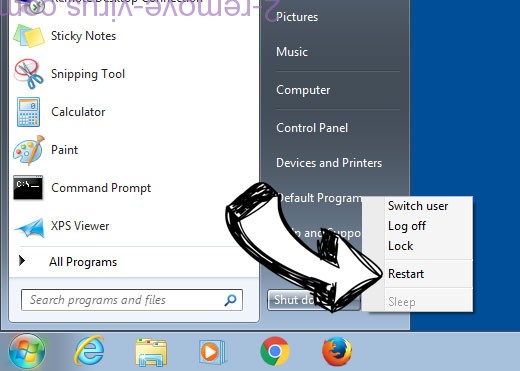

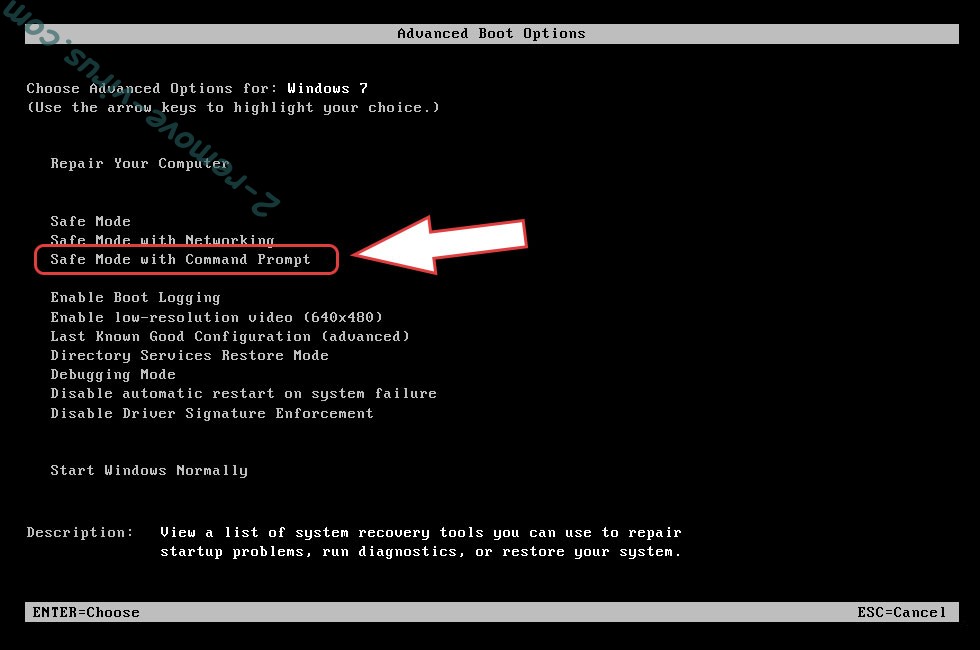

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .R2D2 file

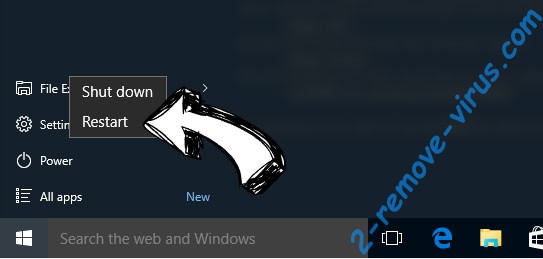

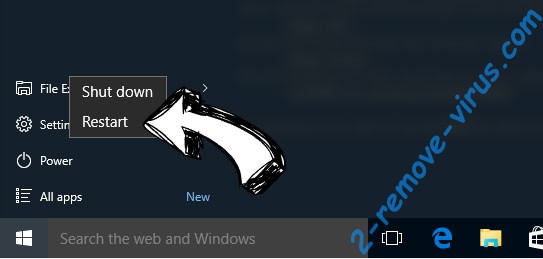

Usunąć .R2D2 file z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

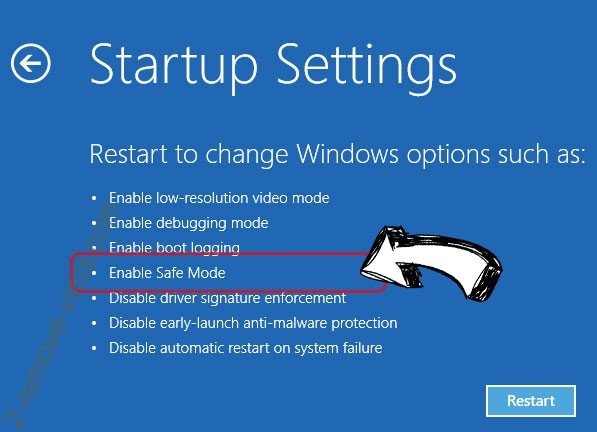

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .R2D2 file

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

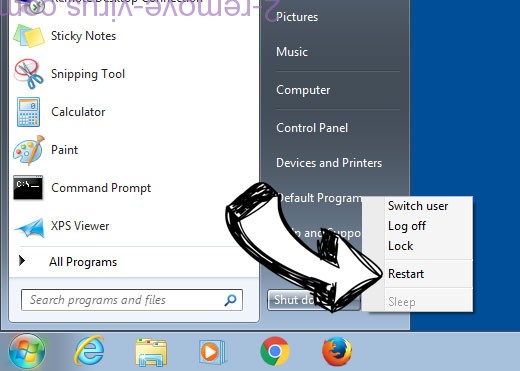

Usunąć .R2D2 file z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

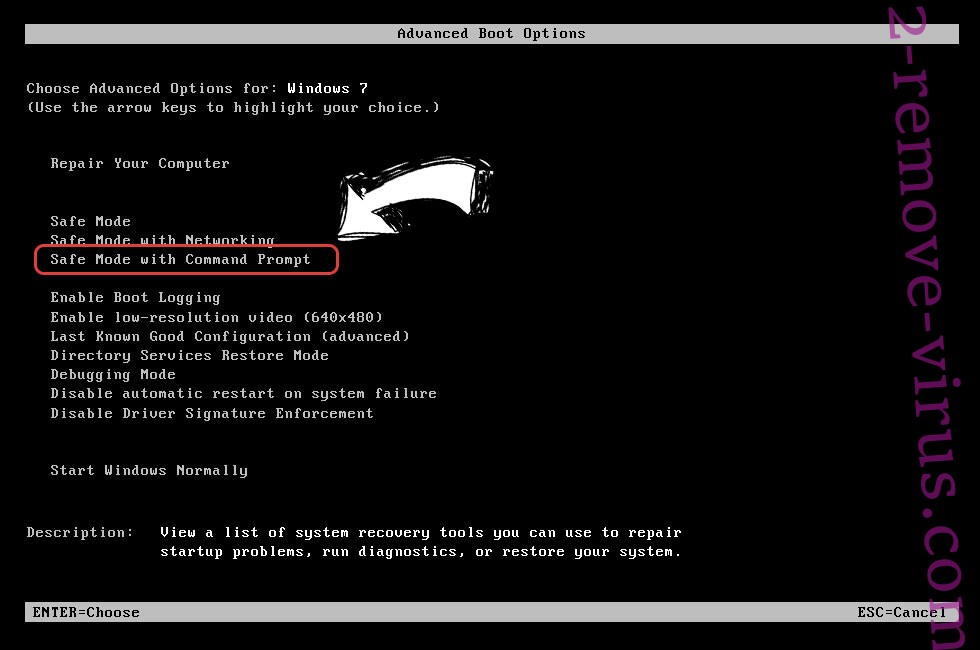

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

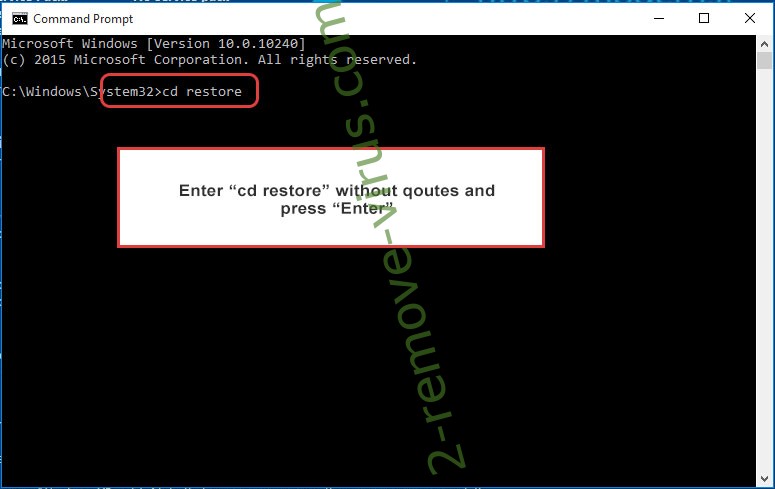

- Wpisz cd restore i naciśnij Enter.

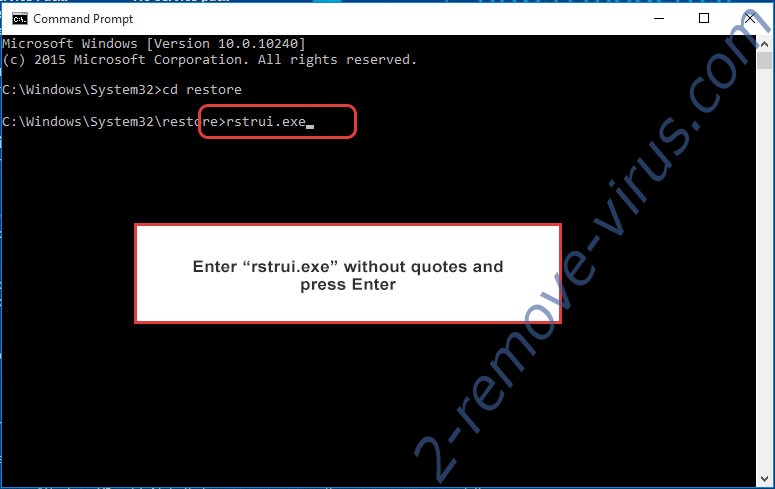

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

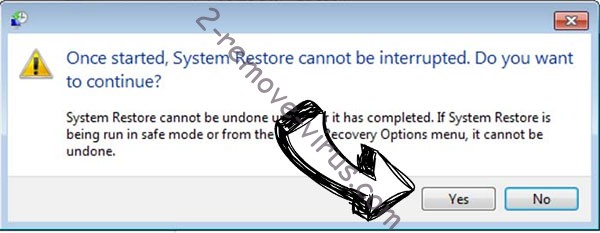

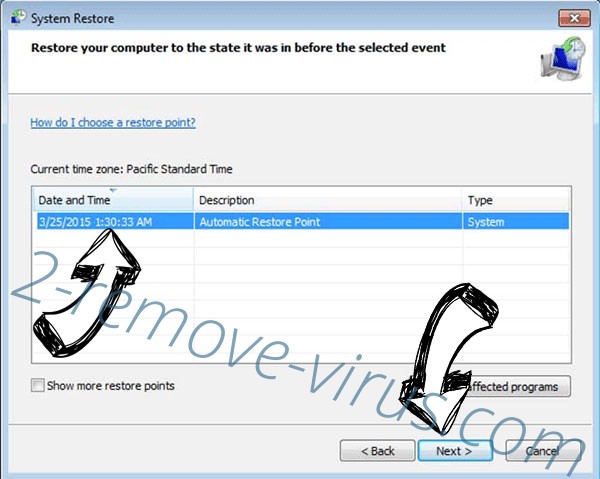

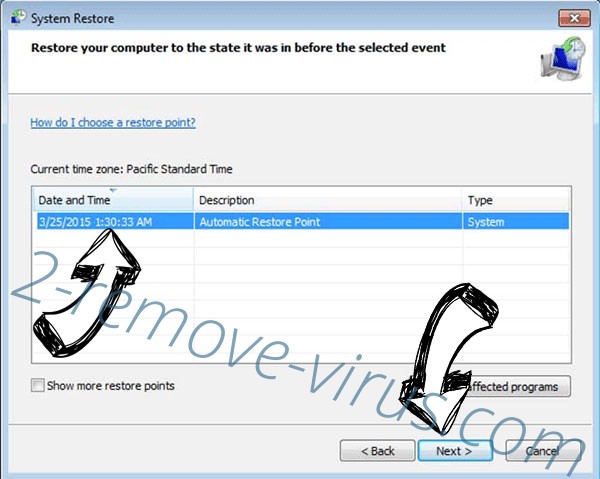

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

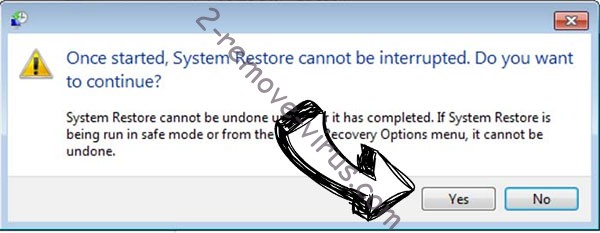

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

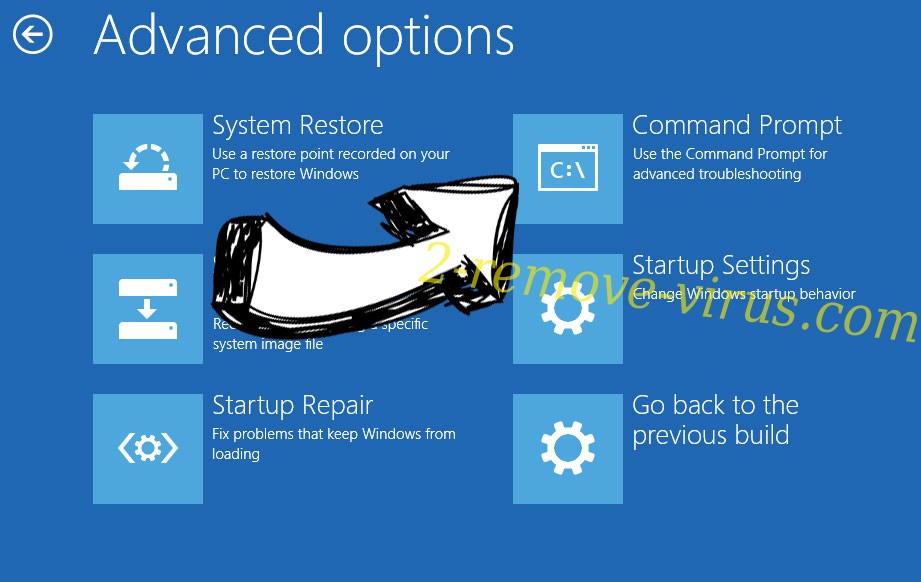

Usunąć .R2D2 file z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

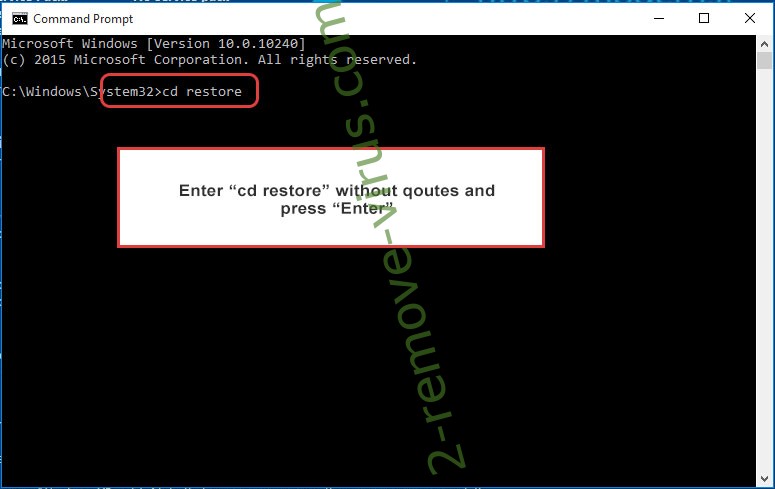

- W wierszu polecenia wejście cd restore i naciśnij Enter.

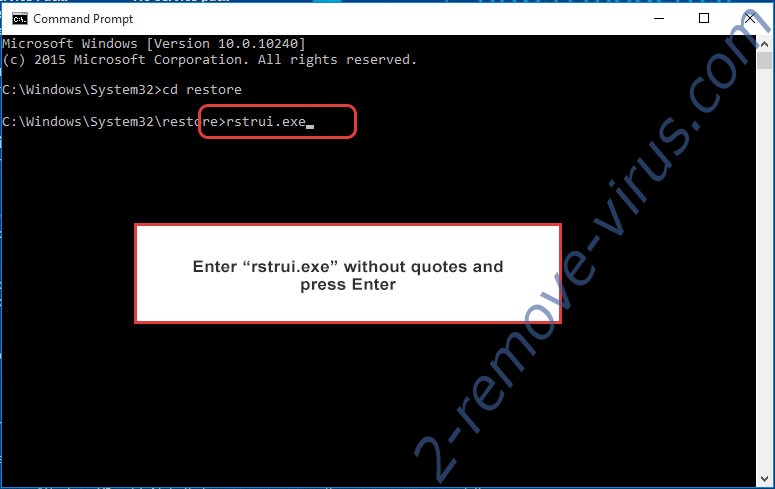

- Wpisz rstrui.exe i ponownie naciśnij Enter.

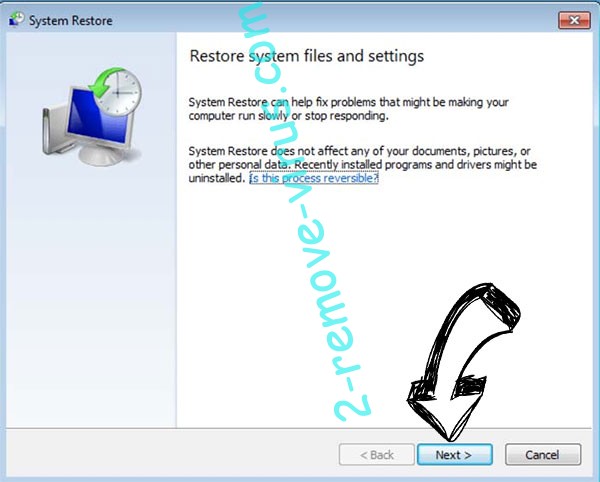

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.