Co to jest ransomware

Redl Ransomware jest niebezpieczne zagrożenie, znany również jako szkodnika lub plik-szyfrowanie złośliwego oprogramowania. Ty chyba nigdy nie spotkałem się z nią wcześniej, i dowiedzieć się, co to może być szczególnie nieprzyjemnym doświadczeniem. Zaawansowane algorytmy szyfrowania używane ransomware szyfruje pliki i gdy są zamknięte, nie można ich otworzyć. Ransomware jest uważana za jedną z najbardziej szkodliwych infekcji można odszyfrować plików może być niemożliwe. Będziesz mieć wybór, z okupem, ale to nie jest opcja eksperci zalecają złośliwego oprogramowania.

Plonowanie wymagania nie koniecznie będzie zagwarantować, że pliki zostaną przywrócone, więc się spodziewać, że można po prostu wydawać pieniędzy na nic. Bylibyśmy zaskoczeni, jeśli oszuści nie po prostu wziąć pieniądze i uważam, że moim obowiązkiem odszyfrować pliki. Ponadto, ustępując wymagania, trzeba będzie wspierać ich przyszłej działalności, takich jak szkodnika. Czy naprawdę chcesz być zwolennikiem działalności przestępczej, która sprawia, że miliardy wysokości szkody. Ludzie rozumieją, że mogą zrobić łatwe pieniądze, a im więcej ofiar dają na zapytania, bardziej atrakcyjne ransomware staje się tym rodzajom ludzi. Inwestują pieniądze w niezawodne tworzenie kopii zapasowych będzie lepiej, bo jeśli kiedykolwiek ponownie w takiej sytuacji, można po prostu odblokować pliki Redl Ransomware z kopii zapasowych i ich utrata nie będzie takiej możliwości. Jeśli kopia zapasowa została wykonana przed ransomware zanieczyszczonych urządzeniu, można po prostu rozwiązać Redl Ransomware i przystępujemy do odblokowania plików Redl Ransomware. Kodowanie pliku rolka kierunkowa program metody nie mogą być znane do ciebie, i wyjaśnimy najbardziej popularnych metod w poniższych punktach.

Ransomware metody dystrybucji

Załączników e-mail, zestawy exploitów i złośliwe pobrań metody dystrybucji trzeba być ostrożnym. Widząc, jak te metody są używane do tej pory, co oznacza, że użytkownicy dość ma niewłaściwy, gdy korzystają z poczty e-mail i pobieranie plików. To może też być może, że był bardziej złożone metody, wykorzystywane do zakażenia, ponieważ niektóre ransomware używają ich. Oszuści wykorzystują znaną nazwę firmy, napisz do solidnego mail, załączyć do zainfekowanych stron-plik do wiadomości e-mail i wysłać go do potencjalnych ofiar. Tematy o pieniądze zazwyczaj są używane, ponieważ użytkownicy są bardziej skłonni do odkrycia tych listów. I jeśli ten, kto twierdzi, że Amazon był e-mail osoby, co wątpliwe aktywność została zauważona na swoje konto lub zakup, właściciel konta może panikować, włącz pochopne, jak wynik i w końcu otwarcie dodany plik. Kiedy masz do czynienia z e-mail, istnieją pewne objawy, aby zwrócić uwagę, jeśli chcesz chronić swój komputer. Po pierwsze, jeśli nie znasz nadawcy, zbadać je przed otwarciem załącznika. I jeśli nie są zaznajomieni z nimi, dwa razy sprawdź, czy adres e-mail, aby upewnić się, że jest on zgodny z prawidłowym adresem osoby/firmy. E-maile mogą być pełne błędów gramatycznych, które zazwyczaj są oczywiste. Używane powitanie może być również nutą, a prawdziwe firmy, którego list trzeba otworzyć by korzystać z nazwy, zamiast powitania, jak szanowny kliencie/członek. Przestarzałe luki w zabezpieczeniach oprogramowania może być również używany do zanieczyszczenia. Te słabe punkty, jak zwykle, znaleźć badaczami w dziedzinie bezpieczeństwa, i gdy kupcy je zdawać sobie sprawę, uwalniają poprawki, aby je naprawić, tak, że przestępcy nie będą w stanie skorzystać z nich, aby uszkodzić komputery złośliwym oprogramowaniem. Jak WannaCry udowodniła, jednak nie wszyscy się spieszą zainstalować te patche. To bardzo ważne, aby zainstalować te poprawki, bo jeśli usterka jest dość poważna, to mogą być wykorzystane wszystkie typy złośliwego oprogramowania. Aktualizacji można ustawić automatycznie, jeśli znajdziesz te powiadomienia są irytujące.

Jak to działa

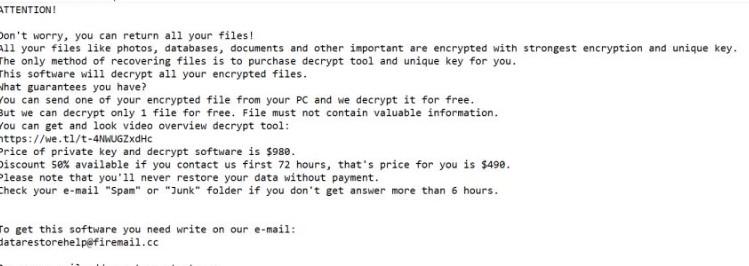

Plik kodowania złośliwego oprogramowania będzie skanowanie pewnych typów plików, jak tylko się ustawia, i szybko będą szyfrowane po tym, jak one się znajdują. Nawet jeśli to, co się stało, nie było oczywiście początkowo, na pewno wiesz, że coś jest nie tak, kiedy nie możesz otworzyć swoje pliki. Będziesz wiedział, że twoje pliki zostały zaszyfrowane, bo mają dziwne rozszerzenia, dodający do nich. W większości przypadków, plik dekodowania może niemożliwe, bo algorytmy szyfrowania używane do szyfrowania, może być dość trudne, jeśli nie niemożliwe do rozszyfrowania. Można zauważyć, żądanie okupu, których będzie wyjaśnić, co się stało i jak należy postępować, aby odzyskać dane. Będzie oferowane расшифровщик, w zamian za pieniądze, oczywiście, i cyberprzestępcy będzie twierdzić, że za pomocą jakikolwiek inny sposób, aby odblokować pliki Redl Ransomware może spowodować uszkodzenie danych. Jasne cenę powinny być przedstawione w nocie, ale jeśli nie, trzeba będzie napisać przestępcy przez swoich wskazany adres. Z powodów, które już wspomnieliśmy, nie zachęcamy zapłacić okup. Płacić trzeba w ostateczności. Może po prostu zapomnieli, że zrobiłeś kopię swoich plików. Dla niektórych plik szyfrowania złośliwego oprogramowania, odszyfrować użytkowe mogą być dostępne za darmo. A расшифровщиков może być dostępny za darmo, jeśli ransomware ma dużo techniki i specjalistów malware mogli włamać się do jego. Miej to na uwadze, zanim zapłacić okup nawet nie przekraczają swój umysł. Jeśli używasz niektóre z tych pieniędzy do zakupu kopii zapasowej, nie zmierzy się najprawdopodobniej utrata pliku, tak jak twoje pliki będą przechowywane w bezpiecznym miejscu. I jeśli alternatywne, można odzyskać dane po usunięciu wirusa Redl Ransomware, jeśli wciąż jest obecny na komputerze. Teraz, kiedy zdajesz sobie sprawę, ile uszczerbku na ten rodzaj zagrożenia może powodować, staraj się unikać go jak najwięcej. Upewnij się, że należy zainstalować aktualizację, gdy aktualizacja będzie dostępna, nie otwierać przypadkowych plików załączonych do wiadomości, i można tylko pobrać rzeczy z zaufanych źródeł.

Sposoby poprawki Redl Ransomware

Zobacz anty-malware narzędzie, bo będzie to konieczne, aby pozbyć się szkodnika, jeśli jeszcze zostało. Jeśli masz trochę wiedzy z komputerami, przypadkowe uszkodzenia mogą być spowodowane przez urządzenie podczas próby naprawić Redl Ransomware ręcznie. Korzystanie z anty malware będzie łatwiejsze. Tego rodzaju programy są do celów usuwania tych zagrożeń, w zależności od instrumentu, nawet powstrzymywanie ich od. Wybrać właściwą program, i po instalacji, skanowania komputera w poszukiwaniu zagrożeń. Nie oczekuj, program do usuwania złośliwego oprogramowania, aby pomóc ci w odzyskaniu danych, ponieważ nie będzie w stanie to zrobić. Jeśli kodowania danych malware całkowicie zniknęły, odzyskiwanie danych, skąd je przechowywać, a jeśli go nie masz, zacząć go używać.

Offers

Pobierz narzędzie do usuwaniato scan for Redl RansomwareUse our recommended removal tool to scan for Redl Ransomware. Trial version of provides detection of computer threats like Redl Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Redl Ransomware w trybie awaryjnym z obsługą sieci.

Usunąć Redl Ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

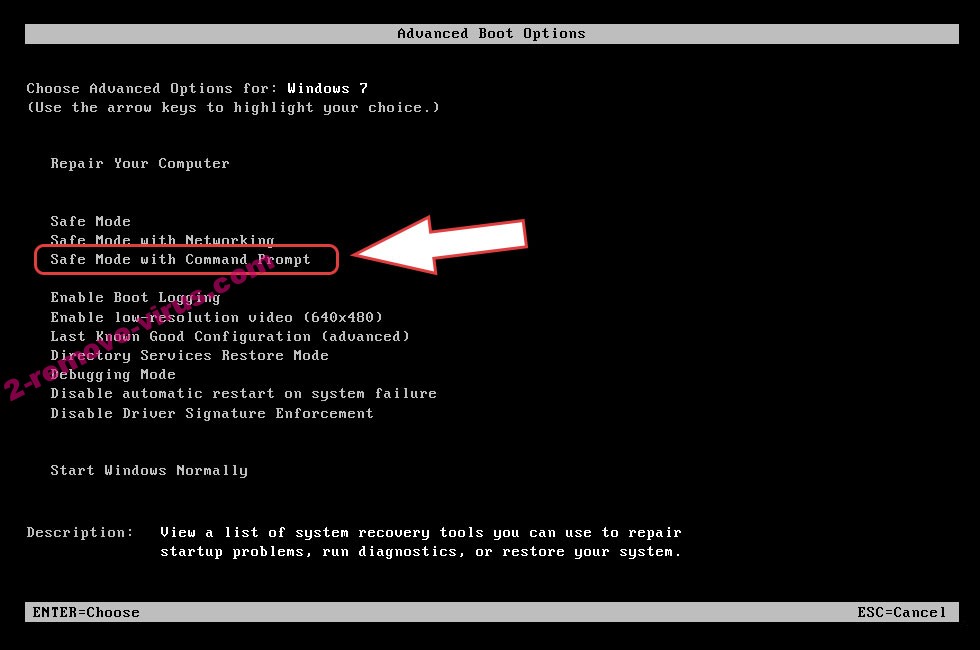

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Redl Ransomware

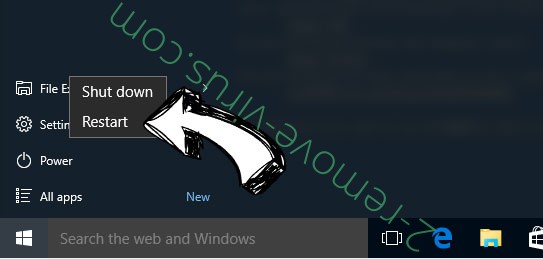

Usunąć Redl Ransomware z Windows 8 i Windows 10

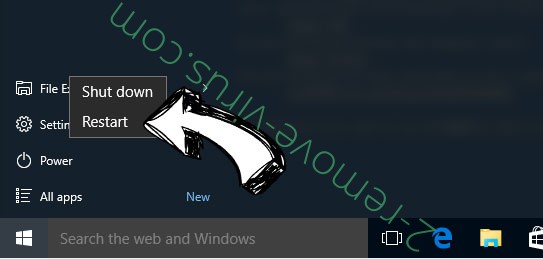

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

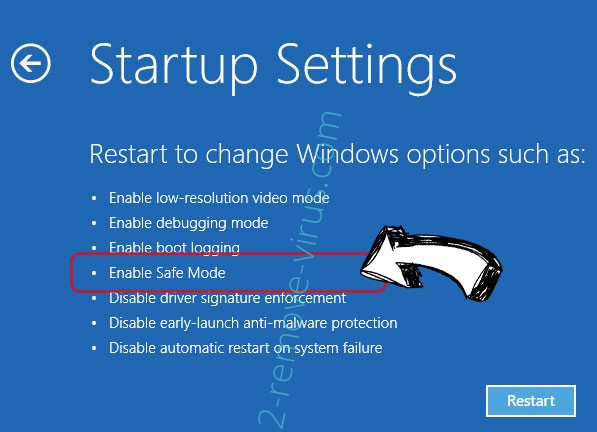

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Redl Ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

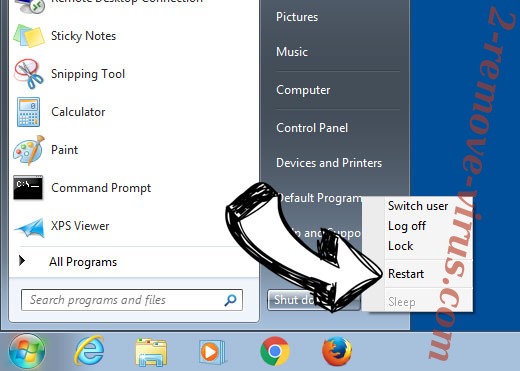

Usunąć Redl Ransomware z Windows 7/Windows Vista/Windows XP

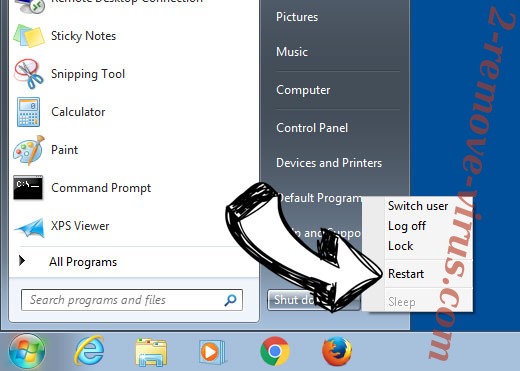

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

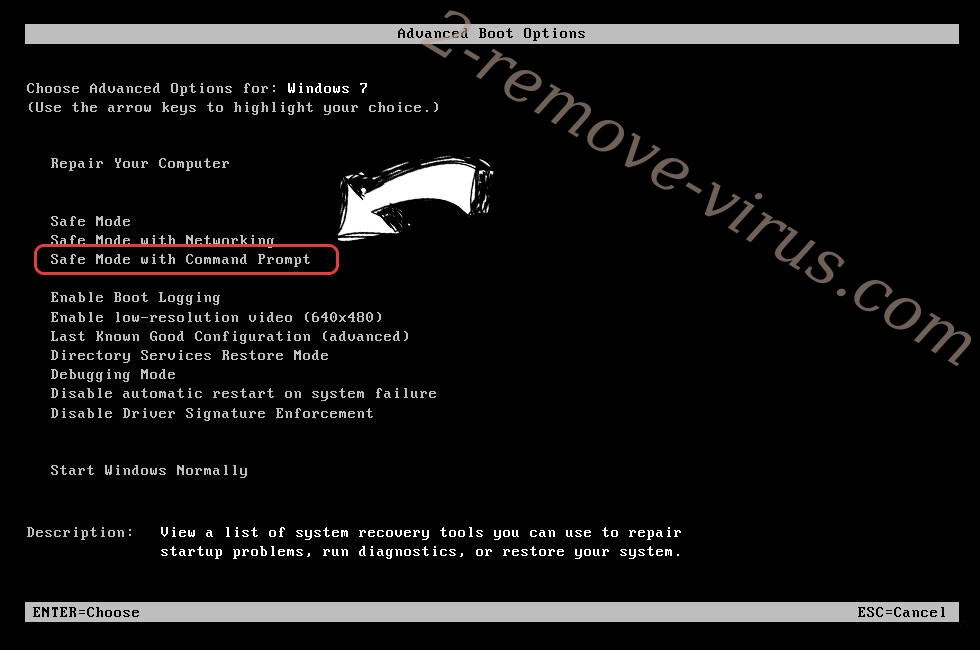

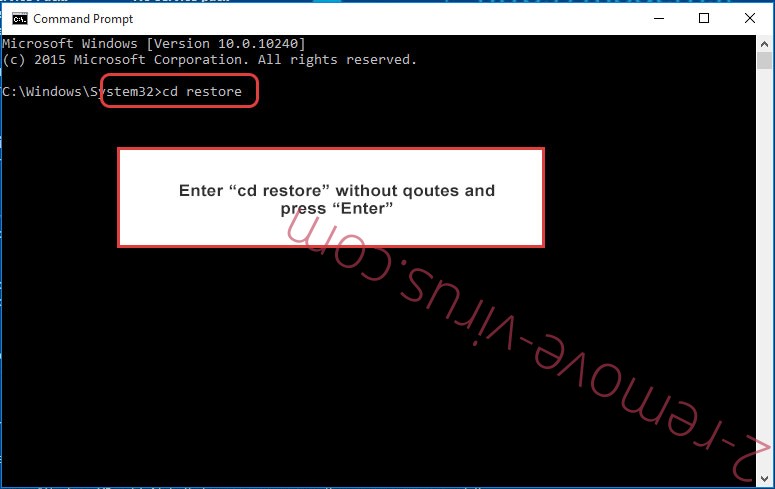

- Wybierz polecenie wiersza polecenia z listy.

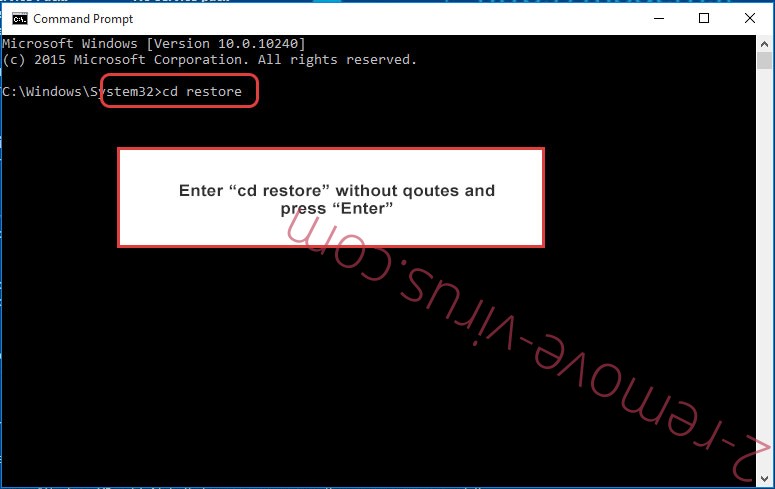

- Wpisz cd restore i naciśnij Enter.

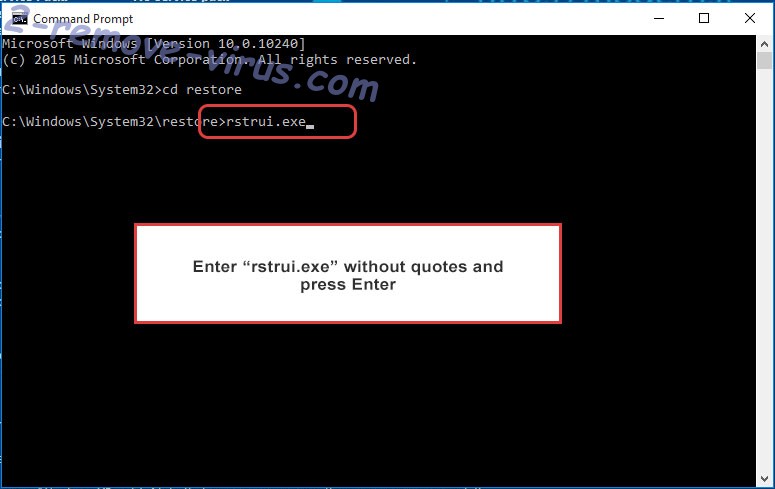

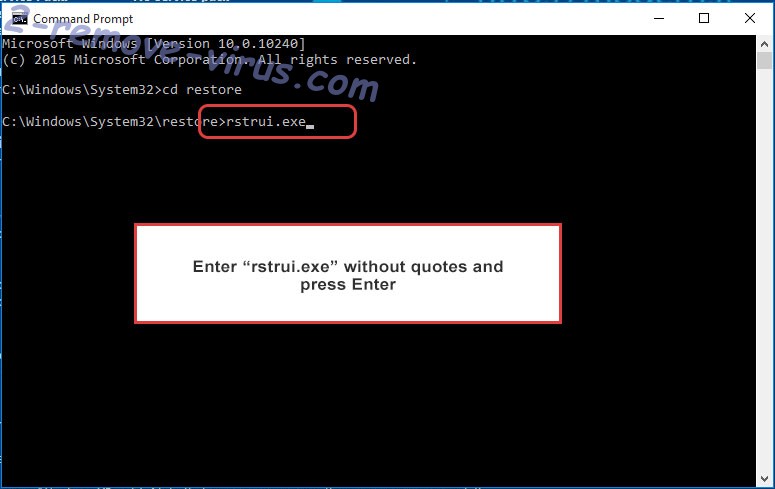

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

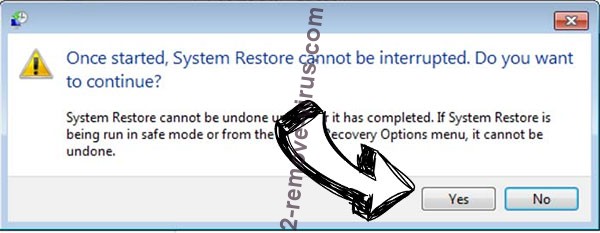

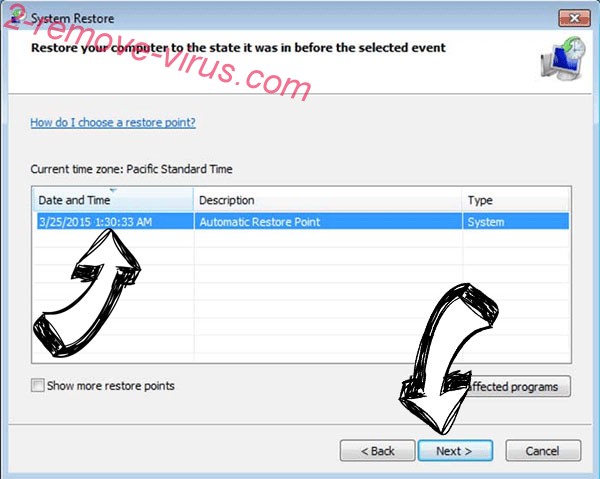

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

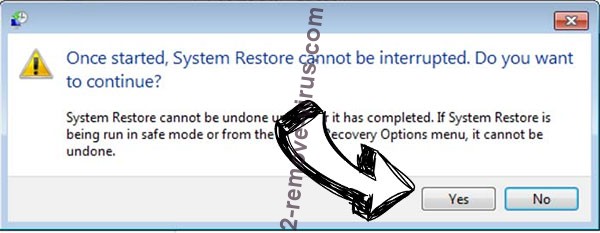

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Redl Ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

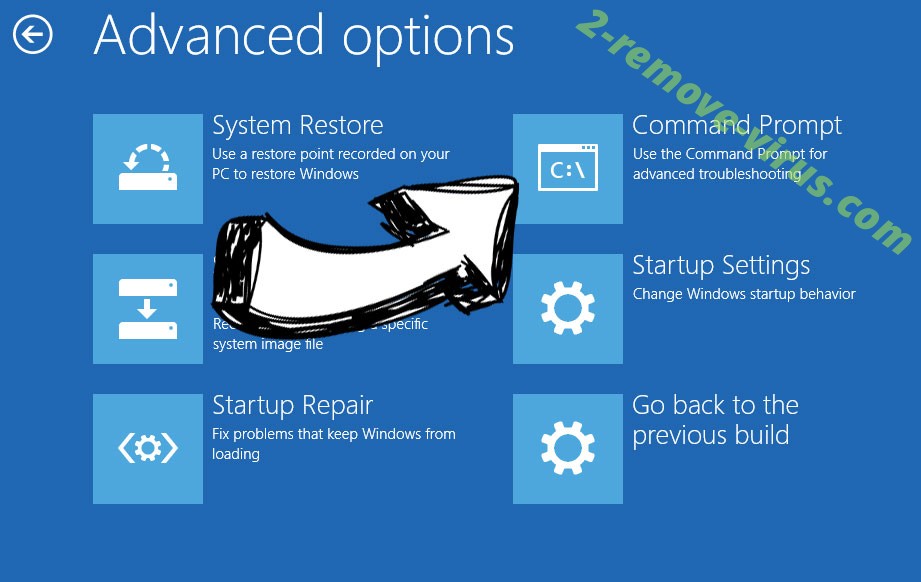

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

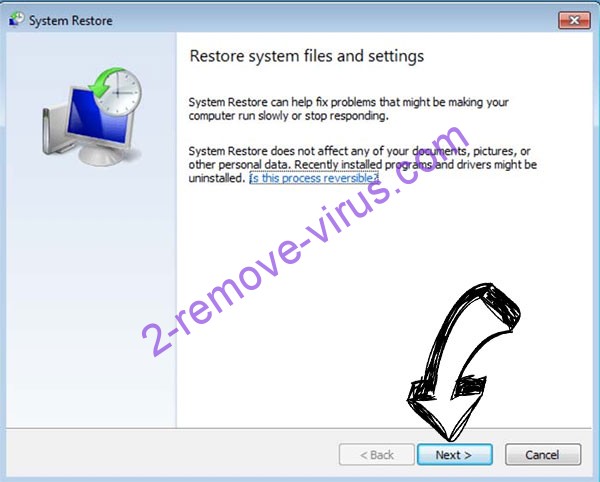

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

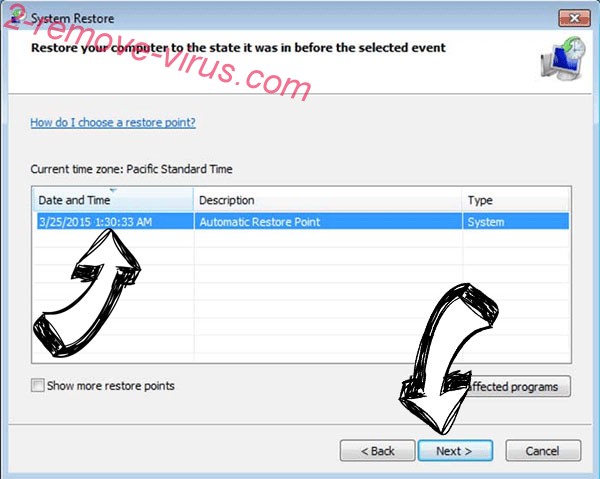

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.