Co można powiedzieć o tym Tor+ ransomware wirusie

Ransomware znany jako Tor+ ransomware jest klasyfikowany jako ciężkie zakażenie, ze względu na ewentualne uszkodzenia może spowodować. Jest prawdopodobne, że to Twój pierwszy raz działa na zakażenie tego typu, w którym to przypadku, może być w wielkim zaskoczeniem. Oprogramowanie ransomware koduje pliki przy użyciu silnych algorytmów szyfrowania, a po zakończeniu procesu nie będzie można ich otworzyć. Ponieważ odszyfrowywanie danych nie zawsze jest możliwe, oprócz czasu i wysiłku potrzebny, aby uzyskać wszystko z powrotem w kolejności, plik szyfrowanie Malware jest uważana za bardzo szkodliwe zakażenia. Będziesz mieć możliwość płacenia okupu, ale to nie jest dokładnie opcja badaczy malware sugerują.

Po pierwsze, może być po prostu tracić pieniędzy na nic, ponieważ płatności nie zawsze prowadzi do odszyfrowywania danych. Byłoby naiwne wierzyć, że cyberprzestępcy poczują się zobowiązani do pomocy odzyskać dane, kiedy nie muszą. Ponadto, dając w żądania, będzie wspieranie ich przyszłych działań, takich jak więcej ransomware. Czy naprawdę chcesz wesprzeć coś, co ma miliardy dolarów na szkodę. Ludzie są również coraz bardziej przyciąga do przemysłu, ponieważ więcej ofiar zapłacić okupu, tym bardziej opłacalne staje. Inwestowanie pieniędzy, które jest wymagane od Ciebie do tworzenia kopii zapasowych może być lepszym rozwiązaniem, ponieważ utrata danych nie będzie możliwość ponownie. Następnie można przystąpić do odzyskiwania danych po usunięciu Tor+ ransomware wirusa lub podobnych zagrożeń. Jeśli jesteś mylić o tym, jak infekcja udało się dostać do systemu, będziemy wyjaśnić najbardziej częste metody dystrybucji w poniższym akapicie.

Jak rozprzestrzeniają się ransomware

Często można napotkać ransomware dołączone do wiadomości e-mail lub na podejrzanych stronach pobierania. Widząc, jak te metody są nadal dość popularne, co oznacza, że ludzie są nieco Nieostrożni podczas korzystania z poczty e-mail i pobierania plików. Niemniej jednak, istnieją ransomware, które korzystają z zaawansowanych metod. Przestępcy dołączyć złośliwy plik do wiadomości e-mail, napisać jakiś rodzaj tekstu i udawać, że z prawdziwej firmy/organizacji. Tematy związane z pieniędzmi często można napotkać, ponieważ użytkownicy są bardziej skłonni do otwierania tych typów wiadomości e-mail. Dość często widać wielkich nazwisk, takich jak Amazon używane, na przykład, jeśli Amazon pocztą elektroniczną kogoś pokwitowania na zakup, że osoba nie zrobiła, on/ona natychmiast otworzyć załącznik. Musisz patrzeć na pewne oznaki, gdy do czynienia z e-maili, jeśli chcesz czysty system. Jest bardzo ważne, aby zbadać, czy znasz nadawcy przed otwarciem dołączonego pliku. Sprawdzanie adresu e-mail nadawcy jest nadal konieczne, nawet jeśli nadawca jest znany. Również szukać błędów gramatycznych, które mogą być dość oczywiste. Inną cechą wspólną jest brak imienia i nazwiska w pozdrowienie, jeśli ktoś, którego e-mail należy zdecydowanie otworzyć się e-mail, to na pewno znasz swoje imię i używać go zamiast ogólnego pozdrowienia, zwracając się do Ciebie jako klienta lub członka. Słabe punkty w systemie nieaktualne oprogramowanie może być również wykorzystywane jako droga do Ciebie urządzenia. Program ma słabe punkty, które mogą być wykorzystane do zainfekowania systemu, ale są one często ustalane przez dostawców. Jak WannaCry udowodnił, jednak nie każdy pędzi do zainstalowania tych łatek. Sugeruje się, że regularnie aktualizujesz programy, gdy aktualizacja zostanie udostępniona. Łatki można ustawić, aby zainstalować automatycznie, jeśli znajdziesz te powiadomienia uciążliwe.

Jak się zachowuje

Gdy Twój system zostanie zanieczyszczony ransomware, będzie kierować się pewnymi typami plików i wkrótce po ich zlokalizowaniu zostaną one zakodowane. Jeśli przypadkiem nie zauważyłeś niczego dziwnego do tej pory, gdy nie jesteś w stanie otworzyć plików, zdajesz sobie sprawę, że coś się dzieje. Wszystkie zaszyfrowane pliki będą miały dołączone do nich rozszerzenie, co może pomóc użytkownikom dowiedzieć się, dane szyfrujące nazwę złośliwego oprogramowania. Niestety, pliki mogą być trwale zakodowane, jeśli ransomware używane silne algorytmy szyfrowania. W przypadku, gdy nadal nie wiesz, co się dzieje, zawiadomienie okupu powinien wyczyścić wszystko. Co hakerzy zalecają zrobić, to kupić ich płatne narzędzie odszyfrowywania, i ostrzegają, że jeśli używasz innej metody, może skończyć się uszkodzenia plików. Jasna cena powinna być widoczna w notatkach, ale jeśli nie, trzeba będzie e-mail oszustów za pośrednictwem podanego adresu. Tak jak omówiliśmy powyżej, nie zachęcamy do oddania się do wymagań. Podając do wymagań należy wziąć pod uwagę, gdy wszystkie inne opcje nie pomogą. Postaraj się zapamiętać, czy kiedykolwiek wykonano kopię zapasową, pliki mogą być gdzieś przechowywane. Lub, jeśli masz szczęście, wolny odszyfrowujący mogą być dostępne. Naukowcy zajmujący się bezpieczeństwem mogą czasami rozwijać wolne odszyfrowujące, jeśli są zdolne do odszyfrowywania szkodnika. Zastanów się, że przed zapłaceniem okupu nawet przekroczy swój umysł. Nie musisz się martwić, jeśli kiedykolwiek skończy się w tej sytuacji ponownie, jeśli zainwestowałeś część tej sumy do kopii zapasowej. A jeśli Backup jest opcją, można przywrócić pliki stamtąd po zakończeniu Tor+ ransomware Virus, jeśli jest jeszcze na urządzeniu. Uświadomić sobie, jak plik kodowania złośliwego oprogramowania rozprzestrzenia się tak, że można Dodge go w przyszłości. Trzymać się bezpiecznych witryn, jeśli chodzi o pliki do pobrania, należy zachować ostrożność podczas otwierania plików dołączonych do wiadomości e-mail, i aktualizować oprogramowanie.

Tor+ ransomware Usuwania

Jeśli dane kodowania złośliwego oprogramowania pozostaje w systemie, należy użyć programu usuwania złośliwego oprogramowania, aby go zakończyć. To może być trudne ręcznie naprawić Tor+ ransomware wirusa, ponieważ błąd może prowadzić do dalszych szkód. Idąc z opcją automatycznego byłoby mądrzejszy wybór. Oprogramowanie nie tylko pomoże Ci radzić sobie z zagrożeniem, ale może zatrzymać w przyszłości plik kodowania złośliwego programu z wejściem. Wybierz program do usuwania złośliwego oprogramowania, który może najlepiej radzić sobie z sytuacją, i wykonać pełne skanowanie urządzenia po zainstalowaniu go. Niestety, narzędzie anty-malware nie ma możliwości, aby przywrócić pliki. Gdy komputer jest wolny od infekcji, zacznij rutynowo tworzenie kopii zapasowych plików.

Offers

Pobierz narzędzie do usuwaniato scan for Tor+ ransomwareUse our recommended removal tool to scan for Tor+ ransomware. Trial version of provides detection of computer threats like Tor+ ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Tor+ ransomware w trybie awaryjnym z obsługą sieci.

Usunąć Tor+ ransomware z Windows 7/Windows Vista/Windows XP

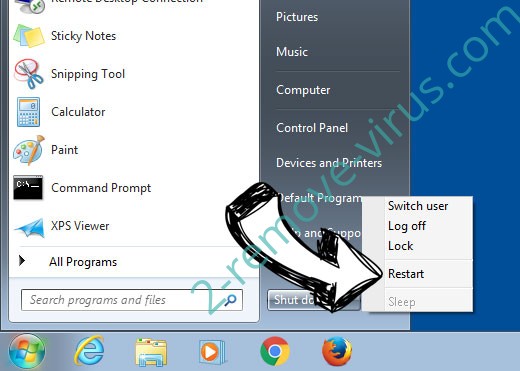

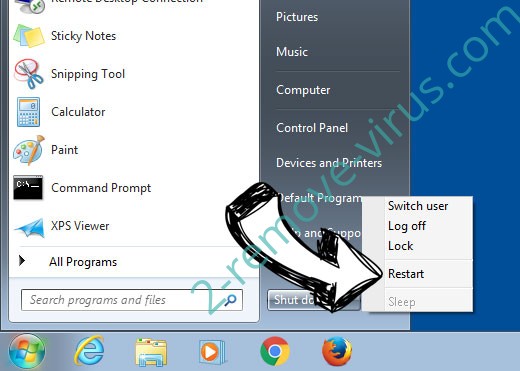

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

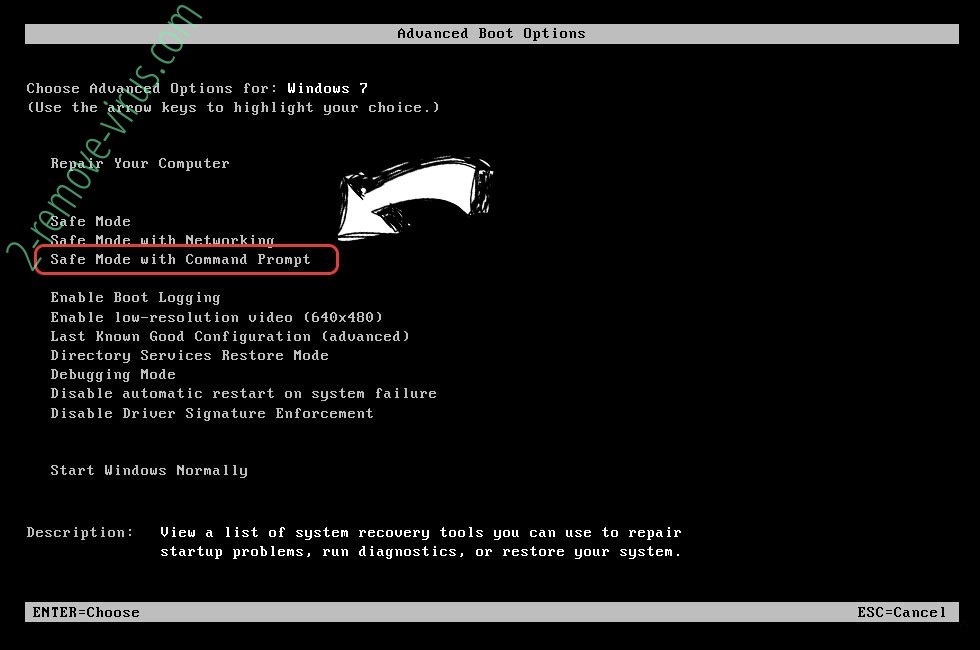

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

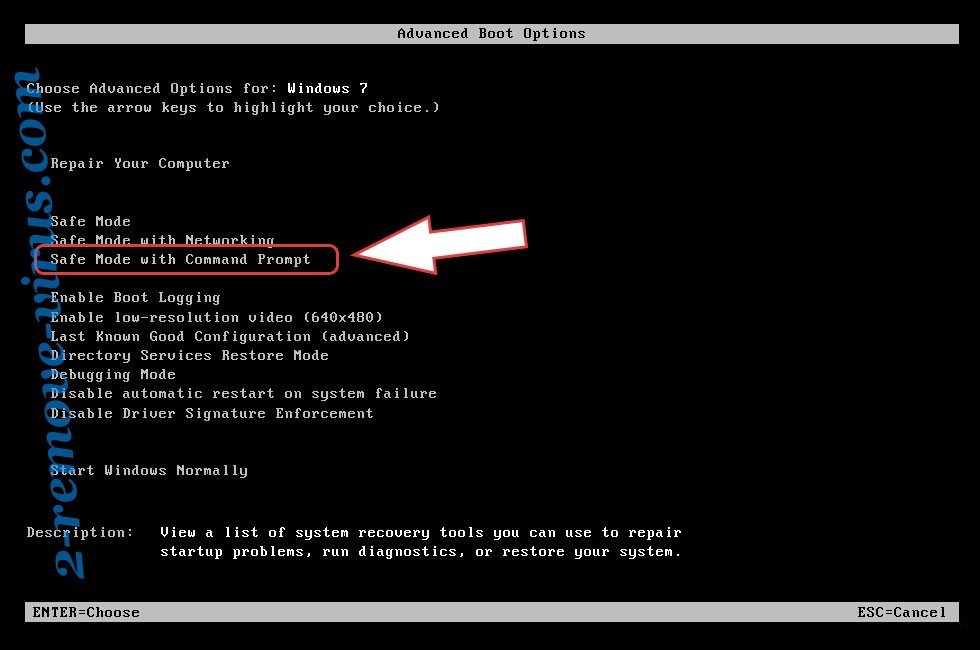

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Tor+ ransomware

Usunąć Tor+ ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

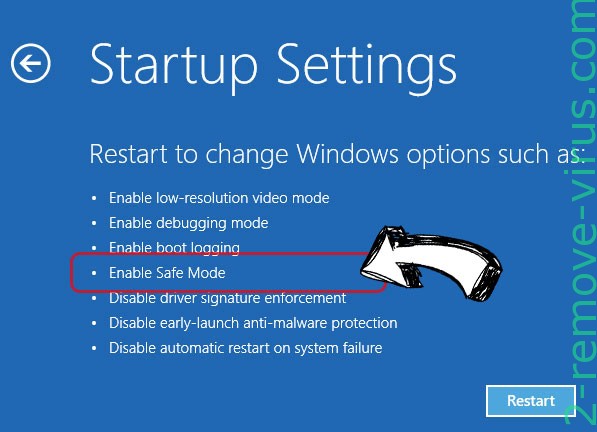

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Tor+ ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć Tor+ ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

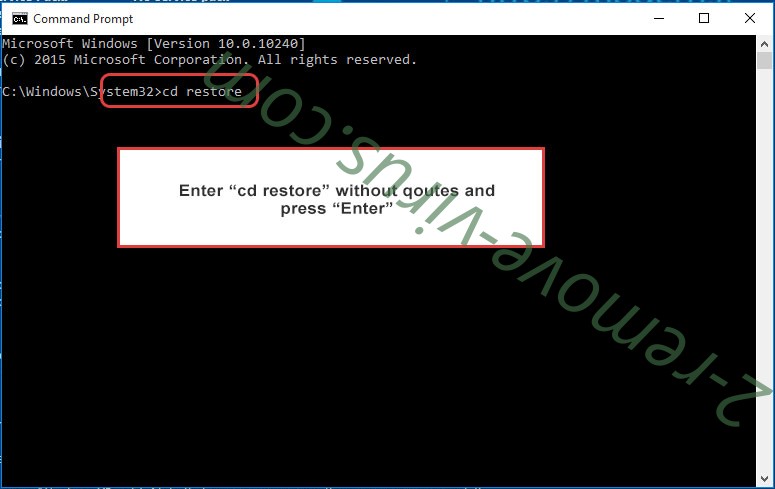

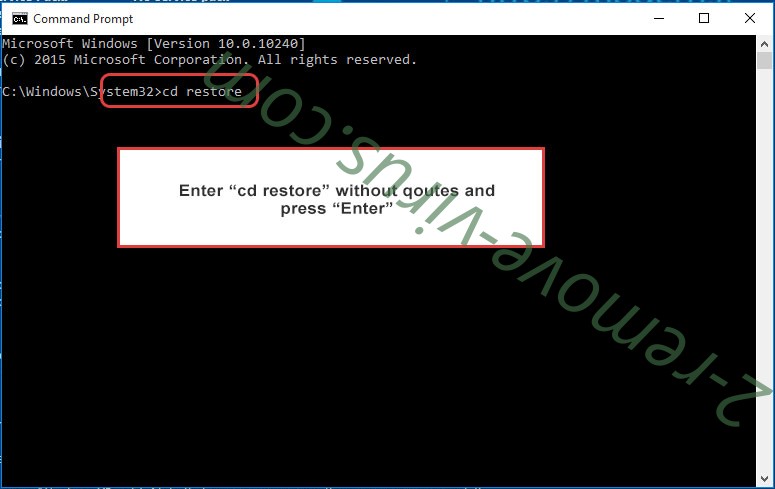

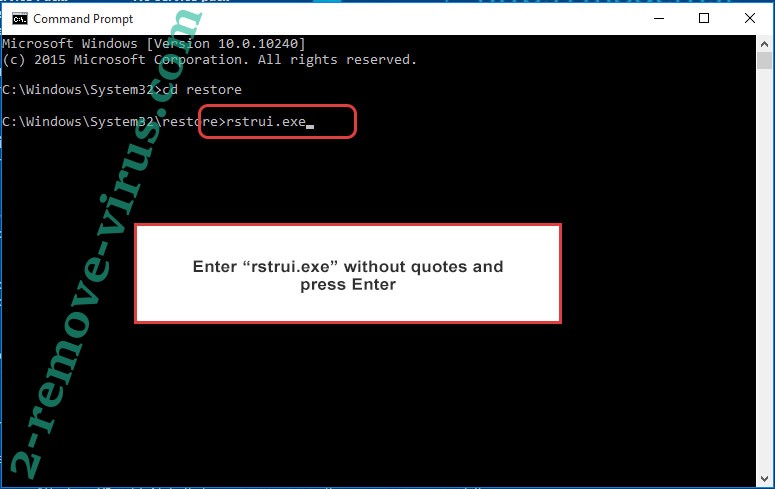

- Wpisz cd restore i naciśnij Enter.

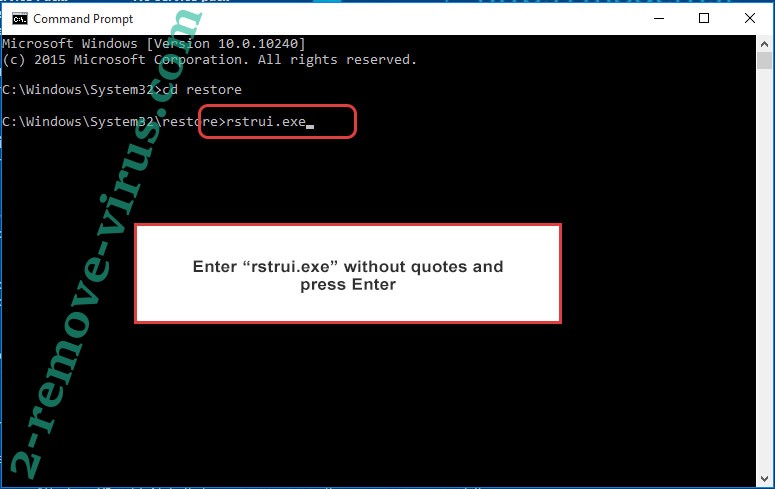

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

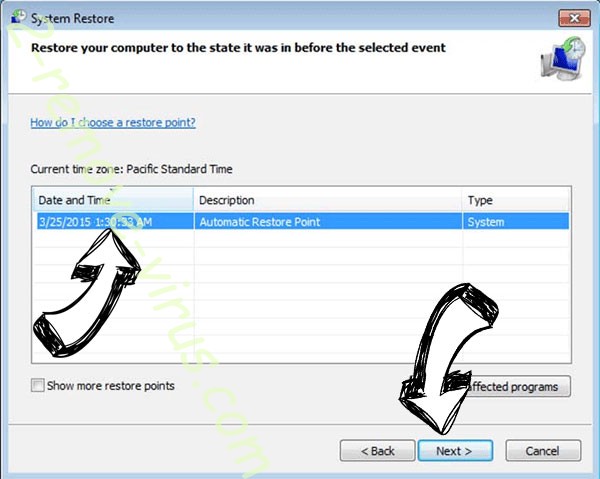

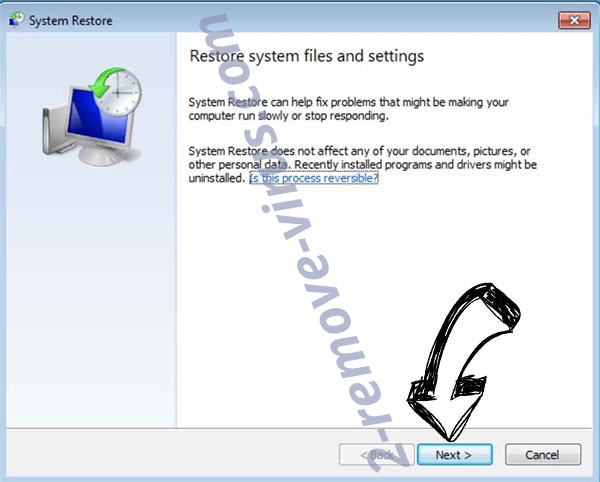

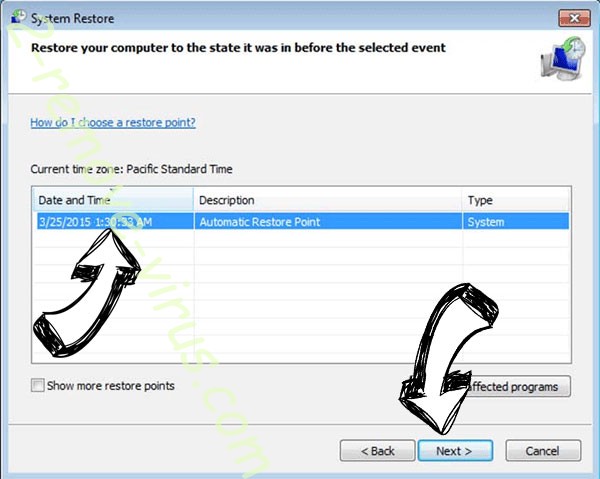

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

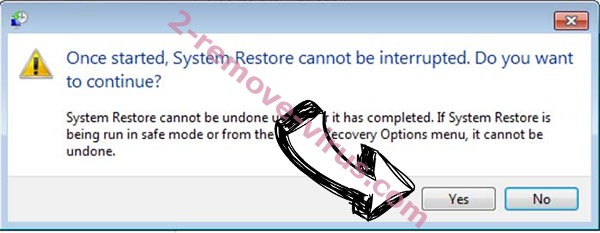

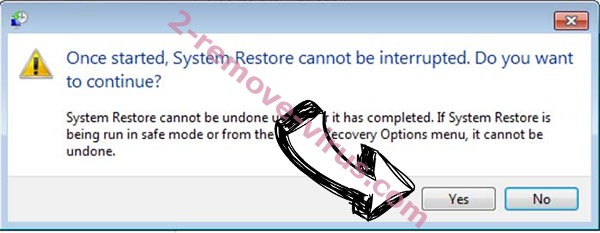

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Tor+ ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

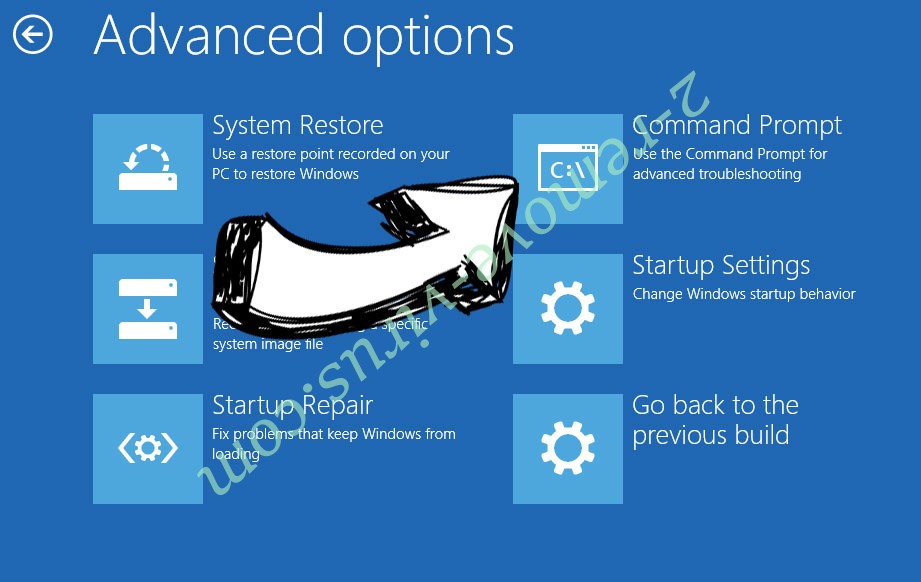

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.