Wisz ransomware to złośliwe oprogramowanie szyfrujące pliki z osławionej rodziny ransomware Djvu/STOP. Jest to bardzo niebezpieczna infekcja, która atakuje pliki osobiste i zasadniczo bierze je jako zakładników. Odzyskanie plików nie zawsze jest możliwe.

Ransomware rozpoczyna swoje złośliwe działania, gdy tylko zostanie zainicjowane przez użytkowników. Podczas szyfrowania plików wyświetli fałszywe okno Windows Update, aby odwrócić uwagę użytkowników. Po zakończeniu szyfrowania plików nie będzie można ich otworzyć.

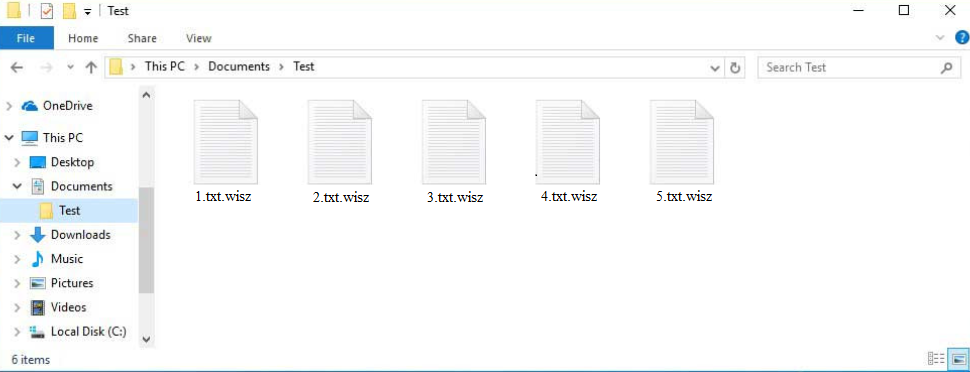

Niestety, ransomware atakuje wszystkie pliki osobiste, w tym zdjęcia, filmy i dokumenty. Zaszyfrowane pliki są łatwe do rozpoznania, ponieważ będą miały rozszerzenie .wisz. Na przykład zaszyfrowany plik text.txt stanie się text.txt.wisz.

Zaszyfrowanych plików nie będzie można otworzyć, dopóki najpierw nie przepuścisz ich przez deszyfrator. Jednak uzyskanie deszyfratora będzie trudne, ponieważ jedynymi, którzy go w tej chwili posiadają, są cyberprzestępcy obsługujący to ransomware. Jak wyjaśniono w notatce z żądaniem okupu _readme.txt, ofiary ransomware mogą kupić deszyfrator od operatorów za 999 USD, który należy zapłacić w Bitcoinach. W notatce wspomniano również, że użytkownicy, którzy skontaktują się w ciągu pierwszych 72 godzin, otrzymają 50% zniżki. Co więcej, operatorzy ransomware rzekomo odszyfrują jeden plik za darmo, pod warunkiem, że nie zawiera on żadnych ważnych informacji.

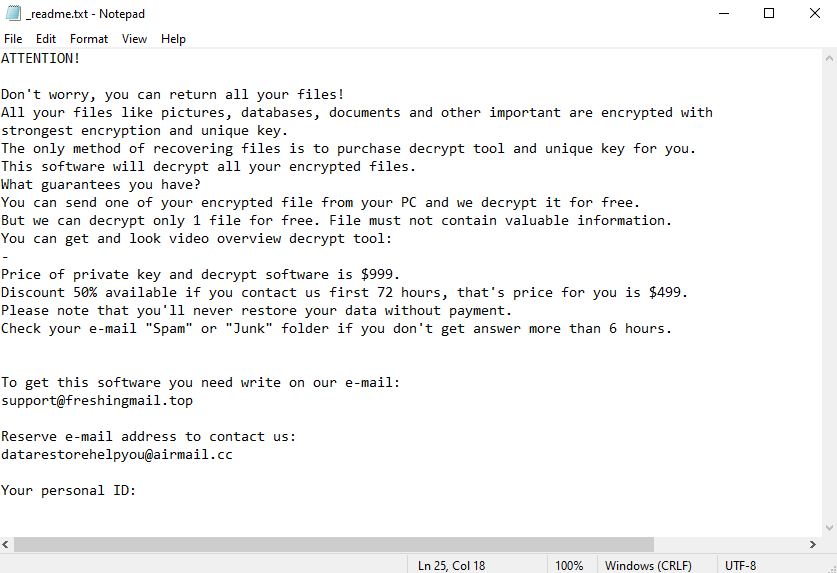

Poniżej znajduje się pełna Wisz ransomware notatka z żądaniem okupu:

ATTENTION!

Don’t worry, you can return all your files!

All your files like pictures, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

You can get and look video overview decrypt tool:

–

Price of private key and decrypt software is $999.

Discount 50% available if you contact us first 72 hours, that’s price for you is $499.

Please note that you’ll never restore your data without payment.

Check your e-mail “Spam” or “Junk” folder if you don’t get answer more than 6 hours.To get this software you need write on our e-mail:

support@freshingmail.topReserve e-mail address to contact us:

datarestorehelpyou@airmail.ccYour personal ID:

Płacenie okupu nigdy nie jest zalecane, ponieważ nie gwarantuje odszyfrowania plików. Użytkownicy powinni pamiętać, że mają do czynienia z cyberprzestępcami, którzy nie będą czuli się zobowiązani do wysłania deszyfratora tylko dlatego, że ofiara zapłaci. Możliwe jest również, że nawet jeśli wyślą deszyfrator, niekoniecznie zadziała. Niezliczone ofiary ransomware zapłaciły pieniądze cyberprzestępcom, ale nie otrzymały nic w zamian.

Jeśli masz kopię zapasową, możesz rozpocząć odzyskiwanie plików zaraz po ich usunięciu Wisz ransomware z komputera. Zdecydowanie zaleca się użycie renomowanego programu chroniącego przed złośliwym oprogramowaniem do usunięcia Wisz ransomware , ponieważ jest to skomplikowana infekcja. Dopiero gdy oprogramowanie ransomware całkowicie zniknie, można bezpiecznie połączyć się z kopią zapasową.

Jeśli nie masz kopii zapasowej, wykonaj kopię zapasową zaszyfrowanych plików i poczekaj na wydanie bezpłatnego Wisz ransomware deszyfratora. Jednak nadal musisz usunąć Wisz ransomware plik .

W jaki sposób ransomware infekuje komputery?

Ransomware jest dystrybuowane za pomocą zwykłych metod dystrybucji złośliwego oprogramowania. Użytkownicy, którzy mają złe nawyki przeglądania, są znacznie bardziej narażeni na złośliwe oprogramowanie, ponieważ angażują się w ryzykowne zachowania. Na przykład, jeśli używasz torrentów do piracenia treści chronionych prawem autorskim, otwierania niechcianych załączników do wiadomości e-mail bez ich uprzedniego sprawdzania, klikania losowych linków itp., istnieje znacznie większe prawdopodobieństwo, że złapiesz złośliwe infekcje. Rozwijanie lepszych nawyków online to świetny sposób na uniknięcie złośliwego oprogramowania.

Ponieważ użytkownicy mają tendencję do otwierania załączników do wiadomości e-mail bez ich uprzedniego sprawdzenia, złośliwi aktorzy często używają tej metody do rozsyłania złośliwego oprogramowania. Dołączają złośliwe pliki do wiadomości e-mail, a gdy użytkownicy otwierają te pliki, infekują swoje komputery złośliwym oprogramowaniem. Na szczęście większość złośliwych wiadomości e-mail jest łatwa do rozpoznania, ponieważ są skierowane do wielu użytkowników jednocześnie i nie są spersonalizowane.

Złośliwe wiadomości e-mail często wyglądają tak, jakby były wysyłane przez legalne firmy, często te, które świadczą usługi. Na przykład złośliwe oprogramowanie jest często ukryte w wiadomościach e-mail, które wyglądają jak powiadomienia o doręczeniu paczek. Często zdarza się również, że e-maile twierdzą, że załączony plik jest ważnym dokumentem, który należy natychmiast przejrzeć. Spowoduje to wyświetlenie monitu o otwarcie załączników. Jednak te e-maile są często pełne błędów gramatycznych/ortograficznych. Jest to natychmiastowy prezent, ponieważ rzadko znajdziesz błędy w legalnych wiadomościach e-mail, zwłaszcza w automatycznych wiadomościach e-mail.

Złośliwe wiadomości e-mail są skierowane do wielu użytkowników jednocześnie, więc nie są spersonalizowane. Takie e-maile zwracają się do użytkowników za pomocą ogólnych słów, takich jak Użytkownik, Członek, Klient itp., i to również jest gratis. Firmy, z których usług korzystają użytkownicy, zawsze używają imion i nazwisk użytkowników w wiadomościach e-mail, aby się do nich zwrócić, ponieważ dzięki temu e-maile wydają się bardziej osobiste. Ogólne słowa użyte w powitaniu mogą być zatem oznaką spamu lub złośliwej wiadomości e-mail.

Kiedy złośliwi aktorzy atakują kogoś konkretnego, sprawiają, że e-maile są znacznie bardziej przekonujące. E-maile nie zawierają błędów, a nawet zawierają informacje, które nadałyby e-mailowi wiarygodność. Te wyrafinowane kampanie złośliwego oprogramowania są powodem, dla którego zaleca się skanowanie wszystkich niechcianych załączników do wiadomości e-mail za pomocą oprogramowania antywirusowego lub VirusTotal przed ich otwarciem.

Złośliwe oprogramowanie jest również często znajdowane w torrentach, zwłaszcza w torrentach zawierających treści rozrywkowe (np. filmy, seriale telewizyjne, gry wideo itp.). Strony z torrentami są często słabo moderowane, co pozwala złośliwym torrentom działać przez długi czas. Piractwo za pośrednictwem torrentów to nie tylko kradzież treści, ale także niebezpieczne dla komputerów i danych użytkowników.

Wisz ransomware usunięcie

Ransomware to skomplikowana infekcja, dlatego ręczne Wisz ransomware usuwanie nie jest zalecane. Użyj dobrego programu chroniącego przed złośliwym oprogramowaniem, aby całkowicie usunąć Wisz ransomware pliki . Po usunięciu ransomware możesz uzyskać dostęp do kopii zapasowej i rozpocząć odzyskiwanie plików. Warto wspomnieć, że jeśli oprogramowanie ransomware jest nadal obecne podczas uzyskiwania dostępu do kopii zapasowej, pliki z kopii zapasowej również zostaną zaszyfrowane.

Jeśli nie masz kopii zapasowej, twoje opcje są bardzo ograniczone, jeśli chodzi o odzyskiwanie plików. Darmowy Wisz ransomware deszyfrator może stać się dostępny w przyszłości, więc wykonaj kopię zapasową zaszyfrowanych plików, aby były bezpieczne, dopóki to się nie stanie. Jeśli darmowy Wisz ransomware deszyfrator zostanie wydany, zostanie opublikowany na NoMoreRansom . Bądź sceptyczny wobec darmowych Wisz ransomware deszyfratorów promowanych na wątpliwych forach i stronach internetowych, ponieważ prawdopodobnie byłyby fałszywe. Jeśli nie możesz go znaleźć na NoMoreRansom, prawdopodobnie nie znajdziesz legalnego Wisz ransomware deszyfratora na żadnej innej stronie.

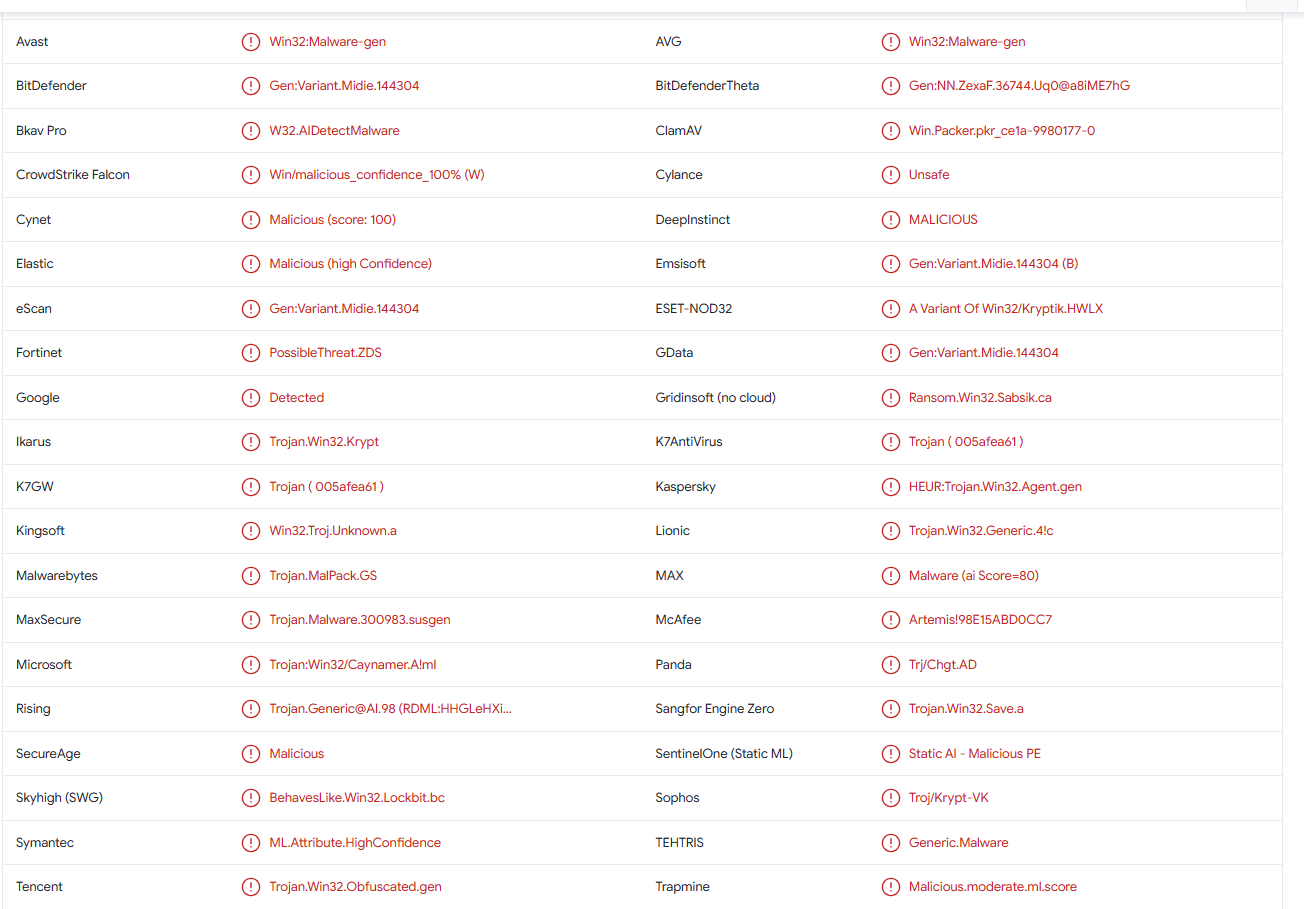

Wisz ransomware jest wykrywany jako:

- Win32:Złośliwe oprogramowanie generowane przez Avast/AVG

- Gen:Variant.Midie.144304 przez BitDefender

- Trojan.MalPack.GS przez Malwarebytes

- Trojan:Win32/Caynamer.A!ml firmy Microsoft

- Wariant Win32/Kryptik.HWLX firmy ESET

- HEUR:Trojan.Win32.Agent.gen przez Kaspersky

- Gen:Variant.Midie.144304 (B) przez Emsisoft