Co to jest Konx ransomware wirus

Konx ransomware ransomware jest niebezpieczne złośliwe oprogramowanie, jak zakażenie może mieć poważne konsekwencje. Złośliwe oprogramowanie do kodowania danych nie jest czymś, z czym każdy miał do czynienia wcześniej, a jeśli właśnie napotkałeś je teraz, dowiesz się, jak szkodliwe może być z pierwszej ręki. Zaawansowane algorytmy szyfrowania są używane do szyfrowania danych, a jeśli pomyślnie szyfruje pliki, nie będzie można uzyskać do nich dostępu dłużej. Ponieważ odszyfrowywanie plików nie jest możliwe we wszystkich przypadkach, oprócz wysiłku, jakiego potrzeba, aby przywrócić wszystko do normy, uważa się, że szyfrowanie danych jest bardzo szkodliwe.

Przestępcy oferują narzędzie deszyfrowania, wystarczy zapłacić pewną kwotę pieniędzy, ale ta opcja nie jest sugerowana z kilku powodów. Płacenie nie powoduje automatycznie odszyfrowywania plików, więc spodziewaj się, że możesz po prostu marnować pieniądze. Naiwnością może być sądzić, że przestępcy odpowiedzialni za szyfrowanie plików poczują się zobowiązani do pomocy w przywracaniu plików, kiedy mogą po prostu zabrać twoje pieniądze. Dodatkowo, że pieniądze pójdą do przyszłych kodowania danych złośliwego oprogramowania i szkodliwych projektów programów. Czy naprawdę chcesz wspierać przemysł, który kosztuje wiele milionów dolarów dla firm w szkodach. Im więcej ofiar płaci, tym bardziej przynosi to zyski, tym bardziej przyciąga się do niego ludzi. Inwestowanie pieniędzy, które są wymagane od ciebie do tworzenia kopii zapasowych może być mądrzejszą opcją, ponieważ utrata plików nie będzie możliwość ponownie. Jeśli kopia zapasowa została wykonana przed zanieczyszczeniem, zakończ Konx ransomware i odzyskaj stamtąd dane. Nie możesz również zapoznać się z metodami dystrybucji ransomware, a my wyjaśnimy najczęstsze metody w poniższych akapitach.

Jak jest Konx ransomware dystrybuowany

Zakażenie złośliwym oprogramowaniem kodowania plików może zdarzyć się dość łatwo, zwykle przy użyciu takich metod, jak dołączanie zainfekowanych plików do wiadomości e-mail, wykorzystanie luk w oprogramowaniu komputerowym i hosting zanieczyszczonych plików na wątpliwych platformach pobierania. Duża liczba złośliwego oprogramowania do kodowania plików polega na zaniedbaniach użytkowników podczas otwierania załączników wiadomości e-mail i bardziej wyrafinowanych sposobów niekoniecznie są potrzebne. Istnieją jednak złośliwe oprogramowanie do kodowania danych, które używają bardziej skomplikowanych metod. Przestępcy muszą po prostu użyć znanej nazwy firmy, napisać przekonujący e-mail, dodać zainfekowany plik do wiadomości e-mail i wysłać go do potencjalnych ofiar. Kwestie związane z pieniędzmi są częstym tematem w tych wiadomościach e-mail, ponieważ ludzie mają tendencję do angażowania się w te e-maile. Jeśli oszuści używali nazwy firmy takiej jak Amazon, ludzie mogą otworzyć załącznik bez zastanowienia, czy przestępcy po prostu mówią, że wątpliwa aktywność została zaobserwowana na koncie lub dokonano zakupu i dodano paragon. Kiedy masz do czynienia z e-maili, istnieją pewne rzeczy, na które należy zwrócić uwagę, jeśli chcesz chronić swój komputer. Przede wszystkim, jeśli nie znasz nadawcy, sprawdź jego tożsamość przed otwarciem załącznika. A jeśli znasz je, sprawdź dokładnie adres e-mail, aby upewnić się, że pasuje do prawdziwego adresu osoby / firmy. Również szukać błędów w gramatyki, które mogą być dość oczywiste. Innym dość oczywistym znakiem jest twoje imię i nazwisko nie używane w powitaniu, jeśli legalna firma / nadawca miałaby wysłać do Ciebie wiadomość e-mail, na pewno użyją Twojego imienia i nazwiska zamiast typowego powitania, takiego jak Klient lub Członek. ransomware może również używać nie zaktualizowanego oprogramowania na komputerze do zainfekowania. Te luki w programach są zwykle załatane szybko po ich wykryciu, tak że nie mogą być używane przez złośliwe oprogramowanie. Jak wykazano przez WannaCry, jednak nie każdy spieszy się zainstalować te aktualizacje. Zaleca się regularne aktualizowanie programów za każdym razem, gdy łatka stanie się dostępna. Aktualizacje można ustawić, aby zainstalować automatycznie, jeśli okaże się, że te powiadomienia irytujące.

Co możesz zrobić ze swoimi danymi

Jeśli złośliwe oprogramowanie do kodowania danych zainfekowaje urządzenie, będzie szukać określonych typów plików, a po ich zidentyfikowaniu zakoduje je. Nie będziesz w stanie otworzyć plików, więc nawet jeśli nie widzisz, co się dzieje początkowo, będziesz wiedzieć w końcu. Sprawdź pliki pod kątem dziwnych rozszerzeń dodanych, pomogą one rozpoznać, które dane szyfrują złośliwe oprogramowanie. W wielu przypadkach odszyfrowywanie plików może nie być możliwe, ponieważ algorytmy szyfrowania używane w szyfrowaniu mogą być bardzo trudne, jeśli nie niemożliwe do odszyfrowania. Jeśli nadal nie jesteś pewien, co się dzieje, wszystko zostanie wyjaśnione w nocie okupu. Co przestępcy będą zachęcać do zrobienia jest użycie ich płatnego programu deszyfrowania, i ostrzegają, że może zaszkodzić pliki, jeśli inna metoda została użyta. Wyraźna cena powinna być wyświetlana w notatce, ale jeśli tak nie jest, będziesz musiał wysłać e-mail do przestępców za pośrednictwem dostarczonego adresu. Jak już wiesz, płacenie nie jest opcją, którą wybierzemy. Zanim jeszcze pomyślisz o płaceniu, najpierw wypróbuj wszystkie inne opcje. Spróbuj przypomnieć sobie, czy kiedykolwiek wykonałeś kopię zapasową, być może niektóre dane są gdzieś przechowywane. W niektórych przypadkach ofiary mogą nawet zlokalizować darmowe deszyfratory. Powinniśmy powiedzieć, że co jakiś czas specjaliści od złośliwego oprogramowania są w stanie złamać złośliwe oprogramowanie kodujące dane, co oznacza, że możesz znaleźć oprogramowanie deszyfrujące bez konieczności płatności. Weź tę opcję pod uwagę i tylko wtedy, gdy masz pewność, że darmowe narzędzie deszyfrujące jest niedostępne, jeśli nawet rozważyć spełnienie wymagań. Korzystanie z tych pieniędzy do tworzenia kopii zapasowych może być bardziej pomocne. Jeśli kopia zapasowa jest dostępna, można odblokować Konx ransomware pliki po Konx ransomware całkowitym wyeliminowaniu. W przyszłości unikaj złośliwego oprogramowania do kodowania plików w miarę możliwości, uświadamiając sobie, w jaki sposób się rozprzestrzenia. Trzymaj się bezpiecznych stron internetowych, jeśli chodzi o pobieranie, uważaj na otwarte załączniki wiadomości e-mail i upewnij się, że oprogramowanie jest aktualizowane przez cały czas.

Sposoby usuwania Konx ransomware wirusów

Aby pozbyć się złośliwego oprogramowania szyfrującego dane, jeśli jest ono nadal obecne w systemie, należy zastosować złośliwe oprogramowanie do kodowania plików. Ręczne naprawianie Konx ransomware wirusa nie jest łatwym procesem i może prowadzić do dalszych szkód dla komputera. Oprogramowanie chroniące przed złośliwym oprogramowaniem byłoby bardziej bezpieczną opcją w tym przypadku. To narzędzie jest korzystne, aby mieć na komputerze, ponieważ będzie to nie tylko upewnić się naprawić, Konx ransomware ale także zapobiec jeden z wejściem w przyszłości. Po zainstalowaniu narzędzia anty-malware, wystarczy wykonać skanowanie narzędzia i autoryzować go, aby wyeliminować zagrożenie. Narzędzie nie pomoże jednak odszyfrować plików. Jeśli złośliwe oprogramowanie do kodowania danych zostało całkowicie wyeliminowane, odzyskaj pliki z kopii zapasowej, a jeśli go nie masz, zacznij go używać.

Offers

Pobierz narzędzie do usuwaniato scan for Konx ransomwareUse our recommended removal tool to scan for Konx ransomware. Trial version of provides detection of computer threats like Konx ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Konx ransomware w trybie awaryjnym z obsługą sieci.

Usunąć Konx ransomware z Windows 7/Windows Vista/Windows XP

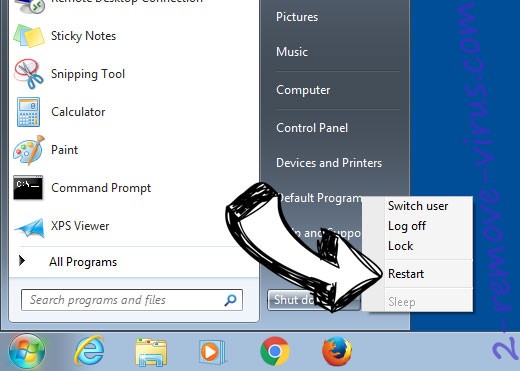

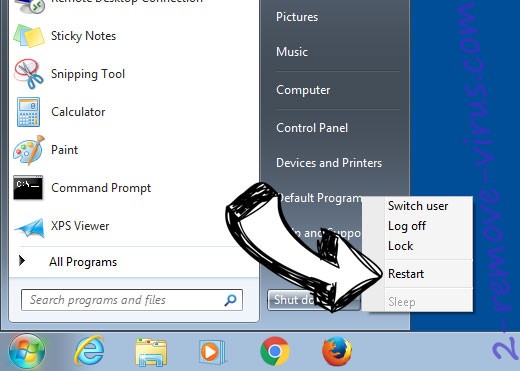

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

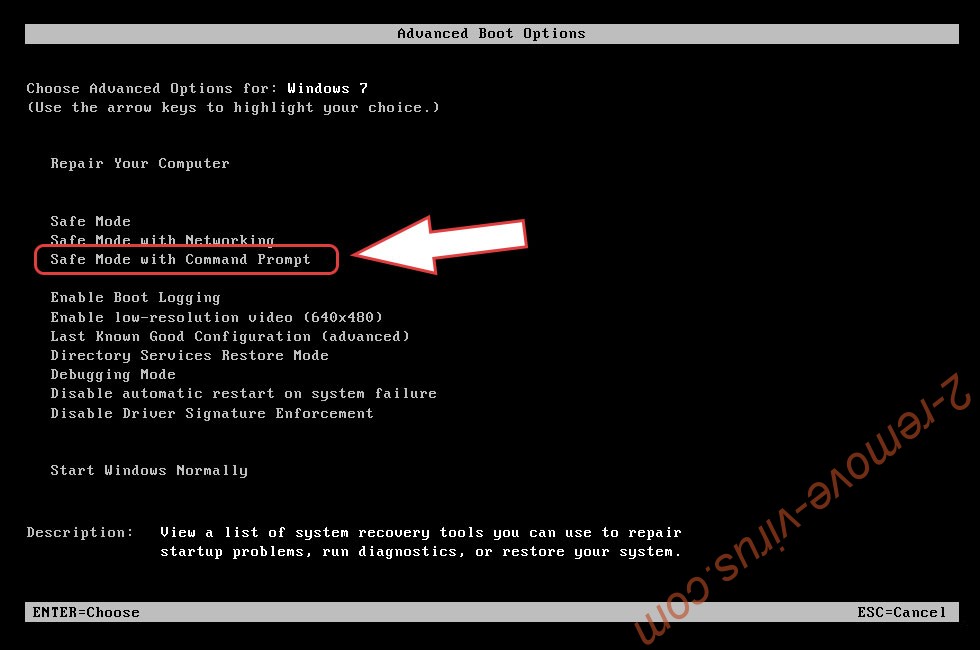

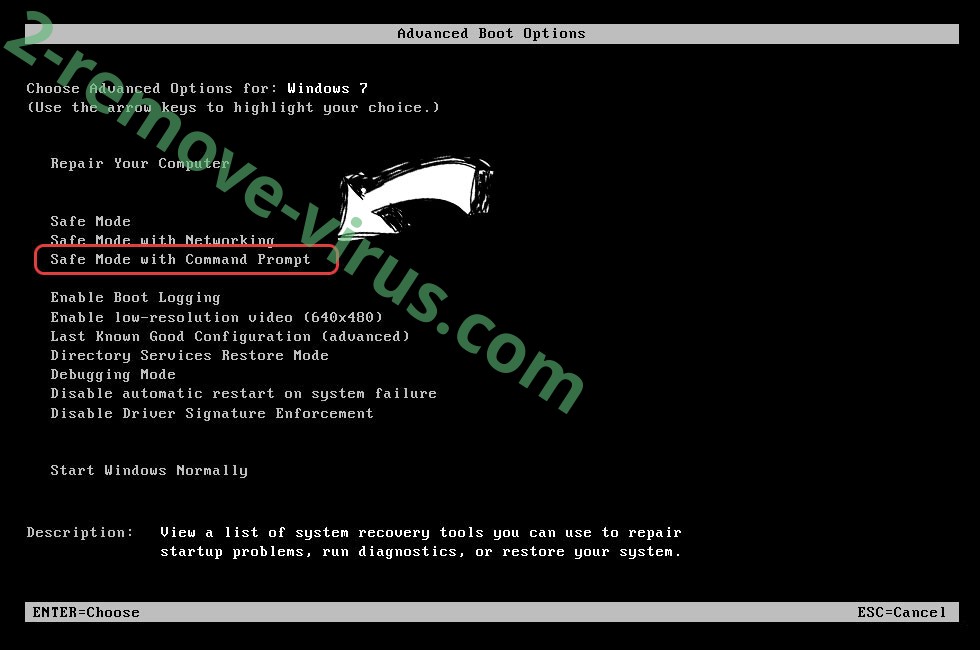

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Konx ransomware

Usunąć Konx ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

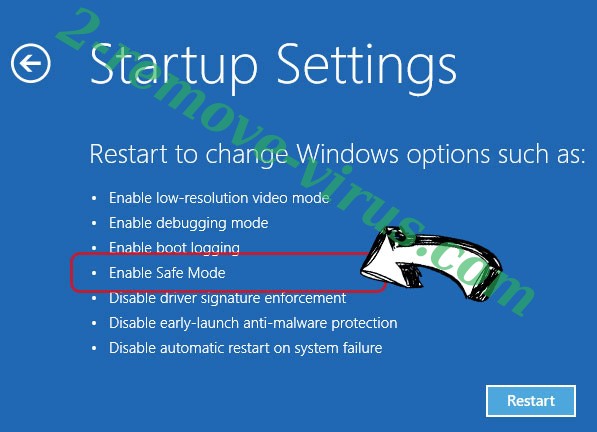

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Konx ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć Konx ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

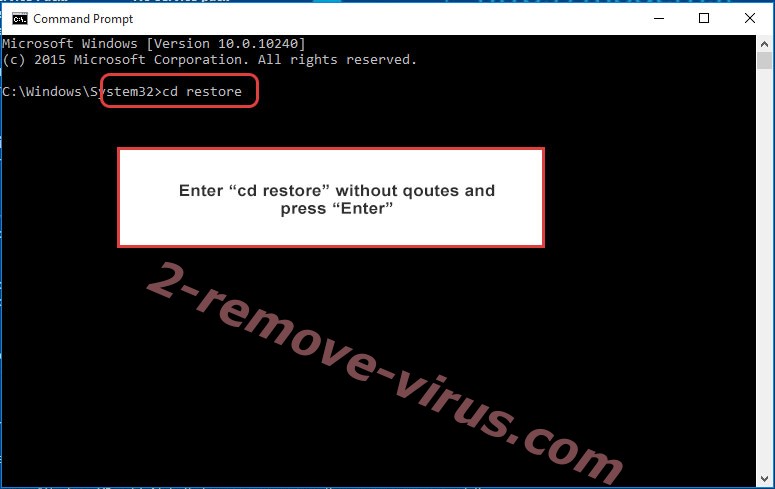

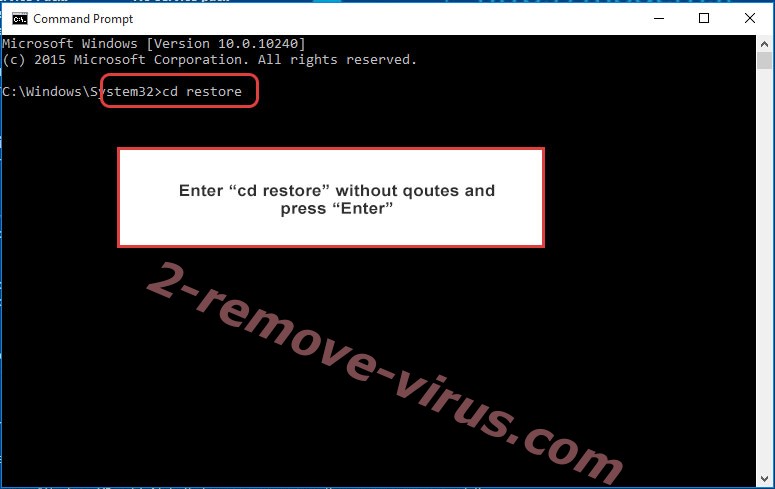

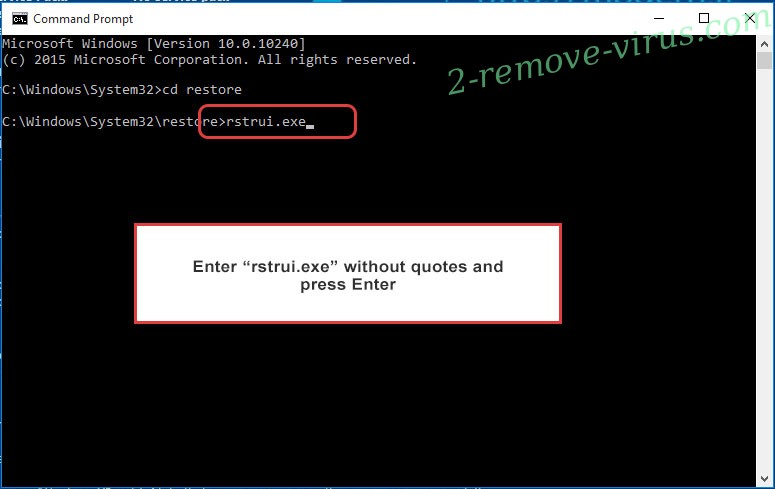

- Wpisz cd restore i naciśnij Enter.

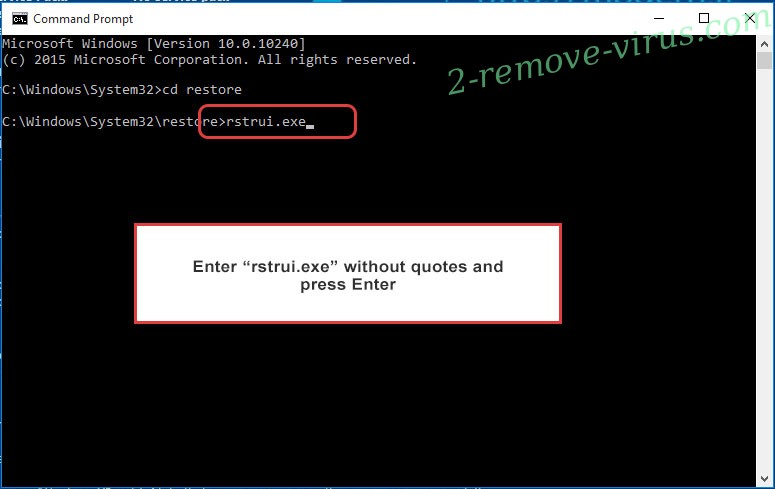

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

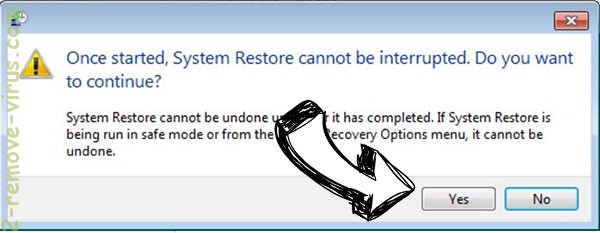

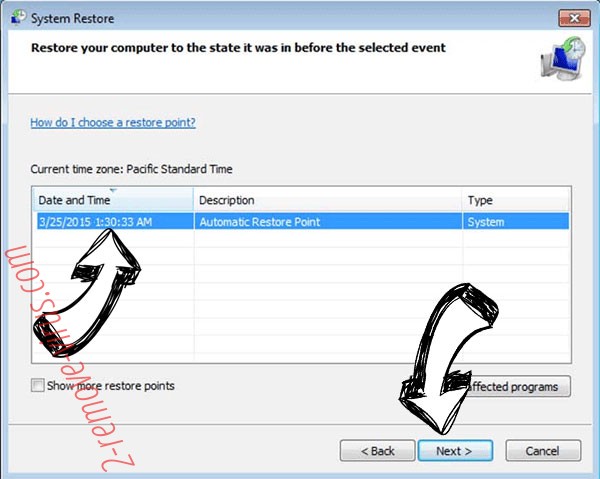

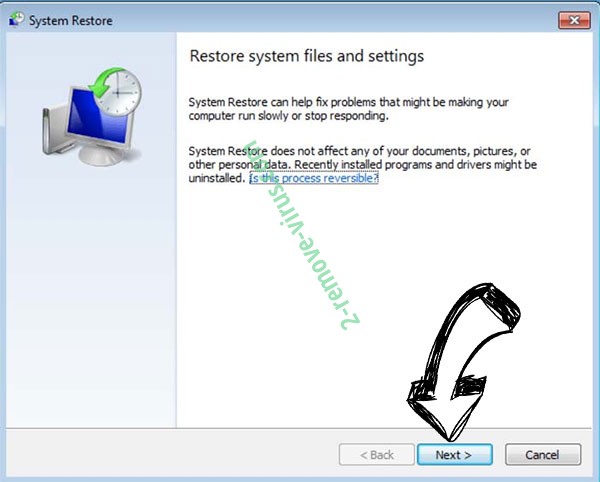

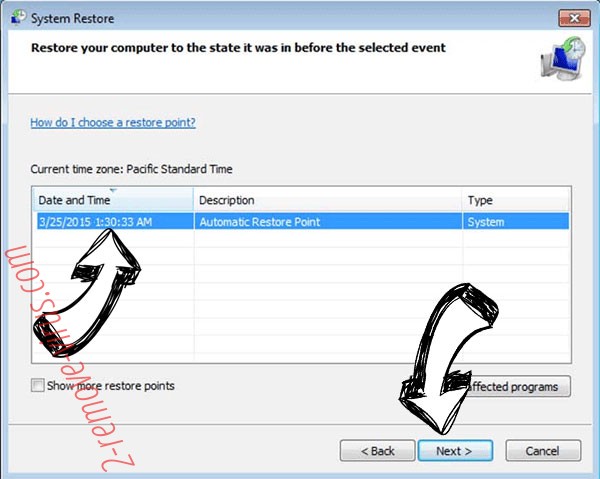

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

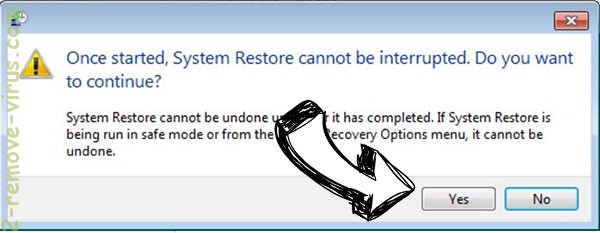

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

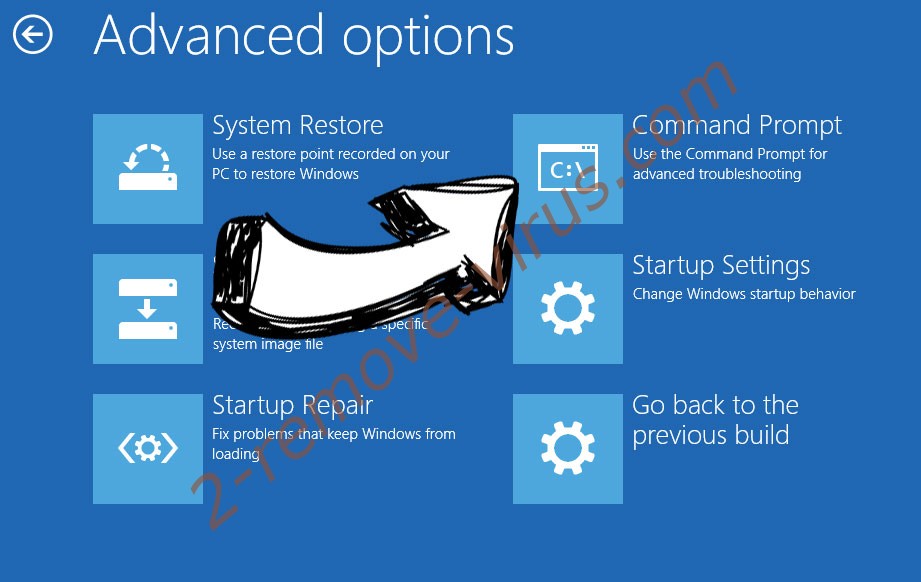

Usunąć Konx ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.