Ransomware jest jednym z najbardziej mówił o kwestii bezpieczeństwa cybernetycznego tych dni i nie bez powodu. Do tej pory mieliśmy trzy ataki Ransomware głównych, które dotknięte setki tysięcy użytkowników na całym świecie i tysiące mniejszych Skala ataków. Ransomware może mieć całkiem surowe konsekwencje.

Jeśli reprezentujesz firmę z kopii zapasowej, są ogląda co najmniej kilka godzin przestoju i chaosu, podczas gdy przywrócona funkcjonalność systemu. Jeśli jesteś bez kopii zapasowej, który może oznaczać tysiące ważnych plików utracone. To samo z poszczególnych użytkowników. Czy masz kopię zapasową lub nie, atak Ransomware jest bardzo stresujące, ale w wielu przypadkach, można uniknąć. I w tym artykule, omówimy jakie metody Ransomware używa do infekowania systemów.

Jeśli reprezentujesz firmę z kopii zapasowej, są ogląda co najmniej kilka godzin przestoju i chaosu, podczas gdy przywrócona funkcjonalność systemu. Jeśli jesteś bez kopii zapasowej, który może oznaczać tysiące ważnych plików utracone. To samo z poszczególnych użytkowników. Czy masz kopię zapasową lub nie, atak Ransomware jest bardzo stresujące, ale w wielu przypadkach, można uniknąć. I w tym artykule, omówimy jakie metody Ransomware używa do infekowania systemów.

Najczęściej Ransomware metody rozpowszechniania

Phishing (przez e-mail, SMS i wiadomości błyskawiczne)

Po co marnować czasu wymyślanie wyszukane metody do infekowania systemów, gdy mogłoby skłonić użytkowników do infekowania komputerów z Ransomware przez siebie. Zakażenie poprzez inżynierię społeczną jest prawdopodobnie najczęściej używany przez hakerów. I pomimo wielu ostrzeżeń uważać, użytkownicy nadal znajdują się ofiarą ataku. Weźmy ataki socjotechniczne spojrzenie na najbardziej powszechnie używany.

Wiele zakażeń Ransomware się zdarzyć za pośrednictwem phishing. I konsekwencje upadku do phishingu są nie tylko Ransomware, użytkownicy mogą uzyskać ich dane logowania skradzione, które mogłyby prowadzić do danych poważnych incydentów naruszenia. Jeśli zastanawiacie się, jakie wyłudzanie informacji, jest to technika, która obejmuje legalnych wyglądających fałszywych wiadomości e-mail programu/i otwierania załączników/klikając na link w nim. W przypadku Ransomware cyberzłodziei dołączyć zainfekowany plik do wiadomości e-mail, wysłać go do setki, nawet tysiące ludzi i czekać na kogoś go otworzyć. Tego rodzaju fałszywe e-maile są dość łatwe do wypowiedzenia, chyba że są indywidualnie ukierunkowane przez kogoś i wiedzą dużo o Tobie. Musisz być na zwrócić uwagę na błędy gramatyczne w tekst i nieznany nadawca monitowania użytkownika do otwarcia takiego załącznika. Aby wyglądać bardziej przekonująco i ciśnienia użytkowników do otwarcia załącznika, nadawca może zgłosić do pochodzą z legalnej firmy, takich jak Amazon, lub rząd. Jeśli rzeczywiście jest używana usługa, czy rząd próbuje skontaktować się z Tobą, imię i nazwisko będzie służyć. Ransomware przenoszenia wiadomości e-mail za pomocą pozdrowienia ogólne, takie jak klient Panie lub Pani. Należy powstrzymać się od otwarcia wiadomości e-mail od nieznanych nadawców i zdecydowanie unikać spamu, gdzie większość z tych złośliwych e-maili będzie w końcu.

Wiele zakażeń Ransomware się zdarzyć za pośrednictwem phishing. I konsekwencje upadku do phishingu są nie tylko Ransomware, użytkownicy mogą uzyskać ich dane logowania skradzione, które mogłyby prowadzić do danych poważnych incydentów naruszenia. Jeśli zastanawiacie się, jakie wyłudzanie informacji, jest to technika, która obejmuje legalnych wyglądających fałszywych wiadomości e-mail programu/i otwierania załączników/klikając na link w nim. W przypadku Ransomware cyberzłodziei dołączyć zainfekowany plik do wiadomości e-mail, wysłać go do setki, nawet tysiące ludzi i czekać na kogoś go otworzyć. Tego rodzaju fałszywe e-maile są dość łatwe do wypowiedzenia, chyba że są indywidualnie ukierunkowane przez kogoś i wiedzą dużo o Tobie. Musisz być na zwrócić uwagę na błędy gramatyczne w tekst i nieznany nadawca monitowania użytkownika do otwarcia takiego załącznika. Aby wyglądać bardziej przekonująco i ciśnienia użytkowników do otwarcia załącznika, nadawca może zgłosić do pochodzą z legalnej firmy, takich jak Amazon, lub rząd. Jeśli rzeczywiście jest używana usługa, czy rząd próbuje skontaktować się z Tobą, imię i nazwisko będzie służyć. Ransomware przenoszenia wiadomości e-mail za pomocą pozdrowienia ogólne, takie jak klient Panie lub Pani. Należy powstrzymać się od otwarcia wiadomości e-mail od nieznanych nadawców i zdecydowanie unikać spamu, gdzie większość z tych złośliwych e-maili będzie w końcu.

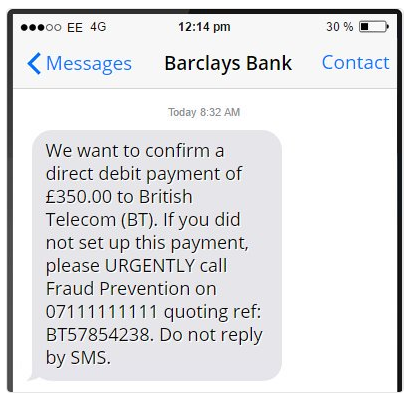

To samo może się wydarzyć za pośrednictwem wiadomości SMS lub wiadomości błyskawiczne. Są wysyłane dziwne link, i jeśli były do prasy na to, może być wziąć do witryny, który będzie wywoływać Ransomware do pobrania na Twój system. Facebook wydaje się być preferowane oznacza w szczególności rozprzestrzeniania złośliwego oprogramowania, programu Messenger. Jest wiele przypadków gdzie złamany kont zaczął wysyłać wiadomości do wszystkich kontaktów, prośbą o ‚Sprawdź’ film lub zdjęcie, i gdy użytkownik kliknie na link, jest proszony o zainstalować rozszerzenie, który okazuje się być pewnego rodzaju złośliwego oprogramowania.

Dolna linia jest, jeśli chodzi o wiadomości e-mail i wiadomości błyskawiczne, chyba że spodziewają się załącznik/link lub są całkowicie pewien, że to bezpieczne, nie otworzy lub kliknij na nim. A jeśli otrzymasz link za pośrednictwem wiadomości SMS z niektórych liczb losowych, od razu go usunąć.

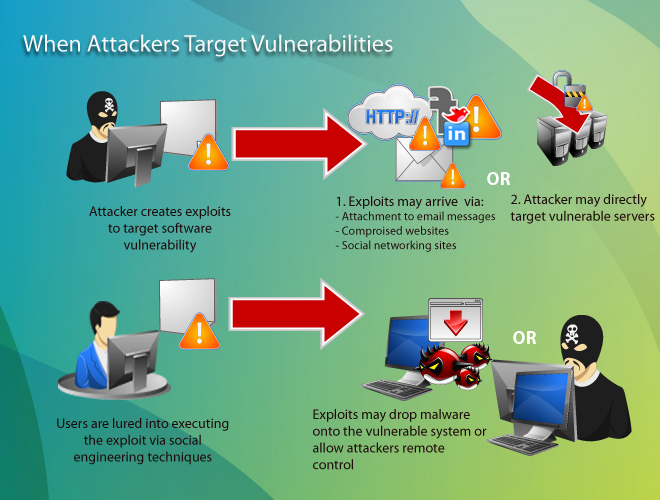

Luki w systemach

Oprogramowanie nie jest idealne, często chodzi z wszelkiego rodzaju luki, że przestępców, lub rząd, jak skorzystać z. Ransomware jest notorycznie szuka luk w komputerach, aby wejść. Najbardziej znanym przykładem jest wykorzystać EternalBlue. Wykorzystać, uważa, że ma być utworzony przez NSA, wykorzystywane luki w zabezpieczeniach w systemie Windows do infekowania setki tysięcy komputerów z WannaCry Ransomware.

Odkryto lukę i Mikroskop zwolniony pewien łatka dwa miesiące przed atakiem, ale wielu nie zainstalowano aktualizacji. Ci, którzy nie, dozwolone WannaCry wejść. Luki są stale odkryta przez naukowców bezpieczeństwa i one są stale modyfikowane przez dostawców, ale jeśli użytkownicy nie zezwala na instalowanie tych aktualizacji, co jest użycie. Więc jeśli chcesz uniknąć Ransomware wykorzystując lukę na twoim komputerze, upewnij się, że aktualizacja oprogramowania.

Odkryto lukę i Mikroskop zwolniony pewien łatka dwa miesiące przed atakiem, ale wielu nie zainstalowano aktualizacji. Ci, którzy nie, dozwolone WannaCry wejść. Luki są stale odkryta przez naukowców bezpieczeństwa i one są stale modyfikowane przez dostawców, ale jeśli użytkownicy nie zezwala na instalowanie tych aktualizacji, co jest użycie. Więc jeśli chcesz uniknąć Ransomware wykorzystując lukę na twoim komputerze, upewnij się, że aktualizacja oprogramowania.

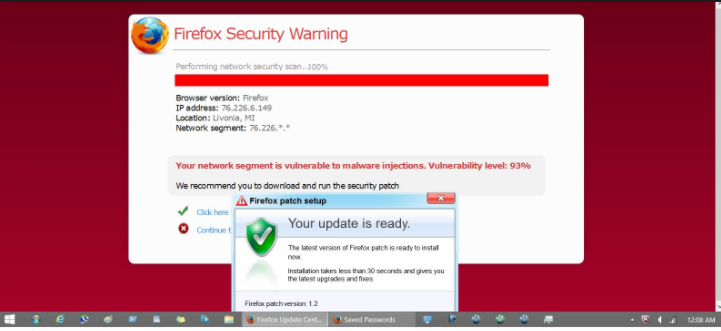

Zakażenie poprzez reklamy i przekierowania

Ma powodu, dlaczego nie zaleca się klikania w reklamy na rozrywki dla dorosłych lub nielegalnych stron internetowych streaming. Te reklamy mogą być łatwo zainfekowany złośliwym oprogramowaniem, i jeśli były kliknij na nim, może skończyć się z niemiłą niespodzianką. Jedno kliknięcie na nieodpowiednim ad może wywołać Ransomware do pobrania. Jest to również, dlaczego trzeba być ostrożnym z adware. Chociaż nie to złośliwy, sam, może być Wstawianie złośliwe reklamy w witrynach odwiedzanych, i jeśli były jak klikniesz na jeden, chcesz być w tarapatach.

Przekierowania może również prowadzić do infekcji Ransomware. Ponownie dorosły i nielegalne przesyłanie strumieniowe witryn są szczególnie winni powoduje przekierowania do strony dziwne, gdzie Ransomware Pobierz byłby zdarzyć się bez Ciebie nawet zauważyć. Pliki do pobrania może od razu po wejściu do serwisu, a nie chcesz sobie sprawę, co się dzieje.

Przekierowania może również prowadzić do infekcji Ransomware. Ponownie dorosły i nielegalne przesyłanie strumieniowe witryn są szczególnie winni powoduje przekierowania do strony dziwne, gdzie Ransomware Pobierz byłby zdarzyć się bez Ciebie nawet zauważyć. Pliki do pobrania może od razu po wejściu do serwisu, a nie chcesz sobie sprawę, co się dzieje.

Więc co można zrobić?

Nie otwierać podejrzanych e-maili lub wiadomości, aktualizacja oprogramowania i uniknąć wizyty w podejrzanych witrynach. I tworzenia kopii zapasowych. Oprócz tego, że na poszukiwania wyżej wymienionych rzeczy, mieć niezawodne tworzenie kopii zapasowych. To pozwoli Ci zaoszczędzić wiele kłopotów.