Informacje o Romeika ransomware wirusie

Romeika ransomware ransomware jest sklasyfikowane jako niebezpieczne złośliwe oprogramowanie, ponieważ infekcja może spowodować nieprzyjemne skutki. Szyfrowanie danych złośliwego programu nie jest czymś, na co wszyscy natknęli się wcześniej, a jeśli właśnie go spotkałeś, przekonasz się na własnej skórze, jak szkodliwy może być. Potężne algorytmy szyfrowania są używane przez złośliwe oprogramowanie szyfrujące dane do szyfrowania danych, a po ich zablokowaniu dostęp do nich zostanie uniemożliwiony. Złośliwe oprogramowanie szyfrujące dane jest uważane za jedną z najbardziej szkodliwych infekcji, jakie można napotkać, ponieważ przywrócenie plików niekoniecznie jest możliwe we wszystkich przypadkach. Zostaniesz również zaoferowany zakup deszyfratora za określoną kwotę pieniędzy, ale istnieje kilka powodów, dla których ta opcja nie jest sugerowana.

Poddawanie się wymaganiom nie zawsze gwarantuje odszyfrowane dane, więc spodziewaj się, że możesz po prostu wydawać pieniądze na nic. Dlaczego osoby odpowiedzialne za szyfrowanie danych miałyby pomóc Ci je odzyskać, skoro mogą po prostu wziąć pieniądze. Należy również pamiętać, że pieniądze zostaną poczęsne w przyszłych projektach przestępczych. Szyfrowanie danych złośliwego oprogramowania już kosztuje miliardy dla firm, czy naprawdę chcesz to wspierać. Ludzie są zwabiani łatwymi pieniędzmi, a im więcej ofiar spełnia żądania, tym bardziej atrakcyjne staje się złośliwe oprogramowanie szyfrujące dane dla tego typu osób. Sytuacje, w których możesz stracić dane, mogą się zdarzyć przez cały czas, więc znacznie lepszą inwestycją może być kopia zapasowa. Następnie możesz odzyskać dane z kopii zapasowej po usunięciu Romeika ransomware lub podobnych infekcji. Jeśli wcześniej nie natknąłeś się na złośliwe oprogramowanie kodujące dane, możliwe jest również, że nie wiesz, jak udało ci się dostać do komputera, dlatego musisz uważnie przeczytać poniższy akapit.

Metody rozprzestrzeniania ransomware

Kodowanie danych złośliwego oprogramowania często wykorzystuje podstawowe metody rozprzestrzeniania się, takie jak spam e-mail i złośliwe pliki do pobrania. Zwykle nie ma potrzeby wymyślania bardziej wyrafinowanych metod, ponieważ wielu użytkowników nie jest ostrożnych, gdy korzystają z wiadomości e-mail i pobierają pliki. Niemniej jednak niektóre złośliwe oprogramowanie kodujące pliki używają wyrafinowanych metod. Przestępcy piszą dość przekonującą wiadomość e-mail, udając, że pochodzą z jakiejś wiarygodnej firmy lub organizacji, dołączają zainfekowany plik do wiadomości e-mail i wysyłają go do wielu osób. Ogólnie rzecz biorąc, e-maile będą omawiać pieniądze lub powiązane tematy, które użytkownicy chętniej pochrzą poważnie. Jeśli oszuści użyli nazwy firmy takiej jak Amazon, ludzie mogą otworzyć załącznik bez zastanowienia, jeśli hakerzy po prostu powiedzą, że na koncie nastąpiła wątpliwa aktywność lub dokonano zakupu, a paragon jest załączony. Aby się przed tym uchronić, są pewne rzeczy, które powinieneś zrobić, gdy masz do czynienia z e-mailami. Jeśli nie znasz nadawcy, zbadaj. Jeśli je znasz, upewnij się, że są one prawdziwe, dokładnie sprawdzając adres e-mail. Uważaj na błędy gramatyczne lub użytkowe, które zwykle są dość rażące w tych e-mailach. Inną istotną wskazówką może być nieobecność twojego imienia, jeśli, powiedzmy, że jesteś użytkownikiem Amazon i wysłali ci wiadomość e-mail, nie używaliby typowych pozdrowień, takich jak Drogi Kliencie / Członku / Użytkowniku, a zamiast tego wstawiliby nazwę, którą im nadałeś. Infekcja jest również możliwa za pomocą niezałatego oprogramowania komputerowego. Oprogramowanie ma pewne luki w zabezpieczeniach, które mogą zostać wykorzystane, aby złośliwe oprogramowanie dostało się do systemu, ale są one naprawiane przez autorów wkrótce po ich znalezieniu. Niestety, jak udowodniło ransomware WannaCry, nie wszyscy ludzie instalują poprawki z tego czy innego powodu. Sytuacje, w których złośliwe oprogramowanie wykorzystuje luki w zabezpieczeniach, aby się dostać, dlatego tak ważne jest, aby programy często aktualizowane. Aktualizacje mogą być instalowane automatycznie, jeśli te powiadomienia będą denerwujące.

Do czego do należy

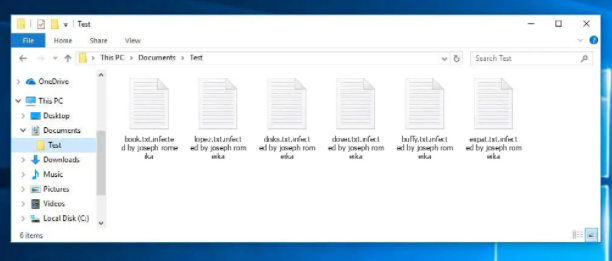

Złośliwy program kodujący dane zacznie szukać określonych typów plików po zainstalowaniu, a gdy zostaną zidentyfikowane, zostaną zakodowane. Początkowo może nie być jasne, co się dzieje, ale kiedy zauważysz, że nie możesz otworzyć swoich plików, powinno to stać się jasne. Zobaczysz także dziwne rozszerzenie dodane do wszystkich plików, których dotyczy problem, które pomaga użytkownikom zidentyfikować, które ransomware konkretnie zainfekowało ich urządzenie. Niektóre złośliwe oprogramowanie kodujące pliki może używać silnych algorytmów szyfrowania, co potencjalnie uniemożliwia odszyfrowanie plików. Powiadomienie o okupie zostanie umieszczone na pulpicie lub w folderach zawierających zablokowane pliki, które ostrzegają o szyfrowaniu danych i sposobie postępowania. Ich sugerowana metoda polega na zakupie ich deszyfratora. Jeśli kwota okupu nie jest jasno określona, musisz użyć podanego adresu e-mail, aby skontaktować się z cyberprzestępcami, aby zobaczyć kwotę, która może zależeć od tego, ile cenisz swoje pliki. Zakup deszyfratora nie jest sugerowaną opcją, z powodów, które już omówiliśmy. Poddawanie się żądaniom powinno być twoim ostatnim sposobem działania. Spróbuj zapamiętać, czy kiedykolwiek wykonałeś kopię zapasową, twoje pliki mogą być gdzieś przechowywane. Lub, jeśli szczęście jest po twojej stronie, może być dostępny darmowy deszyfrator. Powinniśmy wspomnieć, że czasami specjaliści od złośliwego oprogramowania są w stanie wykonać deszyfrator, co oznacza, że można przywrócić dane za darmo. Weź to pod uwagę, zanim jeszcze pomyślisz o spełnieniu żądań. Mądrzejszą inwestycją byłoby tworzenie kopii zapasowych. Jeśli utworzyłeś kopię zapasową przed inwazją na system, powinieneś być w stanie przywrócić je stamtąd po Romeika ransomware usunięciu wirusa. Jeśli chcesz w przyszłości chronić swoje urządzenie przed złośliwym oprogramowaniem szyfrującym dane, zapoznaj się z możliwymi środkami, za pomocą których może ono dostać się do Twojego urządzenia. Musisz przede wszystkim aktualizować swoje programy za każdym razem, gdy aktualizacja staje się dostępna, pobierać tylko z bezpiecznych/ legalnych źródeł i przestać losowo otwierać załączniki wiadomości e-mail.

Jak odinstalować Romeika ransomware wirusa

Jeśli ransomware nadal znajduje się w systemie, aby się go pozbyć, wymagane będzie narzędzie do usuwania złośliwego oprogramowania. Ręczne naprawianie Romeika ransomware nie jest prostym procesem i możesz spowodować więcej szkód. Przejście z opcją automatyczną byłoby znacznie lepszym wyborem. Może również powstrzymać przyszłe ransomware przed wejściem, a także pomóc w usunięciu tego. Znajdź i zainstaluj niezawodne narzędzie, przeskanuj urządzenie, aby zidentyfikować zagrożenie. Jednak program do usuwania złośliwego oprogramowania nie jest w stanie odzyskać danych. Po tym, jak złośliwe oprogramowanie kodujące pliki zniknie, można bezpiecznie ponownie korzystać z systemu.

Offers

Pobierz narzędzie do usuwaniato scan for Romeika ransomwareUse our recommended removal tool to scan for Romeika ransomware. Trial version of provides detection of computer threats like Romeika ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Romeika ransomware w trybie awaryjnym z obsługą sieci.

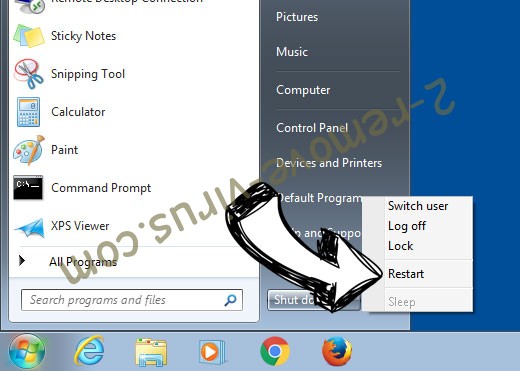

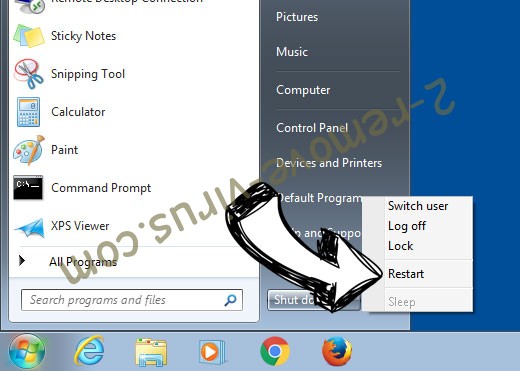

Usunąć Romeika ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Romeika ransomware

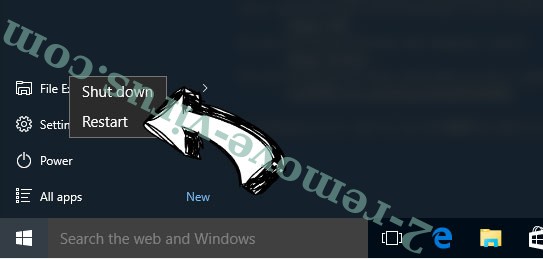

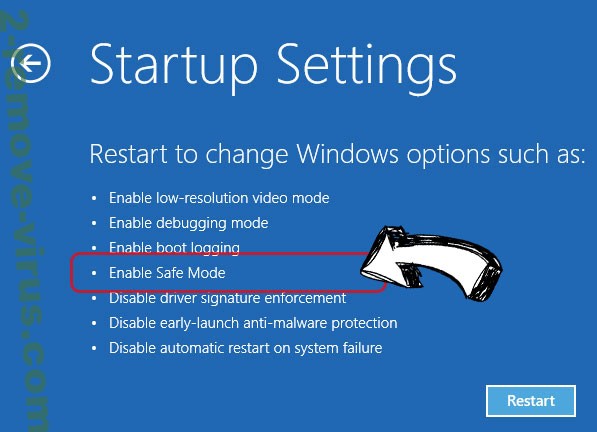

Usunąć Romeika ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Romeika ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

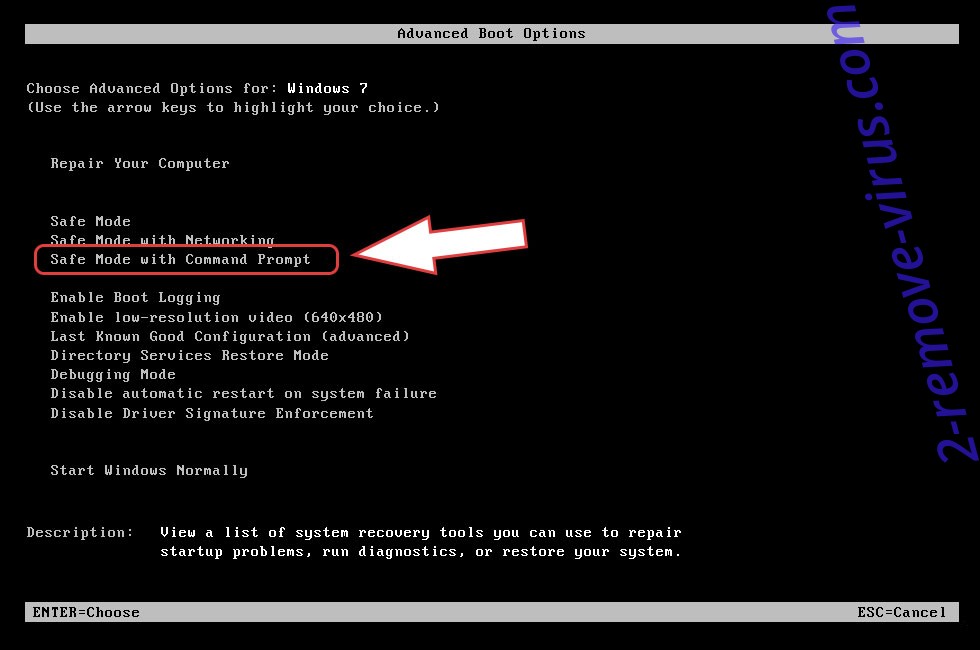

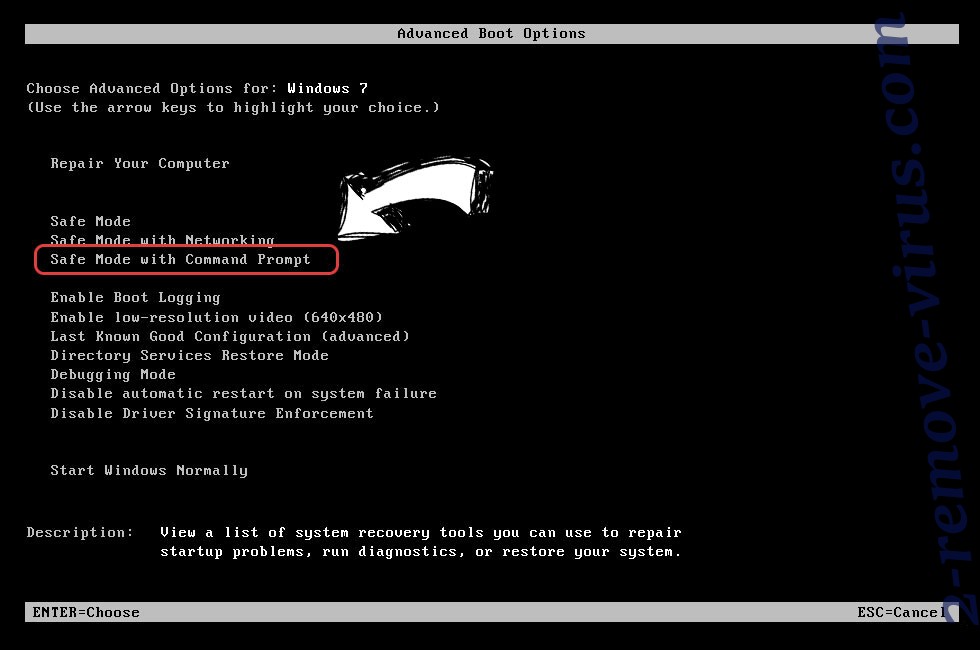

Usunąć Romeika ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

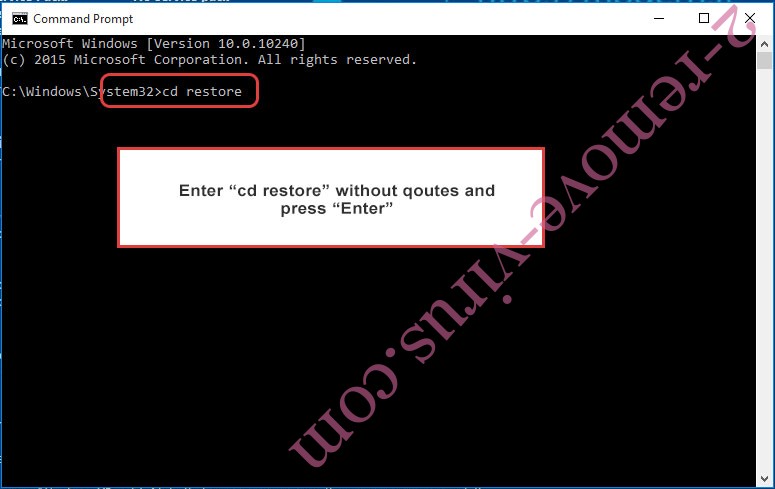

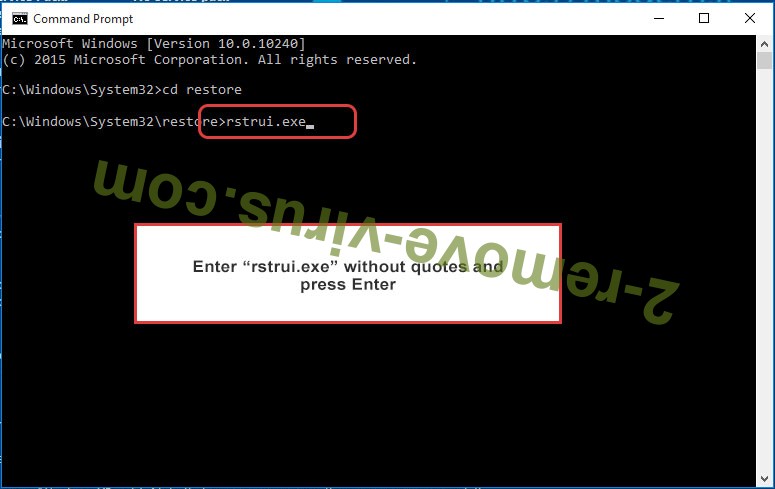

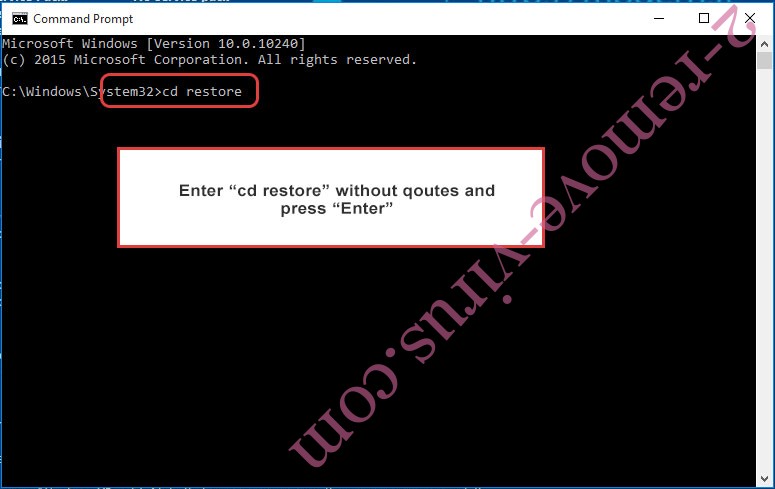

- Wpisz cd restore i naciśnij Enter.

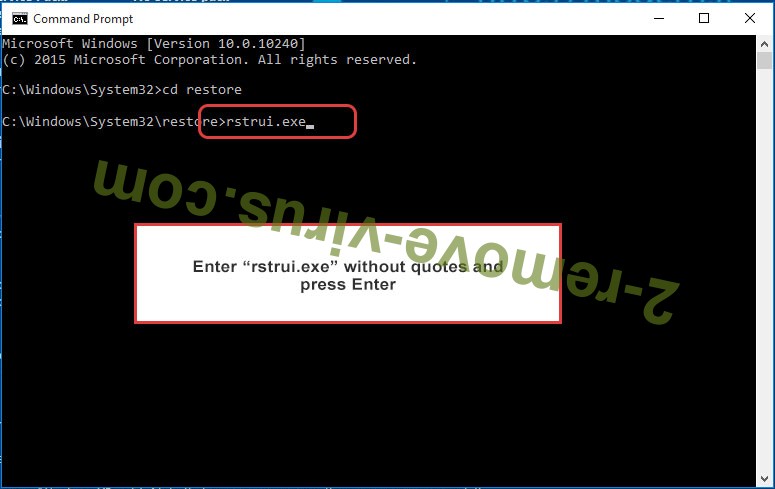

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

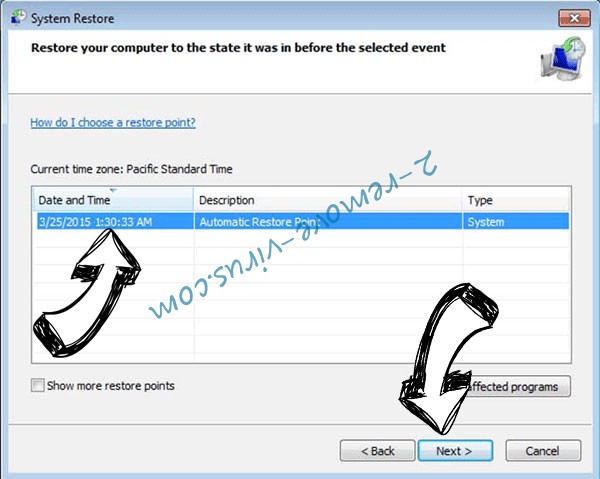

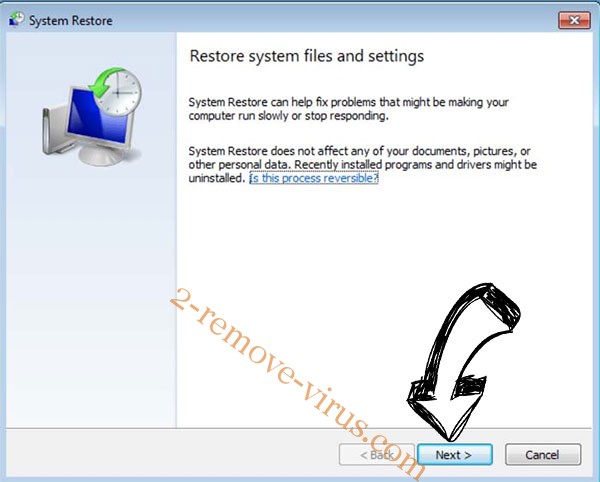

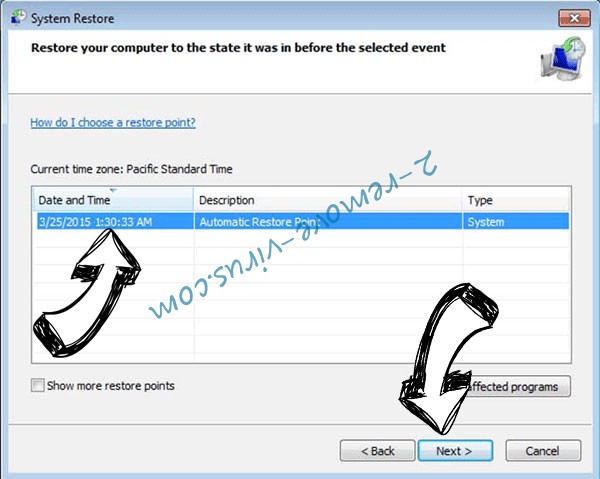

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

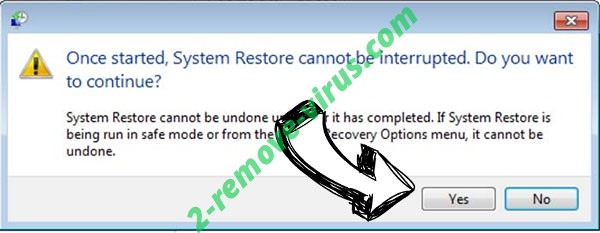

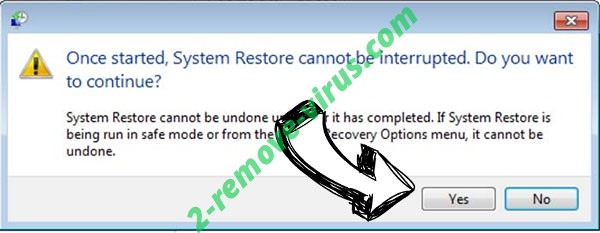

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Romeika ransomware z Windows 8 i Windows 10

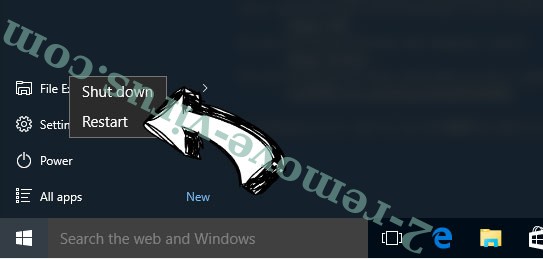

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

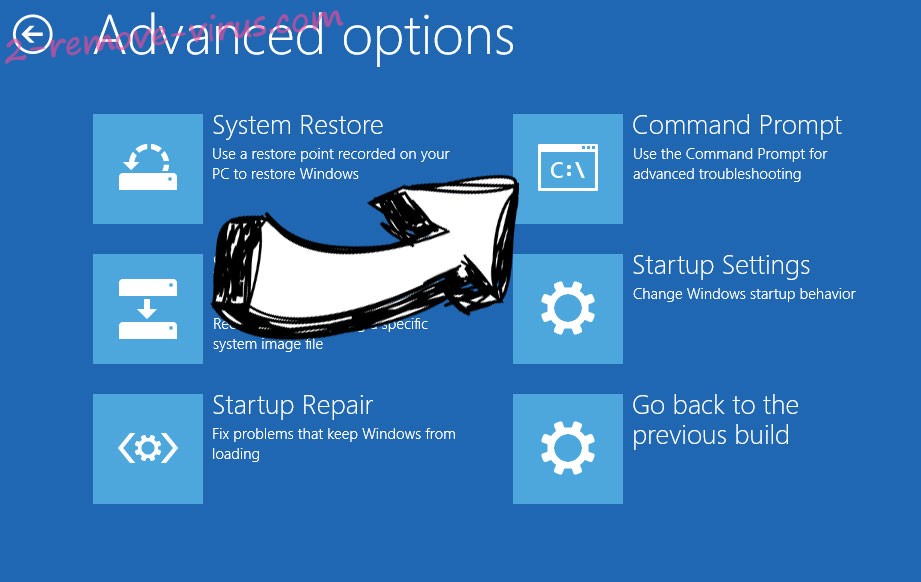

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.