Czy jest to poważny .Serpom file ransomware wirus

Ransomware znany jako .Serpom file ransomware jest klasyfikowany jako ciężka infekcja, ze względu na możliwe uszkodzenia może spowodować. Ransomware nie jest czymś, o czym słyszała każda osoba, a jeśli właśnie go napotkałeś, dowiesz się na własnej drodze, jak szkodliwe może być. Silne algorytmy szyfrowania są używane do szyfrowania plików, a jeśli pomyślnie szyfruje pliki, nie będzie można uzyskać do nich dostępu dłużej. Dlatego kodowanie danych złośliwe oprogramowanie jest klasyfikowane jako szkodliwe złośliwe oprogramowanie, ponieważ zakażenie może oznaczać trwałe utratę dostępu do danych.

Będziesz również oferowane kupić narzędzie deszyfrowania za pewną kwotę pieniędzy, ale istnieje kilka powodów, dla których nie jest to sugerowana opcja. Po pierwsze, możesz po prostu marnować pieniądze, ponieważ pliki nie zawsze są przywracane po dokonaniu płatności. Zastanów się, co uniemożliwia przestępcom po prostu zabieranie pieniędzy. Dodatkowo, te pieniądze pomogą przyszłych projektów ransomware i złośliwego oprogramowania. Czy naprawdę chcesz wspierać rodzaj działalności przestępczej, która wyrządza szkody warte miliardy dolarów. Oszuści są przyciągane do łatwych pieniędzy, a im więcej ofiar poddaje się wymaganiom, tym bardziej atrakcyjny program do kodowania danych staje się dla tego typu ludzi. Możesz skończyć w tego rodzaju sytuacji ponownie, więc inwestowanie żądanych pieniędzy w kopii zapasowej byłoby lepiej, ponieważ utrata pliku nie byłaby pewien możliwy. Jeśli kopia zapasowa została wykonana przed złapaniem zagrożenia, możesz po prostu wymazać .Serpom file ransomware i odzyskać pliki. Możesz również nie wiedzieć, jak ransomware są dystrybuowane, a my wyjaśnimy najczęstsze metody poniżej.

Jak rozprzestrzenia się ransomware

Ransomware jest powszechnie rozpowszechniane za pomocą metod, takich jak załączniki e-mail, złośliwe pliki do pobrania i zestawy exploitów. Zazwyczaj nie ma potrzeby wymyślania bardziej wyszukanych metod, ponieważ wiele osób jest dość nieostrożnych, gdy używają wiadomości e-mail i pobierają pliki. Bardziej wyszukane metody mogą być również stosowane, choć nie tak często. Cyberoszuści nie muszą wiele robić, wystarczy napisać ogólny e-mail, który wydaje się całkiem autentyczny, dodać zanieczyszczony plik do wiadomości e-mail i wysłać go do potencjalnych ofiar, które mogą uwierzyć, że nadawca jest osobą godną zaufania. Często spotykasz tematy dotyczące pieniędzy w tych wiadomościach e-mail, ponieważ te rodzaje wrażliwych tematów są tym, na co ludzie są bardziej skłonni. Oszuści wolą również udawać amazonkę i ostrzegać potencjalne ofiary o dziwnej aktywności zauważonej na ich koncie, która powinna natychmiast skłonić osobę do otwarcia załącznika. Istnieje kilka rzeczy, które należy wziąć pod uwagę podczas otwierania plików dodanych do wiadomości e-mail, jeśli chcesz zachować bezpieczeństwo systemu. Przede wszystkim, jeśli nie znasz nadawcy, sprawdź jego tożsamość przed otwarciem dołączonego pliku. A jeśli znasz je, sprawdź dokładnie adres e-mail, aby upewnić się, że to rzeczywiście je. Należy również zwrócić uwagę na błędy gramatyczne, co może być dość oczywiste. Innym dość oczywistym znakiem jest twoje imię i nazwisko nie używane w powitaniu, jeśli ktoś, którego e-mail powinieneś zdecydowanie otworzyć, aby wysłać ci e-mail, na pewno użyje Twojego imienia zamiast typowego powitania, takiego jak Klient lub Członek. Słabe punkty w komputerze mogą być również wykorzystywane do infekcji. Oprogramowanie ma luki, które mogą być używane do zainfekowania urządzenia, ale są one często łatane przez dostawców. Niemniej jednak, nie każdy jest szybki, aby zaktualizować swoje programy, jak pokazano w ataku ransomware WannaCry. Ważne jest, aby regularnie załatać oprogramowanie, ponieważ jeśli słaby punkt jest poważny, Ciężkie słabe punkty mogą być używane przez złośliwe oprogramowanie, więc upewnij się, że poprawki wszystkich programów. Poprawki można również zainstalować automatycznie.

Jak się zachowuje

Gdy złośliwe oprogramowanie szyfrujące dane zainfekowaje urządzenie, wkrótce znajdziesz zaszyfrowane pliki. Na początku może to być mylące, co się dzieje, ale gdy pliki nie mogą być otwierane normalnie, przynajmniej wiesz, że coś jest nie tak. Można również zauważyć dziwne rozszerzenie dołączone do wszystkich plików, które mogą pomóc rozpoznać ransomware. W wielu przypadkach przywracanie plików może nie być możliwe, ponieważ algorytmów szyfrowania używanych w szyfrowaniu nie można przywrócić. W notatce o kupnie oszuści powiedzą Ci, że zablokowali Twoje pliki i zaproponują ci sposób ich przywrócenia. Jeśli uważasz, że oszuści, będziesz mógł odszyfrować pliki za pomocą ich deszyfratora, który ewidentnie nie przyjdzie za darmo. Notatka powinna wyraźnie wyjaśnić, ile kosztuje deszyfrator, ale jeśli tak nie jest, to daje adres e-mail, aby skontaktować się z oszustami, aby skonfigurować cenę. Oczywiście, nie zachęcamy do płacenia, z powodów już wymienionych. Jeśli jesteś zdeterminowany, aby zapłacić, powinno to być ostatecznością. Spróbuj przypomnieć sobie, może nie pamiętasz. A może jest darmowy deszyfrator. Jeśli ransomware jest odszyfrowywany, badacz złośliwego oprogramowania może być w stanie zwolnić deszyfratora za darmo. Rozważ tę opcję i tylko wtedy, gdy masz pewność, że nie ma darmowego narzędzia do deszyfrowania, jeśli nawet myślisz o spełnieniu wymagań. Inwestowanie części tych pieniędzy na zakup jakiegoś backupu może okazać się lepsze. Jeśli wykonasz kopię zapasową przed zakażeniem, możesz wykonać odzyskiwanie danych po naprawieniu .Serpom file ransomware wirusa. Teraz, gdy zdajesz sobie sprawę, jak szkodliwe ransomware może być, staraj się unikać go jak najwięcej. Upewnij się, że oprogramowanie jest aktualizowane za każdym razem, gdy aktualizacja staje się dostępna, nie otwierasz losowych załączników wiadomości e-mail, a pliki do pobrania są zaufane tylko legalnym źródłom.

Jak naprawić .Serpom file ransomware

Uzyskaj narzędzie do usuwania złośliwego oprogramowania, ponieważ konieczne będzie pozbycie się złośliwego programu kodującego dane, jeśli nadal znajduje się w urządzeniu. Jeśli masz niewielkie doświadczenie, jeśli chodzi o komputery, przypadkowe uszkodzenie może być spowodowane komputerem podczas próby naprawy .Serpom file ransomware ręcznie. Pójście z opcją automatyczną byłoby znacznie lepszym wyborem. Narzędzie anty-malware jest przeznaczony do opieki nad tymi infekcjami, może nawet zatrzymać infekcję. Po zainstalowaniu wybranego oprogramowania anty-malware, po prostu wykonaj skanowanie narzędzia i upoważnić go do wyeliminowania zagrożenia. Powinniśmy powiedzieć, że narzędzie anty-malware tylko wyeliminować infekcję, nie będzie odblokować .Serpom file ransomware pliki. Jeśli ransomware został całkowicie wyeliminowany, przywróć swoje dane z miejsca przechowywania, a jeśli go nie masz, zacznij z niego korzystać.

Offers

Pobierz narzędzie do usuwaniato scan for .Serpom file ransomwareUse our recommended removal tool to scan for .Serpom file ransomware. Trial version of provides detection of computer threats like .Serpom file ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .Serpom file ransomware w trybie awaryjnym z obsługą sieci.

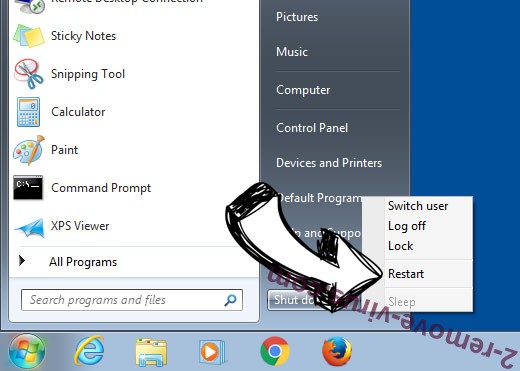

Usunąć .Serpom file ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .Serpom file ransomware

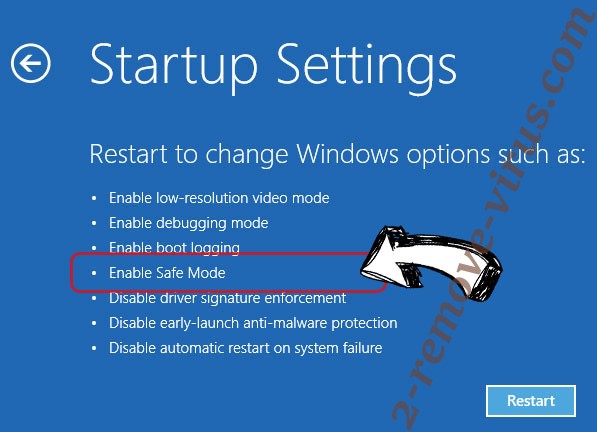

Usunąć .Serpom file ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

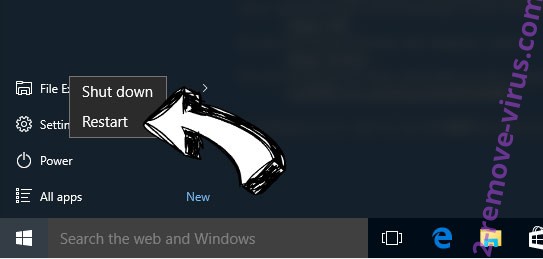

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .Serpom file ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

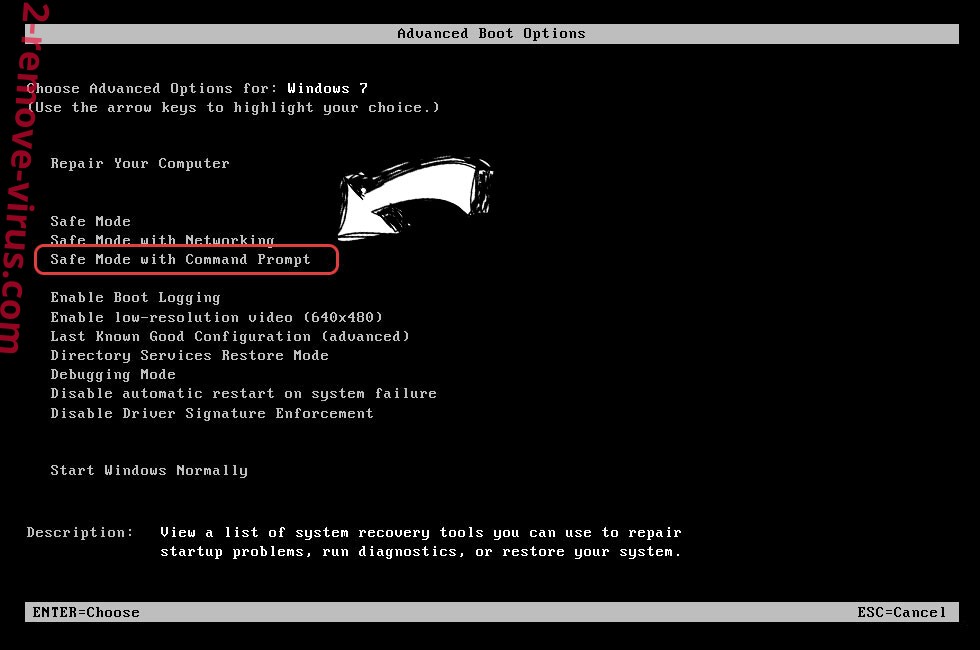

Usunąć .Serpom file ransomware z Windows 7/Windows Vista/Windows XP

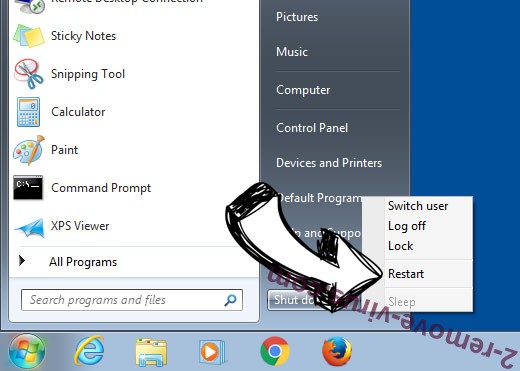

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

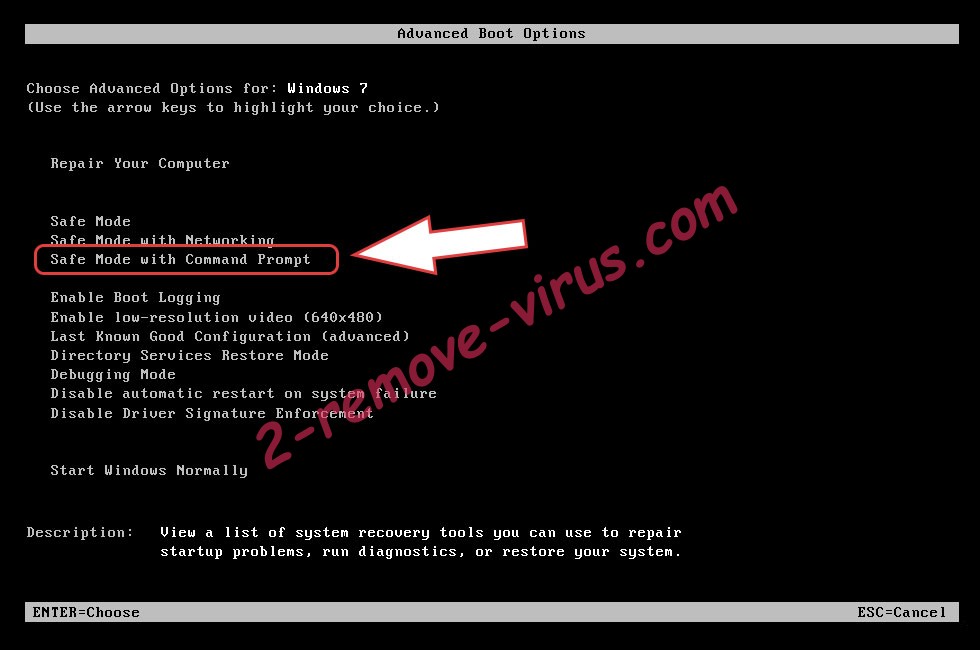

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

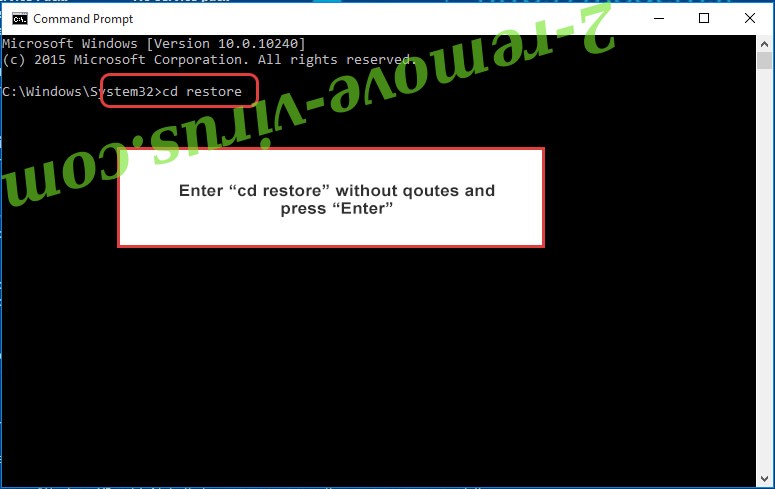

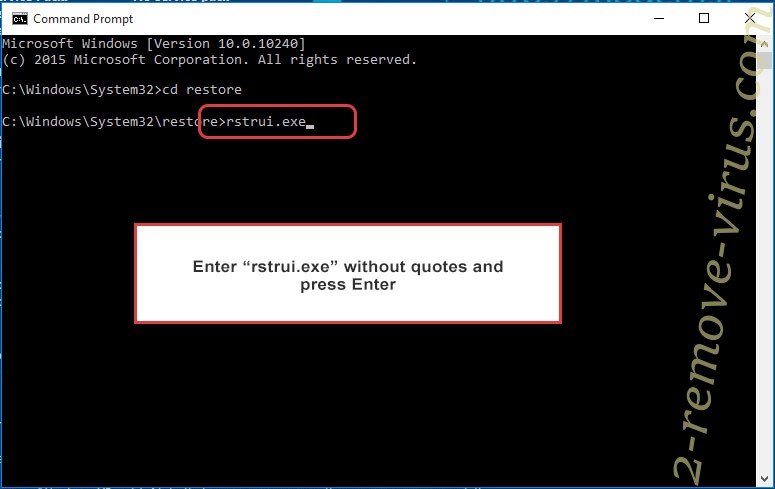

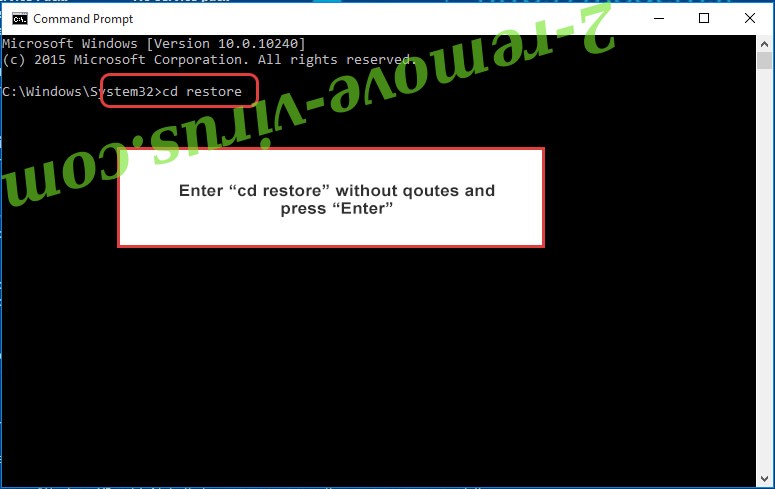

- Wpisz cd restore i naciśnij Enter.

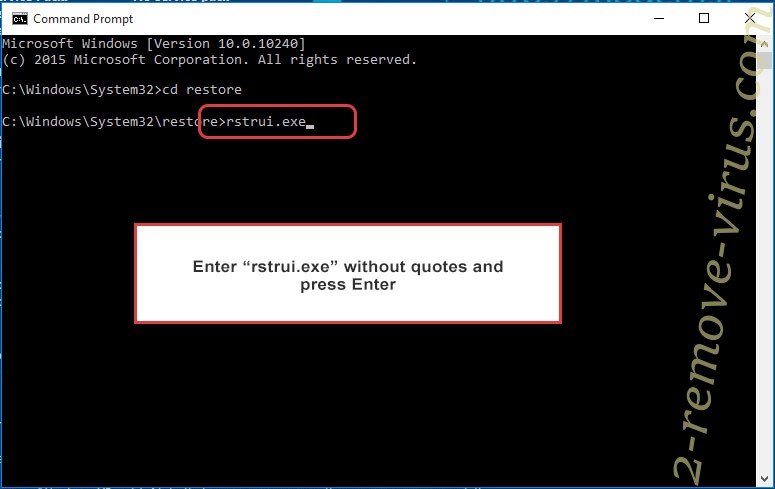

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

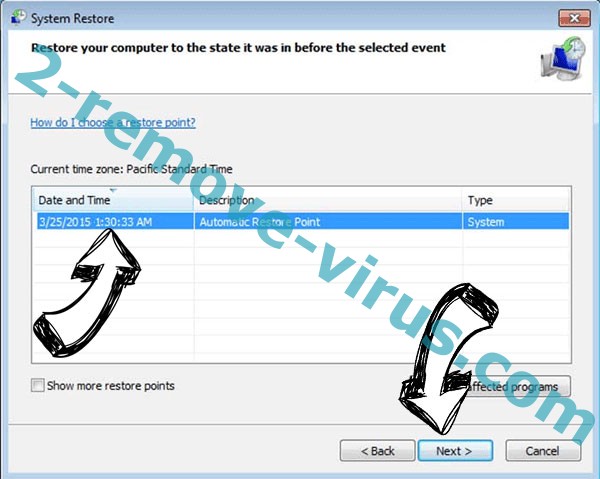

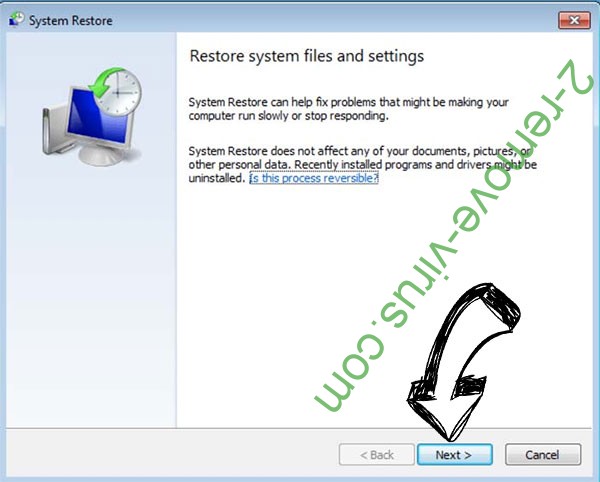

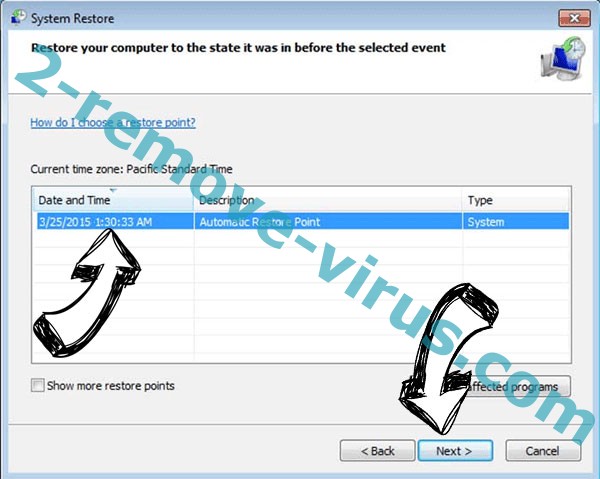

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

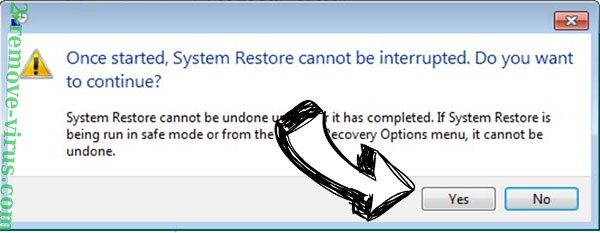

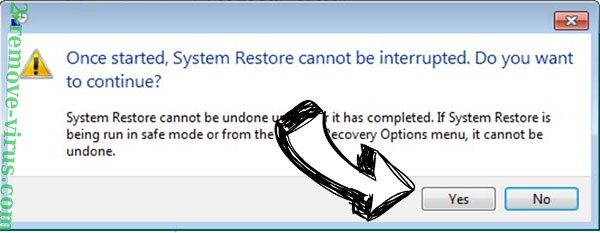

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .Serpom file ransomware z Windows 8 i Windows 10

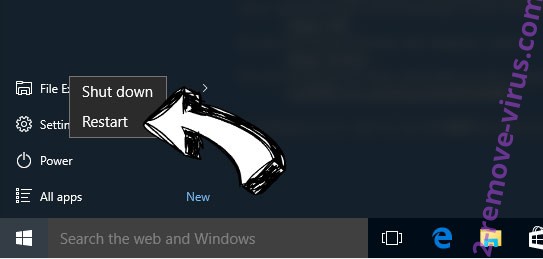

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

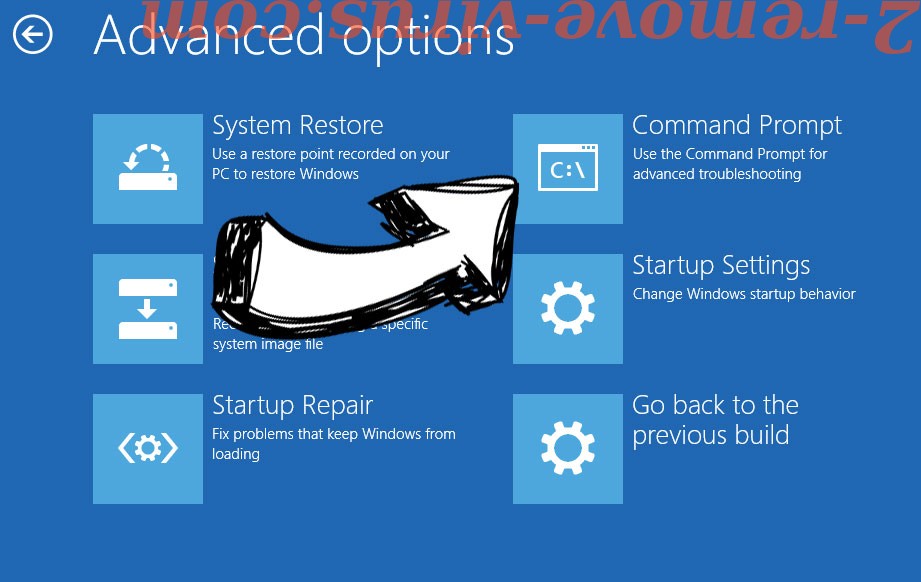

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.