Czy jest to poważny Tsar ransomware wirus

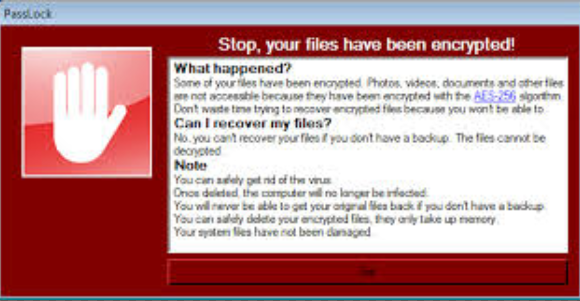

Tsar ransomware ransomware to złośliwe oprogramowanie, które zakoduje Twoje dane. Być może niekoniecznie słyszeliście o tym lub natknęliście się na to wcześniej, a to może być szczególnie szokujące, aby zobaczyć, co robi. Silne algorytmy szyfrowania mogą być używane do szyfrowania plików, co sprawia, że nie można już uzyskać do nich dostępu. Powodem, dla którego to złośliwe oprogramowanie jest uważane za poważne zagrożenie, jest to, że nie zawsze jest możliwe przywrócenie plików. Przestępcy dadzą Ci możliwość odszyfrowania plików, jeśli zapłacisz okup, ale ta opcja nie jest sugerowana z kilku powodów. Jest możliwe, że twoje dane nie zostaną odblokowane nawet po zapłaceniu, więc twoje pieniądze mogą być po prostu zmarnowane. Dlaczego osoby odpowiedzialne za szyfrowanie plików pomóc przywrócić je, gdy nie ma nic, aby powstrzymać ich przed po prostu biorąc swoje pieniądze. Należy również pamiętać, że pieniądze zostaną wykorzystane na przyszłe projekty złośliwego oprogramowania. Czy naprawdę chcesz wspierać branżę, która kosztuje wiele milionów dolarów dla firm w szkody. Ludzie są również coraz bardziej przyciąga do branży, ponieważ ilość ludzi, którzy płacą okup zrobić kodowanie plików złośliwy program bardzo opłacalne. Rozważ zainwestowanie żądanych pieniędzy w tworzenie kopii zapasowych, ponieważ możesz znaleźć się w sytuacji, w której utrata danych jest ponownie możliwa. I można po prostu odinstalować Tsar ransomware bez problemów. Jeśli nie masz pewności co do tego, jak masz zanieczyszczenia, wyjaśnimy najczęstsze metody rozprzestrzeniania się w poniższym akapicie.

Jest możliwe, że twoje dane nie zostaną odblokowane nawet po zapłaceniu, więc twoje pieniądze mogą być po prostu zmarnowane. Dlaczego osoby odpowiedzialne za szyfrowanie plików pomóc przywrócić je, gdy nie ma nic, aby powstrzymać ich przed po prostu biorąc swoje pieniądze. Należy również pamiętać, że pieniądze zostaną wykorzystane na przyszłe projekty złośliwego oprogramowania. Czy naprawdę chcesz wspierać branżę, która kosztuje wiele milionów dolarów dla firm w szkody. Ludzie są również coraz bardziej przyciąga do branży, ponieważ ilość ludzi, którzy płacą okup zrobić kodowanie plików złośliwy program bardzo opłacalne. Rozważ zainwestowanie żądanych pieniędzy w tworzenie kopii zapasowych, ponieważ możesz znaleźć się w sytuacji, w której utrata danych jest ponownie możliwa. I można po prostu odinstalować Tsar ransomware bez problemów. Jeśli nie masz pewności co do tego, jak masz zanieczyszczenia, wyjaśnimy najczęstsze metody rozprzestrzeniania się w poniższym akapicie.

Metody dystrybucji oprogramowania ransomware

Ransomware zazwyczaj podróżuje za pomocą metod, takich jak załączniki e-mail, szkodliwe pliki do pobrania i zestawy exploitów. Zazwyczaj nie ma potrzeby wymyślania bardziej skomplikowanych sposobów, ponieważ wiele osób nie jest ostrożnych, gdy używają wiadomości e-mail i pobierają pliki. Nie oznacza to jednak, że rozsiewacze w ogóle nie używają bardziej skomplikowanych metod. Oszuści piszą dość przekonujący e-mail, udając, że pochodzi z jakiejś wiarygodnej firmy lub organizacji, dołączają zainfekowany plik do wiadomości e-mail i wysyłają go do wielu osób. Kwestie związane z pieniędzmi są częstym tematem w tych wiadomościach e-mail, ponieważ ludzie biorą je poważniej i są bardziej skłonni do zaangażowania się. Jeśli hakerzy używali nazwy firmy takiej jak Amazon, użytkownicy obniżają swoją straż i mogą otworzyć załącznik bez zastanowienia, ponieważ przestępcy mogą po prostu powiedzieć, że na koncie zaobserwowano wątpliwą aktywność lub dokonano zakupu, a paragon jest dołączony. Istnieją pewne rzeczy, na które powinieneś zwrócić uwagę przed otwarciem załączników do wiadomości e-mail. Sprawdź nadawcę, aby sprawdzić, czy jest to ktoś, kogo znasz. Nadal będziesz musiał zbadać adres e-mail, nawet jeśli znasz nadawcę. Poszukaj również błędów gramatycznych, które mogą być dość oczywiste. Sposób, w jaki jesteś witany może być również wskazówką, e-mail prawdziwej firmy na tyle ważne, aby otworzyć będzie zawierać swoje imię i nazwisko w powitanie, zamiast uniwersalnego klienta lub członka. Niektóre szkodliwe programy szyfrujące dane mogą również używać niezałatanych programów w systemie do wprowadzania. Oprogramowanie jest wyposażone w pewne słabe punkty, które mogą być wykorzystane do złośliwego oprogramowania, aby dostać się do komputera, ale twórcy oprogramowania łatają je wkrótce po ich znalezieniu. Jednak z tego czy innego powodu nie każdy instaluje te poprawki. Ponieważ wiele złośliwego oprogramowania korzysta z tych luk w zabezpieczeniach, tak ważne jest, aby regularnie aktualizować programy. Regularne przejmowanie się aktualizacjami może wydawać się kłopotliwe, więc można je skonfigurować do automatycznej instalacji.

Co możesz zrobić z danymi

Wkrótce po tym, jak dane szyfrujące złośliwe oprogramowanie dostaną się do komputera, będzie on szukał określonych typów plików, a po ich zidentyfikowaniu zakoduje je. Na początku może to być mylące, co się dzieje, ale kiedy zauważysz, że nie można otworzyć pliki, powinno stać się jasne. Poszukaj dziwnych rozszerzeń plików dołączonych do plików, które zostały zaszyfrowane, powinny one wyświetlać nazwę złośliwego oprogramowania szyfrującego dane. Jeśli zastosowano potężny algorytm szyfrowania, może to sprawić, że odszyfrowywanie plików będzie bardzo trudne, jeśli nie niemożliwe. Będziesz mógł zauważyć notatkę okupu, która ujawni, że twoje pliki zostały zablokowane i jak można je odzyskać. Co oni oferują to, aby korzystać z ich narzędzia do odszyfrowywania, które będzie cię kosztować. Wyraźna cena powinna być wyświetlana w nocie, ale jeśli tak nie jest, będziesz musiał wysłać oszustów pocztą e-mail za pośrednictwem ich danego adresu. Płacenie okupu nie jest tym, co proponujemy dla już mówionych o powodach. Pomyśl o tej opcji tylko w ostateczności. Być może właśnie zapomniałeś, że wykonałeś kopie swoich plików. W niektórych przypadkach ludzie mogą nawet znaleźć darmowe deszyfratory. Jeśli badacz złośliwego oprogramowania może złamać dane szyfrujące złośliwe oprogramowanie, można utworzyć bezpłatne deszyfratory. Weź tę opcję pod uwagę i tylko wtedy, gdy masz pewność, że nie ma darmowego programu deszyfrującego, jeśli nawet myślisz o płaceniu. Inwestowanie części tych pieniędzy na zakup jakiegoś kopii zapasowej może okazać się bardziej korzystne. Jeśli kopia zapasowa została utworzona przed inwazją infekcji, można odzyskać dane po usunięciu Tsar ransomware wirusa. Staraj się unikać ransomware w przyszłości i jednym ze sposobów, aby to zrobić, jest zapoznanie się z prawdopodobnymi środkami, za pomocą których może wejść na komputer. Przede wszystkim musisz aktualizować programy za każdym razem, gdy aktualizacja jest dostępna, pobierać tylko z bezpiecznych / legalnych źródeł, a nie losowo otwierać załączniki wiadomości e-mail.

Tsar ransomware Usuwania

Użyj programu chroniącego przed złośliwym oprogramowaniem, aby pozbyć się szkodliwego programu szyfrującego plik, jeśli nadal znajduje się on na komputerze. Podczas próby ręcznego naprawienia Tsar ransomware wirusa może przynieść dalsze szkody, jeśli nie jesteś ostrożny lub doświadczonych, jeśli chodzi o komputery. Aby uniknąć powodowania większych szkód, użyj programu do usuwania złośliwego oprogramowania. Program jest nie tylko w stanie pomóc radzić sobie z zagrożeniem, ale może zatrzymać przyszłe kodowanie danych złośliwego oprogramowania przed dostaniem się. Wybierz niezawodne narzędzie, a po zainstalowaniu przeskanuj komputer w poszukiwaniu zagrożenia. Jakkolwiek niefortunne może być, program anty-malware nie jest w stanie przywrócić pliki. Jeśli system został dokładnie wyczyszczony, odblokuj Tsar ransomware pliki z kopii zapasowej.

Offers

Pobierz narzędzie do usuwaniato scan for Tsar ransomwareUse our recommended removal tool to scan for Tsar ransomware. Trial version of provides detection of computer threats like Tsar ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Tsar ransomware w trybie awaryjnym z obsługą sieci.

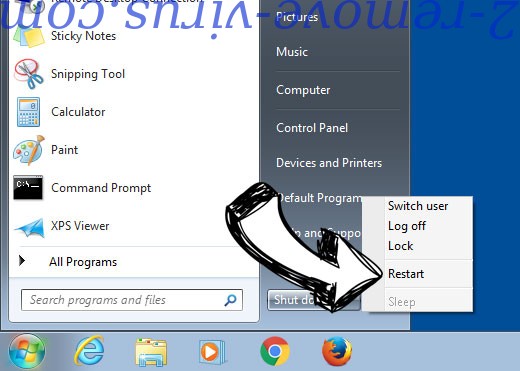

Usunąć Tsar ransomware z Windows 7/Windows Vista/Windows XP

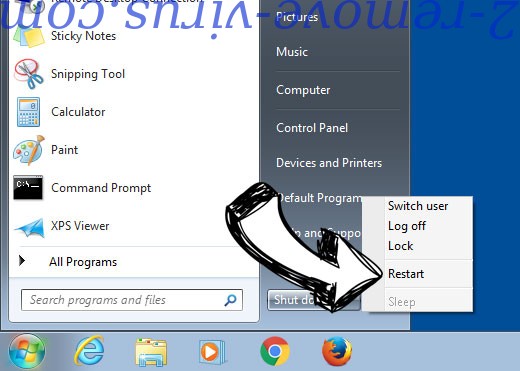

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

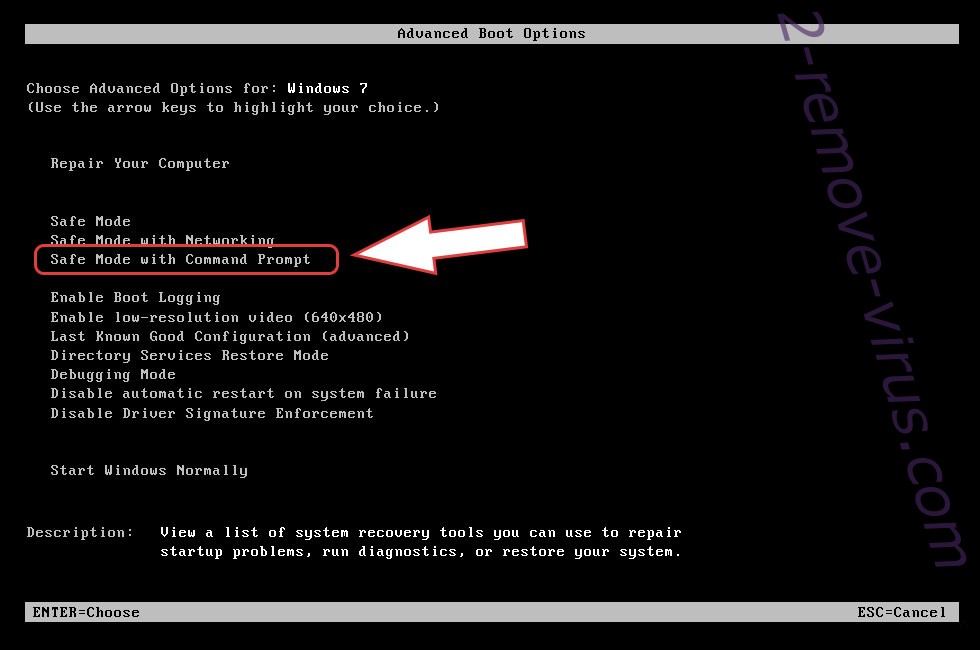

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Tsar ransomware

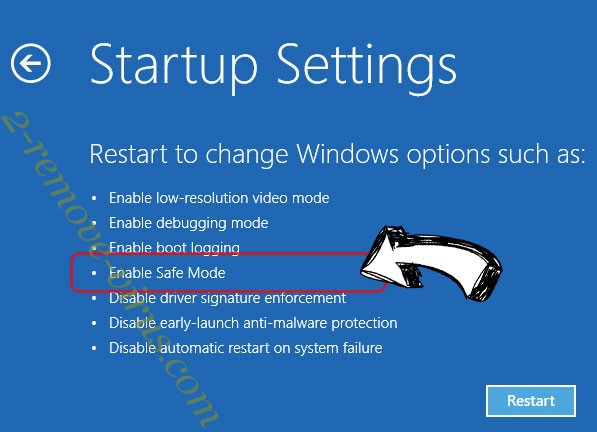

Usunąć Tsar ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Tsar ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

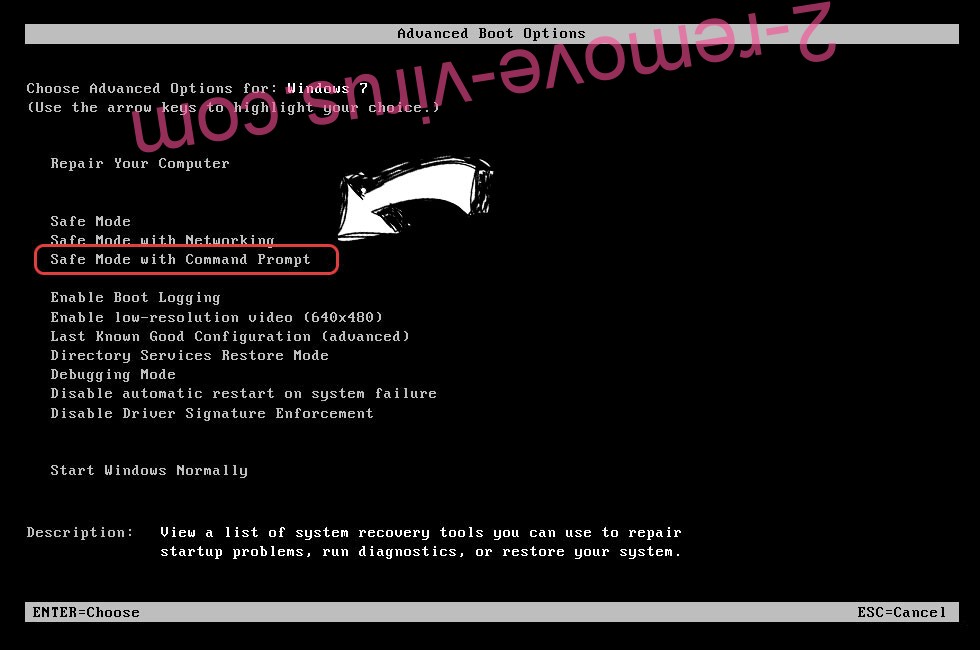

Usunąć Tsar ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

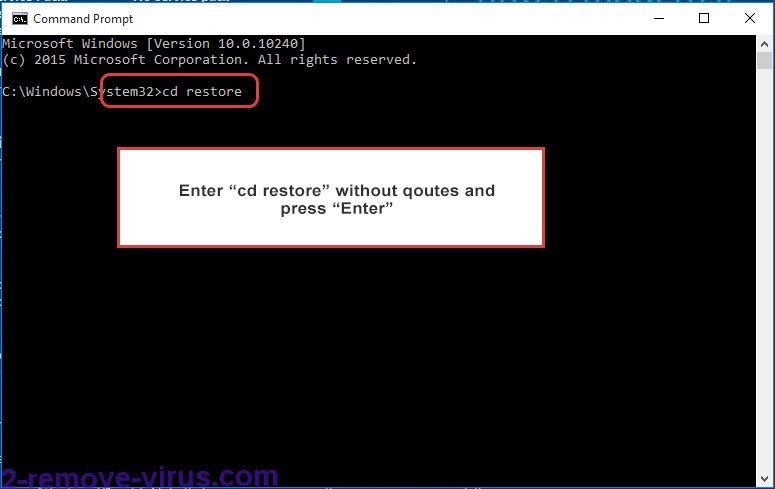

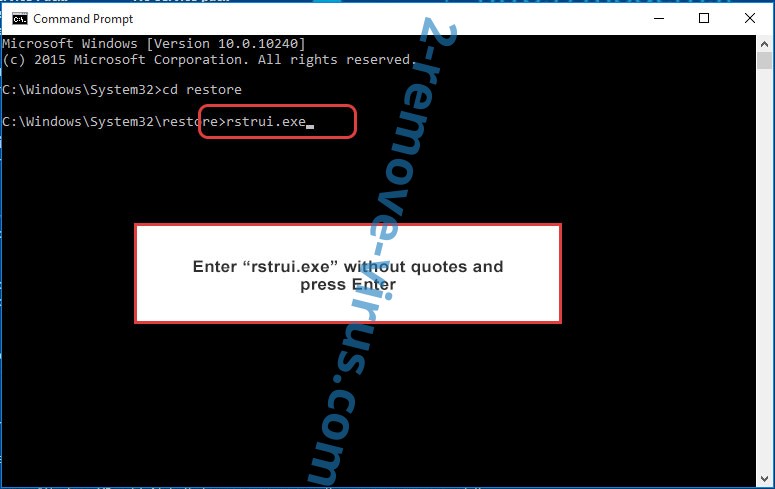

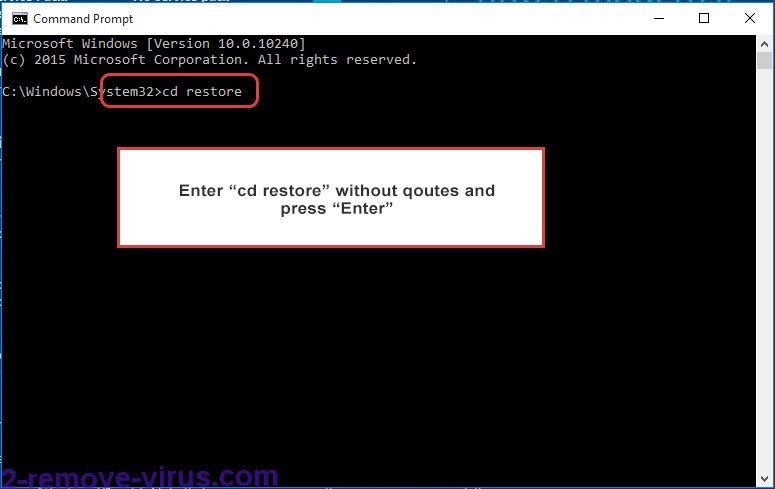

- Wpisz cd restore i naciśnij Enter.

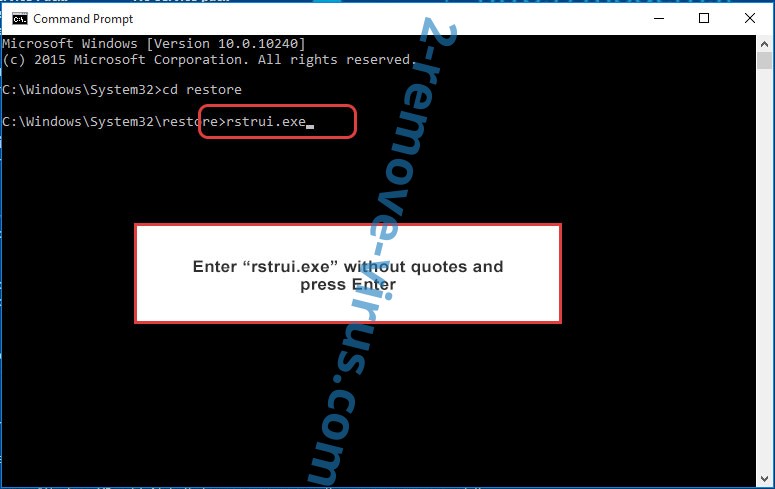

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

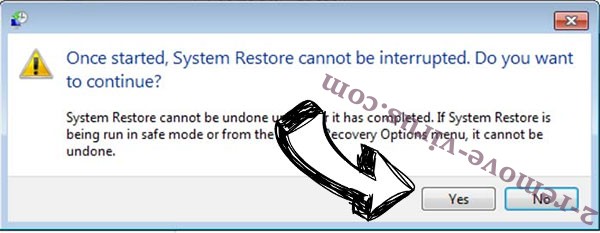

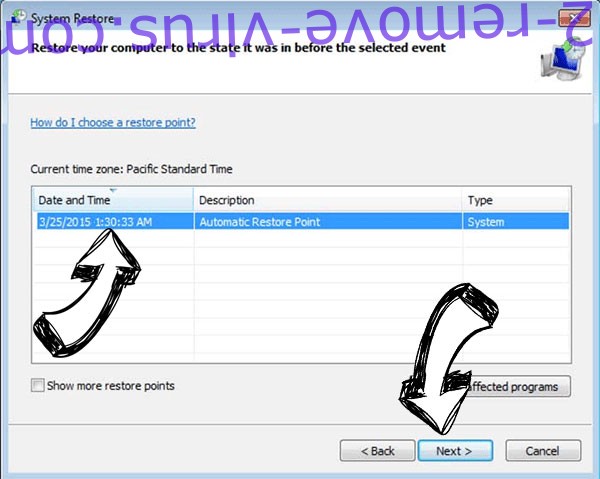

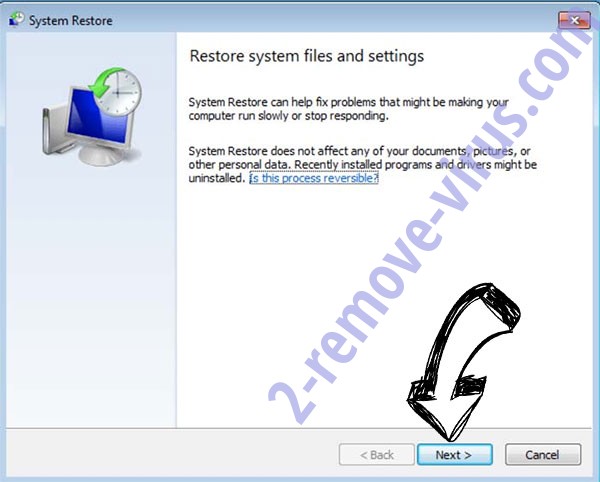

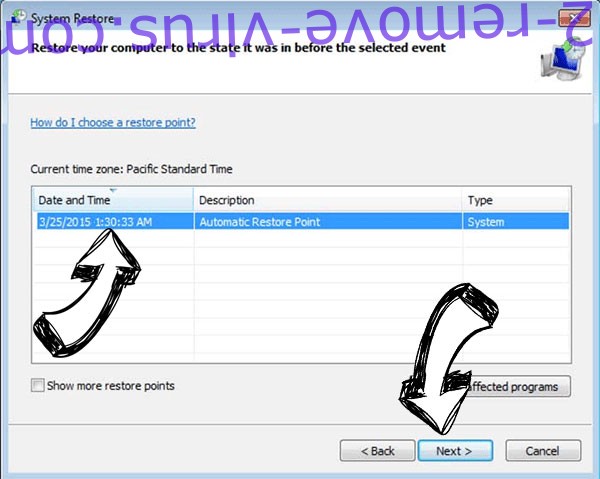

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

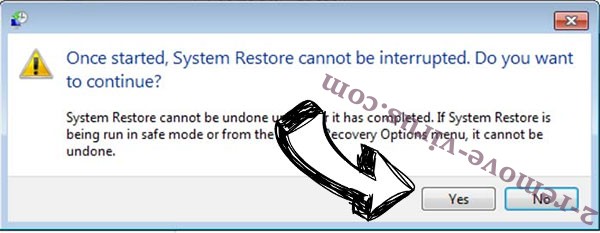

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Tsar ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

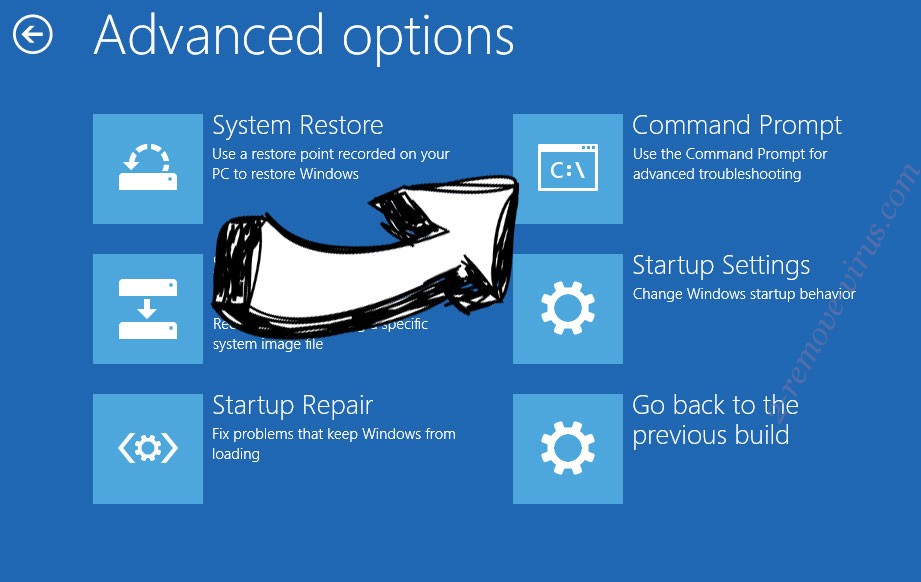

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.