Co to jest ransomware

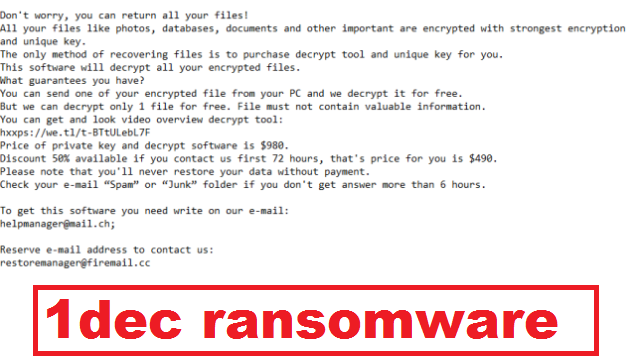

1 dec ransomware to złośliwe oprogramowanie szyfrujące pliki, ale klasyfikacja, którą prawdopodobnie słyszałeś wcześniej, to ransomware. Chociaż o ransomware szeroko mówi się, jest prawdopodobne, że nie słyszałeś o tym wcześniej, więc możesz nie wiedzieć, jakie szkody może wyrządzić. Jeśli do szyfrowania plików użyto zaawansowanego algorytmu szyfrowania, nie będzie można ich otworzyć, ponieważ zostaną one zablokowane. Ransomware jest klasyfikowany jako bardzo niebezpieczna infekcja, ponieważ odszyfrowywanie danych nie zawsze jest możliwe.

Masz do wyboru płacenia okupu za narzędzie deszyfrujące, ale to nie jest dokładnie opcja malware badaczy sugerują. Odszyfrowywanie plików, nawet jeśli płacisz, nie jest gwarantowane, więc możesz po prostu wydawać pieniądze na nic. Zdziwilibyśmy się, gdyby przestępcy nie tylko wezmą twoje pieniądze i poczuli jakikolwiek obowiązek, aby ci pomóc. Pieniądze te finansowałyby również przyszłe projekty złośliwego oprogramowania. Czy rzeczywiście chcesz wspierać coś, co robi wiele milionów dolarów szkód. A im więcej osób spełnia wymagania, tym bardziej staje się dochodowy biznes ransomware, który przyciąga wielu ludzi do branży. Sytuacje, w których może skończyć się utratą plików są dość powszechne, więc znacznie lepszy zakup może być kopia zapasowa. Jeśli kopia zapasowa została wykonana przed masz infekcję, można po prostu naprawić 1 dec ransomware wirus i odblokować 1 dec ransomware dane. Metody dystrybucji złośliwego oprogramowania szyfrujące dane nie mogą być ci znane, a my wyjaśnimy najczęstsze sposoby w poniższych akapitach.

Jak rozprzestrzenia się ransomware

Plik szyfrujący zanieczyszczenie złośliwym oprogramowaniem może zdarzyć się dość łatwo, często przy użyciu takich metod, jak dołączanie plików złośliwego oprogramowania do wiadomości e-mail, korzystanie z przestarzałego oprogramowania i hosting zanieczyszczonych plików na podejrzanych platformach pobierania. Duża liczba złośliwego oprogramowania kodującego dane polega na nieostrożności użytkownika podczas otwierania załączników wiadomości e-mail i nie musi używać bardziej zaawansowanych metod. Nie oznacza to jednak, że bardziej wyrafinowane metody nie są popularne. Wszystko, co hakerzy muszą zrobić, to udawać, że pochodzą z legalnej firmy, napisać ogólny, ale nieco wiarygodny e-mail, dodać plik złośliwego oprogramowania do wiadomości e-mail i wysłać go do potencjalnych ofiar. Te e-maile często wspominają o pieniądzach, ponieważ ze względu na wrażliwość tematu, ludzie są bardziej podatni na ich otwieranie. Jeśli przestępcy używali dużej nazwy firmy, takiej jak Amazon, użytkownicy obniżają swoją obronę i mogą otworzyć załącznik bez zastanowienia, jeśli przestępcy po prostu mówią, że na koncie była wątpliwa aktywność lub dokonano zakupu i dodano paragon. Istnieją pewne rzeczy, na które należy zwrócić uwagę przed otwarciem załączników wiadomości e-mail. Przede wszystkim, jeśli nie znasz nadawcy, sprawdź jego tożsamość przed otwarciem dołączonego pliku. Jeśli je znasz, upewnij się, że jest to naprawdę je, dokładnie sprawdzając adres e-mail. Oczywiste i wiele błędów gramatycznych są również znakiem. Inną oczywistą wskazówką może być twoje imię jest nieobecny, jeśli, powiedzmy, że używasz Amazon i były do ciebie e-mail, nie będą używać ogólne pozdrowienia jak Drogi Klient / Członek / Użytkownik, a zamiast tego będzie używać nazwy, którą dałeś im. Słabe punkty w systemie Oprogramowanie podatne na zagrożenia mogą być również używane jako ścieżka do systemu. Program zawiera pewne słabe punkty, które mogą być używane do złośliwego oprogramowania, aby dostać się do urządzenia, ale dostawcy łatać je wkrótce po ich odkryciu. Jednak sądząc po ilości komputerów zainfekowanych przez WannaCry, wyraźnie nie każdy jest tak szybki, aby zaktualizować swoje programy. Ponieważ wiele złośliwego oprogramowania korzysta z tych luk w zabezpieczeniach, ważne jest, aby oprogramowanie często otrzymywać poprawki. Jeśli nie chcesz przejmować się aktualizacjami, można je skonfigurować do automatycznej instalacji.

Co można zrobić z plikami

Gdy urządzenie zostanie zanieczyszczone, wkrótce znajdziesz zakodowane dane. Nawet jeśli infekcja nie była widoczna od samego początku, stanie się dość oczywista, że coś jest nie tak, gdy nie można uzyskać dostępu do plików. Zdasz sobie sprawę, że zakodowane pliki mają teraz rozszerzenie pliku, a to prawdopodobnie pomogło ci rozpoznać plik szyfrujący złośliwy program. Niektóre złośliwe oprogramowanie szyfrujące dane mogą używać silnych algorytmów szyfrowania, co mogłoby uniemożliwić odszyfrowywanie plików. W notatce cyberoszuści wyjaśnią, co się stało z twoimi plikami i zaproponują sposób na ich odszyfrowanie. Zostaniesz poproszony o zapłacenie określonej kwoty pieniędzy w zamian za oprogramowanie do odszyfrowywania danych. Notatka powinna określać cenę deszyfratora, ale jeśli tak nie jest, musisz użyć podanego adresu e-mail, aby skontaktować się z cyberprzestępcami, aby zobaczyć, ile trzeba zapłacić. Zakup deszyfratora nie jest sugerowaną opcją, z powodów, które już określiliśmy. Zanim jeszcze pomyślisz o płaceniu, najpierw wypróbuj wszystkie inne opcje. Spróbuj przypomnieć, że być może masz kopię zapasową niektórych plików, ale masz. Dla niektórych ransomware, darmowe narzędzia deszyfrujące można znaleźć. Badacze złośliwego oprogramowania są w niektórych przypadkach w stanie zwolnić narzędzia deszyfrujące za darmo, jeśli są w stanie złamać plik szyfrujący złośliwy program. Zastanów się, że przed zapłaceniem żądanych pieniędzy nawet przekracza twój umysł. Jeśli użyjesz części tych pieniędzy do tworzenia kopii zapasowych, nie będziesz musiał ponownie napotkać prawdopodobnej utraty plików, ponieważ zawsze możesz uzyskać dostęp do kopii tych plików. Jeśli masz kopię zapasową najważniejszych plików, wystarczy usunąć 1 dec ransomware wirus, a następnie przywrócić dane. Dowiedz się, jak rozprzestrzenia się ransomware, aby jak najlepiej tego uniknąć. Przynajmniej nie otwieraj załączników wiadomości e-mail w lewo i w prawo, aktualizuj oprogramowanie i pobieraj tylko ze źródeł, o których wiadomo, że są bezpieczne.

1 dec ransomware usunięcie

oprogramowanie chroniące przed złośliwym oprogramowaniem będzie konieczne, jeśli chcesz w pełni pozbyć się pliku szyfrującego złośliwe oprogramowanie, jeśli nadal pozostaje w systemie. Jeśli spróbujesz usunąć 1 dec ransomware ręcznie, może to przynieść dodatkowe szkody, więc nie jest zachęcany. Zamiast tego, za pomocą oprogramowania anty-malware nie umieścić system w niebezpieczeństwie. Tego typu narzędzia są opracowywane z zamiarem wykrywania lub nawet zatrzymywania tego typu zagrożeń. Znajdź, które narzędzie anty-malware jest najbardziej odpowiednie dla Ciebie, zainstaluj go i przeskanuj komputer w celu zlokalizowania zagrożenia. Narzędzie nie jest jednak w stanie przywrócić plików. Jeśli masz pewność, że urządzenie jest czyste, odblokuj 1 dec ransomware pliki z kopii zapasowej.

Offers

Pobierz narzędzie do usuwaniato scan for dec ransomwareUse our recommended removal tool to scan for dec ransomware. Trial version of provides detection of computer threats like dec ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

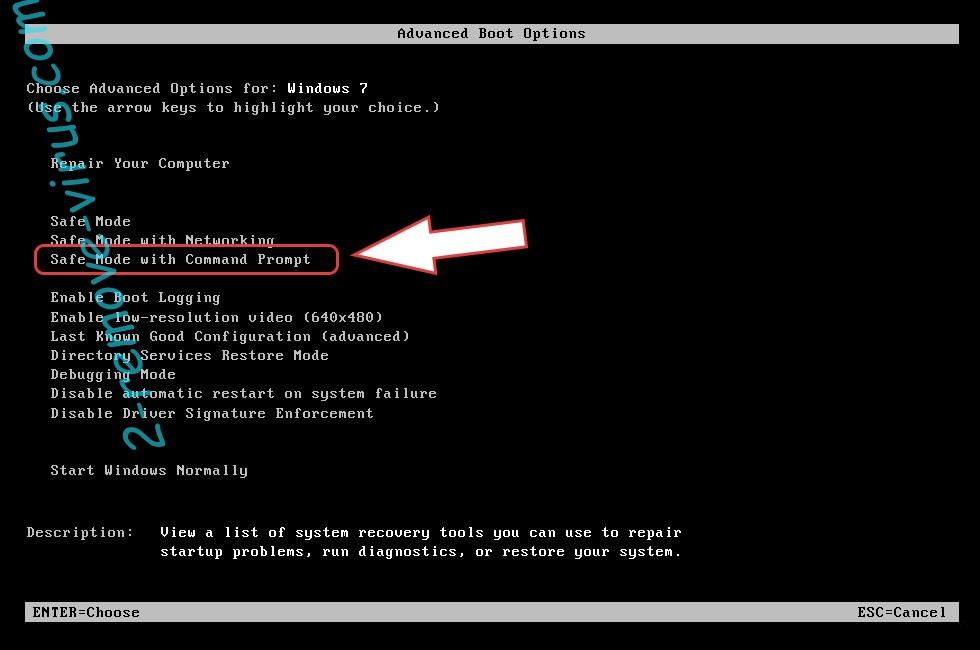

krok 1. Usunąć dec ransomware w trybie awaryjnym z obsługą sieci.

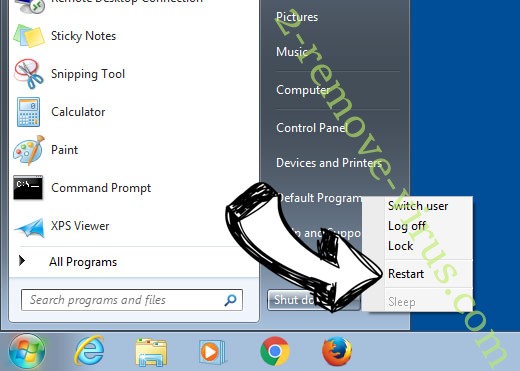

Usunąć dec ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć dec ransomware

Usunąć dec ransomware z Windows 8 i Windows 10

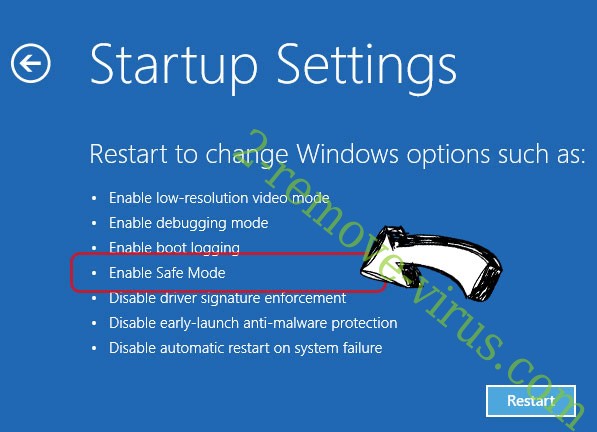

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć dec ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

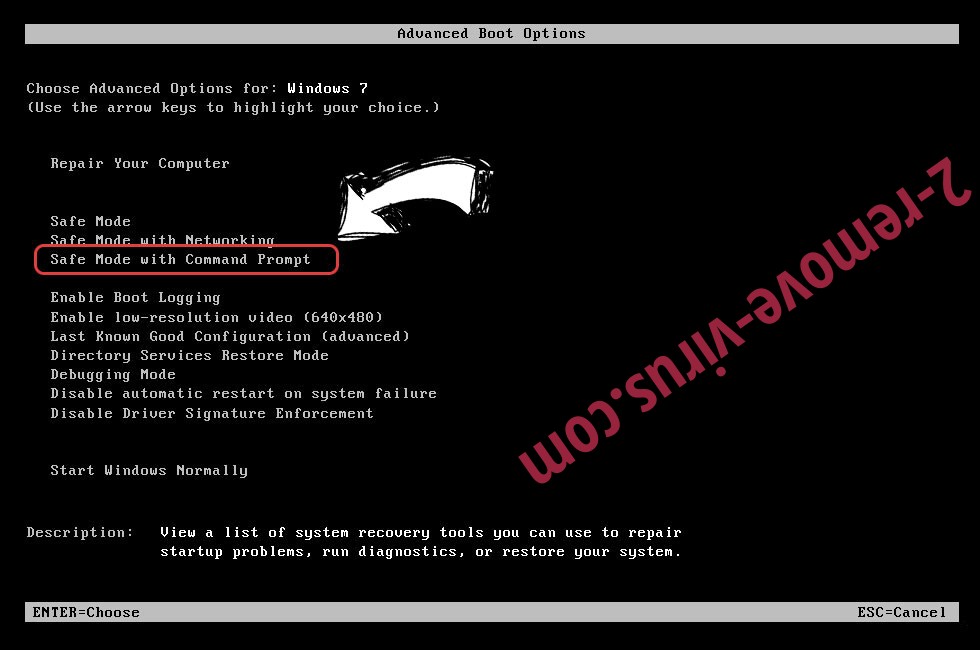

Usunąć dec ransomware z Windows 7/Windows Vista/Windows XP

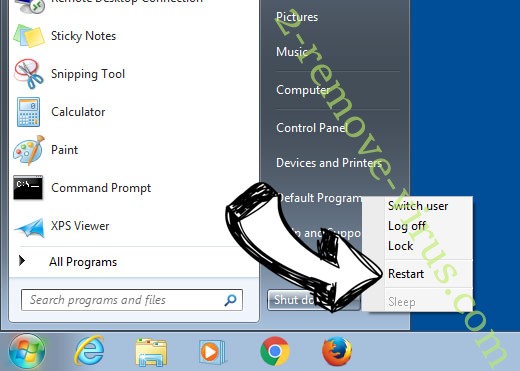

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

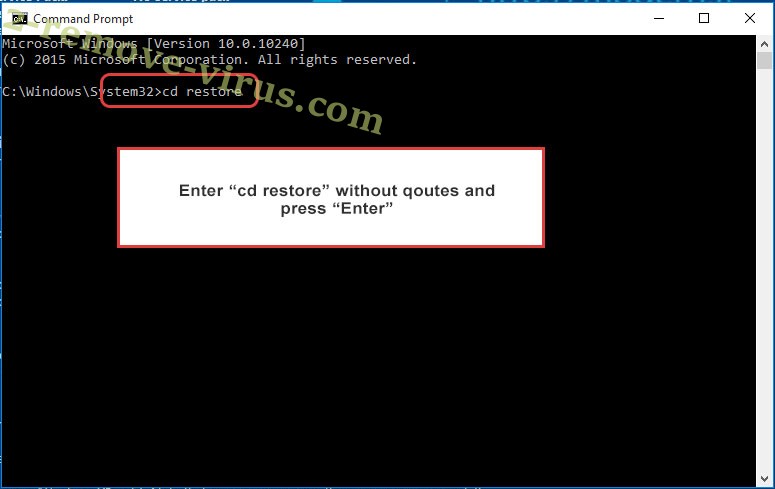

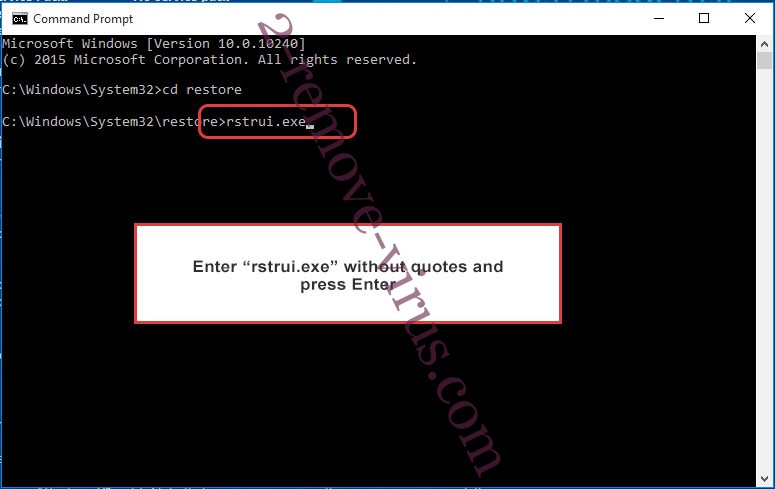

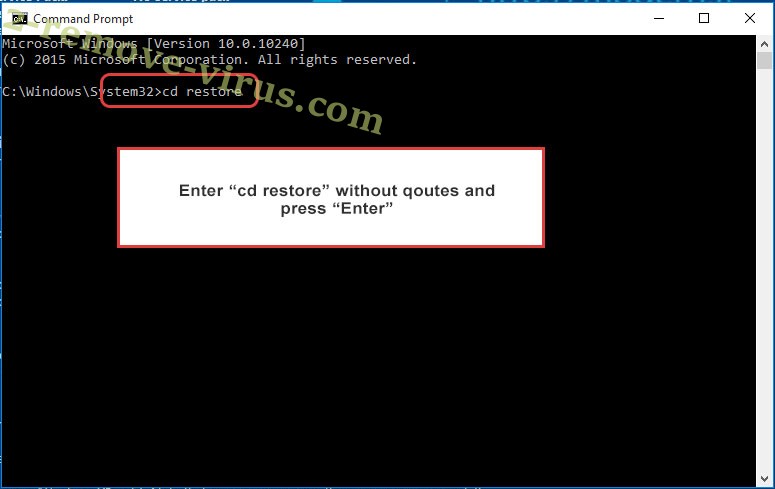

- Wpisz cd restore i naciśnij Enter.

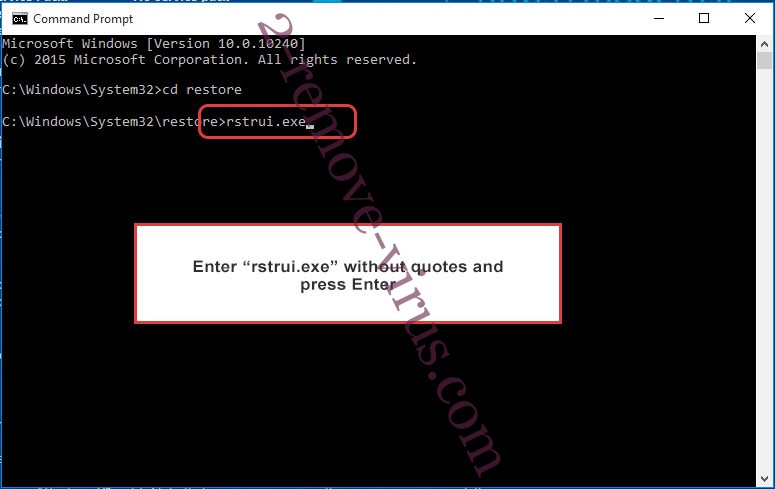

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

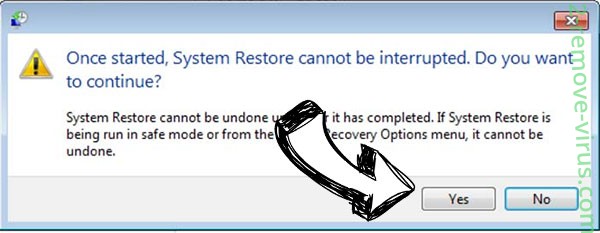

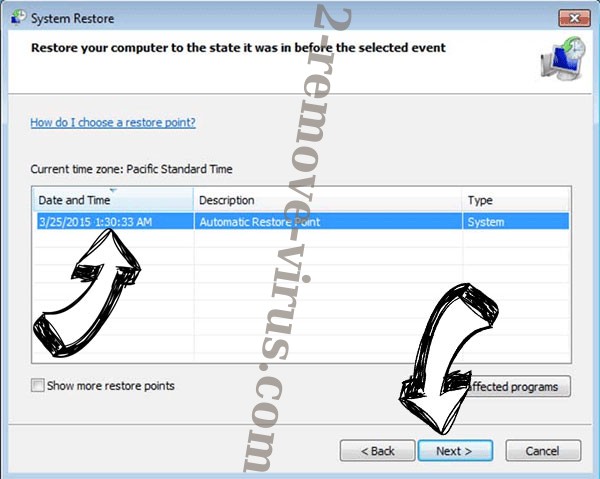

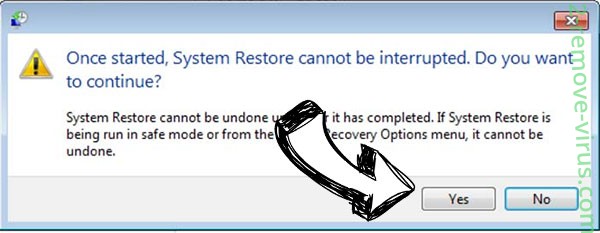

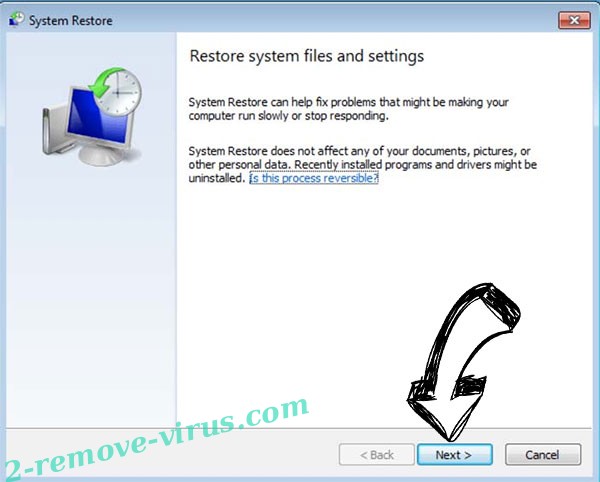

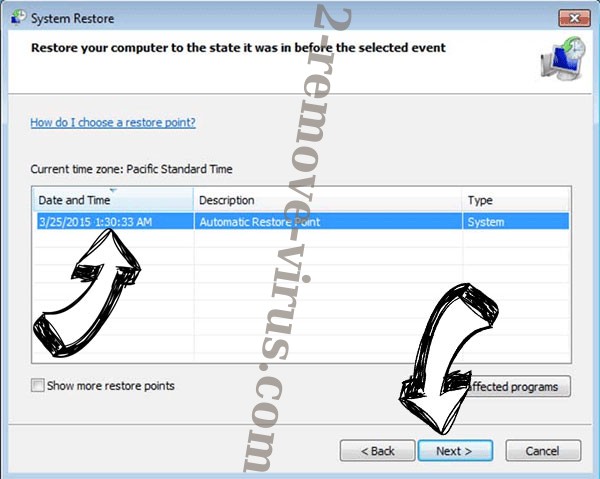

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć dec ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

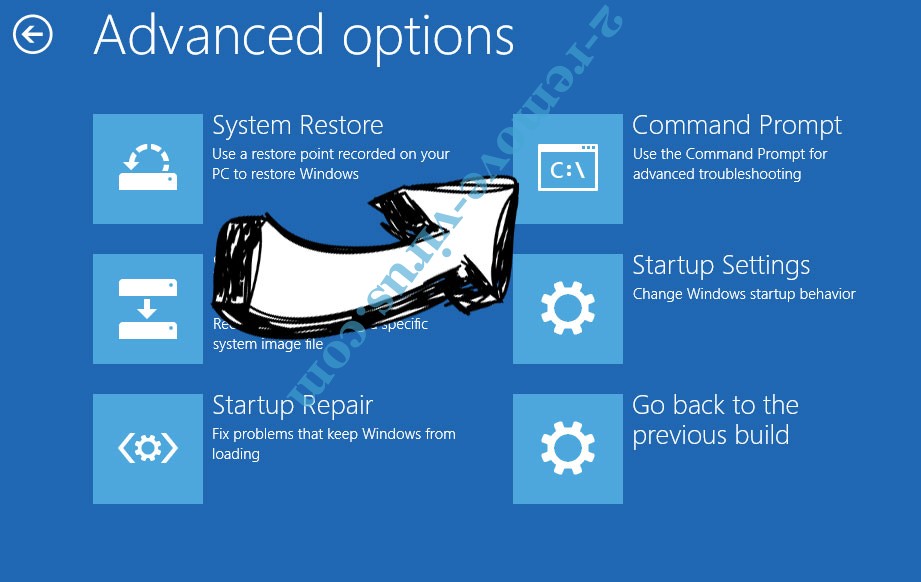

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.