Co można powiedzieć o tym zagrożeniem

Locky oszustem jest szyfrowanie plików malware, ale Kategoryzacja Prawdopodobnie słyszeliście wcześniej jest ransomware. Jest możliwe, to Twój pierwszy raz uruchomiony na ten rodzaj złośliwego oprogramowania, w którym to przypadku, być może w spore zaskoczenie. Dane będą niedostępne, jeśli dane kodowanie malware zablokował je, dla których używane są potężne algorytmy. Bo szkodnika może prowadzić do trwałej utraty danych, jest klasyfikowane jako wysoce niebezpieczne zakażenia. Narzędzie odszyfrowywanie będzie oferowane przez przestępców, ale jej zakup nie jest sugerowana.

Zanim cokolwiek innego płacąc nie zapewni deszyfrowanie plików. Nie zapomnij, którzy mają do czynienia z i nie należy się spodziewać cyberprzestępcy czuć się zobowiązany dać narzędzie odszyfrowywanie, gdy mają wybór po prostu biorąc pieniądze. Po drugie pieniądze również poprze ich przyszłych działań, obejmujących zdecydowanie więcej plików kodowania złośliwego oprogramowania lub innego rodzaju złośliwego oprogramowania. Plik szyfrowania malware już kosztuje miliardy do firmy, czy naprawdę chcesz być wsparcie. Oszuści są przyciągane do łatwych pieniędzy, a gdy ludzie płacą okup, oni przemysł ransomware atrakcyjne do tych typów ludzi. Zakupu kopia zapasowa z tych pieniędzy będzie lepiej, bo jeśli kiedykolwiek są umieszczone w tego typu sytuacji ponownie, może po prostu odzyskać dane z kopii zapasowej i ich straty nie jest możliwa. Jeśli wykonano kopię zapasową, zanim dostał stanowi zagrożenie, po prostu usuń Locky oszustem i postępować aby odblokować pliki Locky oszustem. Udzielimy informacji na rozkład ransomware i jak uniknąć go w poniżej akapitu.

Jak uniknąć zakażenia ransomware

Widać było powszechnie ransomware dołączony do wiadomości e-mail jako załącznik lub na stronie pobierania podejrzanych. Widząc, jak te metody są nadal bardzo popularne, oznacza to, że ludzie są nieco niedbały, gdy korzystanie z poczty e-mail i pobieranie plików. Bardziej wyszukane metody może służyć również, choć nie tak często. Oszuści nie trzeba zrobić wiele, wystarczy napisać prosty e-mail że mniej ostrożny, osób może spaść do, Dodaj zainfekowany plik do wiadomości e-mail i wysłać go do setki ludzi, którzy wierzą, że nadawca jest komuś uzasadnionych. Pieniądze związane są kwestie częsty temat w tych e-maili, jak użytkownicy mają tendencję do angażowania się z tych e-maili. Dość często widać wielkich nazwisk, takich jak Amazon używany, na przykład, jeśli Amazon wysłane ktoś potwierdzenie zakupu, że użytkownik nie pamięta co, on/ona będzie natychmiast Otwórz załącznik. Na poszukiwania dla niektórych rzeczy przed otwarciem pliki dodane do e-maili. Sprawdź z nadawcą, aby upewnić się, że jest ktoś, kogo znasz. Nawet jeśli znasz nadawcę, nie spieszyć, najpierw sprawdzić adres e-mail, aby upewnić się, że to jest prawdziwe. Te złośliwe e-maile mają również często błędy gramatyczne, które mogą być dość oczywiste. Kolejną znaczącą wskazówkę może być Twoje imię, nie używana w dowolnym miejscu, jeśli, powiedzmy, że można używać Amazon i byli do wysyłania wiadomości e-mail, nie należy używać ogólnych pozdrowienia jak Szanowny klient/członek/użytkownika i zamiast tego mogłoby wstawić nazwę dałeś im z. Luk na swoim urządzeniu nieaktualne programy może również zainfekować. Tych luk w zabezpieczeniach w programach są powszechnie ustalona szybko po ich odkryciu, tak, że złośliwe oprogramowanie nie można ich używać. Niestety jak pokazano przez szkodnika WannaCry, nie każdy instaluje te poprawki, z różnych powodów. Zalecamy zainstalować patcha, zawsze, gdy jest on dostępny. Plastry można zainstalować automatycznie, jeśli znajdziesz te powiadomienia uciążliwe.

Co to robi

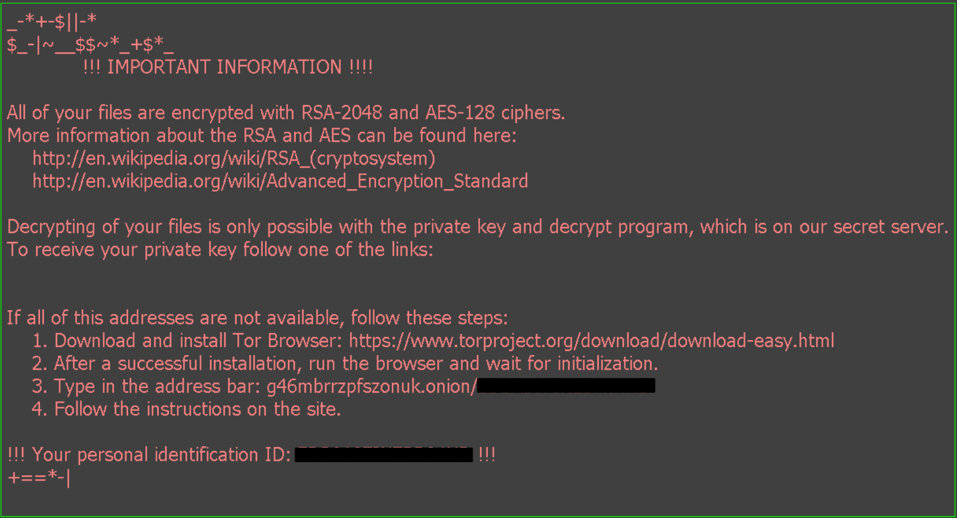

Gdy urządzenie zostanie zainfekowany, będzie skanowania dla niektórych typów plików i zakodować je, gdy one zostały zidentyfikowane. Początkowo nie zauważyłeś coś się dzieje, będzie na pewno wiedzą, że coś jest, gdy pliki są zablokowane. Będziesz wiedzieć, które pliki zostały zaszyfrowane, bo oni mają dziwne rozszerzenie dołączone do nich. Silne algorytmy szyfrowania może używany do kodowania plików, co może oznaczać, że nie można odszyfrować je. Można zauważyć, że okupu umieszczone w folderach z danych lub pojawi się na Twoim pulpicie, i to należy wyjaśnić, że pliki zostały zablokowane i jak może je odzyskać. Jeśli uważasz, że hakerzy, będzie można przywrócić dane z ich decryptor, która ewidentnie nie wchodzi za darmo. Uwaga należy wyraźnie wyjaśnić ile koszty narzędzie odszyfrowywanie, ale jeśli nie, to daje sposobem kontaktu z hakerów, aby skonfigurować ceny. Wspomnieliśmy wcześniej, ale nie sądzimy, że płacenie okupu jest największy wybór. Przed nawet biorąc pod uwagę zwracając, najpierw wypróbować inne alternatywy. Może po prostu zapomniałeś, że po dokonaniu kopie plików. Albo może został opracowany oprogramowania wolna odszyfrowywania. Czasami malware naukowcy są w stanie odszyfrowywania pliku szyfrowania złośliwego oprogramowania, co oznacza, że może się okazać odszyfrowujący z płatności nie niezbędne. Należy wziąć pod uwagę, że opcja i tylko, gdy jesteś pewien, że istnieje wolna decryption program, należy nawet myśleć o płacenie. Nie musisz martwić się, jeśli kiedykolwiek kończy się w tej sytuacji ponownie zainwestował część tych pieniędzy na jakąś opcję tworzenia kopii zapasowych. I jeśli jest dostępna kopia zapasowa, Przywracanie plików powinny być wykonywane po usunięciu wirusa Locky oszustem, jeśli jest nadal obecny w urządzeniu. Jak najlepiej, aby w przyszłości uniknąć ransomware i jednej z metod do zrobienia jest, aby uświadomić sobie oznacza, że może uzyskać dostęp do komputera. Upewnij się, że oprogramowanie jest aktualizowane po każdej aktualizacji staje się dostępne, losowo nie otwieraj plików dołączonych do wiadomości e-mail i można tylko pobrać rzeczy z legalnych źródeł.

Sposobów, aby usunąć wirusa Locky oszusta

Jeśli chcesz, aby całkowicie pozbyć się ransomware, użyj ransomware. Jeśli masz małe doświadczenie, jeśli chodzi o komputery, może skończyć się przypadkowo uszkodzenia komputera, podczas próby ręcznie naprawić Locky oszustem. Program do usuwania malware byłoby znacznie mniej kłopotów. Może to również pomóc w zapobieganiu tymi rodzajami zagrożeń w przyszłości, oprócz pomagając w pozbyciu się tego jednego. Wybierz program anty malware, który najlepiej odpowiada co trzeba i przeskanować komputer w poszukiwaniu zagrożeń, po jej zainstalowaniu. Program do usuwania złośliwego oprogramowania do przywracania plików, nie oczekiwać, bo to nie jest w stanie robić to. Po usunięciu pliku kodowania szkodliwego programu, upewnij się, nabycia kopii zapasowej i rutynowo kopie wszystkich ważnych danych.

Offers

Pobierz narzędzie do usuwaniato scan for Locky Imposter RansomwareUse our recommended removal tool to scan for Locky Imposter Ransomware. Trial version of provides detection of computer threats like Locky Imposter Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

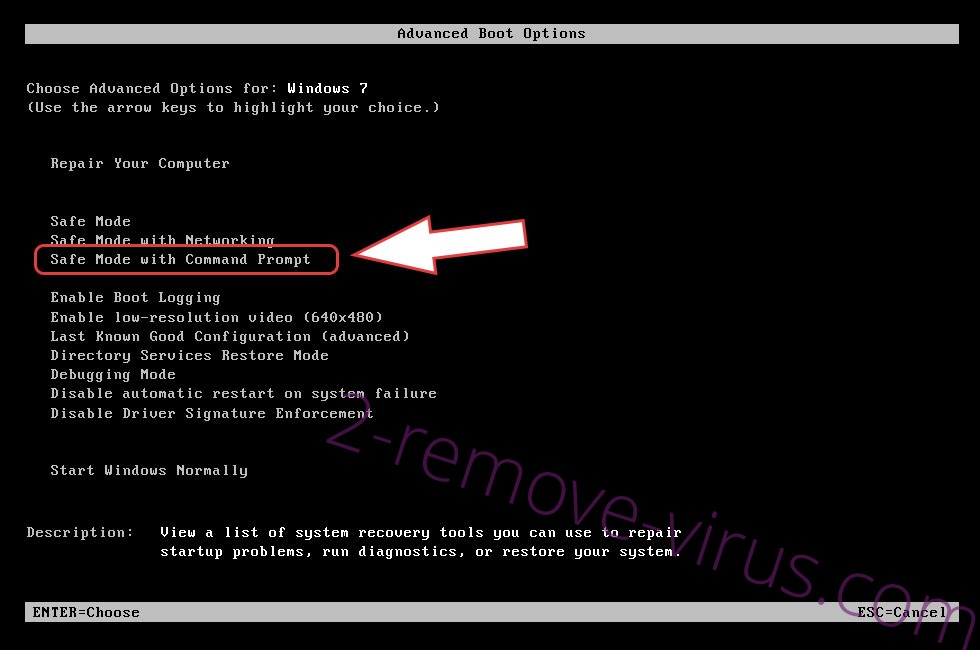

krok 1. Usunąć Locky Imposter Ransomware w trybie awaryjnym z obsługą sieci.

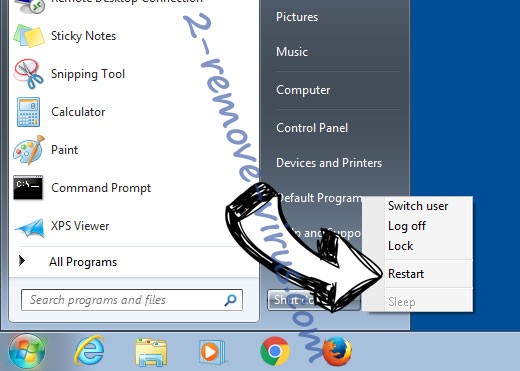

Usunąć Locky Imposter Ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Locky Imposter Ransomware

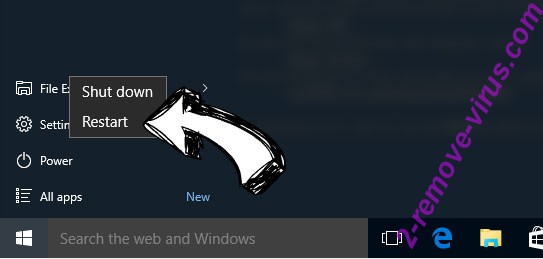

Usunąć Locky Imposter Ransomware z Windows 8 i Windows 10

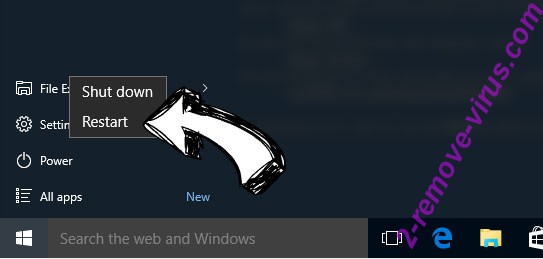

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

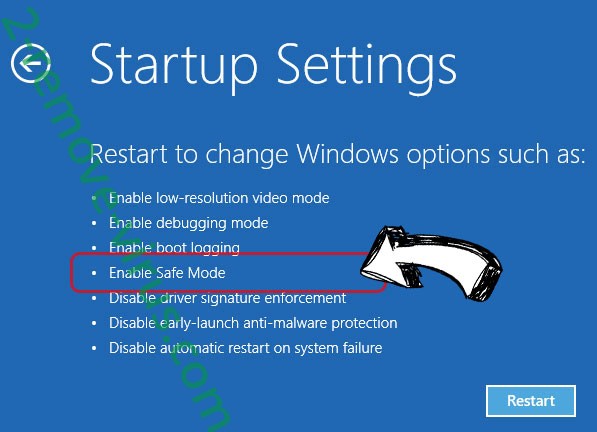

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Locky Imposter Ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

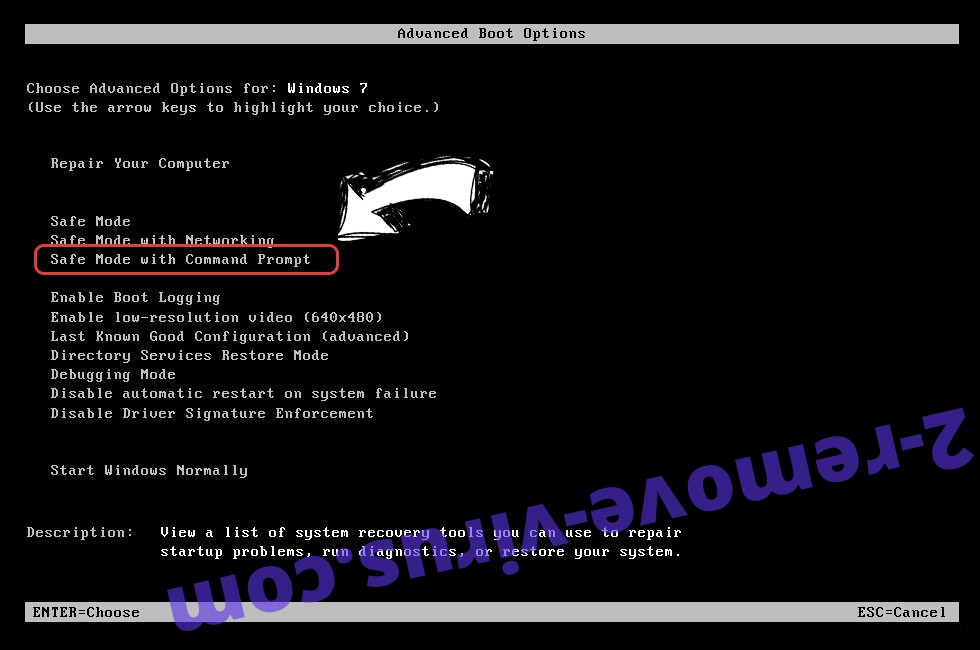

Usunąć Locky Imposter Ransomware z Windows 7/Windows Vista/Windows XP

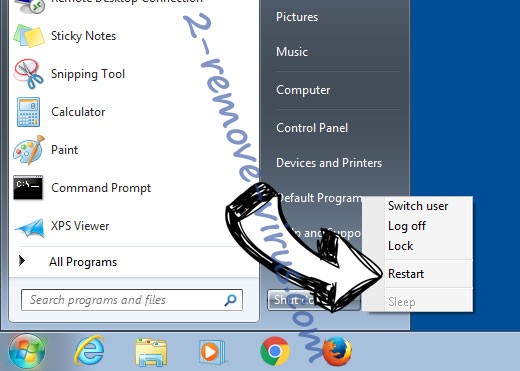

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

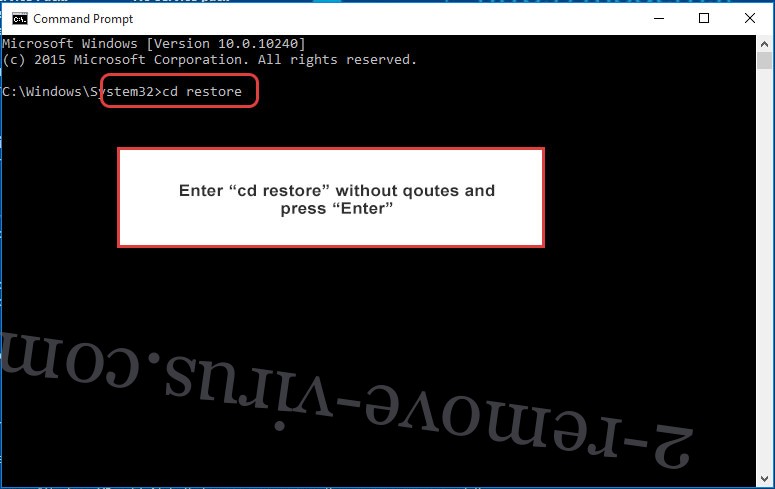

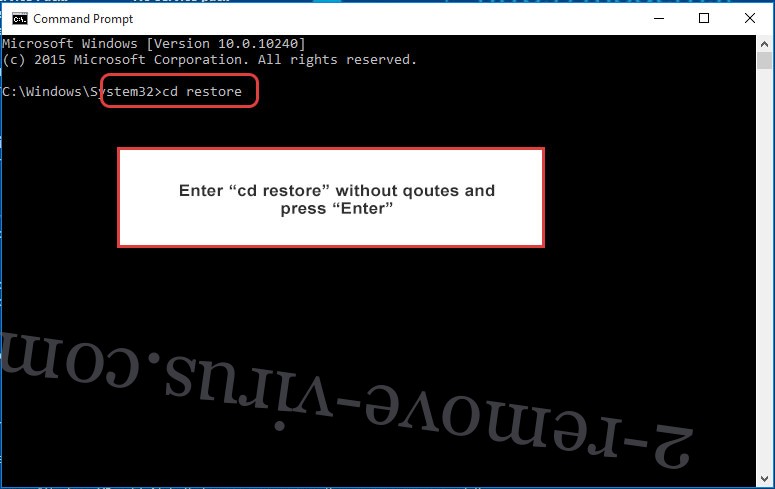

- Wpisz cd restore i naciśnij Enter.

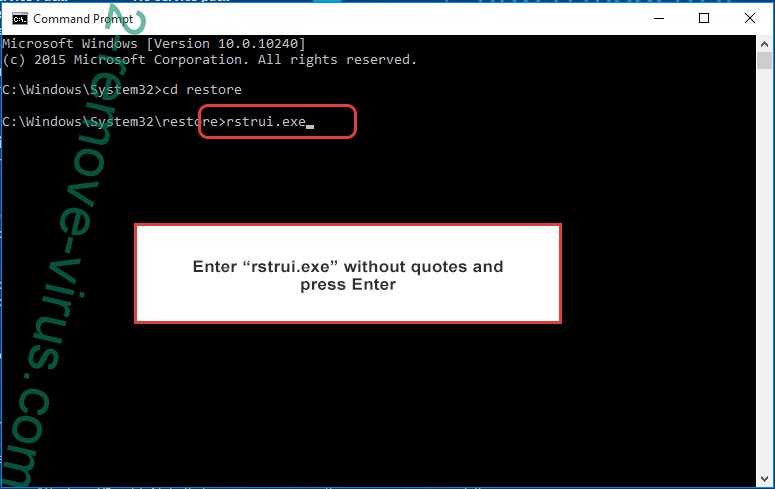

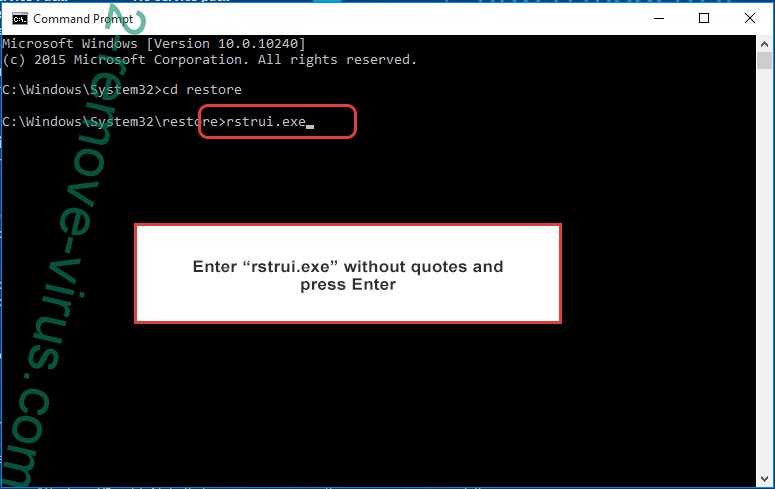

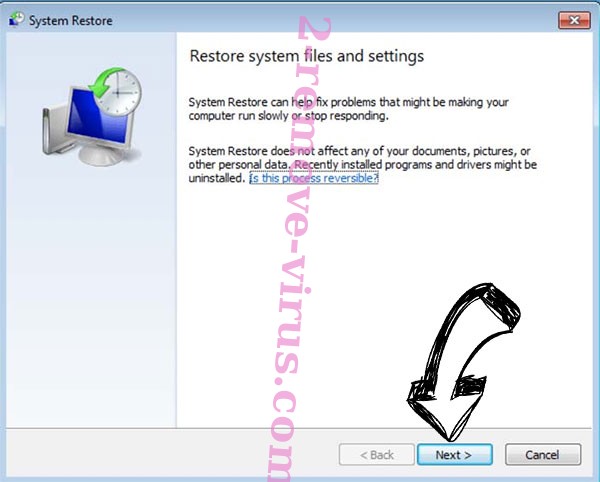

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

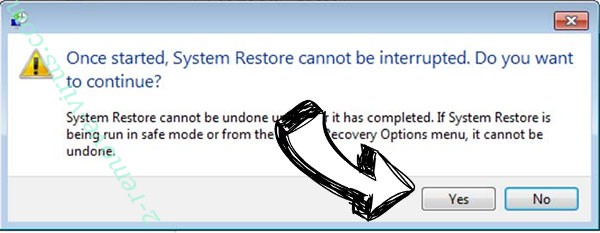

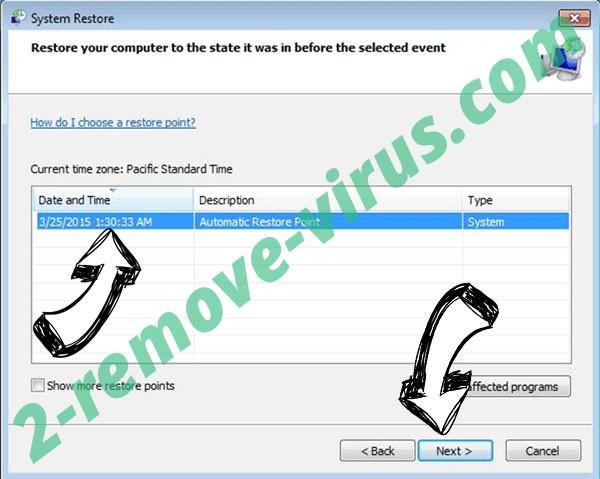

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

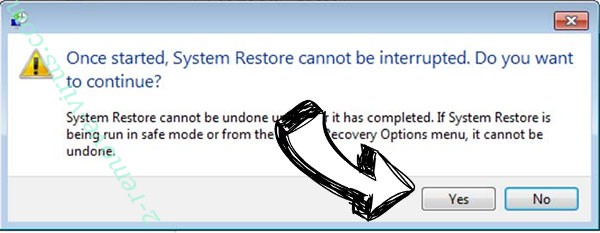

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Locky Imposter Ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

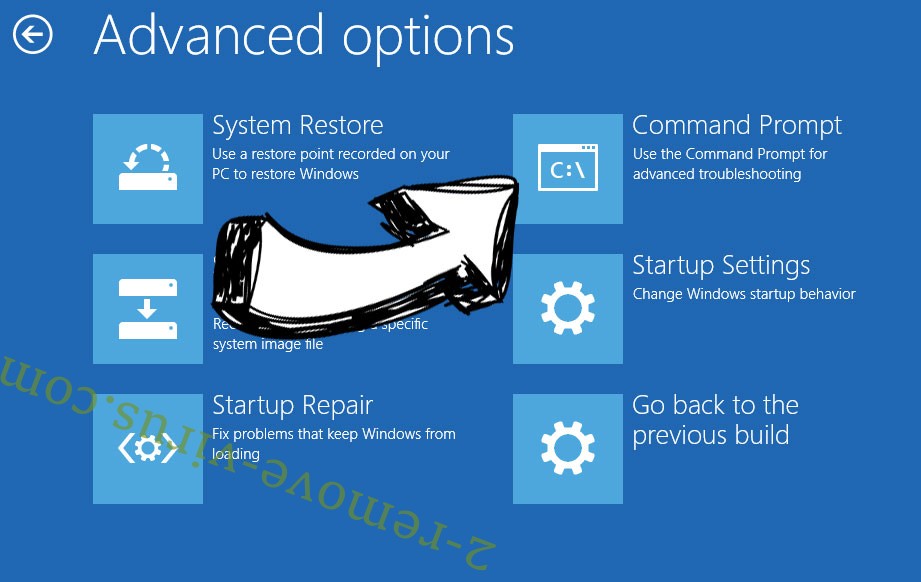

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

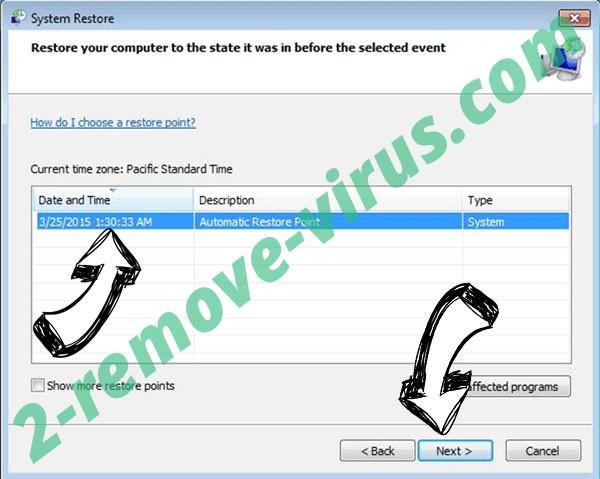

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.