Co to jest Mercury ransomware wirus

Mercury ransomware jest bardzo poważne zagrożenie, powszechnie znany jako szkodnika lub szyfrowanie plików złośliwego oprogramowania. Jest to prawdopodobnie nigdy nie natrafiłem ransomware przed, w którym to przypadku może być szczególnie szoku. Dane może zostały zaszyfrowane przy użyciu silnego szyfrowania algorytmy, blokuje dostęp do plików. Bo ransomware ofiar czoła trwałą utratę, tego typu infekcji jest bardzo niebezpieczne, aby mieć.

Będziesz mieć możliwość płacenia okupu, aby odszyfrować pliki, ale ta opcja nie jest zalecane dla kilku powodów. Dając w wymagania nie koniecznie zapewni, że będzie uzyskać dane z powrotem, więc istnieje możliwość, że to może po prostu się marnowała pieniądze. Dlaczego ludzie winę za szyfrowanie danych pomoże Ci je przywrócić, kiedy można po prostu wziąć pieniądze, które trzeba zapłacić im. Dodatkowo że pieniądze z okupu byłby finansowania przyszłych plik kodowanie złośliwy program lub niektóre inne złośliwe oprogramowanie. Naprawdę chcesz wspierać przemysł, który kosztuje wiele milionów dolarów do firm w uszkodzenia. I więcej ludzie dają im pieniądze, staje się bardziej ransomware dochodowy biznes, i tego rodzaju pieniądze na pewno przyciąga ludzi, którzy chcą easy dochodu. Inwestowanie pieniędzy, które są wymagane do zapłaty do kopia zapasowa może być mądrzejszy rozwiązaniem, ponieważ nie musisz się martwić o utratę danych ponownie. Można po prostu przejść do odinstalować Mercury ransomware bez obaw. Plik szyfrowania metody rozprzestrzeniania złośliwego oprogramowania może nie być znajomo ci, i wyjaśnimy najczęściej stosowanymi metodami w pod akapitami.

Jak uniknąć zakażenia ransomware

Plików złośliwego oprogramowania do kodowania powszechnie podróżuje przez metody takie jak załączniki wiadomości e-mail, związanymi z pobieraniem i zestawów eksploatować. Widząc, jak te metody są nadal używane, oznacza to, że użytkownicy są dość zaniedbania, gdy korzystanie z poczty e-mail i pobieranie plików. Bardziej wyrafinowane metody może służyć również, choć nie tak często. Oszuści dodać szkodliwego pliku do wiadomości e-mail, tekst wiarygodne i udawać, że są wiarygodne firmy/organizacji. Pieniądze związane z problemów są częstym tematem tych e-maili, ponieważ ludzie mają tendencję do angażowania się z tych e-maili. Oszuści wolą udawać, że się z Amazon i przestroga ty tej nietypowej aktywności został zauważony na koncie lub jakiś rodzaj zakupu dokonano. W związku z tym trzeba być ostrożnym o otwieranie e-maili i zwrócić uwagę na wskazówki, że mogłyby być złośliwy. Sprawdź nadawcę, aby sprawdzić, czy jest ktoś, kogo znasz. Czynić nie zrobić błąd otwarcia załączonego pliku, tylko dlatego, że nadawcy wydaje się realne, najpierw musisz dokładnie sprawdzić, jeśli adres e-mail odpowiada prawdziwe e-mail nadawcy. Błędy gramatyczne są również znak, że wiadomość e-mail nie może być, co myślisz. Kolejną wspólną cechą jest Twoje imię, nie używany w powitaniu, jeśli ktoś e-mail, których na pewno należy otworzyć były na e-mail, oni na pewno znać Państwa imion i używać go zamiast universal okolicznościowe, takie jak klienta lub członka. Luk na swoim urządzeniu nieaktualne programy może również zainfekować. Oprogramowanie ma pewne słabe punkty, które mogłyby posłużyć do złośliwego oprogramowania, aby dostać się do systemu, ale sprzedawcy je naprawić tak szybko, jak można je znaleźć. Niemniej jednak jak powszechne ransomware ataki okazały się, nie każdy instaluje aktualizacje. Ponieważ dużo złośliwego oprogramowania sprawia, że stosowanie tych słabych miejsc, to jest ważne, że Twoje oprogramowanie często się łaty. Aktualizacje mogą mieć również możliwość automatycznie zainstalować.

Co to robi

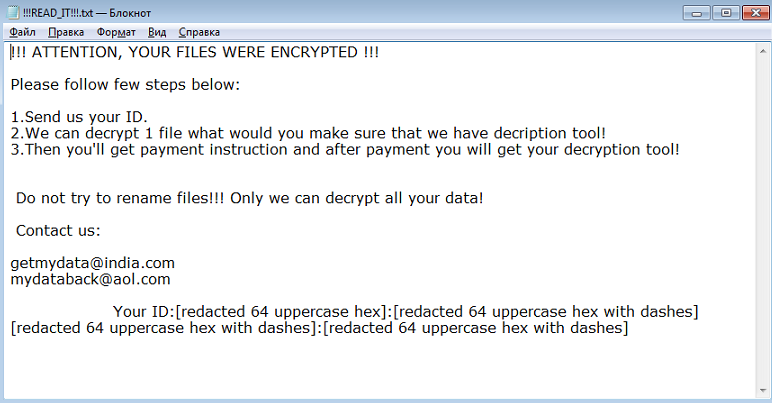

Gdy urządzenie zostanie zainfekowany plik szyfrowania szkodliwych programów, wkrótce znajdziesz pliki zakodowane. Nawet, jeśli sytuacja nie była początkowo oczywiste, na pewno wiesz, że coś jest nie tak, gdy nie można uzyskać dostępu do plików. Pliki, które zostały zaszyfrowane mają dziwne rozszerzenie, które zwykle pomaga zidentyfikować szkodnika, które mają do czynienia z. Niestety deszyfrowanie plików może być niemożliwe, Jeśli kodowanie malware plików używany algorytm silnego szyfrowania. Będziesz w stanie znaleźć okupu, który wyjaśni, że pliki zostały zaszyfrowane i jak można je przywrócić. Ich proponowana metoda polega na Ciebie płacić za ich oprogramowania odszyfrowanie. Sumy okupu są zazwyczaj wyraźnie wyszczególnionych w nocie, ale w niektórych przypadkach, ofiary są wymagane aby wysłał ich, aby ustawić cenę, może wahać się od kilkadziesiąt dolarów do ewentualnie kilka kilkaset. Oczywiście nie zaleca się płacenia okupu. Jeśli jesteś zdecydowany płacić, to powinno być ostatecznością. Może po prostu zapomnisz, że masz kopię zapasową plików. Może to również możliwość, że będzie w stanie zlokalizować wolna odszyfrowujący. Jeśli złośliwe oprogramowanie Badacz może roztrzaskać ransomware, może być wydany wolna decryptors. Zanim dokonasz wyboru płatności, przyjrzeć się tej opcji. Nie musisz martwić się, jeśli kiedykolwiek kończy się w tej sytuacji ponownie niektóre z tych pieniędzy zainwestował do kopii zapasowej kupić z tych pieniędzy. Jeśli miałem zapisane podstawowe pliki, po prostu usunąć wirusa Mercury ransomware, a następnie odzyskać dane. Teraz, jak jak może być szkodliwe ransomware, spróbuj ograć go jak najwięcej. Trzymać się bezpiecznych stron, jeśli chodzi o pliki do pobrania, należy zachować ostrożność podczas otwierania załączników wiadomości e-mail i zachować swoje programy aktualizacja.

Usuwanie Mercury ransomware

Użyj Narzędzie do usuwania złośliwego oprogramowania, pozbyć się ransomware, jeśli jest nadal w systemie. Jeśli użytkownik próbuje usunąć wirusa Mercury ransomware w sposób ręczny, może skończyć się uszkodzenia systemu dalej, tak, że nie jest wspierana. Narzędzie do usuwania złośliwego oprogramowania będzie bezpieczniejsze wybór w tej sytuacji. Tego rodzaju programy są opracowywane z zamiarem usunięcia lub nawet zatrzymanie tych rodzajów zakażeń. Po zainstalowaniu programu anty malware do wyboru, tylko wykonać skanowanie komputera i pozwala pozbyć się zagrożenia. Narzędzie nie pomoże, odszyfrowywania danych, jednak. Gdy system jest czysty, zwykłych komputerów użycie powinna zostać przywrócona.

Offers

Pobierz narzędzie do usuwaniato scan for Mercury ransomwareUse our recommended removal tool to scan for Mercury ransomware. Trial version of provides detection of computer threats like Mercury ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Mercury ransomware w trybie awaryjnym z obsługą sieci.

Usunąć Mercury ransomware z Windows 7/Windows Vista/Windows XP

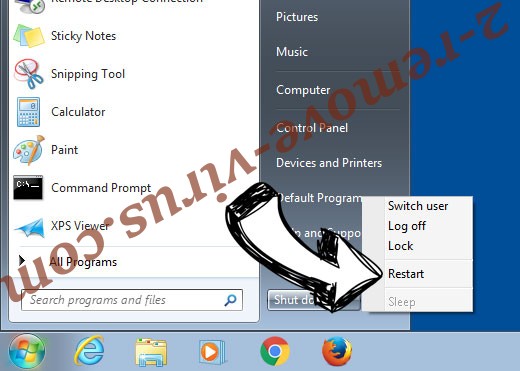

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

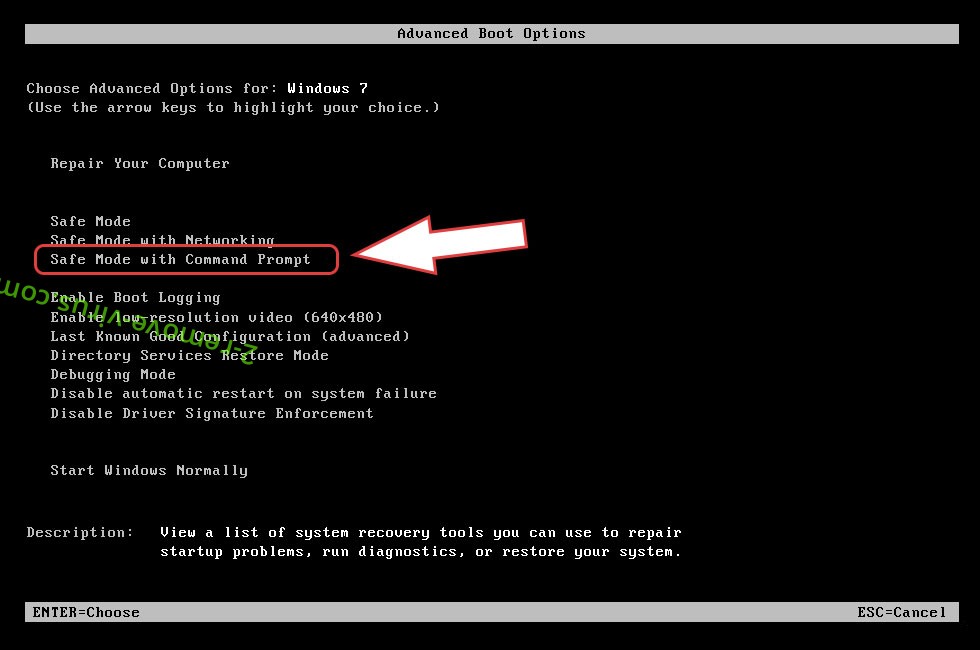

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Mercury ransomware

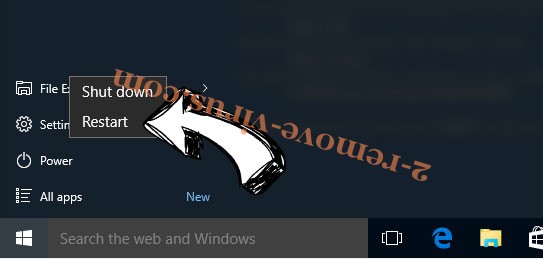

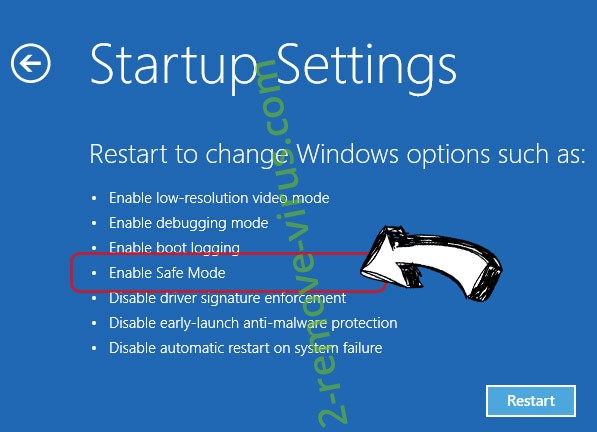

Usunąć Mercury ransomware z Windows 8 i Windows 10

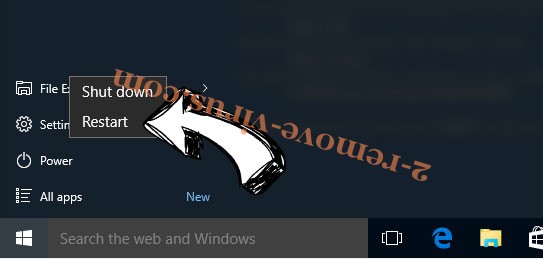

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Mercury ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

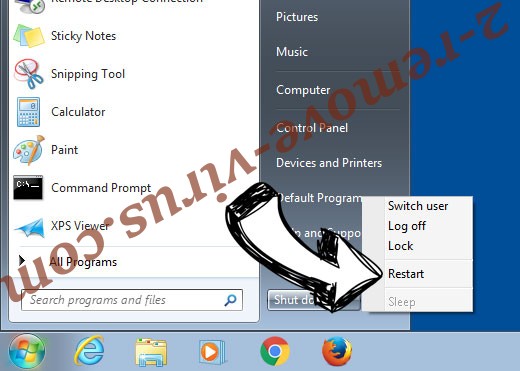

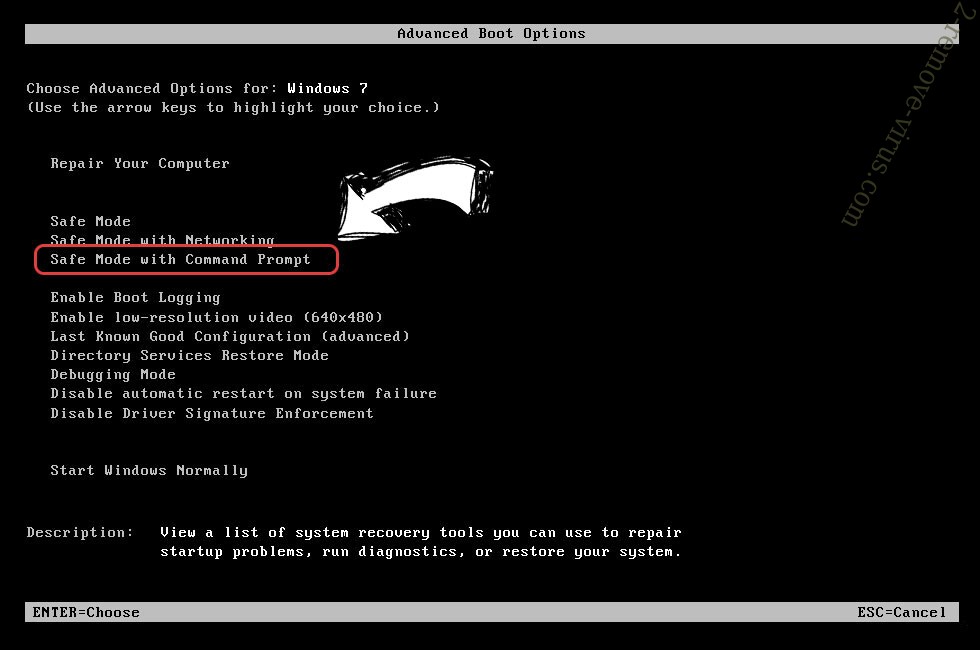

Usunąć Mercury ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

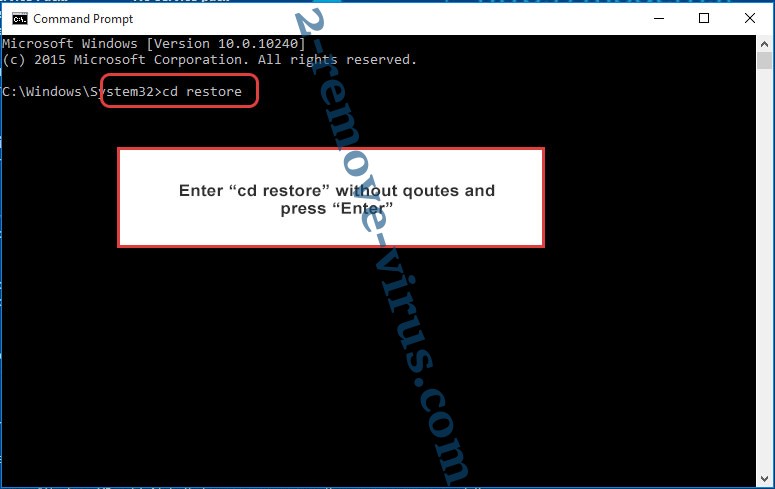

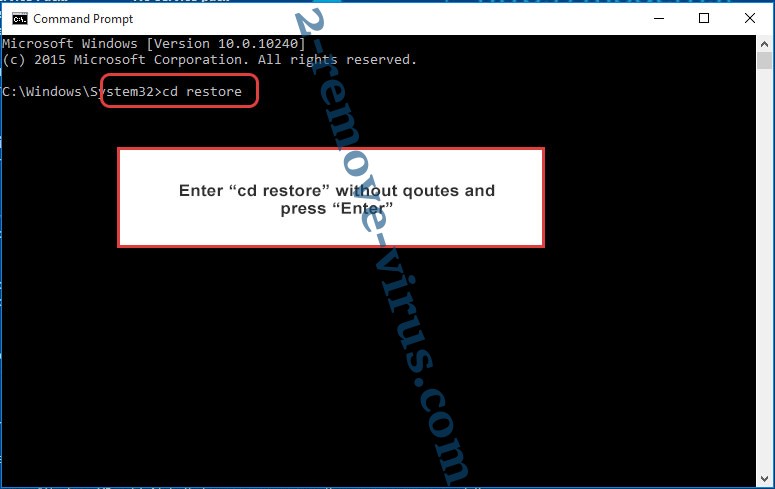

- Wpisz cd restore i naciśnij Enter.

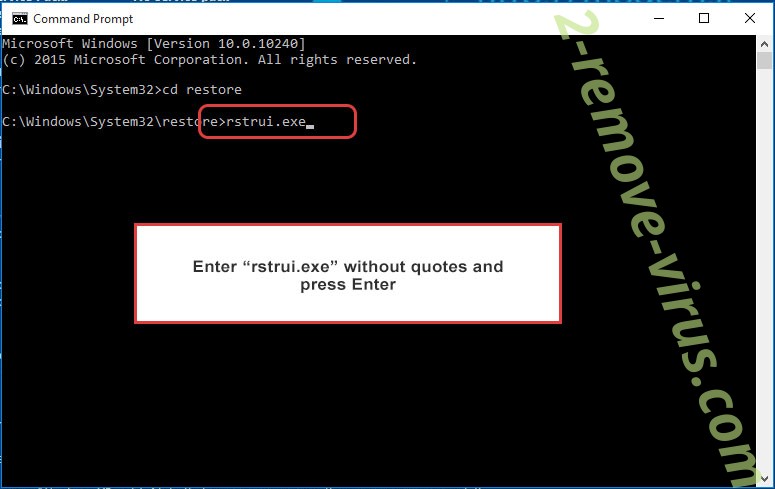

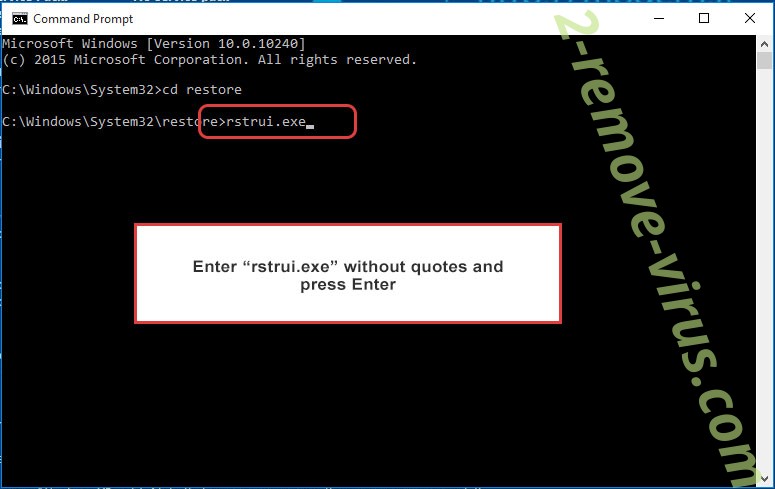

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

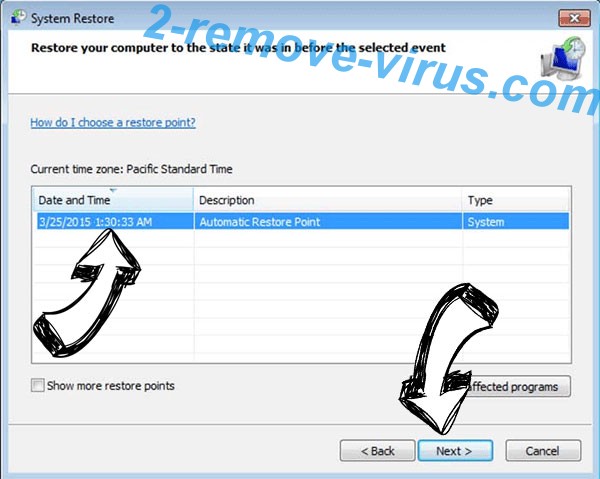

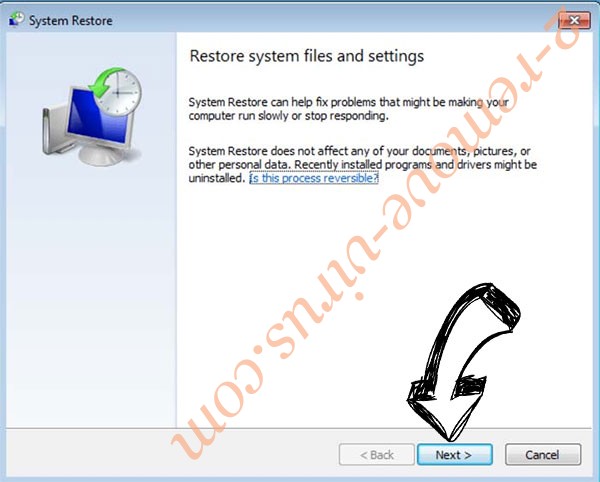

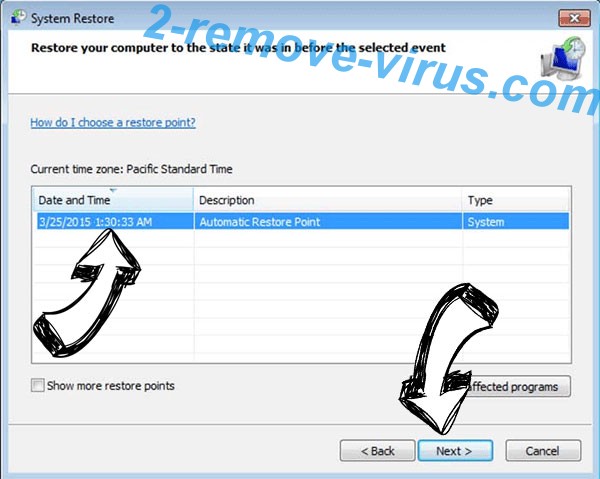

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

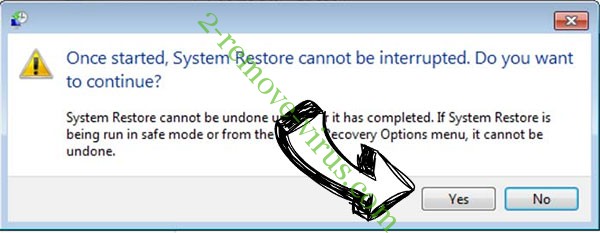

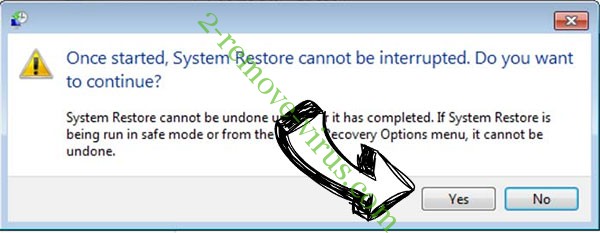

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Mercury ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

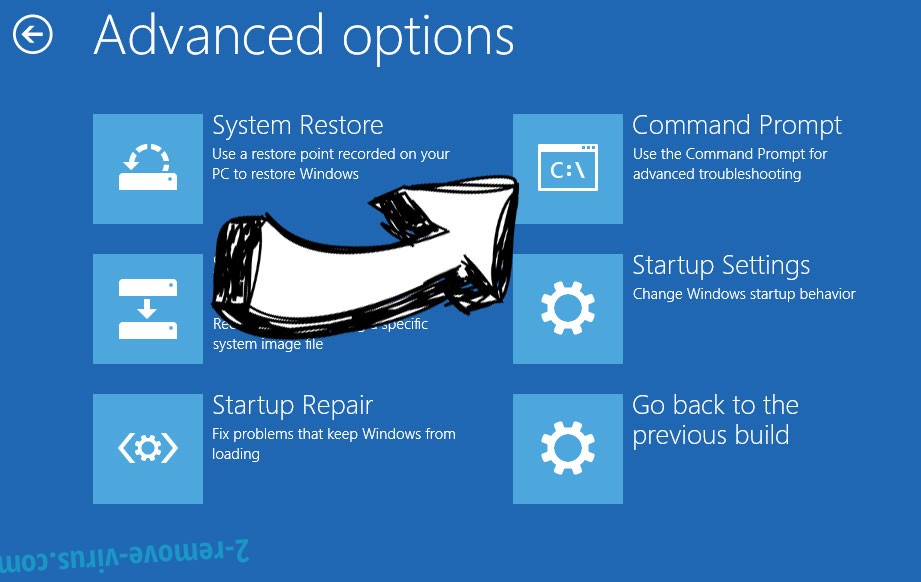

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.