Czym jest wirus ransomware PERDAK

Ransomware znane jako ransomware PERDAK jest sklasyfikowane jako poważna infekcja ze względu na możliwe szkody, jakie może wyrządzić systemowi. Chociaż ransomware było szeroko omawianym tematem, być może go przegapiłeś, dlatego możesz nie zdawać sobie sprawy z tego, co zanieczyszczenie może oznaczać dla Twojego komputera. Nie będzie można otworzyć plików, jeśli zablokowało je złośliwe oprogramowanie szyfrujące pliki, do czego często używa silnych algorytmów szyfrowania.

Powodem, dla którego to złośliwe oprogramowanie jest uważane za poważne zagrożenie, jest to, że nie zawsze jest możliwe odszyfrowanie plików. Istnieje możliwość zapłacenia okupu, aby uzyskać narzędzie deszyfrujące, ale nie jest to zalecane. Istnieją niezliczone przypadki, w których zapłacenie okupu nie oznacza odszyfrowania plików. Nie oczekuj, że oszuści nie tylko wezmą twoje pieniądze i poczują się zobowiązani do pomocy w odzyskaniu plików. Co więcej, pieniądze te zostaną na wsparcie ich przyszłych działań, które z pewnością będą obejmować więcej oprogramowania ransomware lub innego rodzaju złośliwego oprogramowania. Czy naprawdę chcesz być zwolennikiem działalności przestępczej? Ludzie stają się również coraz bardziej zainteresowani biznesem, ponieważ im więcej osób spełnia żądania, tym bardziej staje się to opłacalne. Możesz zostać ponownie postawiony w tego typu sytuacji w przyszłości, więc zainwestowanie żądanych pieniędzy w kopię zapasową byłoby lepsze, ponieważ utrata plików nie byłaby możliwa. Jeśli masz dostępną kopię zapasową, możesz po prostu usunąć ransomware PERDAK, a następnie przywrócić dane, nie martwiąc się o ich utratę. Jeśli zastanawiasz się, w jaki sposób zagrożenie zdołało dostać się do Twojego urządzenia, najczęstsze sposoby rozprzestrzeniania się zostaną wyjaśnione w poniższym akapicie.

Sposoby dystrybucji wirusa PERDAK Ransomware

Najczęstsze metody rozprzestrzeniania ransomware to wiadomości spamowe, zestawy exploitów i złośliwe pliki do pobrania. Sporo ransomware zależy od użytkowników pośpiesznie otwierających załączniki do wiadomości e-mail, a bardziej wyszukane metody nie są konieczne. Nie oznacza to jednak, że rozrzutniki w ogóle nie używają bardziej wyszukanych sposobów. Cyberprzestępcy piszą nieco przekonującą wiadomość e-mail, udając, że pochodzą z jakiejś godnej zaufania firmy lub organizacji, dodają złośliwe oprogramowanie do wiadomości e-mail i wysyłają je. Często natkniesz się na tematy dotyczące pieniędzy w tych e-mailach, ponieważ użytkownicy są bardziej skłonni do zakochania się w tego typu tematach. Hakerzy wolą udawać, że są z Amazon i powiadomić Cię, że nietypowa aktywność została zauważona na Twoim koncie lub dokonano zakupu. Kiedy masz do czynienia z wiadomościami e-mail, istnieją pewne znaki, na które należy zwrócić uwagę, jeśli chcesz zabezpieczyć swoje urządzenie. Przede wszystkim, jeśli nie znasz nadawcy, sprawdź jego tożsamość przed otwarciem załącznika. Jeśli je znasz, upewnij się, że to rzeczywiście oni, ostrożnie sprawdzając adres e-mail. Ewidentne błędy gramatyczne są również znakiem. Inną zauważalną wskazówką może być twoje imię i nazwisko, które nie jest nigdzie używane, jeśli, powiedzmy, że jesteś klientem Amazon i mieli wysłać ci e-mail, nie używaliby typowych pozdrowień, takich jak Drogi Kliencie / Członku / Użytkowniku, a zamiast tego użyliby nazwy, którą im nadałeś. Słabe punkty na urządzeniu Nieaktualne programy mogą być również używane do infekowania. Oprogramowanie zawiera słabe punkty, które mogą zostać wykorzystane przez oprogramowanie ransomware, ale generalnie są one łatane, gdy dostawca się o tym dowie. Jednak, jak pokazały powszechne ataki ransomware, nie wszyscy użytkownicy instalują te aktualizacje. Sytuacje, w których złośliwe oprogramowanie wykorzystuje luki w zabezpieczeniach, aby się dostać, dlatego tak ważne jest, aby często aktualizować oprogramowanie. Poprawki można ustawić tak, aby instalowały się automatycznie, jeśli nie chcesz zawracać sobie nimi głowy za każdym razem.

Jak PERDAK Virus się zachowuje

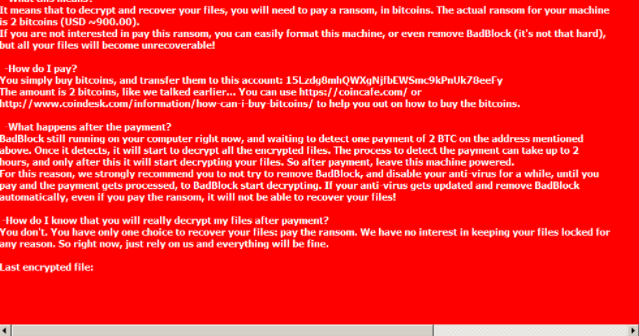

Gdy ransomware zainfekuje komputer, skanuje w poszukiwaniu określonych typów plików i koduje je po ich znalezieniu. Nie będziesz w stanie otworzyć swoich plików, więc nawet jeśli nie widzisz, co się początkowo dzieje, będziesz wiedział, że w końcu coś jest nie tak. Zobaczysz, że wszystkie zaszyfrowane pliki mają dodane dziwne rozszerzenia, co pomaga ludziom rozpoznać, jakiego rodzaju jest to ransomware. Niestety, pliki mogą być trwale zaszyfrowane, jeśli zaimplementowano silny algorytm szyfrowania. Notatka z żądaniem okupu zostanie umieszczona w folderach z twoimi plikami lub pojawi się na pulpicie i powinna wyjaśniać, w jaki sposób możesz odzyskać dane. Zaoferują ci narzędzie do odszyfrowania, które będzie Cię kosztować. Notatka powinna określać cenę za deszyfrator, ale jeśli tak nie jest, będziesz musiał wysłać wiadomość e-mail do cyberprzestępców za pośrednictwem podanego adresu. Zakup narzędzia deszyfrującego nie jest sugerowaną opcją, z powodów, które już omówiliśmy. Poddawanie się prośbom powinno być ostatecznością. Jest również nieco prawdopodobne, że właśnie zapomniałeś, że wykonałeś kopię zapasową swoich plików. Lub, jeśli masz szczęście, darmowy deszyfrator mógł zostać wydany. Deszyfratory mogą być dostępne za darmo, jeśli plik szyfrujący złośliwe oprogramowanie zainfekował wiele komputerów, a specjaliści od złośliwego oprogramowania byli w stanie go odszyfrować. Zanim podejmiesz wybór płatności, zajrzyj do oprogramowania deszyfrującego. Nie napotkasz możliwej utraty plików, jeśli twoje urządzenie zostanie ponownie zainfekowane lub ulegnie awarii, jeśli zainwestujesz część tej sumy w jakąś opcję tworzenia kopii zapasowych. A jeśli kopia zapasowa jest dostępna, możesz odzyskać stamtąd dane po wyeliminowaniu wirusa ransomware PERDAK, jeśli nadal zamieszkuje twój system. Jeśli wiesz, jak ransomware, zapobieganie infekcji nie powinno być trudne. Trzymaj się bezpiecznych źródeł pobierania, zachowaj ostrożność podczas pracy z plikami dołączonymi do wiadomości e-mail i upewnij się, że oprogramowanie jest zawsze aktualizowane.

Jak naprawić wirusa ransomware PERDAK

Jeśli złośliwe oprogramowanie szyfrujące dane nadal znajduje się na komputerze, musisz uzyskać narzędzie do ochrony przed złośliwym oprogramowaniem, aby się go pozbyć. Ręczne naprawienie wirusa ransomware PERDAK nie jest łatwym procesem i może prowadzić do dalszych uszkodzeń komputera. Dlatego wybierz metodę automatyczną. Narzędzie do usuwania złośliwego oprogramowania jest tworzone, aby zająć się tymi infekcjami, w zależności od tego, które wybrałeś, może nawet powstrzymać infekcję przed wyrządzeniem szkód. Znajdź oprogramowanie anty-malware najlepiej pasujące do tego, czego potrzebujesz, zainstaluj je i pozwól mu wykonać skanowanie komputera w celu zidentyfikowania zagrożenia. Nie oczekuj, że narzędzie do usuwania złośliwego oprogramowania przywróci twoje pliki, ponieważ nie będzie w stanie tego zrobić. Jeśli ransomware całkowicie zniknęło, odzyskaj pliki z kopii zapasowej, a jeśli go nie masz, zacznij go używać.

Offers

Pobierz narzędzie do usuwaniato scan for PERDAK VirusUse our recommended removal tool to scan for PERDAK Virus. Trial version of provides detection of computer threats like PERDAK Virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć PERDAK Virus w trybie awaryjnym z obsługą sieci.

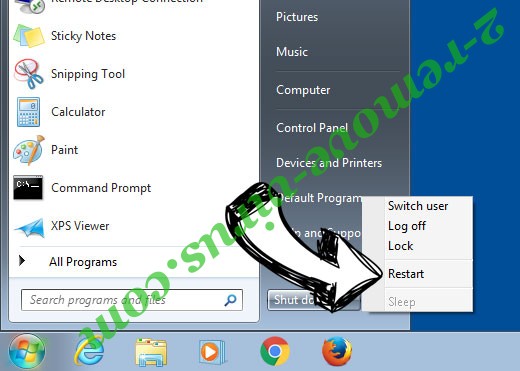

Usunąć PERDAK Virus z Windows 7/Windows Vista/Windows XP

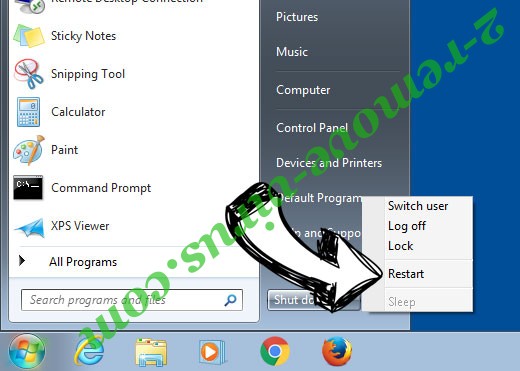

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

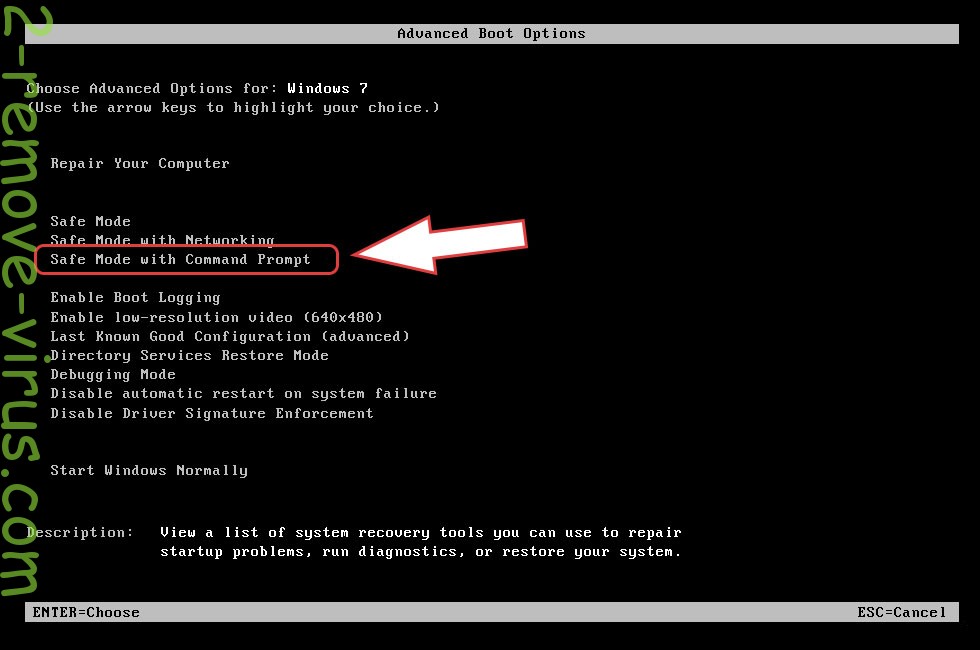

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć PERDAK Virus

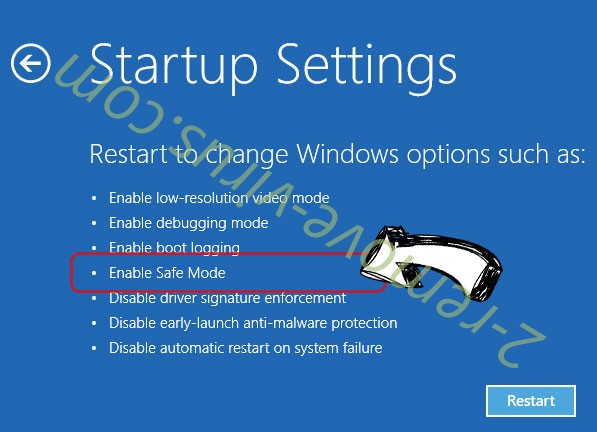

Usunąć PERDAK Virus z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć PERDAK Virus

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

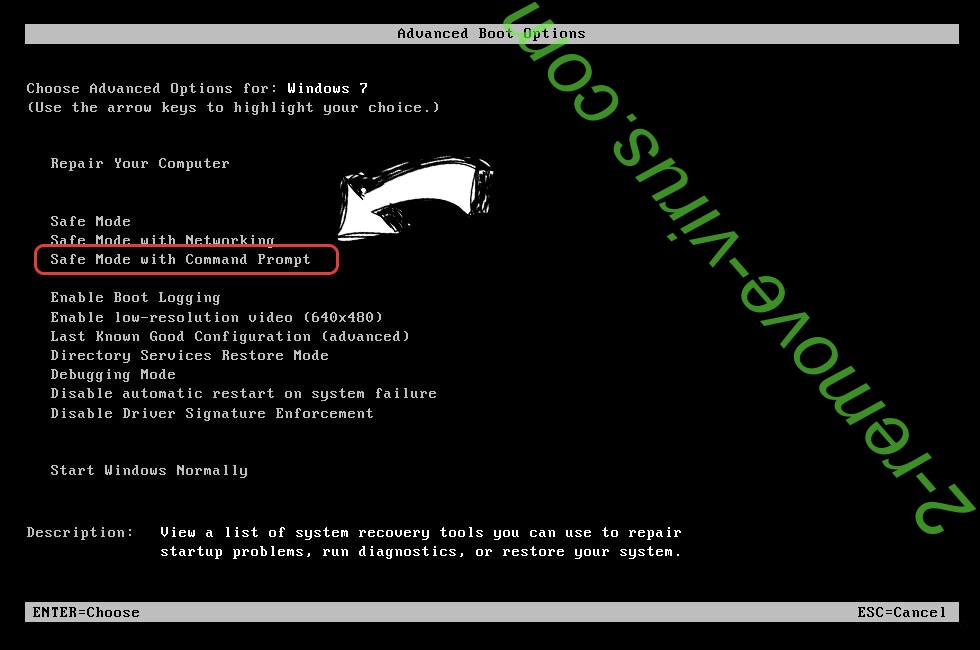

Usunąć PERDAK Virus z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

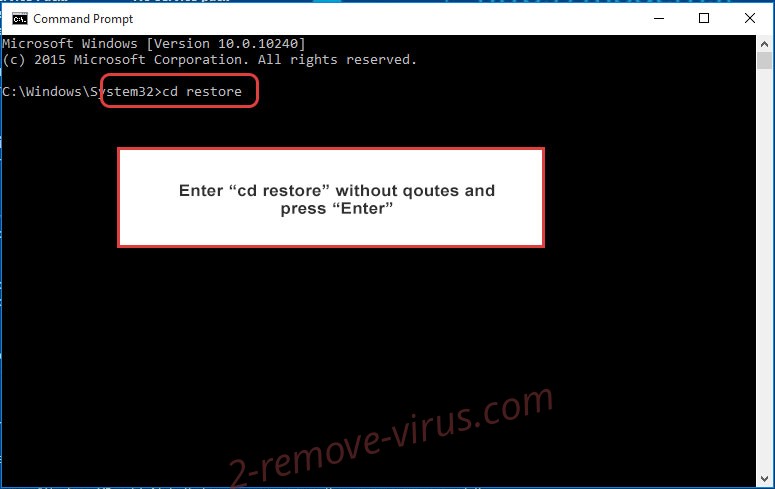

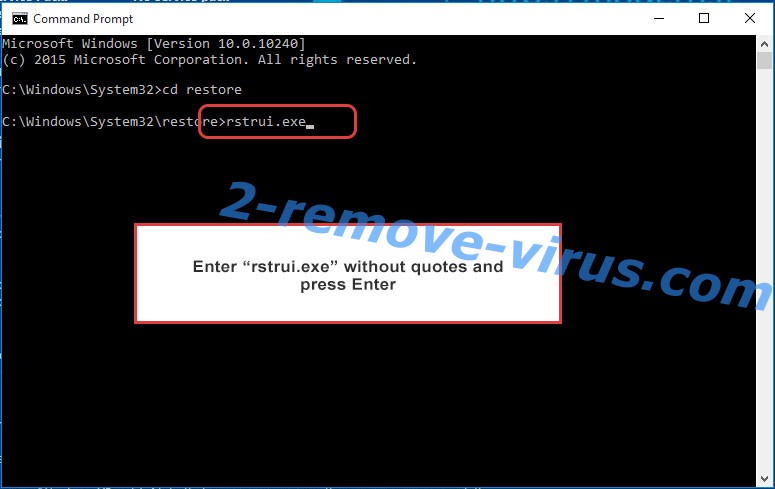

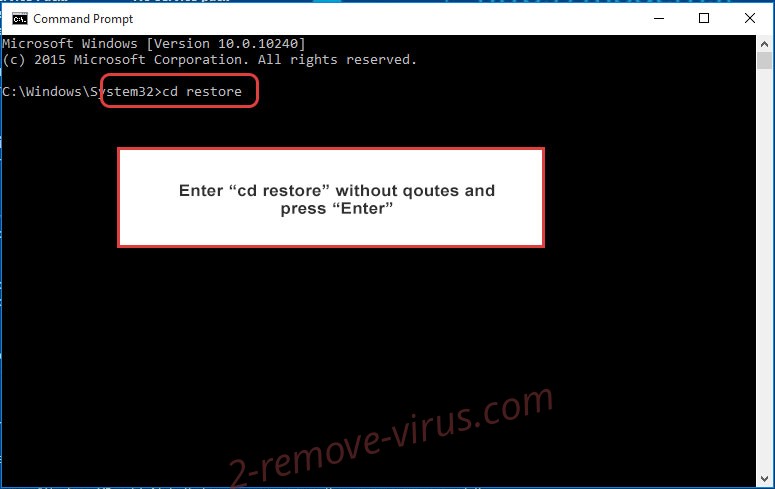

- Wpisz cd restore i naciśnij Enter.

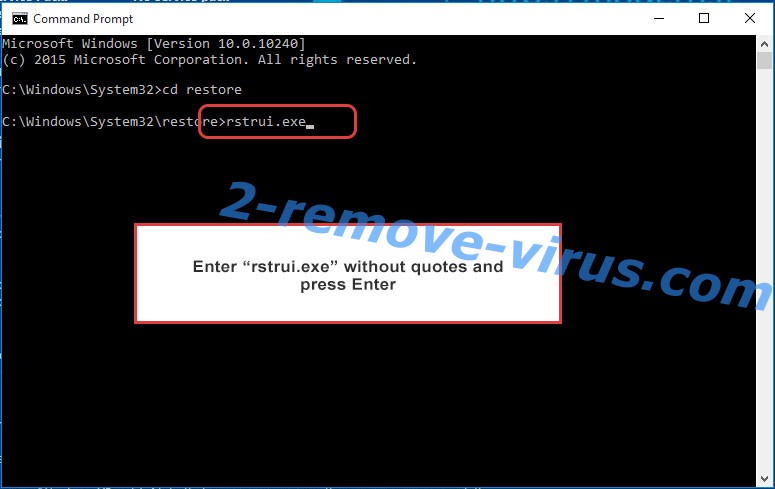

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

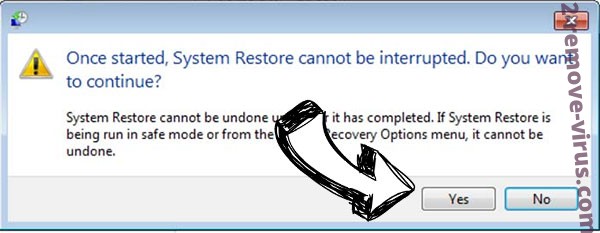

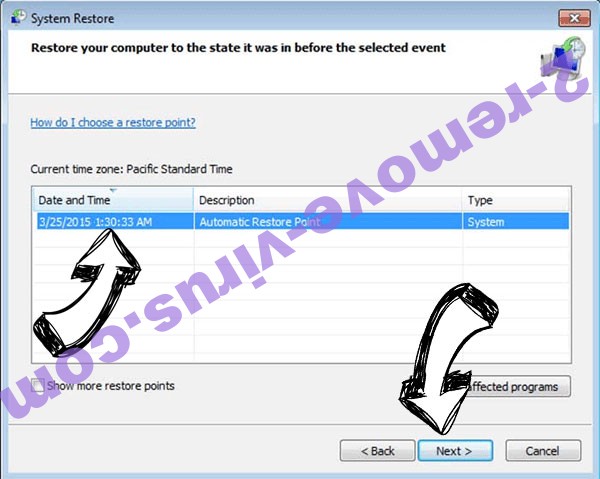

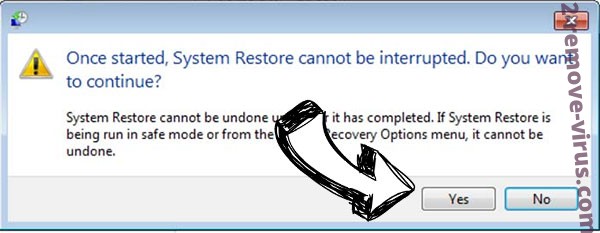

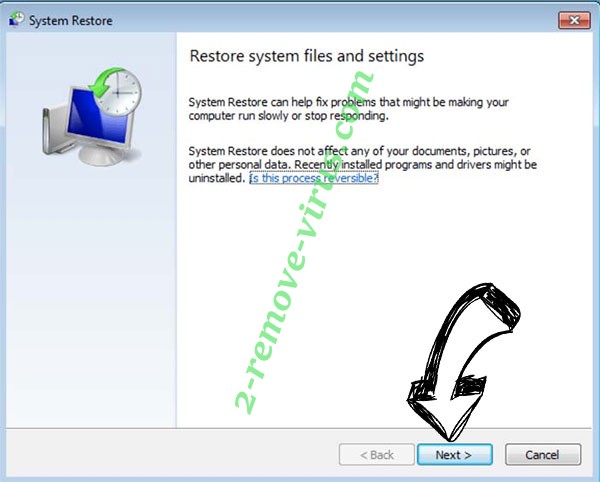

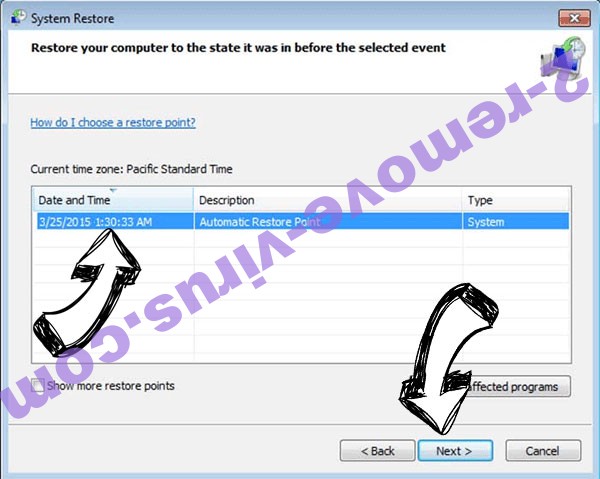

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć PERDAK Virus z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

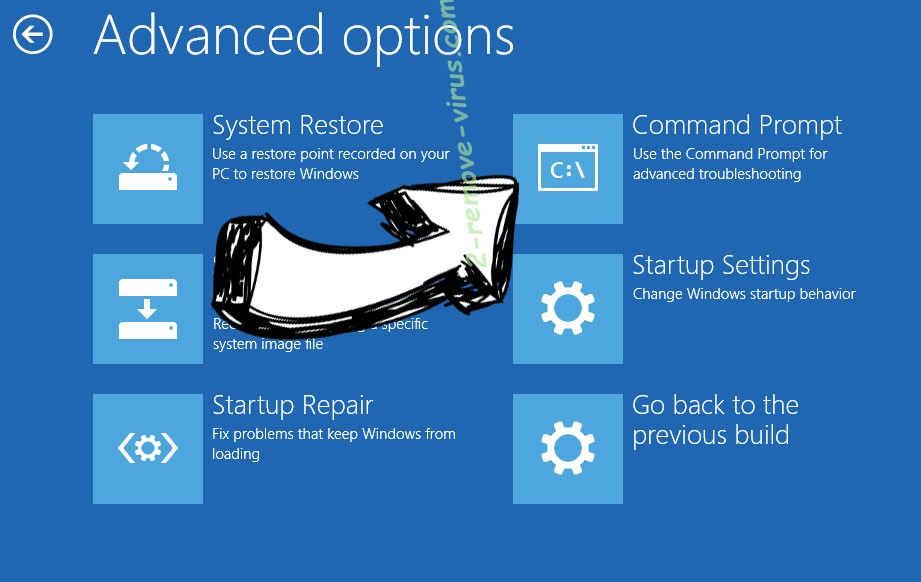

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.