Co można powiedzieć o . Wirus Tisc File

Wirus rozszerzenia Tisc jest uważany za poważną infekcję, ogólnie znaną jako ransomware lub malware szyfrujące pliki. Jeśli ransomware było czymś, czego nigdy nie spotkałeś do tej pory, czeka Cię niespodzianka. Ransomware wykorzystuje silne algorytmy szyfrowania do szyfrowania danych, a po zakończeniu procesu nie będziesz w stanie uzyskać do nich dostępu. To sprawia, że ransomware jest tak niebezpiecznym zagrożeniem, ponieważ może prowadzić do trwałej utraty danych.

Otrzymasz możliwość odzyskania plików, jeśli zapłacisz okup, ale nie jest to zalecana opcja. Po pierwsze, możesz po prostu marnować pieniądze, ponieważ oszuści nie zawsze odzyskują dane po dokonaniu płatności. Co uniemożliwia cyberprzestępcom po prostu zabranie twoich pieniędzy, bez dawania ci deszyfratora. Pieniądze te zostałyby również naczowe przyszłe działania owych oszustów. Czy rzeczywiście chcesz wspierać branżę, która już wyrządza milionowe szkody firmom? A im więcej ludzi daje im pieniądze, tym bardziej dochodowe staje się oprogramowanie ransomware biznesowe, a tego rodzaju pieniądze z pewnością przyciągną różnych oszustów. Rozważ zainwestowanie tych pieniędzy w kopię zapasową, ponieważ możesz znaleźć się w sytuacji, w której utrata plików jest ponownie możliwa. Jeśli kopia zapasowa została wykonana przed infekcją, możesz po prostu usunąć wirusa rozszerzenia Tisc i przystąpić do odblokowania plików wirusów rozszerzenia Tisc. Jeśli wcześniej nie spotkałeś się z oprogramowaniem ransomware, możliwe jest również, że nie wiesz, w jaki sposób udało ci się zainfekować twoje urządzenie, dlatego uważnie przeczytaj poniższy akapit.

Wirus Tisc Ransomware rozprzestrzenia się w sposób

Infekcja ransomware może wystąpić dość łatwo, często przy użyciu takich podstawowych metod, jak dodawanie zainfekowanych plików do wiadomości e-mail, używanie zestawów exploitów i hostowanie zainfekowanych plików na podejrzanych platformach pobierania. Ponieważ te metody są nadal używane, oznacza to, że ludzie są nieco nieostrożni, gdy korzystają z poczty e-mail i pobierają pliki. Istnieje możliwość, że do infekcji użyto bardziej skomplikowanej metody, ponieważ niektóre ransomware z nich korzystają. Wszystko, co przestępcy muszą zrobić, to dołączyć złośliwy plik do wiadomości e-mail, napisać wiarygodny tekst i udawać, że pochodzą z legalnej firmy/organizacji. Te e-maile często mówią o pieniądzach, ponieważ ze względu na wrażliwość tematu użytkownicy są bardziej skłonni do ich otwierania. Zwykle cyberprzestępcy udają, że pochodzą z Amazon, a wiadomość e-mail informuje, że podejrzana aktywność została zauważona na Twoim koncie lub dokonano zakupu. Kiedy masz do czynienia z wiadomościami e-mail, należy zwrócić uwagę na pewne rzeczy, jeśli chcesz chronić swój system. Przede wszystkim zajrzyj do nadawcy wiadomości e-mail. A jeśli je znasz, sprawdź adres e-mail, aby upewnić się, że to rzeczywiście oni. E-maile często zawierają błędy gramatyczne, które wydają się być dość zauważalne. Inną istotną wskazówką może być twoje imię i nazwisko, które nie jest nigdzie używane, jeśli, powiedzmy, że jesteś użytkownikiem Amazon i wysłali ci wiadomość e-mail, nie używaliby uniwersalnych pozdrowień, takich jak Drogi Kliencie / Członku / Użytkowniku, a zamiast tego użyliby nazwy, którą im podałeś. Możliwe jest również, że ransomware użyje nieaktualnego oprogramowania na twoim urządzeniu do zainfekowania. Te słabe punkty w programach są zwykle łatane szybko po ich znalezieniu, aby złośliwe oprogramowanie nie mógł z nich korzystać. Mimo to, z tego czy innego powodu, nie wszyscy instalują te aktualizacje. Ponieważ wiele złośliwych programów wykorzystuje te słabe punkty, jest to tak ważne, aby programy regularnie otrzymywały aktualizacje. Jeśli nie chcesz, aby aktualizacje były zakłócane, można je skonfigurować do automatycznej instalacji.

Do czego do należy

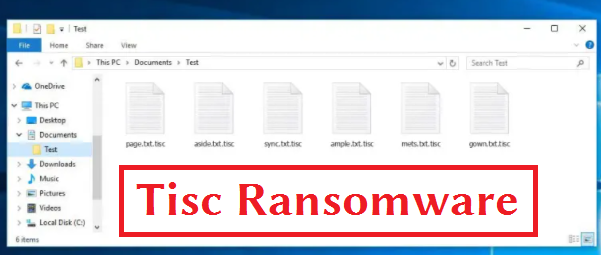

Gdy złośliwe oprogramowanie kodujące dane zdoła dostać się do komputera, skanuje w poszukiwaniu określonych typów plików i koduje je po ich znalezieniu. Na początku może nie być oczywiste, co się dzieje, ale kiedy zauważysz, że nie możesz otworzyć swoich plików, przynajmniej będziesz wiedział, że coś jest nie tak. Wszystkie zaszyfrowane pliki będą miały dodane rozszerzenie pliku, które pomaga użytkownikom zidentyfikować, które złośliwe oprogramowanie kodujące dane mają. W wielu przypadkach odszyfrowanie plików może być niemożliwe, ponieważ algorytmy szyfrowania używane w szyfrowaniu mogą być bardzo trudne, jeśli nie niemożliwe do odszyfrowania. Po zaszyfrowaniu wszystkich danych na twoim komputerze zostanie umieszczona notatka z żądaniem okupu, która powinna do pewnego stopnia wyjaśnić, co się stało i jak powinieneś postępować. Proponowane narzędzie deszyfrujące nie będzie oczywiście za darmo. Jeśli cena za deszyfrator nie zostanie określona, będziesz musiał skontaktować się z hakerami za pośrednictwem poczty e-mail. Jak już wspomnieliśmy, nie sugerujemy płacenia za deszyfrator, z powodów, które już określiliśmy. Pomyśl o spełnieniu wymagań tylko wtedy, gdy spróbujesz wszystkiego innego. Spróbuj zapamiętać, czy ostatnio wykonano gdzieś kopię zapasową plików, ale o nich zapomniano. Możliwe jest również, że opublikowano darmowy deszyfrator. Jeśli złośliwy program szyfrujący dane jest łamany, ktoś może być w stanie bezpłatnie wydać program deszyfrujący. Weź tę opcję pod uwagę i tylko wtedy, gdy masz pewność, że nie ma darmowego deszyfratora, powinieneś nawet pomyśleć o płaceniu. Znacznie mądrzejszą inwestycją byłaby kopia zapasowa. A jeśli kopia zapasowa jest opcją, przywracanie plików powinno zostać wykonane po naprawieniu wirusa rozszerzenia Tisc, jeśli nadal jest obecny na komputerze. Jeśli chcesz zabezpieczyć swój komputer przed złośliwym oprogramowaniem kodującemu pliki w przyszłości, zapoznaj się z tym, jak może ono dostać się do systemu. Upewnij się, że instalujesz aktualizację za każdym razem, gdy aktualizacja staje się dostępna, nie otwierasz losowo załączników wiadomości e-mail i pobierasz tylko rzeczy z prawdziwych źródeł.

Sposoby odinstalowania wirusa rozszerzenia Tisc

Jeśli ransomware nadal znajduje się w urządzeniu, aby się go pozbyć, konieczny będzie program antywirusowy. Podczas próby ręcznego naprawienia wirusa rozszerzenia Tisc możesz wyrządzić dodatkowe szkody, jeśli nie jesteś ostrożny lub doświadczony, jeśli chodzi o komputery. Zamiast tego korzystanie z oprogramowania anty-malware nie zagroziłoby dalej Twojemu urządzeniu. Narzędzie nie tylko pomoże ci poradzić sobie z zagrożeniem, ale może również zapobiec pojawieniu się podobnych w przyszłości. Zobacz, które oprogramowanie anty-malware najlepiej pasuje do tego, czego potrzebujesz, pobierz je i przeskanuj urządzenie w poszukiwaniu infekcji po zainstalowaniu. Należy pamiętać, że program do usuwania złośliwego oprogramowania ma na celu naprawienie wirusa rozszerzenia Tisc, a nie pomoc w odzyskaniu plików. Po odejściu ransomware możesz bezpiecznie korzystać z systemu, rutynowo tworząc kopie zapasowe danych.

Offers

Pobierz narzędzie do usuwaniato scan for Tisc virusUse our recommended removal tool to scan for Tisc virus. Trial version of provides detection of computer threats like Tisc virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Tisc virus w trybie awaryjnym z obsługą sieci.

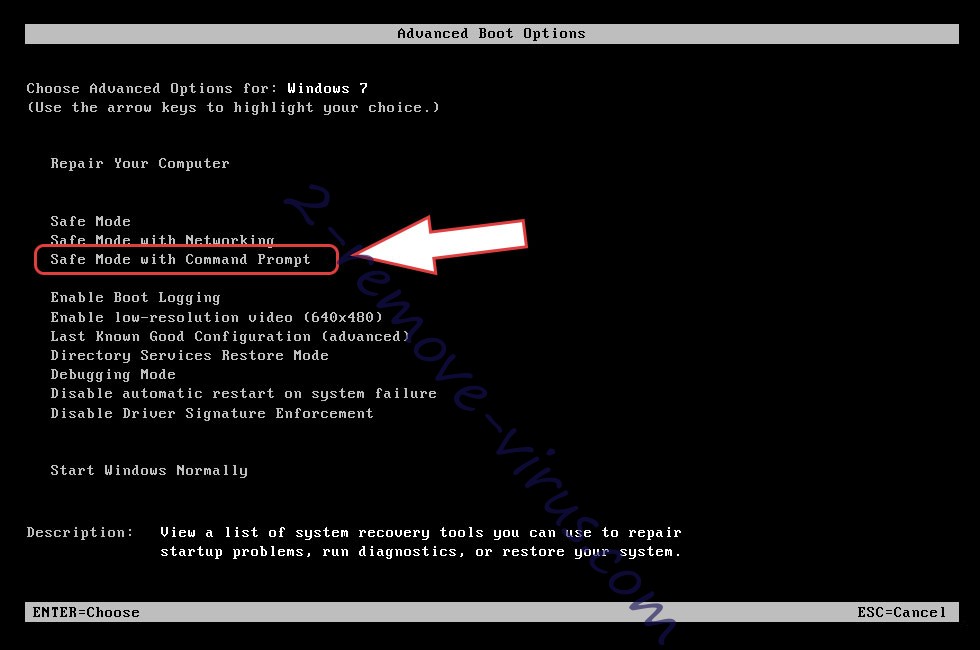

Usunąć Tisc virus z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Tisc virus

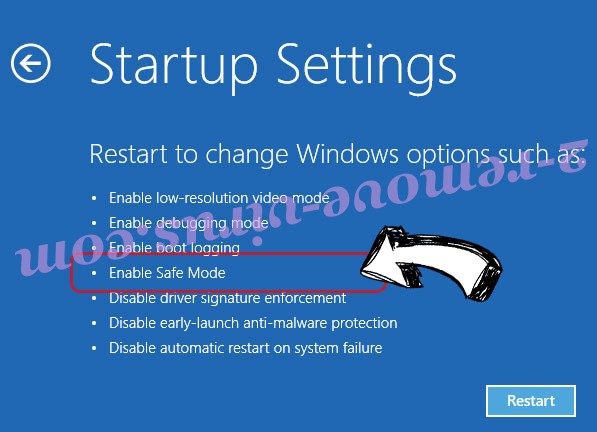

Usunąć Tisc virus z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Tisc virus

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

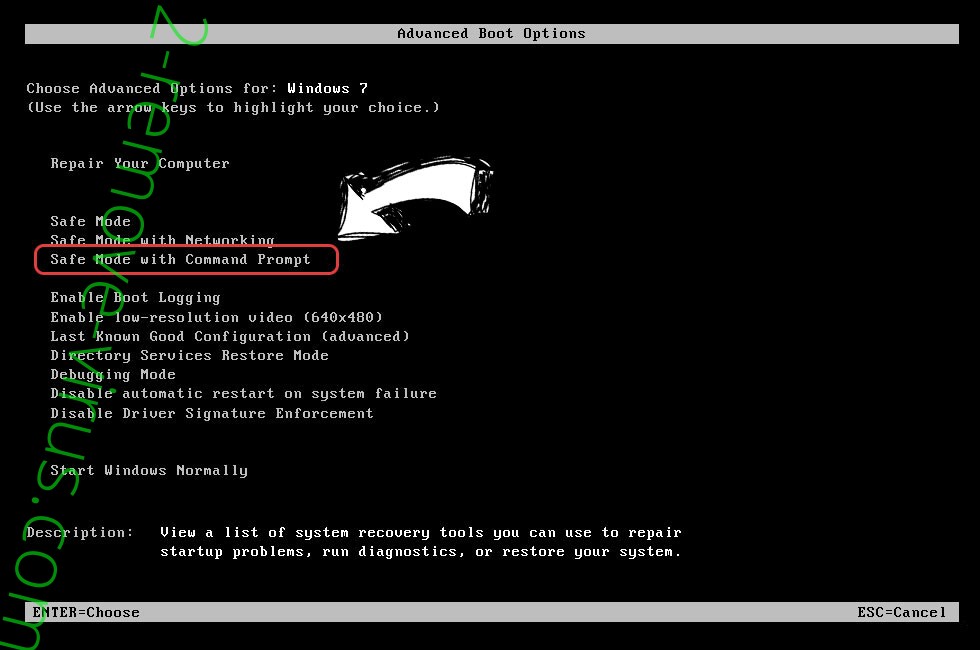

Usunąć Tisc virus z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

- Wpisz cd restore i naciśnij Enter.

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

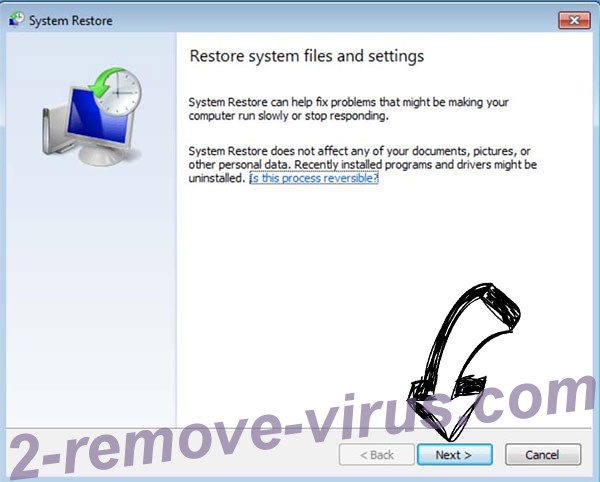

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

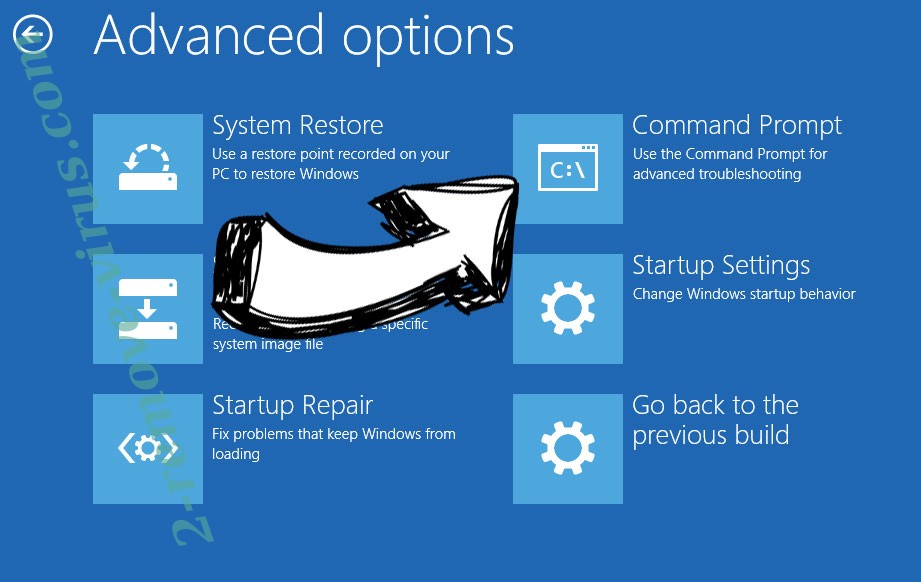

Usunąć Tisc virus z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.