Czy to poważny 6ix9 Ransomware wirus

Ransomware, o których 6ix9 Ransomware wiadomo, jest klasyfikowane jako poważne zagrożenie ze względu na możliwe szkody, jakie może spowodować. Jeśli do tej pory nigdy nie słyszałeś o tego rodzaju złośliwym oprogramowaniu, możesz być zaskoczony. Potężne algorytmy szyfrowania są używane do szyfrowania danych, a jeśli twoje są rzeczywiście zablokowane, nie będziesz już mógł uzyskać do nich dostępu. Ofiary nie zawsze są w stanie odszyfrować pliki, dlatego uważa się, że szyfrowanie danych przez złośliwe oprogramowanie jest tak wysoką infekcją. Masz możliwość zapłacenia okupu, ale z różnych powodów nie jest to najlepszy pomysł.

Poddawanie się żądaniom nie prowadzi automatycznie do odszyfrowania danych, więc istnieje możliwość, że możesz po prostu wydawać pieniądze na nic. Pamiętaj, że przewidujesz, że przestępcy poczują się zobowiązani do pomocy w przywróceniu plików, gdy nie będą musieli. Dodatkowo, pieniądze z okupu sfinansowałyby przyszłe dane kodujące złośliwy program i projekty złośliwego oprogramowania. Szkodliwy program kodujący dane kosztuje już 5 miliardów dolarów strat dla różnych firm w 2017 roku, a to zaledwie szacowana kwota. Ludzie stają się również coraz bardziej zainteresowani branżą, ponieważ liczba osób, które poddają się prośbom, sprawia, że ransomware jest bardzo dochodowym biznesem. Zainwestowanie tych pieniędzy w kopię zapasową byłoby znacznie mądrzejszą decyzją, ponieważ jeśli kiedykolwiek ponownie natkniesz się na tego typu sytuacje, możesz po prostu odblokować 6ix9 Ransomware pliki z kopii zapasowej i nie martwić się o ich utratę. Jeśli masz dostępną opcję tworzenia kopii zapasowych, możesz po prostu naprawić, 6ix9 Ransomware a następnie odzyskać dane, nie martwiąc się o ich utratę. Jeśli zastanawiasz się, w jaki sposób infekcja zdołała dostać się do twojego komputera, wyjaśnimy najczęstsze metody dystrybucji w poniższym akapicie.

6ix9 Ransomware metody dystrybucji

Często złośliwy program kodujący dane rozprzestrzenia się za pośrednictwem wiadomości Spam, zestawów exploitów i złośliwych pobrań. Zwykle nie ma potrzeby wymyślania bardziej wyszukanych metod, ponieważ wiele osób nie jest ostrożnych, gdy używają wiadomości e-mail i pobierają coś. Nie oznacza to jednak, że bardziej wyrafinowane metody nie są w ogóle używane. Przestępcy muszą po prostu użyć znanej nazwy firmy, napisać wiarygodną wiadomość e-mail, dołączyć do niej plik złośliwego oprogramowania i wysłać go do potencjalnych ofiar. Ponieważ temat jest delikatny, użytkownicy są bardziej skłonni do otwierania wiadomości e-mail związanych z pieniędzmi, dlatego tego rodzaju tematy mogą być często spotykane. A jeśli ktoś, kto udaje Amazon, wysłał e-mail do użytkownika o wątpliwej aktywności na swoim koncie lub zakupie, właściciel konta może wpaść w panikę, w rezultacie stać się nieostrożny i ostatecznie otworzyć załącznik. Aby się przed tym zabezpieczyć, są pewne rzeczy, które musisz zrobić, gdy masz do czynienia z e-mailami. Przed otwarciem załączonego pliku sprawdź tożsamość nadawcy i czy można mu zaufać. A jeśli je znasz, sprawdź adres e-mail, aby upewnić się, że pasuje do legalnego adresu osoby / firmy. Poszukaj również błędów w gramatyce, które mogą być dość oczywiste. Sposób, w jaki jesteś witany, może być również wskazówką, legalny adres e-mail firmy wystarczająco ważny, aby go otworzyć, zawierałby Twoje imię i nazwisko w powitaniu, zamiast uniwersalnego klienta lub członka. Słabe punkty na urządzeniu Podatne na ataki oprogramowanie może być również wykorzystywane jako ścieżka do systemu. Wszystkie programy mają słabe punkty, ale gdy zostaną zidentyfikowane, są zwykle naprawiane przez dostawców, dzięki czemu złośliwe oprogramowanie nie może ich wykorzystać do wejścia. Jak pokazał WannaCry, jednak nie wszyscy są tak szybcy w instalowaniu tych aktualizacji dla swoich programów. Ponieważ wiele złośliwych programów wykorzystuje te luki, bardzo ważne jest, aby często aktualizować programy. Regularne nękanie aktualizacjami może być uciążliwe, więc można je skonfigurować tak, aby instalowały się automatycznie.

Co możesz zrobić ze swoimi plikami

Gdy ransomware zainfekuje twoje urządzenie, skanuje w poszukiwaniu określonych typów plików i szyfruje je po ich znalezieniu. Nawet jeśli infekcja nie była oczywista od samego początku, stanie się całkiem oczywiste, że coś jest nie tak, gdy nie można otworzyć plików. Wszystkie zaszyfrowane pliki będą miały dodane rozszerzenie, które zwykle pomaga ludziom rozpoznać, z którymi danymi szyfrującymi złośliwy program mają do czynienia. Należy powiedzieć, że odszyfrowanie plików może być niemożliwe, jeśli zostaną użyte silne algorytmy szyfrowania. Jeśli nadal nie wiesz, co się dzieje, wszystko zostanie wyjaśnione w powiadomieniu o okupie. Przestępcy zasugerują Ci skorzystanie z płatnego narzędzia deszyfrującego i ostrzeżenie, że inne sposoby mogą spowodować uszkodzenie Twoich danych. Jeśli cena za deszyfrator nie jest określona, musisz skontaktować się z hakerami, zwykle za pośrednictwem podanego adresu e-mail, aby dowiedzieć się, ile i jak zapłacić. Jak już omówiliśmy, nie sugerujemy płacenia za deszyfrator, z powodów, które już omówiliśmy. Płacenie powinno być ostatecznością. Spróbuj zapamiętać, może nie pamiętasz. Dostępny może być również darmowy deszyfrator. Jeśli specjalista od złośliwego oprogramowania może złamać złośliwy program kodujący pliki, mogą zostać wydane bezpłatne narzędzia deszyfrujące. Zanim podejmiesz wybór płatności, poszukaj programu deszyfrującego. Nie musisz się martwić, jeśli twój system zostanie ponownie zainfekowany lub ulegnie awarii, jeśli zainwestujesz część tej sumy w kopię zapasową za te pieniądze. Jeśli kopia zapasowa jest dostępna, po prostu napraw, 6ix9 Ransomware a następnie odblokuj 6ix9 Ransomware pliki. Teraz, gdy zdajesz sobie sprawę z tego, jak szkodliwa może być tego rodzaju infekcja, zrób wszystko, co w twojej mocy, aby jej uniknąć. Zasadniczo musisz aktualizować oprogramowanie za każdym razem, gdy aktualizacja zostanie wydana, pobierać tylko z bezpiecznych / legalnych źródeł i przestać losowo otwierać załączniki e-mail.

6ix9 Ransomware usunięcie

narzędzie do usuwania złośliwego oprogramowania będzie wymaganym programem, jeśli chcesz pozbyć się złośliwego oprogramowania kodującego pliki, jeśli nadal pozostaje w systemie. Jeśli nie masz doświadczenia, jeśli chodzi o komputery, niezamierzone uszkodzenie systemu może zostać spowodowane podczas próby 6ix9 Ransomware ręcznego naprawienia wirusa. Korzystanie z narzędzia anty-malware to mądrzejszy wybór. Tego rodzaju narzędzia istnieją w celu ochrony komputera przed uszkodzeniem, które może spowodować tego rodzaju zagrożenie, a w zależności od narzędzia, nawet uniemożliwić ich wejście w pierwszej kolejności. Znajdź narzędzie do usuwania złośliwego oprogramowania, które jest dla Ciebie najbardziej odpowiednie, zainstaluj je i pozwól mu wykonać skanowanie urządzenia w celu zidentyfikowania infekcji. Nie oczekuj, że oprogramowanie do usuwania złośliwego oprogramowania przywróci twoje pliki, ponieważ nie jest w stanie tego zrobić. Gdy system jest wolny od infekcji, zacznij regularnie tworzyć kopie zapasowe plików.

Offers

Pobierz narzędzie do usuwaniato scan for 6ix9 RansomwareUse our recommended removal tool to scan for 6ix9 Ransomware. Trial version of provides detection of computer threats like 6ix9 Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć 6ix9 Ransomware w trybie awaryjnym z obsługą sieci.

Usunąć 6ix9 Ransomware z Windows 7/Windows Vista/Windows XP

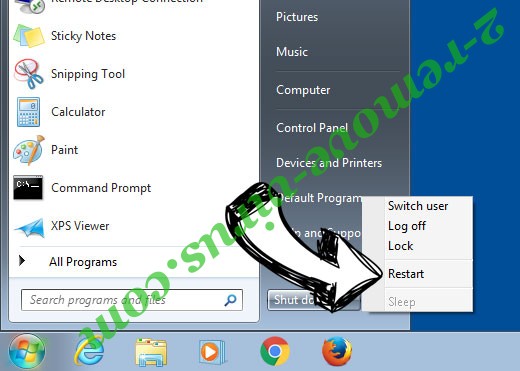

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć 6ix9 Ransomware

Usunąć 6ix9 Ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

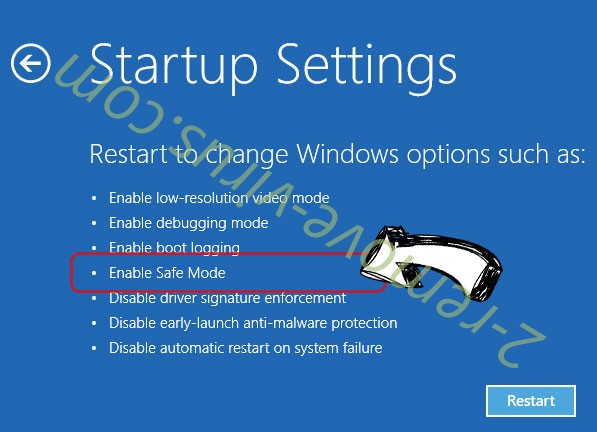

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć 6ix9 Ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć 6ix9 Ransomware z Windows 7/Windows Vista/Windows XP

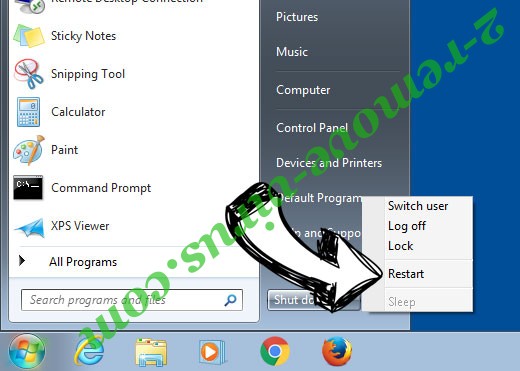

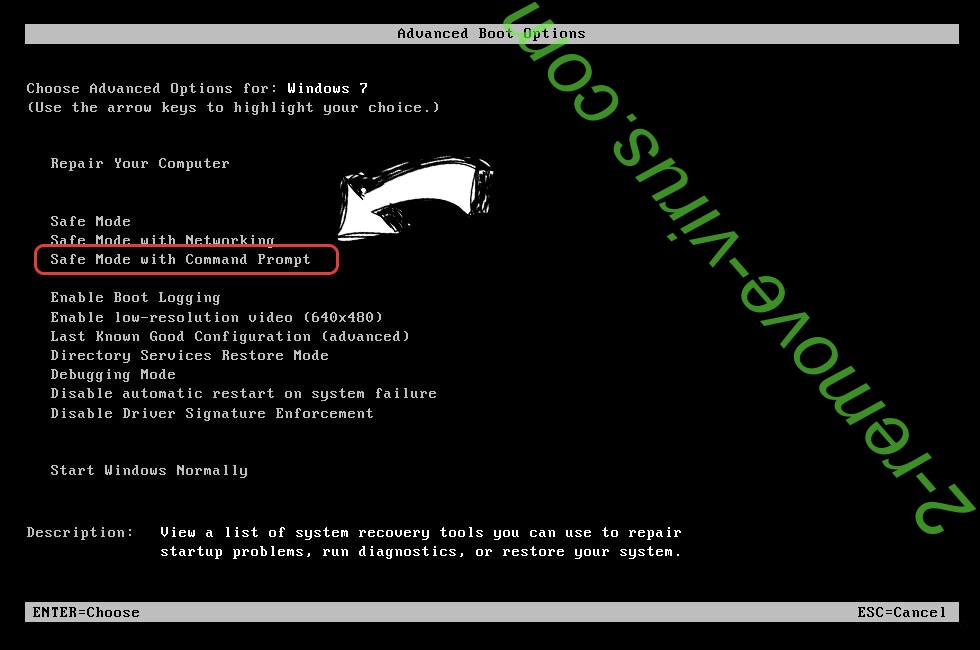

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

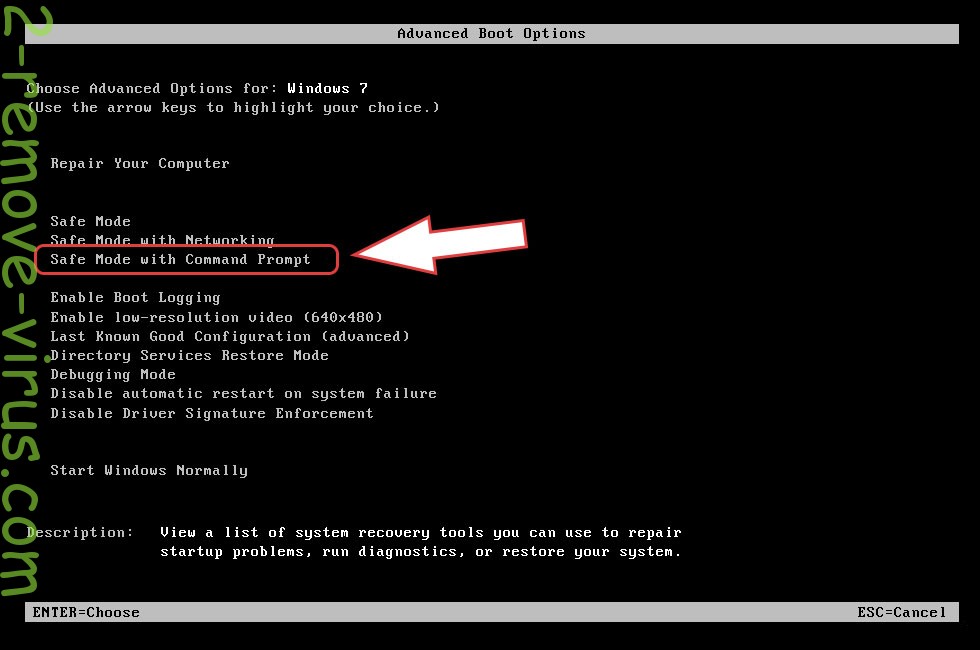

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

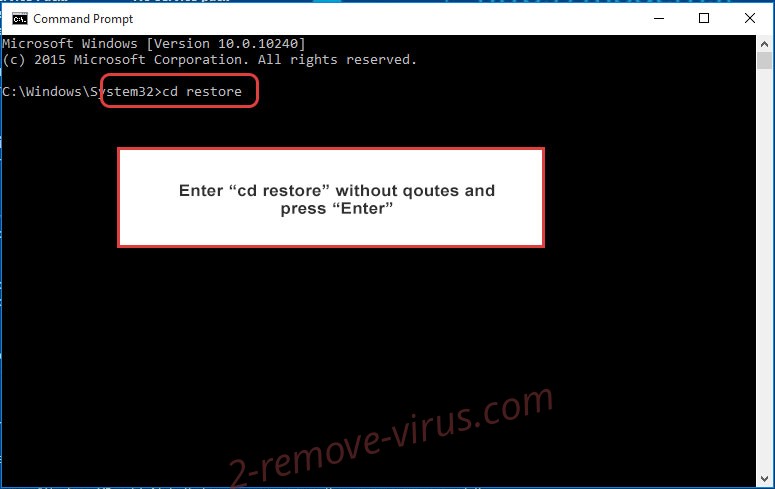

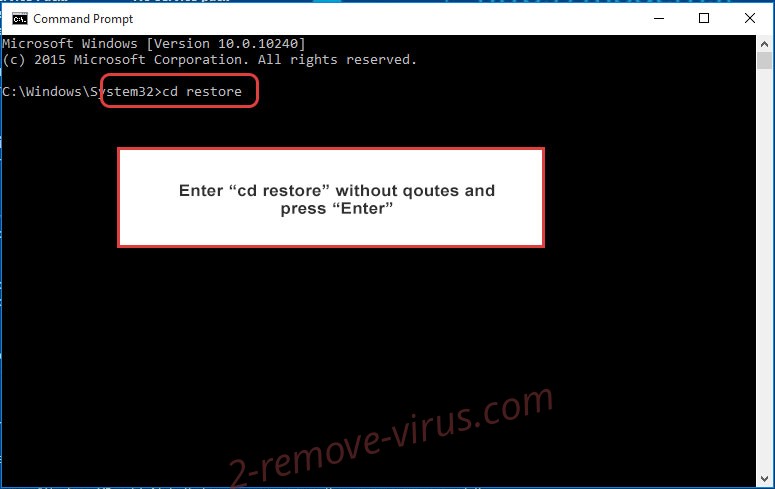

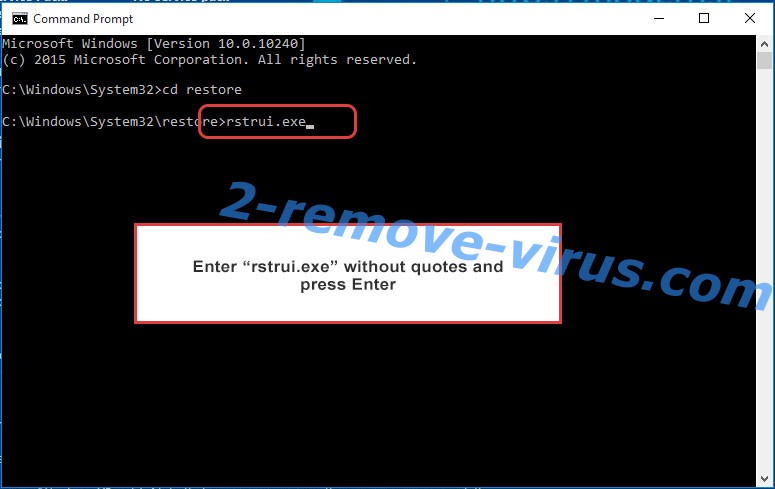

- Wpisz cd restore i naciśnij Enter.

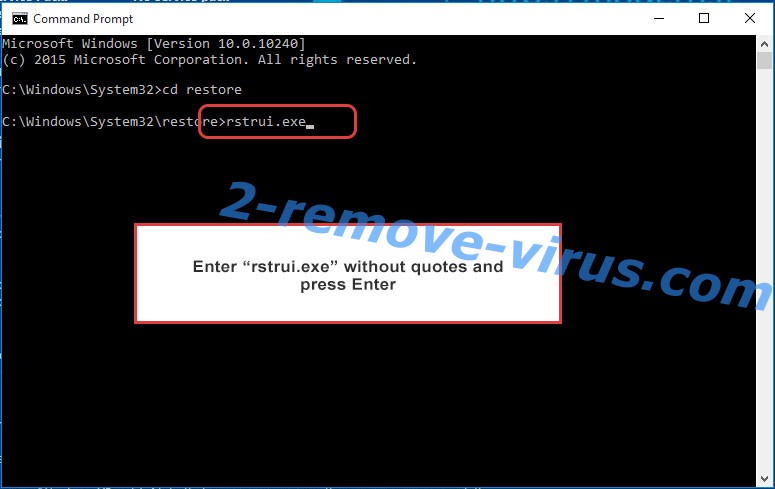

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

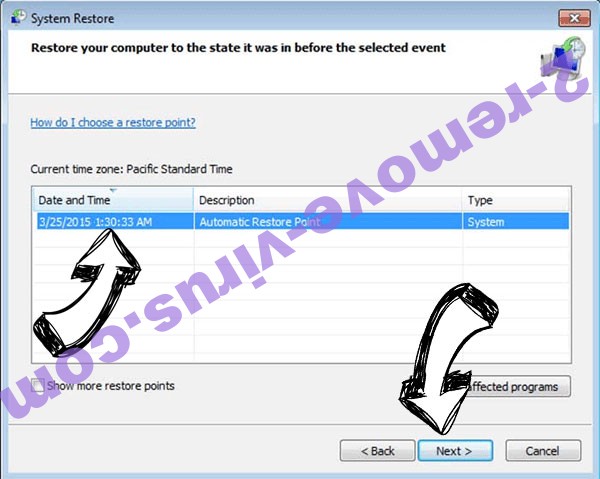

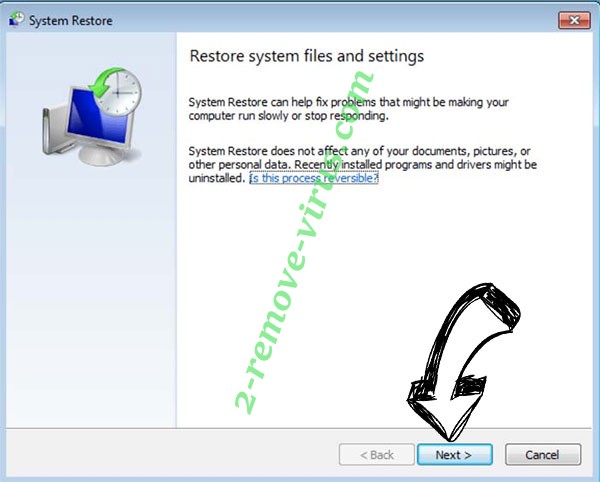

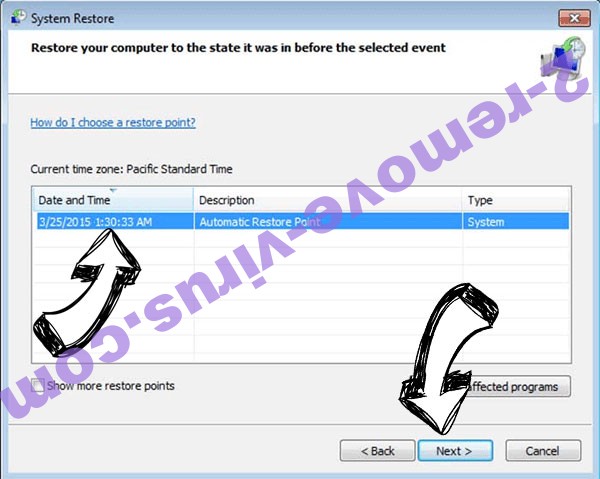

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

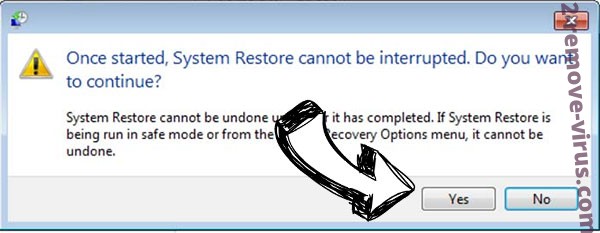

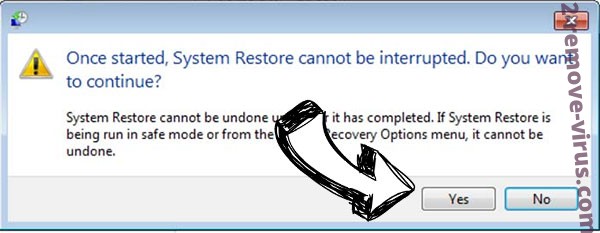

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć 6ix9 Ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

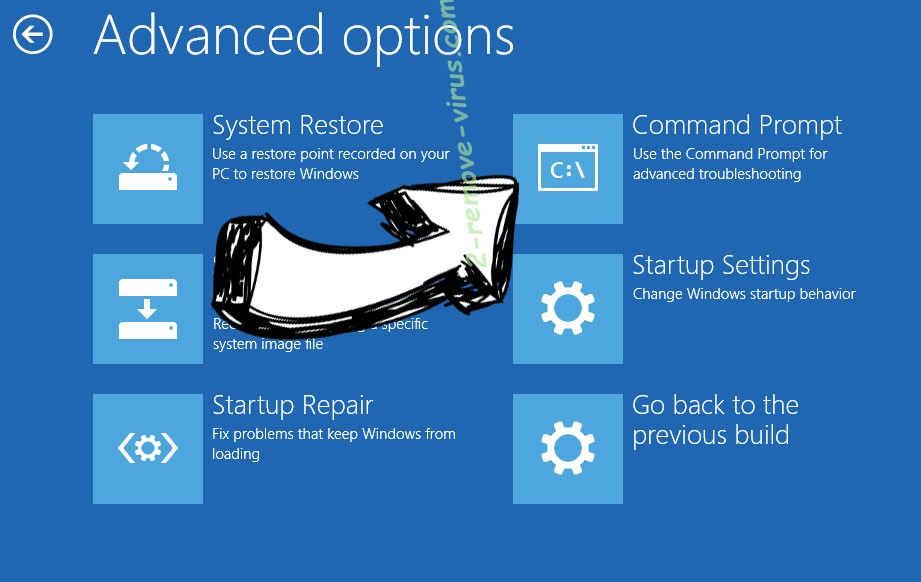

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.