Informacje o oprogramowaniu ransomware

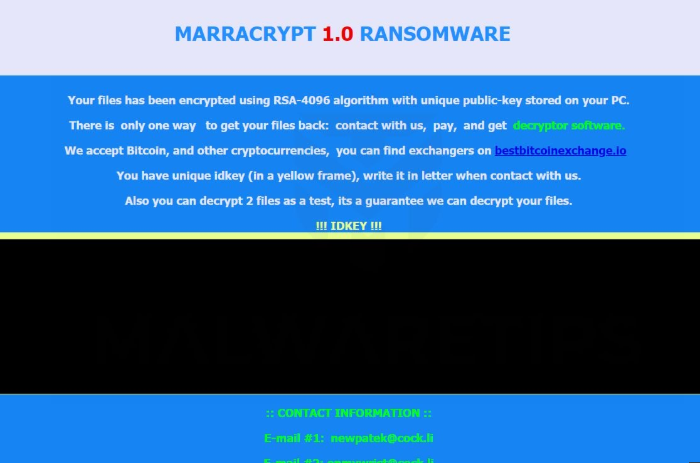

8800 ransomware jest bardzo niebezpieczną infekcją, znaną również jako ransomware lub złośliwe oprogramowanie szyfrujące pliki. Złośliwe oprogramowanie do kodowania danych nie jest czymś, o czym słyszała każda osoba, a jeśli właśnie go napotkałeś, dowiesz się, jak wiele szkód może wyrządzić z pierwszej ręki. Silne algorytmy szyfrowania są używane przez oprogramowanie ransomware do szyfrowania danych, a po ich zablokowaniu nie będzie można ich otworzyć. Ponieważ odszyfrowywanie plików nie zawsze jest możliwe, nie wspominając o wysiłku potrzebnym do przywrócenia wszystkiego do normy, złośliwe oprogramowanie szyfrujące pliki jest uważane za jeden z najbardziej niebezpiecznych szkodliwych programów, na które możesz się natknąć. Oszuści zaoferują Ci deszyfrator, wystarczy zapłacić okup, ale nie jest to zalecana opcja z kilku powodów.

Istnieje wiele przypadków, w których pliki nie zostały przywrócone nawet po zapłaceniu okupu. Dlaczego ludzie, którzy zaszyfrowali pliki pierwsze miejsce, pomogą Ci je odzyskać, gdy nic nie powstrzyma ich przed zabraniem pieniędzy. Co więcej, płacąc, będziesz wspierać przyszłe projekty (więcej danych szyfrujących szkodliwy program i złośliwy program) tych przestępców. Złośliwe oprogramowanie do kodowania danych wyrządziło już firmom miliardy szkód w 2017 roku, a to tylko szacunki. Ludzie są również coraz bardziej przyciąga do biznesu, ponieważ ilość ludzi, którzy płacą okup zrobić ransomware bardzo dochodowy biznes. Sytuacje, w których możesz utracić dane, mogą wystąpić przez cały czas, więc znacznie lepszym zakupem może być kopia zapasowa. Jeśli masz kopię zapasową dostępne, można po prostu naprawić 8800 ransomware wirusa, a następnie odzyskać pliki bez obawy o ich utratę. Jeśli nie wiesz, co to jest plik szyfrujący złośliwe oprogramowanie, możesz nie wiedzieć, jak udało mu się dostać do komputera, w którym to przypadku dokładnie przeczytaj poniższy akapit.

Sposoby dystrybucji ransomware

Ogólnie rzecz biorąc, dane szyfrujące złośliwe oprogramowanie rozprzestrzeniają się za pośrednictwem spamu e-maili, zestawów exploitów i złośliwych pobrań. Widząc, jak te metody są nadal dość popularne, oznacza to, że użytkownicy są dość zaniedbania, gdy korzystają z poczty e-mail i pobierania plików. Istnieje pewne prawdopodobieństwo, że bardziej zaawansowana metoda została użyta do infekcji, ponieważ niektóre dane szyfrujące złośliwe oprogramowanie z nich korzystają. Wszyscy oszuści muszą zrobić, to dołączyć zainfekowany plik do wiadomości e-mail, napisać jakiś typ tekstu i fałszywie podać się z wiarygodnej firmy / organizacji. Często e-maile będą omawiać pieniądze lub powiązane tematy, które ludzie są bardziej skłonni do poważnego potraktowania. Przestępcy wolą również udawać, że są z Amazon, i ostrzegać możliwe ofiary, że na ich koncie pojawiła się podejrzana aktywność, która natychmiast skłoniłaby użytkownika do otwarcia załącznika. Istnieje kilka rzeczy, które należy wziąć pod uwagę podczas otwierania załączników e-mail, jeśli chcesz zachować urządzenie chronione. Sprawdź nadawcę, aby upewnić się, że jest to ktoś, kogo znasz. A jeśli je znasz, sprawdź adres e-mail, aby upewnić się, że to naprawdę je. Te złośliwe wiadomości e-mail są również często pełne błędów gramatycznych. Użyte powitanie może być również wskazówką, legalna wiadomość e-mail firmy na tyle ważna, aby otworzyć, użyłaby Twojego imienia i nazwiska w powitaniu, zamiast uniwersalnego Klienta lub Członka. Słabe punkty w urządzeniu mogą być również używane przez ransomware, aby dostać się do urządzenia. Oprogramowanie zawiera pewne luki w zabezpieczeniach, które mogą zostać wykorzystane do wprowadzenia komputera przez złośliwe oprogramowanie, ale twórcy oprogramowania załatają je wkrótce po ich wykryciu. Niestety, jak udowodniono przez ransomware WannaCry, nie wszyscy użytkownicy instalują aktualizacje, z tego czy innego powodu. Bardzo ważne jest, aby często łatać swoje programy, ponieważ jeśli słaby punkt jest poważny, złośliwe oprogramowanie może go używać, aby dostać się. Aktualizacje mogą również być automatycznie instalowane.

Co możesz zrobić z danymi

Wkrótce po ransomware dostaje się do systemu, będzie skanować komputer w poszukiwaniu określonych typów plików, a gdy je zlokalizował, będzie je zablokować. Jeśli początkowo nie zdawałeś sobie sprawy, że coś się dzieje, na pewno wiesz, że coś się dzieje, gdy nie możesz otworzyć plików. Rozszerzenie pliku zostanie dodane do wszystkich zakodowanych plików, co pomaga ludziom w identyfikacji, które dane szyfrujące złośliwe oprogramowanie dokładnie zainfekowały ich system. Pliki mogły zostać zakodowane przy użyciu zaawansowanych algorytmów szyfrowania i możliwe jest, że mogą być trwale zablokowane. Po zaszyfrowaniu wszystkich danych znajdziesz powiadomienie o okupie, które postara się wyjaśnić, co się stało i jak powinieneś postępować. Co hakerzy zaproponują, to użyć ich płatnego narzędzia odszyfrowywania, i ostrzegają, że można uszkodzić pliki, jeśli używasz innej metody. Wyraźna cena powinna być wyświetlana w nocie, ale jeśli tak nie jest, musisz skontaktować się z hakerami za pośrednictwem podanego adresu e-mail, aby dowiedzieć się, ile kosztuje deszyfrator. Tak jak omówiliśmy powyżej, nie sugerujemy spełnienia wymagań. Należy wziąć tę opcję tylko w ostateczności. Staraj się pamiętać, czy kiedykolwiek wykonano kopię zapasową, być może niektóre dane są rzeczywiście gdzieś przechowywane. W niektórych przypadkach deszyfrtory mogą być dostępne za darmo. Jeśli badacz złośliwego oprogramowania jest w stanie złamać ransomware, może zostać wydane bezpłatne oprogramowanie do odszyfrowywania. Zanim zdecydujesz się zapłacić, zajrzyj do tej opcji. Korzystanie z żądanej sumy dla niezawodnej kopii zapasowej może zrobić więcej dobrego. W przypadku, gdy dokonał kopii zapasowej przed zanieczyszczeniem uderzył, można odblokować 8800 ransomware pliki po wyeliminowaniu 8800 ransomware wirusa całkowicie. W przyszłości należy unikać kodowania danych złośliwy program jak najwięcej, uświadamiając sobie, jak jest spread. Przede wszystkim trzeba aktualizować oprogramowanie, tylko pobrać z bezpiecznych / legalnych źródeł i zatrzymać losowo otwierania plików dołączonych do wiadomości e-mail.

Jak usunąć 8800 ransomware wirusa

program do usuwania złośliwego oprogramowania będzie konieczne, jeśli chcesz w pełni pozbyć się złośliwego oprogramowania kodowania danych, jeśli nadal zamieszkuje system. Podczas próby ręcznego naprawienia 8800 ransomware wirusa może przynieść dodatkowe szkody, jeśli nie jesteś najbardziej doświadczonych komputera. Zamiast tego użycie oprogramowania do usuwania złośliwego oprogramowania nie zagroziłoby dalszemu zaskarżeniu urządzenia. Narzędzie chroniące przed złośliwym oprogramowaniem jest tworzone w celu dbania o tego typu zagrożenia, w zależności od tego, na które zdecydowałeś, może nawet zapobiec infekcji. Więc wybierz narzędzie, zainstaluj je, zeskanuj urządzenie, a gdy ransomware się znajduje, pozbądź się go. Należy pamiętać, że narzędzie chroniące przed złośliwym oprogramowaniem nie ma możliwości przywracania plików. Po zniknęło szyfrowania plików, można bezpiecznie ponownie korzystać z komputera, rutynowo tworząc kopię zapasową plików.

Offers

Pobierz narzędzie do usuwaniato scan for 8800 ransomwareUse our recommended removal tool to scan for 8800 ransomware. Trial version of provides detection of computer threats like 8800 ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć 8800 ransomware w trybie awaryjnym z obsługą sieci.

Usunąć 8800 ransomware z Windows 7/Windows Vista/Windows XP

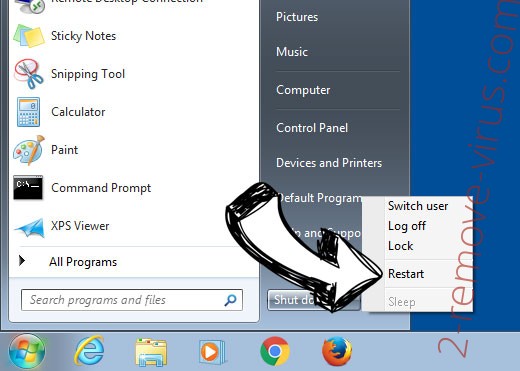

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

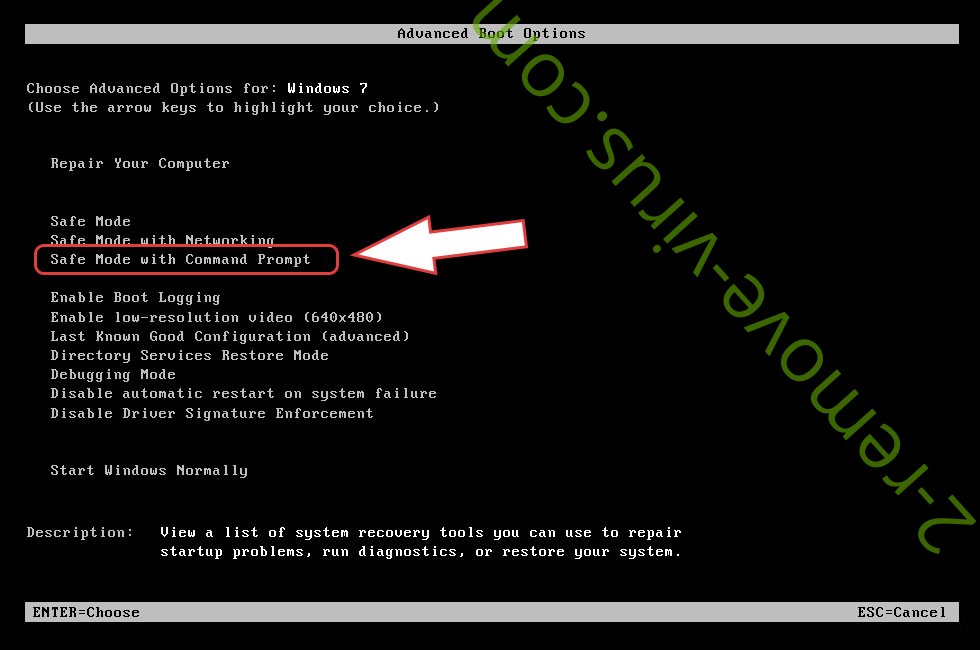

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć 8800 ransomware

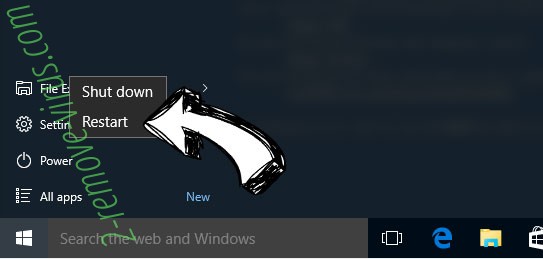

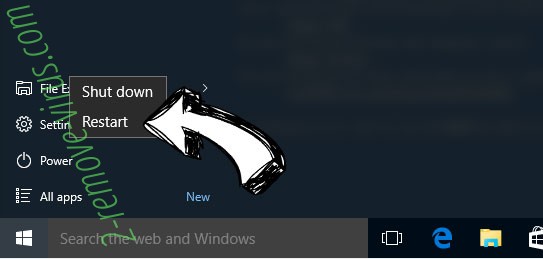

Usunąć 8800 ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

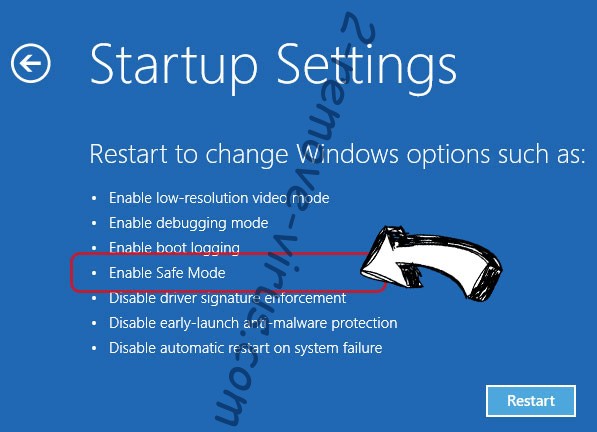

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć 8800 ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

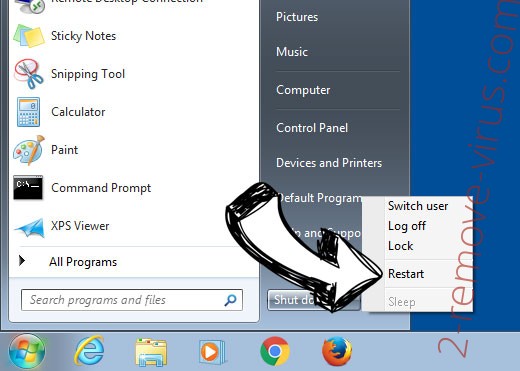

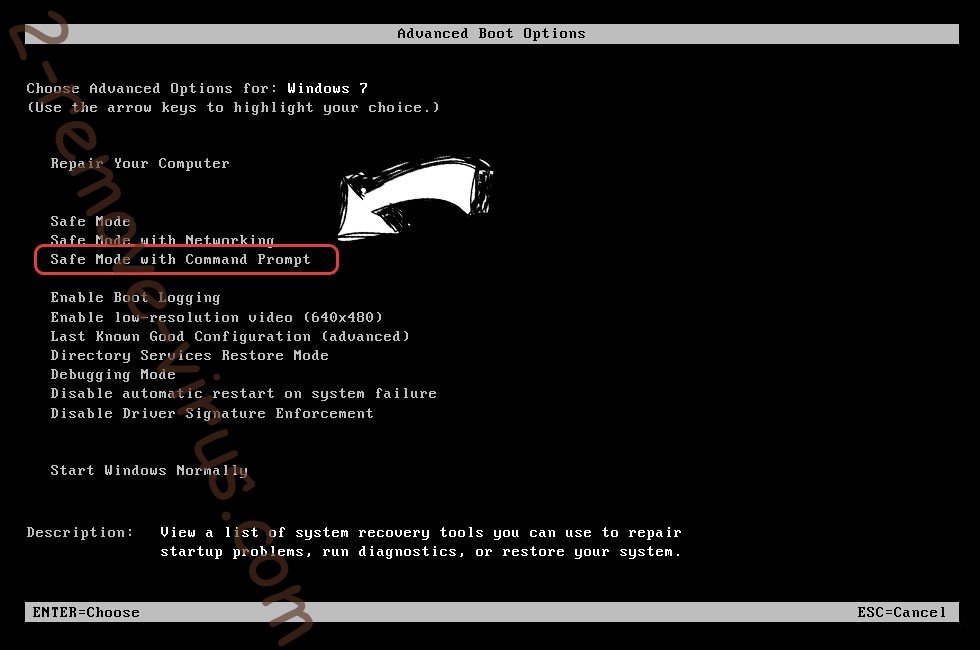

Usunąć 8800 ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

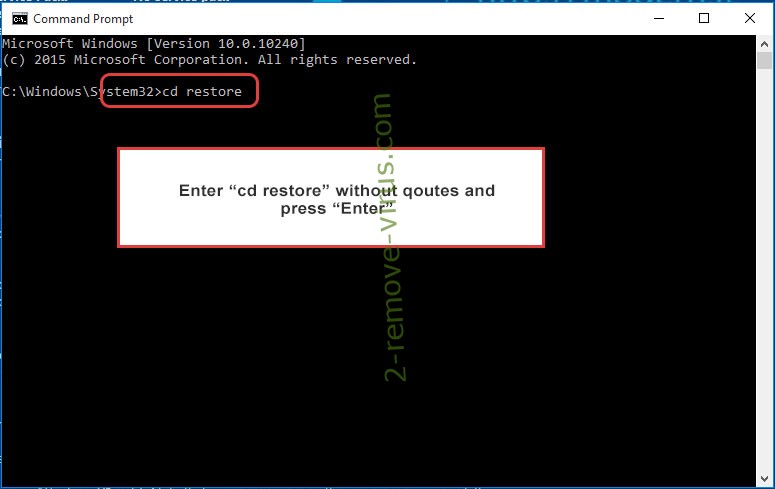

- Wybierz polecenie wiersza polecenia z listy.

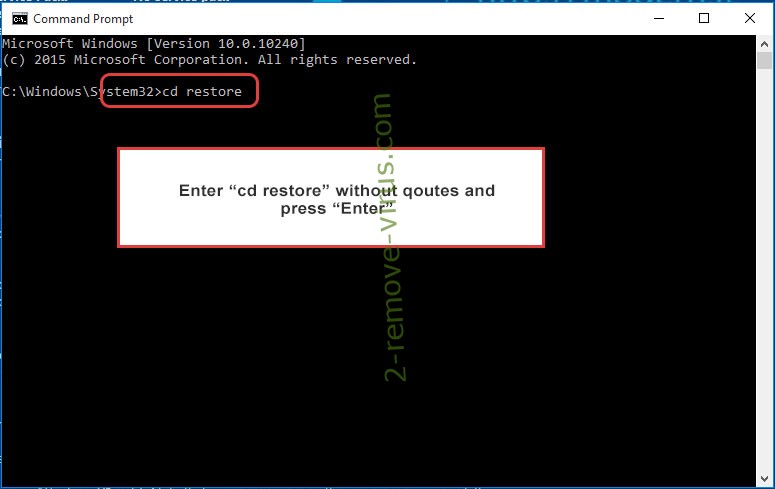

- Wpisz cd restore i naciśnij Enter.

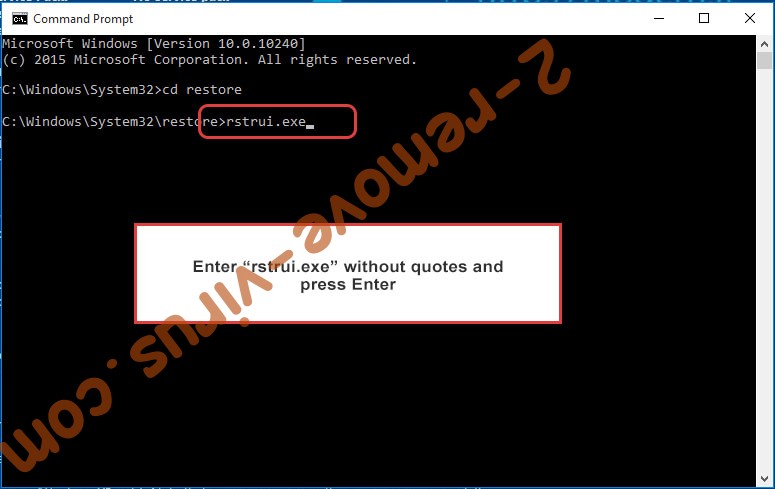

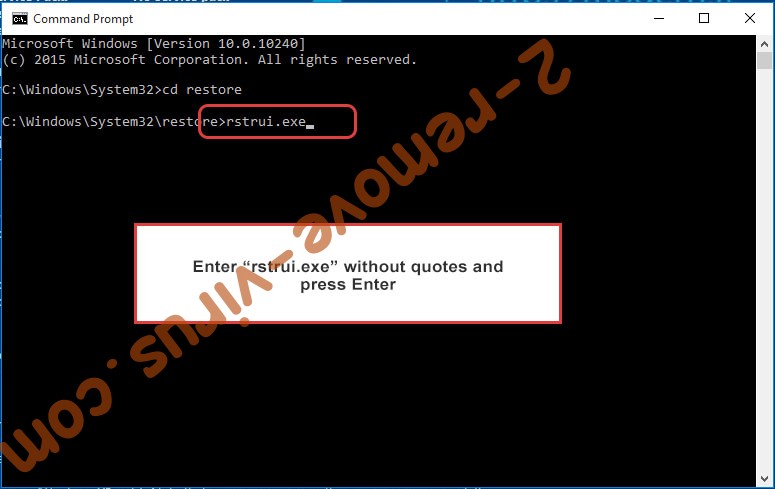

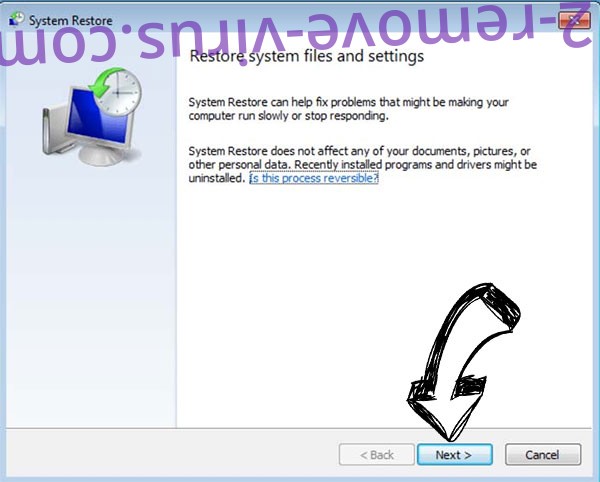

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

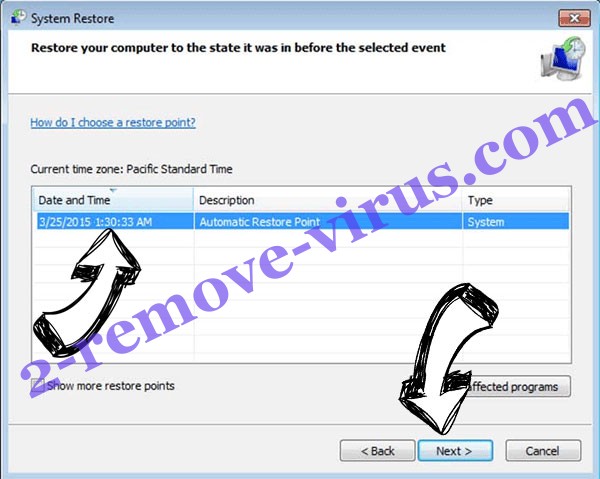

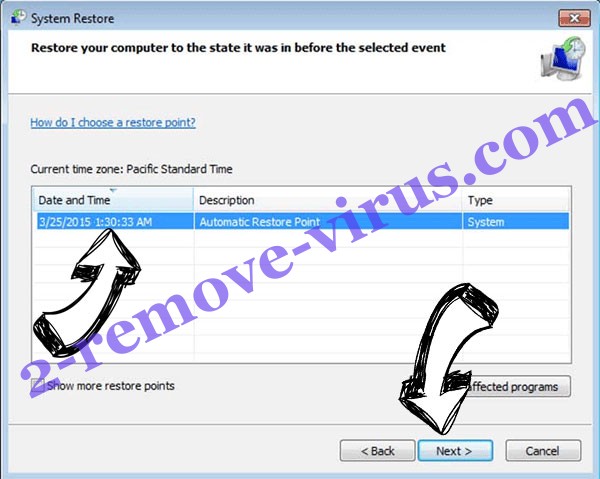

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

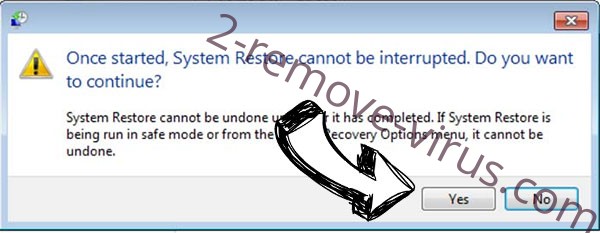

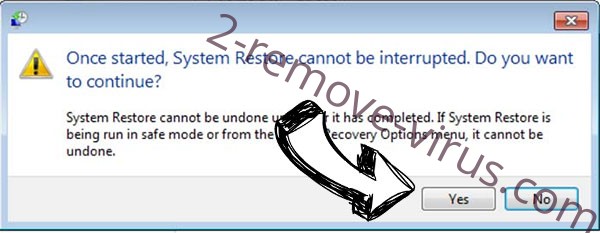

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

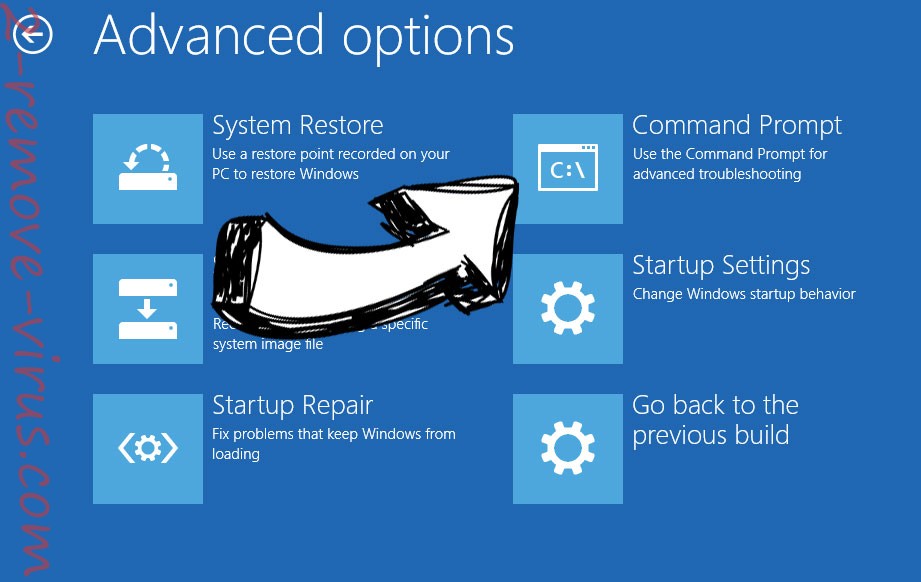

Usunąć 8800 ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.