Co to jest ._{fiasco911@protonmail.com}SDfghjkl files) virus wirus

._{fiasco911@protonmail.com}SDfghjkl files) virus jest złośliwym oprogramowaniem szyfrującym pliki, znanym w skrócie jako ransomware. Plik szyfrujący złośliwe oprogramowanie nie jest czymś, z czym każdy miał do czynienia wcześniej, a jeśli właśnie go napotkałeś, dowiesz się, jak szkodliwe może być z pierwszej ręki. Ransomware używa silnych algorytmów szyfrowania do szyfrowania plików, a gdy skończy się wykonywanie procesu, pliki zostaną zablokowane i nie będzie można ich otworzyć. Powodem, dla którego to złośliwe oprogramowanie jest sklasyfikowane jako wysokiego poziomu, jest to, że nie zawsze jest możliwe przywrócenie plików. Przestępcy dadzą Ci możliwość odzyskania plików, płacąc okup, ale nie jest to sugerowana opcja.

Dawanie się do wymagań nie prowadzi automatycznie do przywrócenia plików, więc istnieje możliwość, że może po prostu marnować swoje pieniądze. Nie zapomnij, z kim masz do czynienia, i nie oczekuj, że oszuści zawiadomią ci pomoc w danych, gdy mają możliwość po prostu zabrać pieniądze. Należy również wziąć pod uwagę, że pieniądze zostaną trafione na przyszłe projekty przestępcze. Czy naprawdę chcesz wspierać rodzaj działalności przestępczej, która wyrządza miliardy szkód. Ludzie są zwabieni przez łatwe pieniądze, a im więcej ofiar spełnia wymagania, tym bardziej atrakcyjny plik szyfrujący złośliwy program staje się dla tego rodzaju ludzi. Sytuacje, w których możesz skończyć się utratą danych, są dość częste, więc znacznie lepszą inwestycją może być kopia zapasowa. Jeśli masz dostępną opcję tworzenia kopii zapasowej, możesz po prostu ._{fiasco911@protonmail.com}SDfghjkl files) virus naprawić, a następnie przywrócić dane, nie martwiąc się o ich utratę. Jeśli wcześniej nie natknąłeś się na złośliwe oprogramowanie kodujące pliki, możliwe jest również, że nie wiesz, jak udało mu się dostać do komputera, dlatego powinieneś uważnie przeczytać poniższy akapit.

Jak rozprzestrzenia się ransomware

Plik szyfrujący złośliwe oprogramowanie zazwyczaj rozprzestrzenia się za pomocą metod, takich jak załączniki wiadomości e-mail, szkodliwe pliki do pobrania i zestawy exploitów. Ponieważ wiele osób jest nieostrożnych o otwieranie załączników e-mail lub pobieranie z niewiarygodnych źródeł, rozprzestrzenianie się złośliwego oprogramowania szyfrujące dane nie muszą myśleć o sposobach, które są bardziej wyrafinowane. Bardziej wyrafinowane sposoby mogą być używane, jak również, choć nie tak często. Hakerzy nie muszą wkładać wiele wysiłku, wystarczy napisać ogólny e-mail, że mniej ostrożni ludzie mogą wpaść, dołączyć zainfekowany plik do wiadomości e-mail i wysłać go do setek ludzi, którzy mogą uwierzyć, że nadawca jest ktoś godny zaufania. Te e-maile często mówią o pieniądzach, ponieważ ze względu na wrażliwość tematu, użytkownicy są bardziej podatni na ich otwieranie. Dość często zobaczysz duże nazwy firm, takich jak Amazon używane, na przykład, jeśli Amazon wysłał komuś paragon na zakup, którego dana osoba nie zrobiła, nie będzie czekać, aby otworzyć załączony plik. Istnieje kilka rzeczy, które należy wziąć pod uwagę podczas otwierania plików dodanych do wiadomości e-mail, jeśli chcesz zachować urządzenie chronione. Sprawdź, czy znasz nadawcę przed otwarciem pliku dołączonego do wiadomości e-mail, a jeśli nie jest ci zaznajomiony, sprawdź, kim jest. Podwójne sprawdzenie adresu e-mail nadawcy jest nadal niezbędne, nawet jeśli znasz nadawcę. Te złośliwe wiadomości e-mail są również często pełne błędów gramatycznych. Sposób, w jaki jesteś witany, może być również wskazówką, e-mail prawdziwej firmy na tyle ważny, aby otworzyć, użyłby Twojego imienia i nazwiska w powitaniu, zamiast uniwersalnego Klienta lub Członka. Ransomware może również zainfekować za pomocą niezałatanych luk w zabezpieczeniach znalezionych w programach komputerowych. Program ma pewne słabe punkty, które mogą być używane do złośliwego oprogramowania, aby wejść do systemu, ale dostawcy załatają je wkrótce po ich odkryciu. Jak pokazał WannaCry, jednak nie każdy jest tak szybki, aby zaktualizować swoje programy. Ponieważ wiele złośliwego oprogramowania może korzystać z tych luk w zabezpieczeniach, ważne jest, aby regularnie aktualizować oprogramowanie. Poprawki można ustawić tak, aby instalować się automatycznie, jeśli nie chcesz mieć z nimi kłopotów za każdym razem.

Co możesz zrobić z danymi

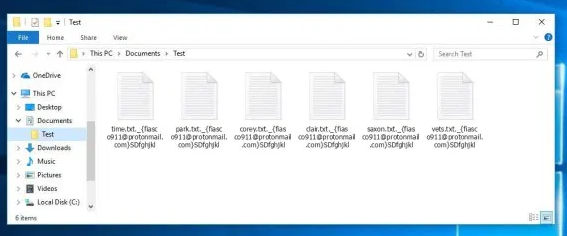

Jak tylko ransomware dostanie się do systemu, będzie skanować system dla niektórych typów plików, a po zidentyfikowaniu ich, będzie je kodować. Nawet jeśli infekcja nie była widoczna od samego początku, stanie się całkiem oczywiste, że coś jest nie tak, gdy nie można uzyskać dostępu do plików. Pliki, które zostały zakodowane, będą miały dodane rozszerzenie pliku, co pomaga ludziom oznaczyć, które ransomware mają. Niektóre pliki szyfrujące złośliwy program mogą korzystać z zaawansowanych algorytmów szyfrowania, co potencjalnie uniemożliwiłoby odszyfrowywanie plików. Notatka okupu zostanie umieszczona w folderach zawierających pliki lub pojawi się na pulpicie i powinna wyjaśnić, że pliki zostały zaszyfrowane i jak postępować. Metoda, którą zalecają, polega na płaceniu za ich deszyfrator. Notatka powinna jasno wyjaśnić, ile kosztuje narzędzie odszyfrowywania, ale jeśli tak nie jest, da ci sposób na skontaktowanie się z cyberprzestępcami w celu ustalenia ceny. Jak już wspomnieliśmy, nie zalecamy płacenia za deszyfrator, z powodów, o których już wspomnieliśmy. Jeśli jesteś ustawiony na płacenie, powinno to być ostatecznością. Spróbuj zapamiętać, czy kiedykolwiek wykonano kopię zapasową, pliki mogą być gdzieś przechowywane. A może jest darmowy program deszyfrujący. Specjaliści od złośliwego oprogramowania mogą od czasu do czasu opracować narzędzia do odszyfrowywania za darmo, jeśli są w stanie odszyfrować złośliwe oprogramowanie kodujące plik. Pamiętaj o tym, zanim jeszcze pomyślisz o zapłaceniu okupu. Nie napotkasz możliwej utraty plików, jeśli urządzenie zostało ponownie zanieczyszczone lub rozbite, jeśli zainwestowałeś część tych pieniędzy w zakup kopii zapasowej za te pieniądze. A jeśli kopia zapasowa jest dostępna, można odzyskać pliki stamtąd po usunięciu ._{fiasco911@protonmail.com}SDfghjkl files) virus wirusa, jeśli nadal pozostaje w systemie. Zdawaj sobie sprawę, jak rozprzestrzenia się ransomware, dzięki czemu robisz wszystko, aby tego uniknąć. Upewnij się, że aktualizujesz aktualizację za każdym razem, gdy jest dostępna aktualizacja, nie otwierasz losowo załączników wiadomości e-mail i pobierasz tylko rzeczy ze źródeł, o których wiesz, że są zgodne z prawem.

Sposoby zakończenia ._{fiasco911@protonmail.com}SDfghjkl files) virus wirusa

Aby zakończyć złośliwe oprogramowanie kodujące plik, jeśli nadal jest obecne na urządzeniu, będzie musiał mieć program do usuwania złośliwego oprogramowania. Jeśli spróbujesz usunąć ._{fiasco911@protonmail.com}SDfghjkl files) virus ręcznie, może to spowodować dalsze uszkodzenia, więc nie jest to zalecane. Korzystanie z narzędzia do usuwania złośliwego oprogramowania byłoby znacznie mniej kłopotów. To narzędzie jest przydatne, aby mieć na urządzeniu, ponieważ może nie tylko pozbyć się tej infekcji, ale także położyć kres podobnym, którzy próbują dostać się. Znajdź, który program do usuwania złośliwego oprogramowania jest najbardziej odpowiedni dla Ciebie, zainstaluj go i zeskanuj urządzenie, aby zidentyfikować zagrożenie. Nie oczekuj, że narzędzie do usuwania złośliwego oprogramowania pomoże Ci w odzyskaniu plików, ponieważ nie będzie w stanie tego zrobić. Jeśli system został dokładnie wyczyszczony, odblokuj ._{fiasco911@protonmail.com}SDfghjkl files) virus pliki z kopii zapasowej, jeśli go masz.

Offers

Pobierz narzędzie do usuwaniato scan for ._{fiasco911@protonmail.com}SDfghjkl files) virusUse our recommended removal tool to scan for ._{fiasco911@protonmail.com}SDfghjkl files) virus. Trial version of provides detection of computer threats like ._{fiasco911@protonmail.com}SDfghjkl files) virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć ._{fiasco911@protonmail.com}SDfghjkl files) virus w trybie awaryjnym z obsługą sieci.

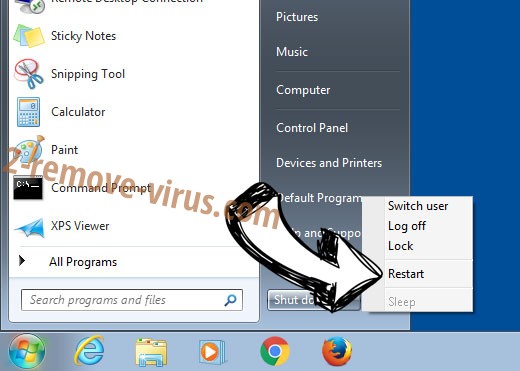

Usunąć ._{fiasco911@protonmail.com}SDfghjkl files) virus z Windows 7/Windows Vista/Windows XP

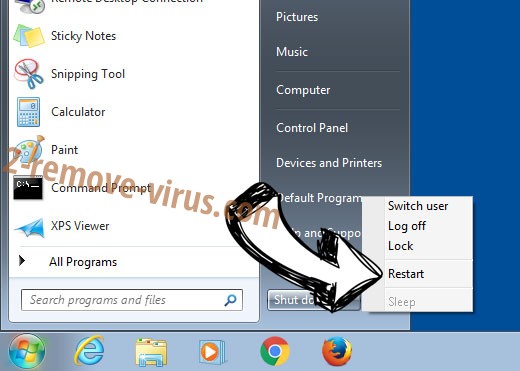

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

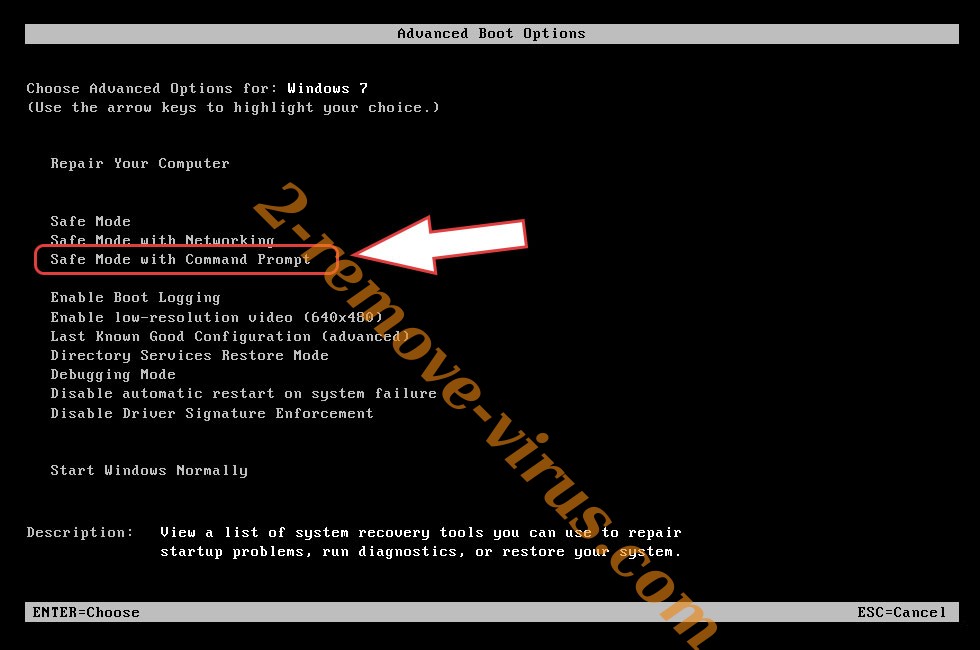

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć ._{fiasco911@protonmail.com}SDfghjkl files) virus

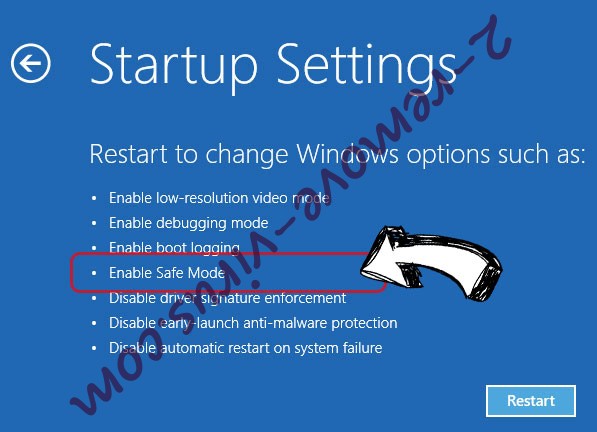

Usunąć ._{fiasco911@protonmail.com}SDfghjkl files) virus z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć ._{fiasco911@protonmail.com}SDfghjkl files) virus

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

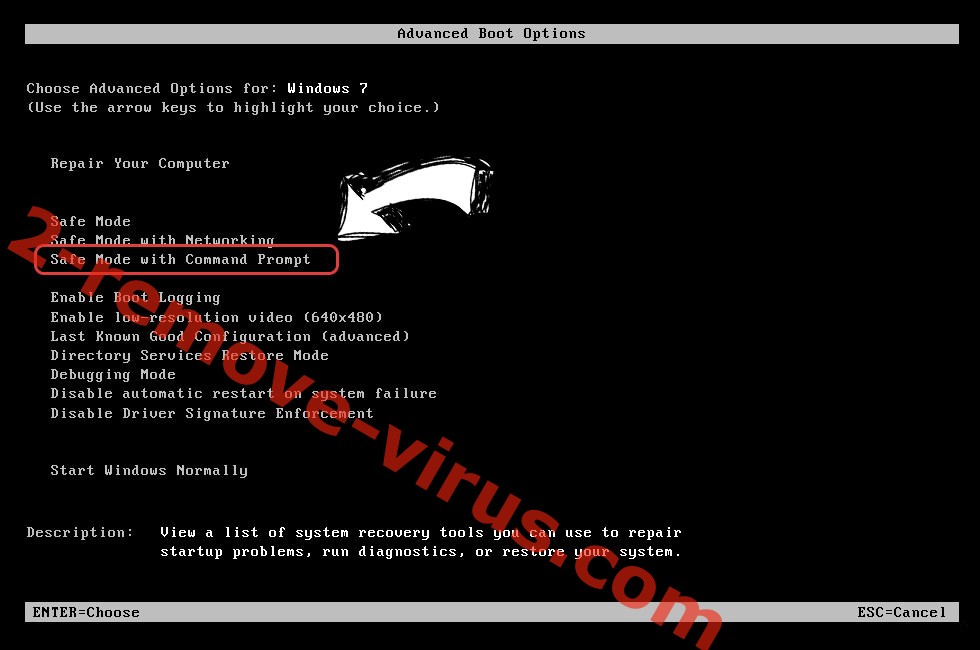

Usunąć ._{fiasco911@protonmail.com}SDfghjkl files) virus z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

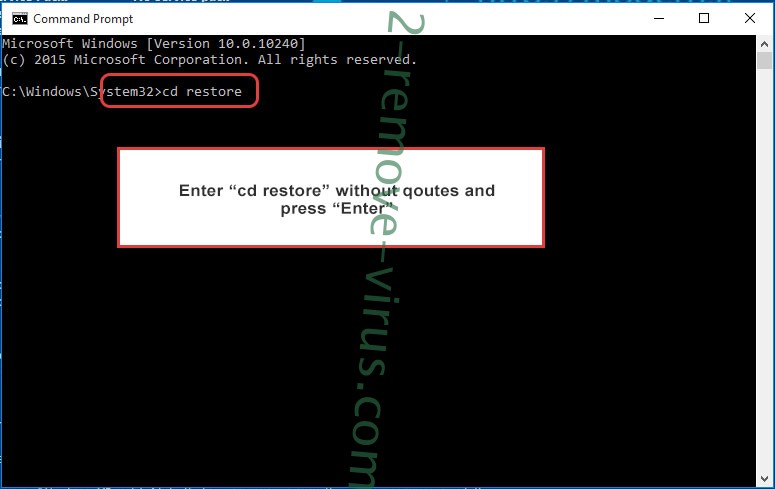

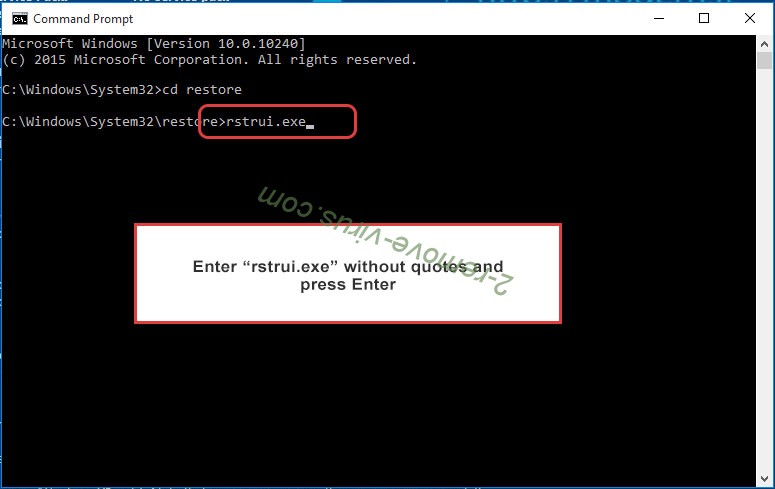

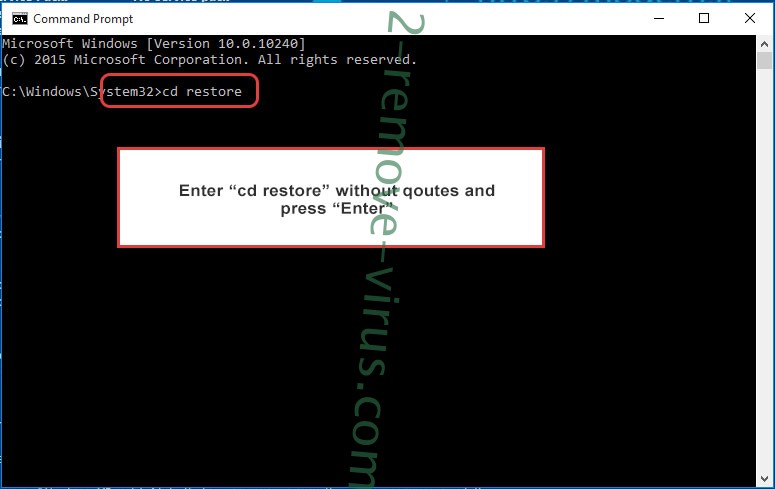

- Wpisz cd restore i naciśnij Enter.

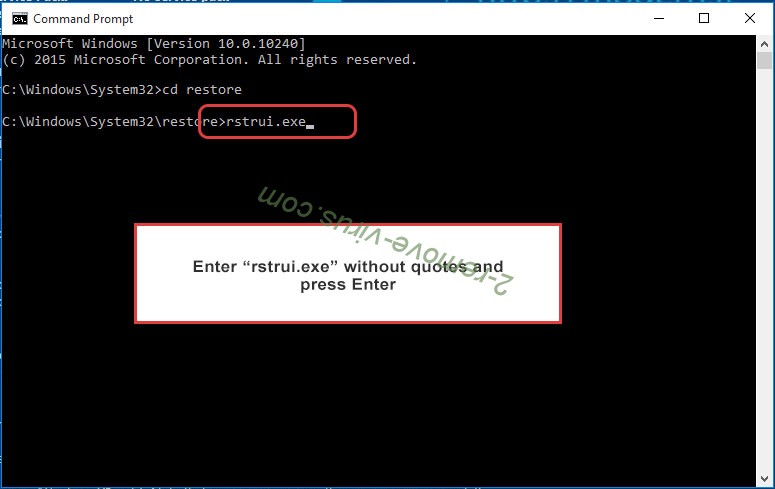

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

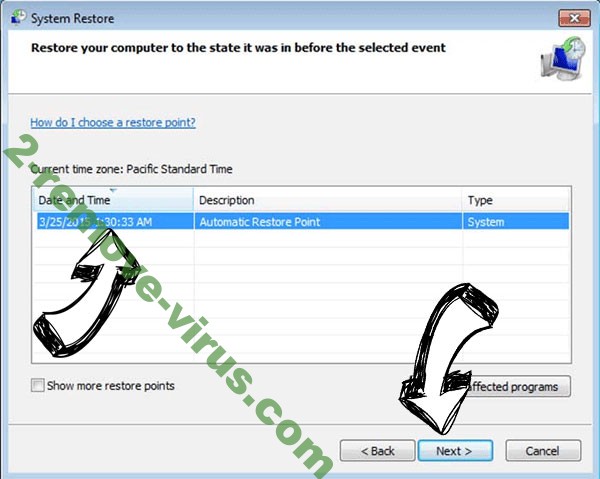

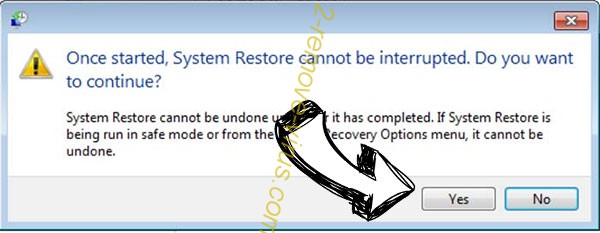

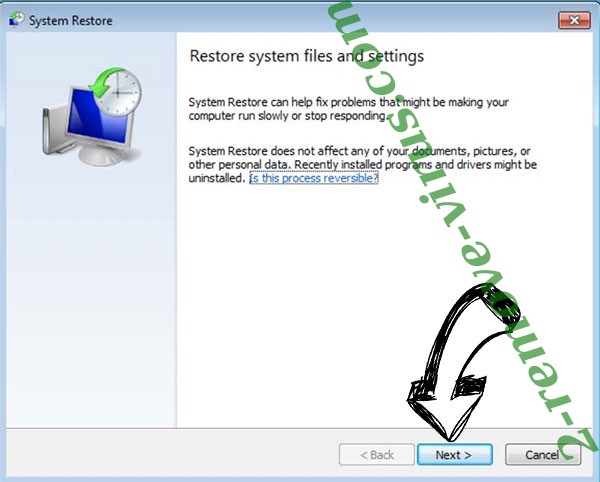

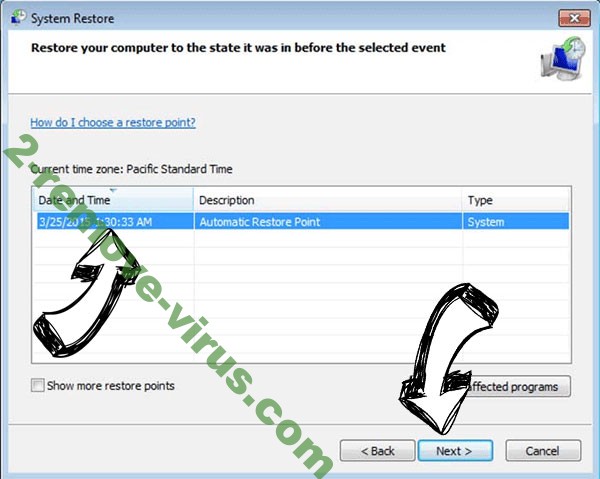

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

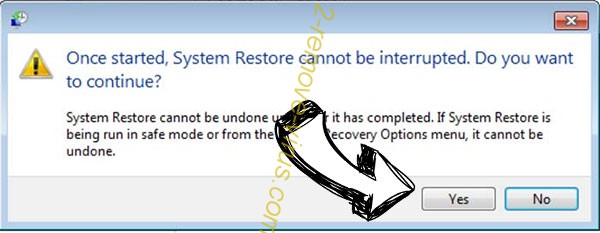

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć ._{fiasco911@protonmail.com}SDfghjkl files) virus z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

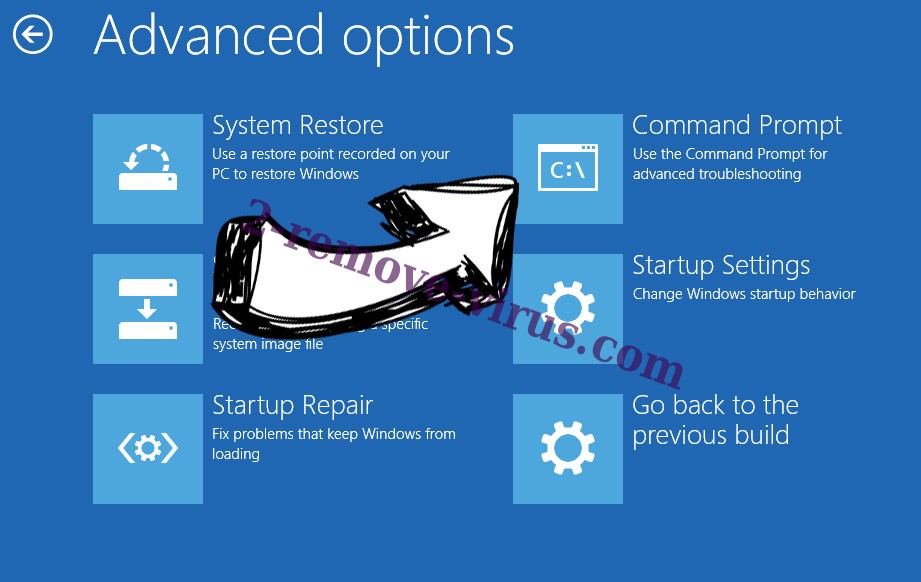

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.