Czy to poważny Acton ransomware wirus

Ransomware znany jako Acton ransomware jest klasyfikowany jako poważne zagrożenie, ze względu na ewentualne szkody może spowodować. Podczas gdy ransomware został szeroko omówione temat, to prawdopodobnie nie słyszałeś o tym wcześniej, więc może nie być świadomy szkody może zrobić. Oprogramowanie ransomware używa silnych algorytmów szyfrowania do szyfrowania danych, a po ich zablokowaniu dostęp do nich będzie uniemożliwiony. Złośliwe oprogramowanie szyfrujące plik jest tak szkodliwe, ponieważ Odszyfrowywanie plików niekoniecznie jest możliwe we wszystkich przypadkach. Istnieje możliwość płacenia oszustów dla deszyfrowania, ale to nie sugeruje.

Istnieje wiele przypadków, w których płacenie okupu nie oznacza przywrócenie pliku. Będziemy zszokowani, jeśli cyberzłodziei nie tylko zabrać swoje pieniądze i czuć zobowiązany do odszyfrowywania danych. Również uważają, że pieniądze pójdę do przyszłej działalności przestępczej. Czy naprawdę chcesz wspierać rodzaj działalności przestępczej. A im więcej ludzi daje im pieniądze, tym bardziej zyskowne szyfrowanie danych malware dostaje, i że przyciąga coraz więcej ludzi do branży. Sytuacje, w których może skończyć się utratą plików są dość częste, więc może być lepiej kupić kopię zapasową. W przypadku, gdy miał kopii zapasowej przed komputer zarazić, usunąć Acton ransomware wirusa i przystąpić do odzyskiwania plików. Możesz znaleźć informacje na temat zabezpieczania urządzenia przed infekcją w poniższym akapicie, jeśli nie jesteś pewny, jak plik kodowania złośliwego programu nawet dostał się do komputera.

Sposoby dystrybucji oprogramowania ransomware

Ransomware normalnie podróżuje przez spam e-mail załączników, szkodliwe pliki do pobrania i wykorzystać zestawy. Ponieważ istnieje wiele użytkowników, którzy nie są ostrożni o otwarcie załączników e-mail lub pobieranie z niewiarygodnych źródeł, dane kodowania złośliwego oprogramowania dystrybutorów nie trzeba wymyślić metody, które są bardziej wyrafinowane. Bardziej skomplikowane sposoby mogą być również wykorzystywane, choć nie tak często. Hakerzy po prostu trzeba twierdzić, że jest z wiarygodnej firmy, napisać rodzajowy, ale nieco wiarygodne e-mail, dodać malware-jeździł plik do wiadomości e-mail i wysłać go do potencjalnych ofiar. Często będziesz spotykać tematy o pieniądzach w tych wiadomościach, ponieważ ludzie są bardziej podatni na te rodzaje tematów. A jeśli ktoś, kto udaje Amazon było e-mail osoby, że podejrzana aktywność została zauważona na swoim koncie lub zakupu, właściciel konta może panikować, skręcić pośpieszny w wyniku i kończy się otwarcie załącznika. Istnieje kilka rzeczy, które należy wziąć pod uwagę podczas otwierania załączników e-mail, jeśli chcesz zachować swój system bezpieczny. Sprawdź nadawcę, czy jest osobą, której znasz. Nie popełniać błąd otwierania załącznika tylko dlatego, że nadawca wydaje się znać, najpierw trzeba sprawdzić, czy adres e-mail pasuje. Również, być na uwagę na błędy gramatyczne, które mogą być dość oczywiste. Sposób, w jaki jesteś powitany może być również Clue, prawdziwe firmy e-mail na tyle ważne, aby otworzyć będzie zawierać imię i nazwisko w pozdrowienie, zamiast uniwersalnego klienta lub członka. Słabe punkty w systemie nieaktualne programy mogą być również wykorzystywane jako ścieżka do Ciebie systemu. Oprogramowanie jest wyposażone w luki, które mogą być używane do zainfekowania komputera, ale ogólnie, sprzedawcy je patch. Niestety, jak to widać przez powszechne WannaCry ransomware, nie wszystkie osoby instalują aktualizacje, z jednego powodu lub innego. Ponieważ wiele złośliwego oprogramowania korzysta z tych luk, ważne jest, aby oprogramowanie regularnie otrzymywać aktualizacje. Aktualizacje mogą być również dopuszczone do automatycznej instalacji.

Co robi

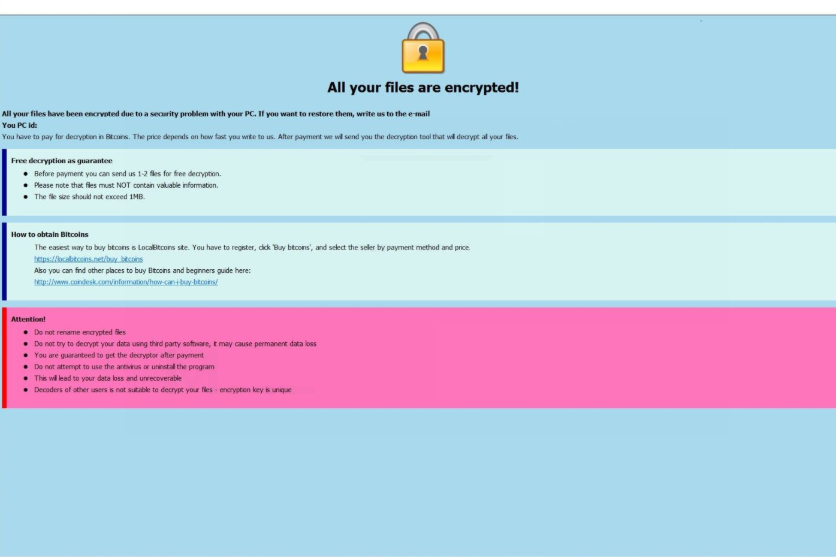

Jeśli dane szyfrujące złośliwe oprogramowanie dostanie się do systemu, skanuje system w poszukiwaniu określonych typów plików i po zidentyfikowaniu ich, zaszyfruje je. Jeśli nie zauważyłem do tej pory, gdy nie masz dostępu do plików, stanie się oczywiste, że coś się wydarzyło. Zobaczysz również dziwne rozszerzenie dołączone do wszystkich plików dotkniętych, który pomaga użytkownikom etykiety, który plik kodowania złośliwego oprogramowania mają. Niestety, pliki mogą być trwale zakodowane, jeśli użyto silnego algorytmu szyfrowania. W nocie okupu przestępcy wyjaśnią, co się stało z Twoimi plikami i zaproponują metodę ich odszyfrowania. Narzędzie odszyfrowywania oferowane nie będzie za darmo, oczywiście. Kwota okupu powinny być jasno określone w nocie, ale czasami, hakerzy poprosić ofiar e-mail, aby ustawić cenę, więc to, co płacisz zależy od tego, ile cenisz swoje pliki. Widocznie, płacenie okup nie jest zalecane. Należy tylko rozważyć spełnienie wymagań, gdy wszystko inne nie powiedzie się. Staraj się pamiętać, może nie pamiętasz. Darmowe narzędzie odszyfrowywania może być również opcją. Wolne odszyfrowujące mogą być dostępne, jeśli dane szyfrowania złośliwego oprogramowania dostał się do wielu urządzeń i specjalistów malware były w stanie go złamać. Weź tę opcję pod uwagę i tylko wtedy, gdy jesteś pewien darmowy program odszyfrowywania nie jest opcją, należy nawet pomyśleć o przestrzeganiu wymagań. Korzystanie z części tych pieniędzy na zakup pewnego rodzaju kopii zapasowej może zrobić więcej dobrego. Jeśli wykonano kopię zapasową przed zanieczyszczeniem, można odblokować Acton ransomware pliki po usunięciu Acton ransomware wirusa całkowicie. Jeśli zaznajomisz się z tym, jak ransomware, unikając tego rodzaju infekcji nie powinna być wielka sprawa. Co najmniej, Zatrzymaj otwieranie załączników e-mail w lewo i w prawo, zaktualizuj oprogramowanie i trzymać się bezpiecznych źródeł pobierania.

Sposoby wyeliminowania Acton ransomware wirusów

Jeśli chcesz całkowicie pozbyć się szkodnika, narzędzie do usuwania złośliwego oprogramowania będzie musiał mieć. Podczas próby ręcznego naprawienia Acton ransomware wirusa może spowodować dodatkowe szkody, jeśli nie jesteś najbardziej zrozumiały komputer osoby. Zamiast tego zachęcamy do korzystania z narzędzia anty-malware, metody, która nie zaszkodzi komputer dalej. Te rodzaje narzędzi istnieją w celu ochrony komputera przed uszkodzeniem tego typu infekcji może zrobić i, w zależności od narzędzia, nawet zatrzymując je z dostawanie się. Znajdź odpowiednie narzędzie, a po jego zainstalowaniu, Przeskanuj komputer, aby znaleźć infekcję. Jednak, oprogramowanie do usuwania złośliwego oprogramowania nie jest zdolny do odzyskania plików. Jeśli Twój system został dokładnie wyczyszczony, Odblokuj Acton ransomware pliki z kopii zapasowej, jeśli go masz.

Offers

Pobierz narzędzie do usuwaniato scan for Acton ransomwareUse our recommended removal tool to scan for Acton ransomware. Trial version of provides detection of computer threats like Acton ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Acton ransomware w trybie awaryjnym z obsługą sieci.

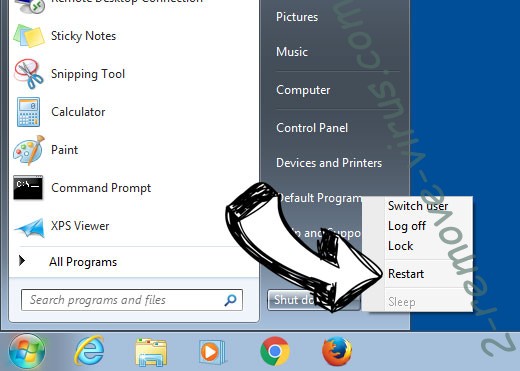

Usunąć Acton ransomware z Windows 7/Windows Vista/Windows XP

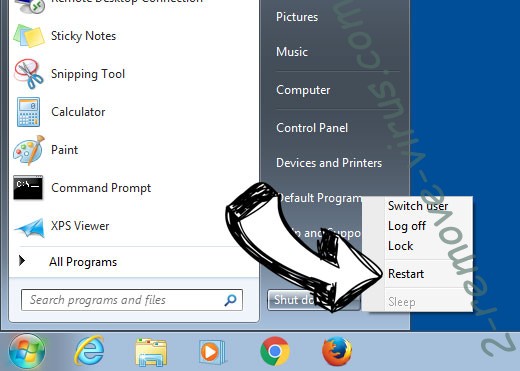

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

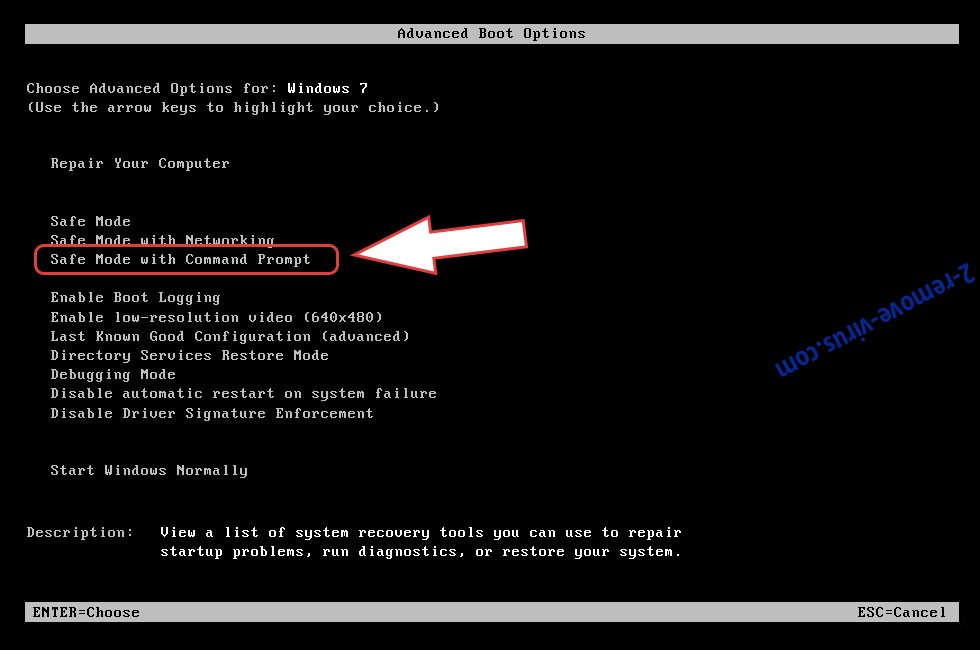

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Acton ransomware

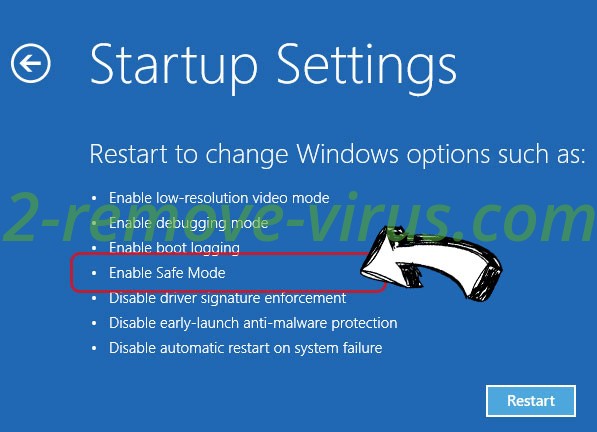

Usunąć Acton ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Acton ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

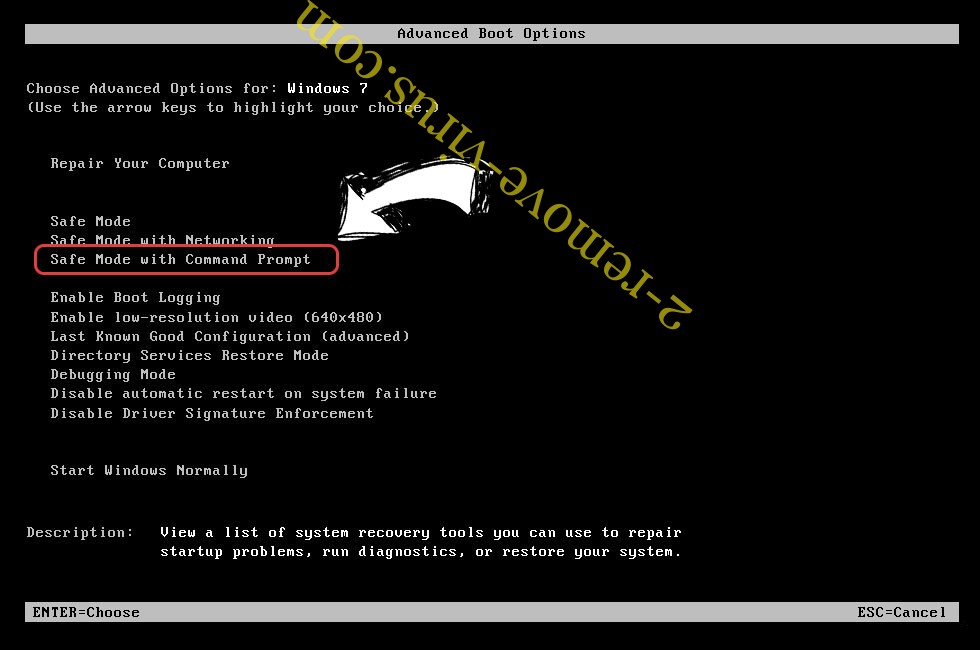

Usunąć Acton ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

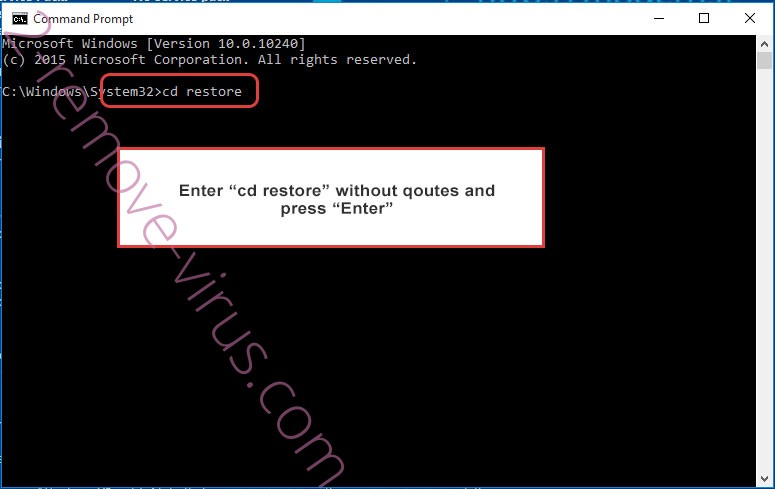

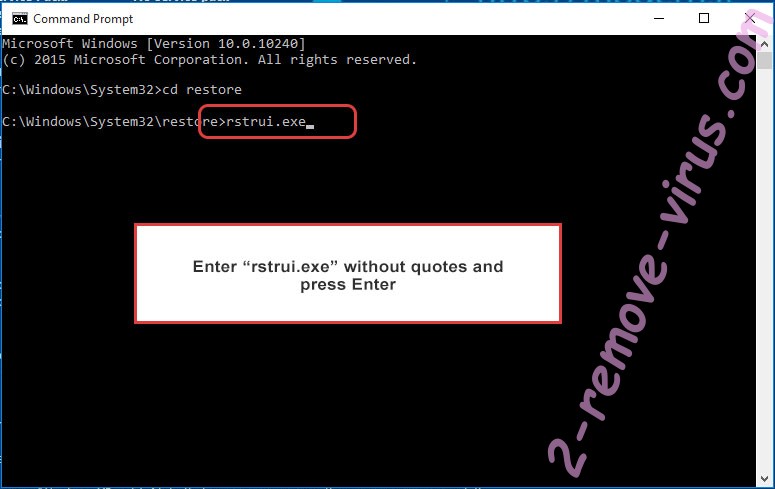

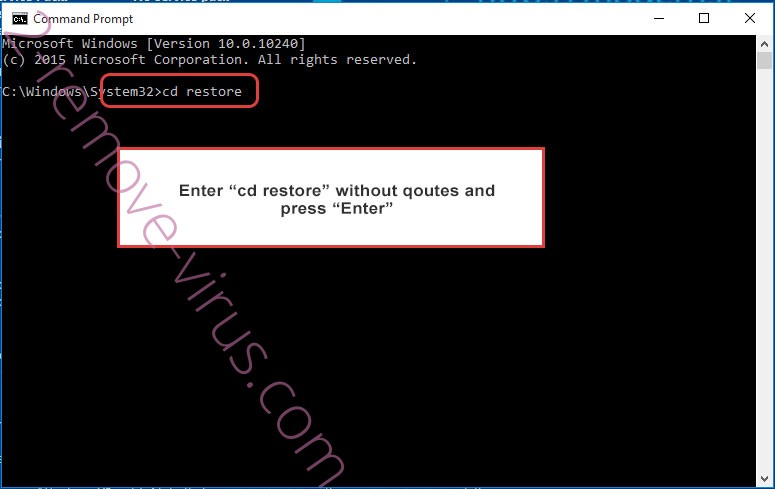

- Wpisz cd restore i naciśnij Enter.

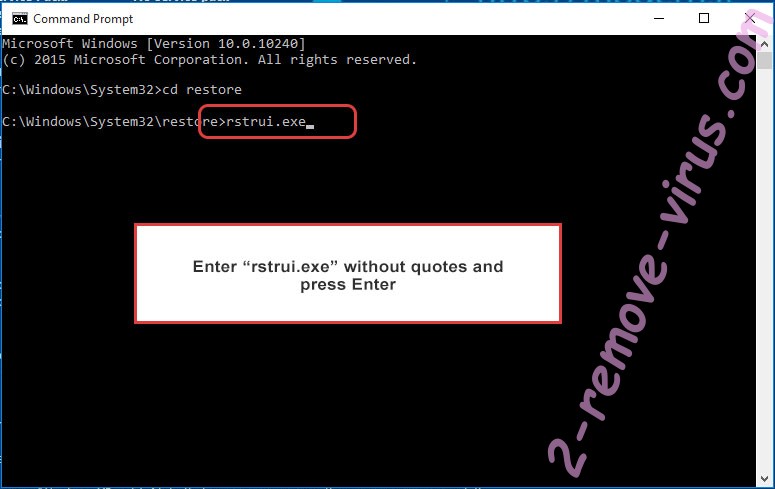

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

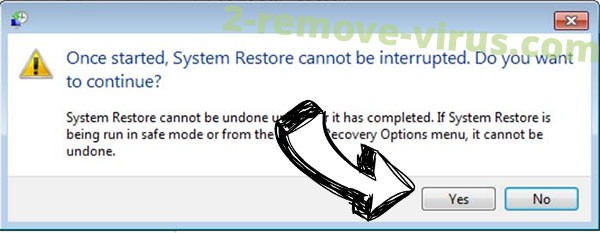

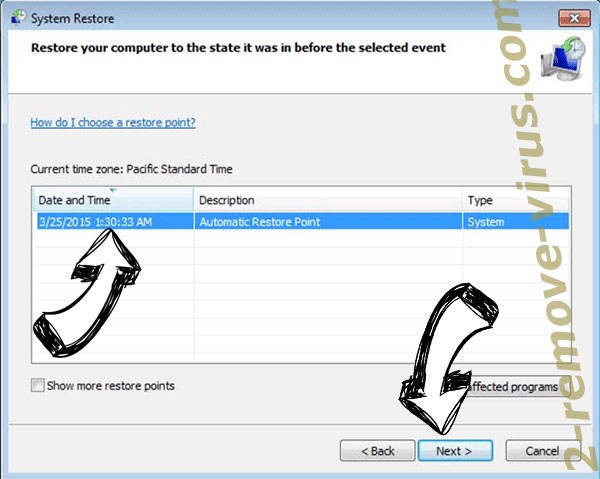

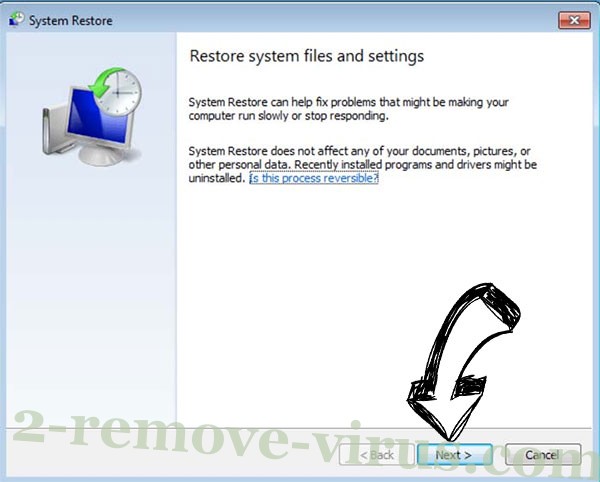

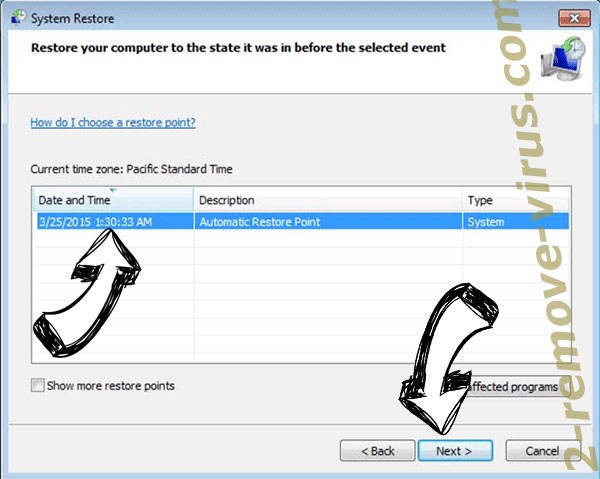

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

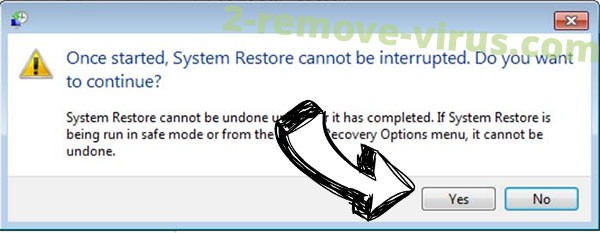

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Acton ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

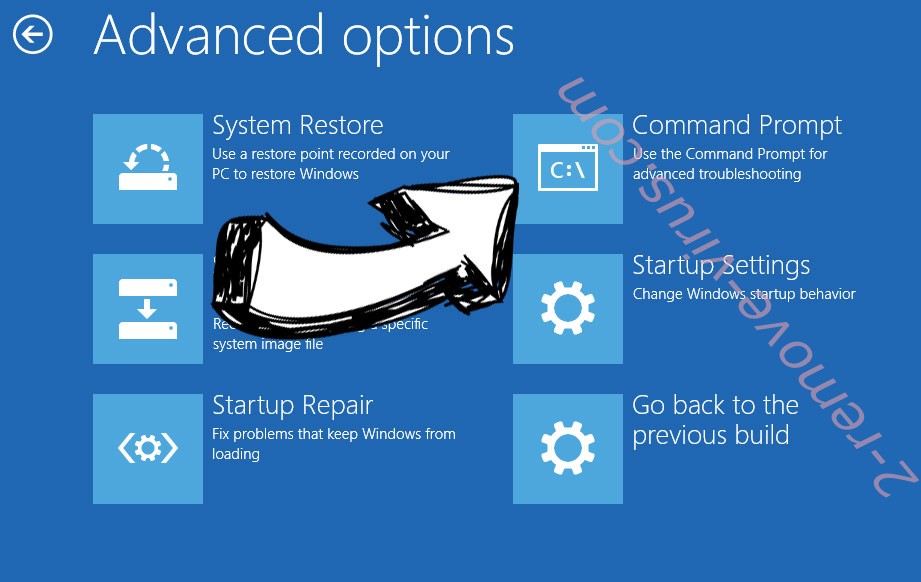

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.