Co można powiedzieć o tym ALKA ransomware wirusie

Ransomware znany jako ALKA ransomware jest klasyfikowany jako wysoce szkodliwe zakażenia, ze względu na możliwe szkody może zrobić dla urządzenia. Jeśli ransomware był czymś, na co nigdy nie wpadłeś do tej pory, jesteś w szoku. Pliki będą niedostępne, jeśli zostały zaszyfrowane przez ransomware, które zwykle używa zaawansowanych algorytmów szyfrowania. Dlatego ransomware jest uważana za bardzo szkodliwe złośliwe oprogramowanie, widząc, jak infekcja może oznaczać, że twoje dane są szyfrowane na stałe.

Masz możliwość zapłaty okupu, ale z powodów, które wymienimy poniżej, nie jest to najlepszy wybór. Płacenie nie koniecznie gwarantuje, że Twoje dane zostaną przywrócone, więc istnieje możliwość, że możesz po prostu marnować swoje pieniądze. Nic nie stoi na przeszkodzie, aby cyberoszyści po prostu brali pieniądze, nie dając ci deszyfrowania. Ponadto, płacąc, będzie finansowanie przyszłych projektów oszustów. Ransomware kosztuje już miliardy dla firm, czy naprawdę chcesz to wspierać. Kiedy ludzie płacą, ransomware staje się coraz bardziej opłacalne, przyciągając w ten sposób więcej ludzi, którzy są zwabieni przez łatwe pieniądze. Inwestowanie tych pieniędzy w niezawodną kopię zapasową byłoby znacznie lepszą decyzją, ponieważ jeśli kiedykolwiek ponownie napotkasz tego typu sytuację, możesz po prostu odblokować ALKA ransomware dane z kopii zapasowej i nie martwić się o ich utratę. Możesz po prostu przystąpić do zakończenia ALKA ransomware bez problemów. Szczegółowe informacje na temat najczęstszych sposobów dystrybucji można znaleźć w poniższym akapicie, jeśli nie masz pewności co do tego, w jaki sposób złośliwemu programowi szyfrowania plików udało się zainfekować urządzenie.

Jak można uzyskać ransomware

Ransomware często podróżuje za pośrednictwem załączników do spamu, szkodliwych pobrań i zestawów exploitów. Ponieważ ludzie wydają się być raczej zaniedbania, gdy otwierają wiadomości e-mail i pliki pobierania, często nie ma potrzeby dla tych dystrybucji złośliwego oprogramowania kodowania plików do korzystania z bardziej skomplikowanych metod. Istnieje pewne prawdopodobieństwo, że bardziej rozbudowana metoda została użyta do infekcji, ponieważ niektóre pliki szyfrujące złośliwe oprogramowanie z nich korzystają. Cyberprzestępcy nie muszą robić wiele, wystarczy napisać prosty e-mail, że mniej ostrożni ludzie mogą wpaść, dodać zanieczyszczony plik do wiadomości e-mail i wysłać go do setek użytkowników, którzy mogą myśleć, że nadawca jest ktoś uzasadniony. Często natkniesz się na tematy dotyczące pieniędzy w tych wiadomościach e-mail, ponieważ użytkownicy są bardziej skłonni do wypadania na tego typu tematy. Cyberprzestępcy lubią udawać, że są z Amazon i informują, że na Twoim koncie zaobserwowano nietypową aktywność lub dokonano zakupu. Z tego powodu musisz uważać na otwieranie wiadomości e-mail i zwracać uwagę na wskazówki, że mogą one być złośliwe. Bardzo ważne jest, aby zbadać nadawcę, aby sprawdzić, czy są ci znane i czy są one godne zaufania. A jeśli znasz je, dokładnie sprawdź adres e-mail, aby upewnić się, że pasuje do uzasadnionego adresu osoby / firmy. Wiadomości e-mail mogą być pełne błędów gramatycznych, które wydają się być dość oczywiste. Inną typową cechą jest brak twojego imienia i nazwiska w powitaniu, jeśli ktoś, kogo e-mail należy zdecydowanie otworzyć, to na pewno zna Twoje imię i nazwisko i użyje go zamiast ogólnego powitania, takiego jak Klient lub Członek. Ransomware może również dostać się za pomocą niezałatanych programów komputerowych. Te luki są zazwyczaj identyfikowane przez badaczy złośliwego oprogramowania, a gdy dostawcy dowiadują się o nich, wydają poprawki, aby je naprawić, aby złośliwe strony nie mogły wykorzystać ich do uszkodzenia urządzeń za pomocą złośliwego oprogramowania. Niemniej jednak, jak pokazały ataki ransomware na całym świecie, nie każdy instaluje te aktualizacje. Ważne jest, aby zainstalować te aktualizacje, ponieważ jeśli słaby punkt jest wystarczająco poważny, złośliwe oprogramowanie może go używać, aby dostać się. Poprawki można ustawić tak, aby instalowały się automatycznie, jeśli alerty te są irytujące.

Co to robi

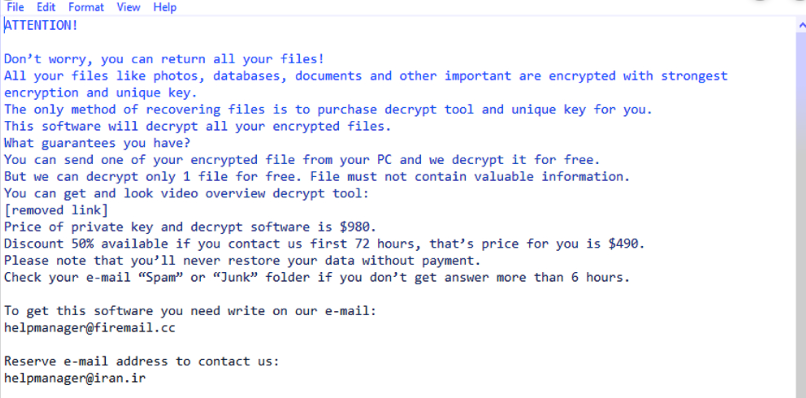

Złośliwy program kodującego dane nie jest skierowany do wszystkich plików, tylko niektórych typów i są one szyfrowane po ich znalezieniu. Możesz nie zauważyć na początku, ale gdy pliki nie mogą być jak zwykle, stanie się oczywiste, że coś jest nie tak. Pliki, które zostały zakodowane, będą miały dołączone do nich rozszerzenie, które zwykle pomaga ludziom zidentyfikować, które ransomware mają. W wielu przypadkach odszyfrowywanie danych może nie być możliwe, ponieważ algorytmy szyfrowania używane w szyfrowaniu nie można przywrócić. Po zakończeniu procesu szyfrowania pojawi się notatka okupu, która będzie próbowała wyjaśnić, co stało się z twoimi plikami. Według cyberoszustów, będziesz w stanie przywrócić pliki za pomocą ich deszyfrowania, które nie będą bezpłatne. Kwoty okupu są zwykle określone w nocie, ale co jakiś czas, oszuści żądają ofiar, aby wysłać je e-mailem, aby ustawić cenę, może to wahać się od około kilkudziesięciu dolarów do kilkuset. Płacenie za deszyfrator nie jest zalecaną opcją z już omówionych powodów. Dokładnie pomyśl o wszystkich innych alternatywach, zanim jeszcze rozważyć poddanie się wymaganiom. Może po prostu nie pamiętasz tworzenia kopii zapasowych. W przypadku niektórych ransomware deszyfrtory mogą być dostępne za darmo. Darmowe deszyfratory mogą być dostępne, jeśli ktoś był w stanie złamać złośliwe oprogramowanie kodujące dane. Pamiętaj o tym, zanim zapłacisz okup, nawet krzyżuje twój umysł. Byłoby lepszym pomysłem, aby kupić kopię zapasową z niektórych z tych pieniędzy. Jeśli kopia zapasowa jest dostępna, po prostu odinstaluj, ALKA ransomware a następnie odblokuj ALKA ransomware pliki. Teraz, gdy jesteś świadomy, jak wiele szkód tego typu zakażenia może spowodować, staraj się unikać go jak najwięcej. Upewnij się, że aktualizujesz aktualizację za każdym razem, gdy aktualizacja jest wydawana, nie otwierasz losowo załączników wiadomości e-mail i ufasz tylko wiarygodnym źródłom z plikami do pobrania.

ALKA ransomware Usuwania

Aby pozbyć się złośliwego oprogramowania kodującego plik, jeśli nadal jest obecny w systemie, potrzebne będzie narzędzie chroniące przed złośliwym oprogramowaniem. Ręczne ALKA ransomware naprawienie nie jest łatwym procesem i może prowadzić do dodatkowych szkód w systemie. W związku z tym wybór metody automatycznej byłby mądrzejszym pomysłem. Oprogramowanie anty-malware jest do opieki nad tego typu infekcjami, może nawet zapobiec infekcji z coraz w pierwszej kolejności. Po zainstalowaniu programu anty-malware do wyboru, po prostu wykonać skanowanie narzędzia i pozwolić mu wyeliminować zagrożenie. Nie oczekuj, że program anty-malware pomoże Ci w przywracaniu plików, ponieważ nie jest w stanie tego zrobić. Po wyczyszczeniu systemu powinieneś być w stanie powrócić do normalnego korzystania z komputera.

Offers

Pobierz narzędzie do usuwaniato scan for ALKA ransomwareUse our recommended removal tool to scan for ALKA ransomware. Trial version of provides detection of computer threats like ALKA ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć ALKA ransomware w trybie awaryjnym z obsługą sieci.

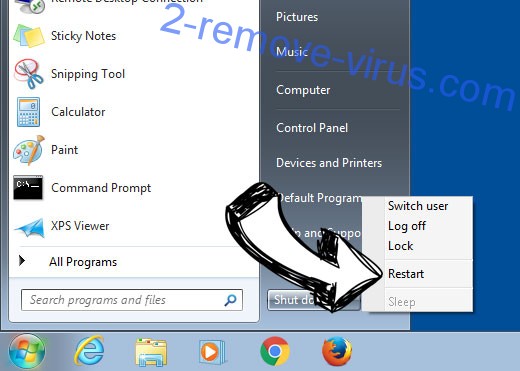

Usunąć ALKA ransomware z Windows 7/Windows Vista/Windows XP

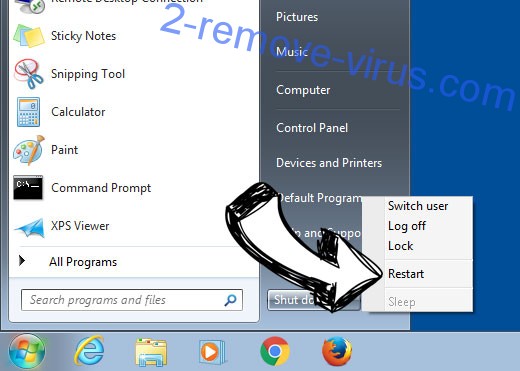

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

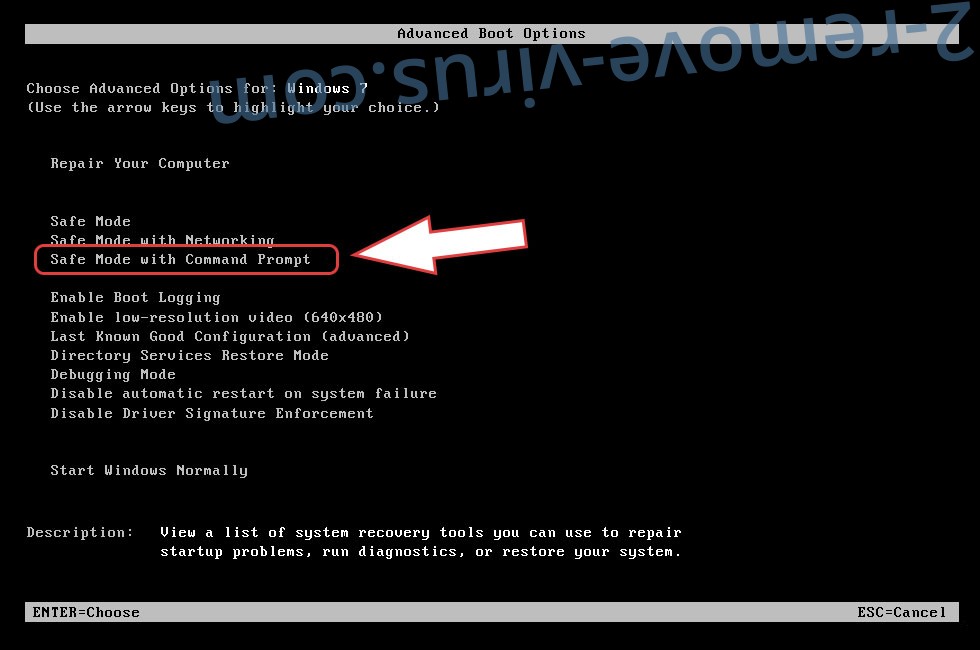

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć ALKA ransomware

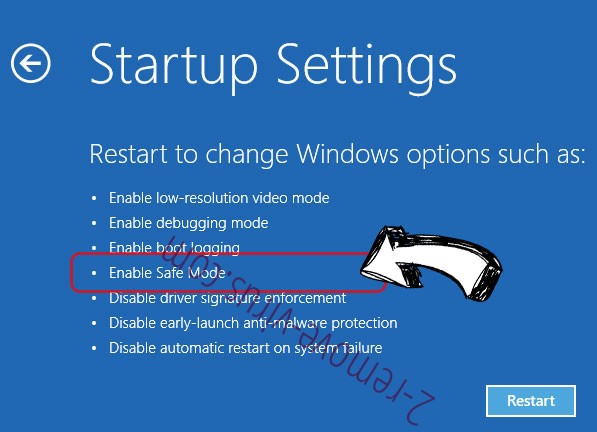

Usunąć ALKA ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć ALKA ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

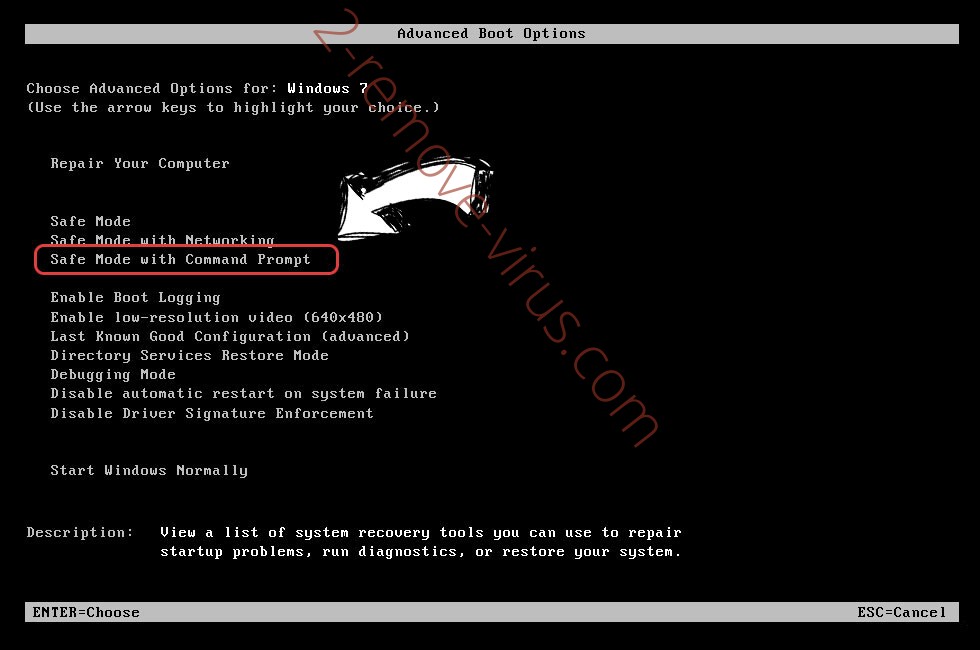

Usunąć ALKA ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

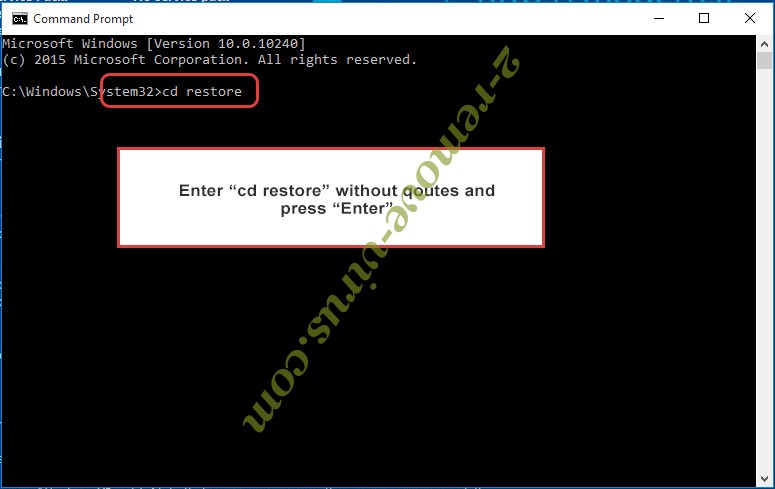

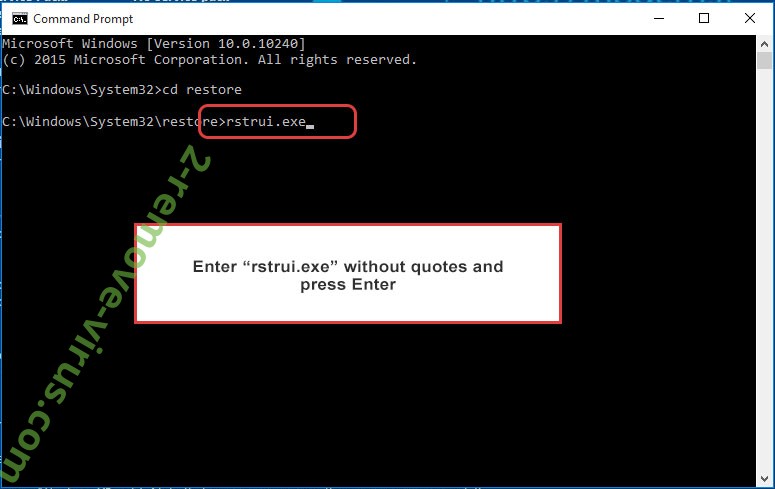

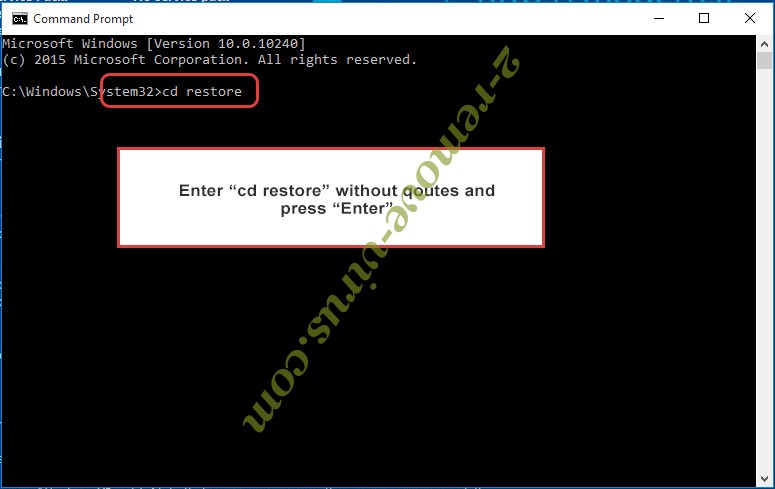

- Wpisz cd restore i naciśnij Enter.

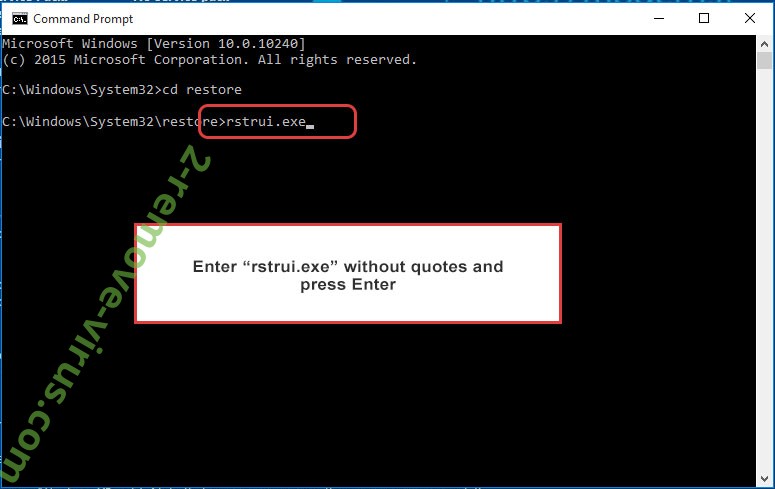

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

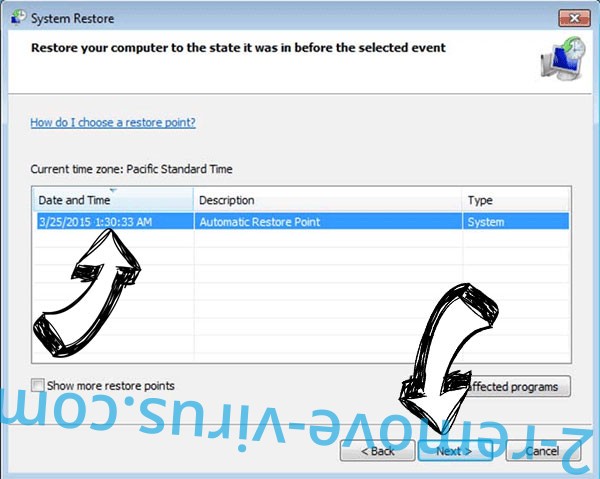

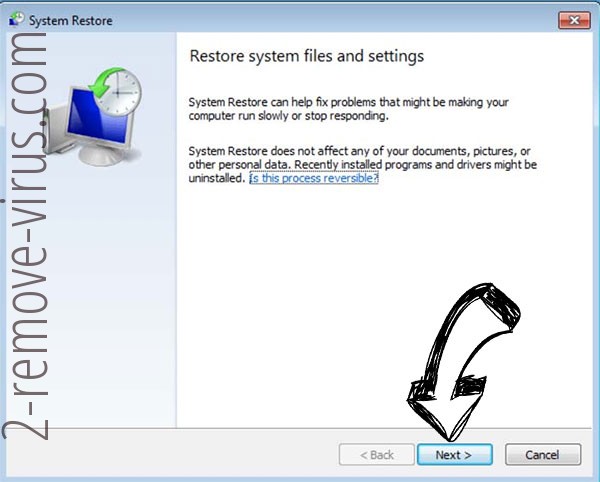

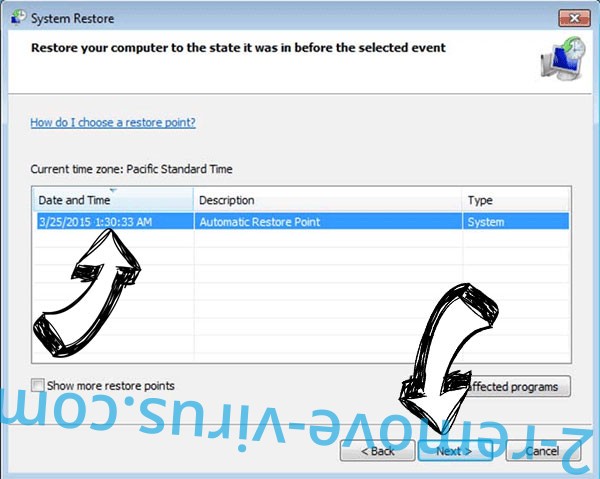

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

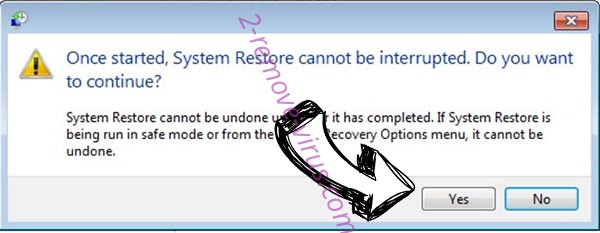

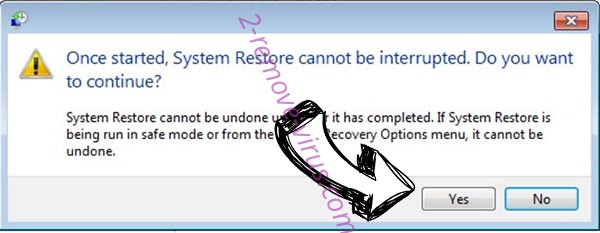

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć ALKA ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

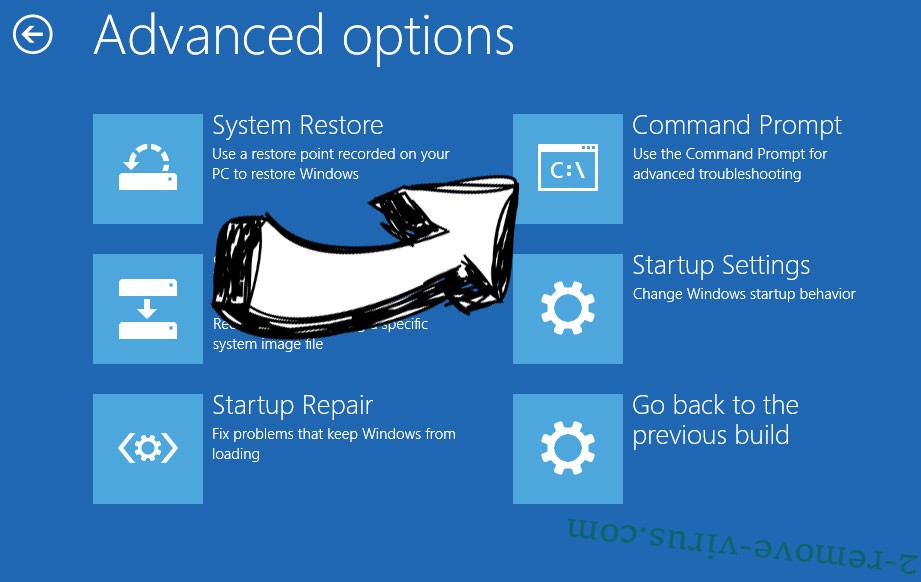

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.