Czy jest to poważna infekcja

[atomickule@cock.li].ATKL files ransomware ransomware jest niebezpieczne złośliwe oprogramowanie, jak gdyby system zostanie zanieczyszczony, może być w obliczu poważnych problemów. Prawdopodobnie nigdy nie spotkałeś go wcześniej, a to może być szczególnie szokujące, aby dowiedzieć się, co robi. Jeśli do szyfrowania danych użyto silnego algorytmu szyfrowania, zostaną one zablokowane, co oznacza, że nie będzie można uzyskać do nich dostępu.

Ofiary nie zawsze mają możliwość przywrócenia danych, dlatego też zaszyfrowanie plików jest uważane za infekcję na wysokim poziomie. Przestępcy zaoferują ci narzędzie do deszyfrowania, ale poddanie się wymaganiom może nie być najlepszym pomysłem. Płacenie nie zawsze gwarantuje przywrócenie pliku, więc istnieje możliwość, że możesz po prostu wydawać pieniądze na nic. Nic nie powstrzymuje oszustów przed samo zabraniem pieniędzy, nie dając ci narzędzia do odszyfrowywania. Pieniądze te trafiłyby również na przyszłe działania tych oszustów. Czy naprawdę chcesz wspierać rodzaj działalności przestępczej, która wyrządza szkody warte miliardy dolarów. Ludzie zdają sobie również sprawę, że mogą zarabiać łatwe pieniądze, a kiedy ofiary płacą okup, sprawiają, że przemysł ransomware jest atrakcyjny dla tego rodzaju ludzi. Inwestowanie pieniędzy, które są wymagane do zapłaty w jakiś rodzaj kopii zapasowej może być lepszym rozwiązaniem, ponieważ utrata danych nie byłoby problemu. Jeśli kopia zapasowa została wykonana przed zanieczyszczeniem, usuń [atomickule@cock.li].ATKL files ransomware wirusa i przejdź do odzyskiwania danych. Informacje na temat szyfrowania danych metodą rozprzestrzeniania złośliwego oprogramowania i tego, jak tego uniknąć, znajdziesz w poniższym akapicie.

Metody dystrybucji oprogramowania ransomware

Złośliwy program do kodowania plików często porusza się za pomocą metod, takich jak załączniki wiadomości e-mail, szkodliwe pliki do pobrania i zestawy exploitów. Widząc, jak te metody są nadal używane, oznacza to, że ludzie są dość nieostrożni podczas korzystania z poczty e-mail i pobierania plików. Bardziej rozbudowane metody mogą być również stosowane, chociaż nie są one tak popularne. Cyberprzestępcy po prostu trzeba udawać, że z zaufanej firmy, napisać ogólny, ale nieco przekonujący e-mail, dołączyć zainfekowany plik do wiadomości e-mail i wysłać go do ewentualnych ofiar. Problemy związane z pieniędzmi są częstym tematem w tych e-mailach, ponieważ ludzie mają tendencję do traktowania ich poważnie i są bardziej skłonni do zaangażowania się. Cyberprzestępcy również często udają, że pochodzą z Amazon, i ostrzegają możliwe ofiary, że na ich koncie doszło do podejrzanej aktywności, co zmniejszyłoby ostrożność użytkownika i byłoby bardziej skłonne do otwarcia załącznika. Musisz zwrócić uwagę na pewne znaki w kontaktach z e-maili, jeśli chcesz chronić komputer. Przed otwarciem załącznika sprawdź tożsamość nadawcy i czy można mu ufać. Jeśli jesteś zaznajomiony z nimi, upewnij się, że to rzeczywiście je poprzez czujne sprawdzenie adresu e-mail. Poszukaj również błędów w gramatyce, które zwykle wydają się być dość oczywiste. Innym dość oczywistym znakiem jest brak twojego imienia i nazwiska w powitaniu, jeśli ktoś, którego e-mail zdecydowanie powinieneś otworzyć, miał wysłać ci e-maila, na pewno zna Twoje imię i używa go zamiast typowego powitania, zwracając się do Ciebie jako Klienta lub Członka. Słabe punkty w systemie Programy podatne na ataki mogą być również wykorzystywane do infekowania. Luki te są zwykle identyfikowane przez badaczy złośliwego oprogramowania, a gdy twórcy oprogramowania dowiadują się o nich, wydają poprawki, aby je naprawić, aby twórcy złośliwego oprogramowania nie mogli wykorzystać ich do uszkodzenia komputerów złośliwym oprogramowaniem. Mimo to, jak wykazały ataki ransomware na całym świecie, nie wszyscy użytkownicy instalują te poprawki. Sytuacje, w których złośliwe oprogramowanie wykorzystuje słabe punkty, dlatego ważne jest, aby oprogramowanie było często aktualizowane. Jeśli nie chcesz być zakłócony aktualizacjami, możesz skonfigurować je do automatycznej instalacji.

Jak to działa

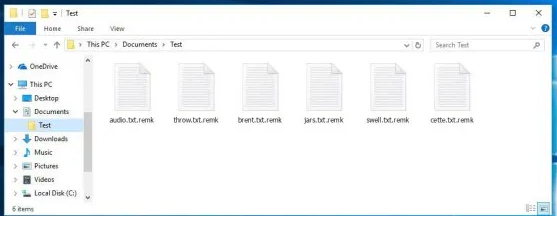

Jeśli złośliwe oprogramowanie szyfrujące dane zainfekowa urządzenie, przeskanuje komputer w poszukiwaniu określonych typów plików, a po ich zlokalizowaniu zakoduje je. Jeśli początkowo nie zauważyłeś, że coś jest nie tak, na pewno wiesz, że coś się dzieje, gdy twoje pliki są zablokowane. Poszukaj dziwnych rozszerzeń plików dodanych do plików, które pomogą zidentyfikować, które oprogramowanie ransomware masz. Jeśli użyto silnego algorytmu szyfrowania, może to sprawić, że odszyfrowanie plików będzie bardzo trudne, jeśli nie niemożliwe. Powiadomienie o okupie wyjaśni, co się stało z Twoimi plikami. Będziesz zaproponował oprogramowanie do odszyfrowywania, w zamian za pieniądze oczywiście, a hakerzy ostrzegają, aby nie używać innych metod, ponieważ może je uszkodzić. Kwota okupu powinna być określona w nocie, ale czasami cyberprzestępcy żądają od ofiar wysłania im e-maila, aby ustalić cenę, może wynosić od kilkudziesięciu dolarów do kilkuset. Płacenie okupu nie jest tym, co proponujemy z już omawianych powodów. Dokładnie przemyśleć wszystkie opcje poprzez, zanim nawet myśleć o dawaniu do wniosków. Może zrobiłeś kopię zapasową, ale po prostu zapomniałeś o tym. Lub, jeśli masz szczęście, darmowy deszyfrator mógł zostać wydany. Deszyfratory mogą być dostępne za darmo, jeśli ktoś był w stanie złamać kodowanie danych złośliwego oprogramowania. Zastanów się, że zanim jeszcze pomyślisz o płaceniu okupu. Wykorzystanie tej sumy do wiarygodnej kopii zapasowej może być lepszym pomysłem. Jeśli najważniejsze pliki są przechowywane gdzieś, po prostu odinstalować [atomickule@cock.li].ATKL files ransomware wirusa, a następnie przejść do odzyskiwania danych. Jeśli jesteś teraz zaznajomiony z kodowaniem danych złośliwe oprogramowanie jest rozpowszechniane, powinieneś być w stanie uniknąć przyszłego szyfrowania plików złośliwego oprogramowania. Trzymaj się bezpiecznych stron, jeśli chodzi o pliki do pobrania, zachowaj ostrożność w przypadku otwartych załączników wiadomości e-mail i upewnij się, że twoje programy są aktualizowane.

Metody usuwania [atomickule@cock.li].ATKL files ransomware wirusa

Aby pozbyć się szkodliwego programu szyfrującego pliki, jeśli nadal pozostaje na urządzeniu, użyj złośliwego oprogramowania szyfrującego dane. Aby ręcznie naprawić [atomickule@cock.li].ATKL files ransomware wirusa nie jest łatwyproces i może skończyć się uszkodzenie urządzenia przez przypadek. Korzystanie z narzędzia anty-malware jest lepszą decyzją. To narzędzie jest przydatne, aby mieć w systemie, ponieważ może nie tylko pozbyć się tej infekcji, ale także położyć kres podobnym tym, którzy próbują dostać się. Znajdź, które oprogramowanie do usuwania złośliwego oprogramowania jest dla Ciebie najbardziej odpowiednie, zainstaluj je i autoryzuj do wykonania skanowania systemu, aby zlokalizować zagrożenie. Narzędzie nie jest jednak w stanie odzyskać plików. Jeśli masz pewność, że twoje urządzenie jest czyste, odblokuj [atomickule@cock.li].ATKL files ransomware pliki z kopii zapasowej.

Offers

Pobierz narzędzie do usuwaniato scan for [atomickule@cock.li].ATKL files ransomwareUse our recommended removal tool to scan for [atomickule@cock.li].ATKL files ransomware. Trial version of provides detection of computer threats like [atomickule@cock.li].ATKL files ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć [atomickule@cock.li].ATKL files ransomware w trybie awaryjnym z obsługą sieci.

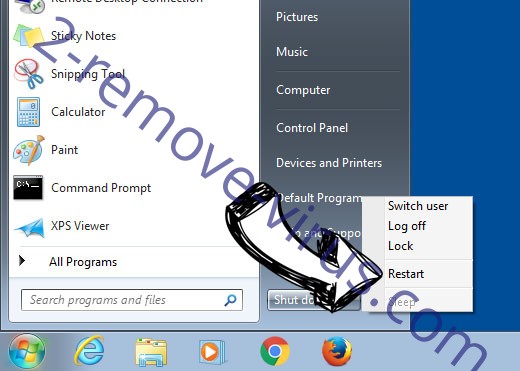

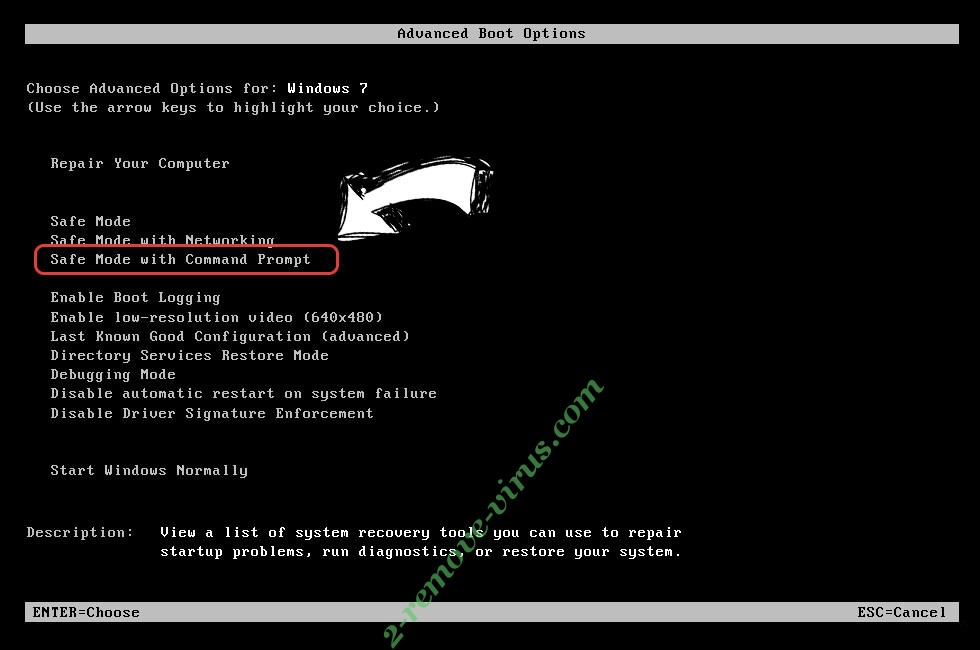

Usunąć [atomickule@cock.li].ATKL files ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

![Remove [atomickule@cock.li].ATKL files ransomware - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [atomickule@cock.li].ATKL files ransomware - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/08/remove-ci-75-boot-options.jpg)

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć [atomickule@cock.li].ATKL files ransomware

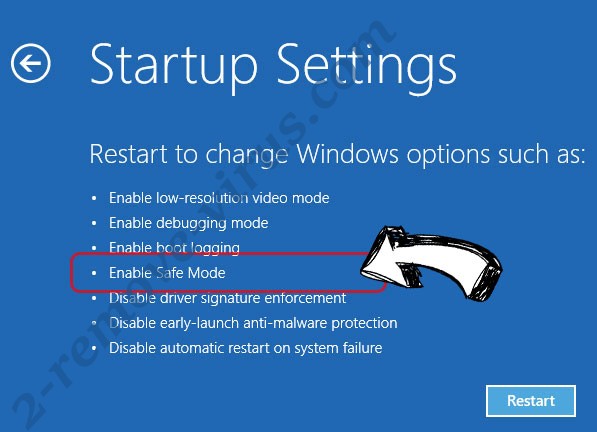

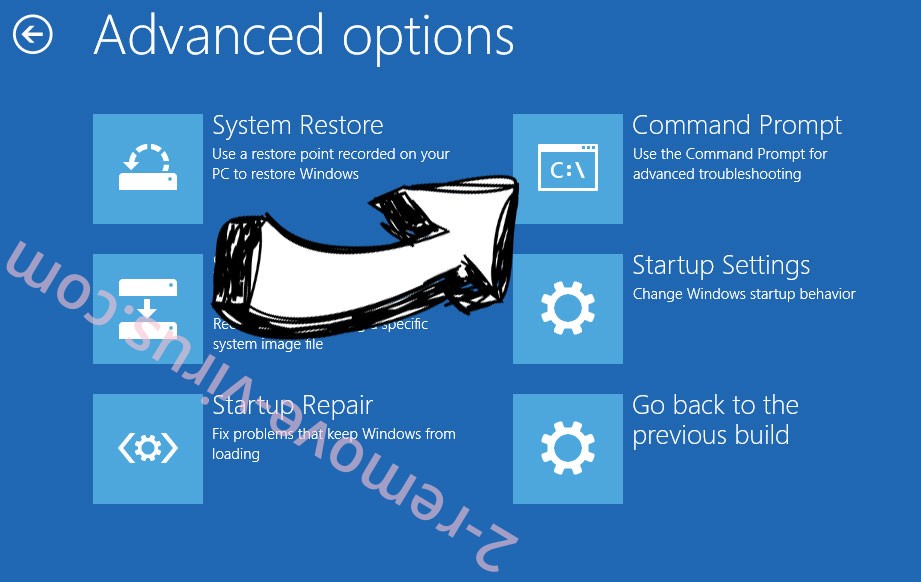

Usunąć [atomickule@cock.li].ATKL files ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć [atomickule@cock.li].ATKL files ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć [atomickule@cock.li].ATKL files ransomware z Windows 7/Windows Vista/Windows XP

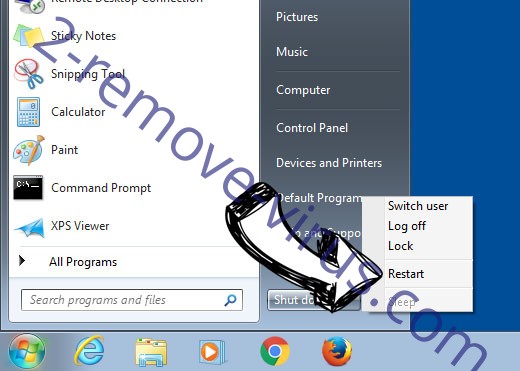

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

- Wpisz cd restore i naciśnij Enter.

![Uninstall [atomickule@cock.li].ATKL files ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [atomickule@cock.li].ATKL files ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-75-command-prompt-restore.jpg)

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

![Delete [atomickule@cock.li].ATKL files ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [atomickule@cock.li].ATKL files ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-75-command-prompt-restore-init.jpg)

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

![[atomickule@cock.li].ATKL files ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[atomickule@cock.li].ATKL files ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-75-restore-point.jpg)

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

![[atomickule@cock.li].ATKL files ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[atomickule@cock.li].ATKL files ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-75-removal-restore-message.jpg)

Usunąć [atomickule@cock.li].ATKL files ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

![Uninstall [atomickule@cock.li].ATKL files ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [atomickule@cock.li].ATKL files ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-75-command-prompt-restore.jpg)

- Wpisz rstrui.exe i ponownie naciśnij Enter.

![Delete [atomickule@cock.li].ATKL files ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [atomickule@cock.li].ATKL files ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-75-command-prompt-restore-init.jpg)

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

![Get rid of [atomickule@cock.li].ATKL files ransomware - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [atomickule@cock.li].ATKL files ransomware - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-75-restore-init.jpg)

- Wybierz punkt przywracania przed zakażeniem.

![[atomickule@cock.li].ATKL files ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[atomickule@cock.li].ATKL files ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-75-restore-point.jpg)

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.

![[atomickule@cock.li].ATKL files ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[atomickule@cock.li].ATKL files ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-75-removal-restore-message.jpg)