Co można powiedzieć o Bip ransomware

Ransomware znany jako Bip ransomware jest klasyfikowany jako poważne zagrożenie, ze względu na ilość szkód, które może spowodować. Być może nigdy wcześniej go nie natknąłeś i może to być szczególnie zaskakujące, aby zobaczyć, co robi. Pliki będą niedostępne, jeśli zostały zaszyfrowane przez złośliwy program kodujący dane, który zwykle używa zaawansowanych algorytmów szyfrowania. Powodem tego złośliwego oprogramowania jest uważana za poważne zagrożenie, ponieważ nie zawsze jest możliwe, aby przywrócić pliki. Będziesz również oferowane kupić deszyfrator za pewną kwotę pieniędzy, ale nie jest to sugerowana opcja z kilku powodów.

Istnieje wiele przypadków, w których płacenie okupu nie prowadzi do przywrócenia pliku. Nie oczekuj, że przestępcy nie tylko zajmą pieniądze i poczują się zobowiązani do twojej pomocy. Pieniądze te finansowałyby również przyszłe projekty związane ze złośliwym oprogramowaniem. Czy rzeczywiście chcesz wspierać coś, co robi miliardy dolarów szkód. Ludzie są również coraz bardziej przyciąga do biznesu, ponieważ ilość ludzi, którzy spełniają wymagania dokonać szyfrowania danych złośliwy program bardzo dochodowy biznes. Inwestowanie kwoty, która jest wymagana od ciebie do niezawodnej kopii zapasowej byłoby lepiej, ponieważ jeśli kiedykolwiek napotkasz tego rodzaju sytuacji ponownie, można po prostu odblokować Bip ransomware dane z kopii zapasowej i nie martwić się o ich utratę. Jeśli kopia zapasowa została wykonana przed złapaniem infekcji, możesz po prostu usunąć Bip ransomware wirusa i przystąpić do odblokowywania Bip ransomware plików. Możesz również nie znać metod rozprzestrzeniania oprogramowania wymuszającego okup, a my wyjaśnimy najczęstsze metody w poniższych akapitach.

Jak rozprzestrzenia się ransomware

Złośliwe oprogramowanie do kodowania danych dołączone do wiadomości e-mail jest często widoczne jako załącznik lub podejrzana witryna pobierania. Dość duża liczba złośliwych programów kodujących pliki polega na tym, że użytkownicy pospiesznie otwierają załączniki wiadomości e-mail i nie muszą używać bardziej wyrafinowanych sposobów. Nie oznacza to jednak, że dystrybutorzy w ogóle nie stosują bardziej wyrafinowanych metod. Wszyscy przestępcy muszą zrobić, to dołączyć złośliwy plik do wiadomości e-mail, napisać wiarygodny tekst i fałszywie twierdzić, że pochodzą od godnej zaufania firmy / organizacji. Często można spotkać tematy o pieniądzach w tych e-mailach, jak te rodzaje wrażliwych tematów są to, co ludzie są bardziej podatne na objętych. Jest to nieco często, że zobaczysz wielkie nazwiska, takie jak Amazon używane, na przykład, jeśli Amazon wysłał e-mail z paragonem za zakup, że użytkownik nie pamięta, że on / ona nie waha się z otwarciem załączonego pliku. Kiedy masz do czynienia z e-maili, istnieją pewne rzeczy, na które należy zwrócić uwagę, jeśli chcesz chronić komputer. Sprawdź, czy znasz nadawcę przed otwarciem wysłanego załącznika, a jeśli nie jest ci znany, przyjrzyj się uważnie. A jeśli znasz je, sprawdź dokładnie adres e-mail, aby upewnić się, że to naprawdę oni. Te złośliwe wiadomości e-mail są również często pełne błędów gramatycznych. Innym godnym uwagi znakiem może być twoje imię jest nieobecny, jeśli, powiedzmy, że używasz Amazon i były do ciebie e-mail, nie będą używać uniwersalnych pozdrowienia jak Drogi Klient / Członek / Użytkownik, a zamiast tego wstawić nazwę, którą podałeś im. Słabe punkty na urządzeniu Programy podatne na ataki mogą być również używane jako ścieżka do urządzenia. Te luki w oprogramowaniu są często naprawiane szybko po ich znalezieniu, dzięki czemu nie mogą być używane przez złośliwe oprogramowanie. Jednak sądząc po rozprzestrzenianiu się WannaCry, wyraźnie nie każdy jest tak szybki, aby zaktualizować swoje programy. Zachęcamy do zainstalowania aktualizacji za każdym razem, gdy jest dostępna. Poprawki można ustawić tak, aby były instalowane automatycznie, jeśli te alerty są irytujące.

Co możesz zrobić ze swoimi danymi

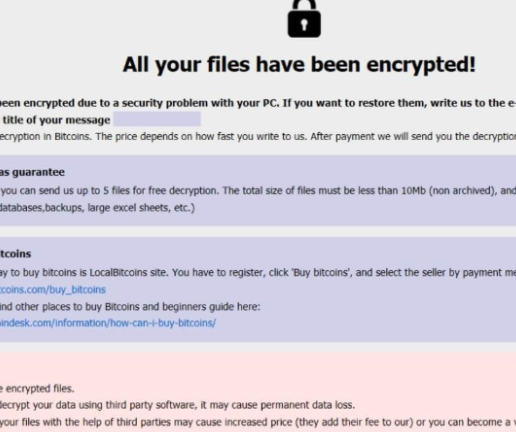

Gdy system zostanie zanieczyszczony złośliwym oprogramowaniem kodowania plików, wkrótce znajdziesz zaszyfrowane pliki. Początkowo może nie być jasne, co się dzieje, ale gdy pliki nie mogą być otwierane normalnie, przynajmniej wiesz, że coś jest nie tak. Wszystkie zaszyfrowane pliki będą miały dołączone rozszerzenie, które może pomóc ludziom dowiedzieć się nazwy złośliwego oprogramowania kodującego pliki. Zaawansowane algorytmy szyfrowania mogły być używane do kodowania plików, co może oznaczać, że nie można ich odszyfrować. Notatka o okupie zostanie umieszczona w folderach zawierających pliki lub pojawi się na pulpicie, i powinna wyjaśnić, że twoje pliki zostały zablokowane i jak można je przywrócić. Proponowany deszyfrator nie będzie oczywiście za darmo. Kwota okupu powinna być określona w nocie, ale w niektórych przypadkach ofiary są proszone o wysłanie e-maila, aby ustalić cenę, może wahać się od kilkudziesięciu dolarów do ewentualnie kilkuset. Z powodów, o których mówiliśmy powyżej, nie zachęcamy do płacenia okupu. Składanie wniosków powinno być ostatecznością. Staraj się pamiętać, może nie pamiętasz. Dostępny może być również bezpłatny deszyfrator. Jeśli specjalista od złośliwego oprogramowania może złamać ransomware, może zwolnić darmowe deszyfratory. Pamiętaj o tym, zanim jeszcze pomyślisz o płaceniu cyberoszustom. Jeśli użyjesz części tej sumy, aby kupić kopię zapasową, nie zostaniesz ponownie umieszczony w takiej sytuacji, ponieważ twoje pliki zostaną zapisane w bezpiecznym miejscu. Jeśli kopia zapasowa została utworzona przed infekcją, można przywrócić pliki po odinstalowaniu Bip ransomware wirusa. Zapoznaj się z rozprzestrzenianiem się oprogramowania ransomware, aby uniknąć go w przyszłości. Upewnij się, że oprogramowanie jest aktualizowane za każdym razem, gdy aktualizacja staje się dostępna, nie otwierasz losowych załączników wiadomości e-mail i ufasz tylko bezpiecznym źródłom w przypadku pobierania.

Bip ransomware Usuwania

Jeśli ransomware nadal pozostaje, należy zastosować narzędzie chroniące przed złośliwym oprogramowaniem, aby je zakończyć. Ręczne naprawianie Bip ransomware wirusa nie jest prostym procesem i może prowadzić do dalszego uszkodzenia urządzenia. Jeśli nie chcesz wyrządzić dodatkowe szkody, użyj programu do usuwania złośliwego oprogramowania. Oprogramowanie jest nie tylko w stanie pomóc ci zająć się infekcją, ale może zatrzymać wprowadzanie złośliwego oprogramowania do kodowania danych w przyszłości. Po zainstalowaniu programu chroniącego przed złośliwym oprogramowaniem wystarczy zeskanować urządzenie, a jeśli zagrożenie zostanie zidentyfikowane, pozwól mu się go pozbyć. Należy pamiętać, że narzędzie chroniące przed złośliwym oprogramowaniem nie ma możliwości przywracania danych. Po oczyszczeniu komputera należy przywrócić normalne użycie komputera.

Offers

Pobierz narzędzie do usuwaniato scan for Bip ransomwareUse our recommended removal tool to scan for Bip ransomware. Trial version of provides detection of computer threats like Bip ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Bip ransomware w trybie awaryjnym z obsługą sieci.

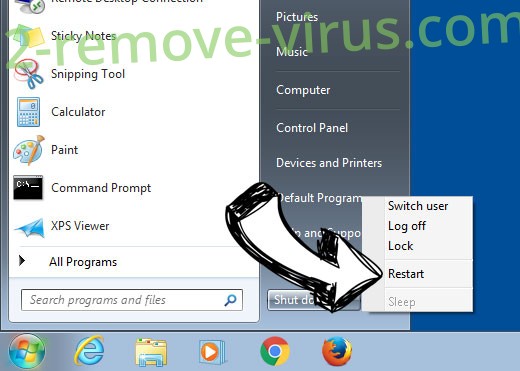

Usunąć Bip ransomware z Windows 7/Windows Vista/Windows XP

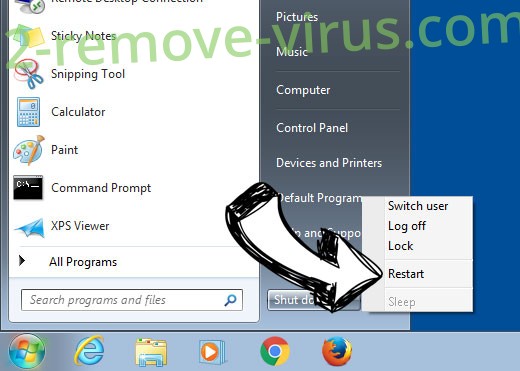

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

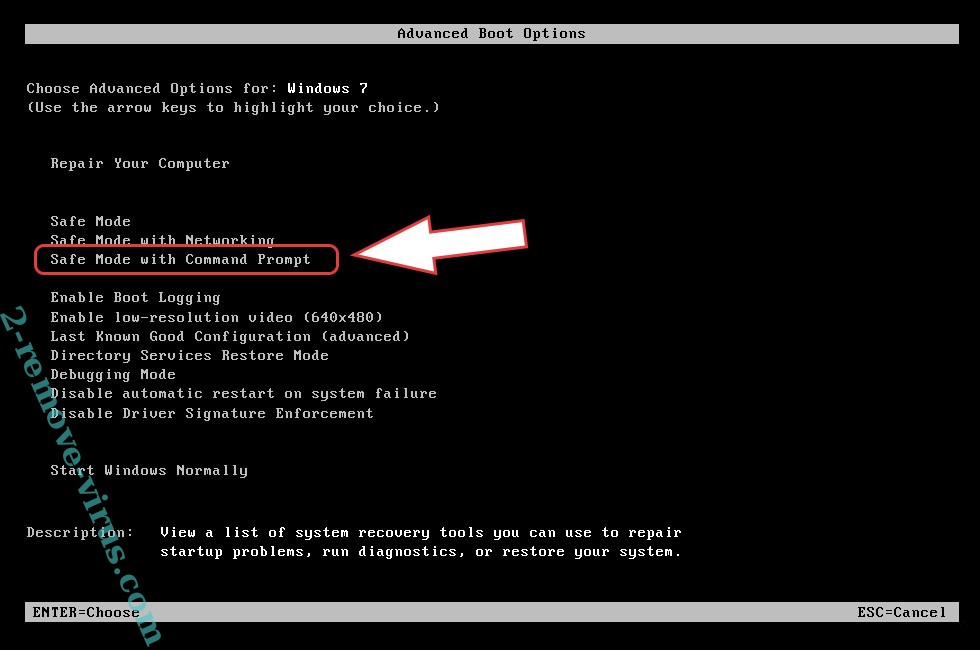

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Bip ransomware

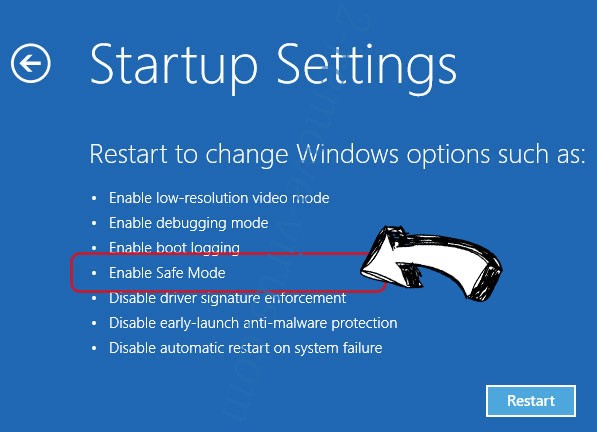

Usunąć Bip ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Bip ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

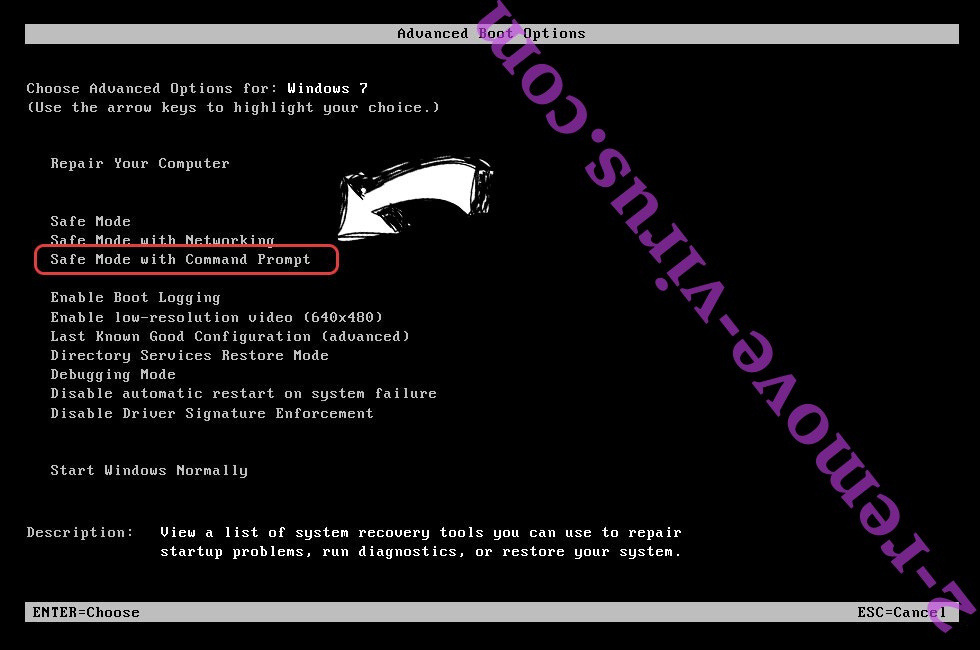

Usunąć Bip ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

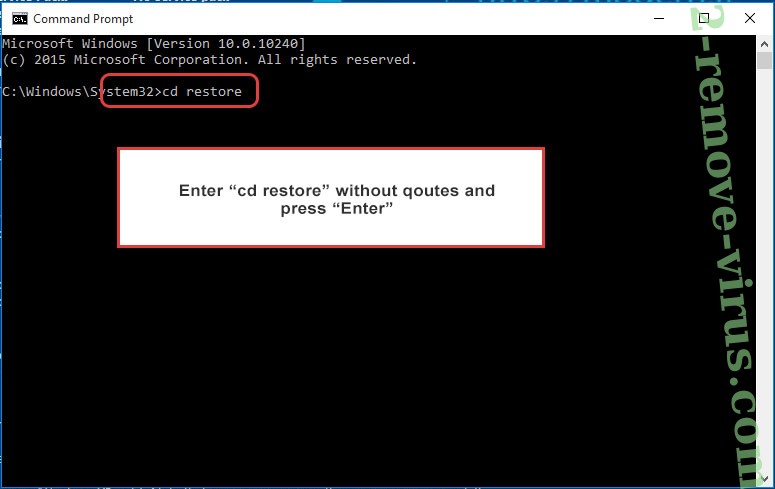

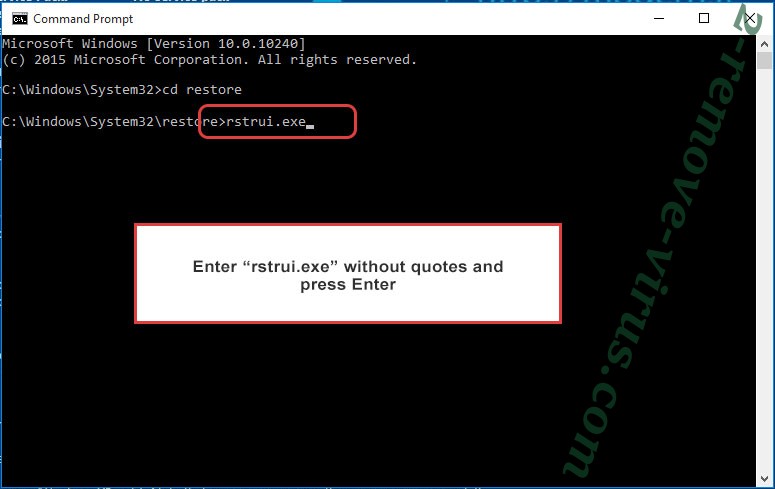

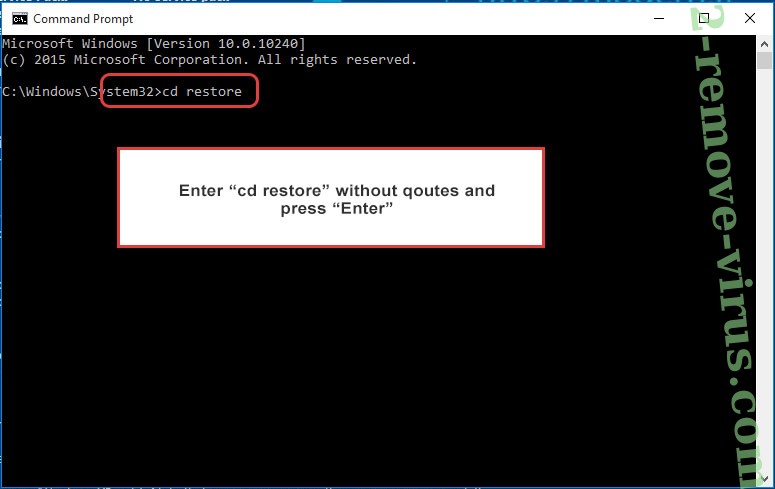

- Wpisz cd restore i naciśnij Enter.

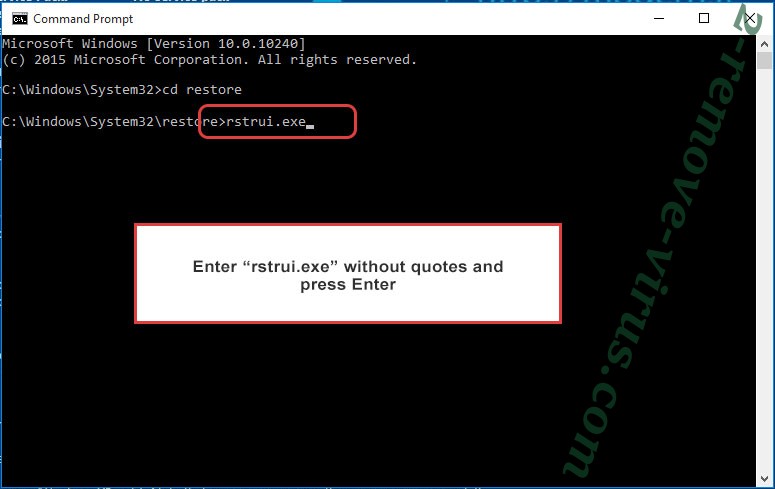

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

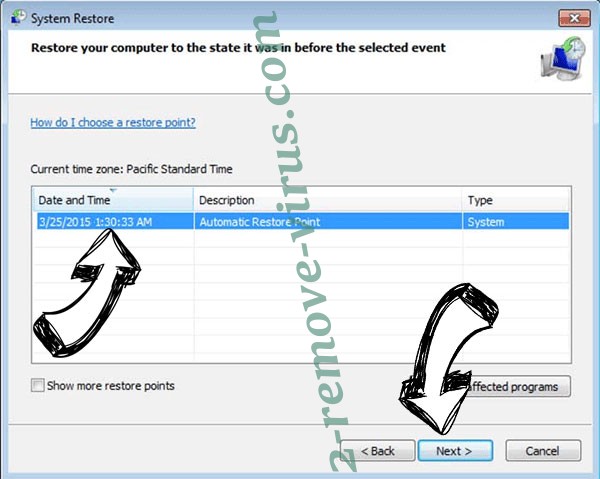

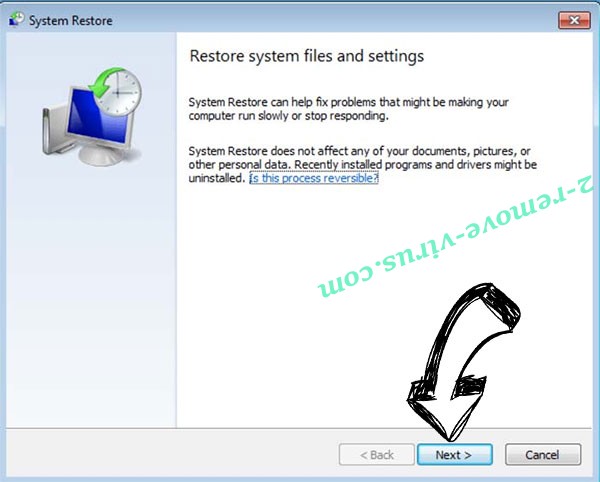

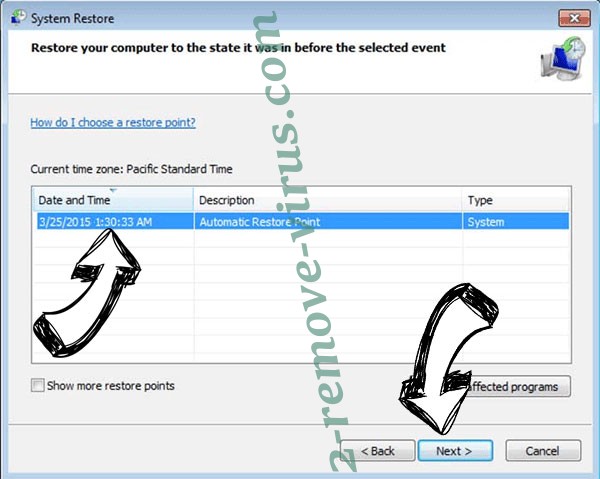

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

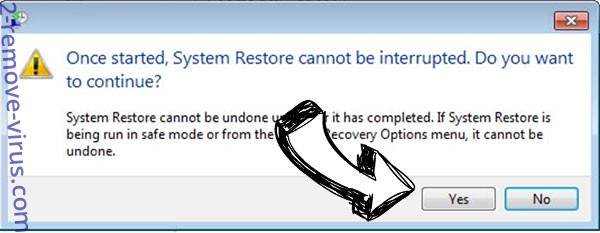

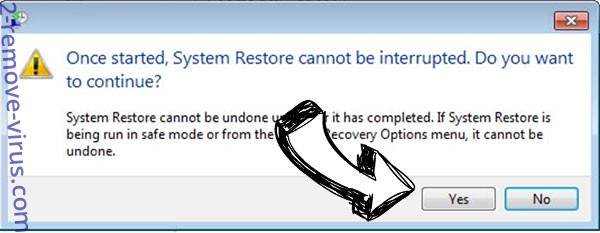

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Bip ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

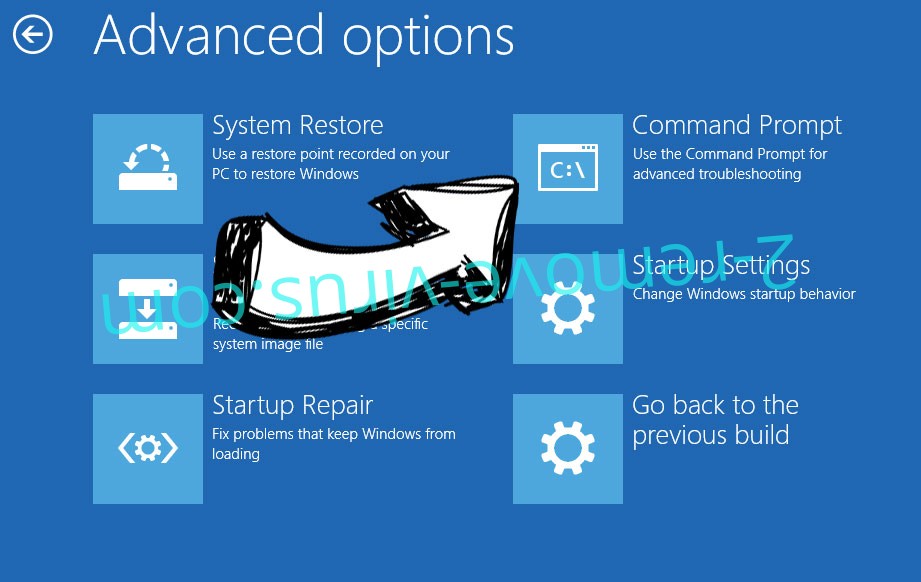

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.