Czy jest to ciężka infekcja

Ransomware znany jako .Caley ransomware jest sklasyfikowany jako poważne zakażenie, ze względu na ilość szkód, które może spowodować. Dane szyfrujące złośliwe oprogramowanie nie jest coś, co każdy wpadł wcześniej, a jeśli właśnie napotkał go teraz, dowiesz się, ile szkód może przynieść z pierwszej ręki. Ransomware używa zaawansowanych algorytmów szyfrowania do szyfrowania plików, a po ich zablokowaniu nie będzie można ich otworzyć.

Jest to uważane za bardzo niebezpieczną infekcję, ponieważ zablokowane pliki ransomware nie zawsze można odszyfrować. Będziesz mieć możliwość płacenia okupu za deszyfrator, ale to nie jest najmądrzejszy pomysł. Odszyfrowywanie plików, nawet jeśli płacisz nie jest gwarantowana, więc możesz po prostu wydać pieniądze za nic. Pamiętaj, że spodziewasz się, że cyberoszuści poczują się zobowiązani do pomocy w odzyskaniu plików, kiedy nie muszą. Dodatkowo, że pieniądze pomogą przyszłych projektów ransomware i złośliwego oprogramowania. Czy naprawdę chcesz wspierać rodzaj działalności przestępczej, która wyrządza miliardy szkód. Im więcej ofiar płaci, tym bardziej przynosi zyski, tym coraz więcej ludzi przyciąga. Inwestowanie tych pieniędzy w niezawodną kopię zapasową byłoby lepsze, ponieważ jeśli kiedykolwiek ponownie znajdziesz się w takiej sytuacji, nie musisz się martwić o utratę plików, ponieważ możesz po prostu odzyskać je z kopii zapasowej. Następnie można po prostu zakończyć .Caley ransomware i przywrócić dane. Jeśli nie masz pewności co do tego, w jaki sposób masz zanieczyszczenia, wyjaśnimy najczęstsze metody rozprzestrzeniania się w poniższym akapicie.

Metody dystrybucji oprogramowania ransomware

Dane szyfrujące złośliwe oprogramowanie zwykle rozprzestrzenia się za pośrednictwem załączników spamu, szkodliwych pobrań i zestawów exploitów. Ponieważ istnieje wiele osób, które są zaniedbania o otwieranie załączników e-mail lub pobieranie plików z wątpliwych źródeł, dystrybutorzy ransomware nie muszą myśleć o sposobach, które są bardziej wyrafinowane. Bardziej wyrafinowane sposoby mogą być używane, jak również, choć nie są one tak popularne. Hakerzy piszą dość przekonujący e-mail, używając nazwy znanej firmy lub organizacji, dołączają złośliwe oprogramowanie do wiadomości e-mail i wysyłają je. Te e-maile często wspominają o pieniądzach, ponieważ ze względu na delikatność tematu, ludzie są bardziej podatni na ich otwieranie. Dość często zobaczysz wielkie nazwiska, takie jak Amazon używane, na przykład, jeśli Amazon wysłał e-mail z potwierdzeniem zakupu, że użytkownik nie przypomina sobie dokonywania, on / ona natychmiast otworzyć załączony plik. Kiedy masz do czynienia z wiadomościami e-mail, istnieją pewne rzeczy, na które należy zwrócić uwagę, jeśli chcesz chronić swój komputer. Sprawdź, czy znasz nadawcę przed otwarciem pliku dodanego do wiadomości e-mail, a jeśli nie są ci znane, sprawdź je dokładnie. Nie spiesz się, aby otworzyć załącznik tylko dlatego, że nadawca wydaje się prawdziwy, najpierw będziesz musiał dokładnie sprawdzić, czy adres e-mail pasuje do rzeczywistego adresu e-mail nadawcy. Bądź na poszukiwania oczywistych błędów gramatycznych, są one często rażące. Należy również sprawdzić, jak się adresowane, jeśli jest to nadawca, który zna Twoje imię i nazwisko, zawsze będzie zawierać twoje imię i nazwisko w powitaniu. Plik szyfrujący złośliwe oprogramowanie może również zainfekować przy użyciu niezałatanych luk w zabezpieczeniach znalezionych w programach komputerowych. Te słabe punkty w oprogramowaniu są zazwyczaj naprawiane szybko po ich wykryciu, aby złośliwe oprogramowanie nie mogły z nich korzystać. Mimo to, z tego czy innego powodu, nie każdy instaluje te aktualizacje. Ważne jest, aby regularnie łatać oprogramowanie, ponieważ jeśli luka jest poważna, może być używana przez złośliwe oprogramowanie. Aktualizacje mogą być ustawione na automatyczne instalowanie, jeśli okaże się, że te alerty są uciążliwe.

Jak się zachowuje

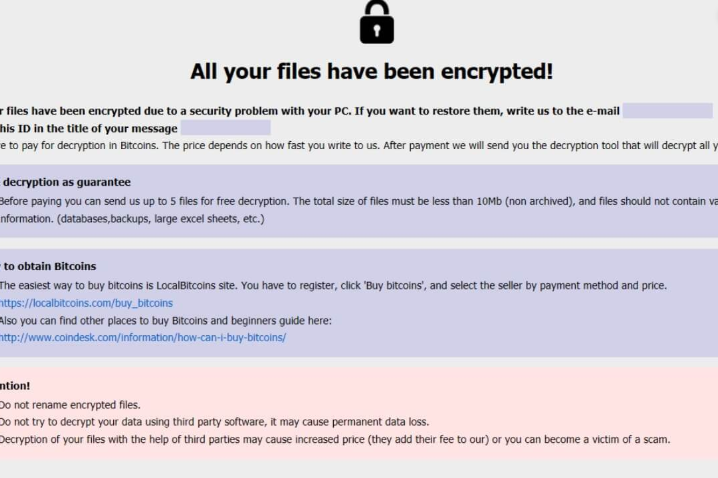

Jak tylko ransomware dostanie się do komputera, będzie szukać niektórych typów plików, a gdy je znajdzie, zakoduje je. Twoje pliki nie będą dostępne, więc nawet jeśli nie zauważysz procesu szyfrowania, dowiesz się w końcu. Pliki, które zostały zaszyfrowane, będą miały dziwne rozszerzenie pliku, które zwykle pomaga użytkownikom rozpoznać, które ransomware mają. Twoje dane mogły zostać zaszyfrowane przy użyciu zaawansowanych algorytmów szyfrowania i istnieje prawdopodobieństwo, że mogą być zablokowane na stałe. Po zaszyfrowaniu wszystkich plików na komputerze zostanie umieszczone powiadomienie o okupu, które powinno do pewnego stopnia wyjaśnić, co się wydarzyło i jak powinieneś postępować. Zaproponują ci program deszyfrowania, który nie przyjdzie za darmo. Notatka powinna wyraźnie wyświetlać cenę za narzędzie do odszyfrowywania, ale jeśli tak się nie stanie, da Ci możliwość skontaktowania się z przestępcami w celu skonfigurowania ceny. Jak już wiesz, płacenie nie jest opcją, którą sugerowalibyśmy. Płacenie powinno być ostatecznością. Spróbuj zapamiętać, czy kiedykolwiek wykonano kopię zapasową, pliki mogą być gdzieś przechowywane. Lub, jeśli szczęście jest po Twojej stronie, darmowe oprogramowanie do odszyfrowywania może być dostępne. Badacze złośliwego oprogramowania mogą być w stanie odszyfrować ransomware, dlatego mogą opracować bezpłatne narzędzie. Zanim podejmiesz decyzję o zapłaceniu, poszukaj narzędzia do odszyfrowywania. Użycie tej sumy do tworzenia kopii zapasowej może być bardziej przydatne. Jeśli kopia zapasowa została utworzona przed zakażeniem, możesz przystąpić do odzyskiwania plików po zakończeniu .Caley ransomware działania wirusa. W przyszłości staraj się unikać ransomware i możesz to zrobić, zapoznając się, jak się rozprzestrzenia. Przynajmniej nie otwieraj załączników wiadomości e-mail w lewo i w prawo, aktualizuj programy i pobieraj tylko ze źródeł, którym wiesz, że możesz zaufać.

.Caley ransomware Usuwania

Jeśli ransomware nadal pozostaje, oprogramowanie chroniące przed złośliwym oprogramowaniem powinno być używane do jego zakończenia. Ręczne .Caley ransomware naprawienie nie jest łatwym procesem i może prowadzić do dodatkowych szkód w komputerze. Przejście z opcją automatyczną byłoby znacznie lepszym wyborem. Tego typu programy są wykonane z zamiarem wykrywania lub nawet zapobiegania tego rodzaju infekcji. Wybierz narzędzie chroniące przed złośliwym oprogramowaniem, które najlepiej pasuje do tego, czego potrzebujesz, pobierz je i pozwól mu skanować urządzenie w poszukiwaniu zagrożenia po jego zainstalowaniu. Nie oczekuj, że narzędzie chroniące przed złośliwym oprogramowaniem pomoże Ci w odzyskaniu plików, ponieważ nie będzie w stanie tego zrobić. Jeśli szkodliwy program szyfrujący dane został całkowicie zakończony, przywróć pliki z miejsca, w którym są przechowywane, a jeśli go nie masz, zacznij z niego korzystać.

Offers

Pobierz narzędzie do usuwaniato scan for .Caley ransomwareUse our recommended removal tool to scan for .Caley ransomware. Trial version of provides detection of computer threats like .Caley ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .Caley ransomware w trybie awaryjnym z obsługą sieci.

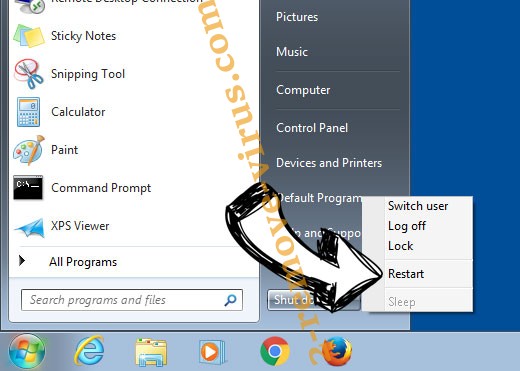

Usunąć .Caley ransomware z Windows 7/Windows Vista/Windows XP

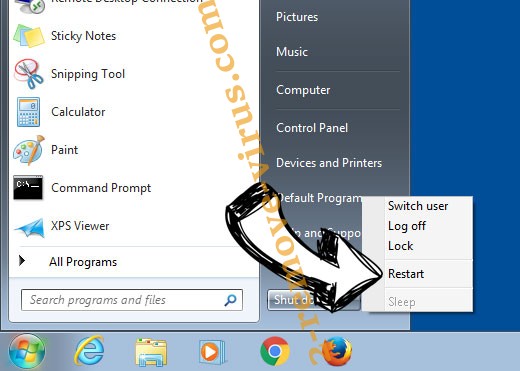

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

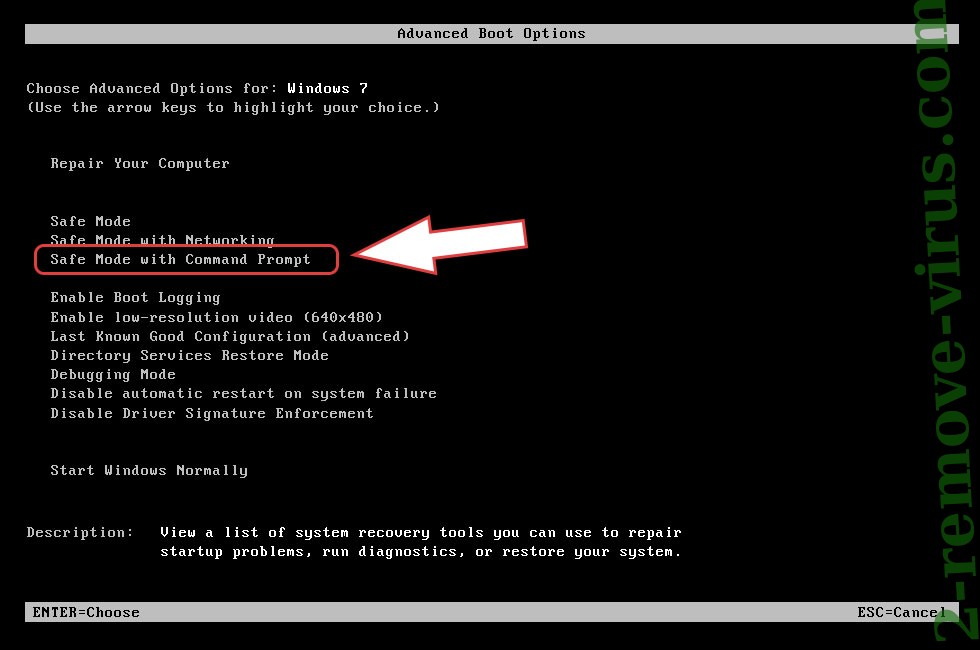

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .Caley ransomware

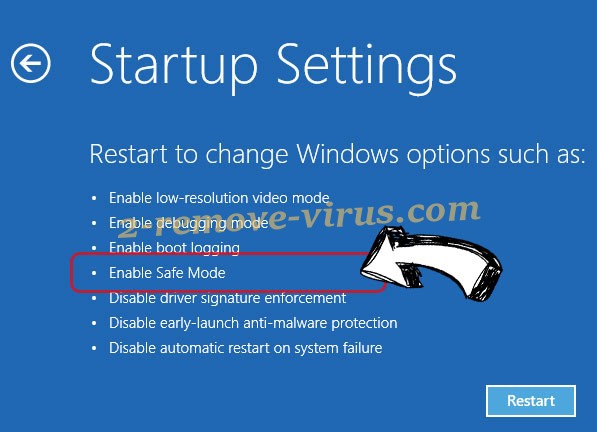

Usunąć .Caley ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .Caley ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

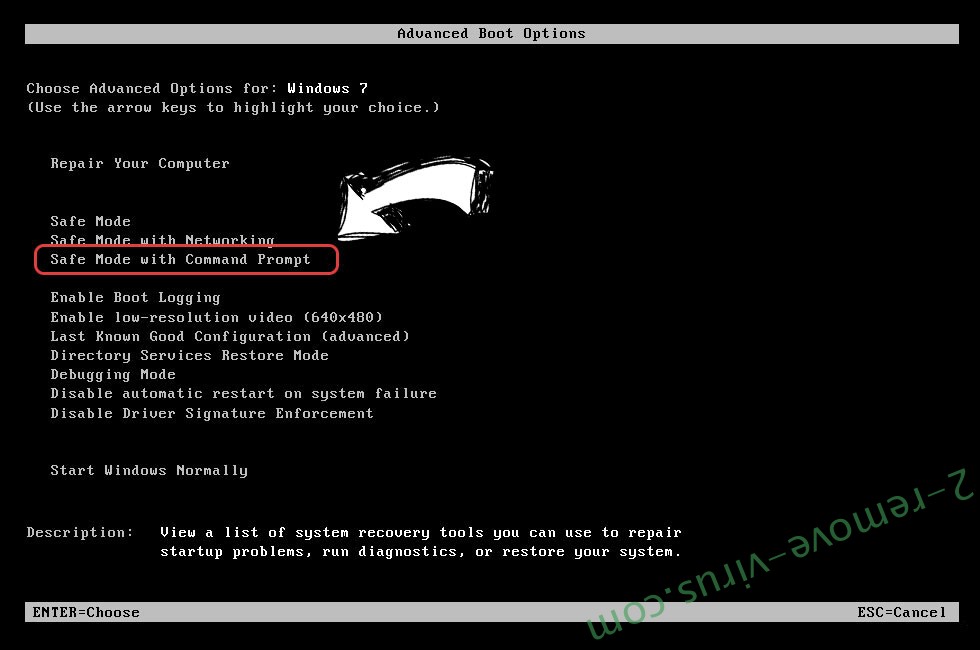

Usunąć .Caley ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

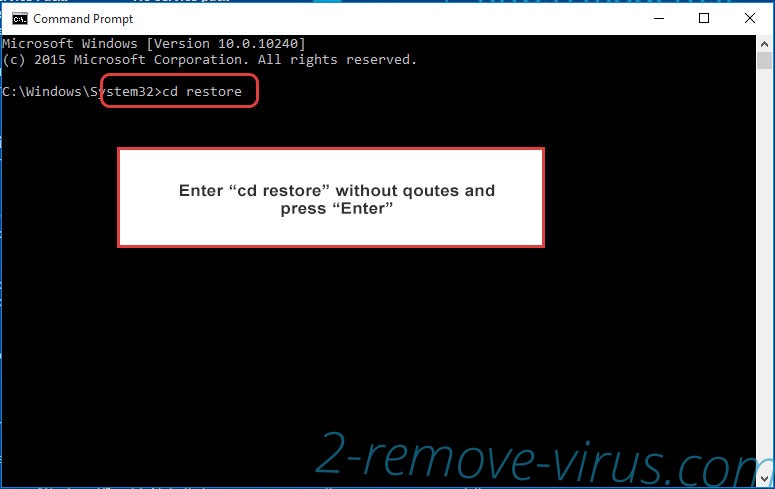

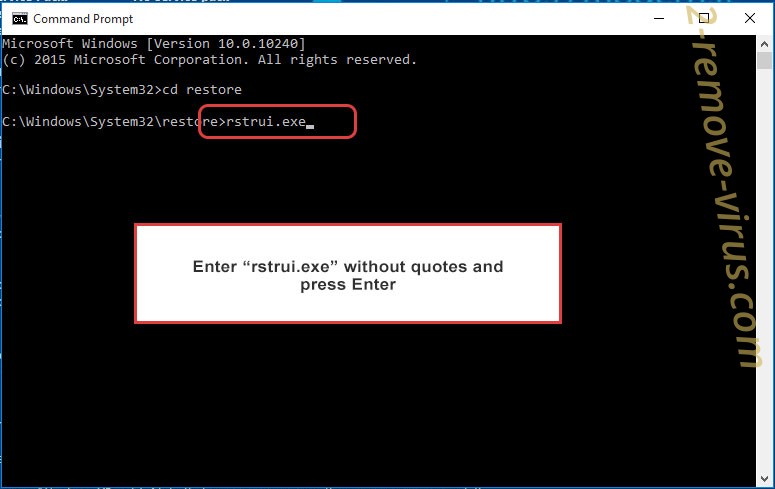

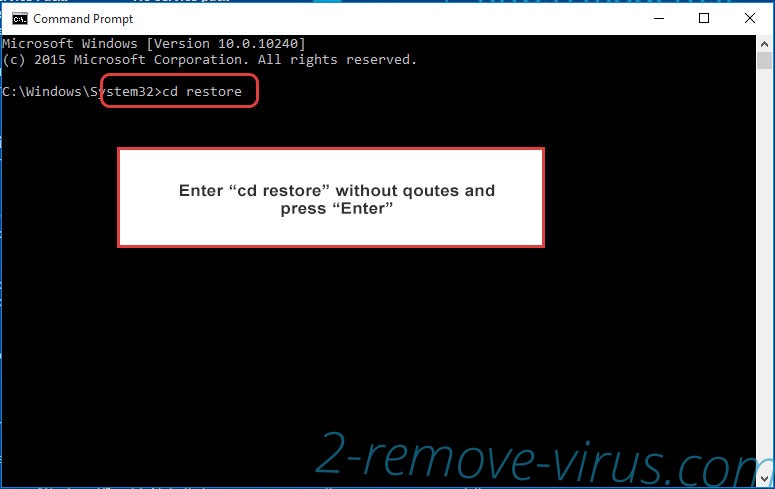

- Wpisz cd restore i naciśnij Enter.

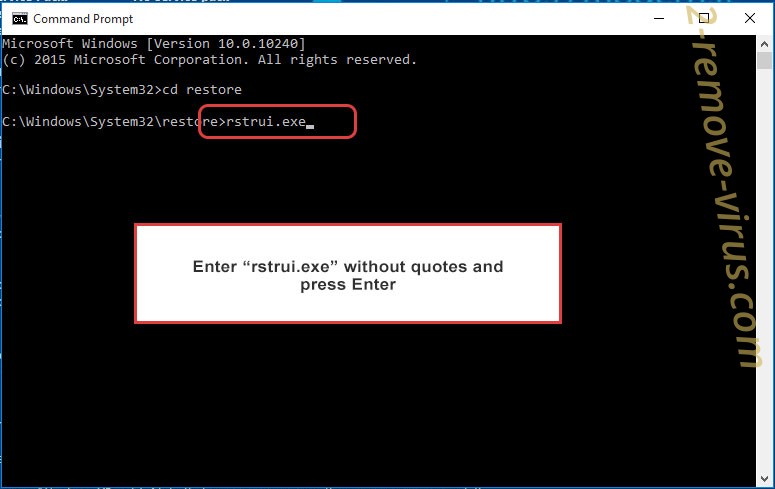

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

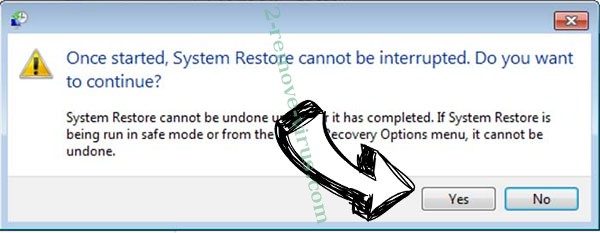

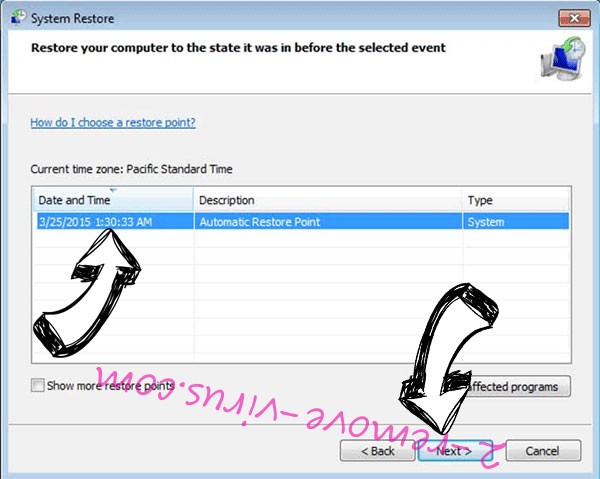

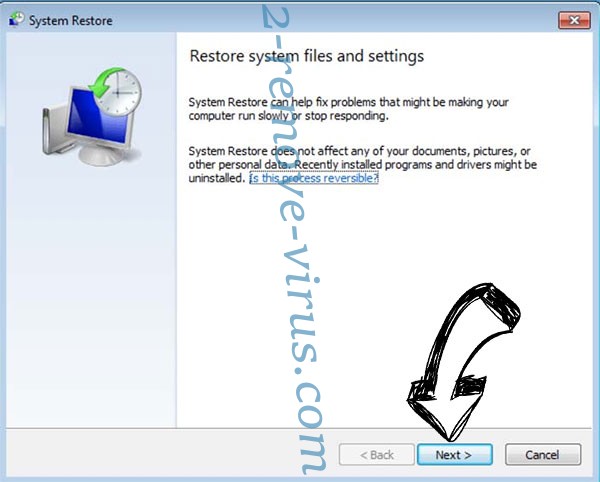

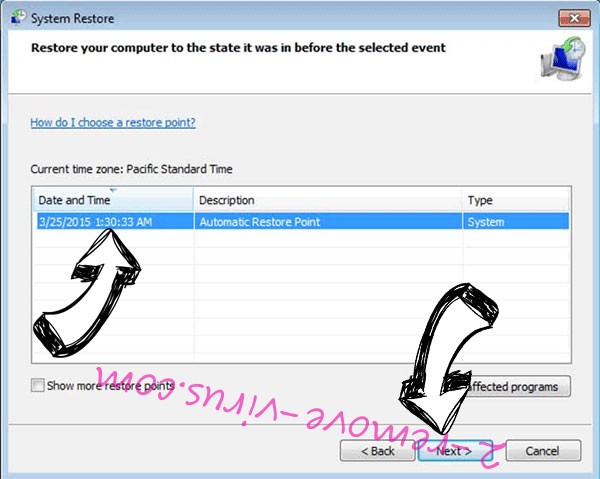

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

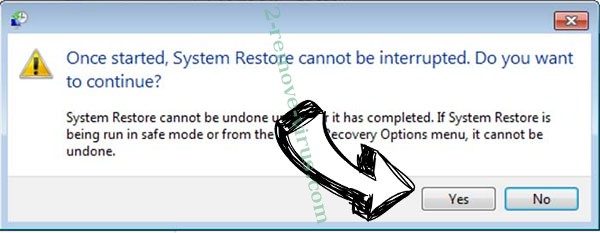

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .Caley ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

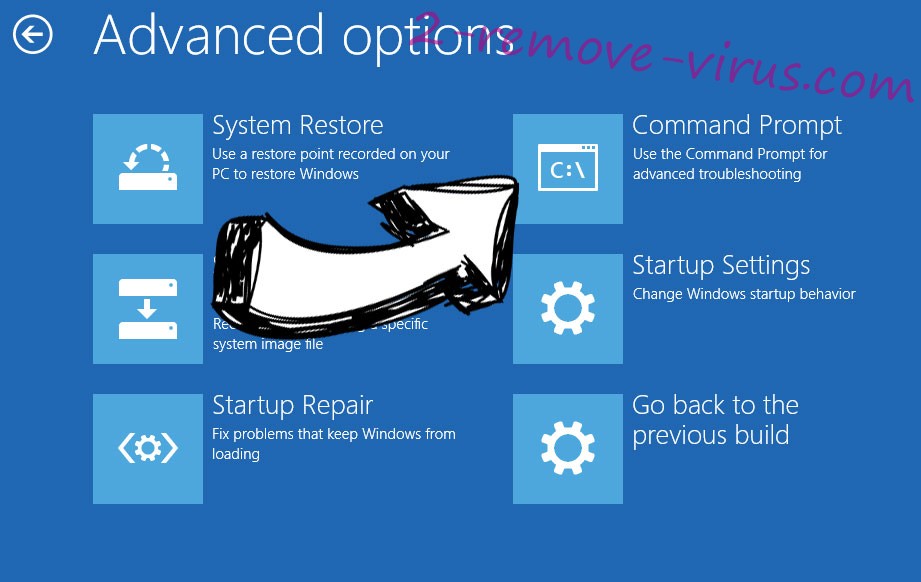

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.