O .CCryptor file ransomware wirusie

Ransomware znany jako .CCryptor file ransomware jest sklasyfikowany jako poważne zagrożenie, ze względu na ewentualne szkody może zrobić do urządzenia. Malware kodowania danych nie jest czymś, co każdy człowiek słyszał, a jeśli jest to Twój pierwszy raz napotykają, dowiesz się, jak wiele szkód może przynieść z pierwszej ręki. Jeśli do szyfrowania plików użyto silnego algorytmu szyfrowania, zostaną one zablokowane, co oznacza, że nie będzie można uzyskać do nich dostępu. Ponieważ ransomware może doprowadzić do trwałej utraty danych, ten rodzaj infekcji jest bardzo niebezpieczne.

Narzędzie odszyfrowywania będą oferowane przez cyberzłodziei, ale kupowanie nie jest to coś, co sugeruje. Istnieje wiele przypadków, w których płacenie okupu nie oznacza przywrócenie pliku. Byłbym zaskoczony, jeśli cyberzłodziei nie tylko zabrać swoje pieniądze i czuć obowiązek dekodowania danych. Przyszłe działania tych cyberprzestępców byłyby również wspierane przez te pieniądze. Kodowanie danych złośliwy program już nie $5 000 000 000 warte uszkodzenia różnych firm w 2017, i to tylko oszacowanie. Ludzie są również coraz bardziej przyciąga do całej działalności, ponieważ ilość ludzi, którzy płacą okupu zrobić ransomware bardzo opłacalne. Inwestowanie pieniędzy, które są wymagane, aby zapłacić do pewnego rodzaju kopii zapasowej może być mądrzejszy opcji, ponieważ utrata danych nie będzie możliwość ponownie. Jeśli kopia zapasowa została wykonana przed plik kodowania złośliwego oprogramowania zainfekowane urządzenie, można po prostu odinstalować .CCryptor file ransomware i odzyskać dane. Jeśli jesteś mylić o tym, jak zagrożenie udało się dostać do urządzenia, najczęściej metody zostaną omówione w poniższym akapicie.

Sposoby dystrybucji oprogramowania ransomware

Załączniki e-mail, exploity i złośliwe pliki do pobrania są najczęstszymi metodami kodowania złośliwego oprogramowania. Duża liczba danych kodowania szkodliwych programów polegać na użytkowników pośpiechnie otwierania załączników e-mail i bardziej wyrafinowane sposoby nie są konieczne. Niemniej jednak, niektóre złośliwe oprogramowanie kodowania danych może być rozpowszechniane przy użyciu bardziej wyrafinowanych metod, które wymagają więcej czasu i wysiłku. Wszyscy hakerzy muszą zrobić, to użyć słynnej nazwy firmy, napisać wiarygodne e-mail, dodać zainfekowany plik do wiadomości e-mail i wysłać go do przyszłych ofiar. Tematy o pieniądze często może być wpadł jak użytkownicy są bardziej prawdopodobne, aby otworzyć te typy wiadomości e-mail. To dość często, że zobaczysz duże nazwy firm, takich jak Amazon używane, na przykład, jeśli Amazon pocztą elektroniczną kogoś pokwitowania zakupu, że użytkownik nie zrobił, on/ona natychmiast otworzyć załączonego pliku. Gdy masz do czynienia z e-maili, istnieją pewne rzeczy, aby spojrzeć na, jeśli chcesz chronić swój komputer. Co najważniejsze, sprawdzić, czy nadawca jest zaznajomiony z Tobą przed otwarciem załączonego pliku wysłali, a jeśli ich nie znasz, sprawdź je uważnie. Nawet jeśli znasz nadawcę, nie spiesz się, najpierw zbadaj adres e-mail, aby upewnić się, że jest prawdziwy. Błędy gramatyczne są również znak, że e-mail nie może być to, co myślisz. Pozdrowienia używane mogą być również pojęcia, prawdziwe firmy e-mail na tyle ważne, aby otworzyć będzie używać swojego imienia w pozdrowienie, zamiast uniwersalnego klienta lub członka. Słabe punkty w urządzeniu mogą być również wykorzystywane do infekcji. Oprogramowanie jest wyposażone w słabe punkty, które mogą być używane do zanieczyszczania urządzenia, ale normalnie, deweloperzy oprogramowania je patch. Jak wykazano przez WannaCry, jednak nie każdy jest to, że szybkie, aby zainstalować te aktualizacje dla swojego oprogramowania. Sytuacje, w których złośliwe oprogramowanie używa luk w zabezpieczeniach, dlatego ważne jest, aby programy regularnie dostają poprawki. Aktualizacje można zainstalować automatycznie, jeśli okaże się, że te powiadomienia uciążliwe.

Co robi

Jeśli dane szyfrujące złośliwe oprogramowanie dostanie się do urządzenia, będzie on szukał niektórych typów plików i po ich zidentyfikowaniu, będzie je zablokować. Pliki nie będą dostępne, więc nawet jeśli nie zdają sobie sprawy, co się dzieje początkowo, będziesz wiedział, że coś nie jest w końcu. Wszystkie pliki podlegające usterce będą miały dołączone rozszerzenie, które może pomóc użytkownikom w znalezieniu nazwy złośliwego oprogramowania do kodowania danych. Niestety, pliki mogą być trwale szyfrowane, jeśli zaimplementowano silny algorytm szyfrowania. Powiadomienie okupu zostanie umieszczone w folderach zawierających pliki lub pojawi się na pulpicie, a to powinno wyjaśnić, w jaki sposób można przywrócić pliki. Co oni zaproponują Ci jest użycie ich odszyfrować, co będzie kosztować. Notatka powinna jasno wyjaśnić, ile kosztuje odszyfrujący, ale jeśli nie, to daje sposób, aby skontaktować się z oszustów, aby ustawić cenę. Nie trzeba dodawać, że płacenie okup nie jest zalecane. Starannie rozważyć wszystkie inne alternatywy, zanim nawet myśleć o przestrzeganiu wymagań. Spróbuj przypomnieć, czy niedawno kopii zapasowej plików gdzieś, ale zapomniane. W niektórych przypadkach użytkownicy mogą nawet zlokalizować wolne odszyfrować. Specjaliści od złośliwego oprogramowania mogą okazjonalnie rozwijać darmowe programy odszyfrowywania, jeśli są w stanie złamać plik szyfrujący złośliwe oprogramowanie. Spójrz na tę opcję i tylko wtedy, gdy jesteś pewny, że nie ma wolnego narzędzia odszyfrowywania, należy nawet rozważyć spełnienie wymagań. Korzystanie z tych pieniędzy na wiarygodną kopię zapasową może zrobić więcej dobrego. Jeśli utworzono kopię zapasową przed infekcją, może przystąpić do odzyskiwania danych po wymazaniu .CCryptor file ransomware wirusa. W przyszłości upewnij się, że unikniesz szyfrowania szkodliwego oprogramowania i możesz to zrobić, zapoznając się z tym, jak jest rozpowszechniany. Co najmniej, Zatrzymaj otwieranie załączników e-mail losowo, utrzymać oprogramowanie na bieżąco, i tylko pobrać z rzeczywistych źródeł.

.CCryptor file ransomware Usuwania

Jeśli malware kodowania danych jest nadal w urządzeniu, oprogramowanie do usuwania złośliwego oprogramowania powinny być używane do jej zakończenia. Jeśli próbujesz usunąć .CCryptor file ransomware wirusa ręcznie, może skończyć się szkody systemu dalej, więc nie polecam go. Korzystanie z programu anty-malware jest mądrzejszy decyzji. To może również pomóc w zapobieganiu tego typu zakażeń w przyszłości, oprócz pomaga usunąć ten jeden. Więc spójrz na to, co odpowiada Twoim wymaganiom, zainstalować go, skanowanie systemu i po zaszyfrowaniu pliku malware znajduje, zakończyć go. Jednak program nie jest zdolny do przywracania danych, więc nie zdziw się, że pliki pozostają zaszyfrowane. Jeśli jesteś pewny, że system jest czysty, idź odblokować .CCryptor file ransomware pliki z kopii zapasowej.

Offers

Pobierz narzędzie do usuwaniato scan for .CCryptor file ransomwareUse our recommended removal tool to scan for .CCryptor file ransomware. Trial version of provides detection of computer threats like .CCryptor file ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .CCryptor file ransomware w trybie awaryjnym z obsługą sieci.

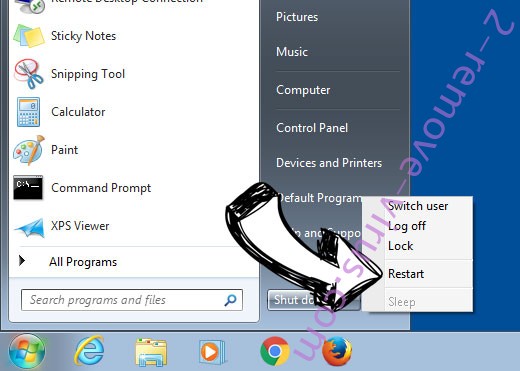

Usunąć .CCryptor file ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .CCryptor file ransomware

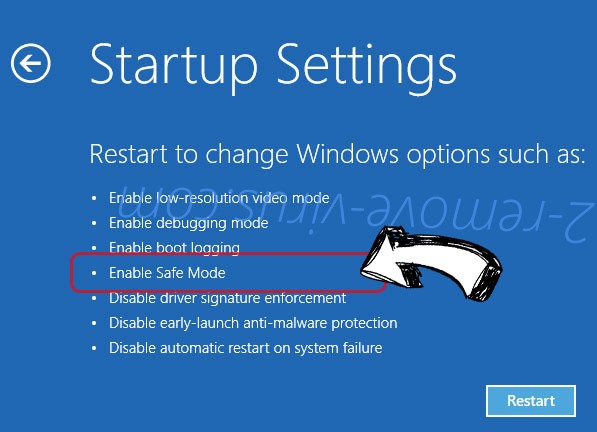

Usunąć .CCryptor file ransomware z Windows 8 i Windows 10

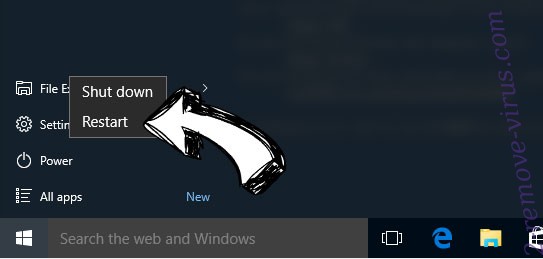

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .CCryptor file ransomware

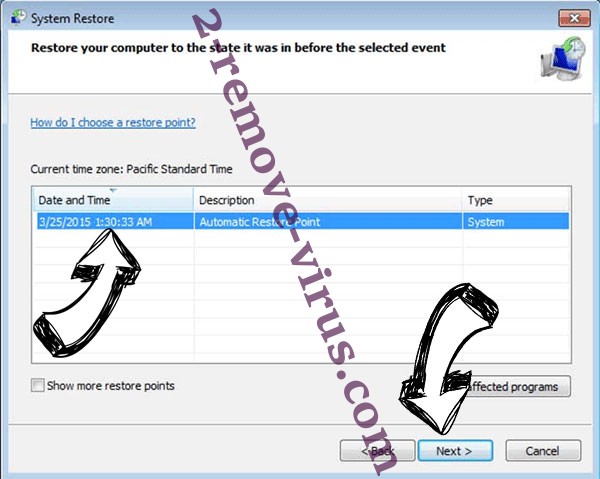

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

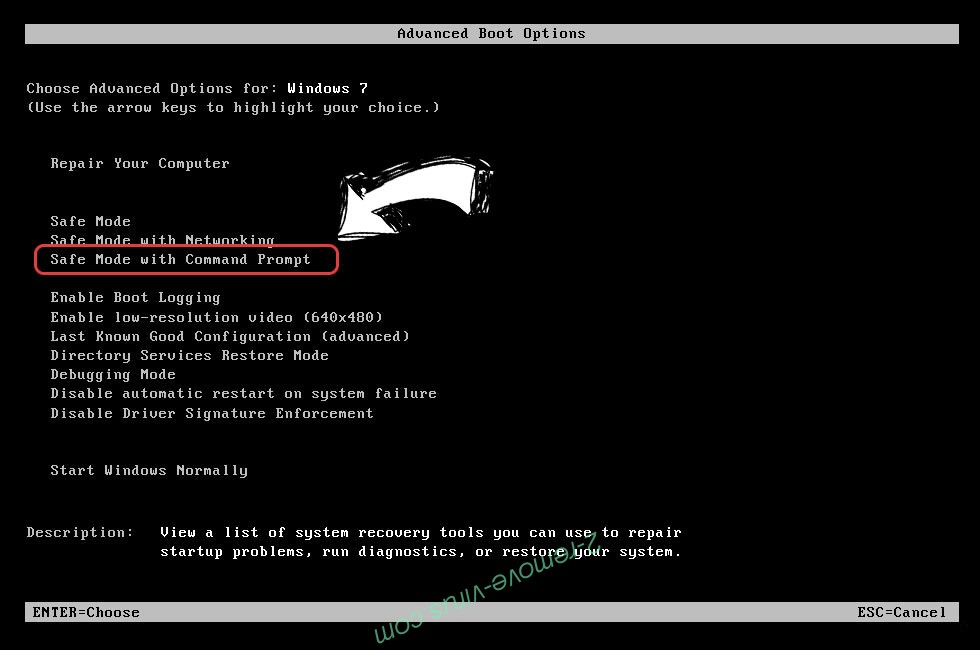

Usunąć .CCryptor file ransomware z Windows 7/Windows Vista/Windows XP

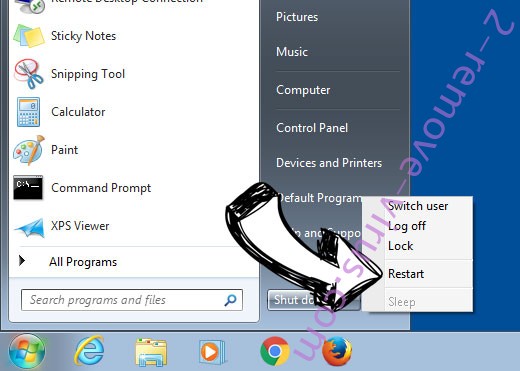

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

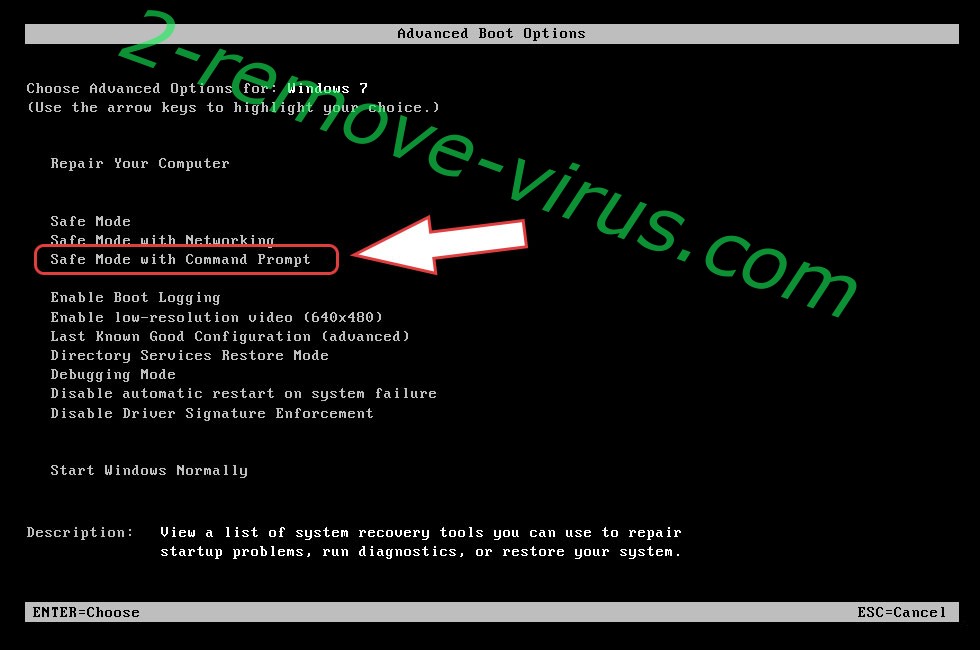

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

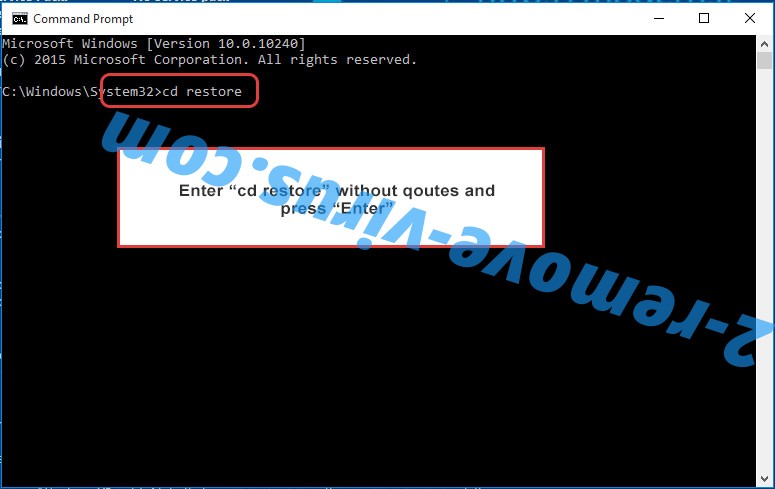

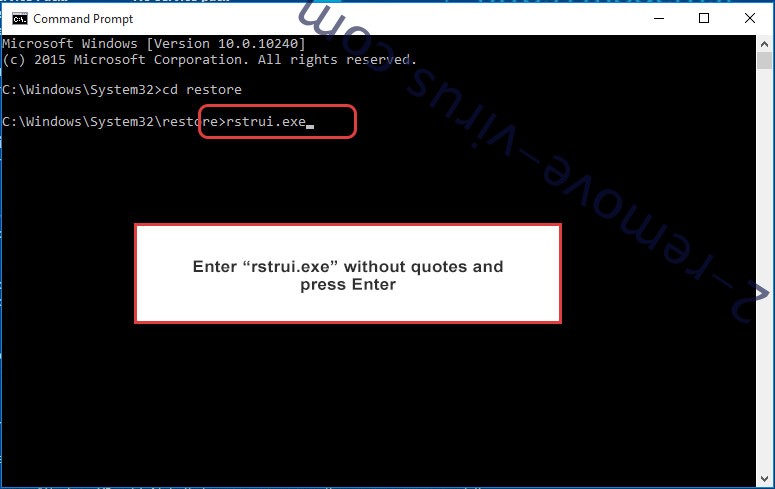

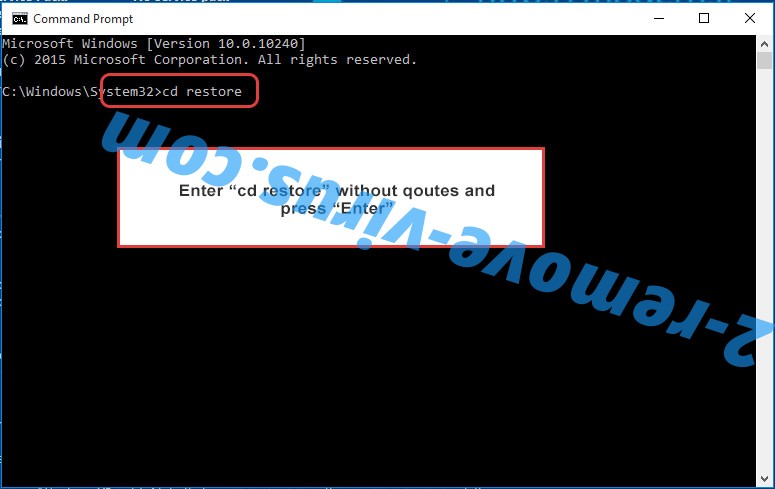

- Wpisz cd restore i naciśnij Enter.

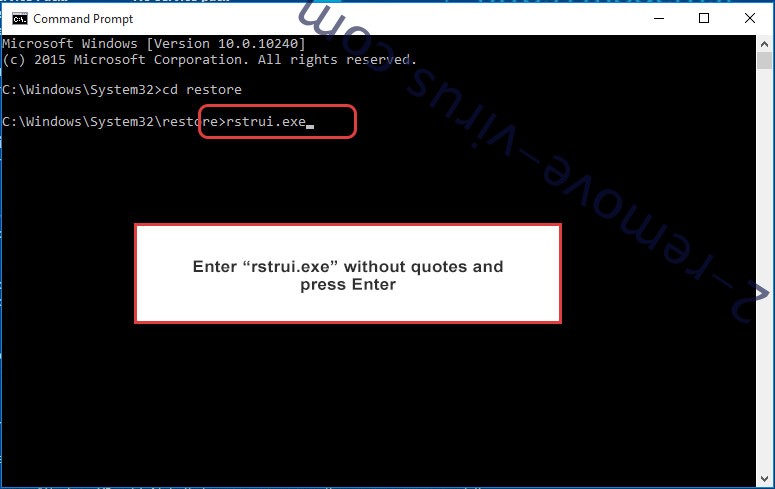

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

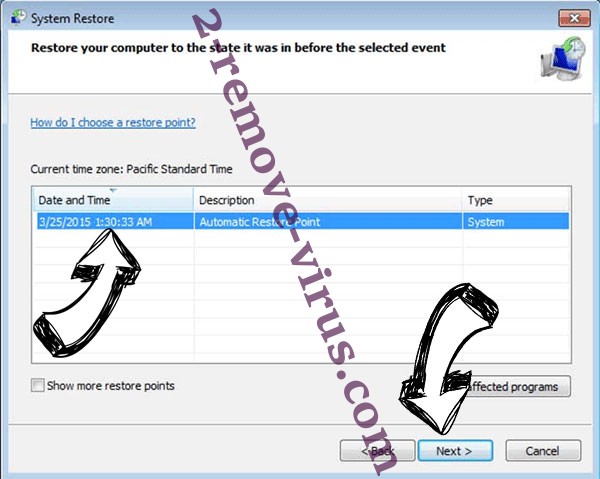

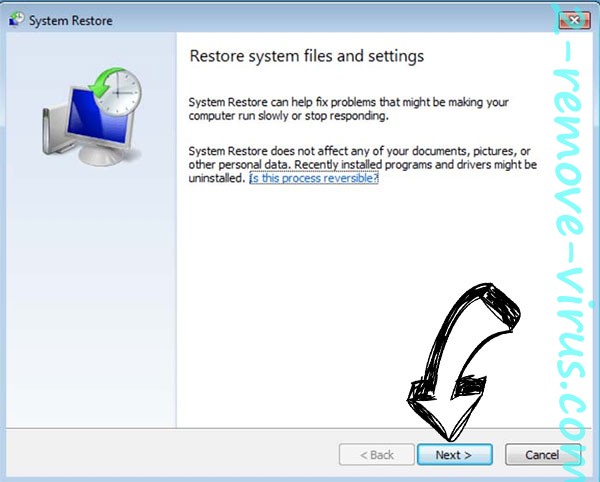

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

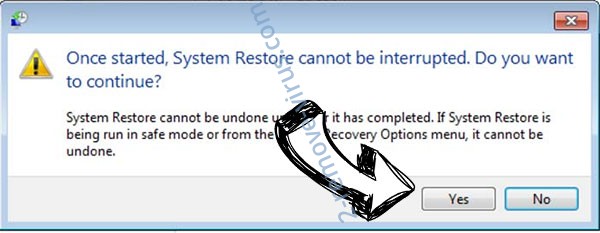

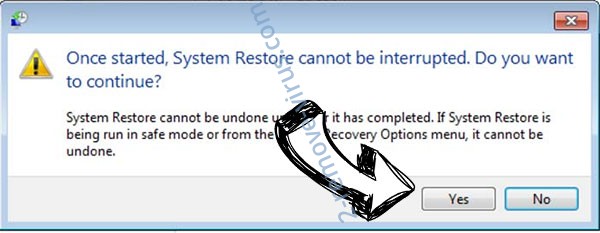

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .CCryptor file ransomware z Windows 8 i Windows 10

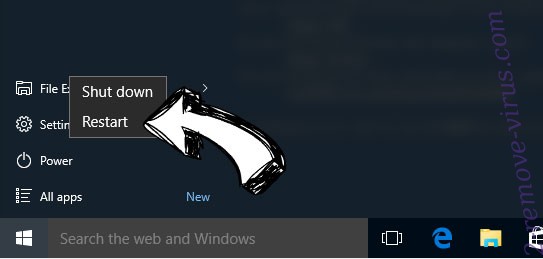

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

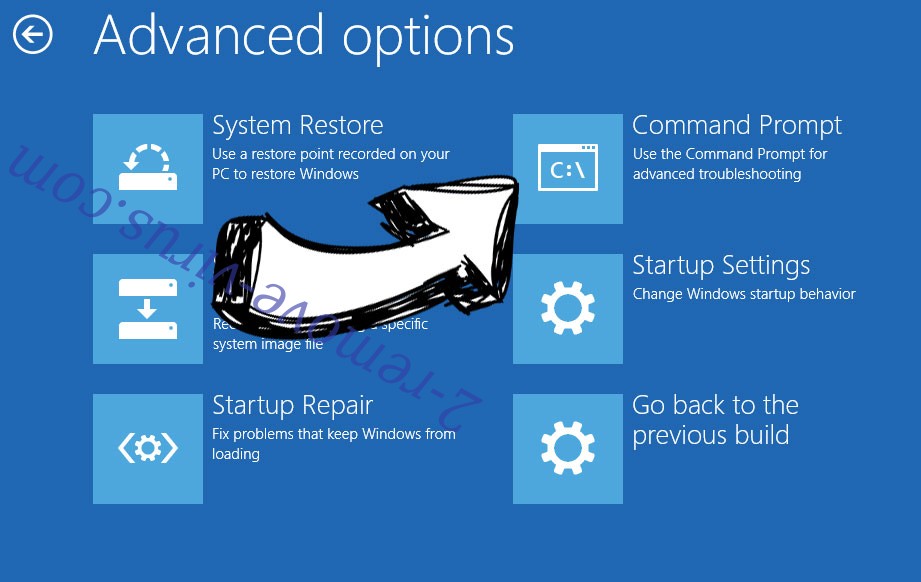

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.