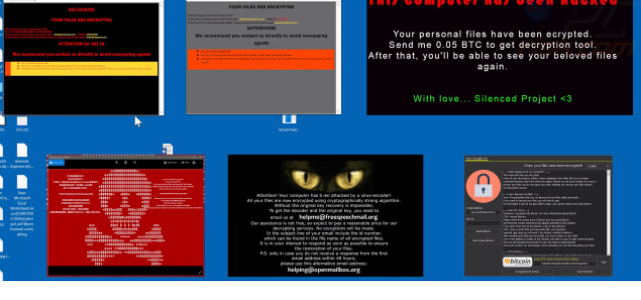

Około Cj Ransomware

Cj Ransomware to malware szyfrujące pliki, ogólnie znane jako ransomware. Ransomware nie jest czymś, o czym słyszał każdy użytkownik, a jeśli właśnie go spotkałeś, dowiesz się, ile szkód może wyrządzić z pierwszej ręki. Po zaszyfrowaniu plików za pomocą potężnego algorytmu szyfrowania zostaną one zablokowane, co oznacza, że nie będzie można ich otworzyć. Ponieważ odszyfrowanie plików nie jest możliwe we wszystkich przypadkach, oprócz czasu i wysiłku potrzebnego do przywrócenia wszystkiego do normy, ransomware jest uważane za bardzo niebezpieczną infekcję.

Przestępcy zaoferują ci narzędzie deszyfrujące, ale poddanie się żądaniom może nie być najlepszym pomysłem. Przede wszystkim płacenie nie zapewni odszyfrowania danych. Nie oczekuj, że przestępcy nie tylko wezmą twoje pieniądze i poczują się zobowiązani do udzielenia ci pomocy. Co więcej, płacąc, będziesz wspierać przyszłe projekty (więcej plików szyfrujących złośliwe oprogramowanie i złośliwe oprogramowanie) tych przestępców. Czy naprawdę chcesz wspierać coś, co wyrządza miliardy dolarów szkód? Kiedy ofiary płacą, kodowanie danych złośliwego programu staje się coraz bardziej opłacalne, przyciągając w ten sposób więcej osób, które są zwabione łatwymi pieniędzmi. Sytuacje, w których możesz stracić pliki, są dość typowe, więc kopia zapasowa byłaby lepszym zakupem. Możesz po prostu odinstalować Cj Ransomware bez problemów. Jeśli nie masz pewności, w jaki sposób dostałeś infekcję, omówimy najczęstsze metody dystrybucji w następnym akapicie.

Jak uniknąć infekcji Cj Ransomware

Na ogół możesz zobaczyć złośliwe oprogramowanie szyfrujące dane dołączone do wiadomości e-mail lub na podejrzanych stronach internetowych z plikami do pobrania. Duża liczba ransomware zależy od zaniedbania użytkownika podczas otwierania załączników do wiadomości e-mail i nie musi używać bardziej wyrafinowanych sposobów. Jednak niektóre złośliwe programy kodujące pliki używają wyrafinowanych metod. Wszystko, co hakerzy muszą zrobić, to dodać zainfekowany plik do wiadomości e-mail, napisać jakiś tekst i udawać, że pochodzą z wiarygodnej firmy / organizacji. Ze względu na delikatność tematu użytkownicy są bardziej skłonni do otwierania wiadomości e-mail związanych z pieniędzmi, dlatego często używane są tego typu tematy. Hakerzy lubią również udawać, że są z Amazona i ostrzegać potencjalne ofiary, że na ich koncie nastąpiła jakaś nietypowa aktywność, która powinna natychmiast zachęcić użytkownika do otwarcia załącznika. Aby się przed tym uchronić, są pewne rzeczy, które musisz zrobić, gdy masz do czynienia z e-mailami. Przede wszystkim sprawdź tożsamość nadawcy i czy można mu zaufać. Nawet jeśli znasz nadawcę, nie powinieneś się spieszyć, najpierw zbadaj adres e-mail, aby upewnić się, że pasuje do adresu, o którym wiesz, że należy do tej osoby / firmy. Te złośliwe wiadomości e-mail są również często pełne błędów gramatycznych. Inną godną uwagi wskazówką może być twoje imię i nazwisko, które nie jest nigdzie używane, jeśli, powiedzmy, że używasz Amazon i mają wysłać ci e-mail, nie używaliby uniwersalnych pozdrowień, takich jak Drogi Kliencie / Członku / Użytkowniku, a zamiast tego wstawiliby nazwę, którą im podałeś. Luki w zabezpieczeniach komputera Nieaktualne programy mogą być również wykorzystywane do infekowania. Wszystkie programy mają luki w zabezpieczeniach, ale po ich zidentyfikowaniu są one zwykle łatane przez dostawców, aby złośliwe oprogramowanie nie mogło go wykorzystać do zainfekowania. Jednak, jak pokazały powszechne ataki ransomware, nie wszystkie osoby instalują te aktualizacje. Sytuacje, w których złośliwe oprogramowanie wykorzystuje luki w zabezpieczeniach, dlatego ważne jest, aby oprogramowanie było regularnie aktualizowane. Możesz także sprawić, że poprawki będą instalowane automatycznie.

Co możesz zrobić ze swoimi danymi

Gdy komputer zostanie zanieczyszczony, wkrótce znajdziesz zakodowane dane. Jeśli początkowo nie zauważyłeś, że coś jest nie tak, z pewnością będziesz wiedział, że coś jest nie tak, gdy nie możesz otworzyć swoich plików. Będziesz wiedział, które pliki zostały dotknięte, ponieważ zostanie do nich dodane dziwne rozszerzenie. W wielu przypadkach przywrócenie plików może być niemożliwe, ponieważ algorytmy szyfrowania używane w szyfrowaniu mogą być bardzo trudne, jeśli nie niemożliwe do odszyfrowania. Po zablokowaniu wszystkich danych zauważysz notatkę z żądaniem okupu, która spróbuje wyjaśnić, co stało się z Twoimi danymi. Według oszustów będziesz mógł przywrócić dane za pomocą narzędzia deszyfrującego, które nie będzie bezpłatne. Jeśli cena za oprogramowanie deszyfrujące nie jest prawidłowo wyświetlana, musisz skontaktować się z przestępcami, zazwyczaj za pośrednictwem podanego adresu e-mail, aby zobaczyć, ile i jak zapłacić. Najwyraźniej nie uważamy, że płacenie jest mądrym pomysłem, z powodów już omówionych. Rozważ płacenie tylko wtedy, gdy wszystko inne zawiedzie. Jest również całkiem prawdopodobne, że po prostu zapomniałeś, że wykonałeś kopie swoich plików. A może wydano darmowe oprogramowanie deszyfrujące. Powinniśmy powiedzieć, że czasami specjaliści od złośliwego oprogramowania są w stanie wykonać narzędzie deszyfrujące, co oznacza, że możesz znaleźć deszyfrator za darmo. Pamiętaj o tym, zanim zapłacenie żądanych pieniędzy nawet przyjdzie ci do głowy. Jeśli użyjesz części tej sumy na kopię zapasową, nie znajdziesz się ponownie w takiej sytuacji, ponieważ Twoje dane zostaną zapisane w bezpiecznym miejscu. Jeśli gdzieś przechowujesz swoje pliki, możesz je zdobyć po odinstalowaniu Cj Ransomware wirusa. Teraz, gdy wiesz, jak wiele szkód może wyrządzić ten rodzaj infekcji, postaraj się tego uniknąć. Trzymaj się bezpiecznych źródeł pobierania, uważaj na otwierane załączniki wiadomości e-mail i aktualizuj swoje programy.

Cj Ransomware usunięcie

Jeśli jest nadal obecny na komputerze, Należy użyć oprogramowania chroniącego przed złośliwym oprogramowaniem, aby go zakończyć. Podczas próby ręcznego naprawienia Cj Ransomware wirusa możesz spowodować dalsze szkody, jeśli nie będziesz ostrożny lub kompetentny, jeśli chodzi o komputery. Narzędzie do usuwania złośliwego oprogramowania byłoby lepszą opcją w tej sytuacji. Tego rodzaju programy istnieją w celu ochrony komputera przed uszkodzeniem tego rodzaju infekcji, a w zależności od narzędzia, nawet uniemożliwiając im wejście w pierwszej kolejności. Wybierz oprogramowanie do usuwania złośliwego oprogramowania, które najlepiej pasuje do twoich potrzeb, i wykonaj pełne skanowanie urządzenia po jego zainstalowaniu. Należy wspomnieć, że oprogramowanie do usuwania złośliwego oprogramowania nie jest w stanie pomóc w odzyskiwaniu plików. Gdy system jest czysty, powinieneś być w stanie powrócić do normalnego korzystania z komputera.

Offers

Pobierz narzędzie do usuwaniato scan for Cj RansomwareUse our recommended removal tool to scan for Cj Ransomware. Trial version of provides detection of computer threats like Cj Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Cj Ransomware w trybie awaryjnym z obsługą sieci.

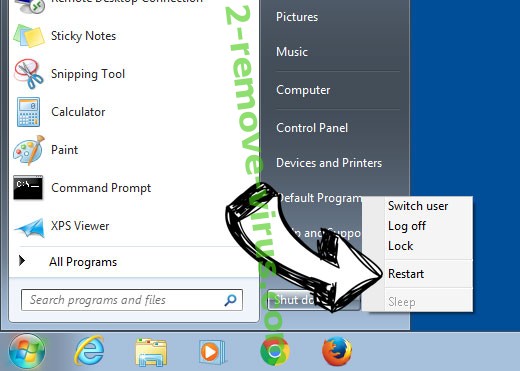

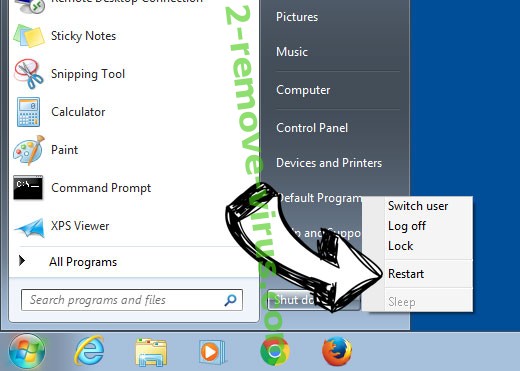

Usunąć Cj Ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Cj Ransomware

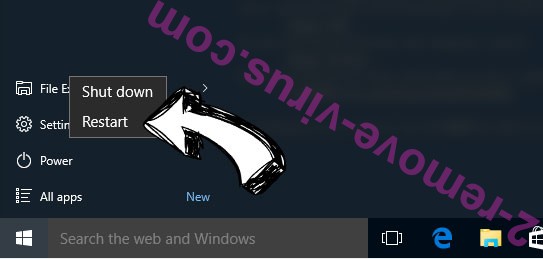

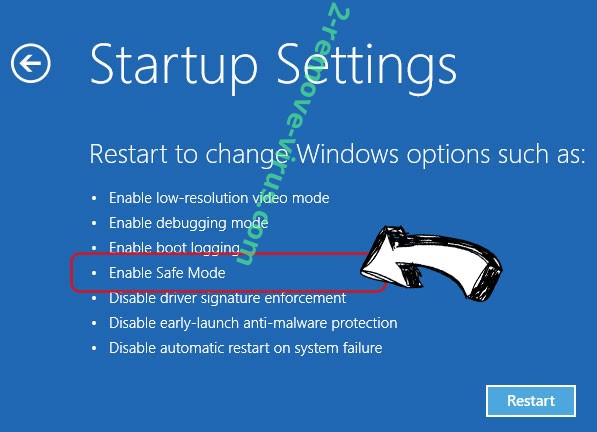

Usunąć Cj Ransomware z Windows 8 i Windows 10

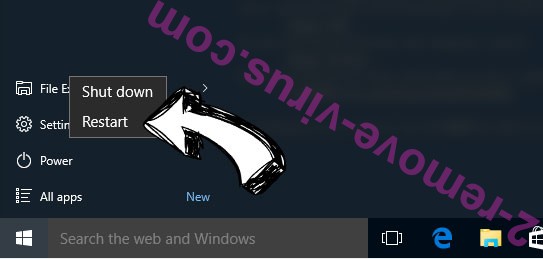

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Cj Ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

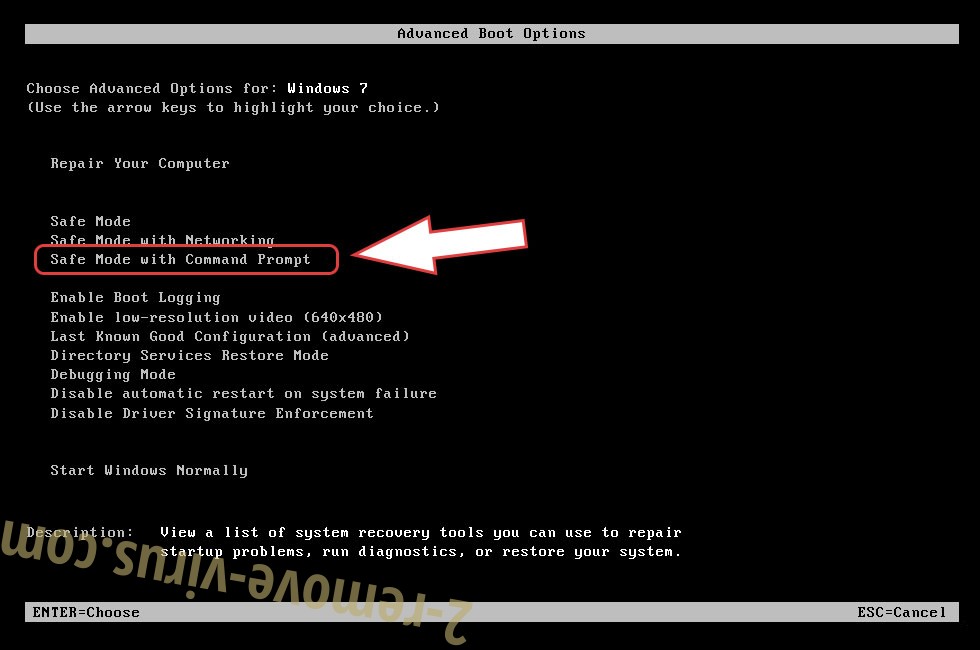

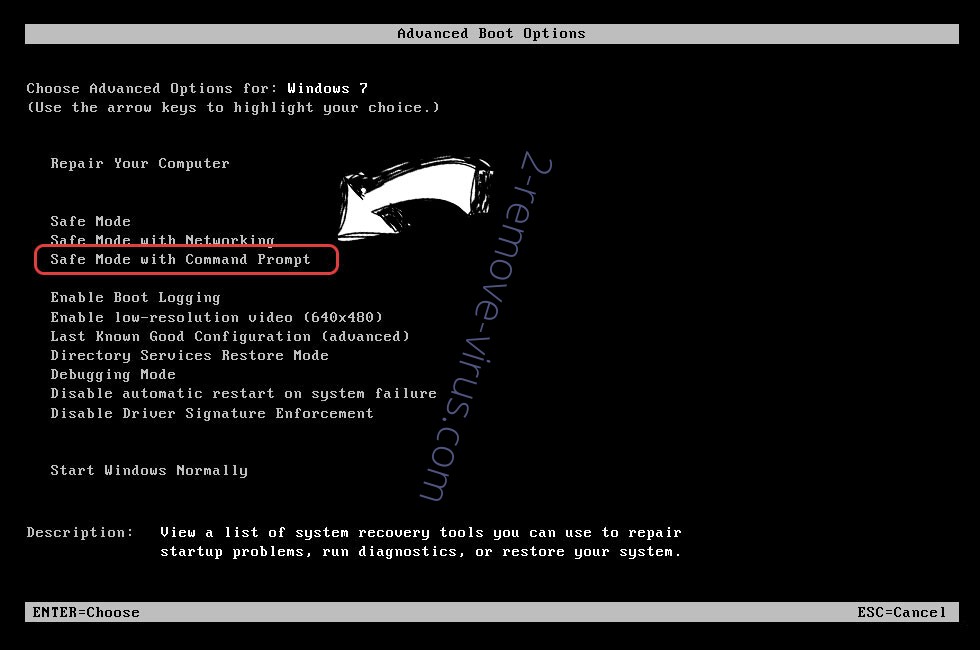

Usunąć Cj Ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

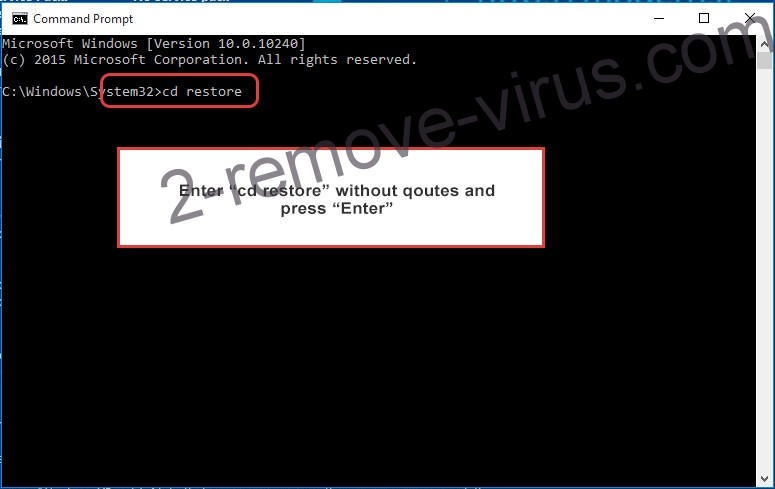

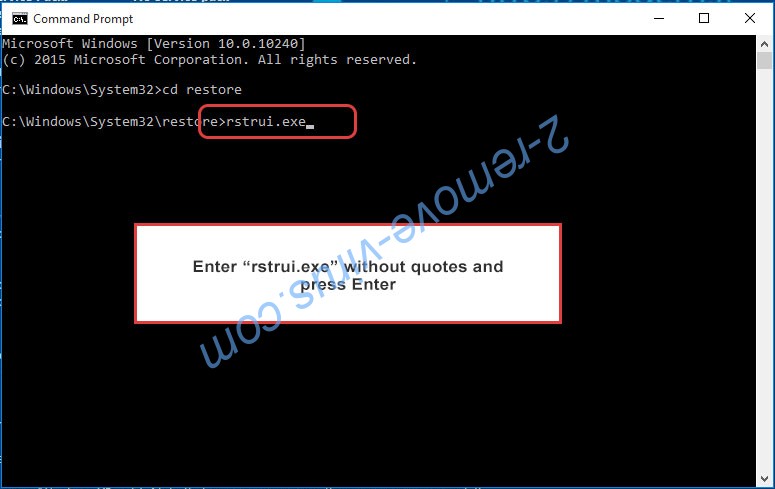

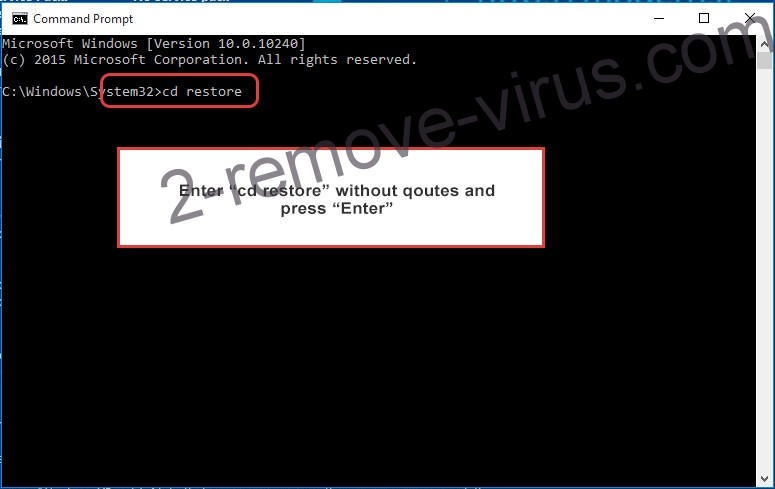

- Wpisz cd restore i naciśnij Enter.

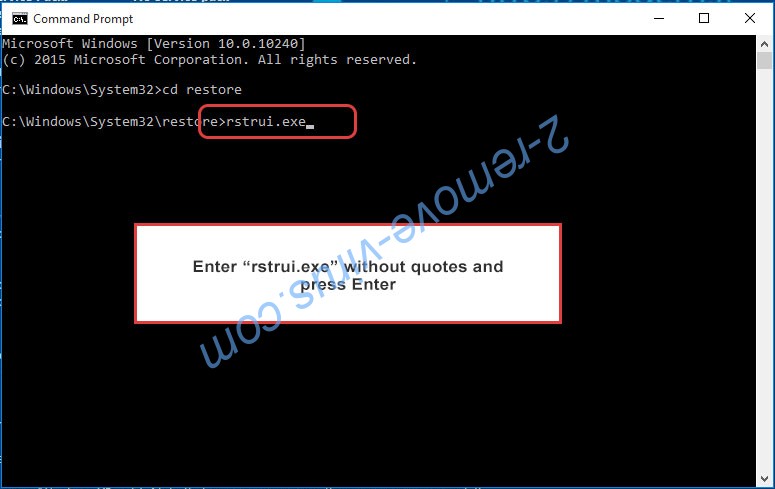

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

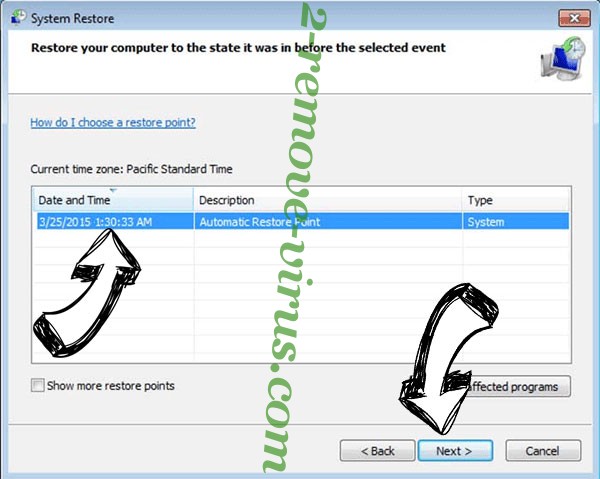

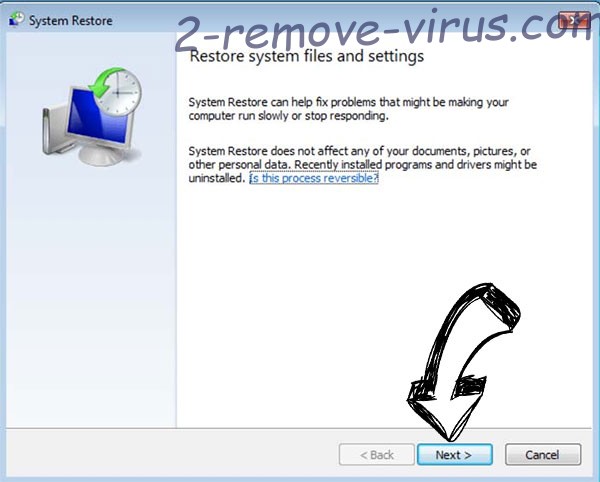

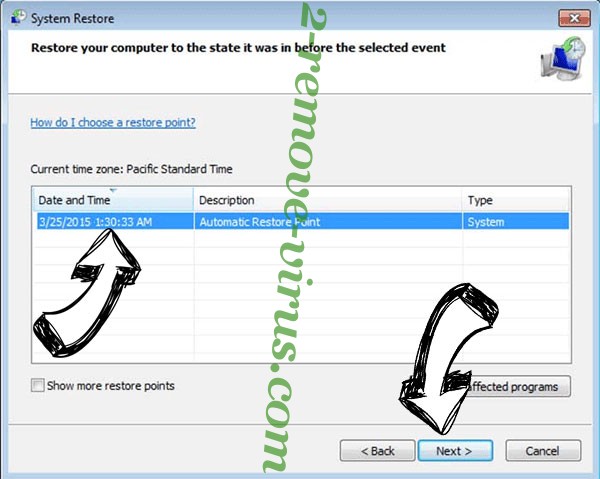

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

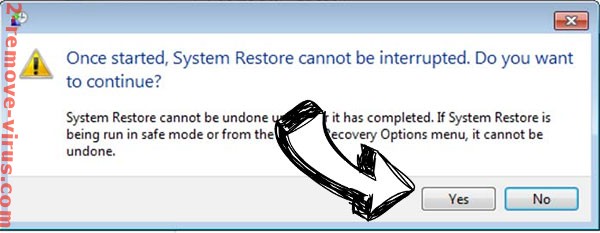

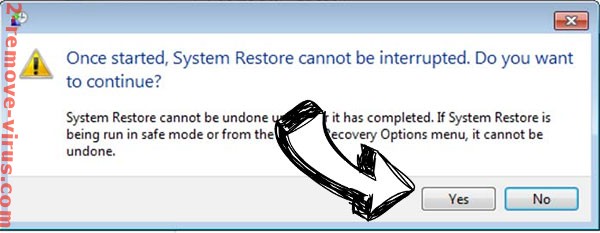

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Cj Ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

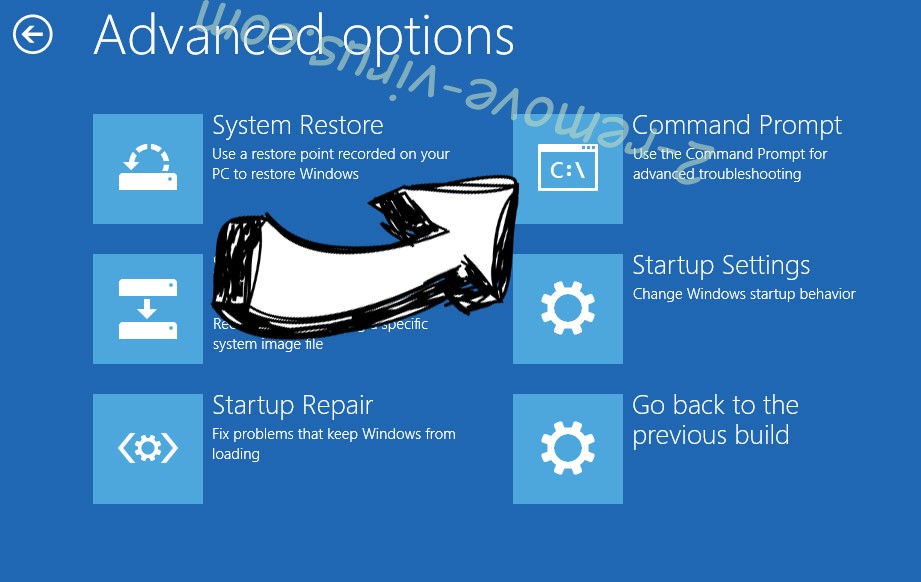

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.