Co to jest ransomware

[Cleverhorse@ctemplar.com].HORSELIKER to plik szyfrowanie złośliwego oprogramowania, znany jako ransomware jest krótszy. Jeśli nigdy nie słyszałeś o takim rodzaju złośliwego oprogramowania do tej pory, możesz być w szoku. Jeśli był silny algorytm szyfrowania, który jest używany do szyfrowania twoich danych, nie można ich otworzyć, gdy są one zablokowane. Plik złośliwe oprogramowanie kodowania jest uważana za jedną z najbardziej niebezpiecznych szkodliwych programów, jak do odszyfrowania plików może być niemożliwe. Istnieje również możliwość zakupu расшифровщик od cyberprzestępców, ale z różnych powodów, to nie jest najlepszy pomysł. Przede wszystkim, płacić nie będzie zagwarantować, że pliki zostaną przywrócone. Byłoby naiwnością sądzić, że oszuści czują się zobowiązani pomóc w odzyskaniu danych, kiedy nie trzeba. Ponadto, płacąc, trzeba będzie wspierać ich przyszłych projektów złośliwego oprogramowania. Naprawdę chcesz wspierać rodzaj działalności przestępczej, która sprawia, że miliardy wysokości szkody. I im więcej osób spełniających wymagań, bardziej dochodowy biznes ransomware będzie, i to przyciąga coraz więcej ludzi w branży. Inwestować pieniądze, które proszą cię w jakiś rezerwowy może być mądrzejszy opcja, bo nie trzeba ponownie się martwić o utratę plików. Następnie można po prostu usunąć wirusa [Cleverhorse@ctemplar.com].HORSELIKER i odzyskiwania danych. Ransomware metody dystrybucji mogą być nie zna ciebie, a dowiesz się o najczęstszych sposobów poniżej.

Sposoby rozprzestrzeniania się szkodnika

Plik kodowania malware zazwyczaj rozpowszechniane poprzez spam załączników e-mail, złośliwe pliki do pobrania i wykorzystania. Ponieważ użytkownicy zazwyczaj dość niedbale, gdy otwierają się na e-mail i pobieranie plików, często nie jest potrzebny dla ransomware dystrybutorów, aby korzystać z bardziej zaawansowanych metod. To może też być może, że był bardziej złożone metody, wykorzystywane do zakażenia, ponieważ niektóre ransomware używają ich. Przestępcy muszą po prostu użyć znać nazwę firmy, napisz ogólny, ale kilka godnych zaufania e-mail, dodać zainfekowanych stron-plik do wiadomości e-mail i wysłać go do potencjalnych ofiar. Tematy o pieniądzach, jak zwykle używany, bo ludzie są bardziej prawdopodobne, aby otworzyć te rodzaje listów. Cyber oszuści wolą udawać, aby być z Amazon i poinformować, że niezwykła aktywność zaobserwowano w koncie lub dokonali zakupu. Należy zwrócić uwagę na pewne znaki podczas otwierania wiadomości e-mail, jeśli chcesz chronić swoje urządzenie. Ważne, że badania nadawcy, aby zobaczyć, czy są ci znane, a jeśli są niezawodne. Nawet jeśli znasz nadawcę, nie warto się spieszyć, najpierw sprawdź, czy adres e-mail, aby upewnić się, że jest on zgodny z adresem wiesz, że aby należeć do tej osoby/firmy. Te szkodliwe programy często mają błędy gramatyczne, które, jak zwykle, dość łatwo zobaczyć. Jeszcze jeden znaczący klucz może być twoje imię nigdzie nie jest używany, jeśli, powiedzmy, że jesteś klientem Amazon, i musieli wysłać e-mail, by nie używać wspólne powitanie jak szanowny kliencie/członek/Użytkownik, i zamiast wstawić nazwę, którą im przekazał. Jest to również możliwe do kodowania danych szkodliwego oprogramowania wykorzystują przestarzałe programy na urządzeniu, aby się zarazić. Dostarczane oprogramowanie zawierające luki, które mogą być wykorzystane do infekowania komputera, ale zazwyczaj producenci oprogramowania je naprawić. Jednak, jak powszechnie ransomware ataku dowiodły, nie każdy instaluje te patche. Zaleca się zainstalowanie aktualizacji za każdym razem, kiedy zostanie ona wydana. Łaty można automatycznie ustawić, jeśli znajdziesz te ostrzeżenia uciążliwe.

Co można zrobić o twoich danych

Gdy urządzenie zostanie zainfekowany, będzie poruszać się na konkretne typy plików i zaszyfrować je, jak tylko znaleźli. Twoje pliki nie będą dostępne, tak, że nawet jeśli nie zauważasz procesu szyfrowania, będziesz wiedział w końcu, że coś jest nie tak. Sprawdź swoje pliki kuriozalnego rozszerzenia, muszą wyświetlać nazwę kodowania danych złośliwego oprogramowania. W wielu przypadkach, plików dekodowanie może niemożliwe, bo algorytmy szyfrowania używane do szyfrowania mogą być przywracane. Okup notatce wyjaśnić, co się stało z twoimi danymi. Zostaniesz poproszony zapłacić pewną sumę pieniędzy w zamian za odszyfrowanie danych za pomocą ich oprogramowania. W notatce powinny wyraźnie pokazywać cenę za program do odszyfrowania, ale jeśli to nie jest tak, on da ci adres e-mail, aby skontaktować się z przestępcami, aby ustalić cenę. Z powodów, o których wspomniano powyżej, płacić nie opcja, eksperci zalecają złośliwego oprogramowania. Tylko pamiętaj, spełniających wymagania, po wyczerpaniu innych możliwości. Spróbuj sobie przypomnieć, czy kiedykolwiek zrobiłeś kopię zapasową, pliki mogą być przechowywane gdzieś. Dla niektórych ransomware, darmowe расшифровщиков może być znaleziony. Istnieje kilka specjaliści złośliwego oprogramowania, które są w stanie włamać się plik szyfrowanie złośliwe oprogramowanie, więc mogą tworzyć darmowe narzędzia. Uważam, że zanim zapłacić okup nawet przekraczają swój umysł. Wykorzystując tę kwotę do tworzenia kopii zapasowych może być bardziej przydatne. Jeśli tworzenie kopii zapasowych ważnych plików, można po prostu usunąć wirusa [Cleverhorse@ctemplar.com].HORSELIKER i potem przywrócić dane. Możesz chronić swój komputer od kodowania pliku złośliwego oprogramowania w przyszłości, a jednym ze sposobów na to, aby uświadomić sobie możliwe środki, przez które może zainfekować urządzenie. W końcu trzymać twoje oprogramowanie jest aktualne, tylko pobierz z najbezpieczniejszych/legalnych źródeł, a nie losowo otwierać pliki dołączone do wiadomości e-mail.

Usuwanie [Cleverhorse@ctemplar.com].HORSELIKER

Jeśli szyfrowania danych złośliwe oprogramowanie pozostaje na swoim urządzeniu, zachęcamy pobieranie złośliwego oprogramowania, aby go wypełnić. Podczas próby ręcznie naprawić wirusa [Cleverhorse@ctemplar.com].HORSELIKER może spowodować dodatkowe szkody, jeśli nie jesteś bystry komputer. Zamiast tego, zachęcamy cię do korzystania z oprogramowania do usuwania złośliwego oprogramowania, sposób, który nie zaszkodzi systemie. Narzędzie nie tylko jest w stanie pomóc ci poradzić sobie z infekcją, ale również może zapobiec od uzyskania podobnych w przyszłości. Po tym jak zainstalowałeś program do usuwania złośliwego oprogramowania, wystarczy zeskanować urządzenie i pozwoli wyeliminować zagrożenie. Jak źle to nie było, oprogramowanie do usuwania złośliwego oprogramowania nie pomoże w odzyskaniu danych, ponieważ nie jest w stanie to robić. Gdy komputer zakażenia za darmo, rozpocząć regularne tworzenie kopii zapasowych plików.

Offers

Pobierz narzędzie do usuwaniato scan for [Cleverhorse@ctemplar.com].HORSELIKERUse our recommended removal tool to scan for [Cleverhorse@ctemplar.com].HORSELIKER. Trial version of provides detection of computer threats like [Cleverhorse@ctemplar.com].HORSELIKER and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć [Cleverhorse@ctemplar.com].HORSELIKER w trybie awaryjnym z obsługą sieci.

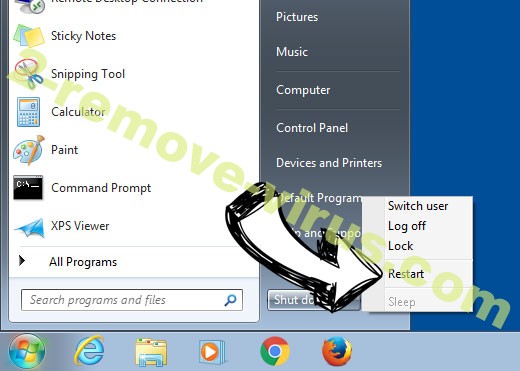

Usunąć [Cleverhorse@ctemplar.com].HORSELIKER z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

![Remove [Cleverhorse@ctemplar.com].HORSELIKER - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [Cleverhorse@ctemplar.com].HORSELIKER - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/10/remove-ci-282-boot-options.jpg)

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć [Cleverhorse@ctemplar.com].HORSELIKER

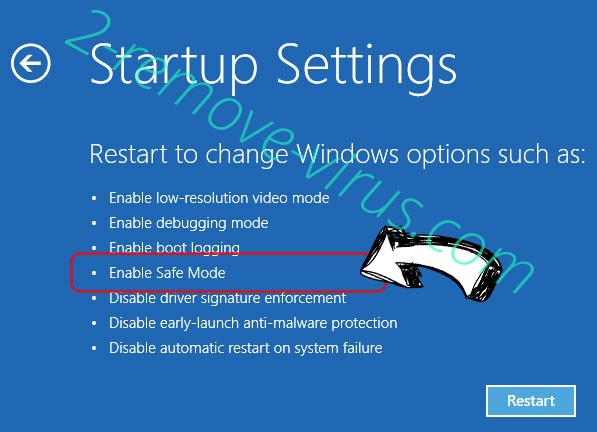

Usunąć [Cleverhorse@ctemplar.com].HORSELIKER z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

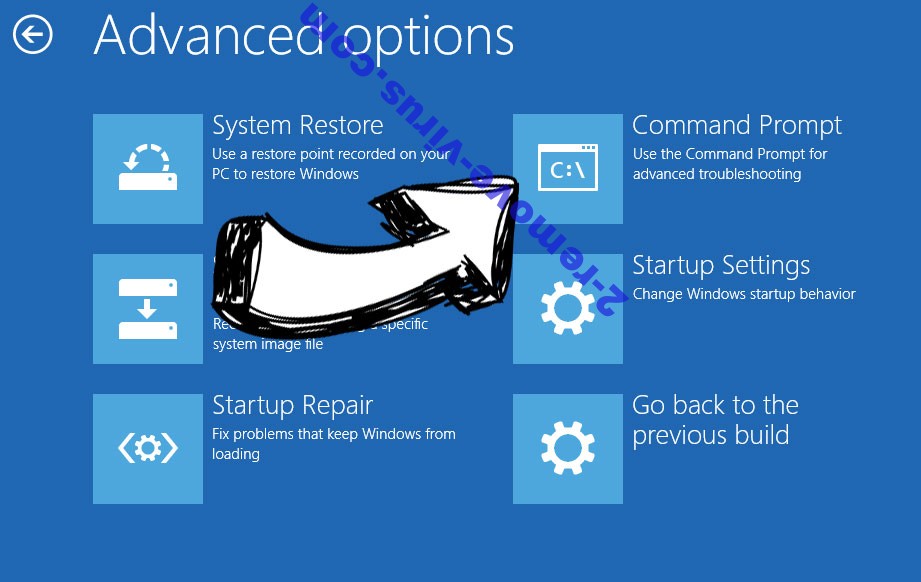

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć [Cleverhorse@ctemplar.com].HORSELIKER

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

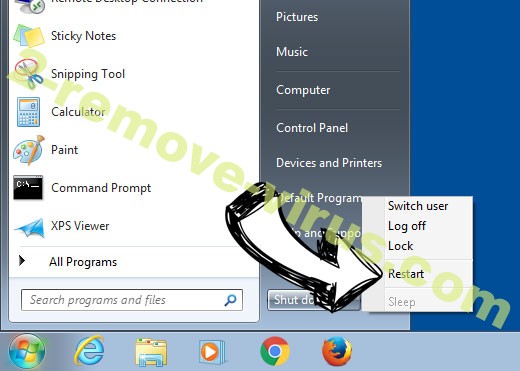

Usunąć [Cleverhorse@ctemplar.com].HORSELIKER z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

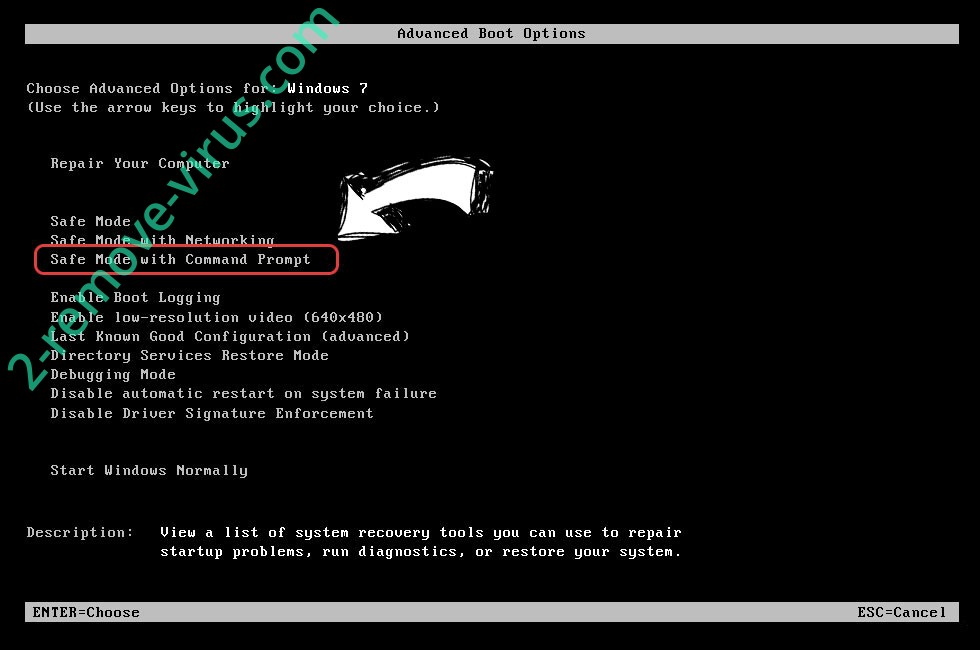

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

- Wpisz cd restore i naciśnij Enter.

![Uninstall [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/10/uninstall-ci-282-command-prompt-restore.jpg)

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

![Delete [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/10/delete-ci-282-command-prompt-restore-init.jpg)

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

![[Cleverhorse@ctemplar.com].HORSELIKER - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Cleverhorse@ctemplar.com].HORSELIKER - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/10/virus-ci-282-restore-point.jpg)

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

![[Cleverhorse@ctemplar.com].HORSELIKER removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Cleverhorse@ctemplar.com].HORSELIKER removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/10/ci-282-removal-restore-message.jpg)

Usunąć [Cleverhorse@ctemplar.com].HORSELIKER z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

![Uninstall [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/10/uninstall-ci-282-command-prompt-restore.jpg)

- Wpisz rstrui.exe i ponownie naciśnij Enter.

![Delete [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [Cleverhorse@ctemplar.com].HORSELIKER - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/10/delete-ci-282-command-prompt-restore-init.jpg)

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

![Get rid of [Cleverhorse@ctemplar.com].HORSELIKER - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [Cleverhorse@ctemplar.com].HORSELIKER - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/10/ci-282-restore-init.jpg)

- Wybierz punkt przywracania przed zakażeniem.

![[Cleverhorse@ctemplar.com].HORSELIKER - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Cleverhorse@ctemplar.com].HORSELIKER - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/10/virus-ci-282-restore-point.jpg)

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.

![[Cleverhorse@ctemplar.com].HORSELIKER removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Cleverhorse@ctemplar.com].HORSELIKER removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/10/ci-282-removal-restore-message.jpg)