Co to jest .com ransomware wirus

Ransomware znany jako .com ransomware jest sklasyfikowany jako ciężka infekcja, ze względu na możliwe szkody, które może spowodować. Jeśli ransomware był nieznany do tej pory, może być w szoku. Dane szyfrujące złośliwe oprogramowanie używają zaawansowanych algorytmów szyfrowania do szyfrowania danych, a po ich zablokowaniu dostęp do nich zostanie uniemożliwiony. Powodem, dla którego to złośliwe oprogramowanie jest sklasyfikowane jako wysokiego poziomu, jest to, że nie zawsze jest możliwe przywrócenie plików. Będziesz mieć możliwość zapłaty okupu za deszyfrator, ale nie jest to dokładnie opcja, którą proponujemy. Poddanie się prośbom niekoniecznie zapewni, że Twoje dane zostaną odzyskane, więc istnieje możliwość, że po prostu marniesz pieniądze. Pamiętaj, że spodziewasz się, że cyberprzestępcy poczują się zobowiązani do pomocy w odzyskiwaniu danych, kiedy mogą po prostu zabrać pieniądze. Pieniądze te sfinansowałyby również przyszłe działania tych oszustów. Czy naprawdę chcesz być zwolennikiem działalności przestępczej, która powoduje szkody warte miliardy dolarów. Oszuści zdają sobie również sprawę, że mogą zarabiać łatwe pieniądze, a im więcej ofiar spełnia żądania, tym bardziej atrakcyjne dane szyfrujące złośliwe oprogramowanie stają się dla tego typu ludzi. Sytuacje, w których możesz stracić pliki są dość typowe, więc znacznie lepszym zakupem może być kopia zapasowa. Jeśli masz dostępną opcję tworzenia kopii zapasowych, możesz po prostu usunąć .com ransomware wirusa, a następnie przywrócić dane, nie martwiąc się o ich utratę. Informacje na temat ochrony komputera przed infekcją można znaleźć w poniższym akapicie, w przypadku gdy nie masz pewności co do tego, jak ransomware udało się zainfekować system.

Poddanie się prośbom niekoniecznie zapewni, że Twoje dane zostaną odzyskane, więc istnieje możliwość, że po prostu marniesz pieniądze. Pamiętaj, że spodziewasz się, że cyberprzestępcy poczują się zobowiązani do pomocy w odzyskiwaniu danych, kiedy mogą po prostu zabrać pieniądze. Pieniądze te sfinansowałyby również przyszłe działania tych oszustów. Czy naprawdę chcesz być zwolennikiem działalności przestępczej, która powoduje szkody warte miliardy dolarów. Oszuści zdają sobie również sprawę, że mogą zarabiać łatwe pieniądze, a im więcej ofiar spełnia żądania, tym bardziej atrakcyjne dane szyfrujące złośliwe oprogramowanie stają się dla tego typu ludzi. Sytuacje, w których możesz stracić pliki są dość typowe, więc znacznie lepszym zakupem może być kopia zapasowa. Jeśli masz dostępną opcję tworzenia kopii zapasowych, możesz po prostu usunąć .com ransomware wirusa, a następnie przywrócić dane, nie martwiąc się o ich utratę. Informacje na temat ochrony komputera przed infekcją można znaleźć w poniższym akapicie, w przypadku gdy nie masz pewności co do tego, jak ransomware udało się zainfekować system.

Jak rozprzestrzenia się ransomware

Załączniki wiadomości e-mail, zestawy exploitów i złośliwe pliki do pobrania to metody dystrybucji, których najbardziej należy zachować ostrożność. Dość duża liczba danych szyfrujących złośliwe oprogramowanie polega na ludziach niedbale otwierających załączniki wiadomości e-mail, a bardziej zaawansowane metody nie są konieczne. Bardziej skomplikowane metody mogą być również stosowane, choć nie tak często. Wszyscy oszuści muszą zrobić, to użyć słynnej nazwy firmy, napisać przekonujący e-mail, dołączyć zainfekowany plik do wiadomości e-mail i wysłać go do przyszłych ofiar. Ze względu na delikatność tematu, użytkownicy są bardziej skłonni do otwierania e-maili z wzmiankami o pieniądzach, dlatego często można napotkać tego typu tematy. Jeśli hakerzy używali nazwy firmy takiej jak Amazon, ludzie obniżają swoją obronę i mogą otworzyć załącznik bez myślenia, ponieważ cyberzłodziei mogą po prostu powiedzieć, że podejrzana aktywność została zaobserwowana na koncie lub dokonano zakupu, a paragon jest dołączony. Istnieje kilka rzeczy, które należy wziąć pod uwagę podczas otwierania plików dołączonych do wiadomości e-mail, jeśli chcesz zachować komputer chroniony. Sprawdź, czy znasz nadawcę przed otwarciem pliku dodanego do wiadomości e-mail, a jeśli nie są ci znane, zajrzyj do nich uważnie. Nadal będziesz musiał zbadać adres e-mail, nawet jeśli nadawca jest Ci znany. Błędy gramatyczne są również znakiem, że wiadomość e-mail może nie być tym, co myślisz. Inną wspólną cechą jest twoje imię i nazwisko nie używane w powitaniu, jeśli legalna firma / nadawca miałaby wysłać ci wiadomość e-mail, na pewno użyłaby Twojego imienia i nazwiska zamiast uniwersalnego powitania, takiego jak Klient lub Członek. Istnieje również możliwość ransomware do korzystania z nie zaktualizowanego oprogramowania w systemie, aby wejść. Luki te są zwykle identyfikowane przez badaczy złośliwego oprogramowania, a gdy dostawcy dowiadują się o nich, wydają aktualizacje, aby autorzy złośliwego oprogramowania nie mogli ich wykorzystać do skażenia urządzeń złośliwymi programami. Niestety, jak widać przez powszechne ransomware WannaCry, nie wszyscy ludzie instalują aktualizacje, z różnych powodów. Bardzo ważne jest, aby zainstalować te aktualizacje, ponieważ jeśli luka jest poważna, złośliwe oprogramowanie może go używać, aby dostać się. Aktualizacje mogą być również dozwolone do automatycznego instalowania.

Co możesz zrobić z danymi

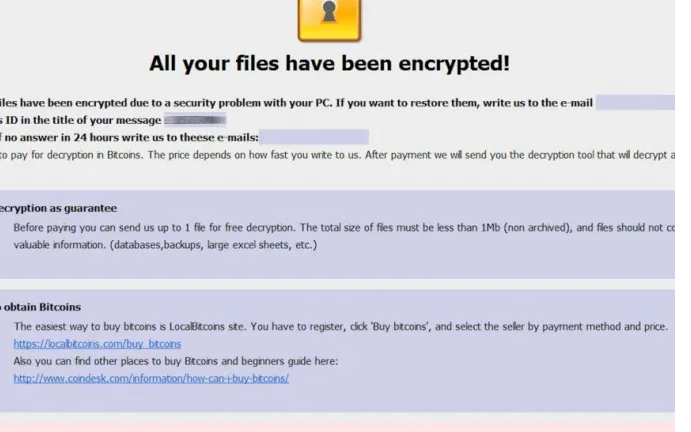

Jeśli szkodliwy program kodującego dane zainfekowa komputer, skanuje urządzenie w poszukiwaniu określonych typów plików, a po ich znalezieniu zostanie ono zablokowane. Jeśli przez przypadek nie zauważyłeś czegoś dziwnego do tej pory, kiedy nie możesz otworzyć plików, stanie się oczywiste, że coś się stało. Zdasz sobie sprawę, że wszystkie pliki, których dotyczy problem, mają nietypowe rozszerzenia dodane do nich, i że prawdopodobnie pomógł zidentyfikować ransomware. Jeśli złośliwe oprogramowanie szyfrujące dane zaimplementowało potężny algorytm szyfrowania, może to sprawić, że odszyfrowywanie plików może być niemożliwe. Notatka okupu zostanie umieszczona w folderach zawierających dane lub pojawi się na pulpicie i powinna wyjaśnić, że twoje pliki zostały zaszyfrowane i jak można je odzyskać. Co oni zaoferują to użyć ich deszyfrowania, które nie przyjdzie za darmo. Notatka powinna jasno wyjaśnić, ile kosztuje program odszyfrowywania, ale jeśli tak nie jest, da ci sposób na skontaktowanie się z hakerami w celu skonfigurowania ceny. Z powodów już określonych, płacenie oszustów nie jest zalecaną opcją. Po próbie wszystkich innych opcji, tylko wtedy należy pomyśleć o płaceniu. Być może właśnie zapomniałeś, że masz kopie zapasowe plików. A może dostępne jest darmowe oprogramowanie do odszyfrowywania. Jeśli kodowanie pliku złośliwego oprogramowania jest odszyfrowywalne, specjalista od złośliwego oprogramowania może być w stanie zwolnić program, który odblokowałby .com ransomware pliki za darmo. Zanim zdecydujesz się zapłacić, wyszukaj oprogramowanie do odszyfrowywania. Korzystanie z żądanych pieniędzy dla niezawodnej kopii zapasowej może zrobić więcej dobrego. A jeśli kopia zapasowa jest dostępna, możesz przywrócić pliki stamtąd po naprawić .com ransomware wirusa, jeśli nadal zamieszkuje system. Jeśli jesteś teraz zaznajomiony z ransomware, unikanie tego rodzaju infekcji nie powinno być wielką sprawą. Zasadniczo trzeba aktualizować oprogramowanie, tylko pobrać z bezpiecznych / legalnych źródeł i zatrzymać losowo otwierania plików dołączonych do wiadomości e-mail.

.com ransomware Usuwania

Jeśli złośliwe oprogramowanie kodujące plik jest nadal w systemie, oprogramowanie do usuwania złośliwego oprogramowania będzie wymagane, aby się go pozbyć. Ręczne naprawienie wirusa może być dość trudne, .com ransomware ponieważ błąd może prowadzić do dalszych uszkodzeń. Narzędzie anty-malware byłoby zalecaną opcją w tym przypadku. To oprogramowanie jest przydatne, aby mieć w systemie, ponieważ nie tylko zapewnić, aby pozbyć się tej infekcji, ale także położyć kres podobnym, którzy próbują dostać się. Wybierz i zainstaluj godny zaufania program, przeskanuj komputer, aby zidentyfikować infekcję. Jednak narzędzie nie będzie w stanie przywrócić danych, więc nie należy oczekiwać, że dane zostaną przywrócone po zniknęło zagrożenie. Gdy urządzenie jest wolne od infekcji, rozpocznij rutynowo tworzenie kopii zapasowych danych.

Offers

Pobierz narzędzie do usuwaniato scan for .com ransomwareUse our recommended removal tool to scan for .com ransomware. Trial version of provides detection of computer threats like .com ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .com ransomware w trybie awaryjnym z obsługą sieci.

Usunąć .com ransomware z Windows 7/Windows Vista/Windows XP

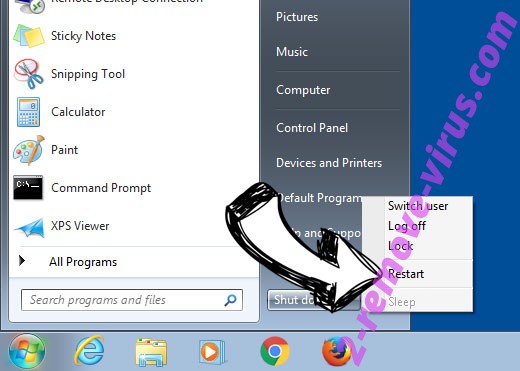

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

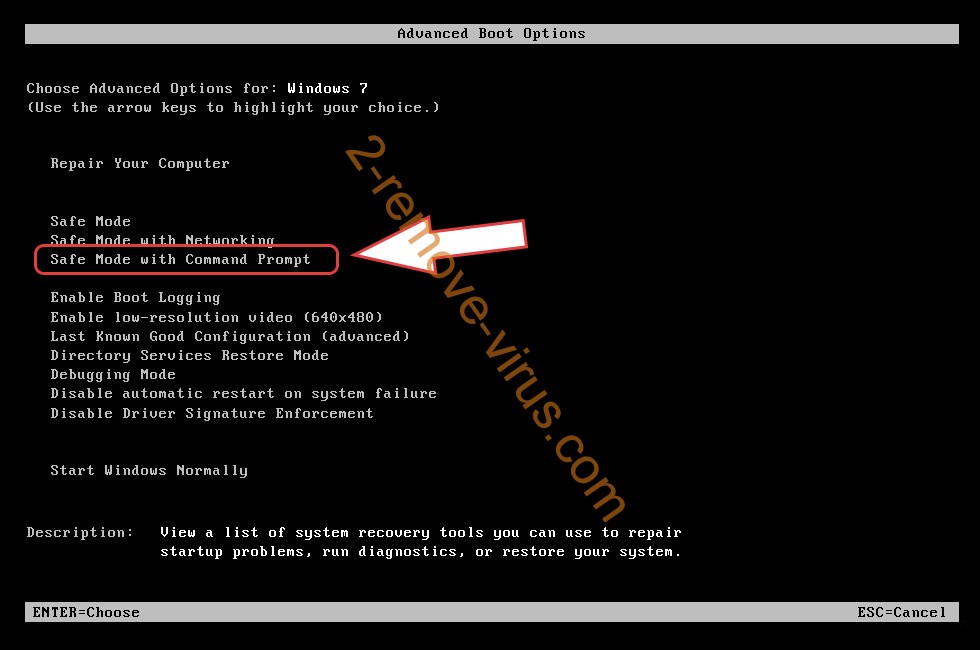

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .com ransomware

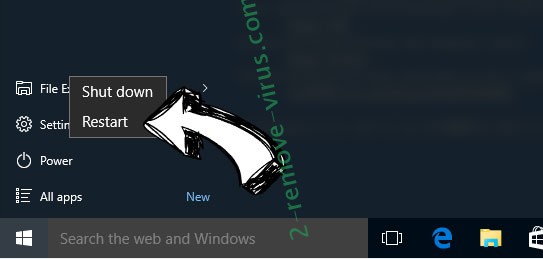

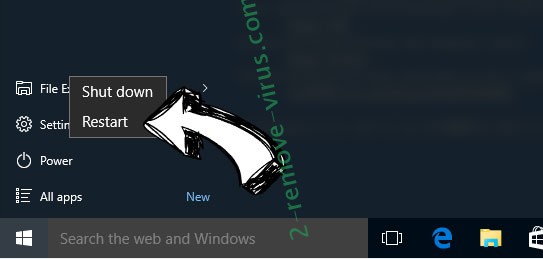

Usunąć .com ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

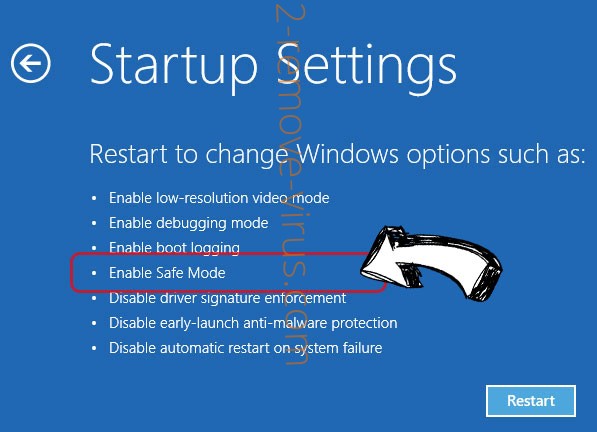

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .com ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

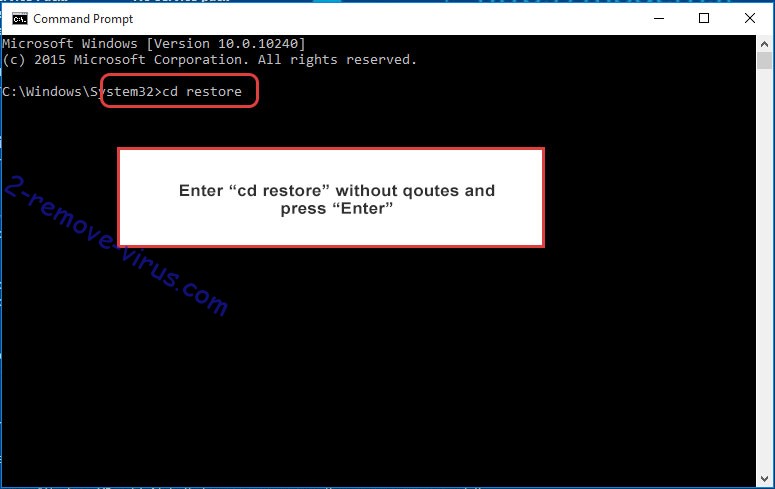

Usunąć .com ransomware z Windows 7/Windows Vista/Windows XP

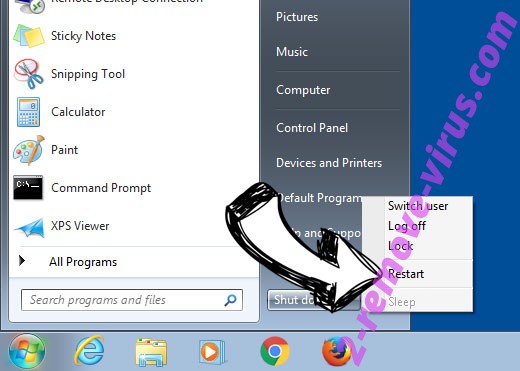

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

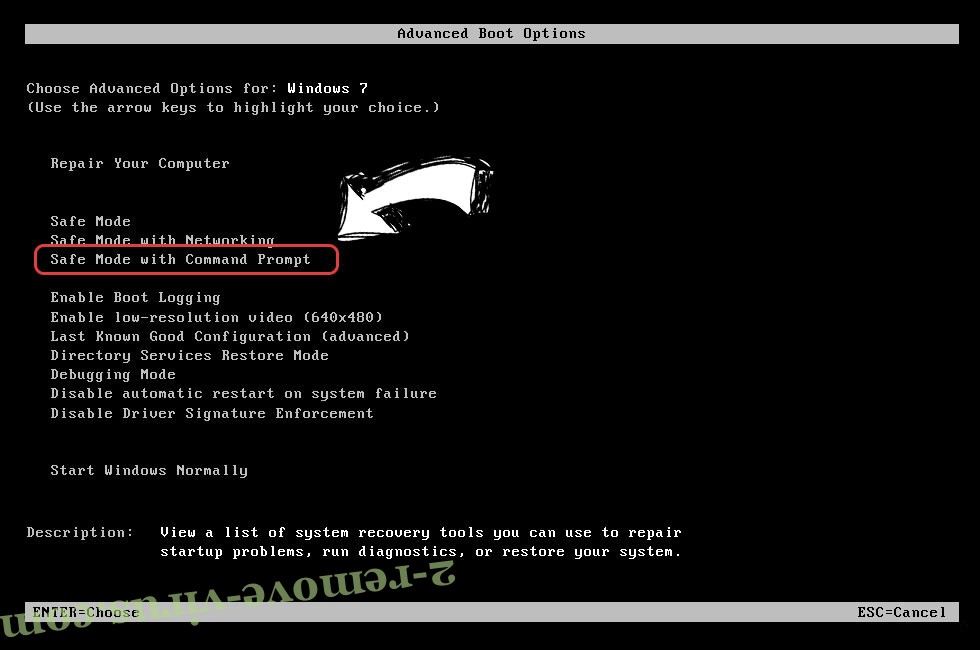

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

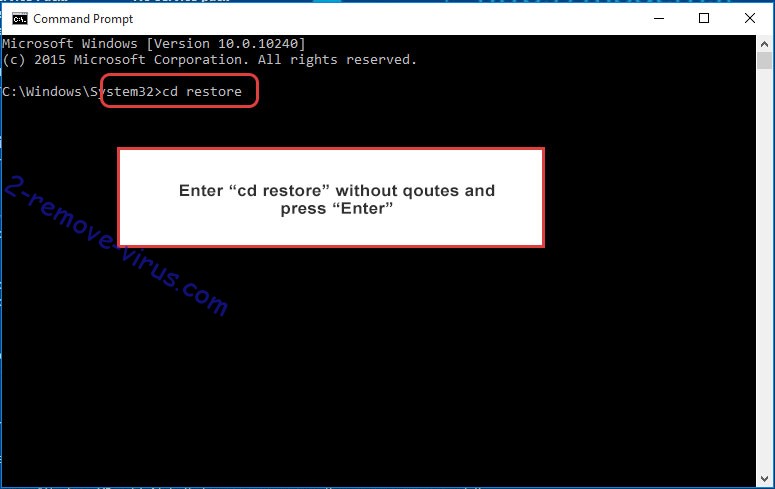

- Wpisz cd restore i naciśnij Enter.

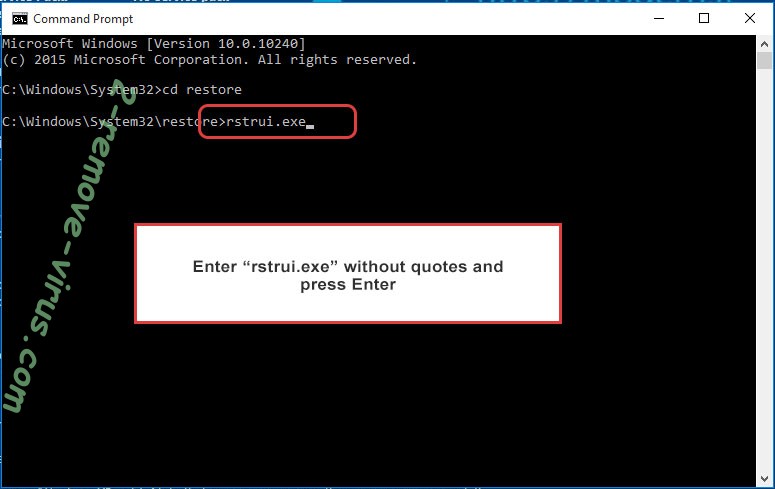

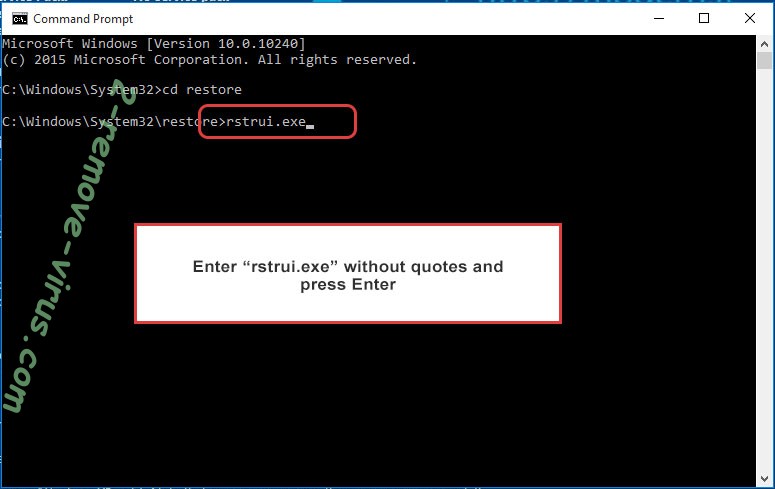

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

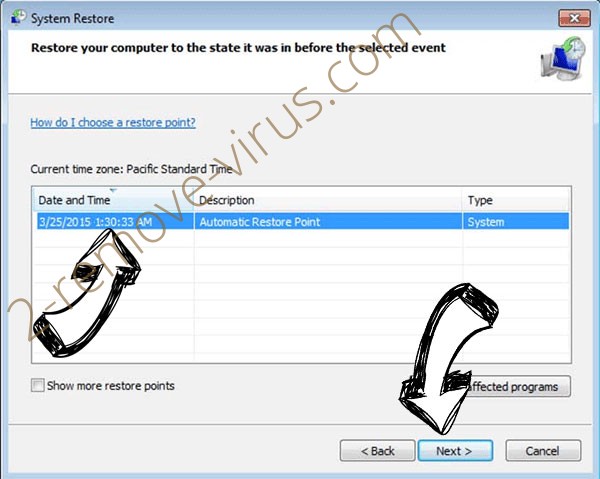

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

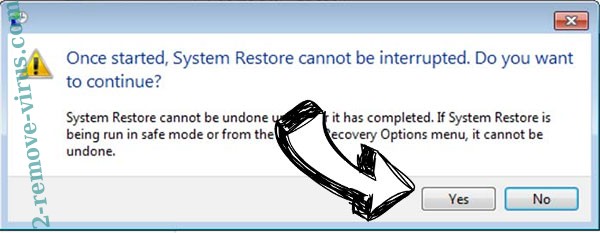

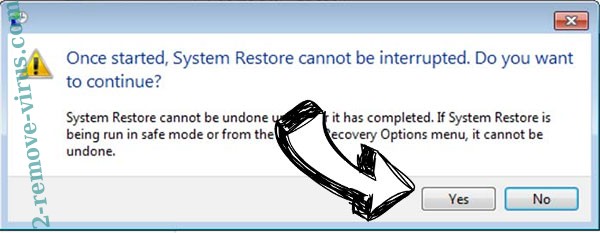

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

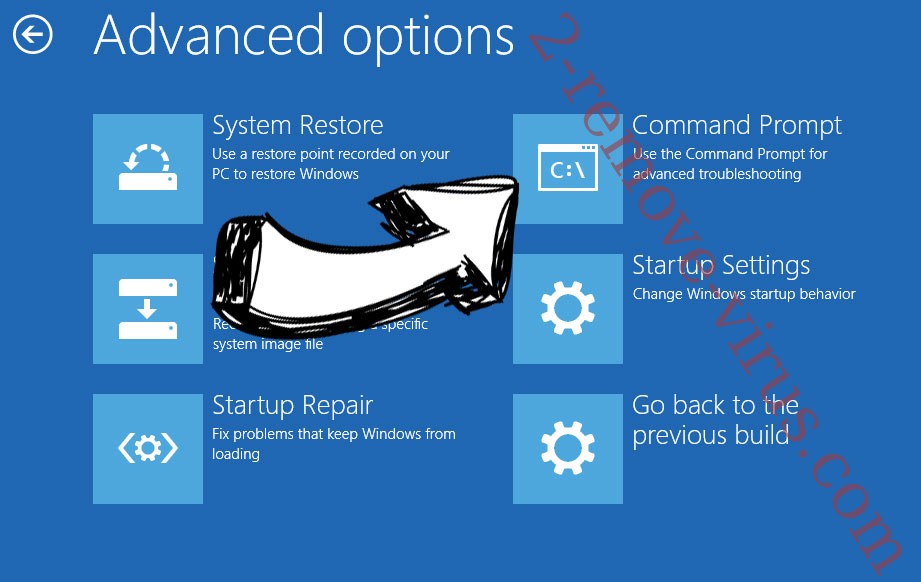

Usunąć .com ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

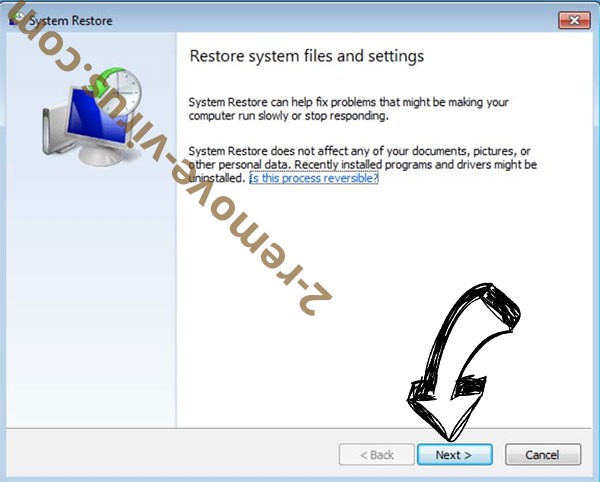

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

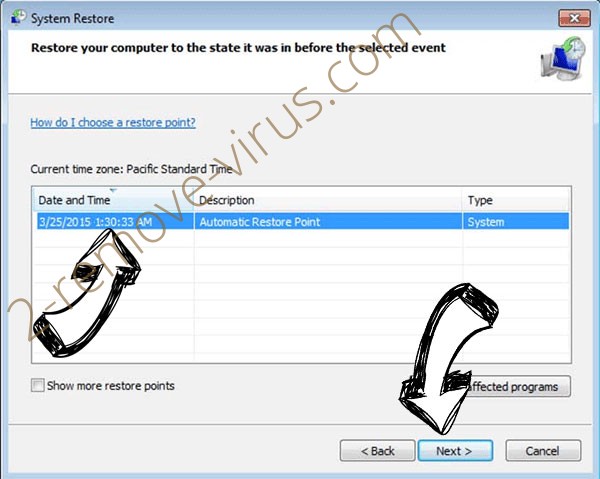

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.