Informacje o CONTI ransomware wirusie

Ransomware znany jako CONTI ransomware jest klasyfikowany jako poważne zagrożenie, ze względu na możliwe szkody, jakie może wyrządzić komputerowi. Jest prawdopodobne, że nigdy nie natknąłeś się na tego typu złośliwy program wcześniej, w takim przypadku możesz być na dużą niespodziankę. Gdy pliki zostaną zaszyfrowane przy użyciu zaawansowanego algorytmu szyfrowania, nie będzie można ich otworzyć, ponieważ zostaną zablokowane. Ponieważ odszyfrowywanie plików nie zawsze jest możliwe, nie wspominając o wysiłku potrzebnym do przywrócenia wszystkiego do normy, ransomware jest uważana za jedno z najbardziej niebezpiecznych złośliwego oprogramowania.

Istnieje również możliwość zakupu deszyfrowania od przestępców, ale z powodów, które wymienimy poniżej, nie jest to najlepszy pomysł. Istnieje wiele przypadków, w których narzędzie do odszyfrowywania nie zostało podane nawet po zapłaceniu okupu. Pamiętaj, z kim masz do czynienia, i nie oczekuj cyberoszułów, aby zawracać sobie głowę, aby wysłać ci program deszyfrujący, kiedy mogą po prostu zabrać pieniądze. Ponadto, dając się do wymagań, będzie wspieranie ich przyszłych projektów malware. Czy rzeczywiście chcesz wspierać branżę, która już wytrzymuje miliony szkód dla firm. Oszuści zdają sobie również sprawę, że mogą zarabiać łatwe pieniądze, a im więcej ofiar stosuje się do żądań, tym bardziej atrakcyjne dane szyfrujące złośliwy program stają się dla tego rodzaju ludzi. Inwestowanie pieniędzy, które są wymagane od Ciebie w jakiś rodzaj kopii zapasowej może być lepszym rozwiązaniem, ponieważ utrata pliku nie będzie problemem. Następnie można po prostu odinstalować CONTI ransomware wirusa i przywrócić dane. Informacje o najpopularniejszych metodach spreadów zostaną podane w poniższym akapicie, w przypadku gdy nie masz pewności co do tego, w jaki sposób plik szyfrujący złośliwe oprogramowanie dostał się nawet do urządzenia.

Jak CONTI ransomware rozprzestrzeniać się

Złośliwe oprogramowanie kodujące plik jest zwykle rozpowszechniane za pomocą metod, takich jak załączniki wiadomości e-mail, złośliwe pliki do pobrania i zestawy exploitów. Widząc, jak te metody są nadal używane, oznacza to, że ludzie są dość zaniedbania podczas korzystania z poczty e-mail i pobierania plików. Niemniej jednak niektóre złośliwe oprogramowanie kodujące dane mogą być rozpowszechniane przy użyciu bardziej skomplikowanych metod, które wymagają więcej czasu i wysiłku. Cyberzłodziei dołączyć zainfekowany plik do wiadomości e-mail, napisać jakiś rodzaj tekstu, i fałszywie twierdzą, że z godnej zaufania firmy / organizacji. Ze względu na delikatność tematu, użytkownicy są bardziej podatne na otwieranie e-maili wspomnieć o pieniądze, w ten sposób tego rodzaju tematy są powszechnie używane. Hakerzy również często udają, że są z Amazon, i mówią potencjalnym ofiarom, że na ich koncie była jakaś niezwykła aktywność, która powinna natychmiast zachęcić osobę do otwarcia załącznika. Istnieją pewne oznaki, na które powinieneś zwrócić uwagę przed otwarciem załączników do wiadomości e-mail. Przede wszystkim, jeśli nie znasz nadawcy, zajrzyj do niego przed otwarciem załącznika. Nadal musisz zbadać adres e-mail, nawet jeśli znasz nadawcę. Oczywiste błędy gramatyczne są również znakiem. Sposób, w jaki jesteś witany, może być również wskazówką, legalna wiadomość e-mail firmy na tyle ważna, aby otworzyć, zawierałaby Twoje imię i nazwisko w powitaniu, zamiast uniwersalnego Klienta lub Członka. Luki w zabezpieczeniach systemu Nieaktualne oprogramowanie może być również używany jako ścieżka do urządzenia. Oprogramowanie jest wyposażone w luki w zabezpieczeniach, które mogą być wykorzystane do skażenia komputera, ale są one regularnie łatane przez dostawców. Jak jednak udowodnił WannaCry, nie wszyscy spieszą się, aby zainstalować te aktualizacje. Ponieważ wiele złośliwego oprogramowania korzysta z tych luk w zabezpieczeniach, ważne jest, aby często aktualizować programy. Aktualizacje można ustawić tak, aby były instalowane automatycznie, jeśli nie chcesz mieć z nimi problemów za każdym razem.

Jak CONTI ransomware się zachowuje

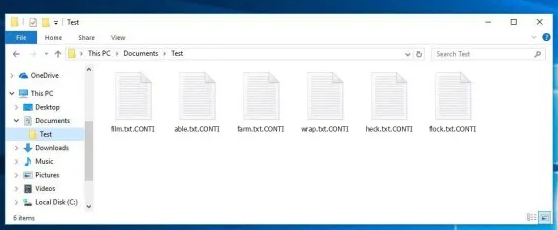

Ransomware rozpocznie poszukiwania niektórych typów plików, gdy dostanie się do systemu, a zostaną one zakodowane, gdy tylko zostaną zidentyfikowane. Nawet jeśli infekcja nie była oczywista od samego początku, na pewno wiesz, że coś jest nie tak, gdy nie można uzyskać dostępu do plików. Będziesz wiedzieć, które pliki zostały naruszone, ponieważ zostanie do nich dodane nietypowe rozszerzenie. Niestety dekodowanie plików może być niemożliwe, jeśli złośliwe oprogramowanie kodujące dane używa silnego algorytmu szyfrowania. Notatka okupu wyjaśni, co się stało i jak należy postępować, aby odzyskać swoje dane. Cyberprzestępcy będą zachęcać do zakupu ich płatnego deszyfrowania i ostrzegają, że możesz zaszkodzić plikom, jeśli użyjesz innej metody. Notatka powinna pokazać cenę za narzędzie do odszyfrowywania, ale jeśli tak nie jest, musisz skontaktować się z cyberoszuszami za pośrednictwem ich danego adresu e-mail, aby zobaczyć, ile kosztuje oprogramowanie do odszyfrowywania. Z powodów, które już omówiliśmy, nie zachęcamy do płacenia okupu. Pomyśl tylko o poddaniu się wymaganiom, gdy próbujesz wszystkich innych alternatyw. Być może właśnie zapomniałeś, że wykonałeś kopie swoich plików. Darmowe narzędzie do odszyfrowywania może być również opcją. Powinniśmy powiedzieć, że co jakiś czas specjaliści od złośliwego oprogramowania są w stanie wydać narzędzie odszyfrowywania, co oznacza, że można znaleźć narzędzie do odszyfrowywania za darmo. Zanim podejmiesz decyzję o zapłaceniu, zajrzyj do deszyfratora. Jeśli używasz niektórych z tych pieniędzy do tworzenia kopii zapasowych, nie zostaniesz ponownie umieszczony w takiej sytuacji, ponieważ zawsze możesz uzyskać dostęp do kopii tych plików. Jeśli twoje najważniejsze pliki są gdzieś przechowywane, po prostu odinstalować CONTI ransomware wirusa, a następnie odzyskać dane. W przyszłości unikaj ransomware i możesz to zrobić, zapoznając się, jak się rozprzestrzenia. Przynajmniej przestań otwierać załączniki wiadomości e-mail losowo, utrzymuj swoje programy na bieżąco i pobieraj tylko ze źródeł, o których wiesz, że są bezpieczne.

CONTI ransomware Usuwania

Jeśli ransomware jest nadal w komputerze, trzeba będzie uzyskać narzędzie do usuwania złośliwego oprogramowania, aby go zakończyć. Podczas próby ręcznego naprawienia CONTI ransomware wirusa może spowodować dalsze szkody, jeśli nie jesteś najbardziej doświadczonych komputera. Dlatego wybór metody automatycznej byłby mądrzejszym pomysłem. Narzędzie do usuwania złośliwego oprogramowania jest przeznaczony do opieki nad tymi zagrożeniami, może nawet zapobiec infekcji. Wybierz oprogramowanie do usuwania złośliwego oprogramowania, które najlepiej pasuje do tego, czego potrzebujesz, i wykonaj pełne skanowanie komputera po zainstalowaniu. Niestety, te narzędzia nie pomogą odzyskać plików. Jeśli masz pewność, że komputer jest czysty, przywróć pliki z kopii zapasowej, jeśli go masz.

Offers

Pobierz narzędzie do usuwaniato scan for CONTI ransomwareUse our recommended removal tool to scan for CONTI ransomware. Trial version of provides detection of computer threats like CONTI ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć CONTI ransomware w trybie awaryjnym z obsługą sieci.

Usunąć CONTI ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć CONTI ransomware

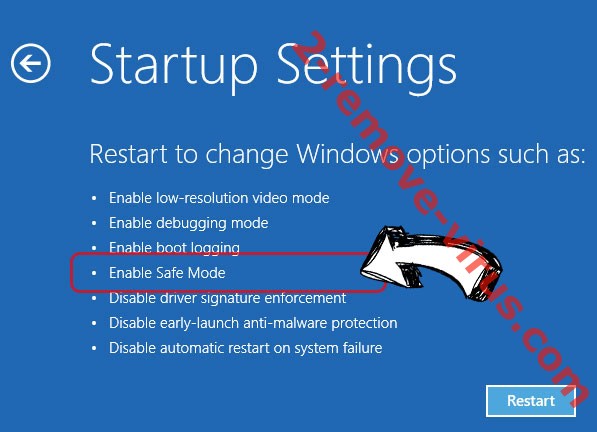

Usunąć CONTI ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć CONTI ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

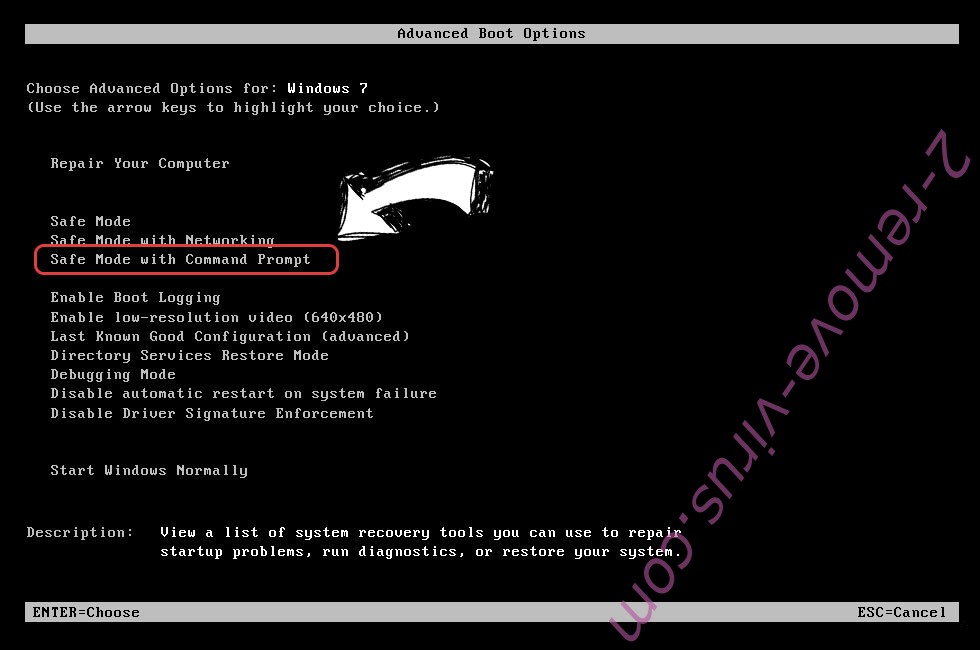

Usunąć CONTI ransomware z Windows 7/Windows Vista/Windows XP

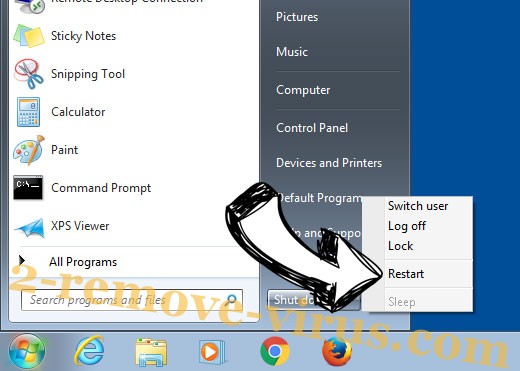

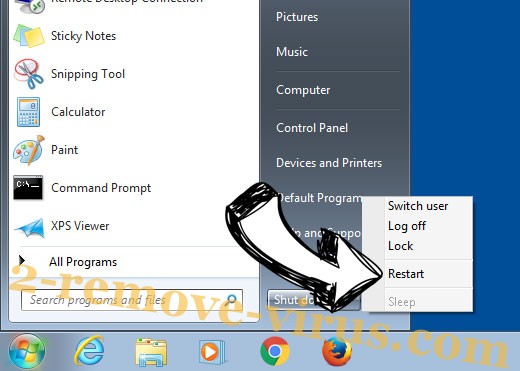

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

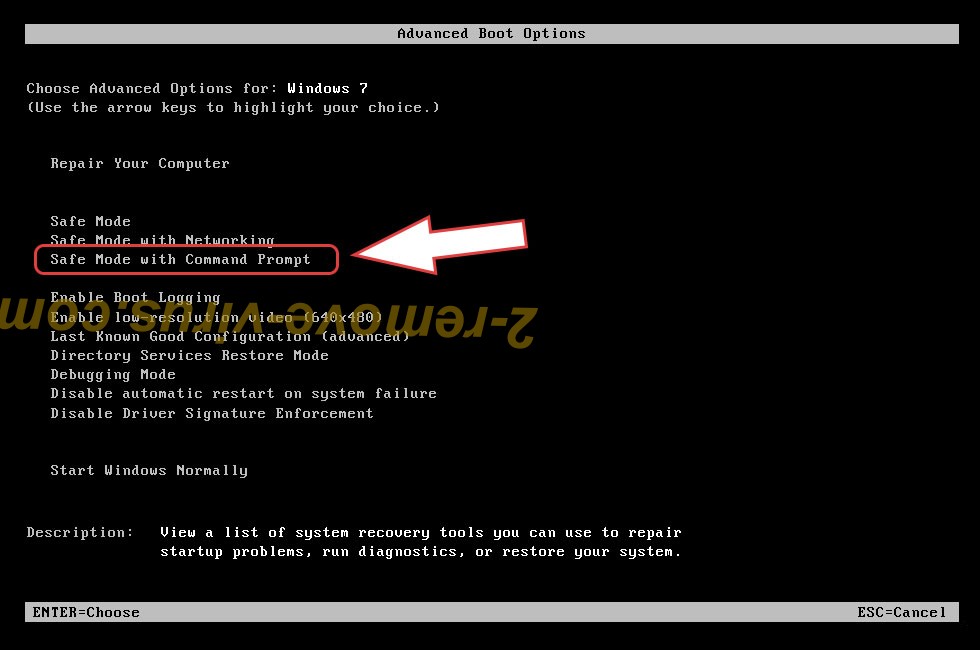

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

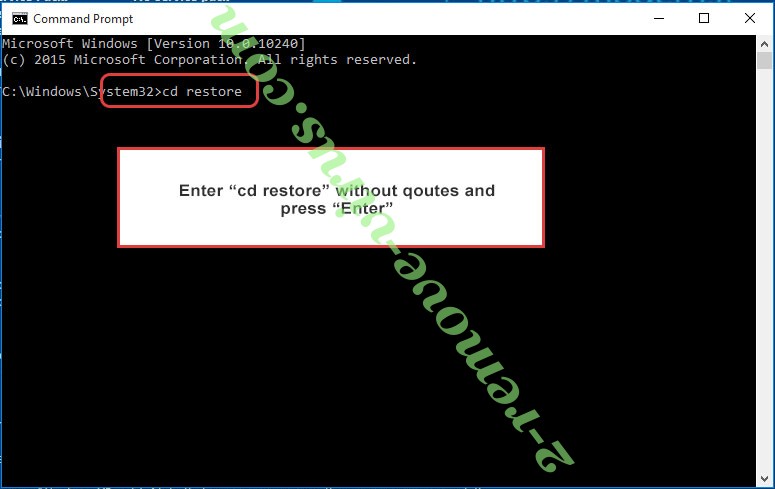

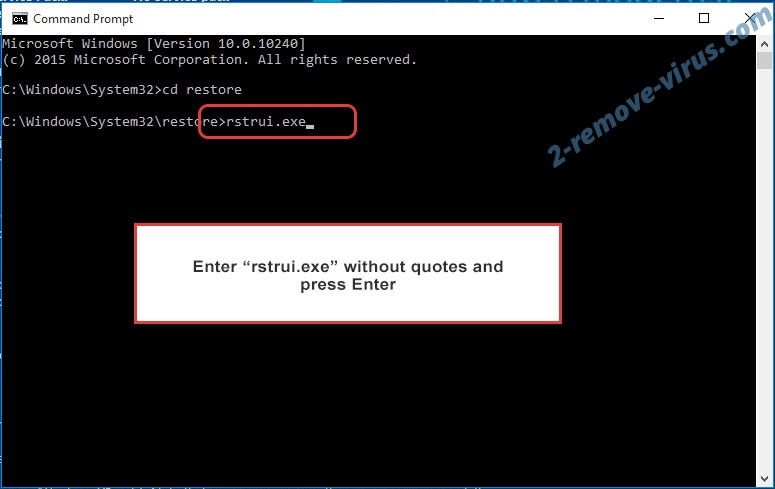

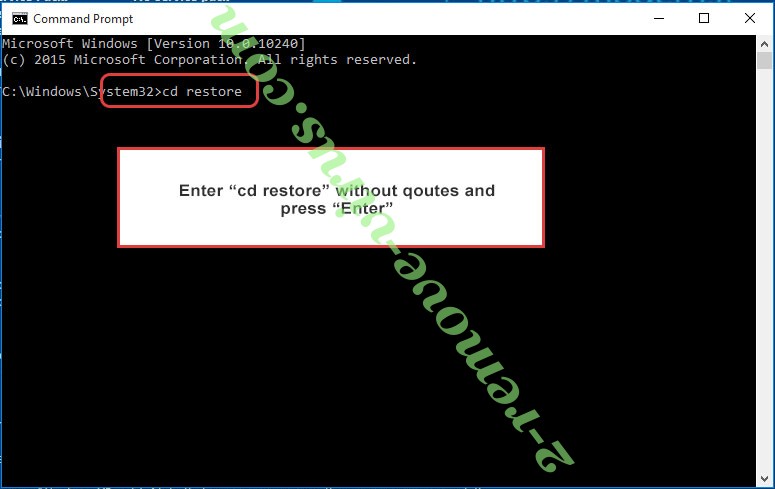

- Wpisz cd restore i naciśnij Enter.

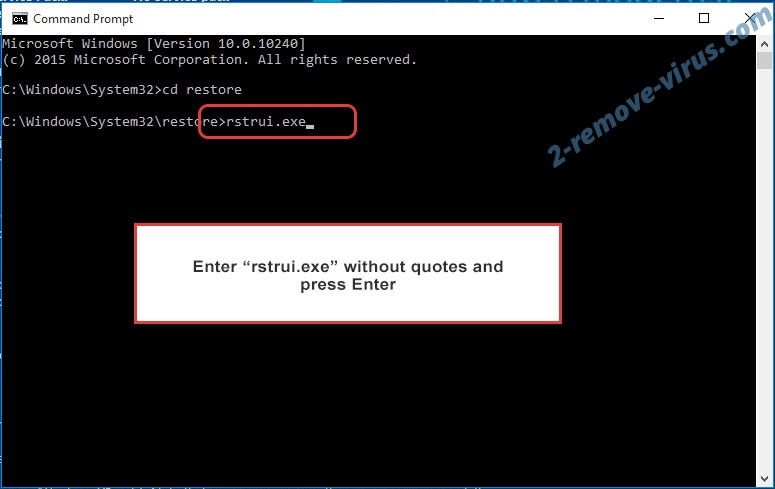

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

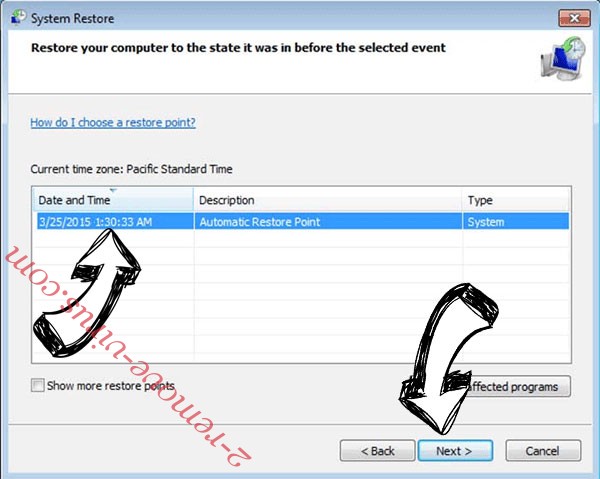

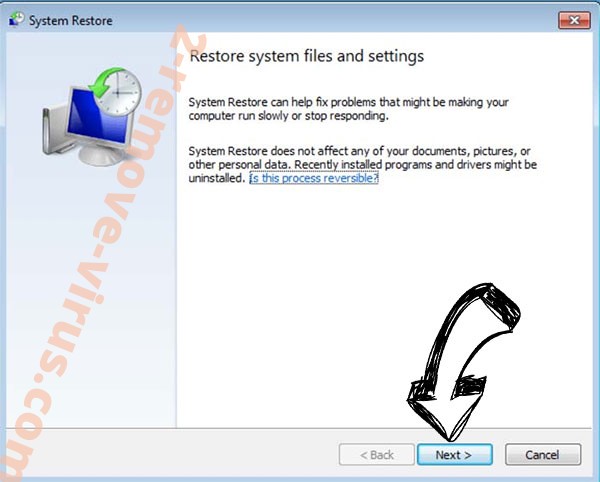

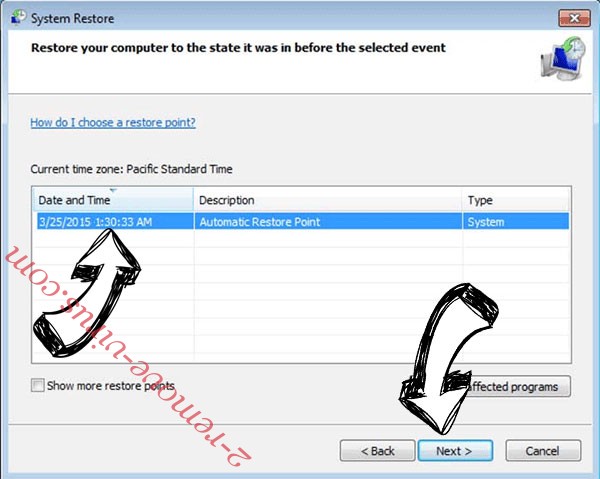

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

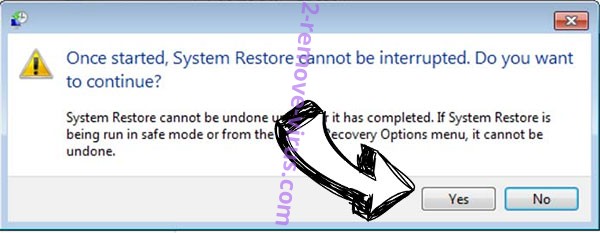

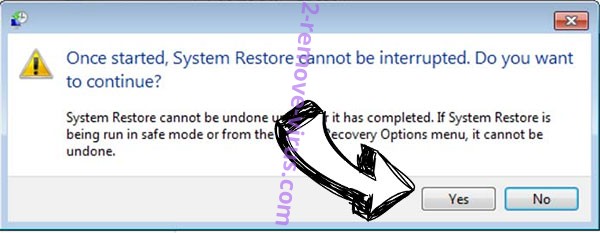

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć CONTI ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

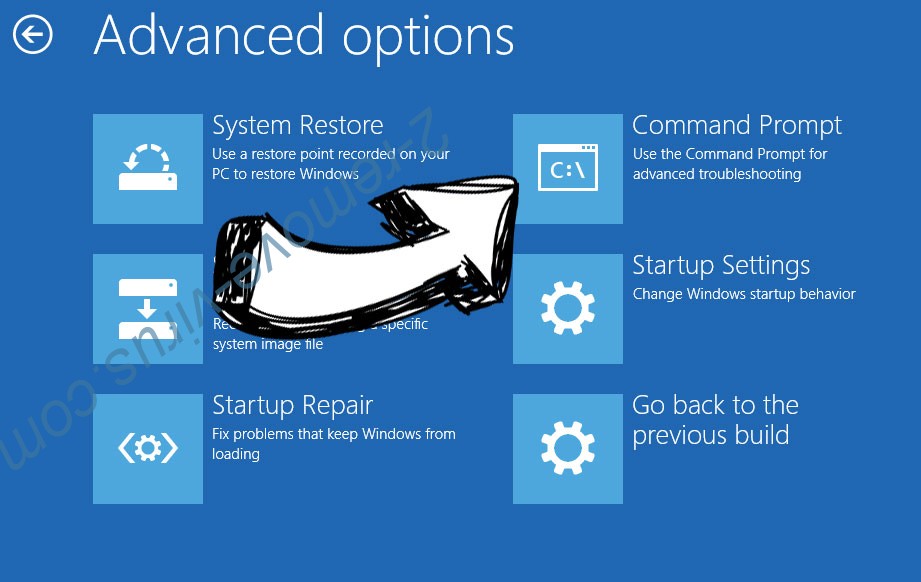

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.