Co można powiedzieć o tym zagrożeniu

Ransomware znany jako COOT ransomware jest sklasyfikowany jako poważne zagrożenie, ze względu na ilość szkody może zrobić dla systemu. Jeśli nigdy nie napotkasz tego typu złośliwego oprogramowania do tej pory, jesteś na niespodziankę. Twoje dane mogły być zakodowane przy użyciu potężnych algorytmów szyfrowania, blokując otwieranie plików. Powodem tego szkodliwego programu jest uważany za poważne zagrożenie, ponieważ ransomware zaszyfrowanych plików nie są zawsze odszyfrować. Będzie również oferowane kupić narzędzie odszyfrowywania dla pewnej kwoty pieniędzy, ale istnieje kilka powodów, dla których ta opcja nie jest zalecana.

Po pierwsze, może być po prostu wydawać pieniądze na nic, ponieważ pliki nie zawsze są przywracane po dokonaniu płatności. Będziemy zszokowani, jeśli przestępcy nie tylko zabrać swoje pieniądze i czuć żadnych zobowiązań, aby pomóc. Ponadto, płacąc chcesz być wspieranie przyszłych projektów (więcej ransomware i złośliwego oprogramowania) tych przestępców. Plik kodowania złośliwego oprogramowania już kosztuje fortunę dla firm, czy naprawdę chcesz być wspieranie tego. Ludzie są coraz bardziej przyciąga do biznesu, ponieważ im więcej ludzi płaci okupu, tym bardziej opłacalne staje. Sytuacje, w których może skończyć się utratą plików może zdarzyć się cały czas, więc Backup byłby lepszy zakup. Następnie można przystąpić do odzyskiwania danych po zakończeniu COOT ransomware wirus lub pokrewne zagrożenia. Jeśli nie wpadł do pliku szyfrowania złośliwego oprogramowania przed, może nie wiedzieć, jak udało się dostać do urządzenia, dlatego należy uważnie przeczytać poniższy akapit.

Jak jest rozprzestrzenianie ransomware

Plik kodowania złośliwego oprogramowania często podróżuje za pośrednictwem załączników e-mail spam, złośliwe pliki do pobrania i wykorzystać zestawy. Ponieważ użytkownicy wydają się być bardzo zaniedbanie, gdy do czynienia z e-maili i pobierania plików, często nie ma potrzeby tych dystrybucji ransomware używać bardziej wyrafinowane sposoby. Bardziej skomplikowane sposoby mogą być również wykorzystywane, choć nie są one tak popularne. Hakerzy napisać nieco przekonujące e-mail, a udając się od jakiegoś wiarygodnego firmy lub organizacji, dodać zainfekowany plik do wiadomości e-mail i wysłać go. Pieniądze związane z problemami są wspólnym tematem w tych e-maili, jak użytkownicy biorą je bardziej poważnie i są bardziej prawdopodobne, aby zaangażować się w. Cyberzłodziei lubią udawać, że są z Amazon, i ostrzegania potencjalnych ofiar, że było pewne podejrzane działania na swoim koncie, które powinny, które sprawiają, że użytkownik mniej strzeżony i będą bardziej prawdopodobne, aby otworzyć załącznik. Aby chronić się przed tym, istnieją pewne rzeczy, które musisz zrobić, gdy do czynienia z e-maili. Sprawdź, czy nadawca jest znany Ci przed otwarciem pliku dołączonego do wiadomości e-mail, a jeśli nie są one znane, zbadać, kim są. Nie popełniaj błąd otwierania załączonego pliku tylko dlatego, że nadawca brzmi prawdziwe, najpierw musisz sprawdzić, czy adres e-mail odpowiada nadawcy prawdziwy e-mail. Błędy gramatyczne są również znak, że e-mail nie może być to, co myślisz. Inną istotną wskazówkę może być Twoje nazwisko jest nieobecny, jeśli, powiedzmy, że używasz Amazon i były do Ciebie e-mail, nie będą używać typowych pozdrowienia jak Szanowny kliencie/członkiem/użytkownika, a zamiast tego użyć nazwy, którą im nadano. Słabe punkty na komputerze nieaktualne oprogramowanie może być również używane do zainfekowania. Te luki są zwykle identyfikowane przez badaczy zabezpieczeń, a gdy twórcy oprogramowania dowiedzieli się o nich, zwalniają poprawki w celu ich naprawienia, tak aby autorzy złośliwego oprogramowania nie mogli wykorzystać ich do skażania urządzeń złośliwymi Programy. Jak WannaCry udowodnił, jednak nie każdy jest to, że szybkie, aby zaktualizować swoje oprogramowanie. Ważne jest, aby zainstalować te poprawki, ponieważ jeśli słabe miejsce jest wystarczająco poważne, poważne słabe punkty mogą być używane przez złośliwe oprogramowanie, więc ważne jest, aby patch wszystkie programy. Jeśli nie chcesz być zakłócony z aktualizacjami, można skonfigurować je do zainstalowania automatycznie.

Jak działa

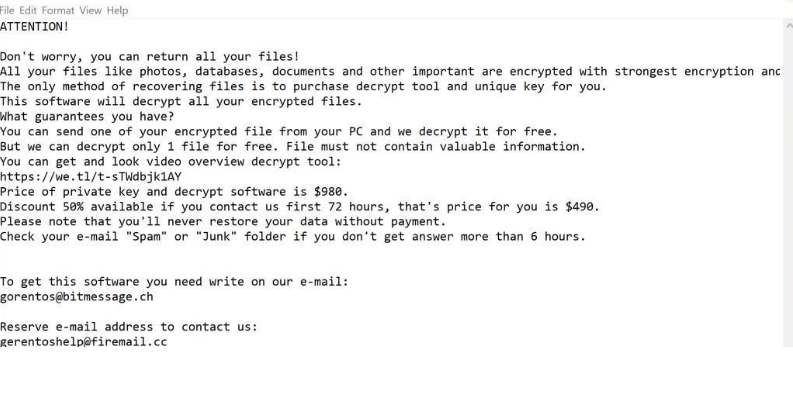

Złośliwe oprogramowanie szyfrujące dane będzie skanował niektóre typy plików po wejściu do systemu, a gdy zostaną zidentyfikowane, będą szyfrowane. Jeśli nie zauważyłeś nic dziwnego do tej pory, gdy nie masz dostępu do plików, zdajesz sobie sprawę, że coś się dzieje. Pliki, które zostały zaszyfrowane będą miały rozszerzenie pliku, który pomaga ludziom w identyfikacji, które dane kodowania złośliwego oprogramowania mają. Niestety, może nie być możliwe przywrócenie plików, jeśli użyto silnego algorytmu szyfrowania. Jeśli nadal nie wiesz, co się dzieje, Uwaga okupu powinna wyczyścić wszystko. Według cyberprzestępców, będziesz w stanie przywrócić dane za pomocą narzędzia odszyfrowywania, które oczywiście nie przyjść za darmo. Jeśli kwota okupu nie jest jasno określona, musisz użyć podanego adresu e-mail, aby skontaktować się z oszustów, aby zobaczyć kwotę, która może zależeć od wartości Twoich plików. Z powodów, które już omówiliśmy, płacenie nie jest opcja specjaliści malware sugerują. Jeśli jesteś pewny, że chcesz zapłacić, to powinno być ostateczności. Być może po prostu zapomniałeś, że masz kopię zapasową plików. Wolny odszyfrowujący może być również opcją. Naukowcy zajmujący się bezpieczeństwem mogą czasami rozwijać darmowe oprogramowanie odszyfrowujące, jeśli malware kodowania danych jest crackable. Weź to pod uwagę, zanim nawet pomyśleć o udzieleniu do wniosków. Nie musisz się martwić, jeśli kiedykolwiek skończy się w tej sytuacji ponownie, jeśli zainwestowałeś część tej sumy do kopii zapasowej. Jeśli kopia zapasowa jest dostępna, możesz odzyskać dane po całkowitym usunięciu COOT ransomware . Jeśli zaznajomisz się z ransomware, powinieneś być w stanie chronić urządzenie przed złośliwym oprogramowaniem do kodowania danych. Trzymaj się bezpiecznych źródeł pobierania, bądź czujny podczas otwierania plików dołączonych do wiadomości e-mail i upewnij się, że Twoje programy są zawsze aktualne.

Jak usunąć COOT ransomware

Jeśli ransomware jest nadal w systemie, narzędzie do usuwania złośliwego oprogramowania powinny być używane, aby pozbyć się go. Aby ręcznie naprawić COOT ransomware nie jest prosty proces i może doprowadzić do dalszej szkody dla urządzenia. Decydując się na korzystanie z narzędzia do usuwania złośliwego oprogramowania jest mądrzejszy wybór. Oprogramowanie nie tylko pomoże Ci radzić sobie z zagrożeniem, ale może powstrzymać przyszłe dane szyfrowanie złośliwego oprogramowania z wejściem. Wybierz narzędzie do usuwania złośliwego oprogramowania, które najlepiej pasuje do tego, czego potrzebujesz, i wykonaj pełne skanowanie urządzenia po jego zainstalowaniu. Niestety, te narzędzia nie pomoże z odszyfrowywania plików. Po malware kodowania danych jest całkowicie wyeliminowane, jest to bezpieczne do korzystania z komputera ponownie.

Offers

Pobierz narzędzie do usuwaniato scan for COOT ransomwareUse our recommended removal tool to scan for COOT ransomware. Trial version of provides detection of computer threats like COOT ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć COOT ransomware w trybie awaryjnym z obsługą sieci.

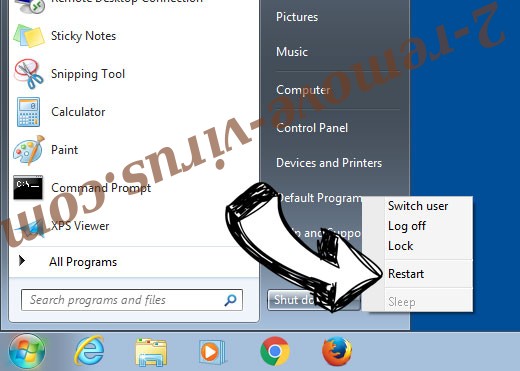

Usunąć COOT ransomware z Windows 7/Windows Vista/Windows XP

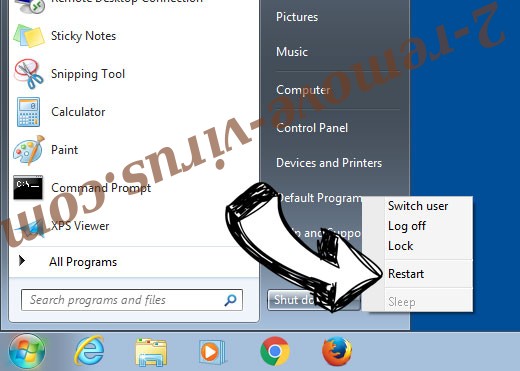

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

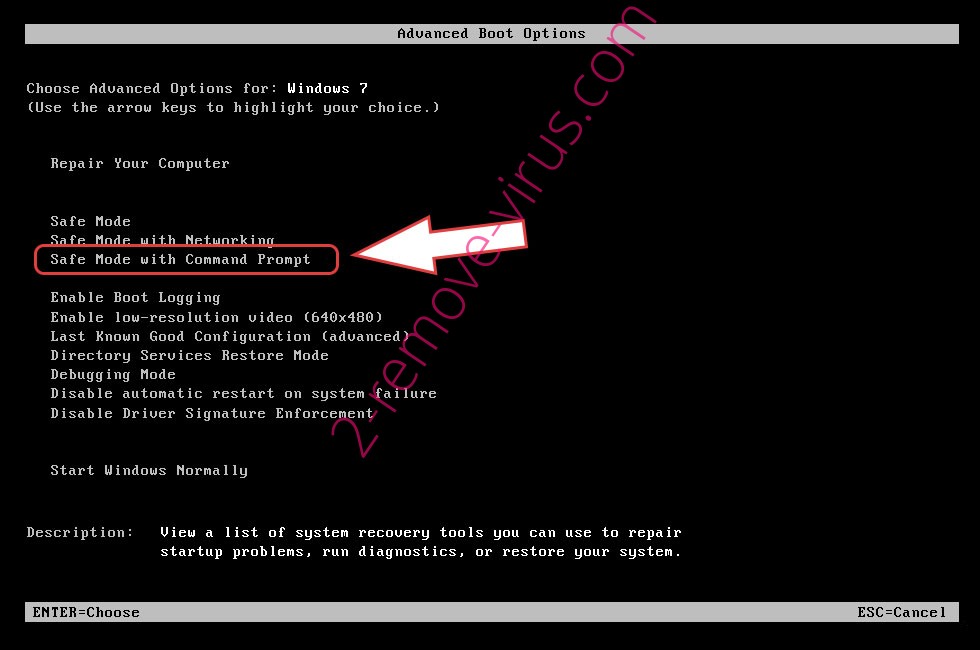

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć COOT ransomware

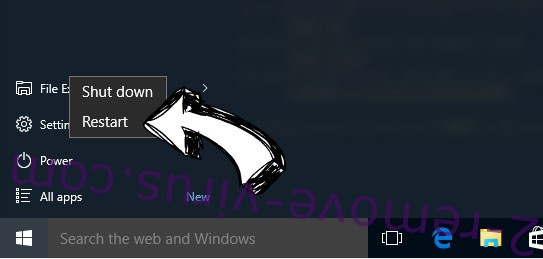

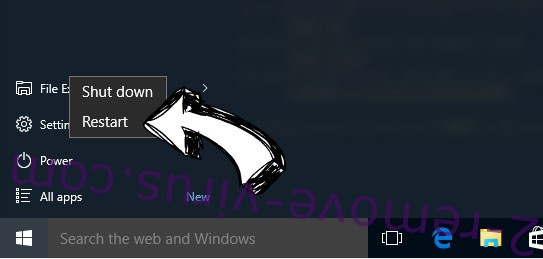

Usunąć COOT ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

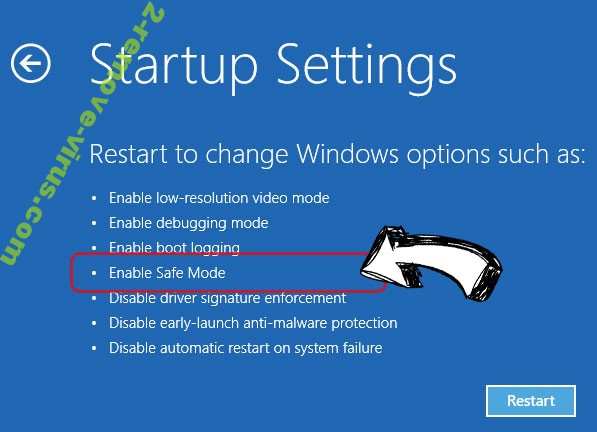

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć COOT ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

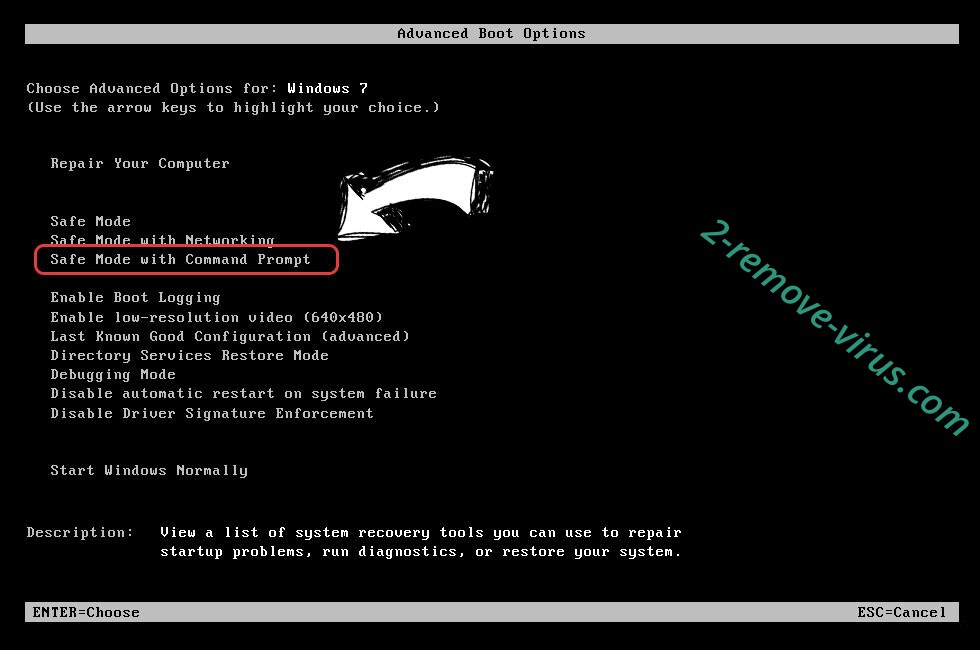

Usunąć COOT ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

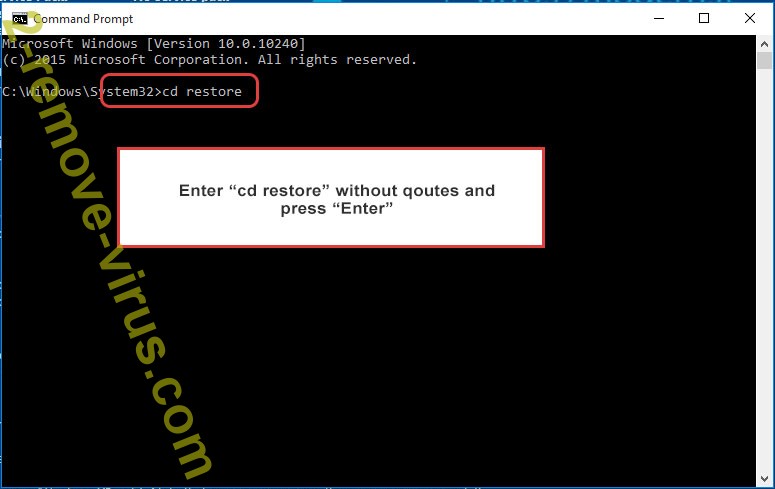

- Wybierz polecenie wiersza polecenia z listy.

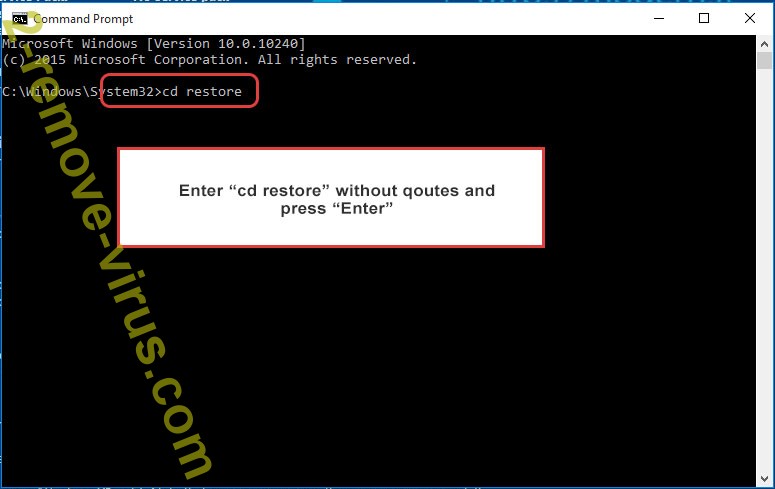

- Wpisz cd restore i naciśnij Enter.

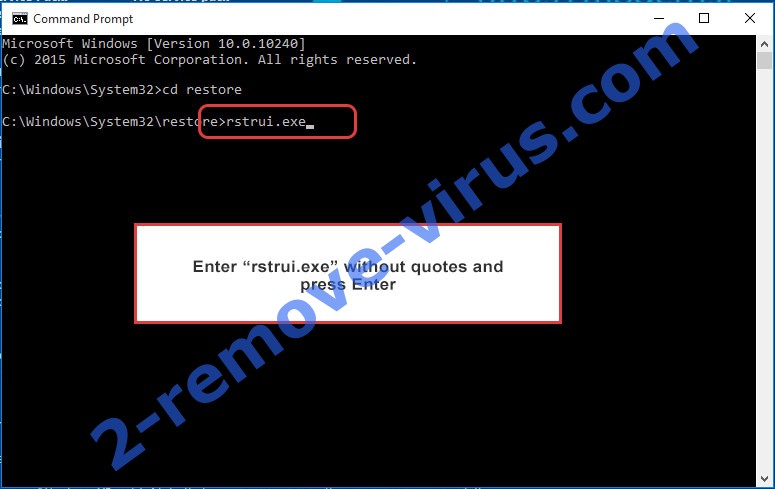

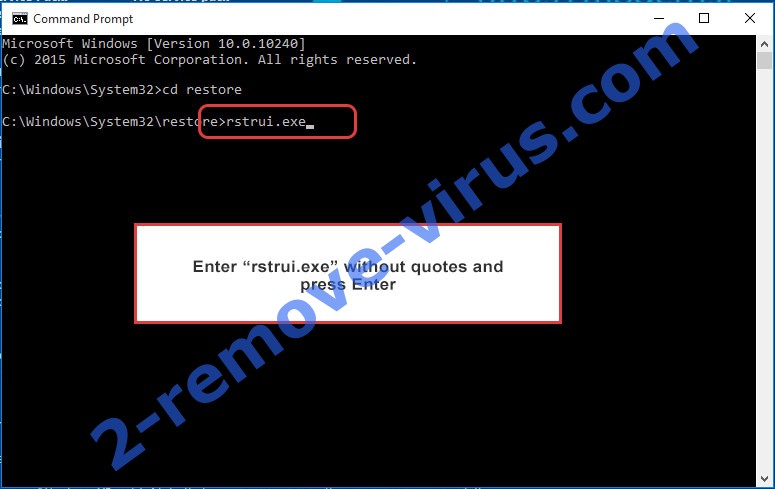

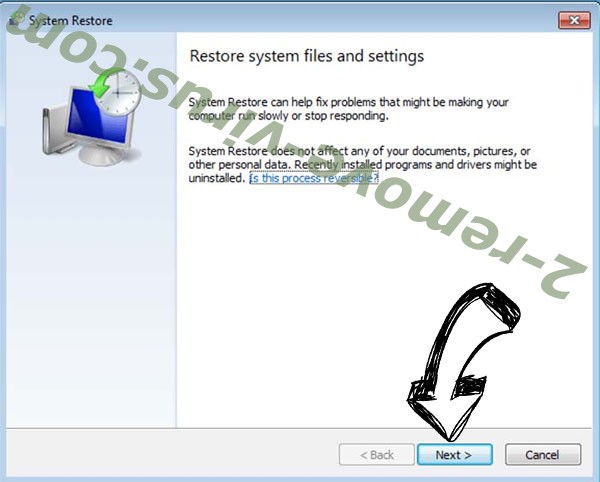

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

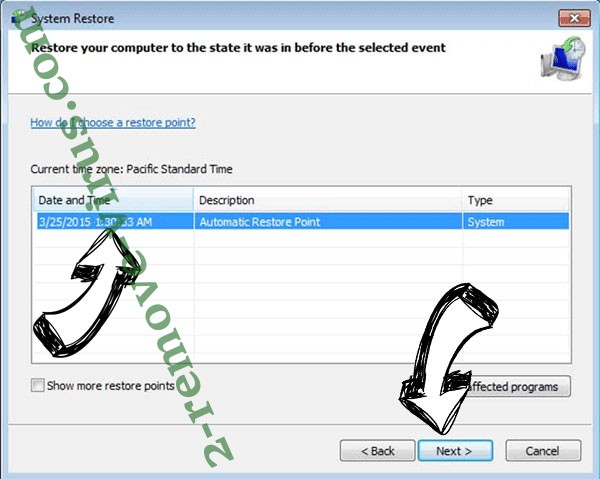

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

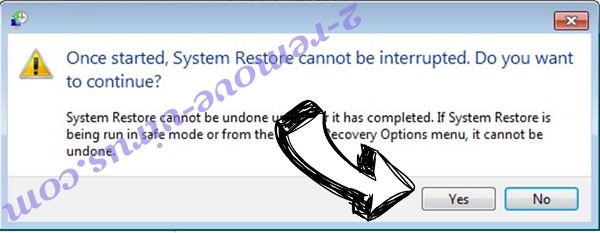

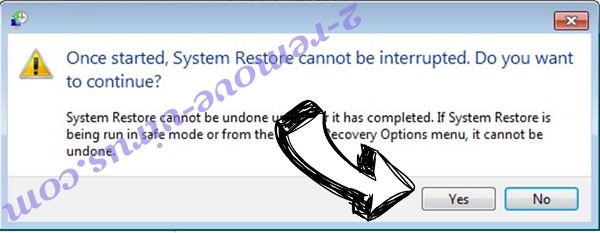

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

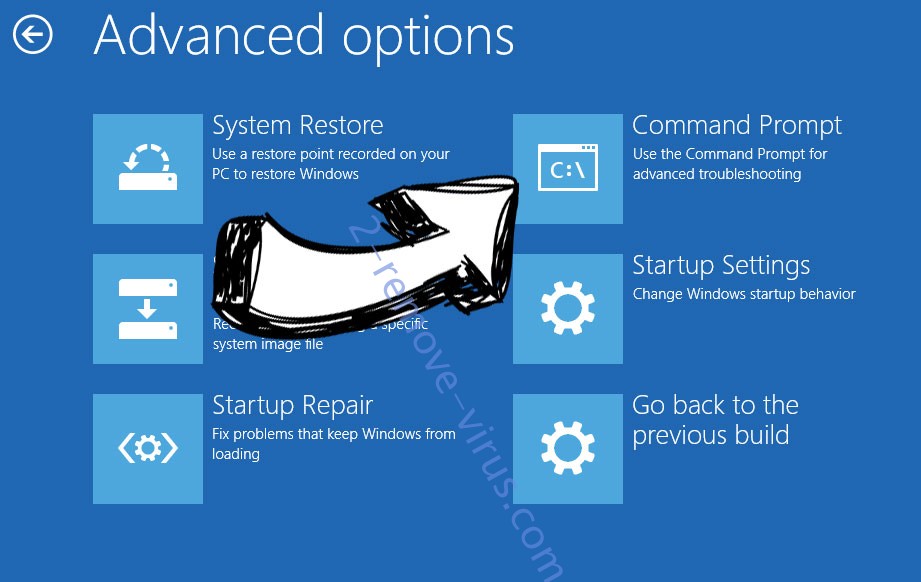

Usunąć COOT ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

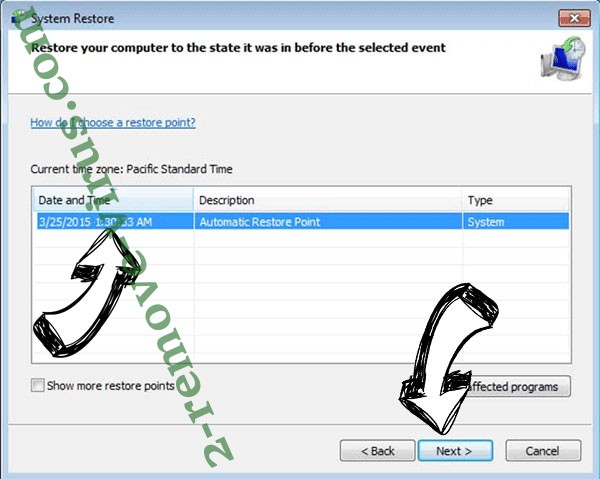

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.