Co można powiedzieć o tej infekcji

Ransomware znany jako CryptoLocker-v3 ransomware jest klasyfikowany jako ciężka infekcja, ze względu na możliwe uszkodzenia może spowodować. Być może niekoniecznie słyszeliście o nim lub napotkaliście go wcześniej, a dowiedzieć się, co robi, może być szczególnie zaskakujące. Silne algorytmy szyfrowania mogą być używane do szyfrowania plików, uniemożliwiając otwieranie plików. Ponieważ ofiary ransomware stoją w obliczu trwałej utraty danych, tego rodzaju zagrożenie jest bardzo niebezpieczne. Będziesz również oferowane kupić deszyfrator za pewną kwotę pieniędzy, ale nie jest to sugerowana opcja z kilku powodów.

Poddanie się wymaganiom nie powoduje automatycznie odszyfrowania plików, więc spodziewaj się, że możesz po prostu wydawać pieniądze na nic. Dlaczego osoby odpowiedzialne za szyfrowanie plików pomogą ci je przywrócić, gdy nic nie powstrzymuje ich przed zabraniem pieniędzy. Co więcej, pieniądze, które podasz, zostaną przeznaczone na finansowanie większej liczby przyszłych ransomware i złośliwego oprogramowania. Kodowanie danych złośliwy program już kosztuje miliony dla firm, czy naprawdę chcesz to wspierać. Ludzie są również coraz bardziej przyciąga do biznesu, ponieważ ilość ludzi, którzy dają do wniosków zrobić ransomware bardzo dochodowybiznes. Inwestowanie pieniędzy, które są wymagane od ciebie do tworzenia kopii zapasowych może być lepszym rozwiązaniem, ponieważ utrata danych nie będzie możliwość ponownie. Jeśli kopia zapasowa została wykonana przed kodowania danych złośliwego oprogramowania zanieczyszczone systemu, można po prostu zakończyć CryptoLocker-v3 ransomware wirusa i przejść do odzyskiwania plików. A jeśli jesteś zdezorientowany, jak ransomware udało się zanieczyścić komputer, jego metody dystrybucji zostaną omówione dalej w artykule w poniższym akapicie.

Metody rozprzestrzeniania oprogramowania ransomware

Ogólnie rzecz biorąc, ransomware rozprzestrzenia się za pośrednictwem spamu, zestawów exploitów i złośliwych pobrań. Widząc, jak te metody są nadal używane, oznacza to, że ludzie są dość zaniedbania podczas korzystania z poczty e-mail i pobierania plików. To nie znaczy, że dystrybutorzy nie używają bardziej wyrafinowanych metod w ogóle, jednak. Hakerzy nie muszą wiele robić, wystarczy napisać prosty e-mail, na który mogą wpaść mniej ostrożni użytkownicy, dołączyć zanieczyszczony plik do wiadomości e-mail i wysłać go do setek osób, które mogą uwierzyć, że nadawca jest kimś wiarygodnym. Problemy związane z pieniędzmi są częstym tematem w tych wiadomościach e-mail, ponieważ ludzie mają tendencję do angażowania się w te e-maile. A jeśli ktoś, kto podszywa się pod Amazon, miał wysłać użytkownikowi wiadomość e-mail na temat wątpliwej aktywności na koncie lub zakupu, właściciel konta może panikować, obrócić pochopnie w wyniku i w końcu otworzyć dodany plik. Z tego powodu musisz uważać na otwieranie wiadomości e-mail i zwracać uwagę na oznaki, że mogą być złośliwe. Przed otwarciem załączonego pliku zajrzyj do nadawcy wiadomości e-mail. Jeśli nadawca okaże się kimś, kogo znasz, nie spiesz się z otwarciem pliku, najpierw dokładnie sprawdź adres e-mail. Te złośliwe wiadomości e-mail są również często pełne błędów gramatycznych. Innym dość oczywistym znakiem jest brak twojego imienia w pozdrowieniu, jeśli ktoś, którego e-mail powinieneś zdecydowanie otworzyć, miał by wysłać ci e-mail, na pewno pozna Twoje imię i użyje go zamiast ogólnego powitania, takiego jak Klient lub Członek. Jest również możliwe, aby kodowanie plików złośliwych programów używać słabych punktów w komputerach do zainfekowania. Luki w oprogramowaniu są zwykle odkrywane, a twórcy oprogramowania publikują aktualizacje, dzięki czemu wrogie strony nie mogą ich wykorzystać do rozpowszechniania swoich szkodliwych programów. Jak udowodnił WannaCry, jednak nie każdy jest tak szybki, aby zainstalować te aktualizacje dla swojego oprogramowania. Sytuacje, w których złośliwe oprogramowanie używa słabych punktów, aby dostać się jest dlaczego ważne jest, że programy są często aktualizowane. Aktualizacje mogą być instalowane automatycznie, jeśli nie chcesz się nimi za każdym razem przejmować.

Co robi

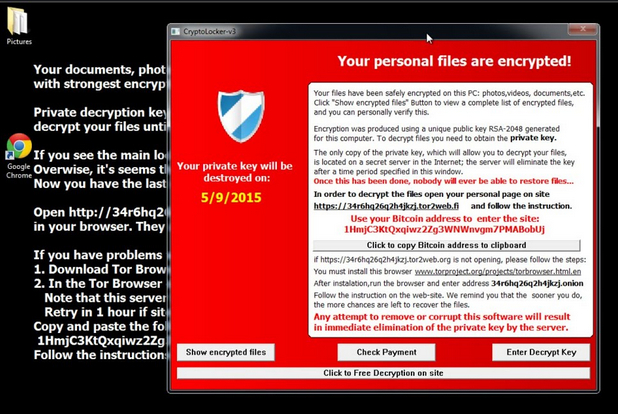

Gdy ransomware zainfekować system, wkrótce znajdziesz swoje pliki zakodowane. Możesz nie zobaczyć początkowo, ale gdy pliki nie mogą być jak zwykle, stanie się oczywiste, że coś się dzieje. Sprawdź pliki pod kątem dziwnych rozszerzeń dodanych, powinny one wyświetlać nazwę szkodliwego programu kodującego dane. Należy wspomnieć, że przywracanie plików może być niemożliwe, jeśli ransomware użył silnego algorytmu szyfrowania. W przypadku, gdy nadal nie jesteś pewien, co się dzieje, notatka o kupnie powinna wszystko wyjaśnić. Oferowany deszyfrator nie wyjdzie za darmo, oczywiście. Kwota okupu powinna być wyraźnie określona w nocie, ale co jakiś czas ofiary są wymagane, aby wysłać im e-mail, aby ustalić cenę, może wahać się od kilkudziesięciu dolarów do kilkuset. Jak już wspomnieliśmy, płacenie za deszyfrator nie jest najmądrzejszym pomysłem, z powodów, o których już rozmawialiśmy. Zanim jeszcze rozważyć płacenie, najpierw zajrzeć do innych alternatyw. Być może gdzieś przechowujesz swoje dane, ale po prostu zapomniałeś. W niektórych przypadkach użytkownicy mogą nawet zlokalizować darmowe deszyfratory. Jeśli specjalista od złośliwego oprogramowania jest w stanie odszyfrować ransomware, może zwolnić darmowe deszyfratory. Należy o tym pamiętać przed opłaceniem żądanych pieniędzy nawet krzyże swój umysł. Mądrzejsza inwestycja byłaby kopią zapasową. Jeśli kopia zapasowa została utworzona przed infekcją, po odinstalowaniu wirusa można przystąpić do odzyskiwania CryptoLocker-v3 ransomware plików. W przyszłości, staraj się unikać ransomware i można to zrobić, zapoznając się z jego sposobów rozprzestrzeniania. Musisz przede wszystkim aktualizować oprogramowanie, pobierać tylko z bezpiecznych / legalnych źródeł i zatrzymać losowe otwieranie plików dołączonych do wiadomości e-mail.

Metody usuwania CryptoLocker-v3 ransomware

Byłoby lepszym pomysłem, aby nabyć program anty-malware, ponieważ będzie to konieczne, aby pozbyć się ransomware, jeśli nadal pozostaje. To może być dość trudne do CryptoLocker-v3 ransomware ręcznego naprawienia wirusa, ponieważ błąd może prowadzić do dodatkowych uszkodzeń. Tak, aby zapobiec spowodowaniu większych szkód, przejdź z automatyczną metodą, aka program do usuwania złośliwego oprogramowania. Program jest nie tylko w stanie pomóc ci zadbać o zagrożenie, ale może również powstrzymać podobne z wejściem w przyszłości. Więc wybierz narzędzie, zainstaluj je, wykonaj skanowanie komputera i pozwól narzędziu wyeliminować ransomware. Niestety, te programy nie pomogą w odszyfrowaniu plików. Po zakończeniu ransomware, upewnij się, że rutynowo wykonać kopię zapasową dla wszystkich danych, które nie chcą stracić.

Offers

Pobierz narzędzie do usuwaniato scan for CryptoLocker-v3 ransomwareUse our recommended removal tool to scan for CryptoLocker-v3 ransomware. Trial version of provides detection of computer threats like CryptoLocker-v3 ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć CryptoLocker-v3 ransomware w trybie awaryjnym z obsługą sieci.

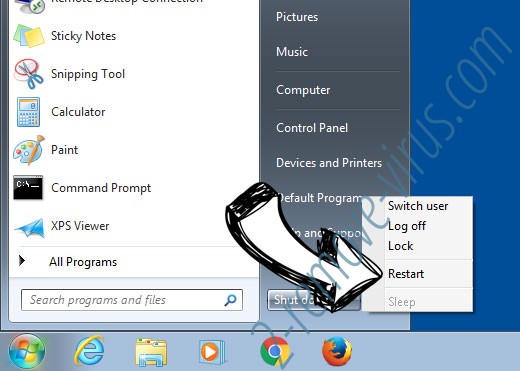

Usunąć CryptoLocker-v3 ransomware z Windows 7/Windows Vista/Windows XP

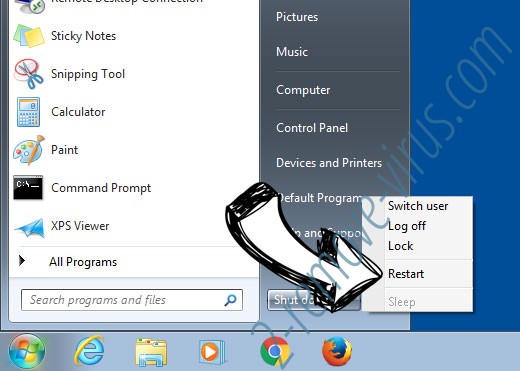

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

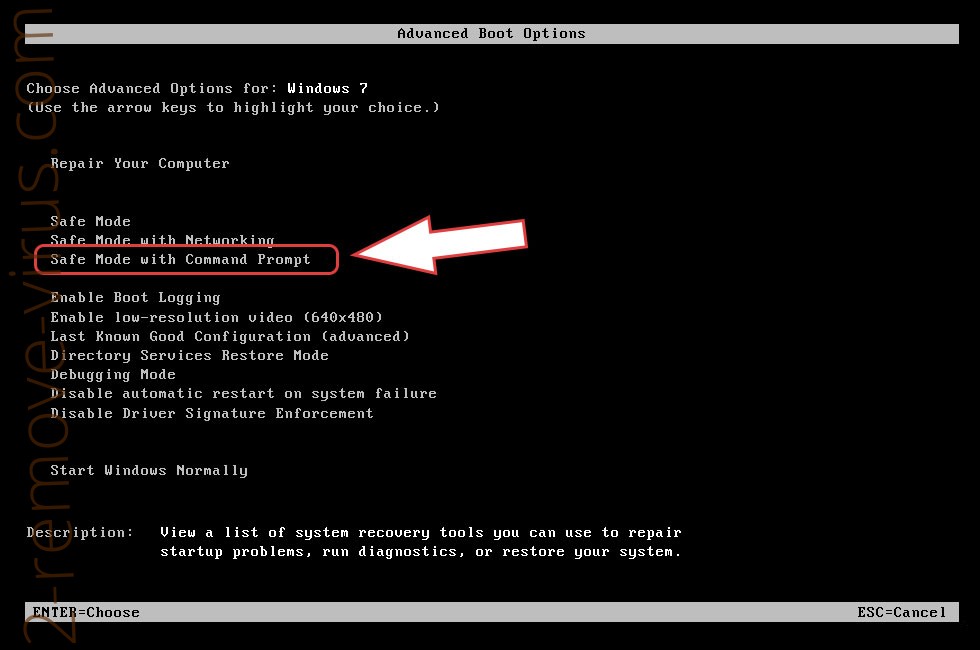

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć CryptoLocker-v3 ransomware

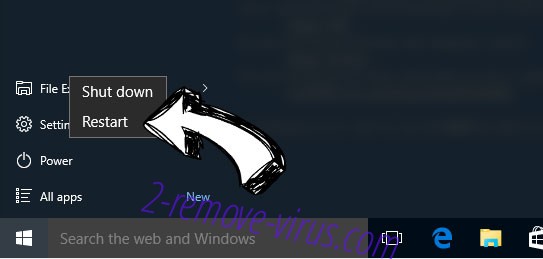

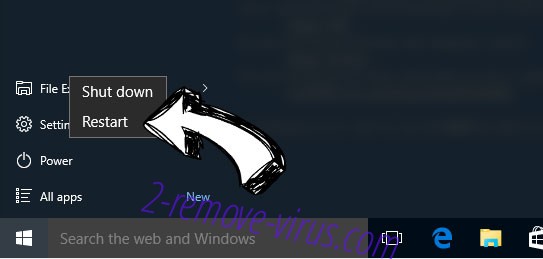

Usunąć CryptoLocker-v3 ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

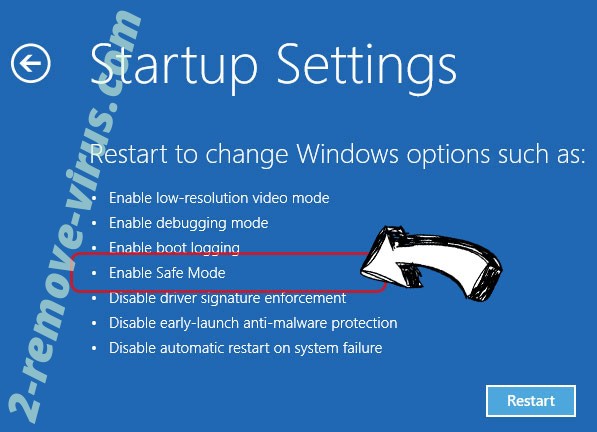

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć CryptoLocker-v3 ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

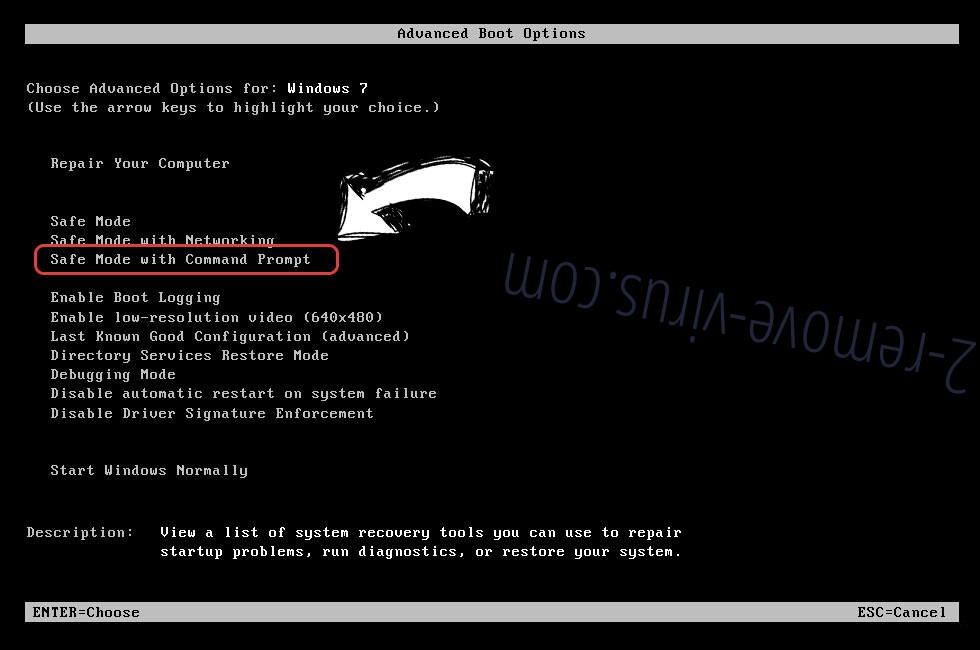

Usunąć CryptoLocker-v3 ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

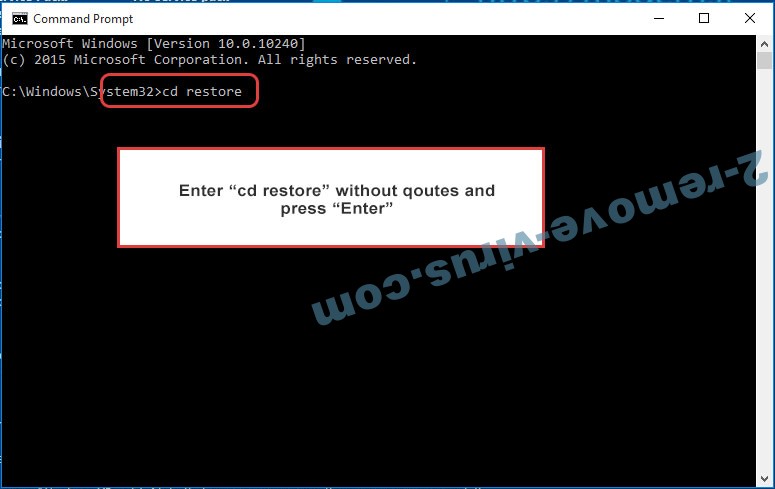

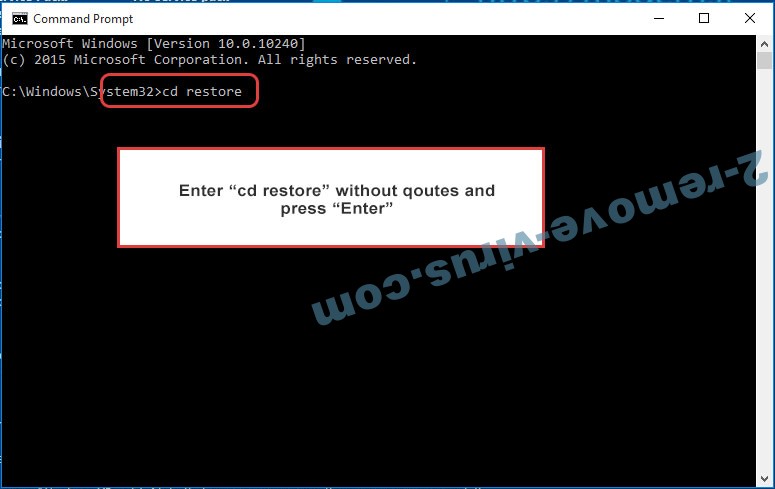

- Wpisz cd restore i naciśnij Enter.

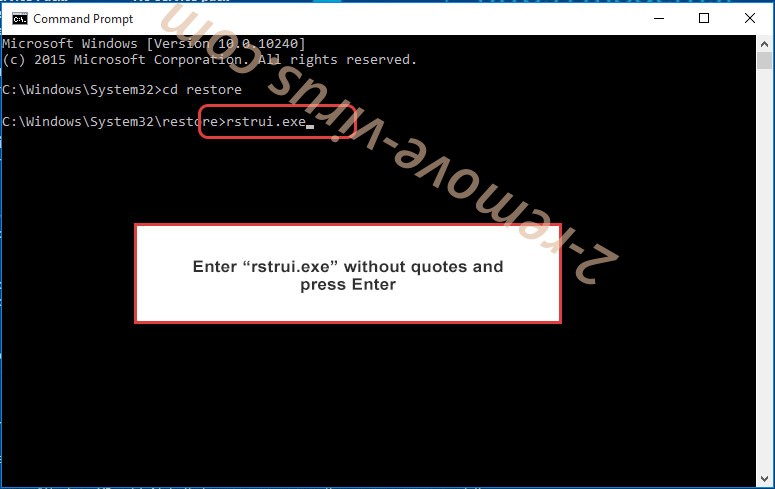

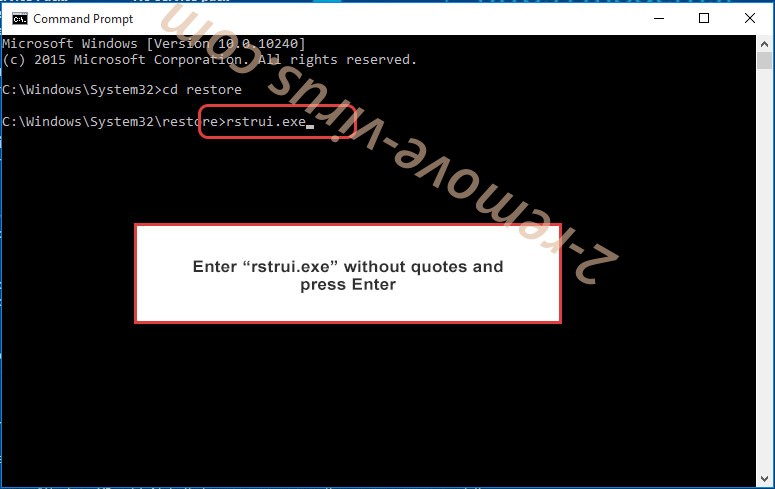

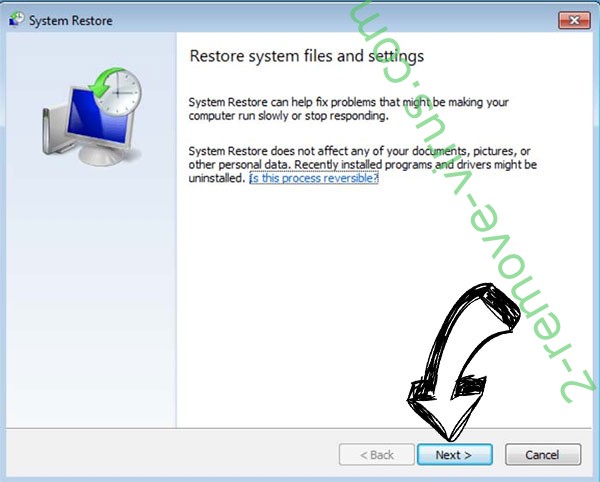

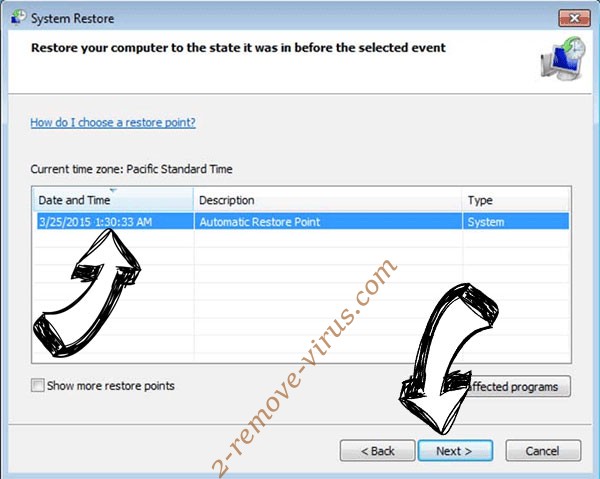

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

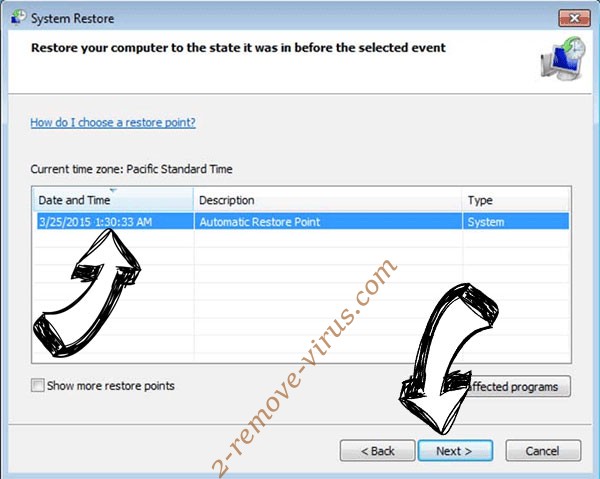

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

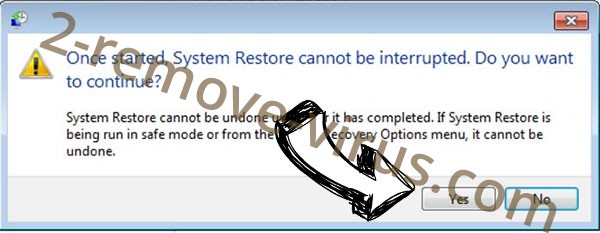

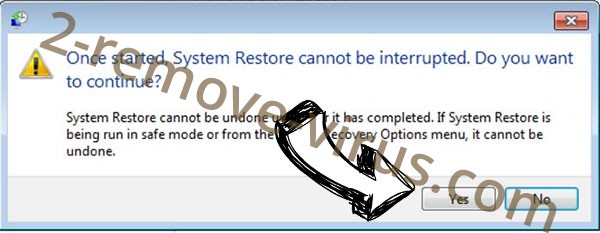

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć CryptoLocker-v3 ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

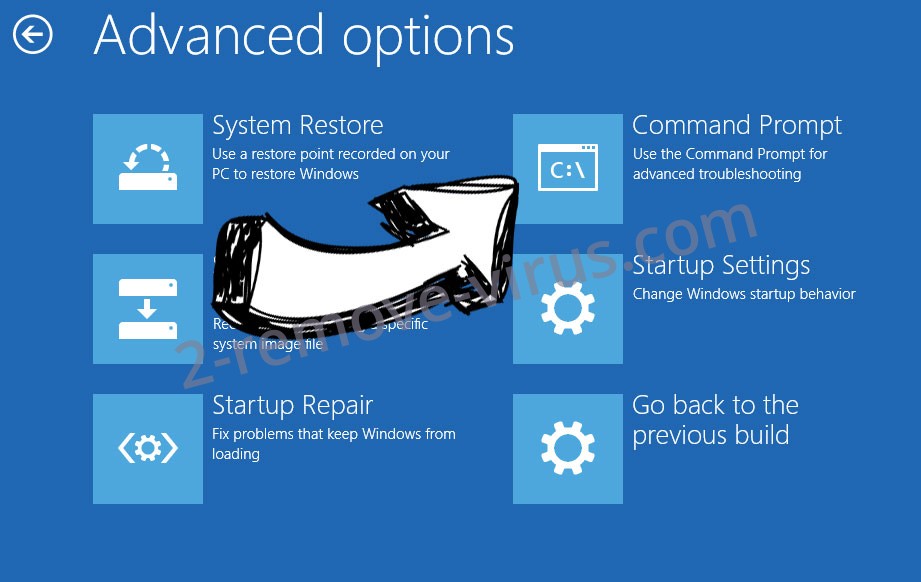

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.