Co można powiedzieć o tej infekcji

CU ransomware jest naprawdę niebezpiecznym zagrożeniem, znanym również jako ransomware lub szyfrujące pliki złośliwe oprogramowanie. Podczas gdy ransomware był szeroko mówiony, być może przegapiłeś go, więc możesz nie wiedzieć, jakie szkody może zrobić. Złośliwe oprogramowanie do kodowania danych używa zaawansowanych algorytmów szyfrowania do szyfrowania plików, a po zakończeniu procesu nie będzie można ich otworzyć. To właśnie sprawia, że ransomware jest bardzo poważną infekcją na komputerze, ponieważ może to oznaczać, że trwale tracisz dostęp do danych.

Przestępcy dadzą Ci narzędzie do odszyfrowywania, ale spełnienie wymagań może nie być największym pomysłem. Płacenie nie zawsze gwarantuje przywrócenie plików, więc istnieje możliwość, że możesz po prostu marnować swoje pieniądze. Nic nie stoi na przeszkodzie, aby cyberoszyści po prostu brali pieniądze, nie dając ci deszyfrowania. Dodatkowo, że pieniądze okupu będzie finansować przyszłe dane kodowania złośliwego oprogramowania i złośliwych projektów oprogramowania. Złośliwe oprogramowanie do kodowania plików wyrządziło już miliardy szkód różnym firmom w 2017 roku, a to tylko oszacowanie. Ludzie są przyciągani do łatwych pieniędzy, a im więcej ofiar spełnia wymagania, tym bardziej atrakcyjne pliki szyfrujące złośliwe oprogramowanie stają się dla tego rodzaju ludzi. Możesz skończyć w tego typu sytuacji ponownie, więc inwestowanie żądanych pieniędzy w kopię zapasową byłoby lepsze, ponieważ utrata pliku nie byłaby możliwa. Następnie można przywrócić pliki z kopii zapasowej po usunięciu CU ransomware wirusa lub podobnych infekcji. Jeśli nie jesteś zdezorientowany, w jaki sposób infekcja zdołała dostać się do komputera, wyjaśnimy najczęstsze metody dystrybucji w poniższym akapicie.

Jak rozprzestrzenia się ransomware

Złośliwe oprogramowanie kodujące plik może zainfekować dość łatwo, często przy użyciu takich metod, jak dołączanie plików ogarniętych złośliwym oprogramowaniem do wiadomości e-mail, używanie zestawów exploitów i hostowanie zanieczyszczonych plików na wątpliwych platformach pobierania. Ponieważ ludzie wydają się być raczej zaniedbania w kontaktach z e-maili i pobierania plików, często nie jest konieczne dla tych rozprzestrzeniania plików szyfrujących złośliwe oprogramowanie do korzystania z bardziej skomplikowanych sposobów. Nie oznacza to jednak, że rozsiewacze w cale nie używają bardziej wyrafinowanych sposobów. Hakerzy wystarczy dodać złośliwy plik do wiadomości e-mail, napisać pół-wiarygodny tekst, i udawać, że z prawdziwej firmy / organizacji. Często wiadomości e-mail będą mówić o pieniądzach lub powiązanych tematach, które użytkownicy są bardziej skłonni traktować poważnie. Jeśli cyberoszuści używali nazwy firmy takiej jak Amazon, ludzie mogą otworzyć załącznik bez zastanowienia, jeśli hakerzy po prostu powiedzą, że podejrzana aktywność została zauważona na koncie lub dokonano zakupu i paragon jest dołączony. Musisz zwrócić uwagę na pewne znaki podczas zajmowania się wiadomościami e-mail, jeśli chcesz czystego urządzenia. Istotne jest zbadanie, kto jest nadawcą przed otwarciem załącznika. Nawet jeśli znasz nadawcę, nie powinieneś się spieszyć, najpierw sprawdź adres e-mail, aby upewnić się, że pasuje on do adresu, o którym wiesz, że należy do tej osoby/firmy. Błędy gramatyczne są również bardzo częste. Inną ważną wskazówką może być twoje imię jest nieobecny, jeśli, powiedzmy, że używasz Amazon i mieli wysłać ci e-mail, nie będą używać uniwersalnych pozdrowień, takich jak Drogi Klient / Członek / Użytkownik, a zamiast tego wstawinazwę, którą im podałeś. Niezałatane luki w oprogramowaniu mogą być również używane przez złośliwe oprogramowanie kodujące pliki, aby dostać się do komputera. Wszystkie programy mają słabe punkty, ale gdy zostaną odkryte, są one często łatane przez oprogramowanie sprawia, że tak, że złośliwe oprogramowanie nie może go używać do wejścia do systemu. Niestety, jak widać przez powszechne ransomware WannaCry, nie każdy instaluje te poprawki, z tego czy innego powodu. Ważne jest, aby zainstalować te poprawki, ponieważ jeśli luka jest poważna, może być używany przez wszelkiego rodzaju złośliwego oprogramowania. Aktualizacje można ustawić tak, aby były instalowane automatycznie, jeśli powiadomienia te są irytujące.

Jak się zachowuje

Twoje dane zostaną zaszyfrowane, gdy tylko ransomware dostanie się do komputera. Nawet jeśli infekcja początkowo nie była widoczna, z pewnością wiesz, że coś jest nie tak, gdy pliki nie otwierają się tak, jak powinny. Wszystkie zaszyfrowane pliki będą miały rozszerzenie pliku, które może pomóc w określeniu odpowiedniego oprogramowania ransomware. Niestety, dekodowanie danych może nie być możliwe, jeśli zaimplementowano algorytm silnego szyfrowania. Znajdziesz powiadomienie o okupu, które poinformuje Cię, że Twoje pliki zostały zaszyfrowane i jak powinieneś postępować. Co oni oferują to korzystać z ich oprogramowania do odszyfrowywania, które nie przyjdzie za darmo. Notatka powinna pokazać cenę deszyfrowania, ale jeśli tak nie jest, będziesz musiał wysłać hakerom wiadomość e-mail za pośrednictwem podanego adresu. Oczywiście, przestrzeganie wymagań nie jest sugerowane. Jeśli jesteś zdeterminowany, aby zapłacić, powinno to być ostatecznością. Może po prostu nie pamiętasz tworzenia kopii. Lub, jeśli szczęście jest po Twojej stronie, jakiś badacz mógł opublikować darmowy deszyfrator. Darmowe deszyfratory mogą być dostępne, jeśli ktoś był w stanie złamać ransomware. Weź to pod uwagę, zanim zapłacisz okup, nawet krzyżuje twój umysł. Nie będzie twarz możliwe utraty plików, jeśli komputer został zanieczyszczony ponownie lub rozbił się, jeśli zainwestował część tych pieniędzy do tworzenia kopii zapasowych. Jeśli wykonano kopię zapasową przed zanieczyszczeniem, po prostu wyjmij, CU ransomware a następnie odblokuj CU ransomware pliki. Spróbuj zapoznać się z tym, jak ransomware jest rozpowszechniany, dzięki czemu można go uniknąć w przyszłości. Zasadniczo musisz zaktualizować swoje oprogramowanie za każdym razem, gdy aktualizacja stanie się dostępna, pobrać tylko z bezpiecznych / legalnych źródeł i nie losowo otwierać plików dołączonych do wiadomości e-mail.

Metody usuwania CU ransomware wirusa

Zastosuj narzędzie chroniące przed złośliwym oprogramowaniem, aby uzyskać plik szyfrujący szkodliwy program z komputera, jeśli jest nadal w komputerze. Jeśli masz niewielką wiedzę z komputerami, przypadkowe uszkodzenie może być spowodowane przez urządzenie podczas próby ręcznego naprawienia CU ransomware wirusa. Przejście z opcją automatyczną byłoby mądrzejszym wyborem. Oprogramowanie anty-malware jest w celu opieki nad tymi infekcjami, może nawet zapobiec infekcji przed wejściem w pierwszej kolejności. Znajdź, który program do usuwania złośliwego oprogramowania jest najbardziej odpowiedni dla Ciebie, zainstaluj go i zeskanuj komputer w celu zlokalizowania infekcji. Niestety, programy te nie pomogą w odszyfrowywanie danych. Jeśli masz pewność, że urządzenie jest czyste, odblokuj CU ransomware pliki z kopii zapasowej.

Offers

Pobierz narzędzie do usuwaniato scan for CU ransomwareUse our recommended removal tool to scan for CU ransomware. Trial version of provides detection of computer threats like CU ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć CU ransomware w trybie awaryjnym z obsługą sieci.

Usunąć CU ransomware z Windows 7/Windows Vista/Windows XP

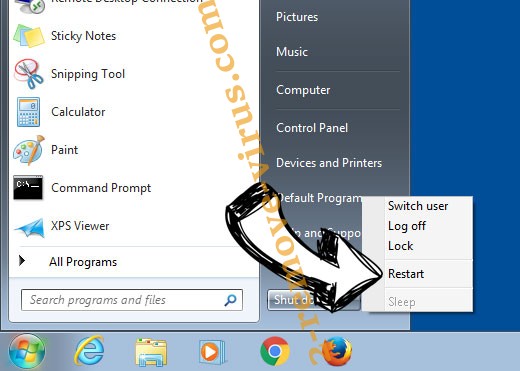

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

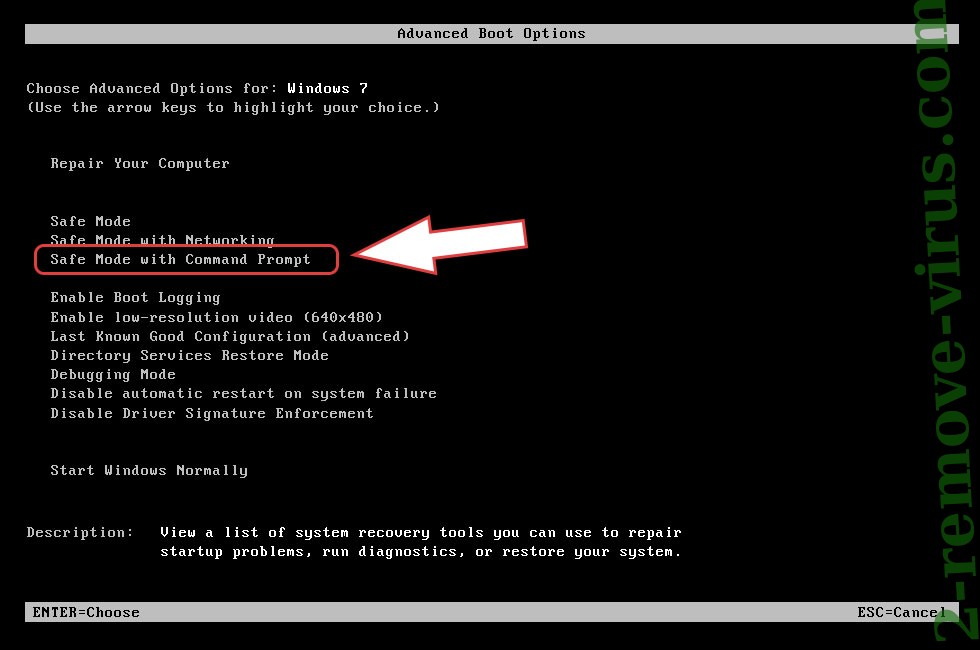

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć CU ransomware

Usunąć CU ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

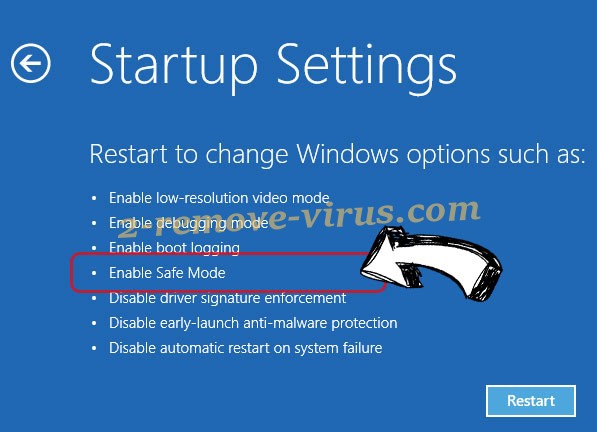

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć CU ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć CU ransomware z Windows 7/Windows Vista/Windows XP

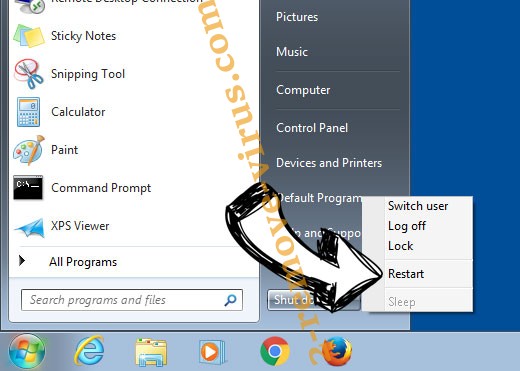

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

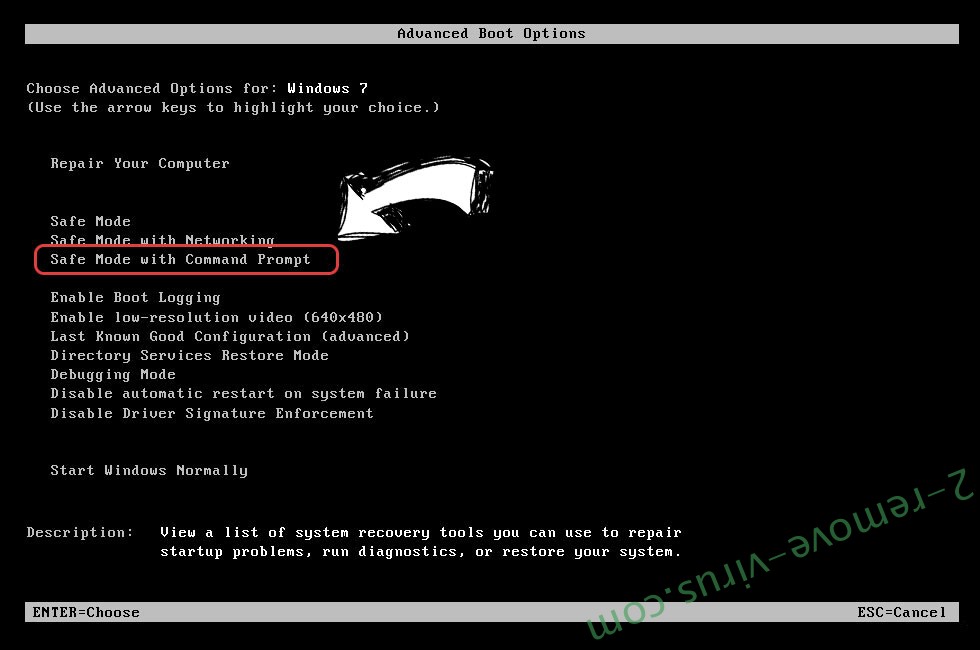

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

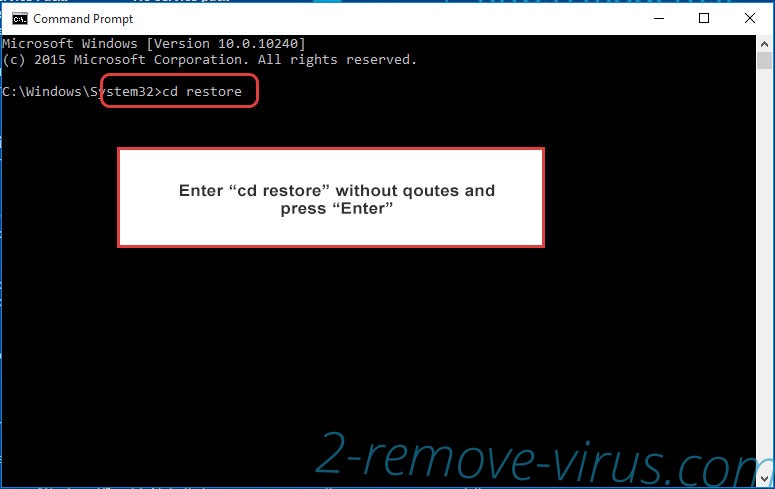

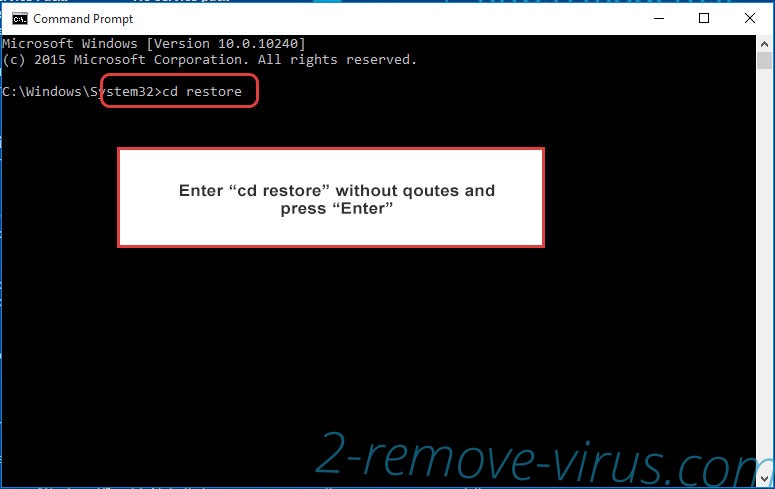

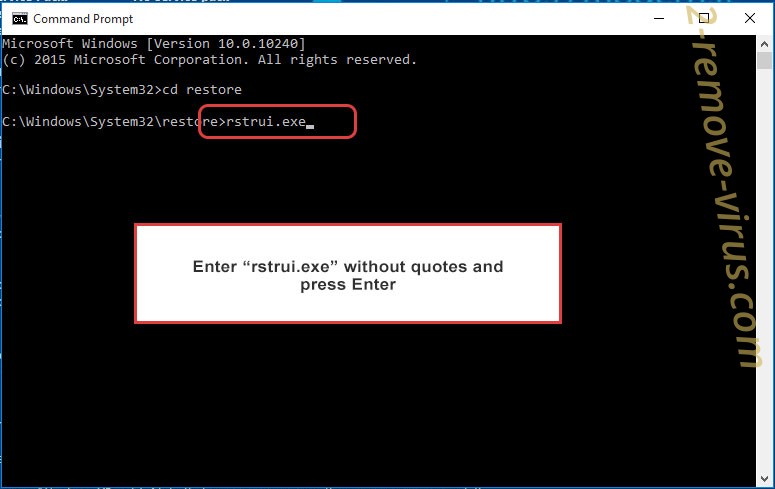

- Wpisz cd restore i naciśnij Enter.

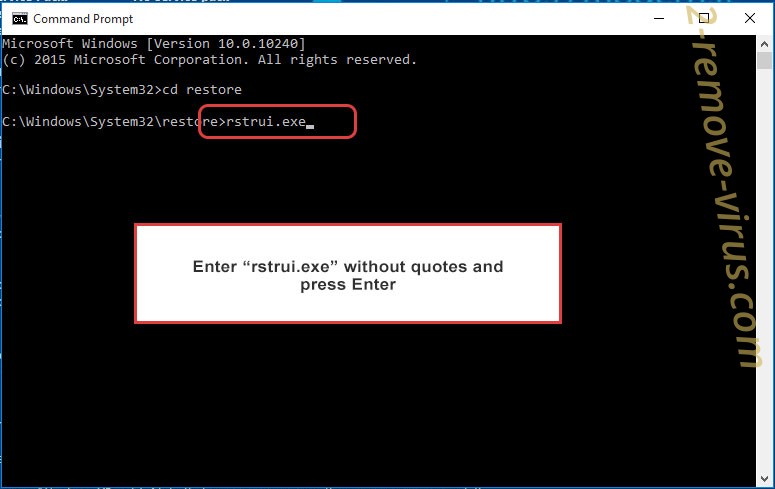

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

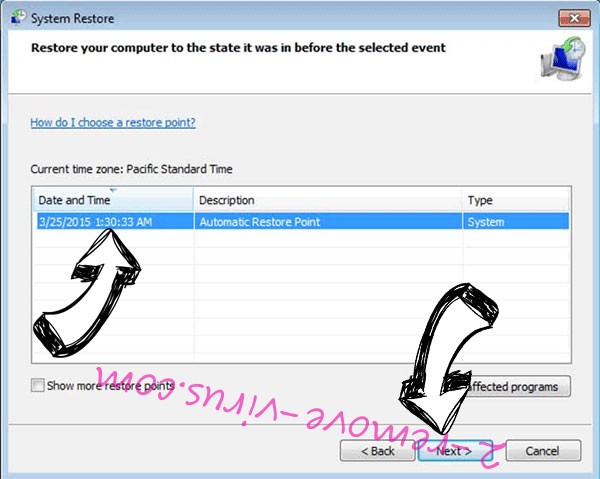

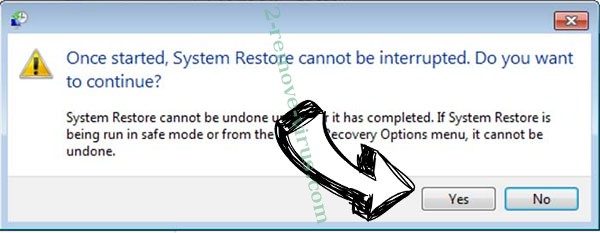

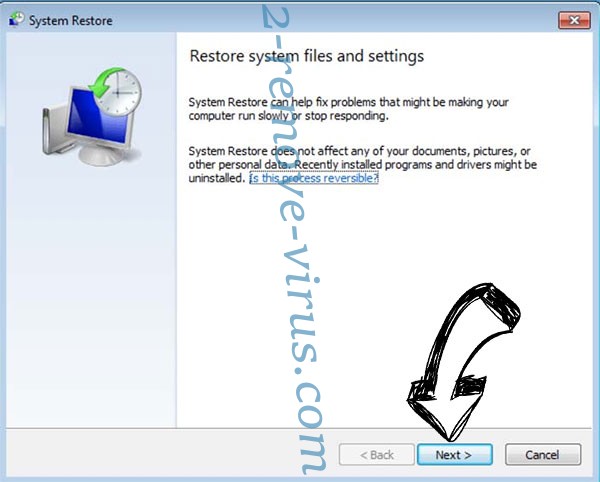

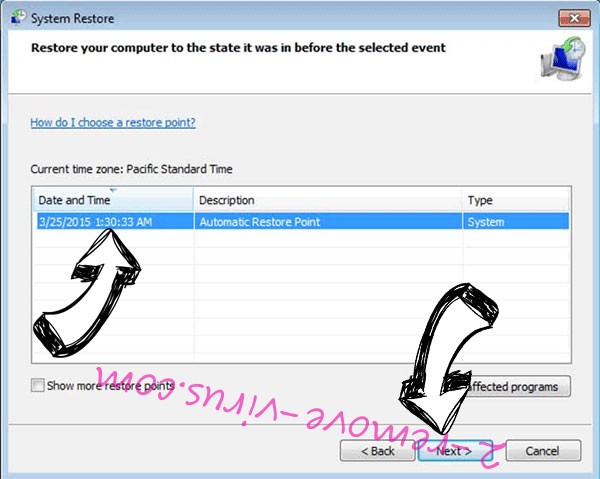

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

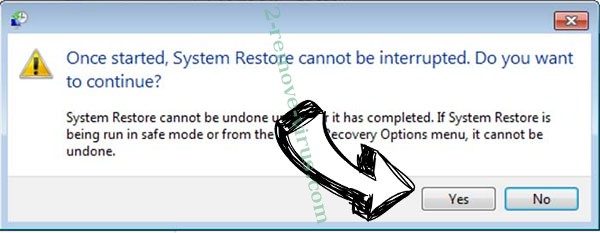

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć CU ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

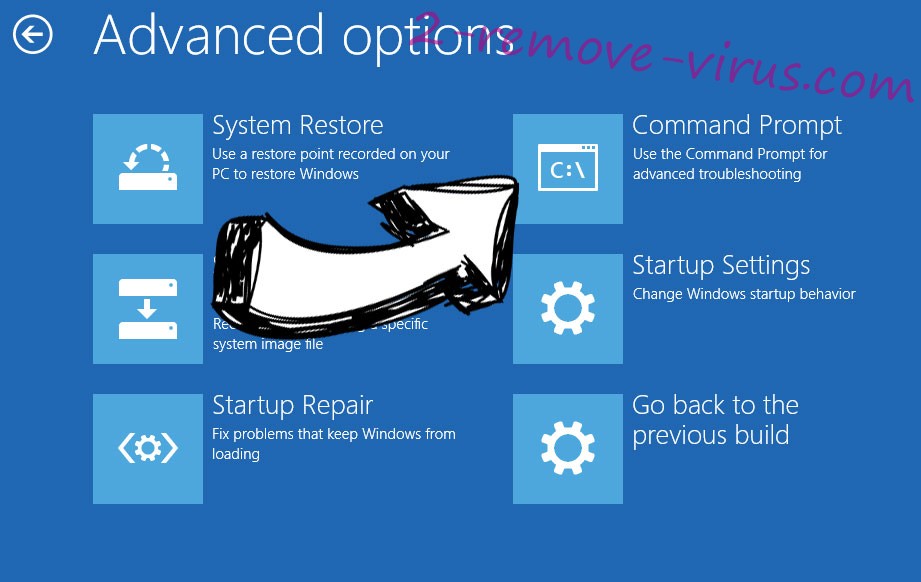

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.