Co to jest .Exploit ransomware

.Exploit ransomware jest naprawdę poważna infekcja, znany jako ransomware lub szyfrowania plików złośliwego programu. Złośliwe oprogramowanie do kodowania plików nie jest czymś, o czym każda osoba słyszała, a jeśli po raz pierwszy go napotkasz, dowiesz się, jak szkodliwe może być z pierwszej ręki. Nie będzie można otworzyć danych, jeśli zostały one zaszyfrowane przez złośliwe oprogramowanie kodujące dane, które często używa silnych algorytmów szyfrowania. Kodowanie plików złośliwe oprogramowanie jest tak szkodliwe, ponieważ odszyfrowywanie plików nie jest możliwe w każdym przypadku.

Istnieje możliwość płacenia oszustom płacowym za narzędzie deszyfrujące, ale nie zachęcamy do tego. Odszyfrowywanie danych, nawet jeśli płacisz, nie jest gwarantowane, więc twoje pieniądze mogą zostać po prostu zmarnowane. Co powstrzymuje oszustów przed braniem pieniędzy i nie dostarczaniem niczego w zamian. Przyszłe działania oszustów byłyby również finansowane z tych pieniędzy. Czy naprawdę chcesz wspierać przemysł, który już robi miliony szkód dla firm. Ludzie zdają sobie również sprawę, że mogą łatwo zarabiać pieniądze, a kiedy ludzie płacą okup, sprawiają, że przemysł ransomware jest atrakcyjny dla tego typu ludzi. Sytuacje, w których możesz stracić pliki, są dość typowe, więc może lepiej zainwestować w tworzenie kopii zapasowych. Jeśli kopia zapasowa została wykonana, zanim komputer został zanieczyszczony, usuń .Exploit ransomware i odzyskaj stamtąd pliki. Szczegółowe informacje na temat najczęstszych sposobów dystrybucji można znaleźć w poniższym akapicie, na wypadek, gdyby nie masz pewności, w jaki sposób ransomware zdołał zainfekować komputer.

W jaki .Exploit ransomware sposób rozprzestrzenia się

Załączniki wiadomości e-mail, zestawy exploitów i złośliwe pliki do pobrania to metody dystrybucji, których należy zachować ostrożność. Wiele złośliwego oprogramowania szyfrującego pliki zależy od niedbalstwa użytkownika podczas otwierania załączników wiadomości e-mail i nie trzeba używać bardziej wyszukanych sposobów. To nie znaczy, że bardziej wyszukane metody nie są popularne, jednak. Wszystko, co hakerzy muszą zrobić, to udawać, że pochodzą z godnej zaufania firmy, napisać wiarygodną wiadomość e-mail, dodać zainfekowany plik do wiadomości e-mail i wysłać go do potencjalnych ofiar. Kwestie związane z pieniędzmi są częstym tematem w tych wiadomościach e-mail, ponieważ ludzie mają tendencję do traktowania ich poważnie i są bardziej skłonni do angażowania się. A jeśli ktoś, kto podszywa się pod Amazon, miał wysłać wiadomość e-mail do osoby o wątpliwej aktywności na koncie lub zakupie, właściciel konta może panikować, obrócić pochopnie w wyniku i w końcu otworzyć dodany plik. Aby się przed tym zabezpieczyć, istnieją pewne rzeczy, które musisz zrobić, gdy masz do czynienia z wiadomościami e-mail. Co istotne jest sprawdzenie, kto jest nadawcą przed przystąpieniem do otwierania dołączonego pliku. A jeśli znasz je, sprawdź dokładnie adres e-mail, aby upewnić się, że pasuje do legalnego adresu danej osoby / firmy. Bądź na poszukiwania oczywistych błędów gramatycznych, są one często rażące. Powitanie używane może być również wskazówką, jak prawdziwe firmy, których e-mail należy otworzyć będzie używać swojego imienia i nazwiska, zamiast uniwersalnych pozdrowienia jak Drogi Klient / Członek. Luki w systemie mogą być również wykorzystywane do zanieczyszczenia. Te luki w oprogramowaniu są zazwyczaj załatane szybko po ich znalezieniu, dzięki czemu nie mogą być używane przez złośliwe oprogramowanie. Jednak sądząc po ilości systemów zainfekowanych przez WannaCry, wyraźnie nie każdy jest tak szybki, aby zainstalować te aktualizacje dla swoich programów. Sytuacje, w których złośliwe oprogramowanie wykorzystuje luki w zabezpieczeniach, są powodem, dla którego oprogramowanie jest tak istotne, że oprogramowanie często otrzymuje aktualizacje. Poprawki mogą być instalowane automatycznie, jeśli okaże się, że te powiadomienia są irytujące.

Jak .Exploit ransomware się zachowuje

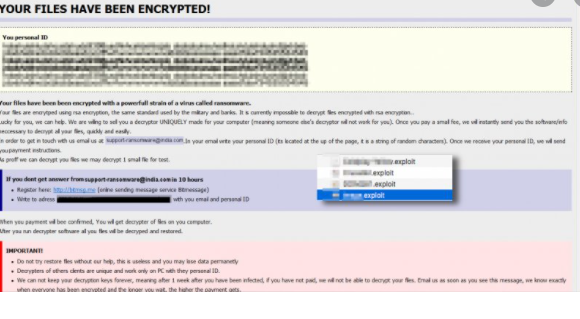

Gdy dane szyfrujące złośliwe oprogramowanie zanieczyściły komputer, będzie skanować w poszukiwaniu niektórych typów plików, a wkrótce po ich zlokalizowaniu zostaną zaszyfrowane. Nawet jeśli infekcja nie była widoczna początkowo, na pewno wiesz, że coś jest nie tak, gdy nie można uzyskać dostępu do plików. Pliki, które zostały zakodowane będą miały rozszerzenie pliku, które pomaga użytkownikom etykiety, które ransomware mają. Należy wspomnieć, że odszyfrowanie danych mogłoby być niemożliwe, gdyby użyto silnych algorytmów szyfrowania. Powiadomienie o okupie powiadomi Cię, że twoje pliki zostały zakodowane i co musisz zrobić dalej. Zostaniesz poproszony o zapłacenie określonej kwoty pieniędzy w zamian za odszyfrowanie danych za pośrednictwem ich programu. Jeśli kwota okupu nie jest określona, musisz użyć podanego adresu e-mail, aby skontaktować się z oszustami, aby zobaczyć kwotę, która może zależeć od tego, jak ważne są Twoje dane. Rozmawialiśmy o tym wcześniej, ale nie wierzymy, że płacenie okupu jest dobrym pomysłem. Aby spełnić wymagania, należy zastanowić się, kiedy wszystkie inne alternatywy nie pomogą. Spróbuj przypomnieć, może nie pamiętasz. Możesz również znaleźć darmowy deszyfrator. Czasami badacze złośliwego oprogramowania są w stanie złamać ransomware, co oznacza, że możesz otrzymać deszyfrator bez konieczności płatności. Zanim dokonasz wyboru zapłaty, zajrzyj do deszyfratora. Inwestowanie części tych pieniędzy na zakup jakiejś kopii zapasowej może okazać się lepsze. Jeśli pliki zostały zapisane gdzieś, można przejść je po usunięciu .Exploit ransomware wirusa. Zapoznaj się z tym, jak rozprzestrzenia się złośliwy program kodujący dane, aby jak najlepiej go uniknąć. Co najmniej, przestań otwierać załączniki wiadomości e-mail w lewo i w prawo, zaktualizuj oprogramowanie i pobieraj tylko ze źródeł, którym możesz zaufać.

Metody usuwania .Exploit ransomware wirusów

Jeśli złośliwe oprogramowanie szyfrujące dane nadal znajduje się w systemie, oprogramowanie do usuwania złośliwego oprogramowania powinno być używane, aby się go pozbyć. Może to być trudne do .Exploit ransomware ręcznego naprawienia wirusa, ponieważ błąd może prowadzić do dodatkowych szkód. Jeśli nie chcesz powodować dalszych szkód, przejdź z automatyczną metodą, aka narzędzie do usuwania złośliwego oprogramowania. Może również pomóc zatrzymać tego rodzaju infekcje w przyszłości, oprócz pomocy w pozbyciu się tego. Wybierz oprogramowanie do usuwania złośliwego oprogramowania, które najlepiej pasuje do tego, czego potrzebujesz, i wykonaj pełne skanowanie urządzenia po zainstalowaniu go. Oprogramowanie nie pomoże jednak odzyskać plików. Po infekcji nie ma, upewnij się, że rutynowo wykonać kopię zapasową dla wszystkich plików, które nie chcą stracić.

Offers

Pobierz narzędzie do usuwaniato scan for .Exploit ransomwareUse our recommended removal tool to scan for .Exploit ransomware. Trial version of provides detection of computer threats like .Exploit ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .Exploit ransomware w trybie awaryjnym z obsługą sieci.

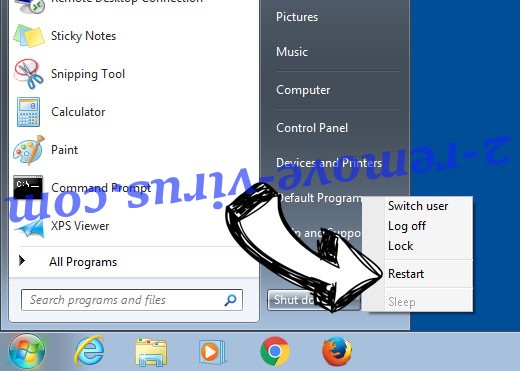

Usunąć .Exploit ransomware z Windows 7/Windows Vista/Windows XP

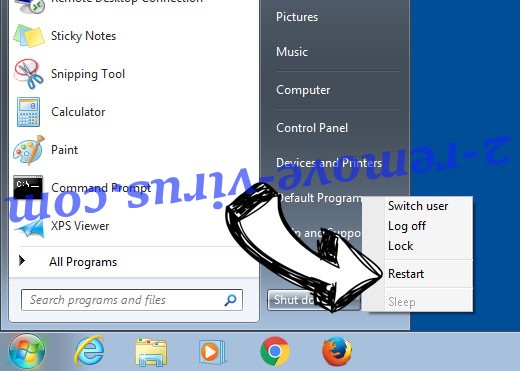

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

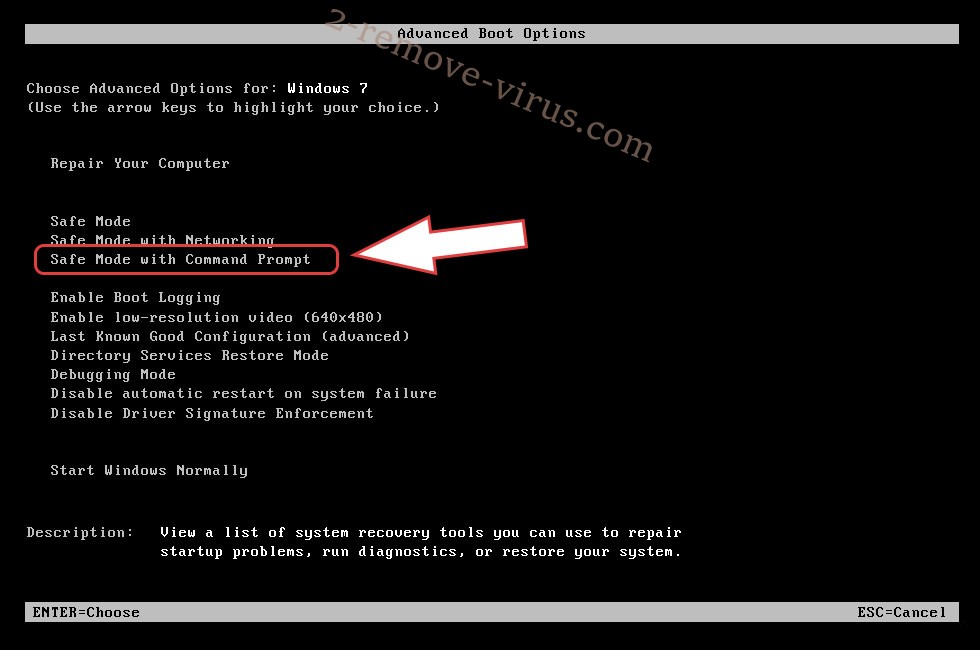

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .Exploit ransomware

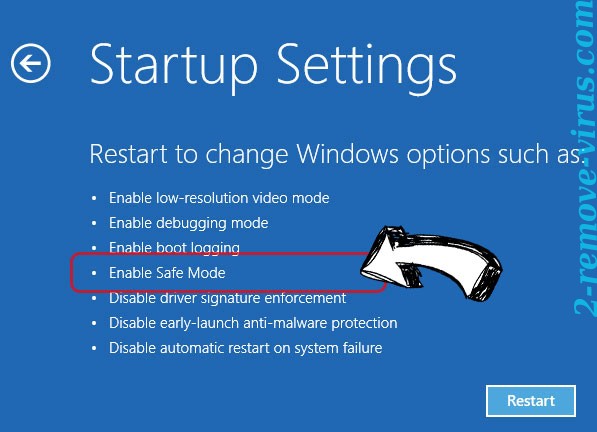

Usunąć .Exploit ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .Exploit ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

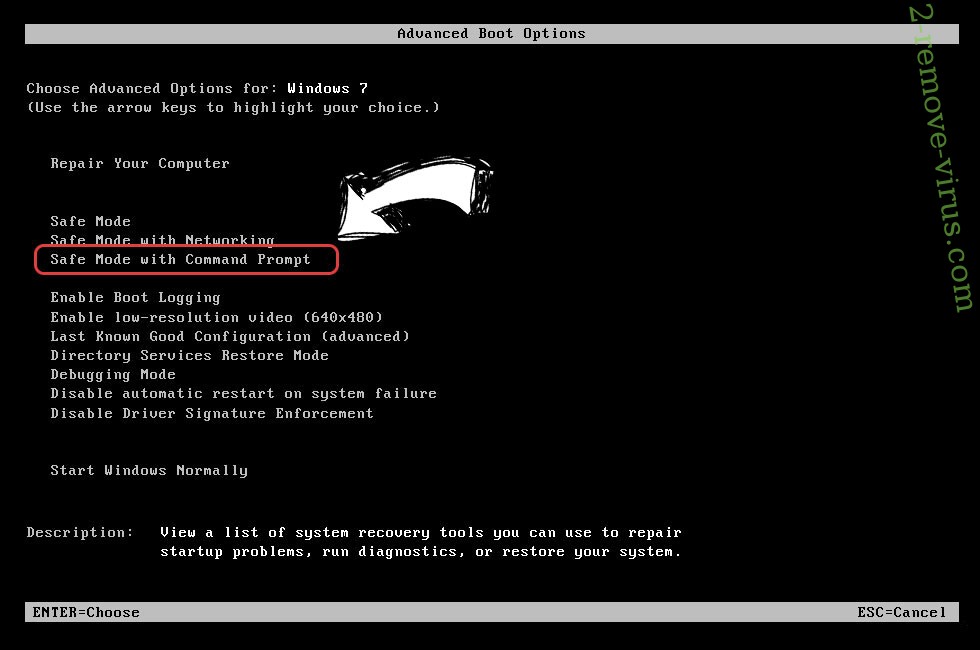

Usunąć .Exploit ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

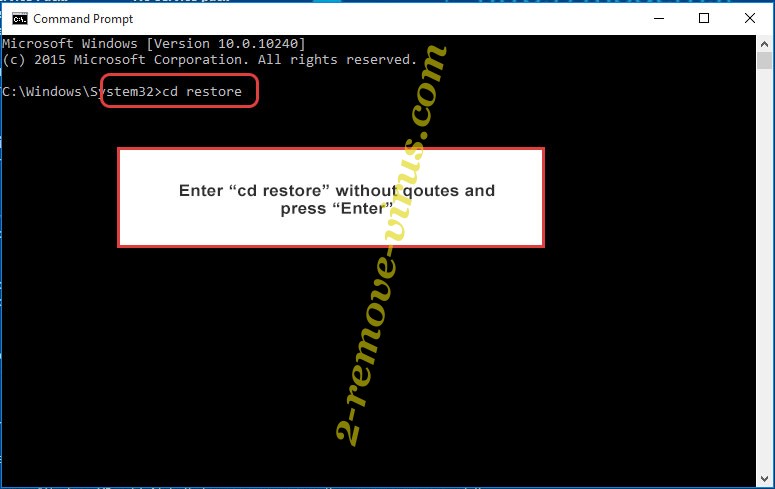

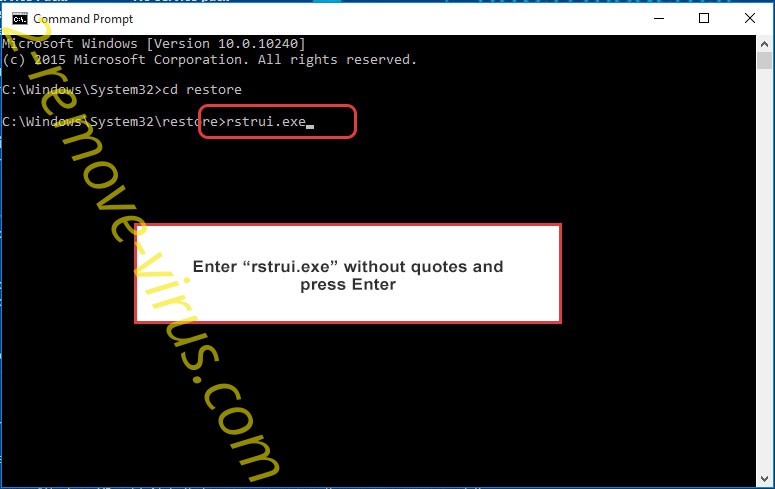

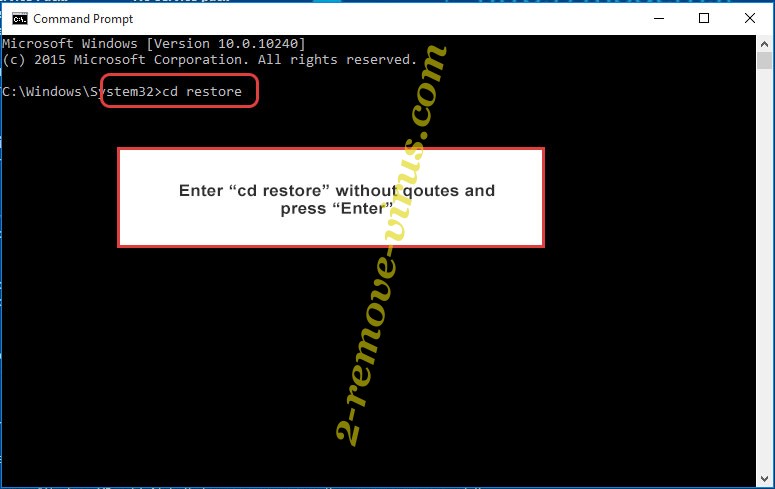

- Wpisz cd restore i naciśnij Enter.

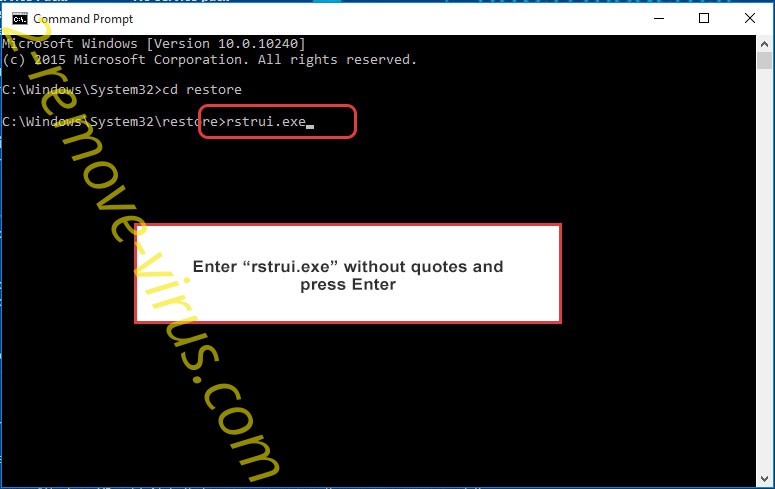

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

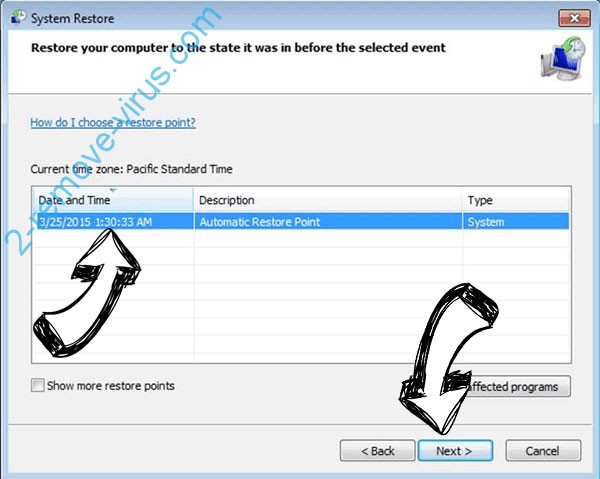

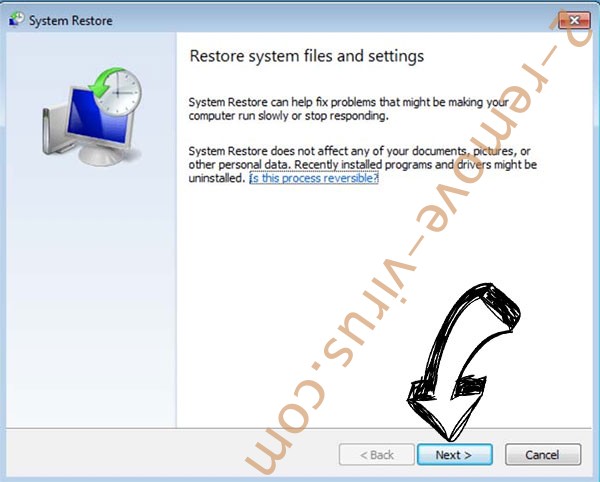

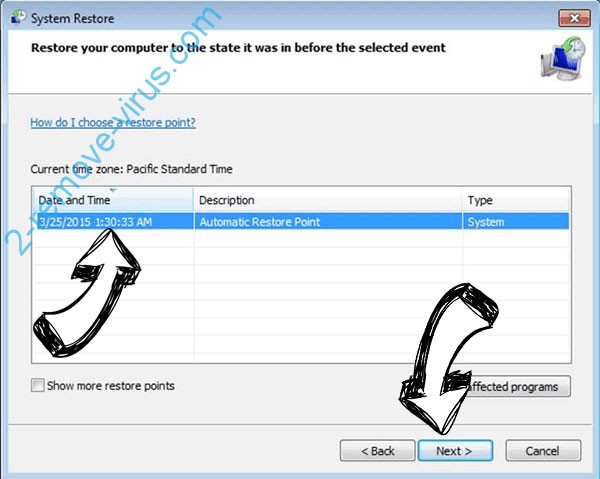

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

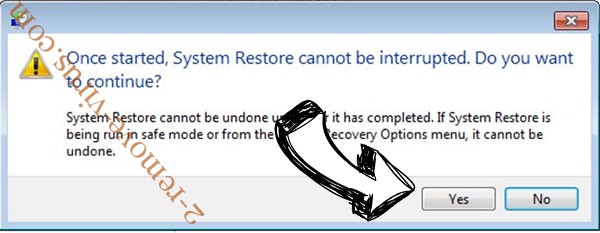

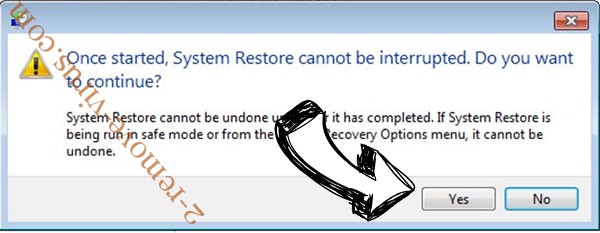

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .Exploit ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

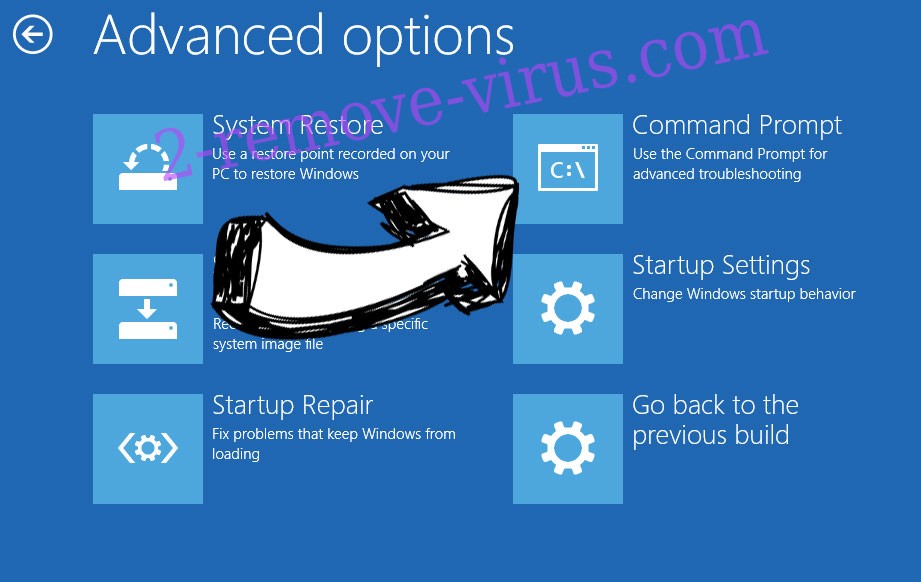

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.