Informacje o wirusie F5Z8A Ransomware

F5Z8A Ransomware ransomware jest sklasyfikowane jako niebezpieczne malware, ponieważ infekcja może mieć poważne skutki. Szyfrowanie plików złośliwego oprogramowania nie jest czymś, z czym wszyscy mieli do czynienia wcześniej, a jeśli właśnie spotkałeś się z nim teraz, dowiesz się, jak szkodliwe może być z pierwszej ręki. Silne algorytmy szyfrowania są używane przez złośliwe oprogramowanie szyfrujące dane do szyfrowania danych, a po ich zablokowaniu dostęp do nich zostanie uniemożliwiony. Dlatego złośliwe oprogramowanie szyfrujące pliki jest uważane za bardzo niebezpieczne złośliwe oprogramowanie, ponieważ infekcja może oznaczać trwałe zablokowanie plików.

Oszuści dadzą ci możliwość odszyfrowania plików, płacąc okup, ale nie jest to zalecana opcja z kilku powodów. Przede wszystkim płacenie nie zapewni odszyfrowania plików. Naiwnością może być myślenie, że cyberprzestępcy poczują się zobowiązani do pomocy w przywróceniu danych, gdy nie muszą. Należy również wziąć pod uwagę, że pieniądze zostaną wykorzystane na projekty szkodliwych programów w przyszłości. Czy naprawdę chcesz wspierać tego rodzaju działalność przestępczą? A im więcej ludzi daje im pieniądze, tym bardziej dochodowe staje się oprogramowanie ransomware, a to przyciąga wiele osób do branży. Zainwestowanie pieniędzy, których się od ciebie wymaga, w kopię zapasową byłoby znacznie mądrzejszą decyzją, ponieważ jeśli kiedykolwiek ponownie natkniesz się na tego rodzaju sytuację, nie musisz się martwić o utratę plików, ponieważ możesz je po prostu odzyskać z kopii zapasowej. Następnie możesz po prostu usunąć F5Z8A Ransomware wirusa i przywrócić pliki z miejsca, w którym je przechowujesz. Jeśli nie wiesz, czym jest ransomware, możliwe jest również, że nie wiesz, jak udało mu się dostać do twojego systemu, dlatego uważnie przeczytaj poniższy akapit.

Jak jest F5Z8A Ransomware dystrybuowany

Często możesz zobaczyć dane szyfrujące złośliwy program dołączony do wiadomości e-mail lub na podejrzanych stronach internetowych z plikami do pobrania. Ponieważ wielu użytkowników nie dba o to, w jaki sposób korzystają z poczty e-mail lub skąd pobierają, dystrybutorzy złośliwego oprogramowania kodującego pliki nie muszą wymyślać bardziej wyszukanych sposobów. Niemniej jednak niektóre złośliwe oprogramowanie szyfrujące pliki może wykorzystywać znacznie bardziej wyrafinowane metody, które wymagają więcej czasu i wysiłku. Przestępcy nie muszą wkładać wiele wysiłku, wystarczy napisać prostą wiadomość e-mail, na którą mogą nabrać mniej ostrożni użytkownicy, dołączyć zainfekowany plik do wiadomości e-mail i wysłać go do setek użytkowników, którzy mogą uwierzyć, że nadawca jest kimś wiarygodnym. Użytkownicy częściej otwierają wiadomości e-mail związane z pieniędzmi, dlatego często używane są tego rodzaju tematy. Cyberprzestępcy często udają, że pochodzą z Amazon i ostrzegają potencjalne ofiary, że na ich koncie wystąpiła podejrzana aktywność, która powinna natychmiast zachęcić osobę do otwarcia załącznika. Jest kilka rzeczy, które należy wziąć pod uwagę podczas otwierania plików dołączonych do wiadomości e-mail, jeśli chcesz chronić swoje urządzenie. Bardzo ważne jest, aby zbadać nadawcę, aby sprawdzić, czy jest Ci znany i czy jest godny zaufania. A jeśli je znasz, sprawdź dokładnie adres e-mail, aby upewnić się, że pasuje do legalnego adresu osoby / firmy. Ewidentne błędy gramatyczne są również znakiem. Innym dość oczywistym znakiem jest brak Twojego imienia i nazwiska w powitaniu, gdyby ktoś, kogo adres e-mail zdecydowanie powinien otworzyć, wysłałby Ci e-mail, na pewno znałby Twoje imię i używałby go zamiast typowego powitania, takiego jak Klient lub Członek. Niektóre ransomware mogą również wykorzystywać słabe punkty w systemach, aby się do nich dostać. Oprogramowanie zawiera pewne luki w zabezpieczeniach, które mogą zostać wykorzystane, aby złośliwe oprogramowanie dostało się do urządzenia, ale są one łatane przez twórców oprogramowania wkrótce po ich wykryciu. Jednak z tego czy innego powodu nie wszyscy instalują te aktualizacje. Ponieważ wiele złośliwego oprogramowania może wykorzystywać te słabe punkty, ważne jest, aby regularnie aktualizować programy. Regularne instalowanie aktualizacji może być uciążliwe, więc możesz skonfigurować je tak, aby instalowały się automatycznie.

Jak się F5Z8A Ransomware zachowuje

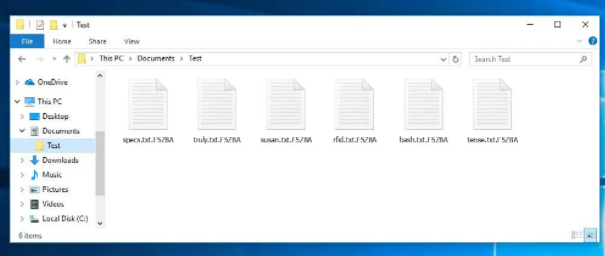

Ransomware nie atakuje wszystkich plików, tylko niektóre typy i są one szyfrowane po zlokalizowaniu. Jeśli przez przypadek nie zauważyłeś do tej pory, kiedy nie możesz uzyskać dostępu do plików, stanie się oczywiste, że coś się dzieje. Wszystkie pliki, których dotyczy problem, będą miały dodane rozszerzenie, które zwykle pomaga użytkownikom rozpoznać, które ransomware posiadają. Niestety, przywrócenie plików może być niemożliwe, jeśli kodujący dane złośliwy program użyje potężnego algorytmu szyfrowania. Po zakończeniu procesu szyfrowania znajdziesz powiadomienie o okupie, które spróbuje wyjaśnić, co się stało i jak powinieneś postępować. Metoda, którą sugerują, polega na zakupie ich oprogramowania deszyfrującego. Wyraźna cena powinna być pokazana w notatce, ale jeśli tak nie jest, będziesz musiał wysłać e-mail do hakerów za pośrednictwem podanego adresu. Płacenie tym cyberprzestępcom nie jest sugerowaną opcją z powodów, o których już wspomnieliśmy powyżej. Kiedy którakolwiek z innych opcji nie pomoże, tylko wtedy powinieneś nawet rozważyć zapłatę. Jest również całkiem prawdopodobne, że po prostu zapomniałeś, że wykonałeś kopię zapasową swoich plików. Możesz także znaleźć program deszyfrujący za darmo. Powinniśmy wspomnieć, że w niektórych przypadkach badacze złośliwego oprogramowania są w stanie uwolnić deszyfrator, co oznacza, że można dekodować dane bez konieczności dokonywania płatności. Weź tę opcję pod uwagę i tylko wtedy, gdy masz całkowitą pewność, że darmowy deszyfrator jest niedostępny, powinieneś nawet pomyśleć o zapłaceniu. Użycie tej sumy do wiarygodnej kopii zapasowej może być lepszym pomysłem. A jeśli kopia zapasowa jest opcją, możesz przywrócić dane stamtąd po usunięciu F5Z8A Ransomware wirusa, jeśli nadal jest w systemie. Zapoznaj się z tym, jak rozprzestrzenia się złośliwe oprogramowanie kodujące dane, aby dołożyć wszelkich starań, aby tego uniknąć. Zasadniczo musisz aktualizować oprogramowanie za każdym razem, gdy aktualizacja staje się dostępna, pobierać tylko z bezpiecznych/ legalnych źródeł, a nie losowo otwierać załączniki wiadomości e-mail.

Jak usunąć F5Z8A Ransomware wirusa

Jeśli chcesz całkowicie zakończyć ransomware, konieczne będzie narzędzie do usuwania złośliwego oprogramowania. Jeśli spróbujesz odinstalować F5Z8A Ransomware ręcznie, może to spowodować dalsze uszkodzenia, więc nie zalecamy tego. Korzystanie z oprogramowania do usuwania złośliwego oprogramowania byłoby znacznie mniej kłopotliwe. Może również zatrzymać wprowadzanie złośliwego programu kodującego pliki w przyszłości, a także pomóc w pozbyciu się tego. Wybierz narzędzie anty-malware, które najlepiej odpowiada potrzebom, i wykonaj pełne skanowanie urządzenia po jego zainstalowaniu. Jednak program do usuwania złośliwego oprogramowania nie odszyfruje plików, ponieważ nie jest w stanie tego zrobić. Po usunięciu zagrożenia upewnij się, że uzyskałeś kopię zapasową i rutynowo kopiujesz wszystkie ważne dane.

Offers

Pobierz narzędzie do usuwaniato scan for F5Z8A RansomwareUse our recommended removal tool to scan for F5Z8A Ransomware. Trial version of provides detection of computer threats like F5Z8A Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć F5Z8A Ransomware w trybie awaryjnym z obsługą sieci.

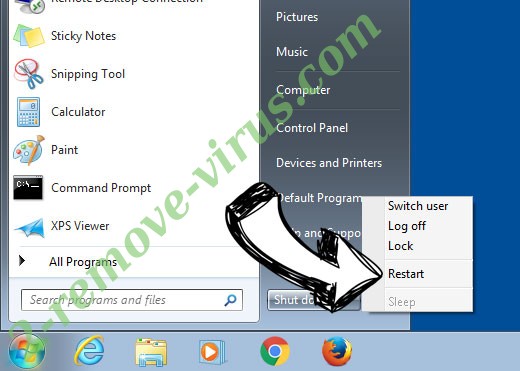

Usunąć F5Z8A Ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć F5Z8A Ransomware

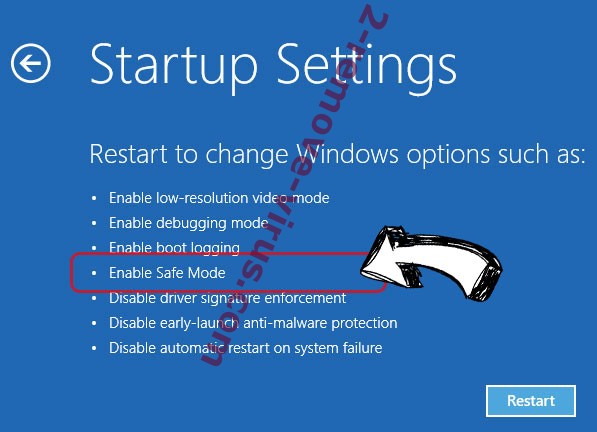

Usunąć F5Z8A Ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć F5Z8A Ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

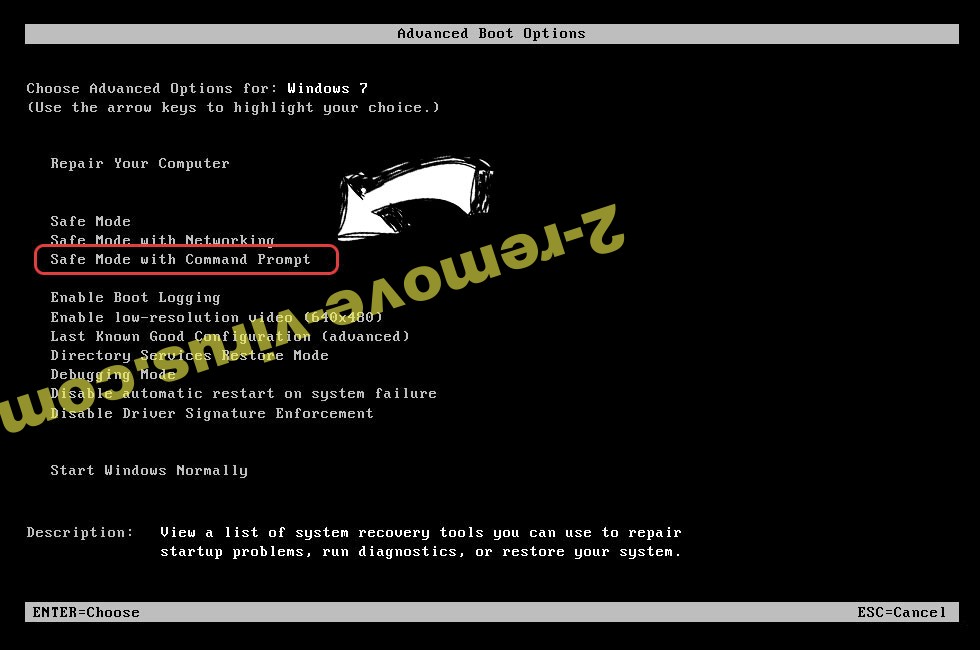

Usunąć F5Z8A Ransomware z Windows 7/Windows Vista/Windows XP

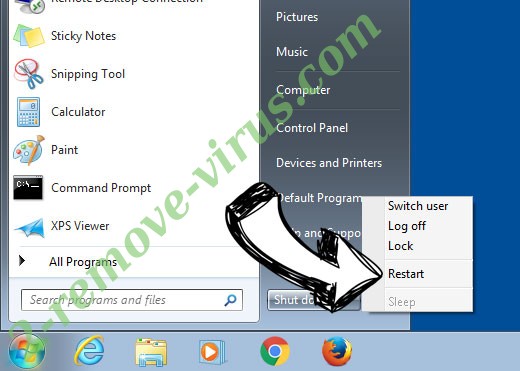

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

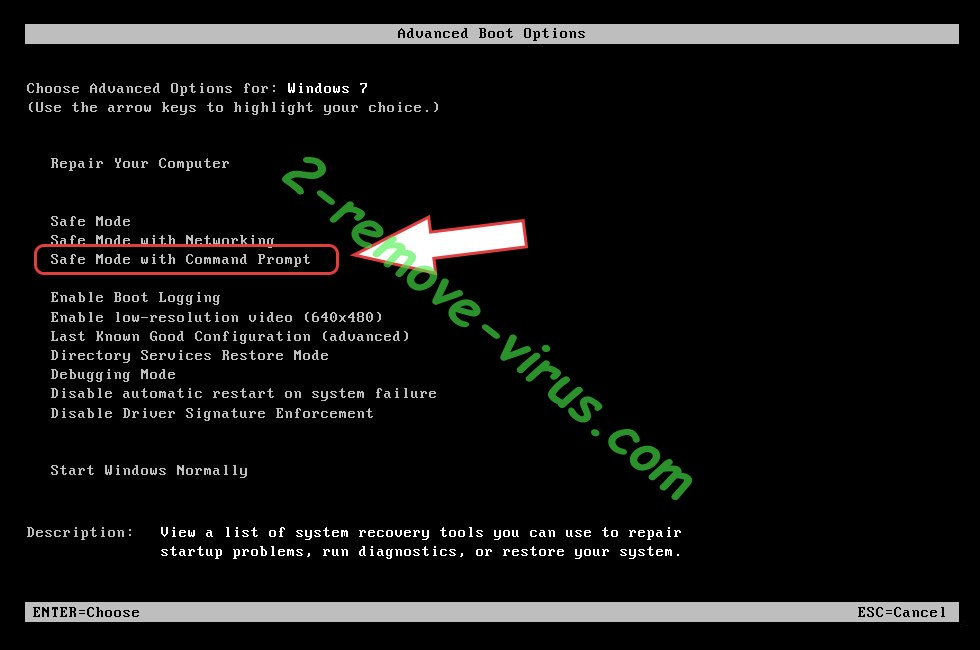

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

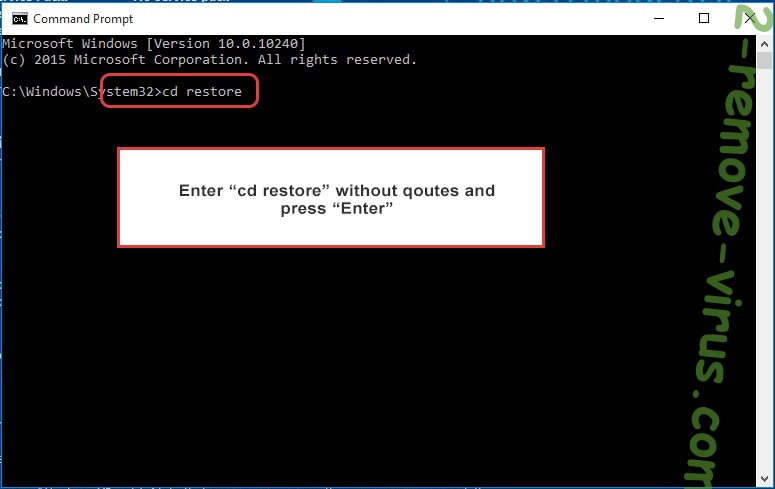

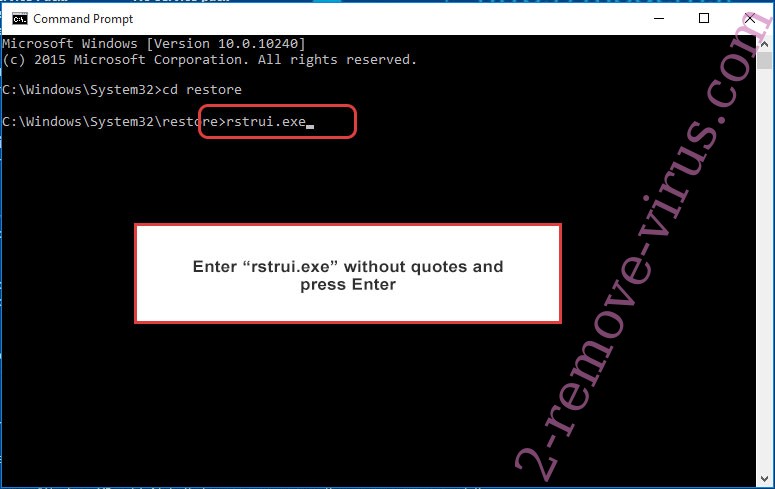

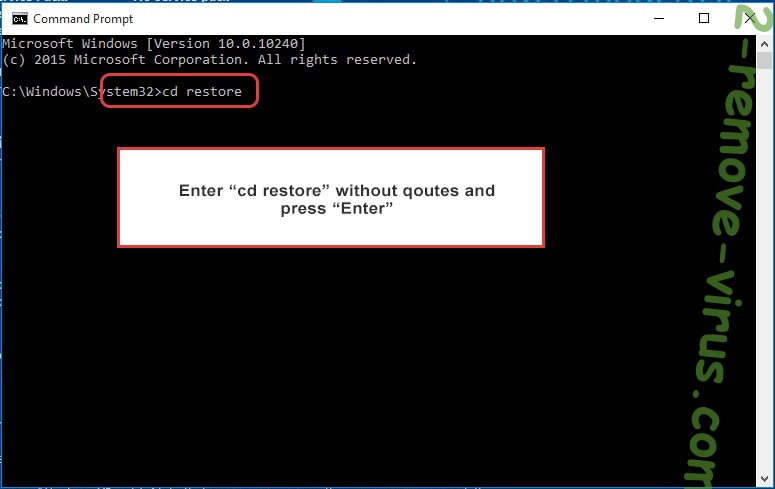

- Wpisz cd restore i naciśnij Enter.

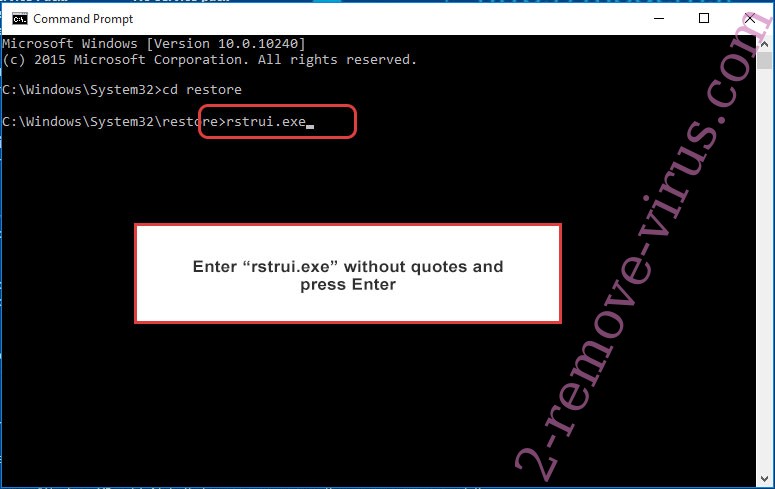

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

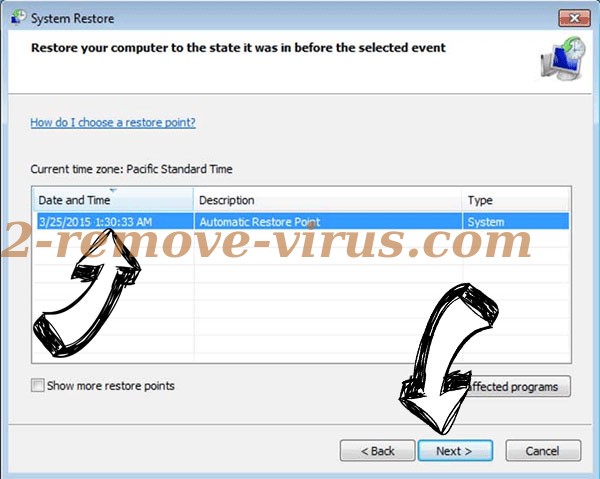

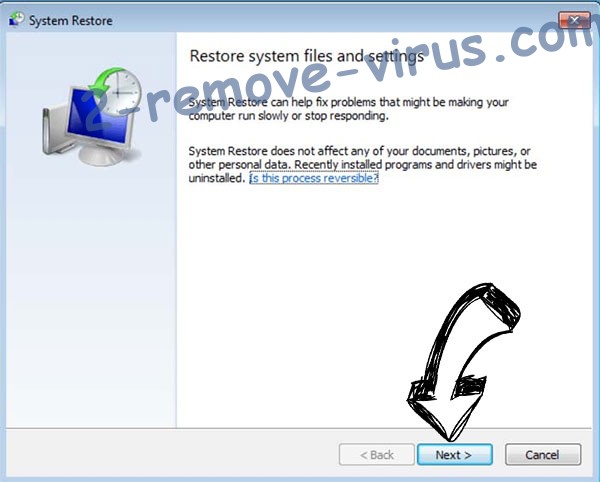

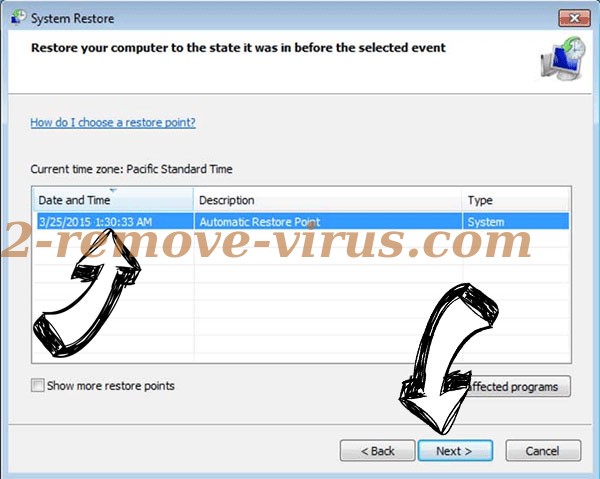

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

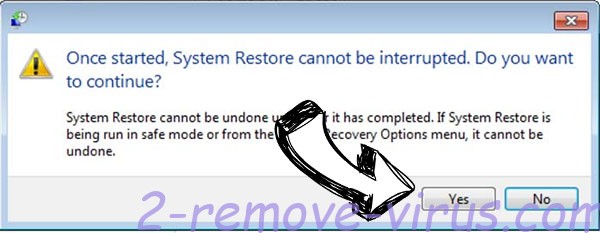

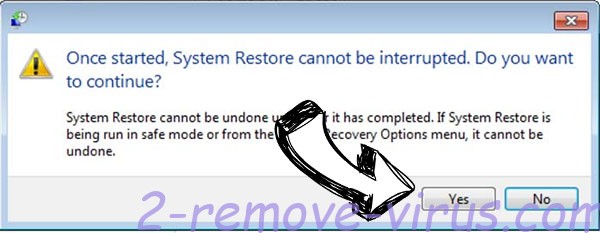

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć F5Z8A Ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

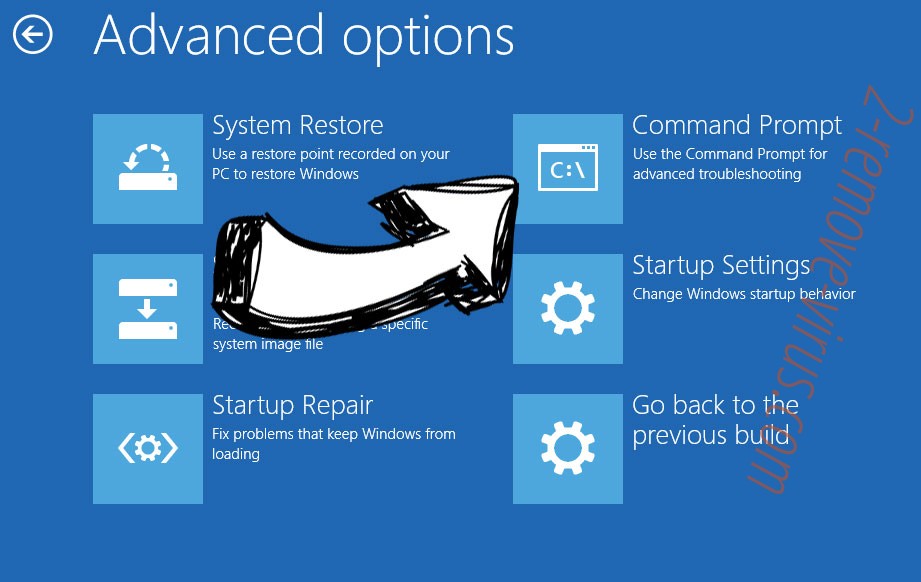

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.