Informacje o FancyLeaks ransomware wirusie

FancyLeaks ransomware ransomware jest niebezpieczne złośliwy program, jak gdyby komputer dostaje, może być w obliczu poważnych problemów. Prawdopodobnie nigdy wcześniej nie wpadłeś na ransomware, w takim przypadku możesz być szczególnie zaskoczony. Twoje pliki mogły być szyfrowane przy użyciu zaawansowanych algorytmów szyfrowania, dzięki czemu nie możesz już uzyskać do nich dostępu. Ransomware jest tak niebezpieczne, ponieważ odszyfrowywanie plików nie musi być możliwe we wszystkich przypadkach.

Oszuści dadzą Ci narzędzie deszyfrowania, ale kupowanie go nie jest zalecane. Po pierwsze, możesz po prostu wydawać pieniądze, ponieważ płatność nie zawsze oznacza odszyfrowywanie plików. Dlaczego osoby odpowiedzialne za szyfrowanie danych pomogą ci je przywrócić, kiedy mogą po prostu wziąć pieniądze, które im dajesz. Należy również wziąć pod uwagę, że pieniądze zostaną wykierne na przyszłą działalność przestępczą. Czy rzeczywiście chcesz wspierać przemysł, który kosztuje wiele milionów dolarów dla firm w szkody. Kiedy ludzie poddają się wymaganiom, ransomware staje się coraz bardziej opłacalny, przyciągając w ten sposób więcej oszustów, którzy są zwabieni łatwymi pieniędzmi. Sytuacje, w których możesz utracić dane, są dość częste, więc kopia zapasowa byłaby lepszym zakupem. I można po prostu naprawić FancyLeaks ransomware bez problemów. Jeśli jesteś zdezorientowany, jak infekcja udało się dostać do urządzenia, omówimy najczęstsze metody dystrybucji w poniższym akapicie.

Jak jest FancyLeaks ransomware dystrybuowany

Ogólnie rzecz biorąc, ransomware rozprzestrzenia się za pośrednictwem spamu, zestawów exploitów i złośliwych pobrań. Ponieważ użytkownicy są dość zaniedbania, gdy otwierają wiadomości e-mail i pobrać pliki, zwykle nie ma potrzeby, aby rozsiewacze ransomware używać bardziej skomplikowanych metod. Istnieją jednak złośliwe oprogramowanie szyfrujące dane, które używają zaawansowanych metod. Cyberprzestępcy po prostu trzeba dołączyć zainfekowany plik do wiadomości e-mail, napisać wiarygodny tekst i udawać, że z prawdziwej firmy / organizacji. Kwestie związane z pieniędzmi są częstym tematem w tych wiadomościach e-mail, ponieważ użytkownicy mają tendencję do angażowania się w te wiadomości e-mail. Dość często zobaczysz duże nazwy firm, takie jak Amazon używane, na przykład, jeśli Amazon wysłał komuś paragon za zakup, którego dana osoba nie pamięta, natychmiast otworzy załączony plik. Istnieją pewne znaki, które powinny być na poszukiwania przed otwarciem załączników e-mail. Po pierwsze, jeśli nie znasz nadawcy, zbadaj go przed otwarciem dołączonego pliku. Podwójne sprawdzenie adresu e-mail nadawcy jest nadal konieczne, nawet jeśli znasz nadawcę. Ponadto, należy zwrócić uwagę na błędy gramatyczne, które zwykle wydają się być dość oczywiste. Zanotuj, jak cię adresowano, jeśli jest to nadawca, który zna Twoje imię i nazwisko, zawsze użyje Twojego imienia i nazwiska w powitaniu. Luki w oprogramowaniu bez użycia narzędzi mogą być również wykorzystywane przez oprogramowanie wymuszające okup do wejścia do systemu. Słabe punkty w oprogramowaniu są zwykle odkrywane, a dostawcy wydają poprawki, aby je naprawić, aby złośliwe strony nie mogły wykorzystać ich do dystrybucji złośliwego oprogramowania. Niestety, jak pokazano przez WannaCry ransomware, nie wszyscy użytkownicy instalują aktualizacje, z różnych powodów. Zalecamy aktualizację programów za każdym razem, gdy aktualizacja staje się dostępna. Poprawki można zainstalować automatycznie, jeśli nie chcesz mieć z nimi kłopotów za każdym razem.

Co można zrobić z plikami

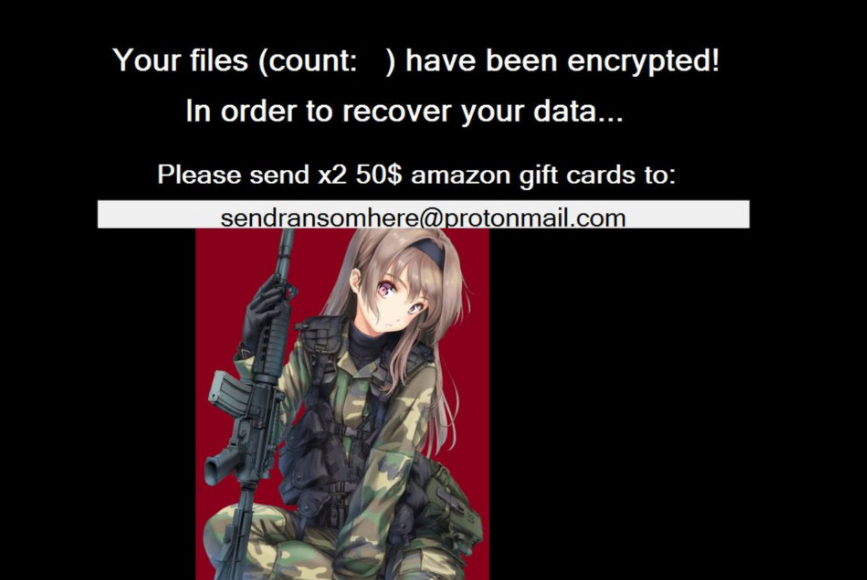

Złośliwe oprogramowanie do kodowania plików zacznie szukać niektórych typów plików po zainstalowaniu, a po ich znalezieniu zostaną zaszyfrowane. Jeśli do tej pory nie zauważyłeś nic dziwnego, kiedy nie możesz otworzyć plików, stanie się oczywiste, że coś się wydarzyło. Wszystkie pliki, których dotyczy problem, będą miały dodane rozszerzenie, które może pomóc ludziom dowiedzieć się nazwy złośliwego programu kodującego plik. Niestety, przywrócenie danych może być niemożliwe, jeśli złośliwe oprogramowanie szyfrujące plik używało silnych algorytmów szyfrowania. W notatce przestępcy wyjaśnią, że zaszyfrowali Twoje pliki i zaproponują ci sposób ich przywrócenia. Zaoferują ci deszyfrator, który nie będzie darmowy. Jeśli cena za deszyfrator nie jest określona, musisz skontaktować się z oszustami, zwykle za pośrednictwem podanego adresu e-mail, aby zobaczyć, ile i jak zapłacić. Z powodów, o których wspomnieliśmy powyżej, nie zachęcamy do płacenia okupu. Płacenie powinno być twoim ostatnim sposobem działania. Spróbuj przypomnieć sobie, czy kiedykolwiek wykonałeś kopię zapasową, być może niektóre pliki są gdzieś przechowywane. Lub, jeśli szczęście jest po twojej stronie, jakiś badacz może opracować darmowy deszyfrator. Jeśli specjalista od złośliwego oprogramowania może złamać złośliwe oprogramowanie kodowania danych, może zwolnić darmowe narzędzia deszyfrujące. Należy o tym pamiętać, zanim jeszcze pomyślisz o poddaniu się wymaganiom. Jeśli użyjesz części tej sumy na kopii zapasowej, nie zostaniesz ponownie umieszczony w takiej sytuacji, ponieważ zawsze możesz uzyskać dostęp do kopii tych plików. W przypadku, gdy wykonałeś kopię zapasową przed zanieczyszczeniem, po prostu usuń, FancyLeaks ransomware a następnie odblokuj FancyLeaks ransomware pliki. Jeśli zapoznasz się z plikami szyfrujących sposoby rozprzestrzeniania się złośliwego oprogramowania, zapobieganie infekcji nie powinno być wielką sprawą. Co najmniej, przestań otwierać załączniki e-mail losowo, aktualizuj swoje programy i trzymaj się bezpiecznych źródeł pobierania.

Jak usunąć FancyLeaks ransomware

narzędzie anty-malware będzie wymagane oprogramowanie, jeśli chcesz, aby kodowanie danych złośliwy program zniknął całkowicie. Jeśli nie masz wiedzy, jeśli chodzi o komputery, możesz przypadkowo wyrządzić dalsze szkody podczas próby FancyLeaks ransomware ręcznego naprawienia. Korzystanie z narzędzia do usuwania złośliwego oprogramowania byłoby znacznie mniej kłopotów. To narzędzie jest przydatne, aby mieć w systemie, ponieważ może nie tylko naprawić, FancyLeaks ransomware ale także zapobiec jeden z wejściem w przyszłości. Znajdź, które narzędzie do usuwania złośliwego oprogramowania najlepiej pasuje do tego, czego potrzebujesz, zainstaluj go i przeskanuj system, aby zlokalizować infekcję. Jednak niefortunne może to być, narzędzie anty-malware nie odzyska danych, ponieważ nie jest w stanie to zrobić. Jeśli system został w pełni wyczyszczony, przejdź do odblokowania FancyLeaks ransomware plików z kopii zapasowej.

Offers

Pobierz narzędzie do usuwaniato scan for FancyLeaks ransomwareUse our recommended removal tool to scan for FancyLeaks ransomware. Trial version of provides detection of computer threats like FancyLeaks ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć FancyLeaks ransomware w trybie awaryjnym z obsługą sieci.

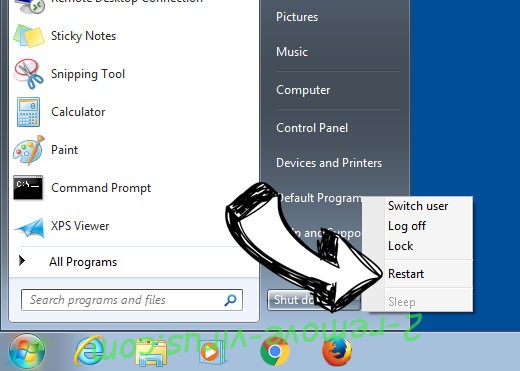

Usunąć FancyLeaks ransomware z Windows 7/Windows Vista/Windows XP

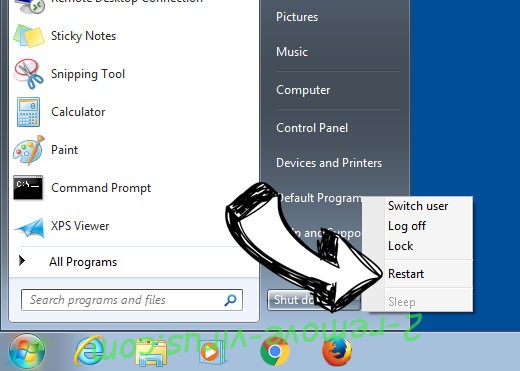

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

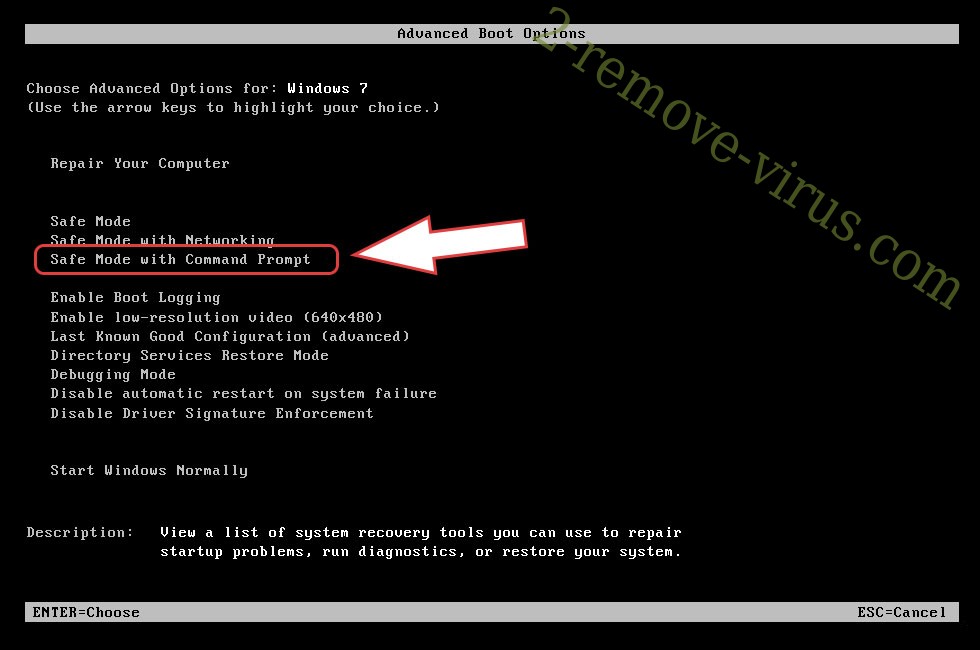

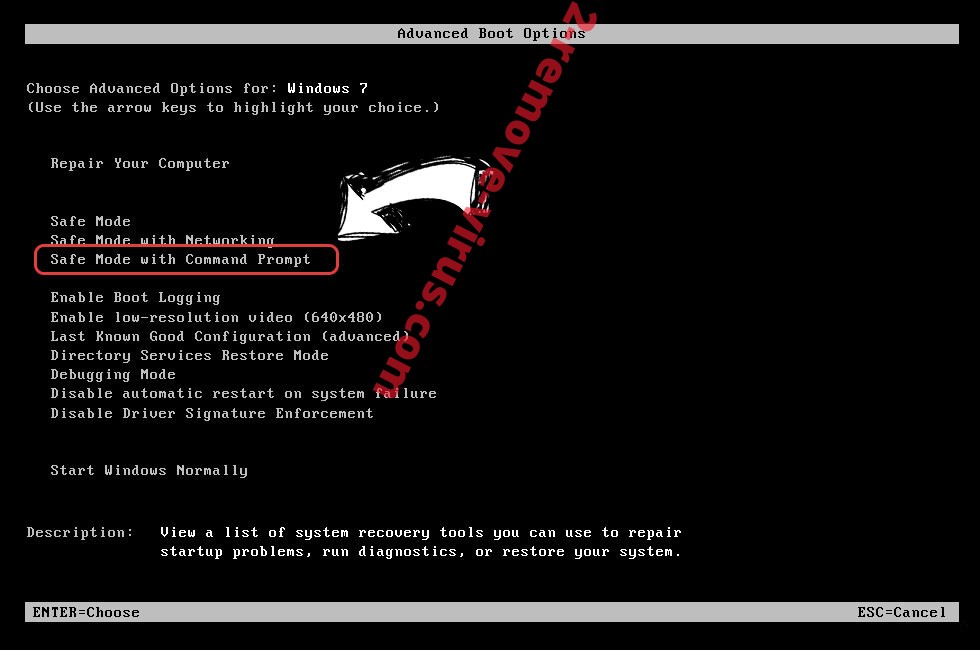

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć FancyLeaks ransomware

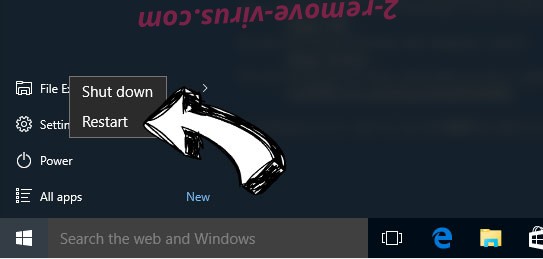

Usunąć FancyLeaks ransomware z Windows 8 i Windows 10

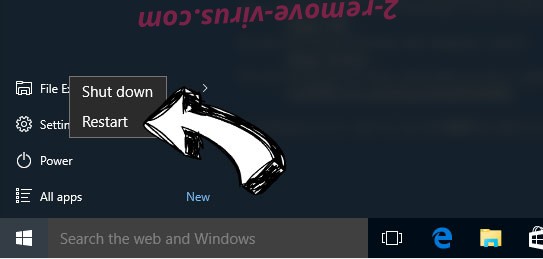

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

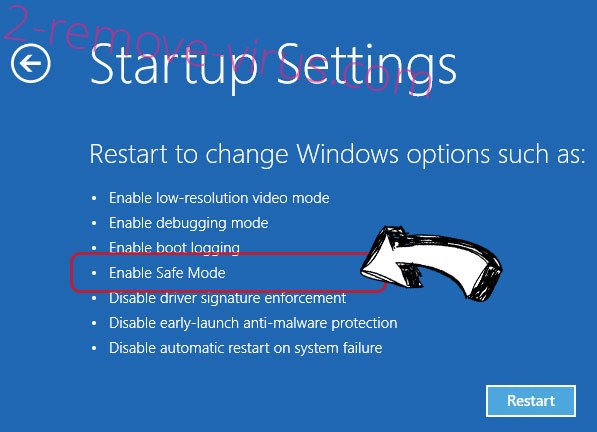

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć FancyLeaks ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć FancyLeaks ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

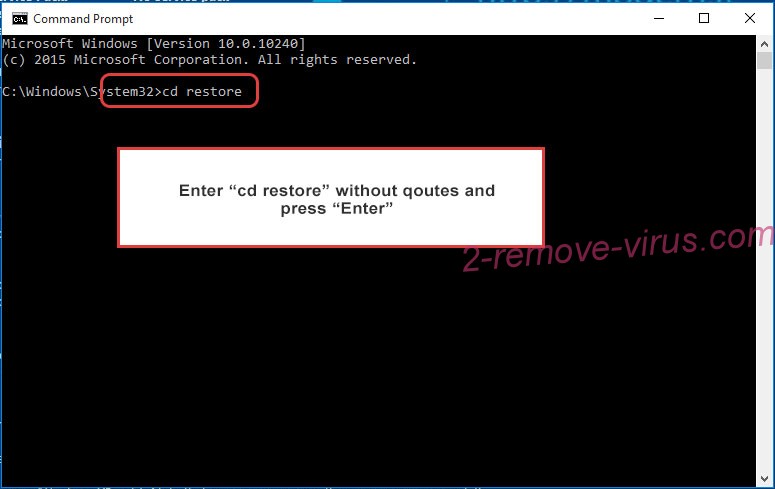

- Wybierz polecenie wiersza polecenia z listy.

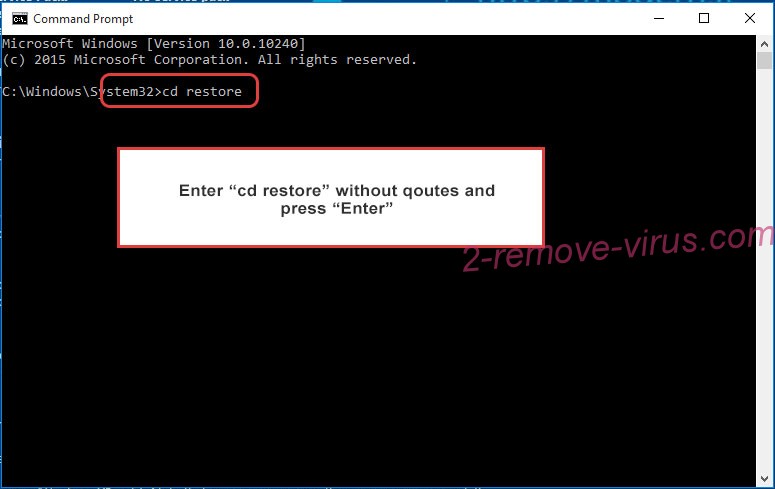

- Wpisz cd restore i naciśnij Enter.

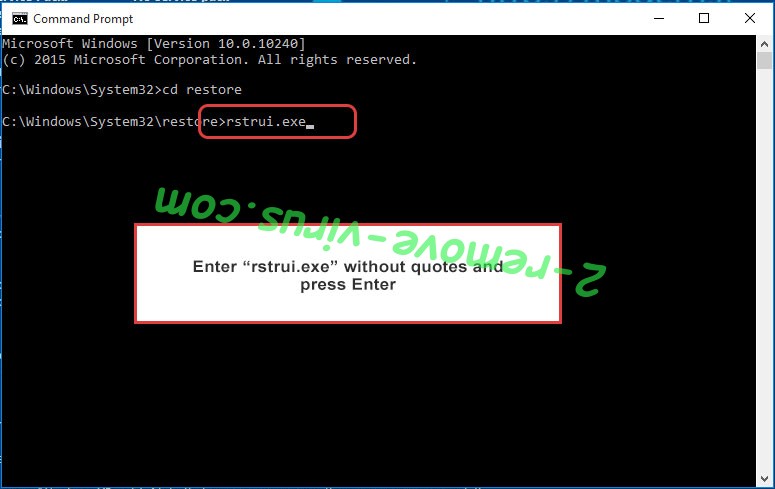

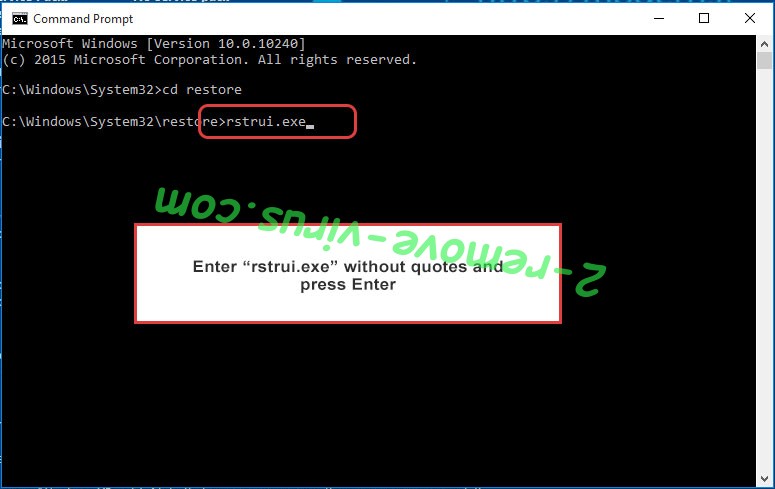

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

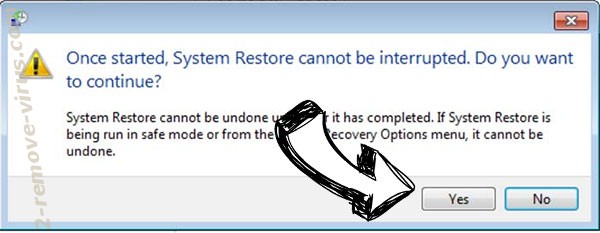

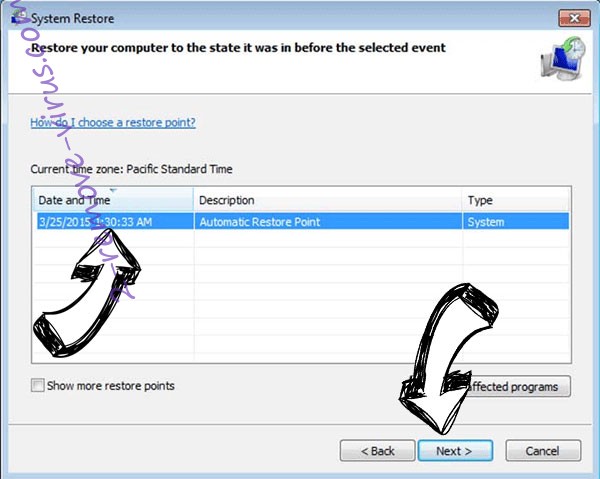

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

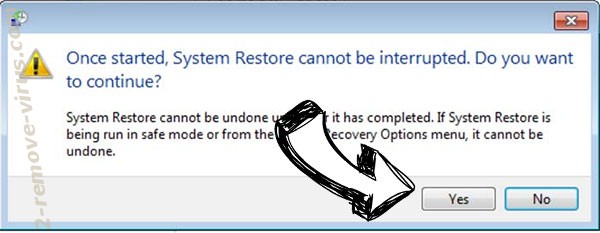

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć FancyLeaks ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

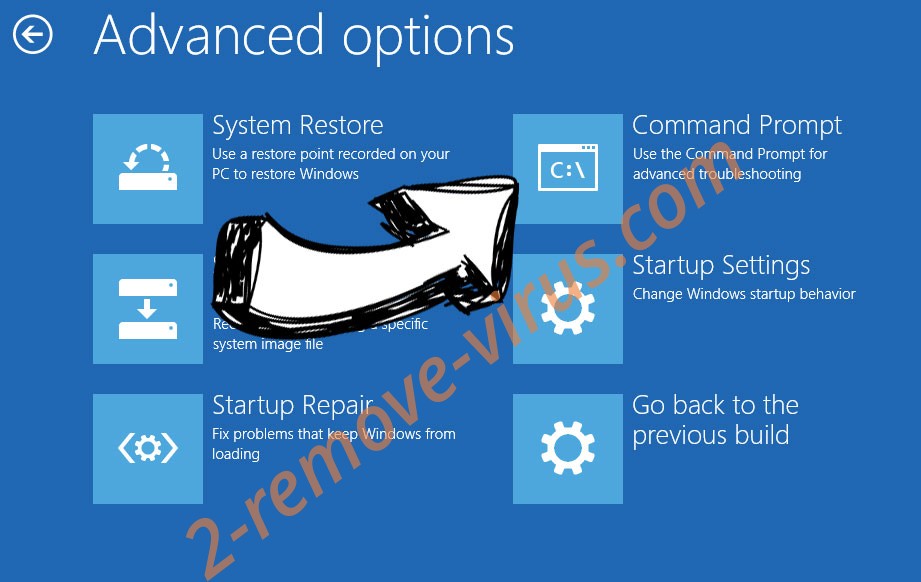

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

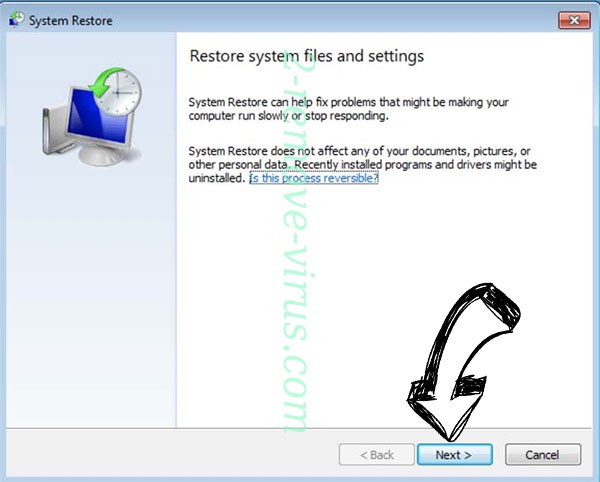

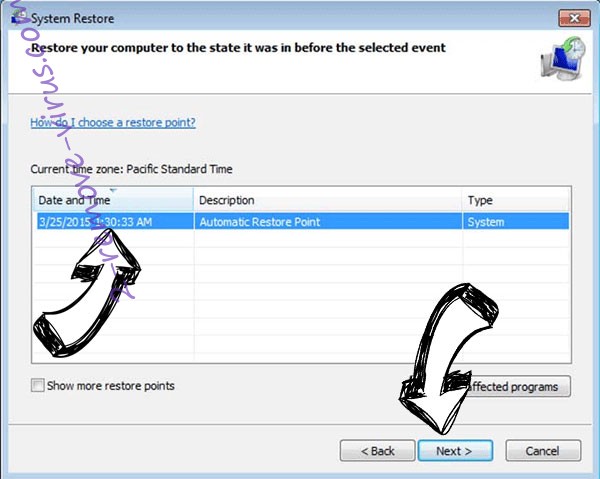

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.