Informacje o oprogramowaniu ransomware

FCT ransomware jest uważany za niebezpieczne zagrożenie, znane również jako ransomware lub szyfrujące pliki złośliwe oprogramowanie. Podczas gdy ransomware był szeroko zgłaszane na ten temat, jest prawdopodobne, że nie słyszałeś o nim wcześniej, dlatego możesz nie być świadomy szkód, jakie może zrobić. Silne algorytmy szyfrowania mogą być używane do kodowania danych, uniemożliwiając otwieranie plików. Ponieważ ofiary ransomware borykają się z trwałą utratą danych, jest klasyfikowany jako bardzo niebezpieczna infekcja.

Istnieje możliwość płacenia oszustów płacowych za deszyfrator, ale nie sugerujemy tego. Płacenie nie zawsze gwarantuje odszyfrowane dane, więc spodziewaj się, że możesz po prostu marnować swoje pieniądze. Zastanów się, co uniemożliwia oszustom po prostu zabranie pieniędzy. Co więcej, płacąc, sfinansowałeś przyszłe projekty przestępców. Czy rzeczywiście chcesz wspierać coś, co wyrządza miliardy dolarów szkód. Kiedy ofiary poddają się wymaganiom, szyfrowanie danych złośliwy program stale staje się bardziej opłacalne, więc coraz więcej ludzi przyciąga do niego. Sytuacje, w których może skończyć się utrata plików może wystąpić cały czas, więc może być lepiej inwestować w tworzenie kopii zapasowych. Jeśli kopia zapasowa została wykonana przed kodowaniem danych złośliwego oprogramowania zainfekowanego komputera, można po prostu zakończyć FCT ransomware i odzyskać dane. Szczegółowe informacje na temat najczęstszych metod rozprzestrzeniania się zostaną podane w poniższym akapicie, jeśli nie masz pewności co do tego, jak ransomware udało się zainfekować system.

Sposoby dystrybucji ransomware

Często można napotkać złośliwe oprogramowanie kodujące dane dołączone do wiadomości e-mail lub na wątpliwej stronie pobierania. Widząc, jak te metody są nadal dość popularne, oznacza to, że ludzie są nieco nieostrożni podczas korzystania z poczty e-mail i pobierania plików. Bardziej wyrafinowane sposoby mogą być używane, jak również, choć nie tak często. Wszystkie cyber oszuści muszą zrobić, to użyć znanej nazwy firmy, napisać ogólny, ale nieco wiarygodne e-mail, dodać malware-jeździł plik do wiadomości e-mail i wysłać go do przyszłych ofiar. Problemy związane z pieniędzmi są częstym tematem w tych wiadomościach e-mail, ponieważ ludzie mają tendencję do angażowania się w te e-maile. Jeśli cyberprzestępcy używali nazwy firmy takiej jak Amazon, użytkownicy mogą otworzyć załącznik bez zastanowienia, jeśli hakerzy po prostu powiedzą, że na koncie pojawiła się podejrzana aktywność lub dokonano zakupu i paragon jest dołączony. Istnieje kilka rzeczy, które należy wziąć pod uwagę podczas otwierania plików dołączonych do wiadomości e-mail, jeśli chcesz zachować system bezpieczny. Po pierwsze, jeśli nie znasz nadawcy, zbadaj go przed otwarciem załącznika. Sprawdzanie adresu e-mail nadawcy jest nadal niezbędne, nawet jeśli znasz nadawcę. Te złośliwe wiadomości e-mail są również często pełne błędów gramatycznych. Innym dość oczywistym znakiem jest brak twojego imienia i nazwiska w powitaniu, jeśli ktoś, kogo e-mail należy zdecydowanie otworzyć, to na pewno użyje Twojego imienia i nazwiska zamiast typowego powitania, takiego jak Klient lub Członek. Słabe punkty w systemie Przestarzałe oprogramowanie może być również używany do zainfekowania. Oprogramowanie jest wyposażone w pewne słabe punkty, które mogą być wykorzystane do złośliwego oprogramowania, aby wejść do systemu, ale twórcy oprogramowania naprawić je wkrótce po ich znalezieniu. Niestety, jak widać przez powszechne ransomware WannaCry, nie każdy instaluje te poprawki, z różnych powodów. Bardzo ważne jest, aby często aktualizować oprogramowanie, ponieważ jeśli luka jest wystarczająco poważna, Wystarczająco poważne słabe punkty mogą być używane przez złośliwe oprogramowanie, więc ważne jest, aby załatać wszystkie programy. Jeśli alerty o aktualizacjach będą kłopotliwe, można je skonfigurować do automatycznej instalacji.

Co można zrobić z plikami

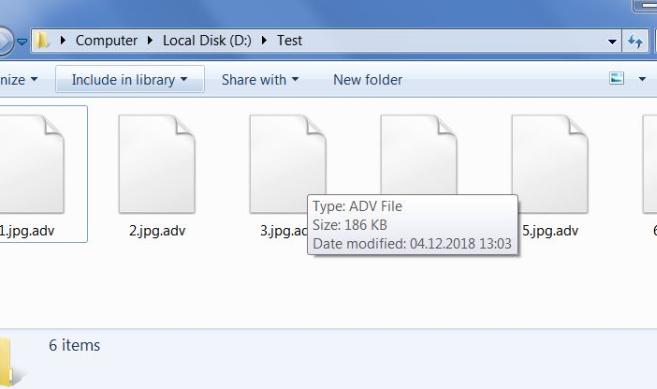

Jak tylko plik szyfrujący złośliwe oprogramowanie zainfekowatwój komputer, będzie szukać niektórych typów plików, a gdy je zidentyfikuje, zakoduje je. Możesz nie zauważyć na początku, ale kiedy nie możesz otworzyć plików, stanie się oczywiste, że coś jest nie tak. Wszystkie zaszyfrowane pliki będą miały dziwne rozszerzenie pliku, które może pomóc użytkownikom dowiedzieć się pliku szyfrującego nazwę szkodliwego programu. Silne algorytmy szyfrowania mogły być używane do kodowania plików, co może oznaczać, że nie można ich odszyfrować. Po zakończeniu procesu szyfrowania znajdziesz notatkę okupu, która będzie próbowała wyjaśnić, co stało się z Twoimi danymi. Według przestępców, będzie można przywrócić pliki za pomocą narzędzia do odszyfrowywania, które ewidentnie nie przyjdzie za darmo. Notatka powinna jasno wyjaśnić, ile kosztuje narzędzie do odszyfrowywania, ale jeśli tak się nie stanie, otrzymasz adres e-mail, aby skontaktować się z hakerami, aby skonfigurować cenę. Oczywiście nie zalecamy płacenia, z wyżej wymienionych powodów. Płacenie powinno być myślo, kiedy wszystkie inne alternatywy nie pomagają. Może po prostu nie pamiętasz tworzenia kopii zapasowej. Może również być dostępny darmowy program do deszyfrowania. Należy wspomnieć, że co jakiś czas badacze złośliwego oprogramowania są w stanie wydać deszyfrator, co oznacza, że możesz uzyskać oprogramowanie do deszyfrowania za darmo. Pamiętaj o tym, zanim zapłacisz okup, nawet krzyżuje twój umysł. Korzystanie z wymaganych pieniędzy na niezawodne tworzenie kopii zapasowych może zrobić więcej dobrego. A jeśli kopia zapasowa jest dostępna, przywracanie plików powinno zostać wykonane po naprawieniu FCT ransomware wirusa, jeśli nadal zamieszkuje system. W przyszłości, upewnij się, że uniknąć ransomware i można to zrobić, zapoznając się jego sposoby rozprzestrzeniania. Zasadniczo musisz zaktualizować swoje oprogramowanie, gdy jest dostępna aktualizacja, tylko pobrać z bezpiecznych / legalnych źródeł, a nie losowo otwierać pliki dołączone do wiadomości e-mail.

Jak usunąć FCT ransomware wirusa

Jeśli chcesz w pełni zakończyć plik szyfrowania złośliwego oprogramowania, oprogramowanie anty-malware będzie musiał mieć. Jeśli nie masz doświadczenia, jeśli chodzi o komputery, niezamierzone uszkodzenie komputera może być spowodowane przez komputer podczas próby ręcznego FCT ransomware naprawienia. Zamiast tego, za pomocą programu anty-malware nie zagrozić komputera dalej. Narzędzie chroniące przed złośliwym oprogramowaniem jest tworzone w celu dbania o te zagrożenia, może nawet zapobiec infekcji. Więc wybierz narzędzie, zainstaluj je, zeskanuj urządzenie, a jeśli infekcja zostanie znaleziona, zakończ je. Powinniśmy powiedzieć, że narzędzie chroniące przed złośliwym oprogramowaniem nie jest w stanie pomóc w odszyfrowywaniu danych. Gdy urządzenie jest czyste, powinieneś być w stanie powrócić do normalnego korzystania z komputera.

Offers

Pobierz narzędzie do usuwaniato scan for FCT ransomwareUse our recommended removal tool to scan for FCT ransomware. Trial version of provides detection of computer threats like FCT ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć FCT ransomware w trybie awaryjnym z obsługą sieci.

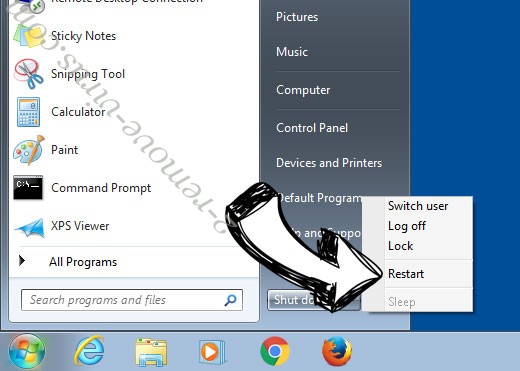

Usunąć FCT ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

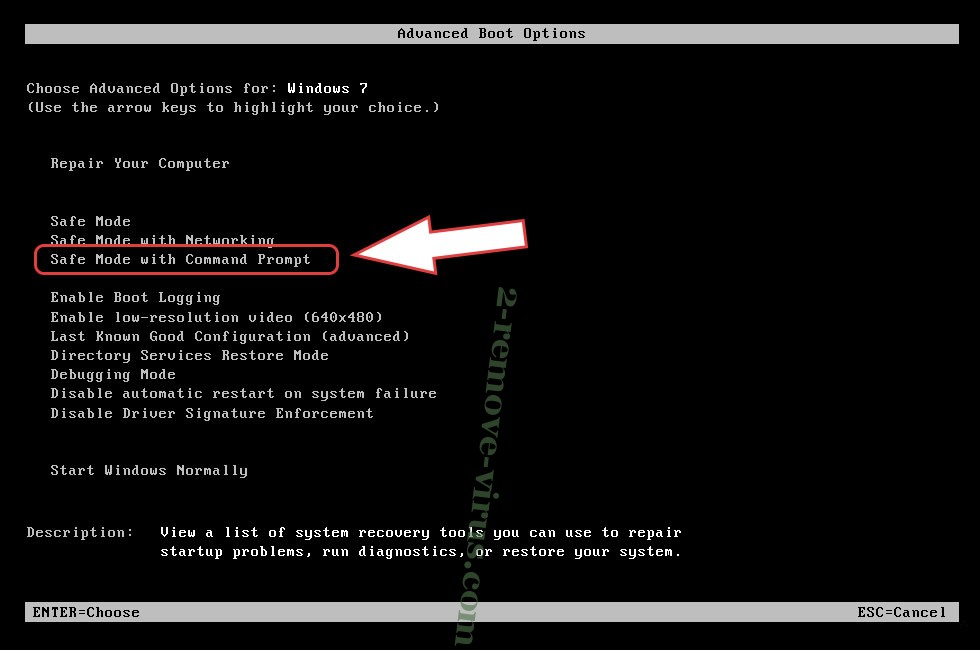

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć FCT ransomware

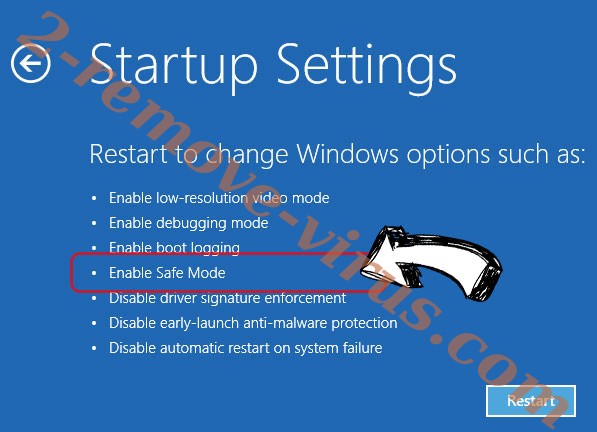

Usunąć FCT ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć FCT ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

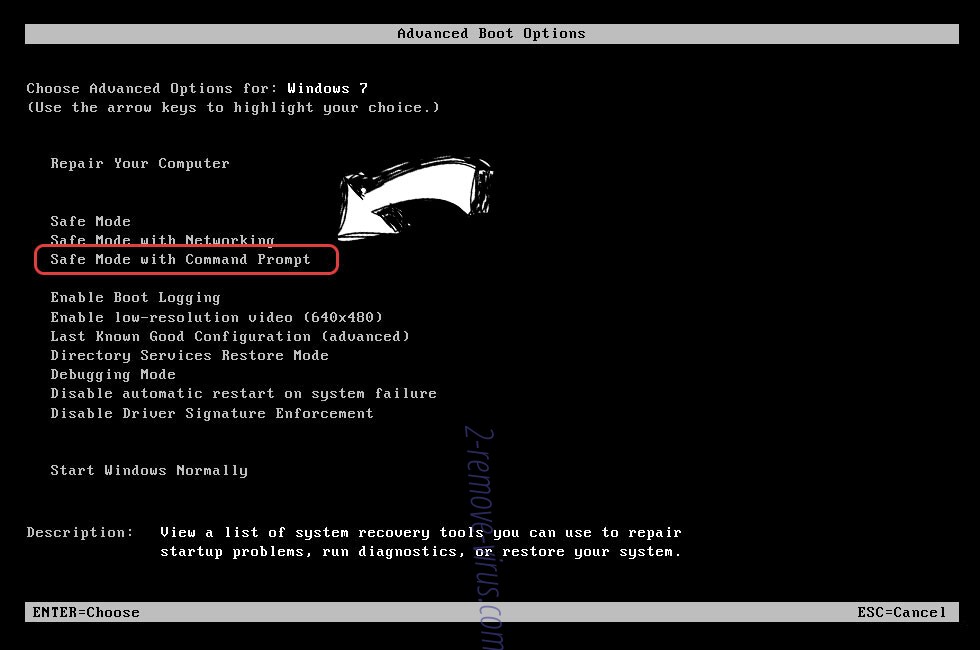

Usunąć FCT ransomware z Windows 7/Windows Vista/Windows XP

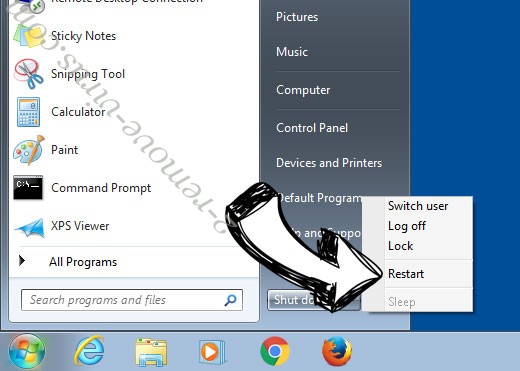

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

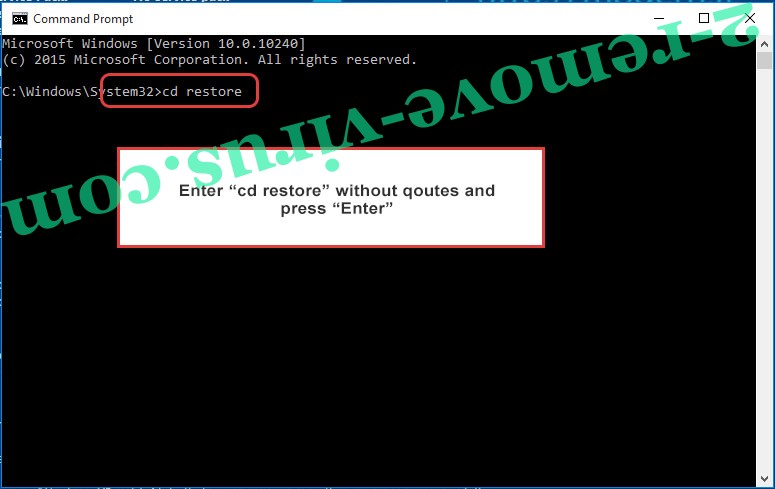

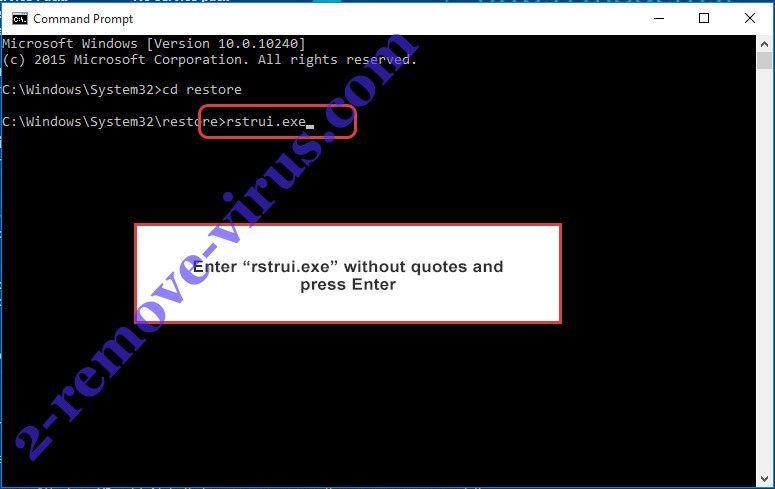

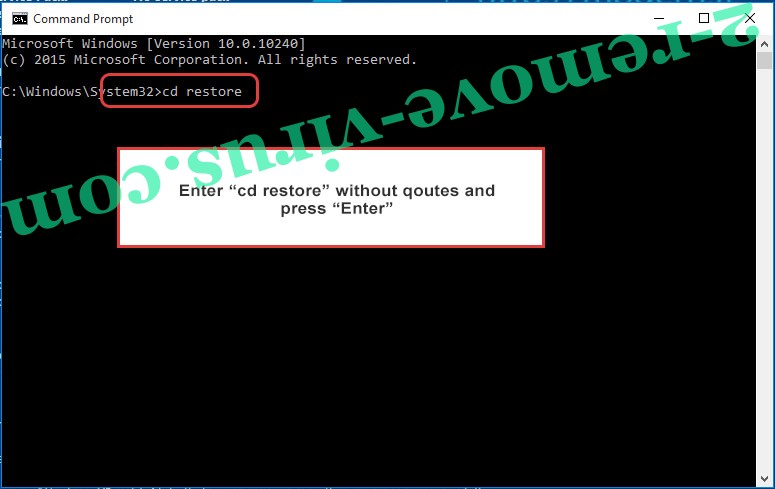

- Wpisz cd restore i naciśnij Enter.

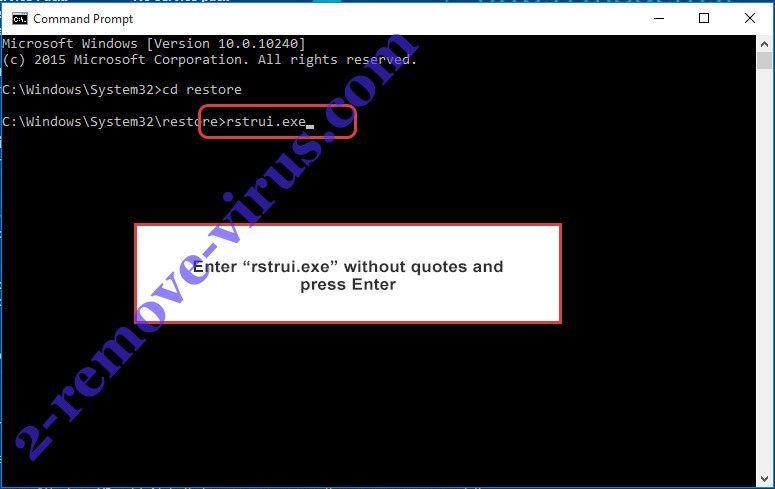

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

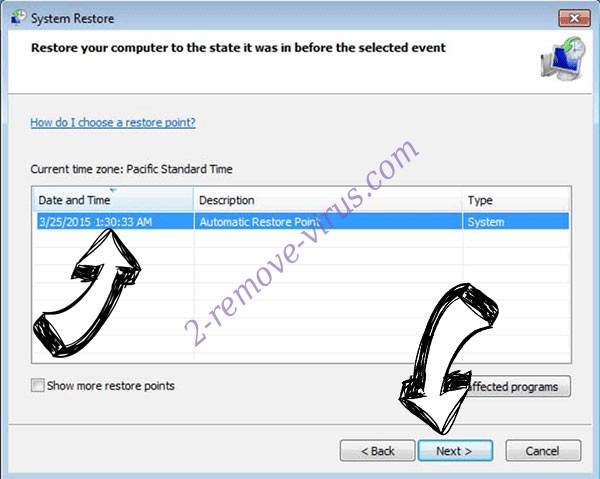

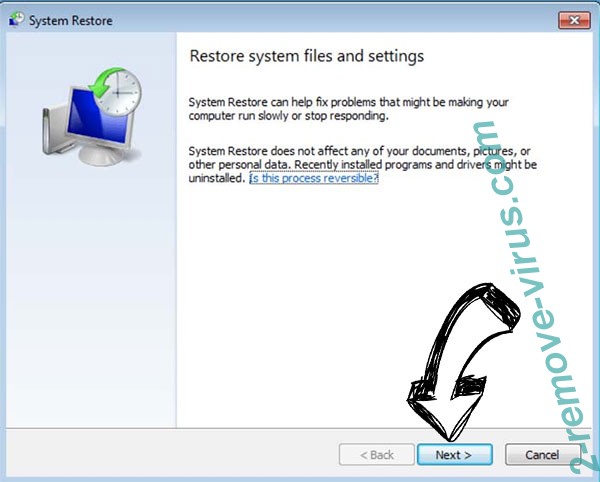

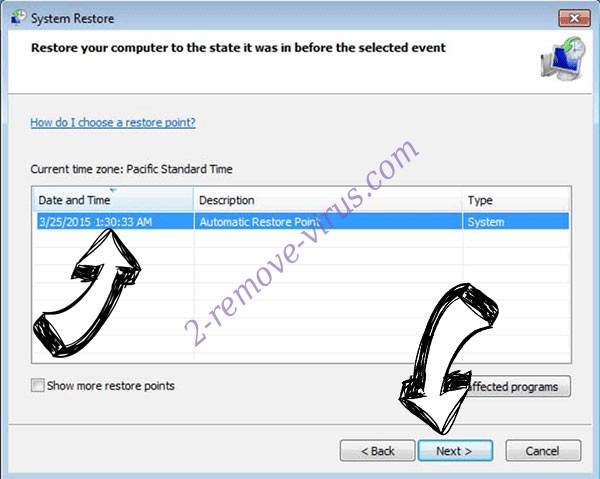

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

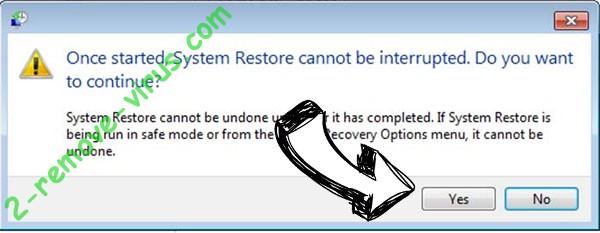

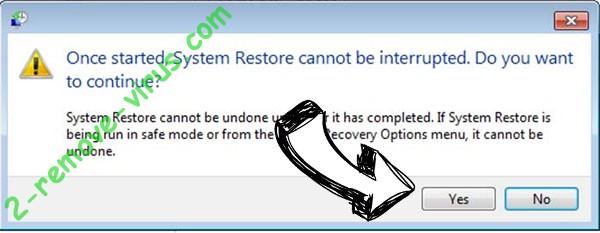

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć FCT ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

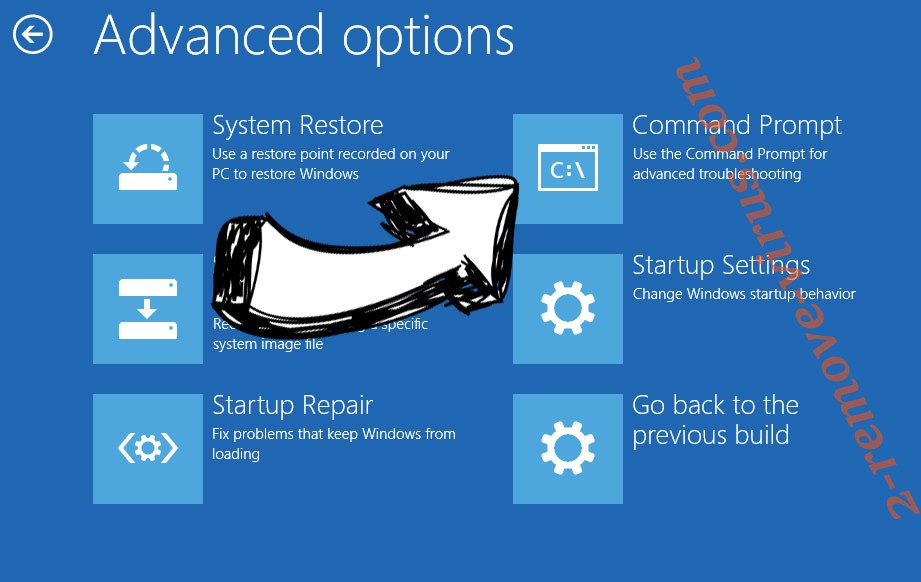

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.