Co to jest Gooolag Ransomware

Ransomware znany jako Gooolag Ransomware jest klasyfikowany jako bardzo szkodliwe zagrożenie, ze względu na możliwe szkody, które może spowodować. Ransomware nie jest czymś, o czym każdy użytkownik słyszał, a jeśli właśnie napotkałeś go teraz, dowiesz się na własnej drodze, jak wiele szkód może wyrządzić. Zaawansowane algorytmy szyfrowania są używane do szyfrowania plików, a jeśli pomyślnie szyfruje pliki, nie będzie można uzyskać do nich dostępu dłużej.

Powodem tego złośliwego oprogramowania jest klasyfikowany jako wysokiego poziomu jest to, że zaszyfrowane pliki nie zawsze są odszyfrowywane. Masz możliwość płacenia okupu za deszyfrator, ale wielu badaczy złośliwego oprogramowania nie poleci tej opcji. Istnieje wiele przypadków, w których płacenie okupu nie prowadzi do przywrócenia pliku. Pamiętaj, z kim masz do czynienia, i nie oczekuj, że cyberprzestępcy zawracają sobie głowę, aby dać Ci program deszyfrowania, kiedy mogą po prostu wziąć pieniądze. Dodatkowo, że pieniądze pójdą do przyszłych plików szyfrowania złośliwego oprogramowania i szkodliwych projektów programów. Czy naprawdę chcesz wspierać rodzaj działalności przestępczej, która robi miliardy szkód. Ludzie są przyciągane do łatwych pieniędzy, a kiedy ofiary płacą okup, sprawiają, że przemysł ransomware atrakcyjne dla tego rodzaju ludzi. Inwestowanie pieniędzy, które są wymagane do zapłaty w jakiś kopii zapasowej może być mądrzejszy opcji, ponieważ utrata danych nie będzie możliwość ponownie. I można po prostu zakończyć Gooolag Ransomware bez problemów. Metody rozprzestrzeniania oprogramowania ransomware mogą nie być znane, a my wyjaśnimy najczęstsze metody poniżej.

Jak Gooolag Ransomware się rozprzestrzeniać

Zanieczyszczenie oprogramowaniem wymuszającym okup może zdarzyć się dość łatwo, często stosując takie metody, jak dodawanie zanieczyszczonych plików do wiadomości e-mail, korzystanie z przestarzałego oprogramowania i hostowanie zanieczyszczonych plików na podejrzanych platformach pobierania. Duża liczba złośliwego oprogramowania szyfrujących pliki zależy od zaniedbania użytkownika podczas otwierania załączników wiadomości e-mail i nie musi używać bardziej skomplikowanych metod. Jest również możliwe, że bardziej wyszukana metoda została wykorzystana do infekcji, jak niektóre dane kodowania malware z nich korzystać. Cyberprzestępcy nie muszą wkładać wiele wysiłku, wystarczy napisać prosty e-mail, który wygląda całkiem wiarygodnie, dołączyć zainfekowany plik do wiadomości e-mail i wysłać go do potencjalnych ofiar, które mogą uwierzyć, że nadawca jest osobą legalną. Te e-maile często wspominają o pieniądzach, ponieważ jest to drażliwy temat, a ludzie są bardziej narażeni na nagłe otwarcie wiadomości e-mail związanych z pieniędzmi. Jeśli cyberoszuści używali znanej nazwy firmy, takiej jak Amazon, ludzie obniżają swoją obronę i mogą otworzyć załącznik bez zastanowienia, jeśli hakerzy po prostu twierdzą, że na koncie pojawiła się podejrzana aktywność lub dokonano zakupu i dodano pokwitowanie. Z tego powodu musisz uważać na otwieranie wiadomości e-mail i zwracać uwagę na wskazania, że mogą być złośliwe. Ważne jest, aby upewnić się, że nadawcy można zaufać przed otwarciem pliku, który ci wysłał. Jeśli nadawca okaże się kimś, kogo znasz, nie spiesz się, aby otworzyć plik, najpierw dokładnie sprawdź adres e-mail. Wiadomości e-mail często zawierają błędy gramatyczne, które wydają się być dość oczywiste. Inną zauważalną wskazówką może być twoje imię jest nieobecny, jeśli, powiedzmy, że jesteś klientem Amazon i były do ciebie e-mail, nie będą używać typowych pozdrowienia jak Drogi Klient / Członek / Użytkownik, a zamiast tego będzie używać nazwy, którą podałeś im. Brakujące w zabezpieczeniach komputera Nieaktualne oprogramowanie może być również używane jako ścieżka do urządzenia. Luki w zabezpieczeniach programów są regularnie identyfikowane, a twórcy oprogramowania wydają poprawki, aby je naprawić, aby twórcy złośliwego oprogramowania nie mogli wykorzystać ich do zaniecenia urządzeń złośliwym oprogramowaniem. Niestety, jak widać przez powszechne WannaCry ransomware, nie wszyscy ludzie instalują aktualizacje, z tego czy innego powodu. Ważne jest, aby zainstalować te poprawki, ponieważ jeśli luka jest wystarczająco poważna, może być używana przez złośliwe oprogramowanie. Aktualizacje mogą być również dozwolone do instalacji automatycznie.

Co można zrobić z plikami

Jeśli ransomware dostanie się do komputera, przeskanuje urządzenie w poszukiwaniu określonych typów plików, a gdy je znajdzie, zakoduje je. Możesz nie zobaczyć na początku, ale kiedy nie możesz otworzyć plików, zdasz sobie sprawę, że coś się dzieje. Sprawdź rozszerzenia dołączone do zaszyfrowanych plików, pomogą one rozpoznać dane szyfrujące szkodliwy program. Niestety, przywrócenie plików może nie być możliwe, jeśli dane szyfrujące złośliwe oprogramowanie używały potężnych algorytmów szyfrowania. Notatka o okupie wyjaśni, że Twoje dane zostały zablokowane i jak możesz je odszyfrować. Jeśli słuchasz cyberprzestępców, będziesz mógł przywrócić dane za pomocą ich deszyfratora, który nie będzie wolny. Notatka powinna wyraźnie wyświetlać cenę za program deszyfrowania, ale jeśli nie, otrzymasz adres e-mail, aby skontaktować się z cyberprzestępcami, aby skonfigurować cenę. Nie trzeba dodawać, że nie wierzymy, że płacenie jest mądrym wyborem, z powodów już omówionych. Jeśli jesteś ustawiony na płacenie, to powinno być ostatecznością. Być może po prostu zapomniałeś, że zrobiłeś kopie swoich plików. Istnieje również prawdopodobieństwo, że darmowe narzędzie deszyfrowania zostało opublikowane. Czasami specjaliści od złośliwego oprogramowania są w stanie odszyfrować ransomware, co oznacza, że możesz otrzymać deszyfrator bez konieczności płatności. Rozważ tę opcję i tylko wtedy, gdy jesteś całkowicie pewien, że darmowy program deszyfrujący nie jest opcją, jeśli nawet myślisz o spełnieniu wymagań. Jeśli użyjesz niektórych z tych pieniędzy do tworzenia kopii zapasowych, nie zostaniesz ponownie umieszczony w takiej sytuacji, ponieważ twoje pliki zostaną zapisane w bezpiecznym miejscu. Jeśli kopia zapasowa jest dostępna, po prostu usuń Gooolag Ransomware wirusa, a następnie odblokuj Gooolag Ransomware pliki. Możesz zabezpieczyć swój system przed oprogramowaniem wymuszającym okup w przyszłości, a jedną z metod, aby to zrobić, jest zapoznanie się z prawdopodobnymi środkami, za pomocą których może wejść do komputera. Upewnij się, że oprogramowanie jest aktualizowane za każdym razem, gdy dostępna jest aktualizacja, nie otwierasz losowo plików dołączonych do wiadomości e-mail i pobierasz tylko rzeczy z legalnych źródeł.

Metody usuwania Gooolag Ransomware

Użyj narzędzia anty-malware, aby uzyskać ransomware z komputera, jeśli jest jeszcze w komputerze. Jeśli spróbujesz usunąć Gooolag Ransomware w sposób ręczny, może skończyć się uszkodzenie systemu dalej, więc nie jest zachęcany. Korzystanie z oprogramowania do usuwania złośliwego oprogramowania jest lepszą decyzją. Może również pomóc zatrzymać tego typu zagrożenia w przyszłości, oprócz pomocy w pozbyciu się tego. Znajdź i zainstaluj zaufany program, zeskanuj urządzenie, aby zidentyfikować zagrożenie. Nie oczekuj, że narzędzie anty-malware pomoże Ci w odzyskiwaniu danych, ponieważ nie będzie w stanie tego zrobić. Po zakończeniu szyfrowania danych złośliwy program można bezpiecznie korzystać z komputera.

Offers

Pobierz narzędzie do usuwaniato scan for Gooolag RansomwareUse our recommended removal tool to scan for Gooolag Ransomware. Trial version of provides detection of computer threats like Gooolag Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Gooolag Ransomware w trybie awaryjnym z obsługą sieci.

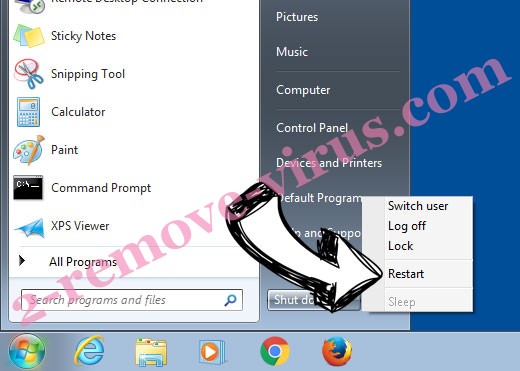

Usunąć Gooolag Ransomware z Windows 7/Windows Vista/Windows XP

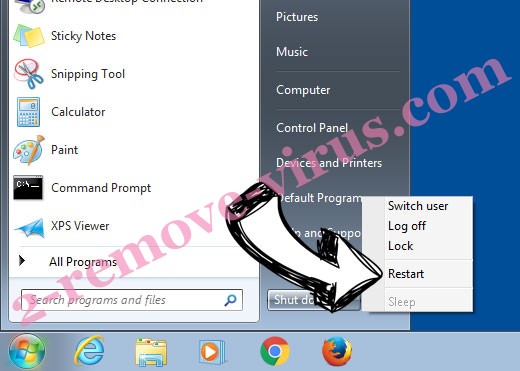

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

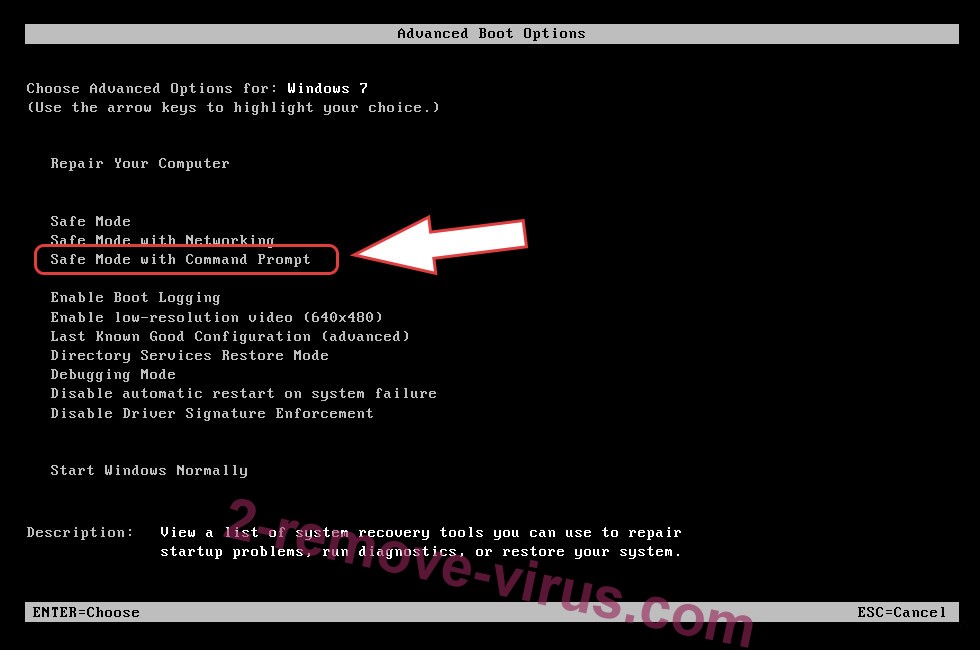

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Gooolag Ransomware

Usunąć Gooolag Ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

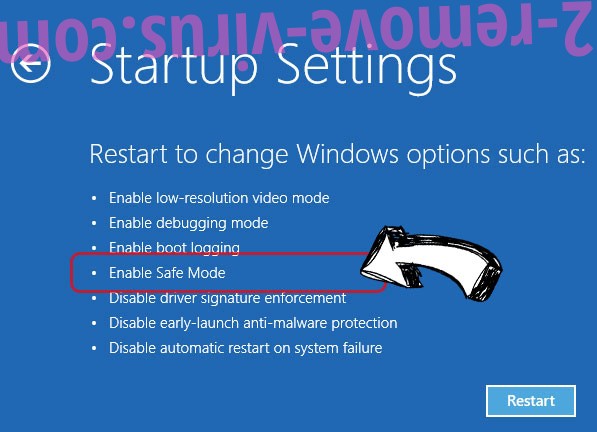

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Gooolag Ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

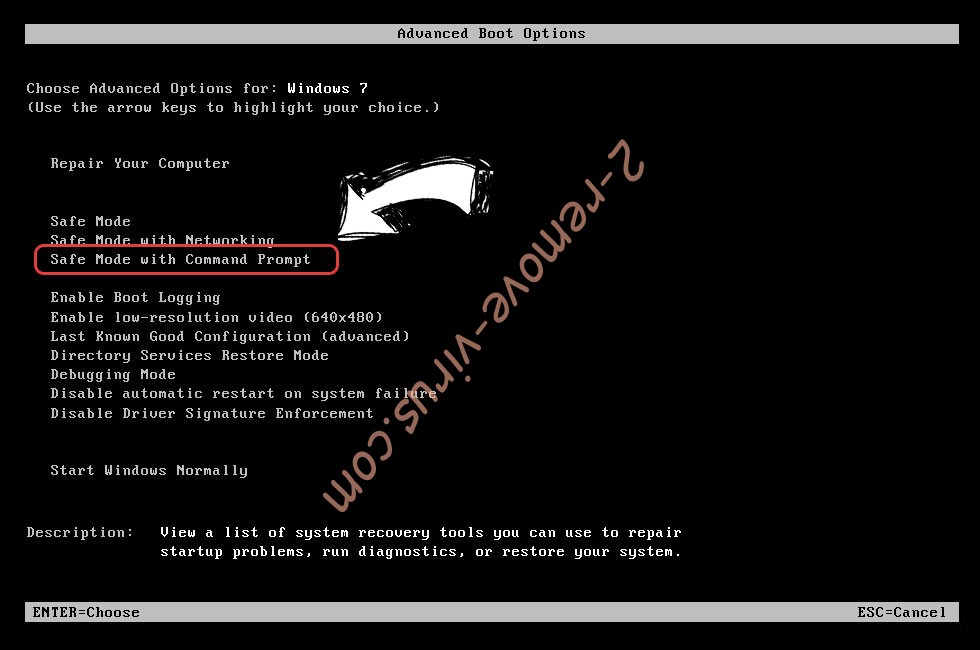

Usunąć Gooolag Ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

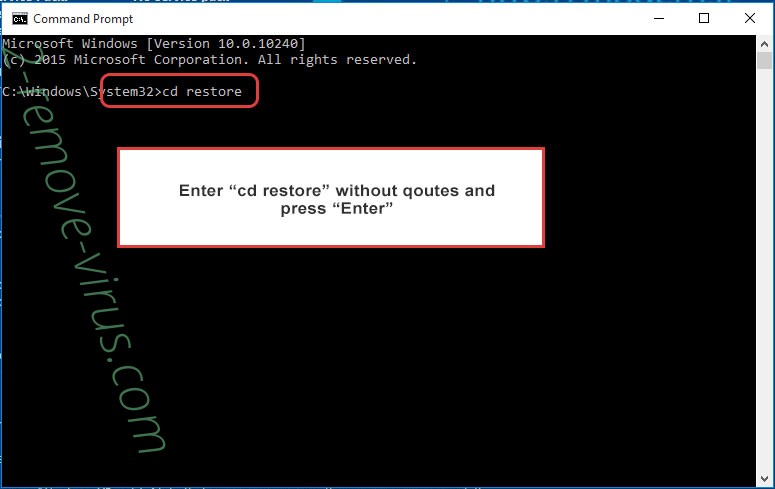

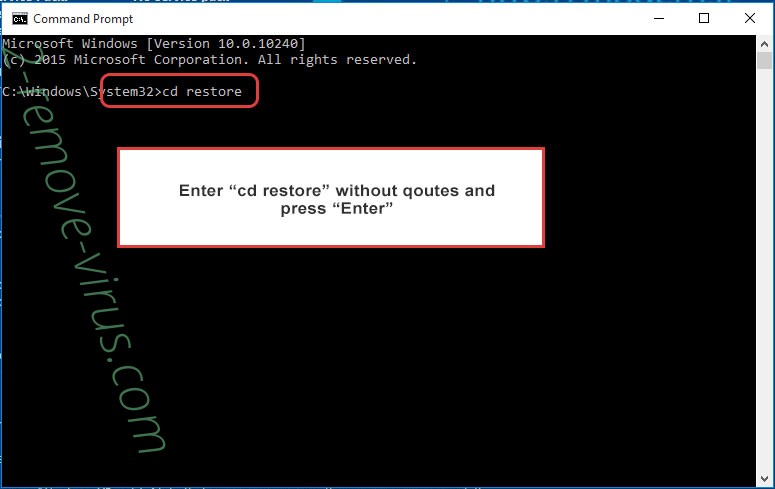

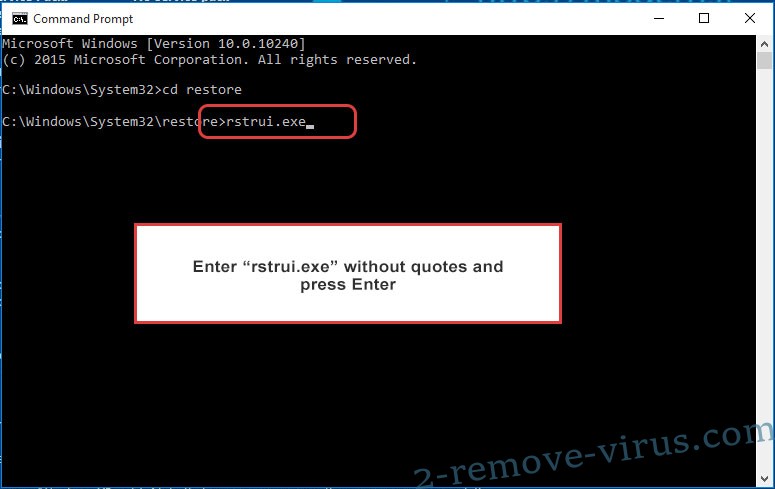

- Wpisz cd restore i naciśnij Enter.

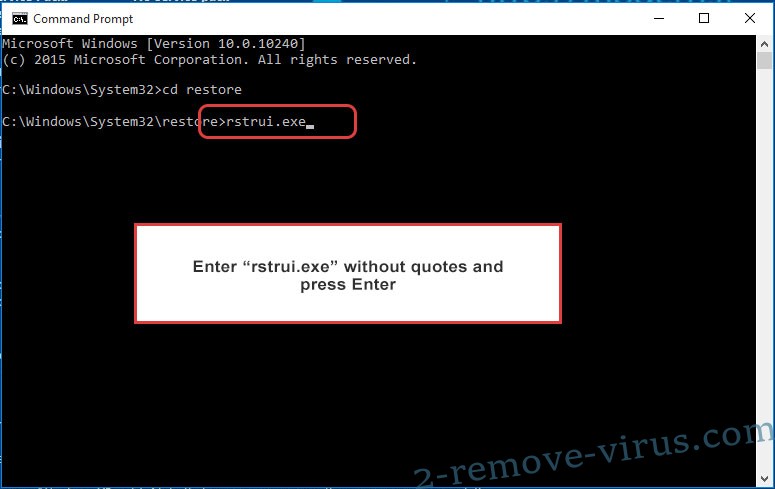

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

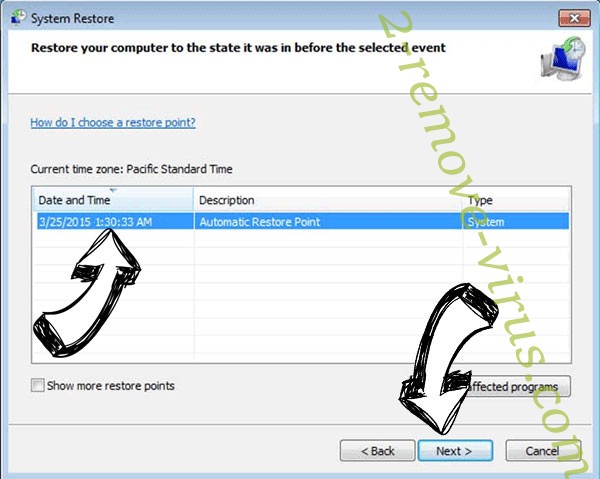

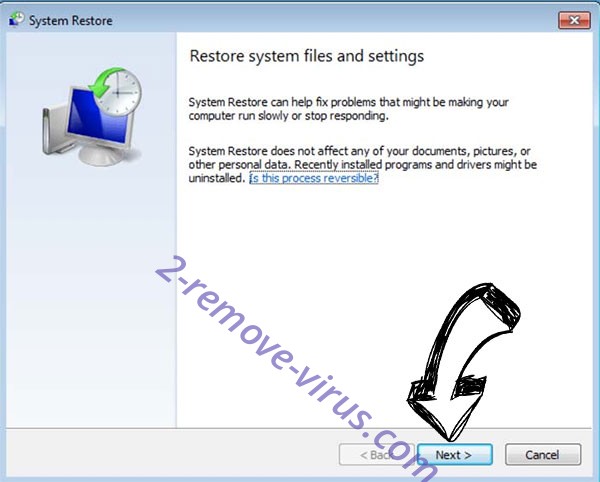

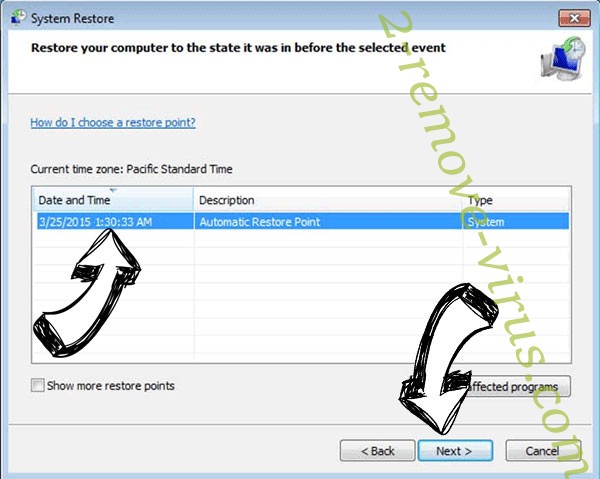

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

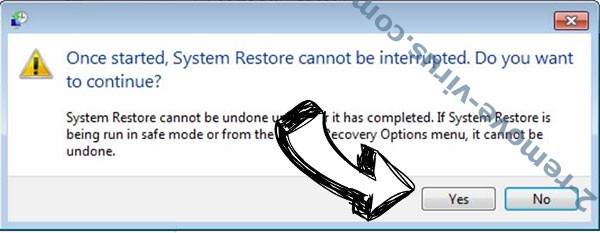

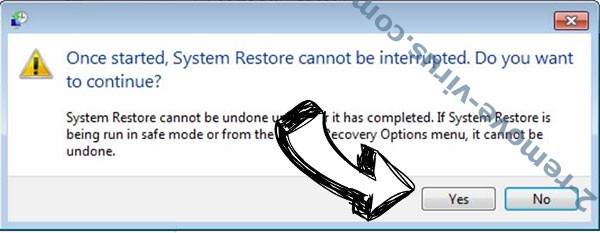

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Gooolag Ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

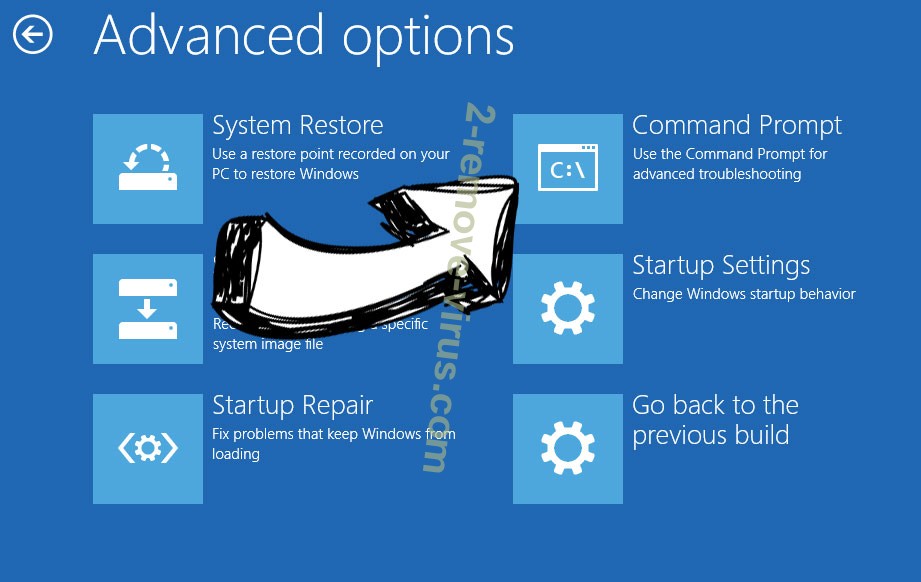

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.