Czy to poważny .Hets file ransomware wirus

.Hets file ransomware jest malware szyfrowanie plików, ale Klasyfikacja prawdopodobnie słyszał przed jest ransomware. Ransomware nie jest czymś, co każdy użytkownik słyszał, a jeśli właśnie napotkał go teraz, dowiesz się, jak szkodliwe może być z pierwszej ręki. Kodowanie plików złośliwego oprogramowania wykorzystuje potężne algorytmy szyfrowania do szyfrowania plików, a gdy są one zablokowane, nie będzie w stanie otworzyć je. Malware kodowania danych jest sklasyfikowany jako wysoce szkodliwe infekcji jako odszyfrowywania plików nie zawsze jest prawdopodobne.

Będziesz mieć możliwość płacenia okup za narzędzie odszyfrowywania, ale wielu specjalistów malware nie sugerują, że opcja. Odszyfrowywanie plików, nawet jeśli płacisz nie jest gwarantowane, więc pieniądze mogą b wydane za nic. Zdziwiłbym się, gdyby przestępcy nie tylko zabierali pieniądze i czuli się zobowiązani do pomocy. Przyszłe działania przestępców byłyby również finansowane z tych środków. Ransomware już kosztuje miliony firm, czy naprawdę chcesz być wspieranie tego. Ludzie są zwabieni przez łatwe pieniądze, a gdy ofiary płacą okupu, sprawiają, że ransomware przemysłu atrakcyjne dla tych rodzajów ludzi. Może skończyć się w tego typu sytuacji ponownie, więc inwestowanie żądanych pieniędzy do tworzenia kopii zapasowych byłoby lepszym wyborem, ponieważ nie trzeba się martwić o swoje dane. Jeśli kopia zapasowa została wykonana przed złapał zagrożenie, można po prostu odinstalować .Hets file ransomware i odzyskać pliki. Metody szyfrowania danych, które szyfrują złośliwe oprogramowanie, mogą nie być dla Ciebie znane, a omówimy najczęściej występujące metody w poniższych akapitach.

Sposoby dystrybucji oprogramowania ransomware

Załączniki do wiadomości e-mail, zestawy exploitów i złośliwe pliki do pobrania to metody dystrybucji, których należy zachować ostrożność. Ponieważ istnieje wiele użytkowników, którzy są Nieostrożni o otwarciu załączników e-mail lub pobieranie plików ze źródeł, które są mniej wiarygodne, rozsiewacze ransomware nie trzeba wymyślić bardziej skomplikowanych sposobów. Jednak istnieją dane szyfrowania złośliwego oprogramowania, które korzystają z zaawansowanych metod. Cyberprzestępcy nie muszą wkładać w wiele wysiłku, wystarczy napisać ogólny e-mail, że mniej ostrożni ludzie mogą spaść na, dołączyć zanieczyszczony plik do wiadomości e-mail i wysłać go do setek użytkowników, którzy mogą wierzyć nadawcy jest ktoś wiarygodny. Będziesz często napotykają tematy o pieniądze w tych e-maili, ponieważ użytkownicy są bardziej skłonni do spadku dla tych rodzajów tematów. Hakerzy wolą również udawać, że są z Amazon, i ostrzegają ewentualnych ofiar, że nie było pewne podejrzane działania na swoim koncie, które mogłyby sprawić, że użytkownik mniej ostrożne i będą bardziej skłonni do otwarcia załącznika. Aby uchronić się od tego, istnieją pewne rzeczy, które musisz zrobić, gdy do czynienia z e-maili. Jest bardzo ważne, aby zbadać, kto nadawca jest przed otwarciem załącznika. Sprawdzanie adresu e-mail nadawcy jest nadal konieczne, nawet jeśli nadawca jest znany. Bądź na poszukiwania oczywistych błędów gramatycznych, są one często rażące. Innym oczywistym znakiem może być Twoje nazwisko jest nieobecny, jeśli, powiedzmy, że jesteś użytkownikiem Amazon i były do Ciebie e-mail, nie będą używać typowych pozdrowienia jak Szanowny kliencie/członkiem/użytkownika, a zamiast tego użyć nazwy, którą im nadano. Luki w zabezpieczeniach komputera mogą być również używane do skażania. Te luki są zwykle wykrywane przez specjalistów od zabezpieczeń, a gdy deweloperzy oprogramowania dowiedzieli się o nich, zwalniają aktualizacje, dzięki czemu złośliwe strony nie mogą wykorzystać ich do rozpowszechniania szkodliwego oprogramowania. Niestety, jak to może być postrzegane przez powszechne WannaCry ransomware, nie każdy instaluje te poprawki, z jednego powodu lub innego. Sytuacje, w których złośliwe oprogramowanie wykorzystuje luki w zabezpieczeniach, dlatego jest tak ważne, że programy są regularnie aktualizowane. Aktualizacje mogą być również dopuszczone do automatycznej instalacji.

Jak działa

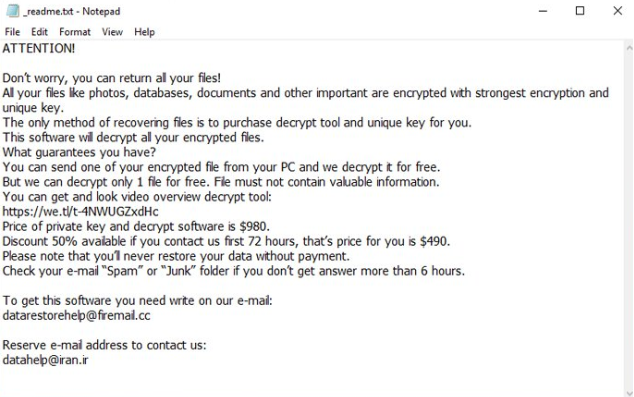

Jeśli złośliwe oprogramowanie do kodowania danych infekuje komputer, będzie szukały konkretnych typów plików i po ich zlokalizowaniu będzie je szyfrować. Początkowo, to może być mylące, co się dzieje, ale kiedy zauważysz, że nie można otworzyć plików, to powinno stać się jasne. Będziesz wiedzieć, które pliki zostały naruszone, ponieważ niezwykłe rozszerzenie zostanie dodane do nich. W wielu przypadkach, odszyfrowywanie danych może nie być możliwe, ponieważ algorytmy szyfrowania używane w szyfrowaniu mogą być bardzo trudne, jeśli nie niemożliwe do odczytania. Uwaga okup wyjaśni, co się stało i jak należy przystąpić do przywracania plików. Metoda, którą zalecają polega na zakupie ich Decryptor. Notatka powinna wyraźnie pokazać cenę deszyfrowania, ale jeśli nie, to daje adres e-mail, aby skontaktować się z oszustów, aby ustawić cenę. Ewidentnie, nie zachęcamy do płacenia, z powodów już omówionych. Powinieneś pomyśleć tylko o płaceniu w ostateczności. Postaraj się zapamiętać, czy kiedykolwiek wykonano kopię zapasową, pliki mogą być gdzieś przechowywane. Wolny odszyfrowujący może być również opcją. Jeśli ransomware jest odszyfrowujący, ktoś może być w stanie zwolnić program, który odblokuje .Hets file ransomware pliki za darmo. Weź to pod uwagę przed zapłaceniem żądanych pieniędzy nawet przecina swój umysł. Nie musisz się martwić, jeśli urządzenie zostało skażone ponownie lub rozbił się, jeśli zainwestowałeś część tych pieniędzy do pewnego rodzaju opcji tworzenia kopii zapasowych. Jeśli kopia zapasowa została wykonana przed infekcją, można odzyskać pliki po usunięciu .Hets file ransomware wirusa. Spróbuj zapoznać się z tym, jak ransomware rozprzestrzenia się tak, że można Dodge go w przyszłości. Trzeba przede wszystkim zawsze aktualizować oprogramowanie, tylko pobrać z bezpiecznych/uzasadnionych źródeł i zatrzymać losowo otwierania plików dołączonych do wiadomości e-mail.

Sposoby usuwania .Hets file ransomware

Użyj anty-malware oprogramowanie, aby uzyskać plik szyfrowania złośliwego oprogramowania z systemu, jeśli nadal pozostaje. Jeśli nie masz doświadczenia z komputerami, może przypadkowo przynieść dodatkowe uszkodzenia podczas próby naprawienia .Hets file ransomware wirusa ręcznie. Wybór wobec używać pewien malware usuwanie użyteczność jest pewien polepszyć wybórpattern. Program do usuwania złośliwego oprogramowania jest wykonany w celu dbania o tych zakażeń, w zależności od tego, które zdecydowałeś się na, może nawet zapobiec infekcji. Wybierz oprogramowanie do usuwania złośliwego oprogramowania, które najlepiej radzą sobie z sytuacją, i wykonać pełne skanowanie urządzenia po zainstalowaniu go. Nie oczekuj, że narzędzie anty-malware, aby pomóc w przywróceniu plików, ponieważ nie będzie w stanie to zrobić. Jeśli jesteś pewny, że urządzenie jest czyste, przejdź odblokować .Hets file ransomware pliki z kopii zapasowej.

Offers

Pobierz narzędzie do usuwaniato scan for .Hets file ransomwareUse our recommended removal tool to scan for .Hets file ransomware. Trial version of provides detection of computer threats like .Hets file ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .Hets file ransomware w trybie awaryjnym z obsługą sieci.

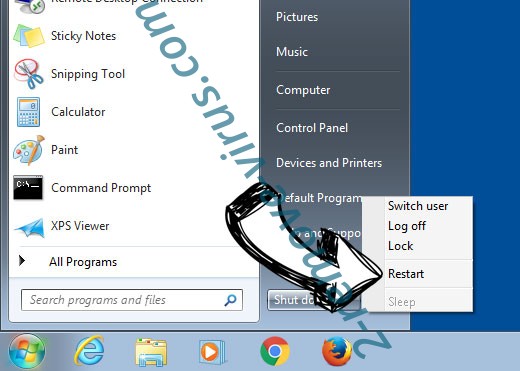

Usunąć .Hets file ransomware z Windows 7/Windows Vista/Windows XP

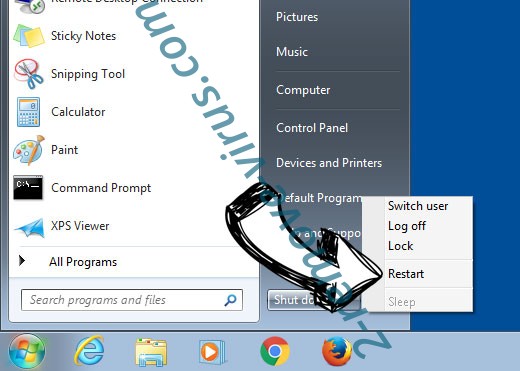

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

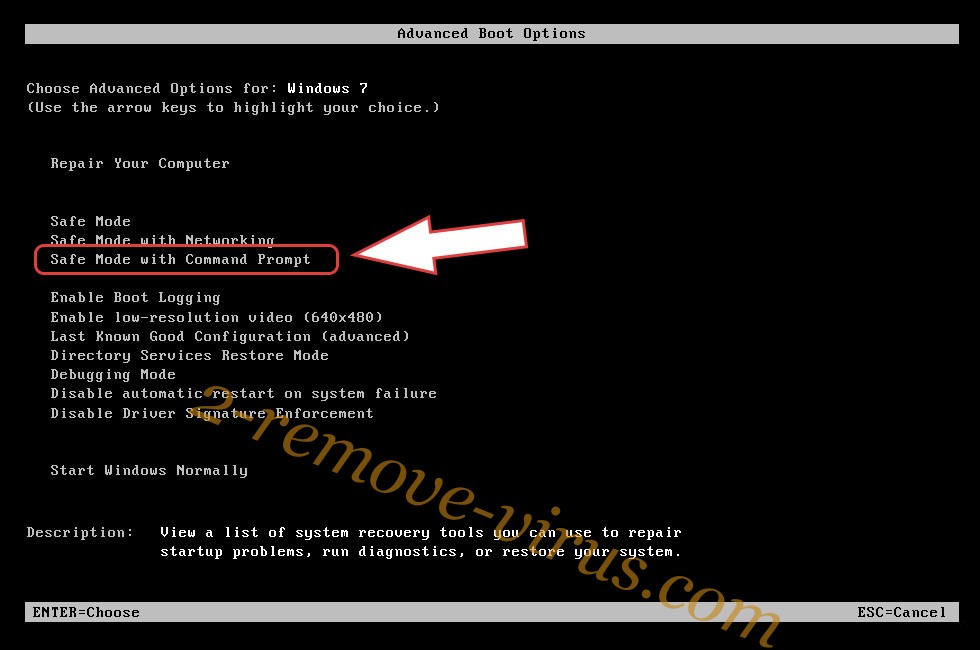

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .Hets file ransomware

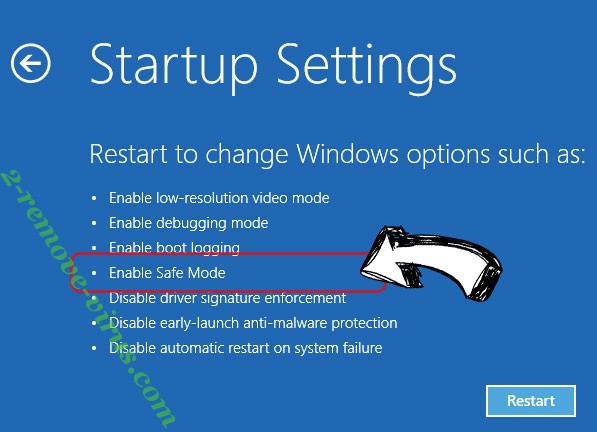

Usunąć .Hets file ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .Hets file ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

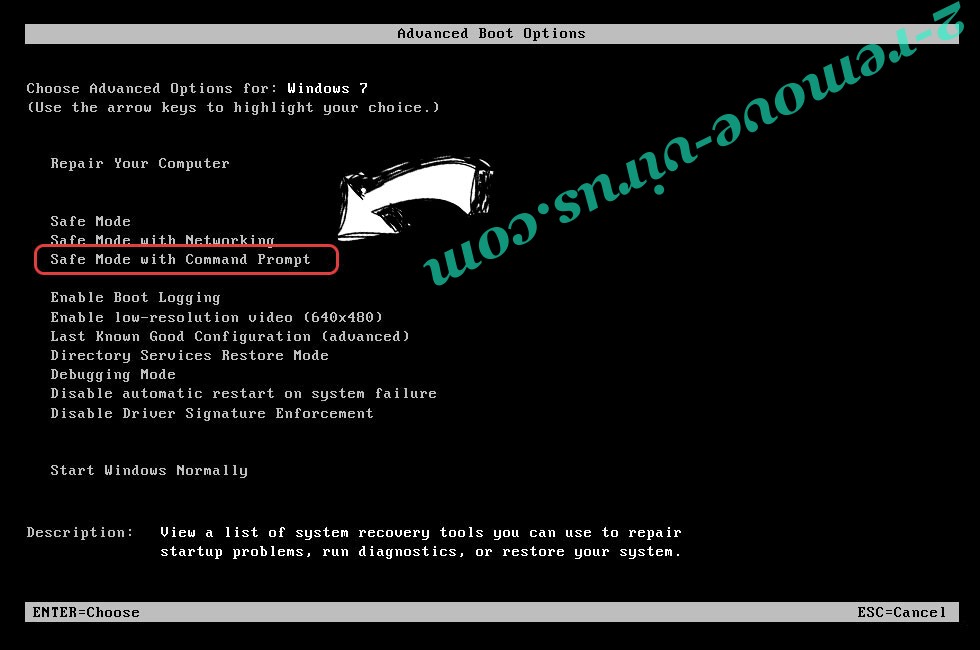

Usunąć .Hets file ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

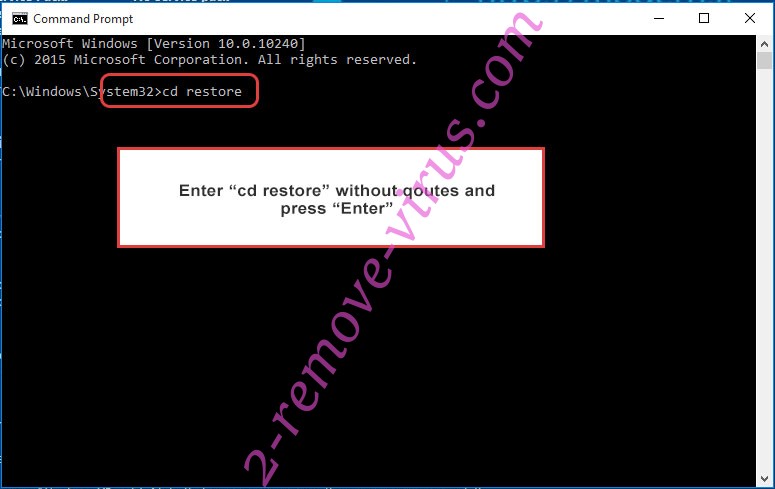

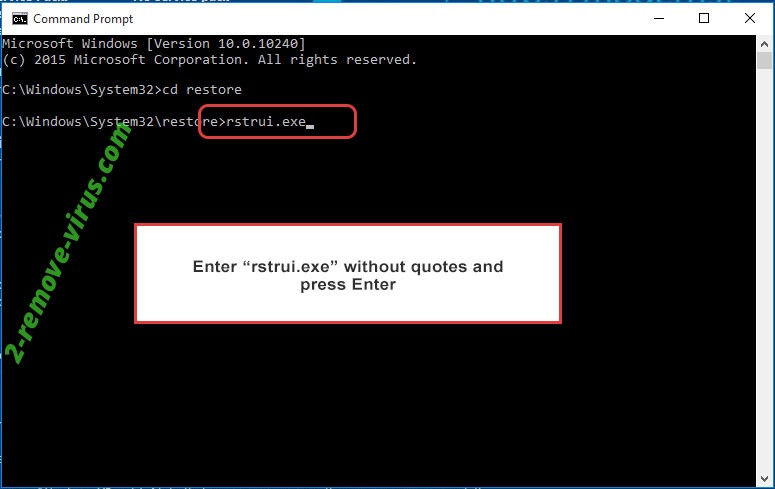

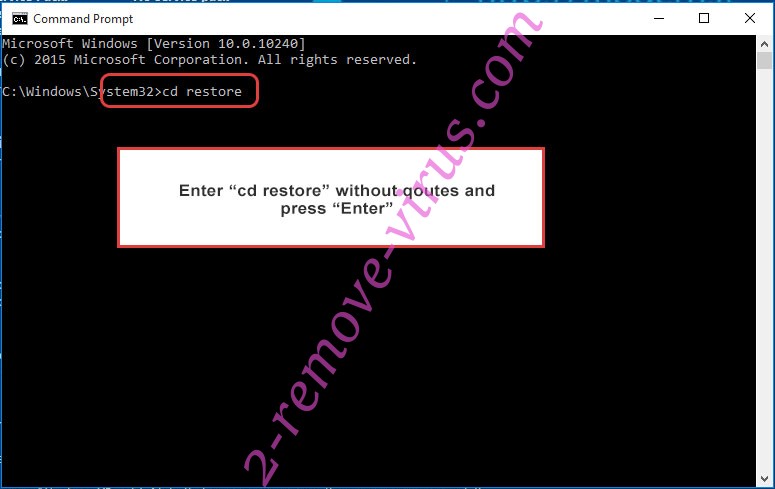

- Wpisz cd restore i naciśnij Enter.

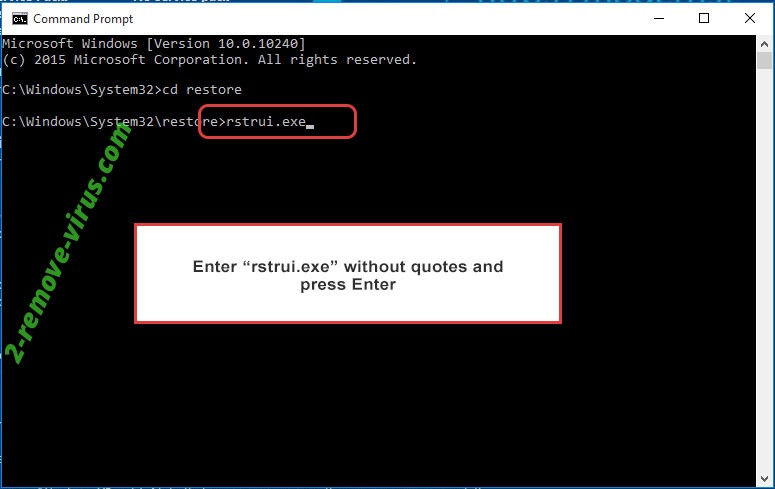

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

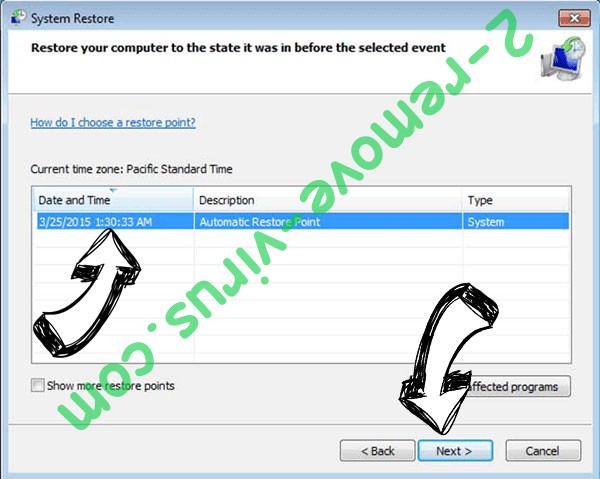

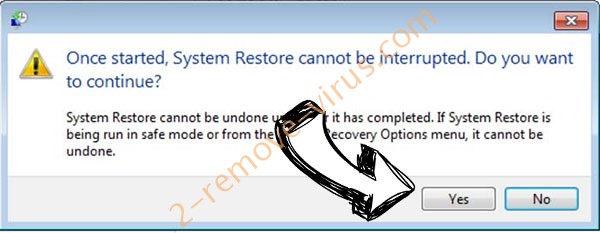

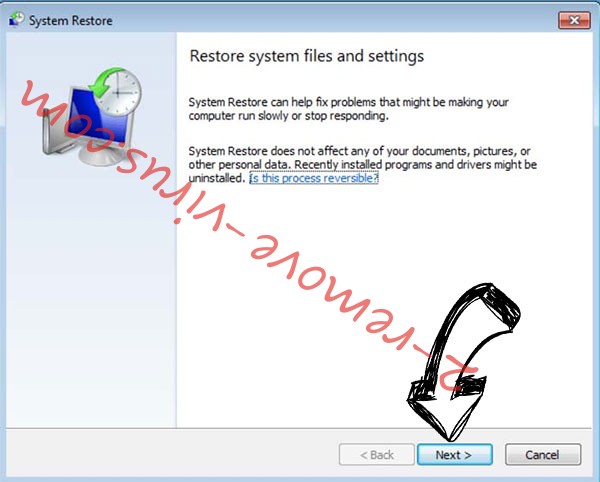

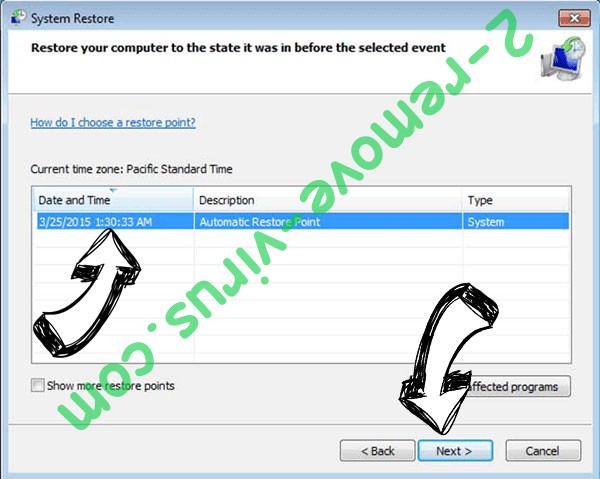

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

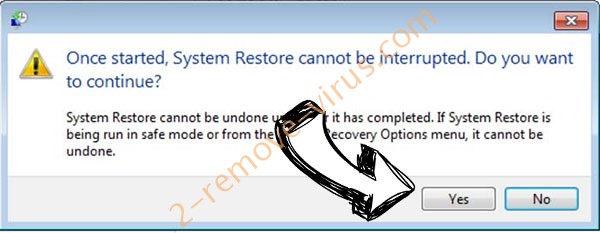

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .Hets file ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

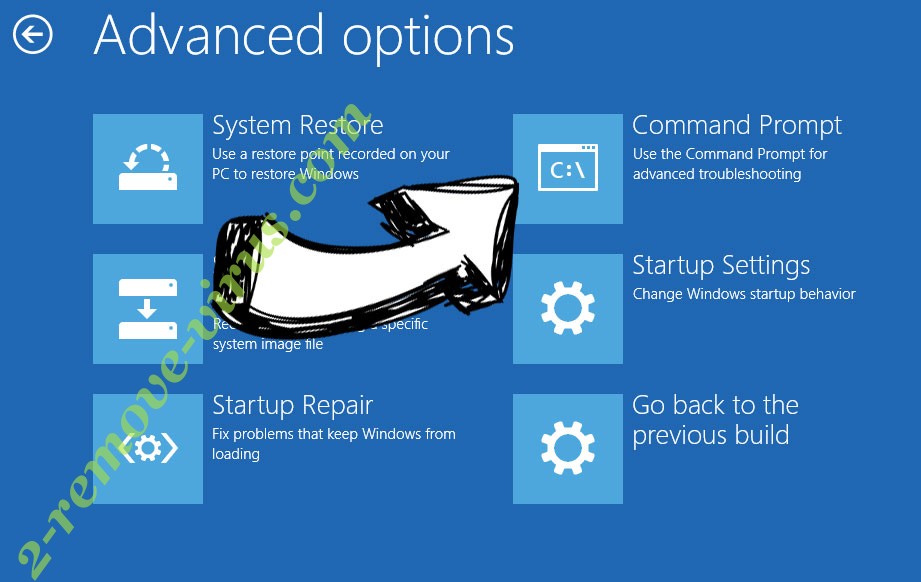

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.