Co można powiedzieć o tym wirusie HORSELIKER ransomware

HORSELIKER ransomware postrzegane jako poważne zagrożenie, znany jako szkodnika lub plik-szyfrowanie złośliwego oprogramowania. Jeśli nigdy nie słyszał o tego rodzaju złośliwego oprogramowania do tej pory, jesteś w zdziwienia. Plik szyfrowania złośliwe oprogramowanie, które zazwyczaj korzystają z zaawansowanych algorytmów szyfrowania dla procesu szyfrowania, który zatrzymuje cię od dostępu do nich więcej. Poszkodowani nie zawsze jest możliwość odzyskiwania danych, który jest dlaczego kodowanie danych programów jest na tak wysokim poziomie zakażenia. Będziesz mieć możliwość odszyfrowania plików, jeśli chcesz zapłacić okup, ale taka opcja nie jest zalecane z kilku powodów. Jest wiele przypadków, kiedy zapłacić okup nie doprowadzi do odszyfrowania. Dlaczego ludzie są odpowiedzialne za szyfrowanie danych pomoże ci odzyskać je, kiedy mogą odebrać pieniądze. Te pieniądze także będą finansować przyszłe projekty złośliwego oprogramowania. Już szacuje się, że ransomware zrobił wysokości szkody w różnych obszarach biznesu, w 2017 roku-5 miliardów dolarów, i to tylko szacunkowa wielkość. I więcej ludzie dają im pieniądze, tym bardziej dochodowy biznes ransomware staje się, że i przyciąga wielu ludzi w branży. Inwestują pieniądze w niezawodne tworzenie kopii zapasowych będzie lepiej, bo jeśli kiedykolwiek przyjść ponownie przez podobne sytuacje, nie musisz się martwić o utratę plików, ponieważ możesz po prostu przywrócić je z kopii zapasowej. I można po prostu wypowiedzieć wirus HORSELIKER ransomware bez obaw. Dyskutowaliśmy, jak ransomware dotyczy i jak uniknąć jej w ust.

Jak rozprzestrzenianie się szkodnika

Załączników e-mail, zestawy exploitów i złośliwe pliki do pobrania są najczęściej ransomware metod dystrybucji. Wiele plików, szyfrowanie złośliwego oprogramowania opierać się na ludzi, pospiesznie otwierając załączniki wiadomości e-mail i nie powinny stosować bardziej wyrafinowane sposoby. Nie oznacza to jednak bardziej skomplikowane metody nie są popularne. Przestępcy napisać dość przekonujące e-mail, a udaje, że z jakiejś godnej zaufania firmy lub organizacji, dodać złośliwe oprogramowanie w wiadomości e-mail i wysłać go. Ludzie są bardziej skłonni do odkrycia pieniądze-związane e-maile, więc takie tematy są często używane. Hakerzy często udają od Amazon, i powiedz potencjalnych ofiar o jakiejś podejrzanej aktywności, nie zauważyłem w ich kosztem, który trzeba, że użytkownik mniej ostrożny, i będą one bardziej prawdopodobne, aby otworzyć załącznik. Istnieje kilka rzeczy, które należy wziąć pod uwagę podczas otwierania plików dodane do newslettera, jeśli chcesz, aby utrzymać system bezpieczny. Przede wszystkim sprawdź, czy znasz nadawcę, zanim otworzyć załącznik, który wysłali, i jeśli nie poznasz je, prowadzić dochodzenie, kim oni są. Jeśli jesteś zaznajomiony z nimi, upewnij się, że jest to naprawdę ich, ostrożnie sprawdzając adres e-mail. Szukać gramatyczne lub błędy użycia, które wydają się być dość oczywiste w tego rodzaju wiadomości. Przyjąć do wiadomości, jako adresu nadawcy, jeśli nadawca, kto zna swoje imię, zawsze będą zawierać twoje imię w pozdrowieniu. Plik szyfrowania złośliwe oprogramowanie może również zrobić za pomocą niezałatane luki w oprogramowaniu komputera. Te słabe punkty, jak zwykle, wykryty przez specjalistów złośliwego oprogramowania, i kiedy twórcy oprogramowania dowiedz się o nich, oni wydają aktualizacje tak, że przestępcy nie będą w stanie skorzystać z nich, aby zainfekować komputery złośliwym oprogramowaniem. Niestety, jak wykazały WannaCry ransomware, nie wszyscy ludzie zainstalować poprawki, dla jednej lub innego powodu. Radzimy, aby zaktualizować oprogramowanie, gdy aktualizacja jest dostępna. Aktualizacji może być ustawiony do automatycznej instalacji, jeśli znajdziesz te powiadomienia uciążliwe.

Co ona robi

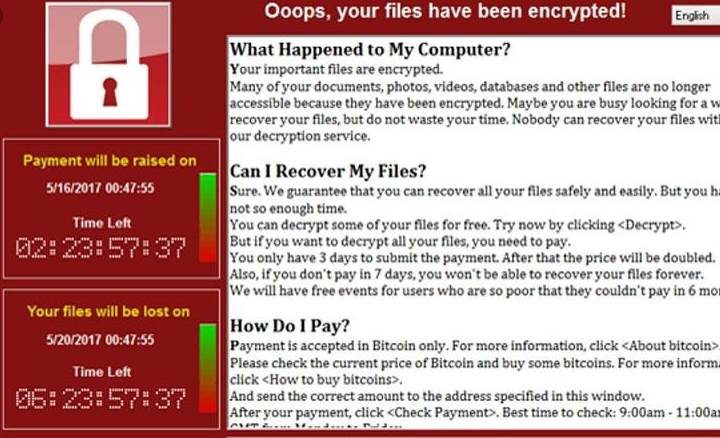

Ransomware nie wszystkie pliki, a tylko określone gatunki, a gdy znaleźli, są one blokowane przez niemal natychmiast. Jeśli nie zauważyłeś procesu szyfrowania, będziesz wiedzieć, że coś się dzieje, kiedy nie możesz otworzyć swoje pliki. Wszystkie zaszyfrowane pliki mają rozszerzenie dołączonych do nich, który może pomóc ludziom dowiedzieć się kodowania danych nazwa złośliwego oprogramowania. Niestety, to nie może być możliwe odzyskać dane, jeśli ransomware używają silnych algorytmów szyfrowania. Jeśli nadal nie jesteś przekonany o tym, co się dzieje, powiadomienie o zakupie będę opisywać. Ich zaproponował metoda zakłada, że płacisz za ich narzędzia deszyfrowania. Cena za расшифровщик powinien być wyświetlany w nocie, ale jeśli nie, zostaniesz poproszony o wysłanie ich instalować cenę, może on różnić się od kilkudziesięciu złotych do kilkuset. Jak już zapewne domyślasz, nie zachęcamy zapłacić. Spójrz na wszystkie możliwości, zanim nawet rozważyć zakup czegoś, co oferują. Spróbuj sobie przypomnieć, czy kiedykolwiek zrobiłeś kopię zapasową, być może niektóre z twoich plików są przechowywane gdzieś. Bezpłatny расшифровщик również może być opcja. Jeśli specjalista złośliwe oprogramowanie może włamać się szkodnika, bezpłatny расшифровщиков może być zwolniony. Zanim zdecydujesz się zapłacić, spojrzeć na ten wariant. Nie spotkałem się z ewentualną utratą plik, jeśli urządzenie ponownie zanieczyszczonych lub rozbił się, jeśli zainwestowaliśmy część tej kwoty w standby kupić za te pieniądze. Jeśli twoje najważniejsze pliki są przechowywane gdzieś, po prostu usunąć wirusa HORSELIKER ransomware i potem przywrócić dane. W przyszłości, uniknąć szyfrowania danych, malware jak najwięcej zdając sobie sprawę, jak bardzo jest to powszechne. Upewnij się, że oprogramowanie jest aktualizowane za każdym razem, gdy aktualizacja będzie dostępna, nie otwierać losowych załączników e-mail i można tylko pobrać rzeczy z wiarygodnych źródeł.

Usuwanie HORSELIKER ransomware

Jeśli ransomware pozostaje na swoim komputerze, musisz pobrać anty malware narzędzie, aby się go pozbyć. Jeśli nie są świadomi, jeśli chodzi o komputerach, można przypadkowo spowodować jeszcze większe szkody, gdy próbuję naprawić wirusa HORSELIKER ransomware ręcznie. Za pomocą narzędzia do usuwania złośliwego oprogramowania jest najlepszym wyborem. Program nie tylko są w stanie pomóc ci zadbać o zagrożenia, ale może zapobiec w przyszłości szyfrowania danych, malware program od. Po tym jak zainstalowałeś anty-malware narzędzie, po prostu wykonaj skanowanie urządzenia i pozwoli mu pozbyć się infekcji. Niestety, anty-malware nie mają możliwości, aby odzyskać swoje dane. Jak tylko twój komputer został wyczyszczony, normalnego korzystania z komputera powinny być przywrócone.

Offers

Pobierz narzędzie do usuwaniato scan for HORSELIKER ransomwareUse our recommended removal tool to scan for HORSELIKER ransomware. Trial version of provides detection of computer threats like HORSELIKER ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć HORSELIKER ransomware w trybie awaryjnym z obsługą sieci.

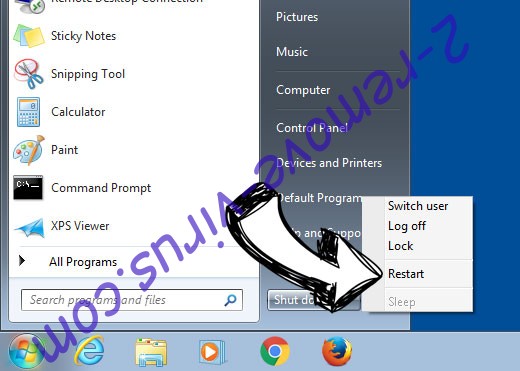

Usunąć HORSELIKER ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć HORSELIKER ransomware

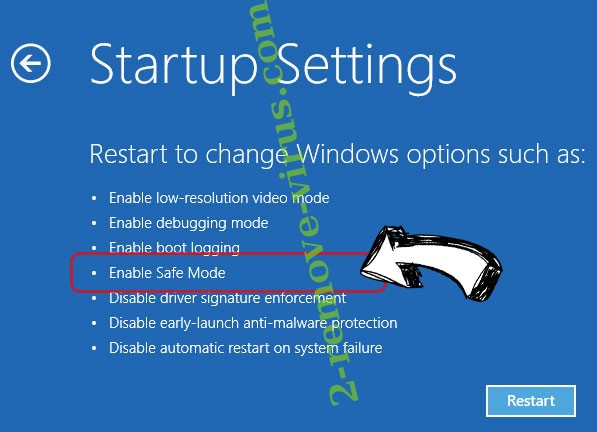

Usunąć HORSELIKER ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć HORSELIKER ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

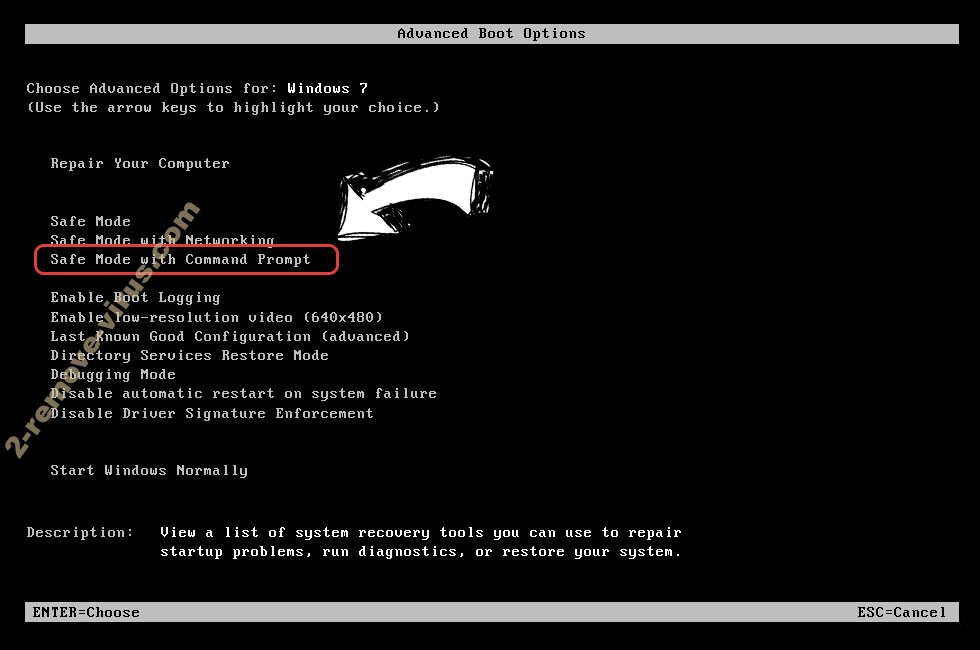

Usunąć HORSELIKER ransomware z Windows 7/Windows Vista/Windows XP

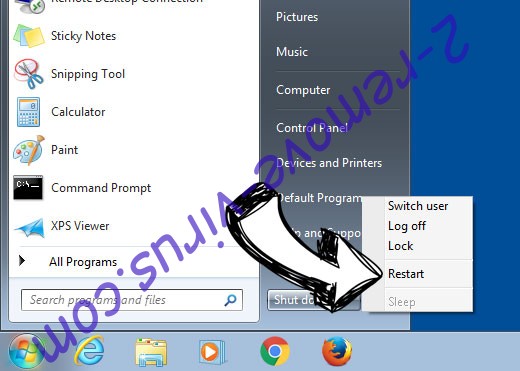

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

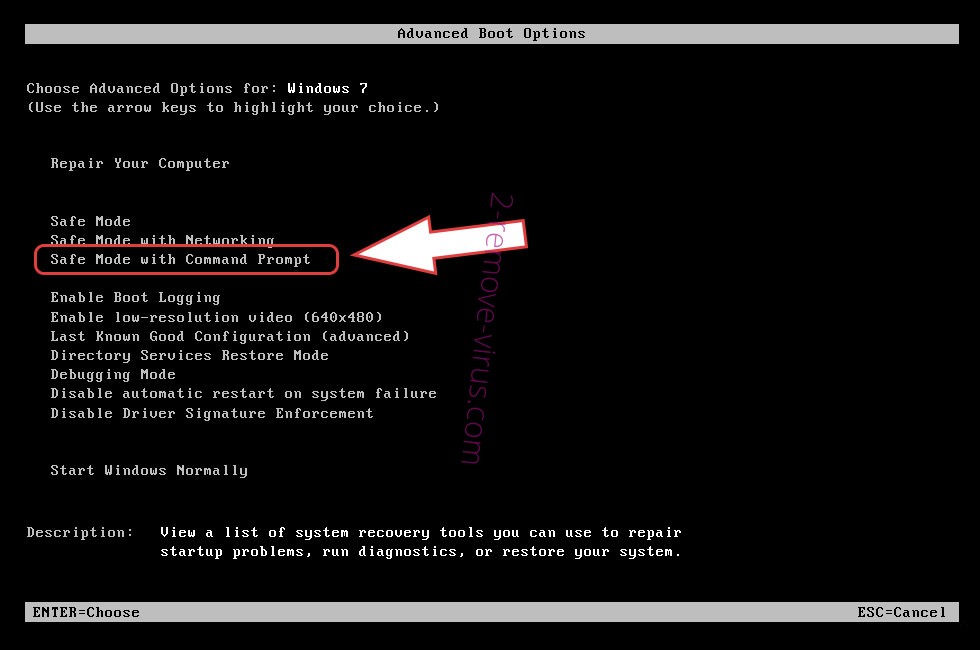

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

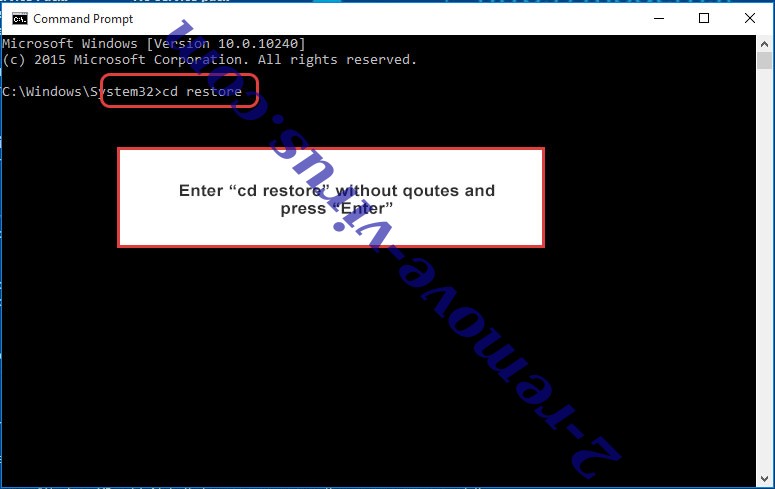

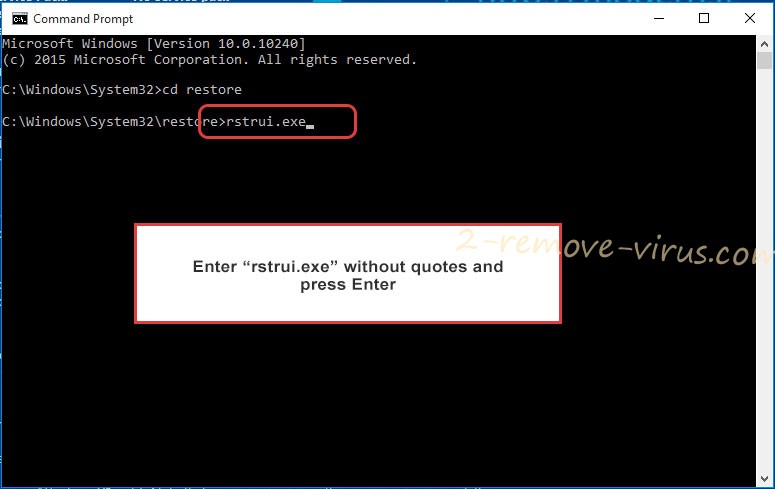

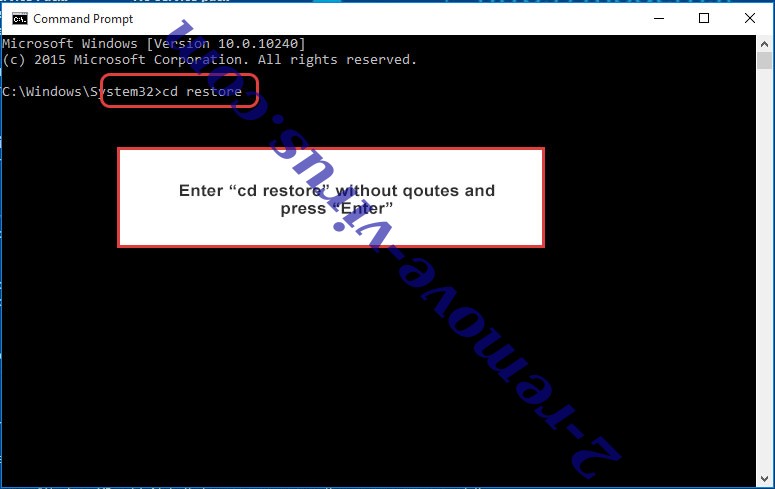

- Wpisz cd restore i naciśnij Enter.

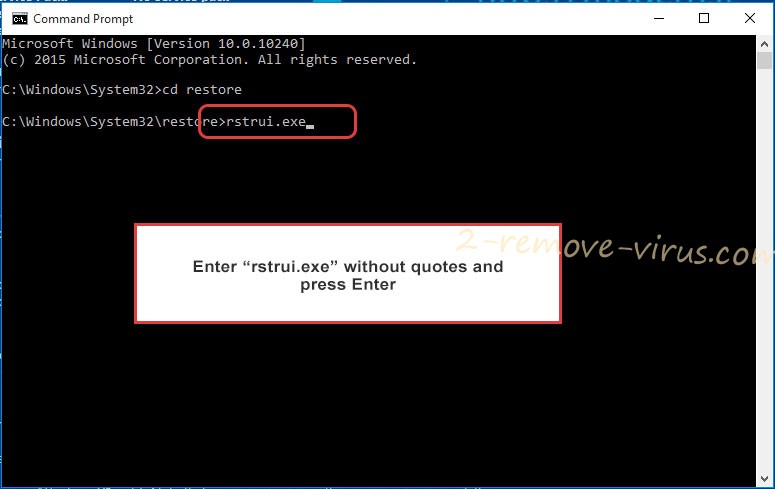

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

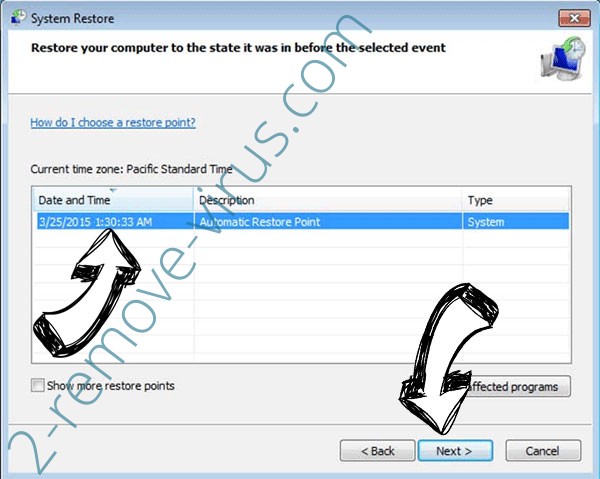

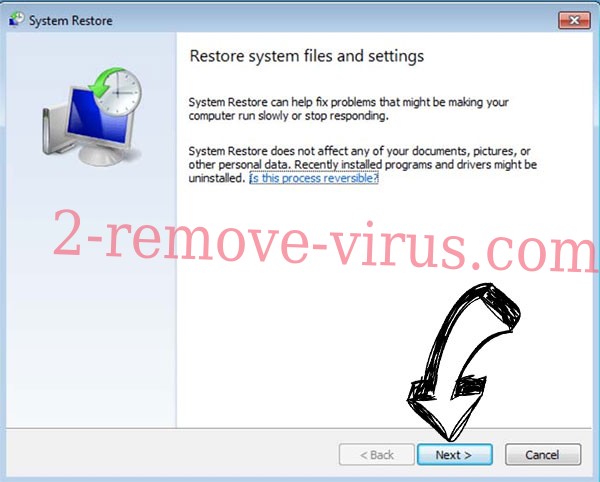

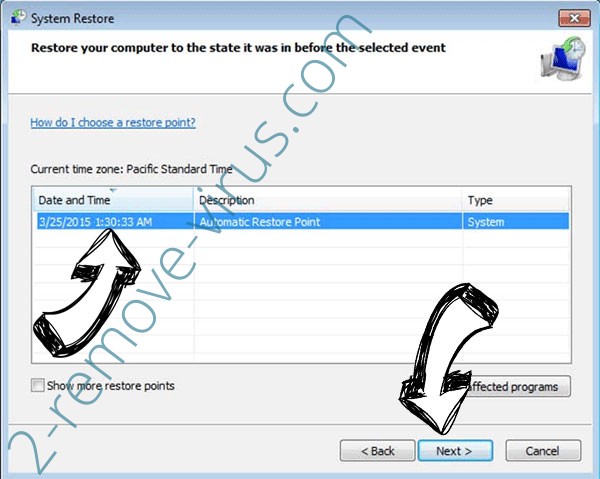

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

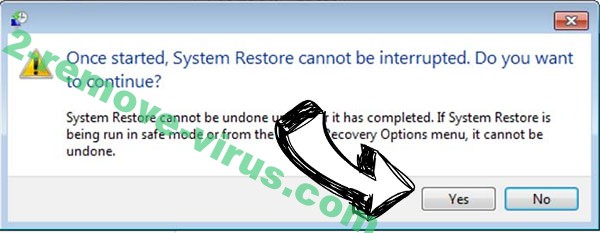

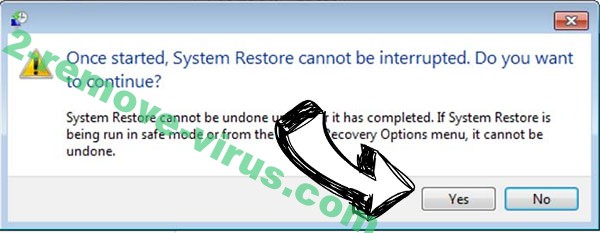

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć HORSELIKER ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

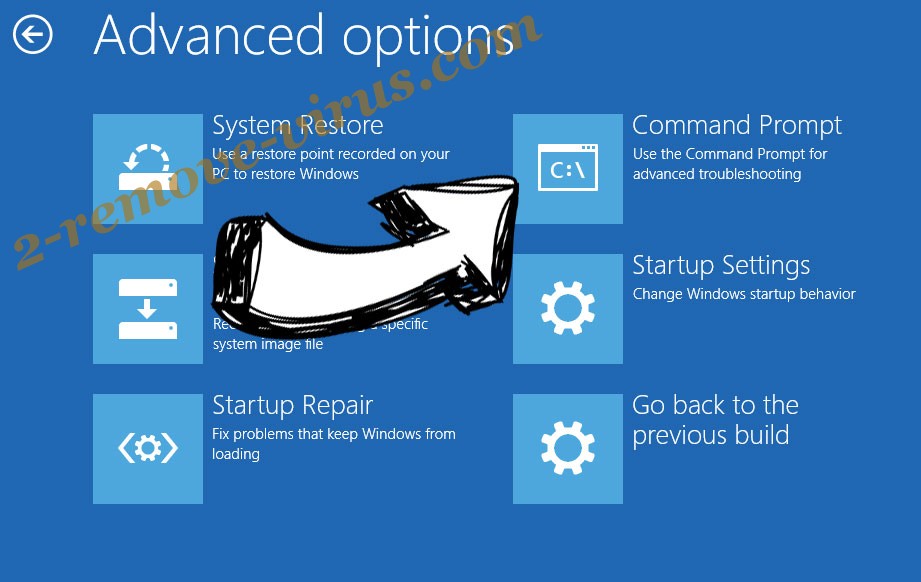

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.