Co to jest IGDM ransomware

Ransomware znany IGDM ransomware jako jest klasyfikowany jako bardzo szkodliwe zakażenie, ze względu na ilość szkód może spowodować. Prawdopodobnie nigdy wcześniej go nie spotkałeś i może to być szczególnie zaskakujące, aby zobaczyć, co robi. Silne algorytmy szyfrowania są używane przez szyfrowanie plików złośliwego programu do szyfrowania danych, a gdy są zablokowane, nie będzie można ich otworzyć. Ponieważ odszyfrowywanie danych nie zawsze jest możliwe, oprócz czasu i wysiłku, jaki potrzeba, aby wszystko wróciło do normy, kodowanie danych złośliwego programu jest uważane za jedno z najbardziej niebezpiecznych złośliwego oprogramowania.

Istnieje również możliwość zakupu narzędzia dekodowania od oszustów, ale z powodów, o których mowa poniżej, nie jest to najlepszy wybór. Jest możliwe, że nie dostaniesz pliki odszyfrowane nawet po zapłaceniu, więc może po prostu wydawać pieniądze za nic. Nie oczekuj, że przestępcy nie tylko zajmą pieniądze i poczują się zobowiązani do pomocy. Przyszłe działania oszustów byłyby również wspierane przez te pieniądze. Czy naprawdę chcesz wspierać przemysł, który kosztuje miliardy dolarów dla firm w szkodach. Oszuści zdają sobie również sprawę, że mogą łatwo zarabiać pieniądze, a kiedy ludzie płacą okup, sprawiają, że przemysł ransomware jest atrakcyjny dla tego typu ludzi. Inwestowanie pieniędzy, które są wymagane od ciebie w jakiś rodzaj kopii zapasowej może być mądrzejszą opcją, ponieważ utrata danych nie będzie problemem. Jeśli masz kopię zapasową dostępne, może po prostu usunąć IGDM ransomware wirusa, a następnie odzyskać pliki bez obawy o ich utraty. Jeśli zastanawiasz się, jak infekcja udało się dostać do systemu, najczęstsze metody zostaną omówione w poniższym akapicie.

IGDM ransomware metody dystrybucji

Zakażenie złośliwym oprogramowaniem kodowania danych może nastąpić dość łatwo, często przy użyciu takich podstawowych metod, jak dodawanie zainfekowanych plików do wiadomości e-mail, używanie zestawów exploitów i hostowanie zainfekowanych plików na wątpliwych platformach pobierania. Widząc, jak te metody są nadal dość popularne, oznacza to, że użytkownicy są nieco zaniedbania podczas korzystania z poczty e-mail i pobierania plików. Niemniej jednak, niektóre złośliwe oprogramowanie kodujące dane mogą być rozpowszechniane przy użyciu bardziej skomplikowanych metod, które wymagają więcej wysiłku. Cyberprzestępcy nie muszą wkładać wiele wysiłku, wystarczy napisać prosty e-mail, który wydaje się całkiem autentyczny, dodać zanieczyszczony plik do wiadomości e-mail i wysłać go do setek użytkowników, którzy mogą myśleć, że nadawca jest kimś wiarygodnym. Często e-maile wspominają o pieniądzach, które użytkownicy mają tendencję do poważnego traktowania. A jeśli ktoś taki jak Amazon miał wysłać wiadomość e-mail do użytkownika, że wątpliwa aktywność została zaobserwowana na ich koncie lub zakupie, właściciel konta może panikować, włączyć nieostrożny w wyniku i skończyć otwierając dodany plik. Z tego powodu musisz zachować ostrożność podczas otwierania wiadomości e-mail i zwracać uwagę na wskazówki, że mogą być złośliwe. Ważne jest sprawdzenie, czy jesteś zaznajomiony z nadawcą przed otwarciem załącznika. Jeśli znasz je, upewnij się, że jest to ich prawdziwe, dokładnie sprawdzając adres e-mail. Bądź na poszukiwania oczywistych błędów gramatycznych, są one często rażące. Powitanie używane może być również wskazówką, uzasadniony e-mail firmy wystarczająco ważne, aby otworzyć będzie używać nazwy w powitanie, zamiast uniwersalnego klienta lub członka. Istnieje również możliwość szyfrowania danych złośliwego oprogramowania do wykorzystania luk w zabezpieczeniach w komputerach, aby wejść. Luki w zabezpieczeniach programów są zwykle identyfikowane, a twórcy oprogramowania publikują poprawki, aby je naprawić, aby autorzy złośliwego oprogramowania nie mogli ich wykorzystać do zaniecenia komputerów złośliwym oprogramowaniem. Niestety, jak udowodniono przez ransomware WannaCry, nie każdy instaluje te poprawki, z tego czy innego powodu. Sytuacje, w których złośliwe oprogramowanie używa słabych punktów, aby dostać się jest dlaczego ważne jest, aby często aktualizować programy. Jeśli nie chcesz być zakłócony z aktualizacjami, mogą być skonfigurowane do instalacji automatycznie.

Co IGDM ransomware robi

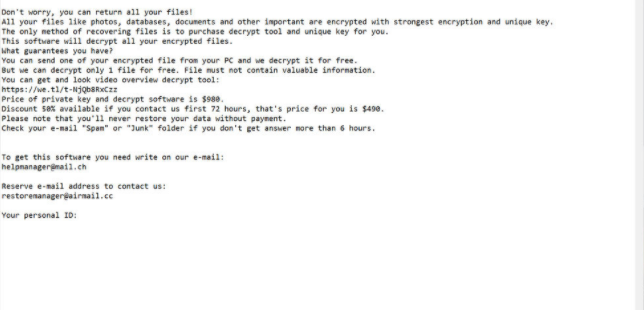

Gdy złośliwe oprogramowanie szyfrujące dane uda się dostać do systemu, wkrótce znajdziesz zaszyfrowane dane. Twoje pliki nie będą dostępne, więc nawet jeśli nie zauważysz procesu szyfrowania, będziesz wiedzieć w końcu. Zobaczysz, że zakodowane pliki mają teraz rozszerzenie pliku, a to prawdopodobnie pomogło ci rozpoznać ransomware. Należy wspomnieć, że nie zawsze jest możliwe dekodowanie danych, jeśli użyto zaawansowanych algorytmów szyfrowania. W notatce o kupnie cyberprzestępcy wyjaśnią, co się stało z Twoimi danymi i zaproponują ci metodę ich przywrócenia. Jeśli uważasz, że hakerzy, jedynym sposobem, aby przywrócić dane będzie za pośrednictwem ich narzędzie deszyfrujące, które nie będzie wolny. Jeśli kwota okupu nie jest określona, trzeba by użyć podanego adresu e-mail, aby skontaktować się z cyberprzestępcami, aby dowiedzieć się kwoty, która może zależeć od wartości plików. Zakup programu deszyfrującego nie jest sugerowaną opcją, z powodów, o których już wspominaliśmy. Zanim jeszcze rozważysz płatność, najpierw przyjrzyj się wszystkim innym opcjom. Spróbuj przypomnieć sobie, czy kiedykolwiek wykonałeś kopię zapasową, być może niektóre dane są gdzieś przechowywane. A może jest darmowy deszyfrator. Darmowe narzędzie deszyfrujące może być dostępne, jeśli złośliwe oprogramowanie szyfrujące dane było możliwe do złamania. Weź tę opcję pod uwagę i tylko wtedy, gdy masz pewność, że darmowe narzędzie deszyfrujące jest niedostępne, jeśli nawet rozważyć spełnienie wymagań. Korzystanie z części tych pieniędzy, aby kupić jakiś backup może okazać się lepsze. A jeśli kopia zapasowa jest opcją, można przywrócić pliki stamtąd po usunięciu IGDM ransomware wirusa, jeśli nadal zamieszkuje system. Jeśli zapoznasz się z oprogramowaniem wymuszającym okup, powinieneś być w stanie zabezpieczyć swój komputer przed zagrożeniami tego typu. Przynajmniej nie otwieraj załączników wiadomości e-mail losowo, aktualizuj oprogramowanie i pobieraj tylko ze źródeł, o których wiesz, że możesz zaufać.

Sposoby usuwania IGDM ransomware wirusów

oprogramowanie do usuwania złośliwego oprogramowania będzie wymagany program, jeśli chcesz, aby kodowanie danych złośliwego oprogramowania zostało zakończone w pełni. Podczas próby ręcznego naprawienia IGDM ransomware wirusa może przynieść dalsze szkody, jeśli nie są ostrożni lub doświadczeni, jeśli chodzi o komputery. Tak więc, wybór metody automatycznej byłoby to, co proponujemy. Narzędzie anty-malware jest tworzony w celu opieki nad tymi infekcjami, może nawet zatrzymać infekcję od robienia szkód. Wybierz niezawodny program, a po jego zainstalowaniu zeskanuj urządzenie w poszukiwaniu infekcji. Narzędzie nie jest jednak w stanie przywrócić plików. Po infekcji nie ma, upewnij się, że rutynowo wykonać kopię zapasową dla wszystkich plików, które nie chcesz stracić.

Offers

Pobierz narzędzie do usuwaniato scan for IGDM ransomwareUse our recommended removal tool to scan for IGDM ransomware. Trial version of provides detection of computer threats like IGDM ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć IGDM ransomware w trybie awaryjnym z obsługą sieci.

Usunąć IGDM ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć IGDM ransomware

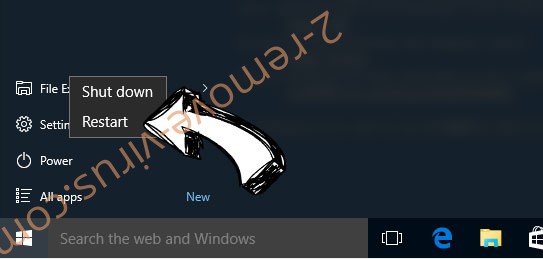

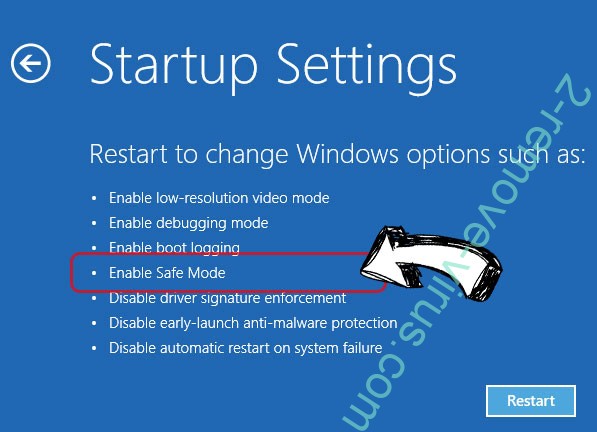

Usunąć IGDM ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć IGDM ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

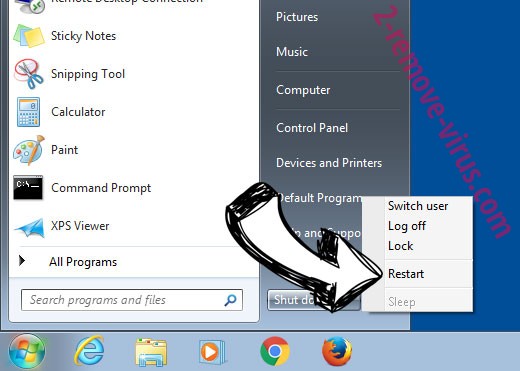

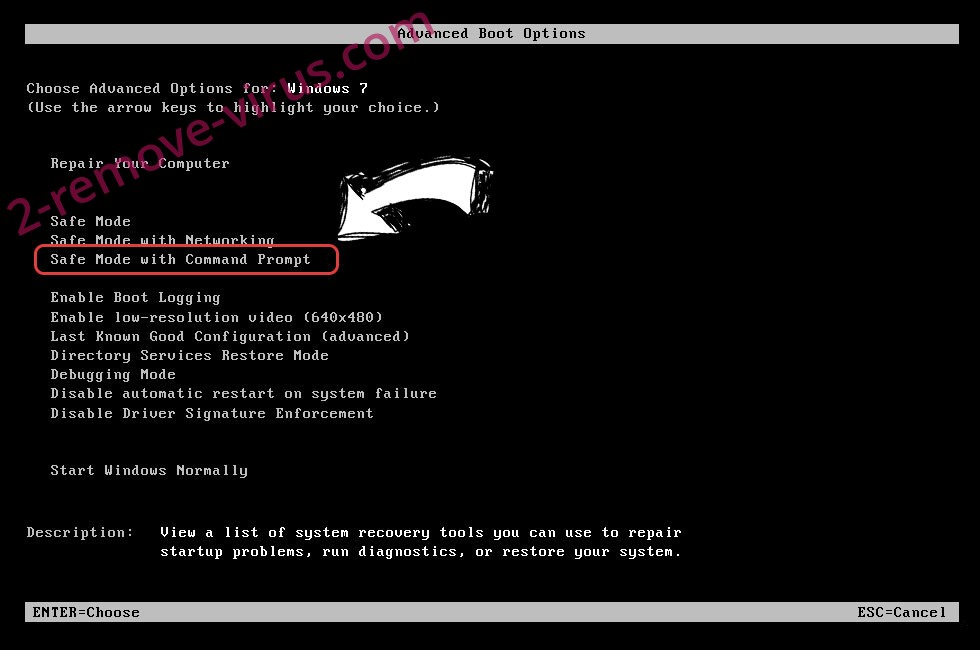

Usunąć IGDM ransomware z Windows 7/Windows Vista/Windows XP

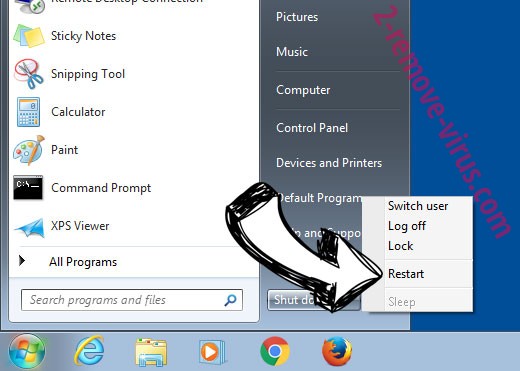

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

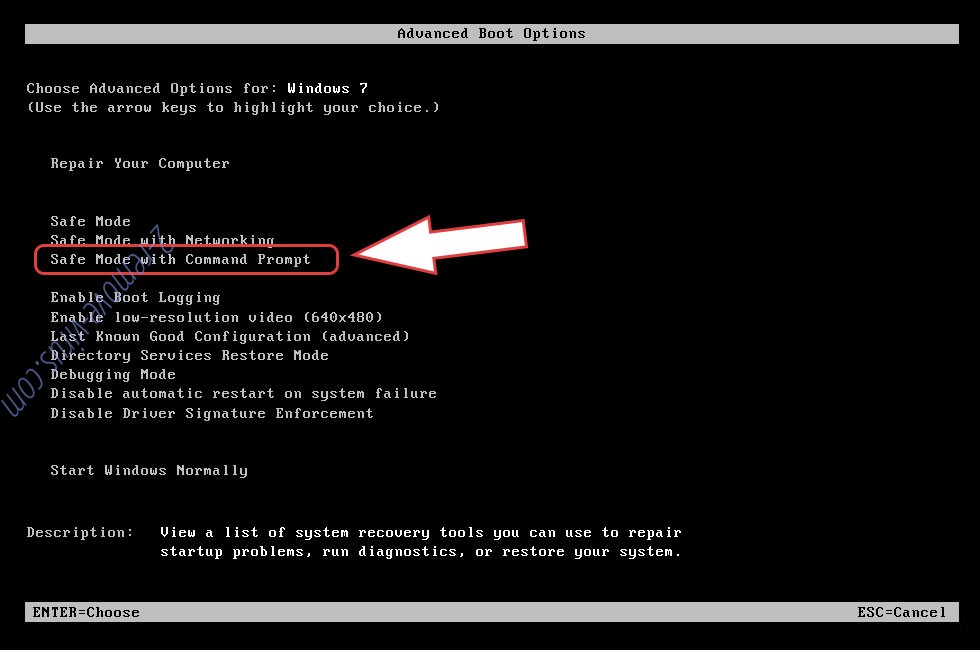

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

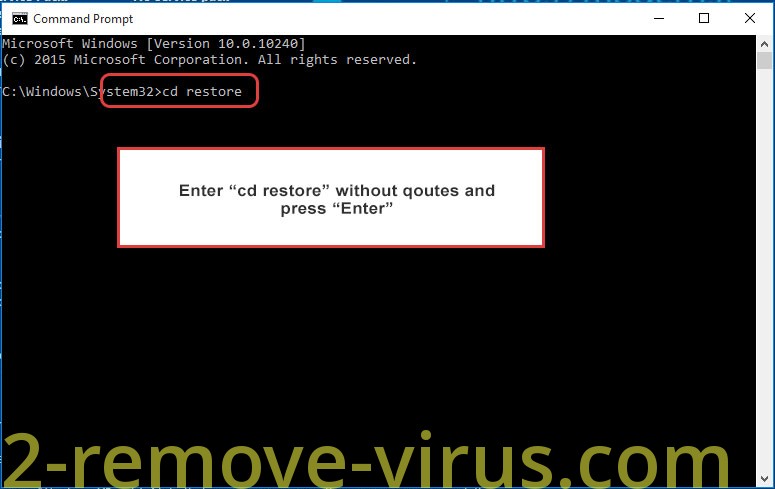

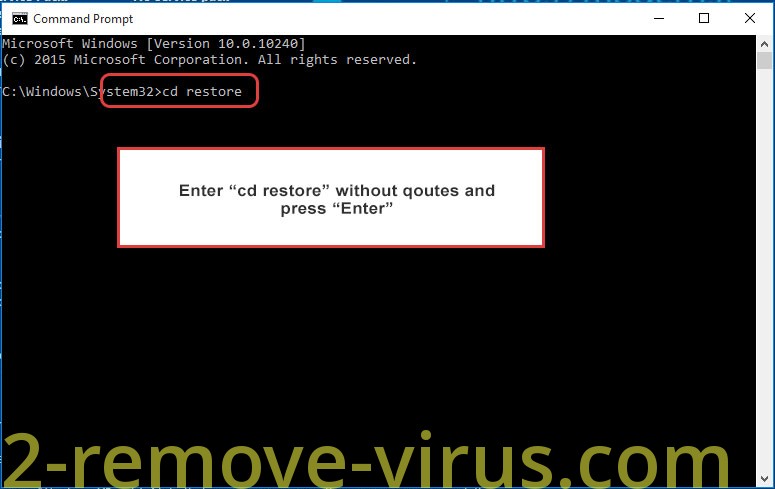

- Wpisz cd restore i naciśnij Enter.

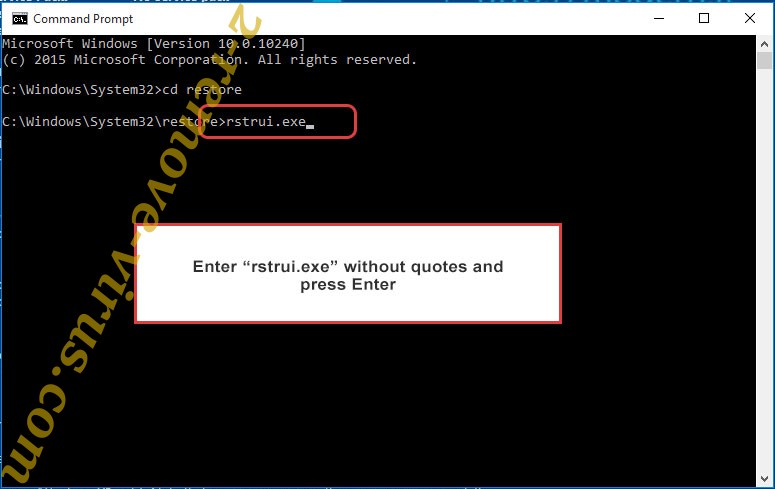

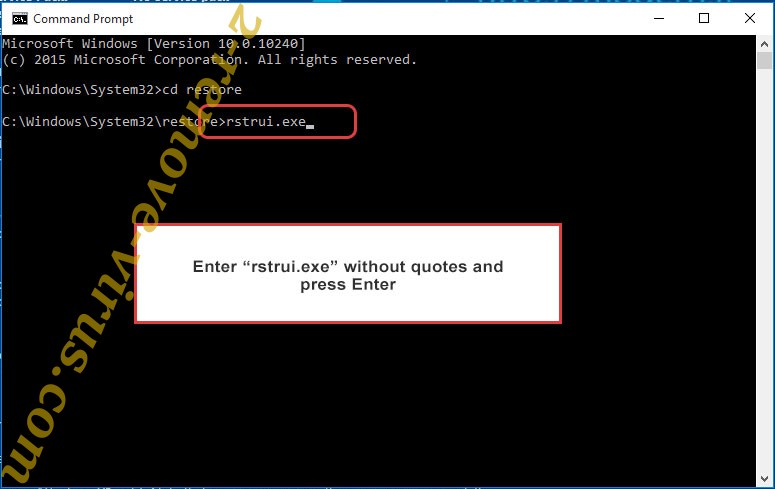

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

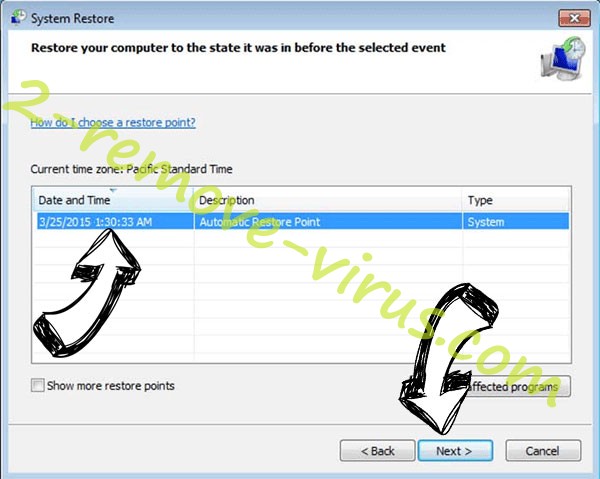

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

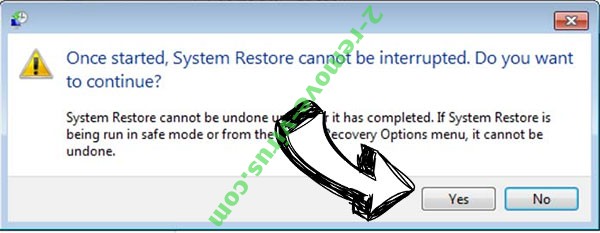

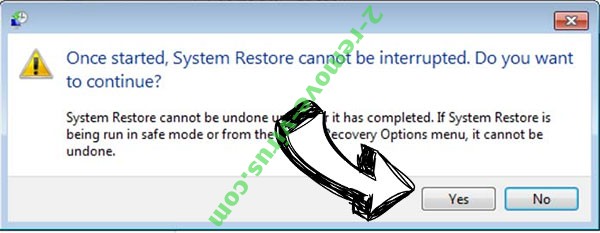

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

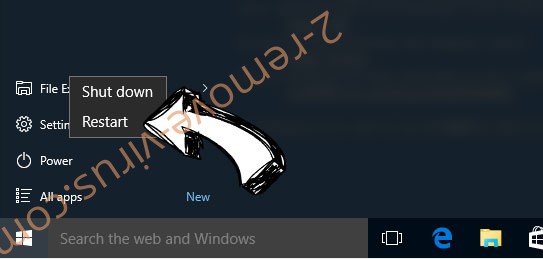

Usunąć IGDM ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

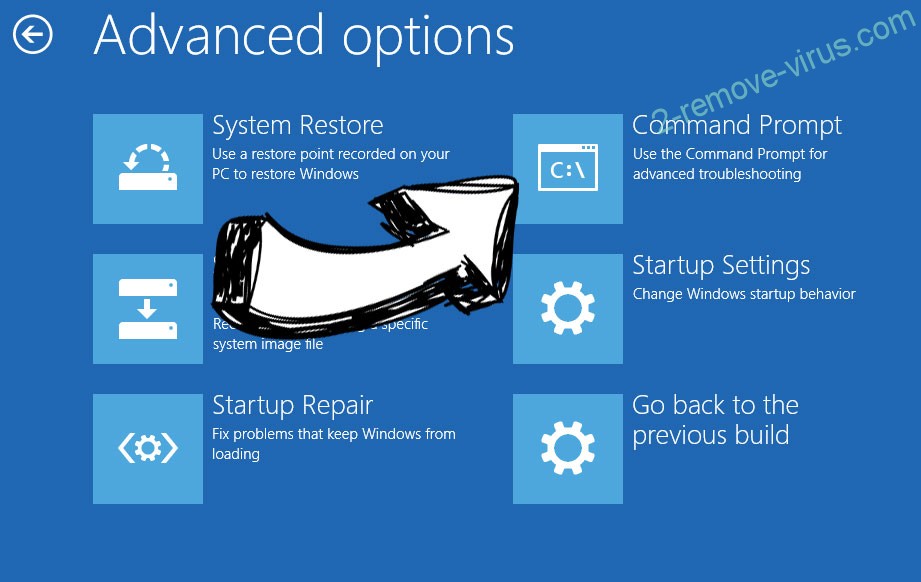

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

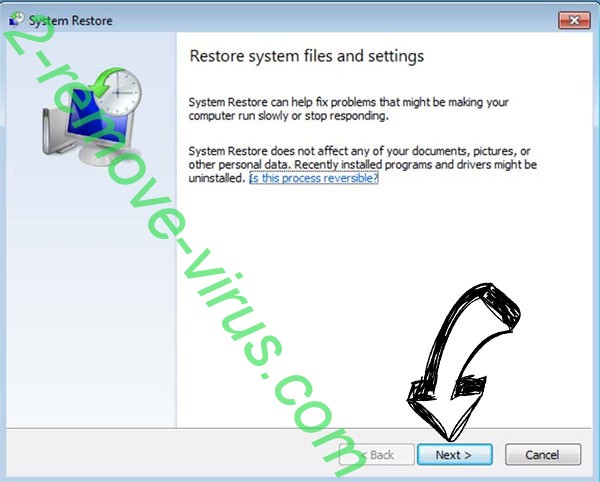

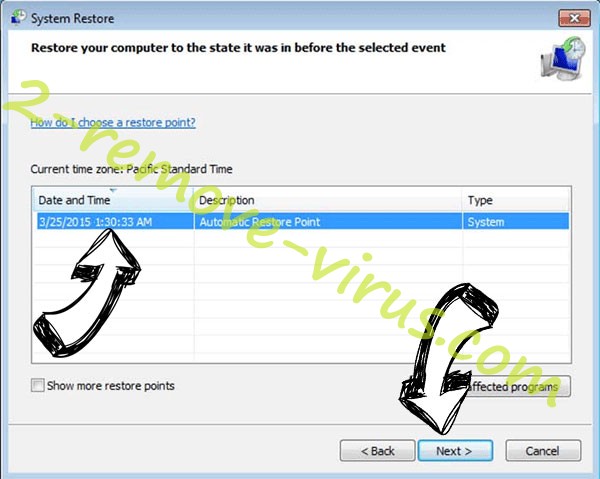

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.