O izolowane ransomware wirus

Ransomware znany jako izolowane ransomware jest klasyfikowane jako poważne zagrożenie, ze względu na ilość uszkodzeń może zrobić na komputerze. Ty prawdopodobnie nigdy nie natrafiłem na to wcześniej, i dowiedzieć się, co to robi może być szczególnie nieprzyjemne doświadczenie. Po zaszyfrowaniu plików przy użyciu silnego algorytmu szyfrowania zostaną one zablokowane, co oznacza, że nie będzie można ich otworzyć. Ponieważ ransomware ofiar obliczu trwałej utraty danych, jest sklasyfikowany jako wysoce niebezpieczna infekcja.  Istnieje możliwość płacenia oszustów za narzędzie odszyfrowywania, ale nie sugerują, że. Po pierwsze, może skończyć się tylko tracić pieniądze, ponieważ płatności nie zawsze skutkuje odszyfrowywania danych. Pomyśl o tym, co powstrzymuje oszustów od po prostu biorąc swoje pieniądze. Po drugie, że pieniądze pójdę do wspierania ich przyszłych projektów złośliwego oprogramowania. Czy rzeczywiście chcesz wspierać coś, co robi miliardy dolarów na szkodę. Oszuści zdają sobie również sprawę, że mogą zarabiać łatwe pieniądze, a im więcej ofiar jest zgodnych z żądaniami, tym bardziej atrakcyjne dane szyfrują szkodliwy program dla tych typów ludzi. Sytuacje, w których może skończyć się utratą danych są dość typowe, więc może być lepiej kupić Backup. Następnie można po prostu odinstalować wirusa izolowane ransomware i odzyskać pliki. Możesz znaleźć informacje na temat najczęstszych sposobów dystrybucji w poniższym akapicie, w przypadku, gdy nie jesteś pewny, jak malware kodowania danych udało się zainfekować komputer.

Istnieje możliwość płacenia oszustów za narzędzie odszyfrowywania, ale nie sugerują, że. Po pierwsze, może skończyć się tylko tracić pieniądze, ponieważ płatności nie zawsze skutkuje odszyfrowywania danych. Pomyśl o tym, co powstrzymuje oszustów od po prostu biorąc swoje pieniądze. Po drugie, że pieniądze pójdę do wspierania ich przyszłych projektów złośliwego oprogramowania. Czy rzeczywiście chcesz wspierać coś, co robi miliardy dolarów na szkodę. Oszuści zdają sobie również sprawę, że mogą zarabiać łatwe pieniądze, a im więcej ofiar jest zgodnych z żądaniami, tym bardziej atrakcyjne dane szyfrują szkodliwy program dla tych typów ludzi. Sytuacje, w których może skończyć się utratą danych są dość typowe, więc może być lepiej kupić Backup. Następnie można po prostu odinstalować wirusa izolowane ransomware i odzyskać pliki. Możesz znaleźć informacje na temat najczęstszych sposobów dystrybucji w poniższym akapicie, w przypadku, gdy nie jesteś pewny, jak malware kodowania danych udało się zainfekować komputer.

Sposoby dystrybucji oprogramowania ransomware

Ogólnie można zobaczyć ransomware dodane do wiadomości e-mail jako załącznik lub na podejrzanych stronach pobierania. Często nie jest konieczne, aby wymyślić bardziej wyrafinowane sposoby, ponieważ wiele osób nie są ostrożni, gdy używają e-maili i pobierania plików. Niemniej jednak, niektóre pliki szyfrujące złośliwe oprogramowanie mogą używać znacznie bardziej skomplikowanych metod, które potrzebują więcej czasu i wysiłku. Wszystkie cyberprzestępcy muszą zrobić, to użyć znanej nazwy firmy, napisać ogólny, ale nieco wiarygodny e-mail, dołączyć malware-jeździł plik do wiadomości e-mail i wysłać go do potencjalnych ofiar. Te e-maile często wymieniają pieniądze, ponieważ ze względu na wrażliwość tematu, ludzie są bardziej prawdopodobne, aby je otworzyć. A jeśli ktoś jak Amazon było e-mail użytkownika, że wątpliwe działania zaobserwowano w ich rachunku lub zakupu, właściciel konta będzie o wiele bardziej skłonni do otwarcia załącznika. Z tego powodu, trzeba być ostrożnym na temat otwierania wiadomości e-mail i zwróć uwagę na wskazania, że mogą one być złośliwe. Sprawdź, czy nadawca jest znany przed otwarciem pliku dodanego do wiadomości e-mail, a jeśli ich nie znasz, zbadaj, kim są. A jeśli je znasz, Sprawdź adres e-mail, aby upewnić się, że jest naprawdę ich. Również, być na uwagę na błędy gramatyczne, które mogą być dość oczywiste. Pozdrowienie użyte może być również wskazówkę, prawdziwe firmy e-mail na tyle ważne, aby otworzyć będzie używać nazwy w pozdrowienia, zamiast uniwersalnego klienta lub członka. Infekcja jest również możliwe za pomocą niezałatany program komputerowy. Wszystkie programy mają słabe plamy, ale ogólnie, sprzedawcy je naprawić, gdy stają się świadomi ich tak, że złośliwe oprogramowanie nie może go używać, aby dostać się do urządzenia. Jednak, z jednego powodu lub innego, nie każdy jest szybki, aby zaktualizować swoje programy. Sugerujemy, aby aktualizować swoje programy, gdy łata jest udostępniana. Aktualizacje można zainstalować automatycznie, jeśli okaże się, że te powiadomienia uciążliwe.

Jak się zachowuje

Dane kodowania złośliwego oprogramowania skanuje w poszukiwaniu niektórych typów plików, gdy dostanie się do systemu, a oni będą szyfrowane zaraz po ich zlokalizowaniu. Możesz nie zauważyć na początku, ale gdy pliki nie mogą być otwierane, stanie się oczywiste, że coś się wydarzyło. Zobaczysz, że zakodowane pliki mają teraz rozszerzenie pliku, i że prawdopodobnie pomógł rozpoznać dane kodowania złośliwego oprogramowania. Niestety, Odszyfrowywanie plików może nie być możliwe, jeśli plik kodowania złośliwego oprogramowania używany potężny algorytm szyfrowania. Po zablokowaniu wszystkich danych, na Twoim urządzeniu zostanie umieszczone powiadomienie o okupu, które powinno wyjaśnić, w pewnym stopniu, co się stało z Twoimi plikami. Według cyberprzestępców, będziesz w stanie przywrócić pliki z ich narzędziem odszyfrowywania, które wyraźnie nie przyjść za darmo. Jeśli kwota okupu nie jest określona, musisz użyć podanego adresu e-mail, aby skontaktować się z cyberzłodziei, aby zobaczyć kwotę, która może zależeć od wartości Twoich plików. Z powodów już omawianych, płacenie cyberzłodziei nie jest sugerowanym wyborem. Dokładnie Pomyśl o wszystkich opcjach przez, zanim nawet myśleć o przestrzeganiu wymagań. Możliwe, że po prostu zapomniałeś, że zrobiłeś kopie swoich plików. Lub, jeśli masz szczęście, ktoś mógłby wydała darmowe narzędzie odszyfrowywania. Oprogramowanie odszyfrowywania może być dostępne za darmo, jeśli ransomware dostał się do wielu systemów i naukowcy malware byli w stanie go odszyfrować. Przed dokonaniem wyboru zapłacić, spójrz na tę opcję. Nie musisz się martwić, jeśli komputer został zanieczyszczony ponownie lub rozbił się, jeśli zainwestowałeś część tej sumy do zakupu kopii zapasowej z tych pieniędzy. Jeśli Twoje najcenniejsze pliki są przechowywane gdzieś, po prostu odinstalować wirusa izolowane ransomware, a następnie przystąpić do odzyskiwania plików. Postaraj się zaznajomić z tym, jak ransomware rozprzestrzenia się tak, że robisz najlepiej, aby go uniknąć. Co najmniej, Zatrzymaj otwieranie załączników e-mail losowo, zaktualizuj oprogramowanie i tylko pobrać ze źródeł, które znasz może zaufać.

Usuwanie oprogramowania ransomware na białym tle

Jeśli jest nadal obecny na komputerze, oprogramowanie do usuwania złośliwego oprogramowania będzie konieczne, aby pozbyć się go. Jeśli masz niewielkie doświadczenie, jeśli chodzi o komputery, można przypadkowo spowodować dalsze uszkodzenia podczas próby ręcznego naprawiać wirus ransomware izolowane. Korzystanie z narzędzia anty-malware jest mądrzejszy decyzji. Narzędzie do usuwania złośliwego oprogramowania jest wykonane dbać o tych zagrożeń, w zależności od tego, które zostały pobrane, może nawet zapobiec infekcji. Znajdź i zainstaluj wiarygodne narzędzie, przeskanuj urządzenie pod kątem zagrożenia. Niestety, takie narzędzie nie pomoże z odszyfrowywania plików. Jeśli plik szyfrujący złośliwe oprogramowanie zostanie całkowicie usunięty, Odzyskaj dane z kopii zapasowej, a jeśli go nie masz, zacznij go używać.

Offers

Pobierz narzędzie do usuwaniato scan for .Isolated file virusUse our recommended removal tool to scan for .Isolated file virus. Trial version of provides detection of computer threats like .Isolated file virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .Isolated file virus w trybie awaryjnym z obsługą sieci.

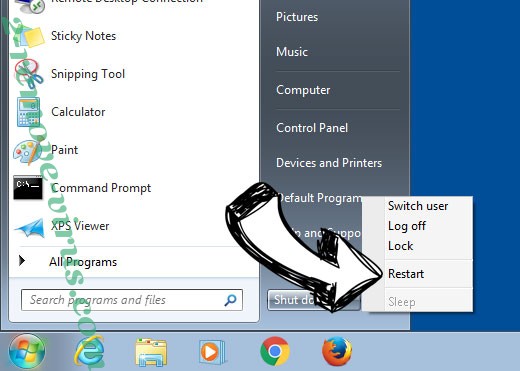

Usunąć .Isolated file virus z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .Isolated file virus

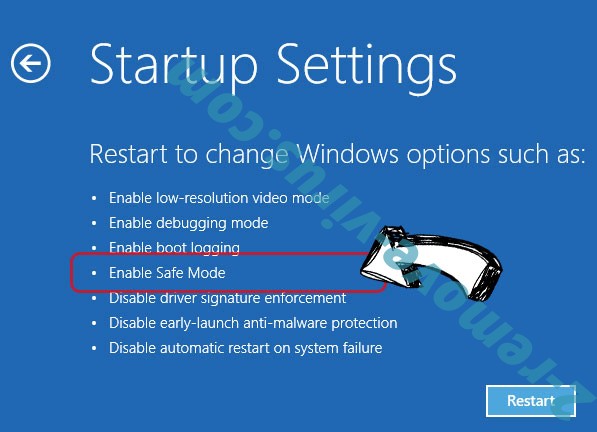

Usunąć .Isolated file virus z Windows 8 i Windows 10

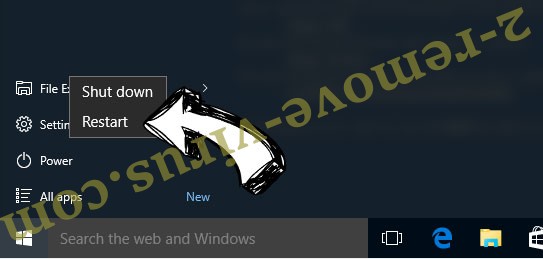

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .Isolated file virus

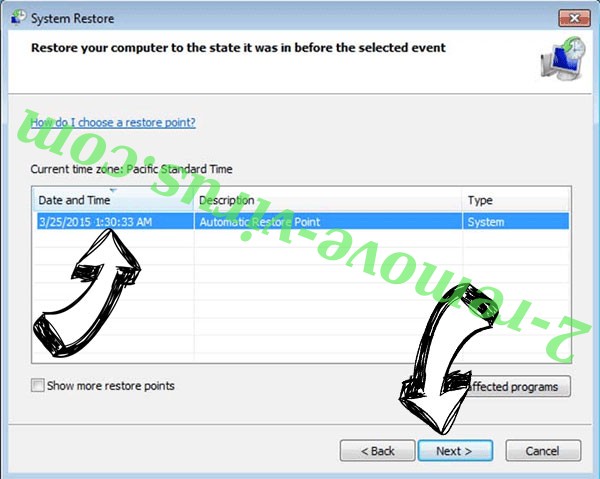

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

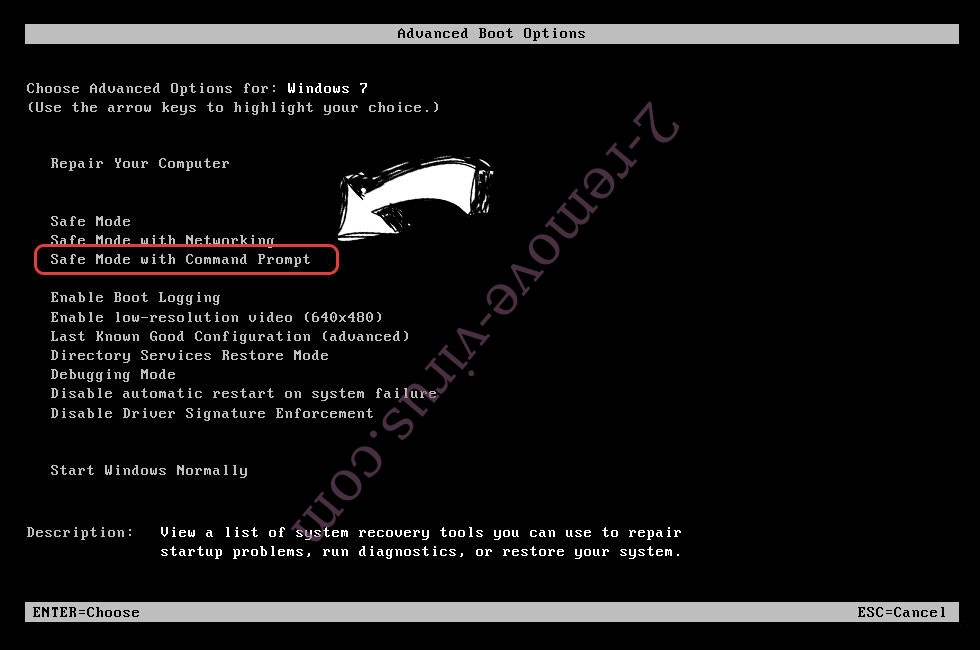

Usunąć .Isolated file virus z Windows 7/Windows Vista/Windows XP

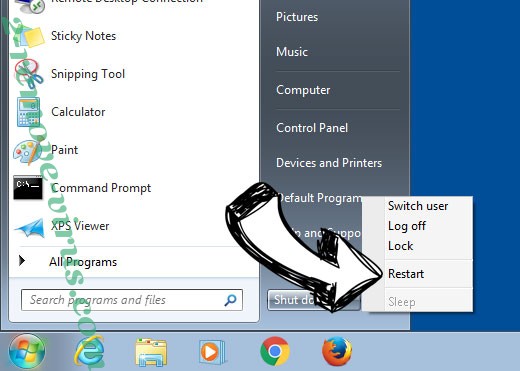

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

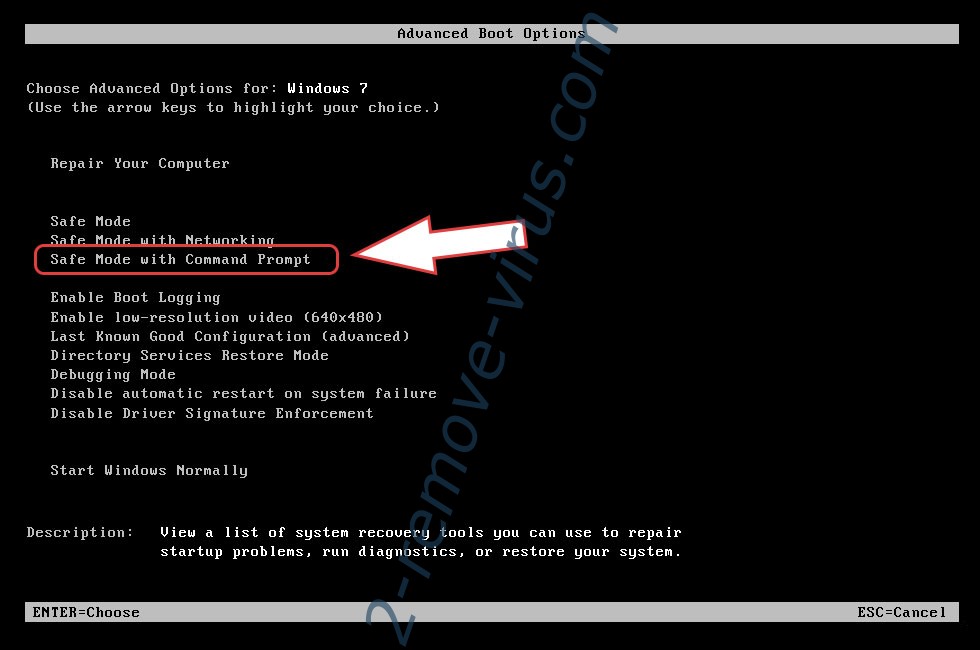

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

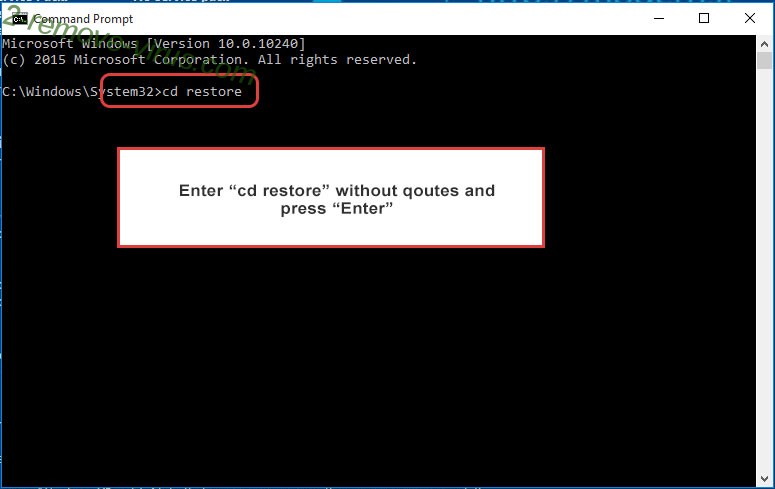

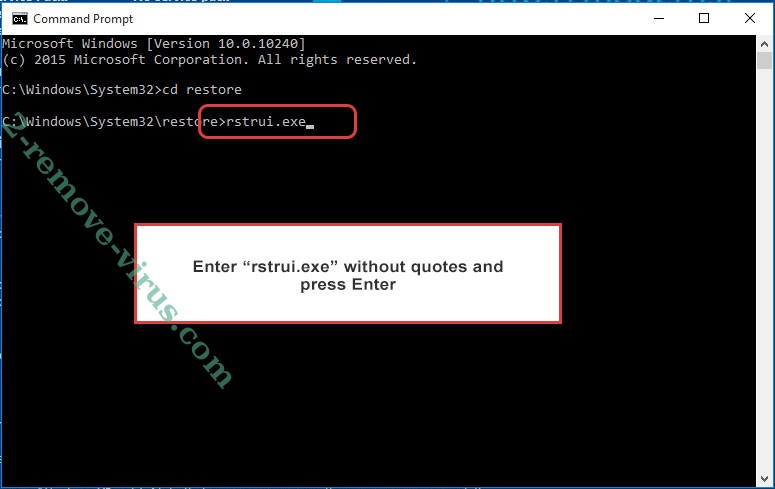

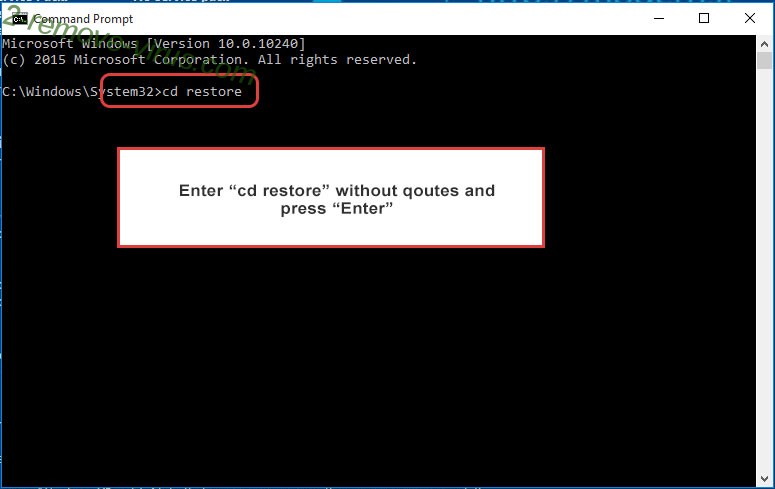

- Wpisz cd restore i naciśnij Enter.

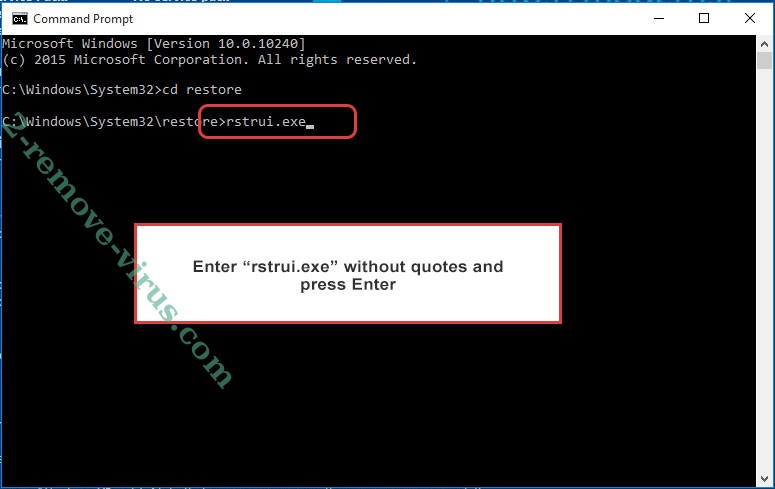

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

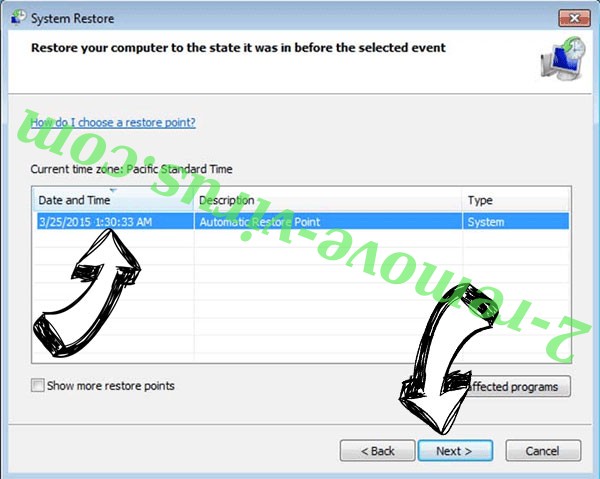

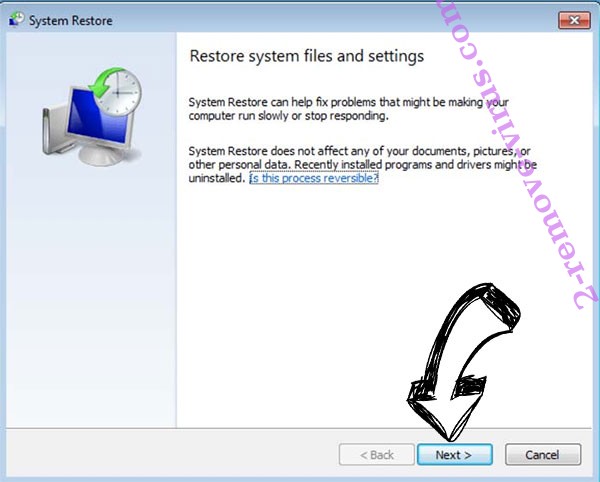

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

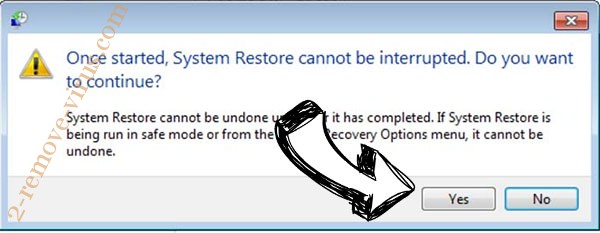

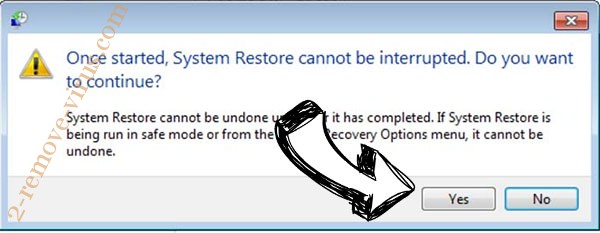

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .Isolated file virus z Windows 8 i Windows 10

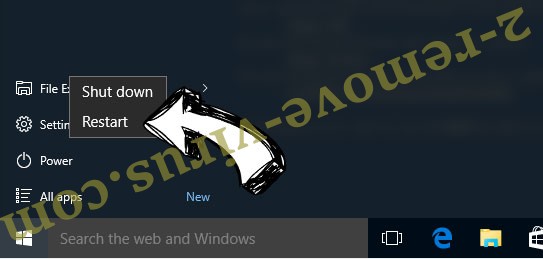

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

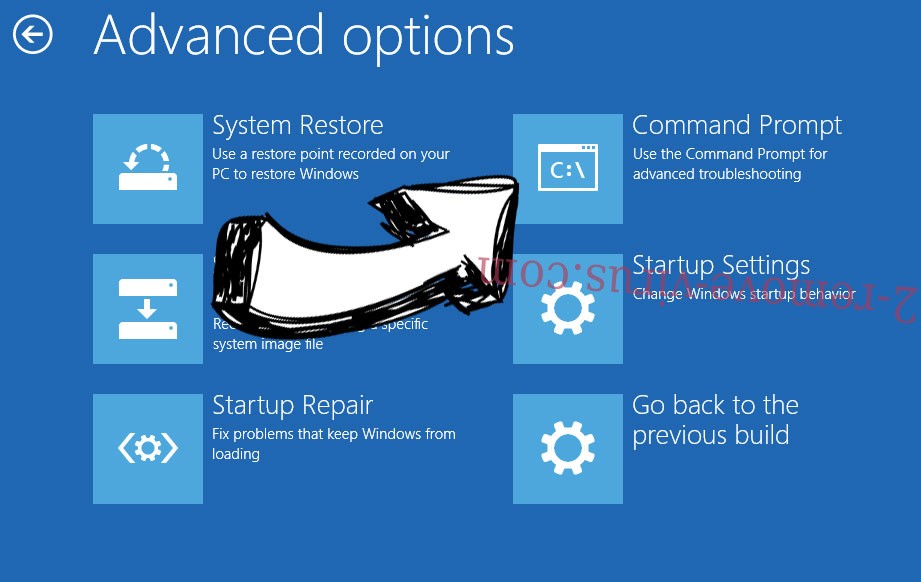

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.