Informacje o Karen ransomware wirusie

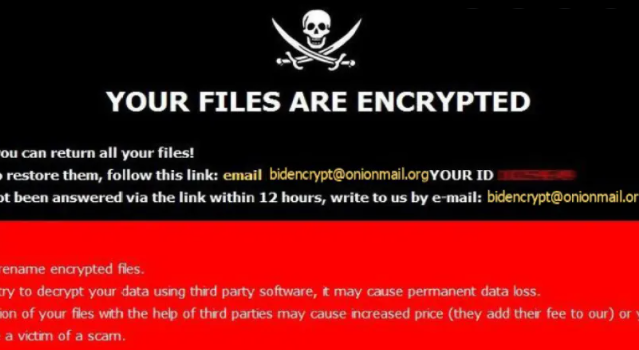

Karen ransomware jest dość poważnym zagrożeniem, bardziej znanym jako ransomware lub malware szyfrujące pliki. Prawdopodobnie nigdy wcześniej nie natknąłeś się na oprogramowanie ransomware, w którym to przypadku możesz być szczególnie zszokowany. Pliki będą niedostępne, jeśli ransomware je zablokowało, do czego używane są potężne algorytmy szyfrowania. Ofiary nie zawsze są w stanie odzyskać pliki, dlatego ransomware jest uważane za tak wysoki poziom zanieczyszczenia.

Otrzymasz opcję odzyskania plików poprzez zapłacenie okupu, ale nie jest to zalecana opcja. Poddawanie się żądaniom nie zawsze gwarantuje odszyfrowanie plików, więc spodziewaj się, że możesz po prostu marnować pieniądze. Dlaczego ludzie, którzy zablokowali twoje pliki w pierwszym miejscu, mieliby pomóc ci je przywrócić, gdy nic nie stoi na przeszkodzie, aby po prostu zabrać twoje pieniądze. Należy również wziąć pod uwagę, że pieniądze zostaną poczęte na przyszłe projekty przestępcze. Czy naprawdę chciałbyś wesprzeć coś, co wyrządza szkody w wysokości wielu milionów dolarów. Im więcej osób płaci, tym bardziej staje się to opłacalne, przyciągając w ten sposób więcej osób, które chcą zarabiać łatwe pieniądze. Zainwestowanie pieniędzy, o które się prosi, w jakąś kopię zapasową może być mądrzejszą opcją, ponieważ utrata danych nie byłaby problemem. Jeśli kopia zapasowa została wykonana przed złapaniem zagrożenia, możesz po prostu naprawić Karen ransomware i odzyskać pliki. Jeśli nie masz pewności, w jaki sposób uzyskałeś zanieczyszczenie, najczęstsze sposoby rozprzestrzeniania się zostaną omówione w poniższym akapicie.

Jak Karen ransomware się rozprzestrzenia

Ransomware jest zwykle rozprzestrzeniane za pomocą metod takich jak załączniki do wiadomości e-mail, szkodliwe pliki do pobrania i zestawy exploitów. Ponieważ ludzie są dość nieostrożni, gdy otwierają wiadomości e-mail i pobierają pliki, zwykle nie ma potrzeby, aby dystrybutorzy ransomware używali bardziej wyszukanych sposobów. Jednak niektóre ransomware używają wyrafinowanych metod. Wszystko, co przestępcy muszą zrobić, to udawać, że pochodzą z wiarygodnej firmy, napisać przekonujący e-mail, dodać zainfekowany plik do wiadomości e-mail i wysłać go do przyszłych ofiar. Użytkownicy są bardziej podatni na otwieranie wiadomości e-mail wspominających o pieniądzach, dlatego często można napotkać tego rodzaju tematy. Przestępcy często udają również, że pochodzą z Amazon i informują potencjalne ofiary o nietypowej aktywności zauważonej na ich koncie, co natychmiast skłoniłoby użytkownika do otwarcia załącznika. Z tego powodu musisz być ostrożny przy otwieraniu wiadomości e-mail i zwracać uwagę na oznaki, że mogą być złośliwe. Przede wszystkim, jeśli nie znasz nadawcy, sprawdź jego tożsamość przed otwarciem załączonego pliku. Nie spiesz się, aby otworzyć załącznik tylko dlatego, że nadawca wydaje się uzasadniony, najpierw musisz dokładnie sprawdzić, czy adres e-mail jest zgodny. Błędy gramatyczne są również dość częste. Innym dość oczywistym znakiem jest brak twojego imienia i nazwiska w powitaniu, jeśli ktoś, kogo adres e-mail zdecydowanie powinieneś otworzyć, wysłałby ci e-mail, na pewno znałby twoje imię i używał go zamiast uniwersalnego powitania, takiego jak klient lub członek. Możliwe jest również, że złośliwe oprogramowanie szyfrujące dane użyje niezałatych programów na komputerze do zainfekowania. Wszystkie programy mają słabe punkty, ale generalnie oprogramowanie naprawia je, gdy zostaną zidentyfikowane, aby złośliwe oprogramowanie nie mogło go wykorzystać, aby wejść. Niestety, jak udowodniło ransomware WannaCry, nie wszystkie osoby instalują aktualizacje z tego czy innego powodu. Sugeruje się aktualizację oprogramowania za każdym razem, gdy aktualizacja jest udostępniana. Łatki można ustawić tak, aby instalować się automatycznie, jeśli nie chcesz się nimi za każdym razem martwić.

Co możesz zrobić ze swoimi danymi

Wkrótce po zainfekowaniu urządzenia przez złośliwe oprogramowanie kodujące pliki przeskanuje komputer w poszukiwaniu określonych typów plików, a po ich zidentyfikowaniu zaszyfruje je. Na początku może nie być oczywiste, co się dzieje, ale gdy pliki nie mogą być otwarte normalnie, powinno to stać się jasne. Sprawdź swoje pliki pod kątem dziwnych rozszerzeń, które pomogą rozpoznać, które ransomware posiadasz. Niestety, pliki mogą być trwale zakodowane, jeśli złośliwe oprogramowanie szyfrujące dane używało silnych algorytmów szyfrowania. Będziesz mógł zauważyć notatkę z żądaniem okupu, która wyjaśni, co się stało i jak powinieneś przystąpić do odzyskania swoich danych. Oferowany program deszyfrujący nie będzie oczywiście bezpłatny. Notatka powinna jasno wyjaśniać, ile kosztuje deszyfrator, ale jeśli nie, otrzymasz adres e-mail, aby skontaktować się z przestępcami w celu ustalenia ceny. Płacenie tym hakerom nie jest sugerowaną opcją z już wymienionych powodów. Powinieneś rozważyć płacenie tylko w ostateczności. Może po prostu zapomniałeś, że wykonałeś kopię zapasową swoich plików. W przypadku niektórych ransomware ofiary mogą nawet znaleźć bezpłatne deszyfratory. Specjaliści od złośliwego oprogramowania mogą być w stanie odszyfrować ransomware, w ten sposób można opracować bezpłatne narzędzia deszyfrujące. Zastanów się nad tym, zanim jeszcze pomyślisz o zapłaceniu okupu. Kupowanie kopii zapasowej za te pieniądze może być bardziej korzystne. Jeśli twoje najcenniejsze pliki są gdzieś przechowywane, po prostu usuń Karen ransomware wirusa, a następnie odzyskaj pliki. Spróbuj zapoznać się z tym, jak dystrybuowane jest ransomware, aby dołożyć starań, aby go uniknąć. Przynajmniej przestań losowo otwierać załączniki wiadomości e-mail, aktualizuj programy i pobieraj tylko ze źródeł, o których wiesz, że możesz zaufać.

Karen ransomware usunięcie

Uzyskaj program do usuwania złośliwego oprogramowania, ponieważ będzie on potrzebny do usunięcia ransomware z systemu, jeśli nadal pozostanie. Jeśli spróbujesz usunąć Karen ransomware wirusa w sposób ręczny, może to spowodować dodatkowe szkody, więc nie sugerujemy tego. Jeśli pójdziesz z opcją automatyczną, byłby to mądrzejszy wybór. To narzędzie jest przydatne w systemie, ponieważ nie tylko zapewni Karen ransomware naprawę, ale także powstrzyma podobnych, którzy próbują się dostać. Znajdź i zainstaluj niezawodny program, przeskanuj urządzenie, aby zidentyfikować infekcję. Narzędzie nie pomoże jednak odzyskać plików. Po wyeliminowaniu ransomware upewnij się, że regularnie kopiujesz wszystkie swoje pliki.

Offers

Pobierz narzędzie do usuwaniato scan for Karen ransomwareUse our recommended removal tool to scan for Karen ransomware. Trial version of provides detection of computer threats like Karen ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Karen ransomware w trybie awaryjnym z obsługą sieci.

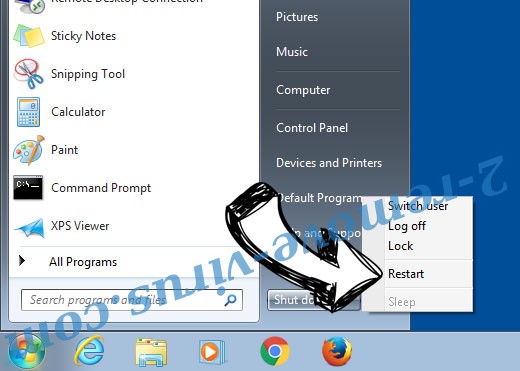

Usunąć Karen ransomware z Windows 7/Windows Vista/Windows XP

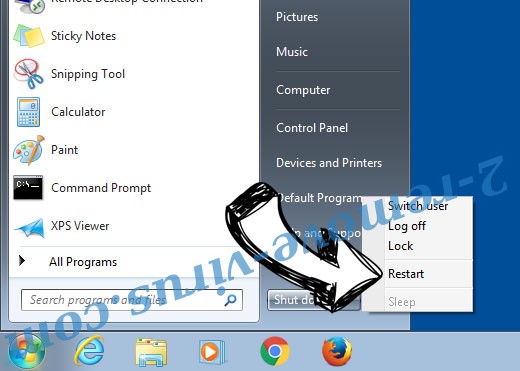

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

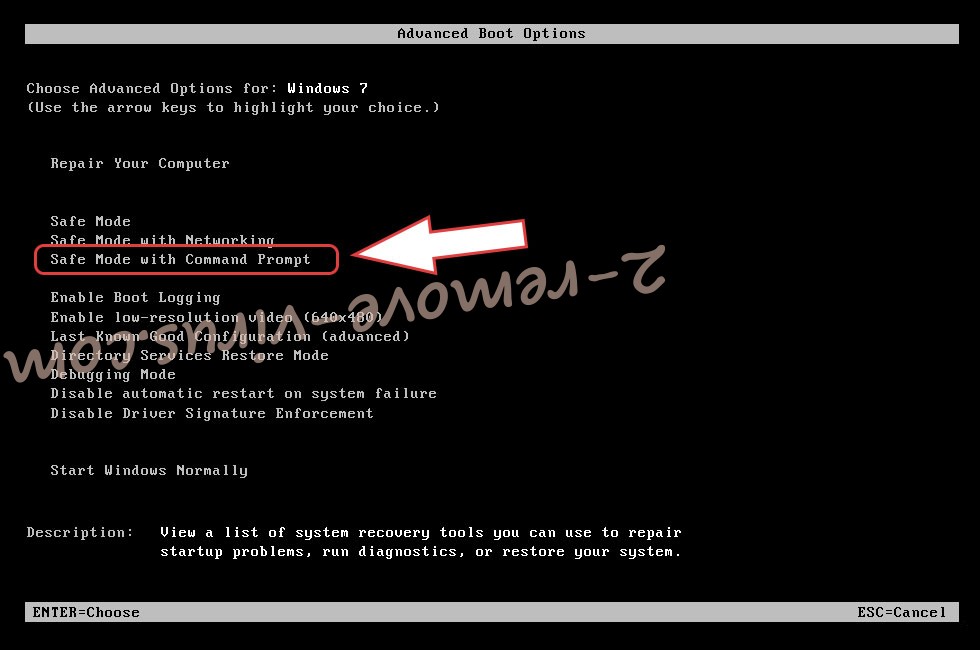

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Karen ransomware

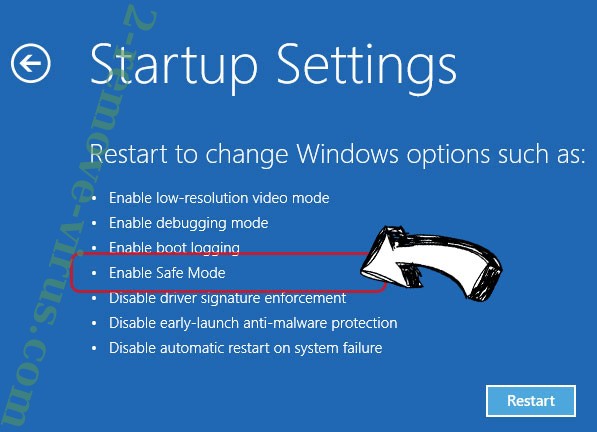

Usunąć Karen ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Karen ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

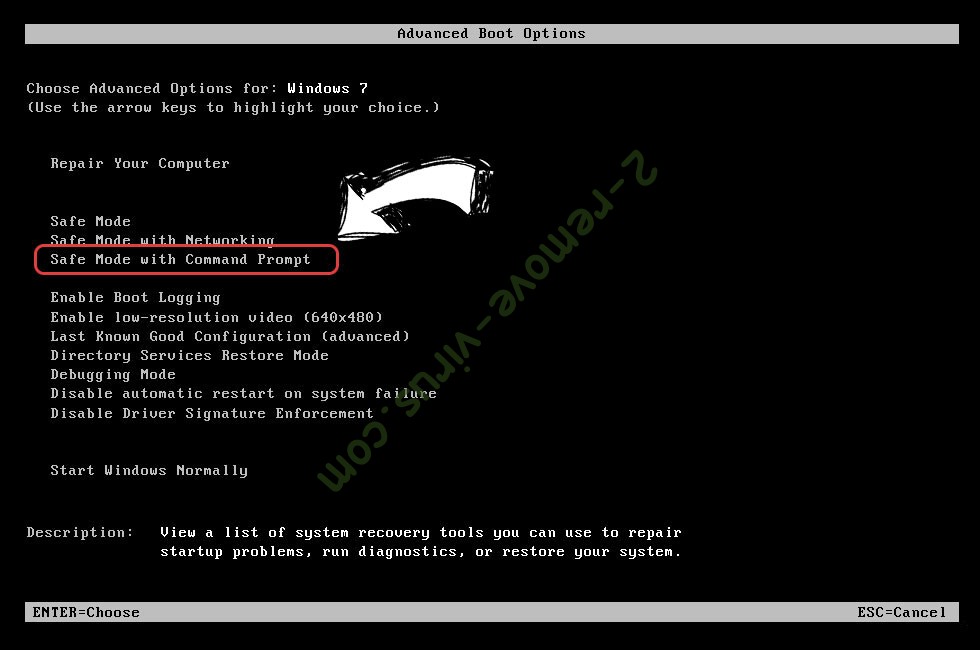

Usunąć Karen ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

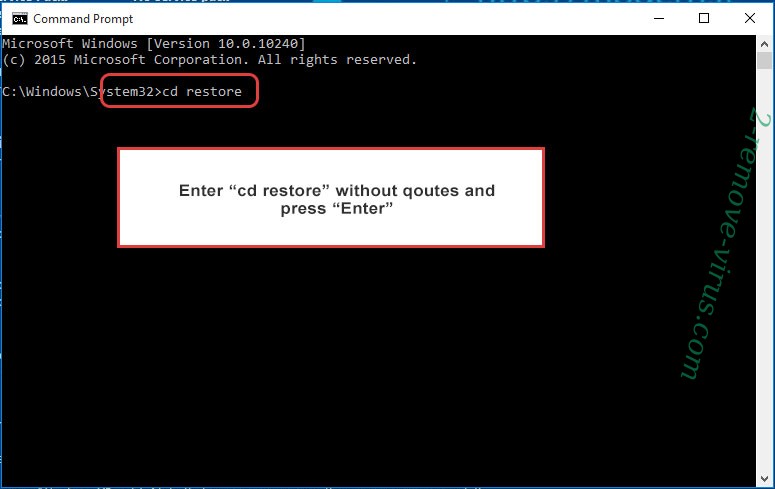

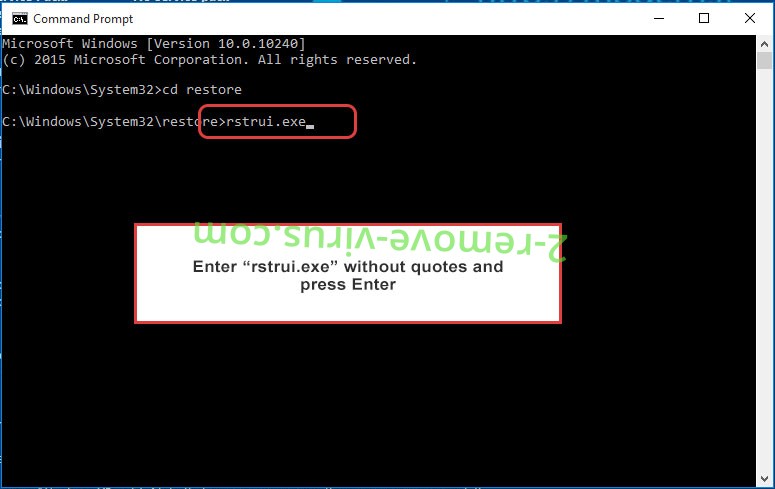

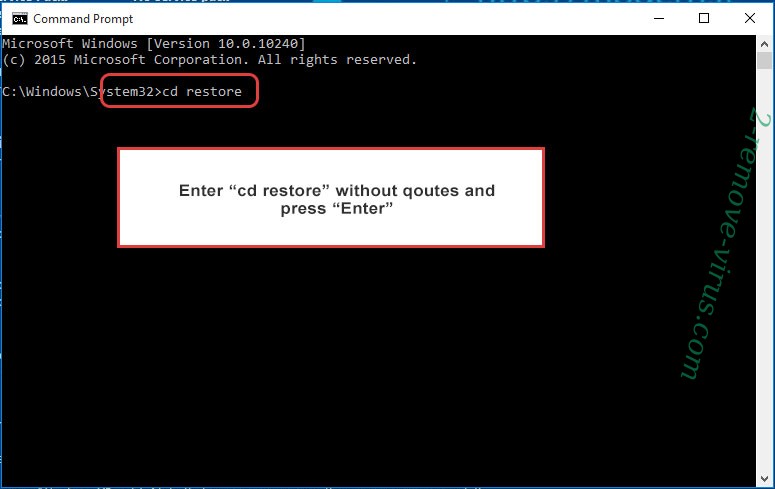

- Wpisz cd restore i naciśnij Enter.

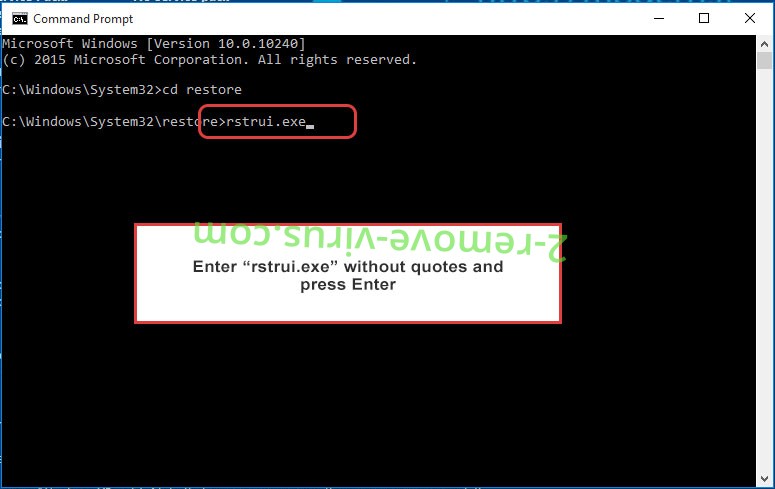

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

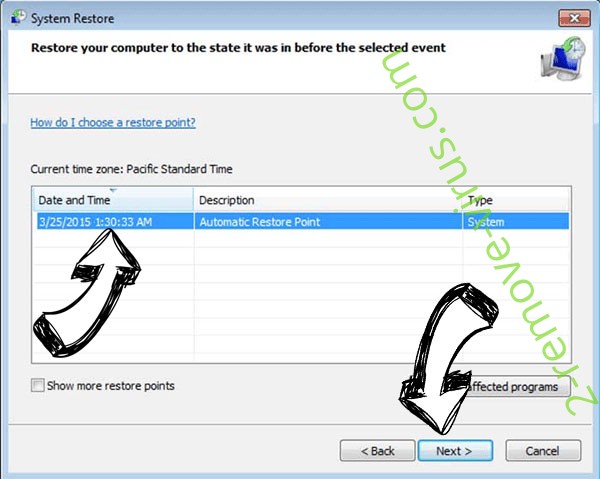

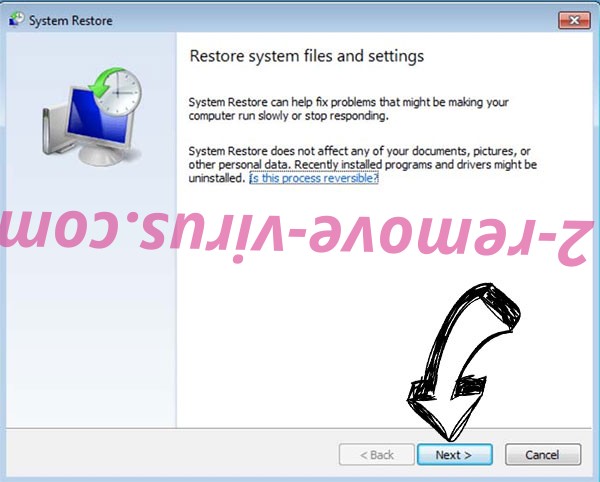

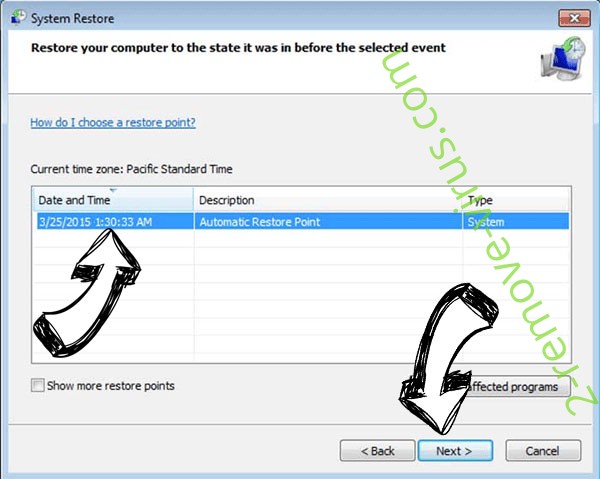

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

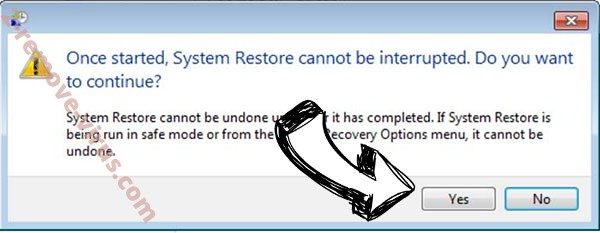

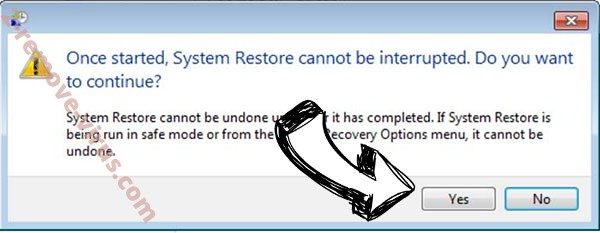

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Karen ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

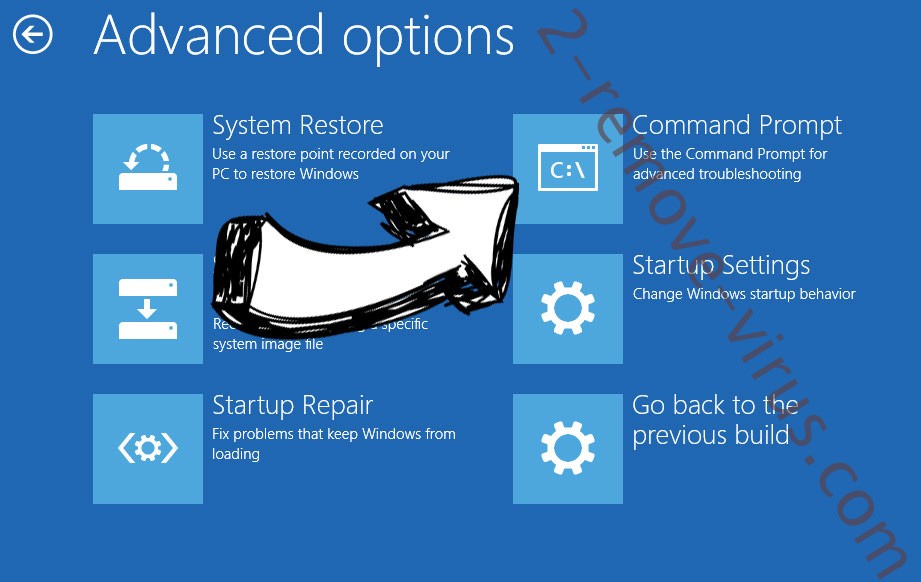

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.