Czy jest to poważna infekcja

KENS@TUTA.IO ransomware jest naprawdę niebezpieczna infekcja, znany jako ransomware lub szyfrowania plików złośliwego programu. Chociaż o ransomware szeroko mówiło się, być może przegapiłeś go, dlatego możesz nie być świadomy tego, co infekcja może oznaczać dla Twojego komputera. Złośliwe oprogramowanie do szyfrowania plików używa silnych algorytmów szyfrowania do szyfrowania plików, a gdy zostaną zablokowane, nie będzie można ich otworzyć. Ofiary nie zawsze mają możliwość odzyskania danych, co jest powodem, dla którego szyfrowanie danych jest tak niebezpieczne.

Masz możliwość płacenia okupu, ale z różnych powodów, to nie jest najlepszy pomysł. Poddanie się prośbom niekoniecznie prowadzi do odszyfrowania danych, więc spodziewaj się, że możesz po prostu wydawać pieniądze na nic. Nie oczekuj cyberoszuści nie tylko wziąć swoje pieniądze i czuć się zobowiązany do pomocy. Co więcej, pieniądze, które podasz, zostaną przeznaczone na finansowanie większej ilości przyszłych danych szyfrujących złośliwe oprogramowanie i złośliwe oprogramowanie. Szacuje się już, że szyfrowanie plików złośliwego oprogramowania kosztuje miliony dolarów strat dla różnych firm w 2017 roku, i to jest tylko oszacowanie. Im więcej ludzi daje im pieniądze, tym bardziej opłacalne jest szyfrowanie złośliwego oprogramowania, co przyciąga coraz więcej ludzi do branży. Sytuacje, w których może skończyć się utratą plików może wystąpić cały czas, więc może być lepiej kupić kopię zapasową. Jeśli miałeś kopię zapasową, zanim komputer został zainfekowany, usuń KENS@TUTA.IO ransomware i przejdź do odzyskiwania danych. Jeśli nie wpadł na ransomware przed, jest również możliwe, że nie wiesz, jak udało się dostać do systemu, w którym to przypadku uważnie przeczytać poniższy akapit.

Metody rozprzestrzeniania oprogramowania ransomware

Zazwyczaj można uruchomić do kodowania plików złośliwy program dołączony do wiadomości e-mail lub na wątpliwej stronie pobierania. Ponieważ ludzie są raczej niedbali, gdy otwierają wiadomości e-mail i pobierają pliki, często nie ma potrzeby, aby osoby rozpowszechniające ransomware używały bardziej wyrafinowanych sposobów. Jest również możliwe, że bardziej wyrafinowana metoda została wykorzystana do infekcji, jak niektóre ransomware z nich korzystać. Wszyscy cyberprzestępcy muszą zrobić, to dodać złośliwy plik do wiadomości e-mail, napisać wiarygodny tekst i udawać, że pochodzą od godnej zaufania firmy / organizacji. Powszechnie e-maile będą wspominać o pieniądzach, które użytkownicy są bardziej skłonni do poważnego traktowania. Często oszuści podszywają się pod Amazon, a e-mail informuje, że na Twoim koncie doszło do nietypowej aktywności lub dokonano jakiegoś zakupu. Aby się przed tym uchronić, są pewne rzeczy, które musisz zrobić, gdy masz do czynienia z e-mailami. Ważne jest zbadanie, czy jesteś zaznajomiony z nadawcą przed przystąpieniem do otwierania załącznika. Jeśli znasz je, upewnij się, że jest to rzeczywiście je przez czujne sprawdzanie adresu e-mail. Poszukaj oczywistych błędów gramatycznych, zwykle są rażące. Inną istotną wskazówką może być Twoje imię i nazwisko nie używane nigdzie, jeśli, powiedzmy, że jesteś użytkownikiem Amazon i mieli wysłać ci e-mail, nie będą używać typowych pozdrowień, takich jak Drogi Klient / Członek / Użytkownik, a zamiast tego wstawisz nazwę, którą im nadano. Słabe punkty w systemie mogą być również wykorzystywane do zanieczyszczenia. Luki te są zazwyczaj identyfikowane przez badaczy zabezpieczeń, a gdy dostawcy dowiadują się o nich, publikują aktualizacje, dzięki czemu złośliwe strony nie mogą wykorzystać ich do dystrybucji swoich szkodliwych programów. Jednak sądząc po ilości urządzeń zainfekowanych przez WannaCry, oczywiście nie każdy jest tak szybki, aby zainstalować te aktualizacje dla swoich programów. Sytuacje, w których złośliwe oprogramowanie wykorzystuje luki w zabezpieczeniach, są powodem, dla którego tak ważne jest regularne aktualizowanie programów. Poprawki mogą być instalowane automatycznie, jeśli te alerty są uciążliwe.

Co robi

Gdy złośliwy program do kodowania danych infekuje komputer, skanuje w poszukiwaniu określonych typów plików i gdy tylko zostaną znalezione, zostaną zaszyfrowane. Nawet jeśli to, co się stało, nie było jasne od początku, z pewnością wiesz, że coś jest nie tak, gdy pliki nie otwierają się tak, jak powinny. Pliki, które zostały zakodowane, będą miały dołączone rozszerzenie, które zwykle pomaga ludziom rozpoznać, które pliki kodują złośliwe oprogramowanie. Należy wspomnieć, że dekodowanie plików może nie być możliwe, jeśli dane szyfrujące złośliwe oprogramowanie używały silnego algorytmu szyfrowania. Po zakończeniu procesu szyfrowania znajdziesz powiadomienie o okupie, które spróbuje wyjaśnić, co się stało i jak należy postępować. Według przestępców, będziesz mógł odszyfrować pliki za pośrednictwem ich deszyfratora, który ewidentnie nie przyjdzie za darmo. Jeśli cena za narzędzie deszyfrowania nie jest określona, musisz skontaktować się z przestępcami za pośrednictwem poczty e-mail. Jak już wiecie, nie zachęcamy do płacenia. Gdy którakolwiek z innych opcji nie pomaga, tylko wtedy powinieneś pomyśleć o płaceniu. Spróbuj zapamiętać, że być może dostępne są kopie plików, ale zapomniałeś o tym. A może dostępny jest darmowy program deszyfrowania. Oprogramowanie deszyfrujące może być dostępne za darmo, jeśli ransomware zainfekował wiele systemów i złośliwego oprogramowania naukowcy byli w stanie go złamać. Weź to pod uwagę przed wypłatą żądanych pieniędzy nawet przekracza swój umysł. Nie musisz się martwić, jeśli kiedykolwiek skończysz w tej sytuacji ponownie, jeśli zainwestowałeś część tej sumy w jakąś opcję tworzenia kopii zapasowych. Jeśli utworzono kopię zapasową, zanim system został zaatakowany, powinieneś być w stanie odzyskać je stamtąd po usunięciu KENS@TUTA.IO ransomware wirusa. Jeśli chcesz uniknąć złośliwego oprogramowania kodującego pliki w przyszłości, zapoznaj się z możliwymi środkami, za pomocą których może zainfekować urządzenie. Upewnij się, że instalujesz aktualizację za każdym razem, gdy dostępna jest aktualizacja, nie otwierasz losowych plików dołączonych do wiadomości e-mail i pobierasz tylko rzeczy ze źródeł, o których wiadomo, że są wiarygodne.

KENS@TUTA.IO ransomware Usuwania

Aby pozbyć się ransomware, jeśli jest nadal obecny na urządzeniu, narzędzie anty-malware będzie konieczne, aby mieć. Jeśli spróbujesz wymazać KENS@TUTA.IO ransomware ręcznie, może skończyć się uszkodzenie komputera dalej, więc nie jest to sugerowane. Aby zapobiec powodowaniu więcej kłopotów, przejdź z automatyczną metodą, aka program anty-malware. Narzędzie to nie tylko pomoże Ci poradzić sobie z infekcją, ale może również zapobiec podobnym w przyszłości. Po zainstalowaniu programu anty-malware, wystarczy wykonać skanowanie komputera i autoryzować go, aby pozbyć się zagrożenia. Jednak narzędzie nie jest w stanie odzyskać danych, więc nie zdziw się, że pliki pozostają takie, jak były, zakodowane. Po całkowitym zakończeniu szyfrowania plików można bezpiecznie ponownie użyć komputera, regularnie tworząc kopię zapasową danych.

Offers

Pobierz narzędzie do usuwaniato scan for KENS@TUTA.IO ransomwareUse our recommended removal tool to scan for KENS@TUTA.IO ransomware. Trial version of provides detection of computer threats like KENS@TUTA.IO ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

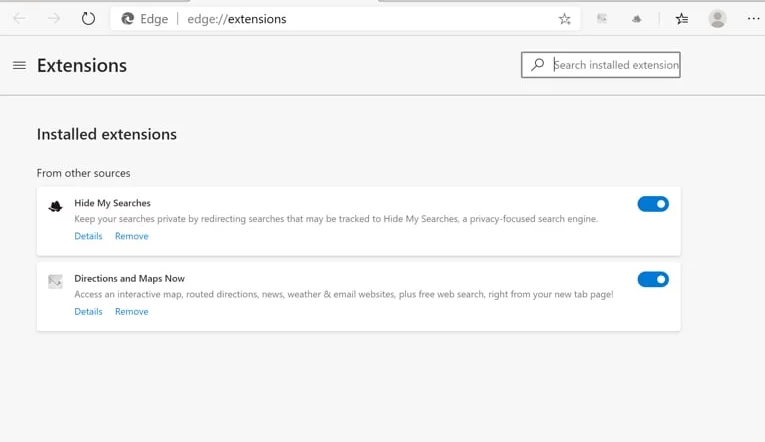

krok 1. Usunąć KENS@TUTA.IO ransomware w trybie awaryjnym z obsługą sieci.

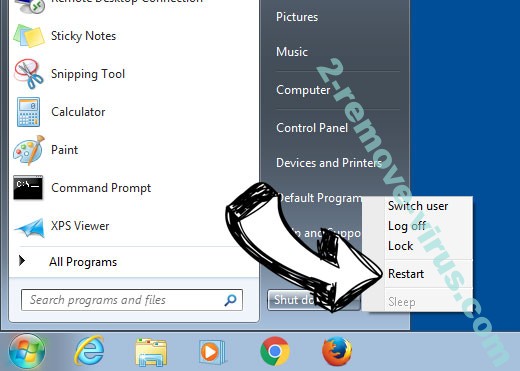

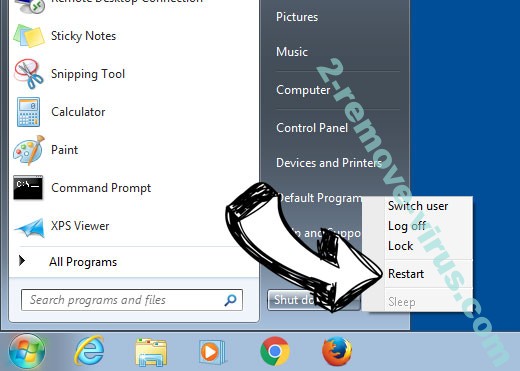

Usunąć KENS@TUTA.IO ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

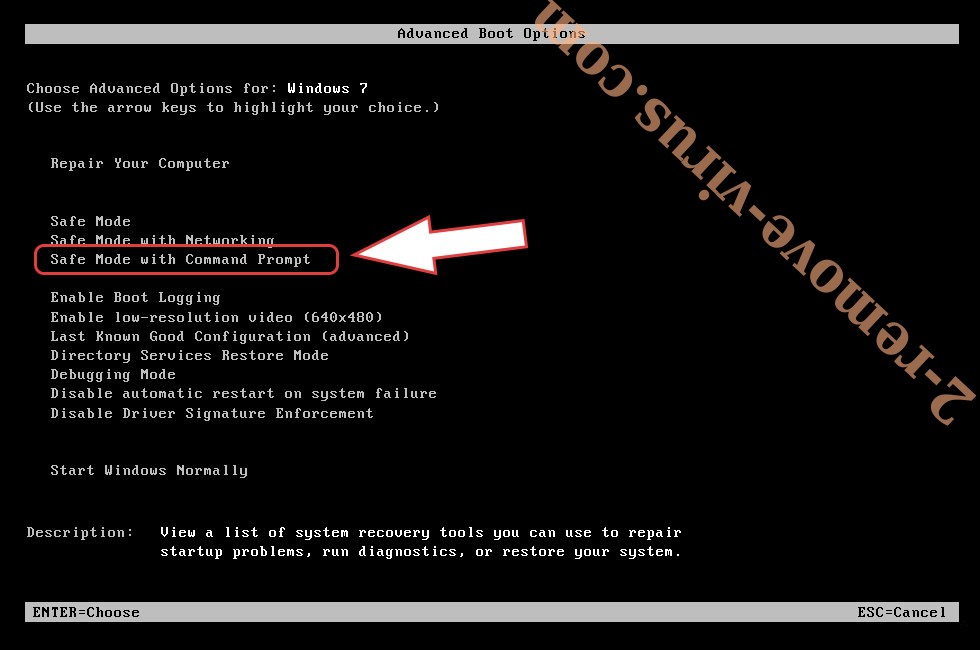

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć KENS@TUTA.IO ransomware

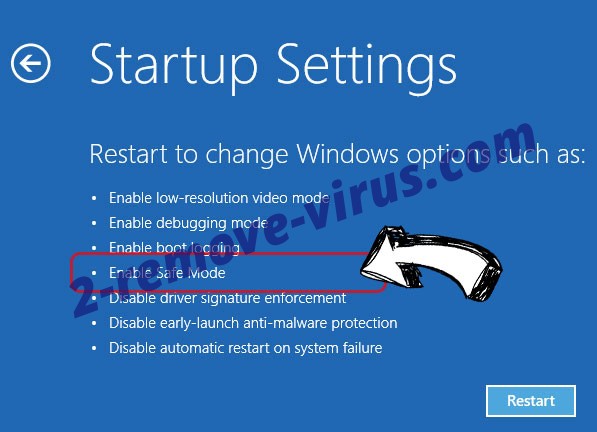

Usunąć KENS@TUTA.IO ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć KENS@TUTA.IO ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

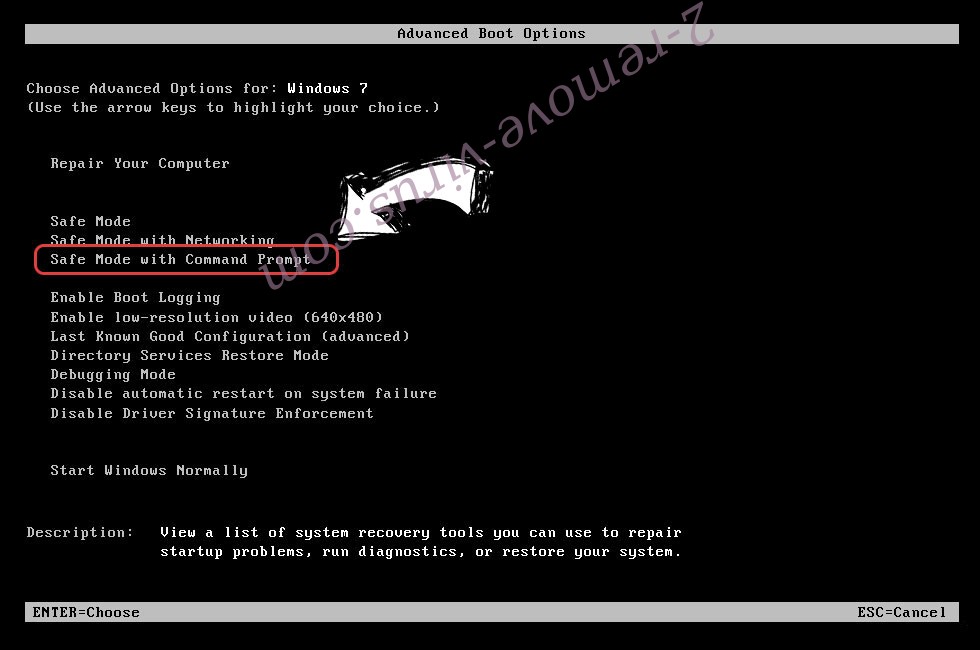

Usunąć KENS@TUTA.IO ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

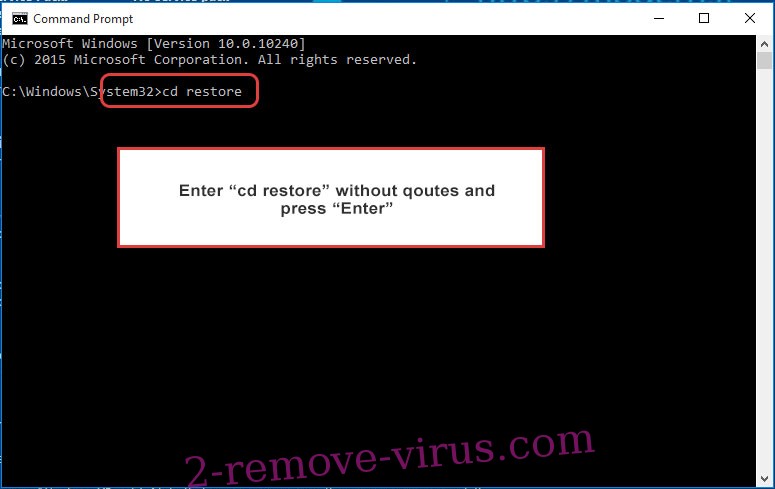

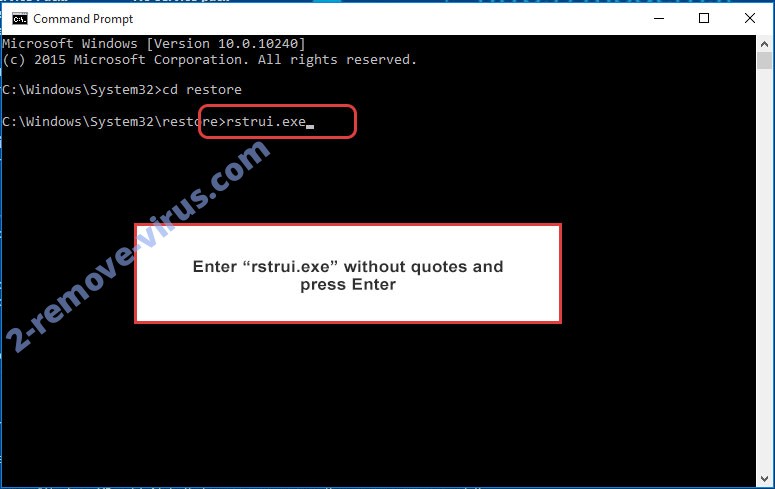

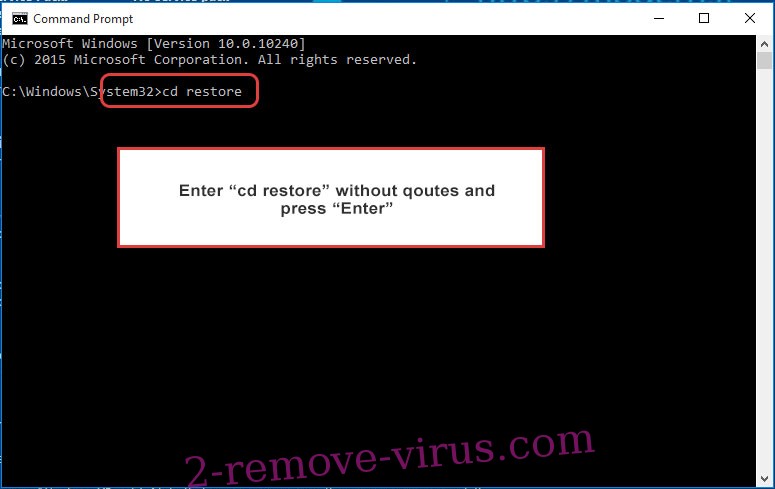

- Wpisz cd restore i naciśnij Enter.

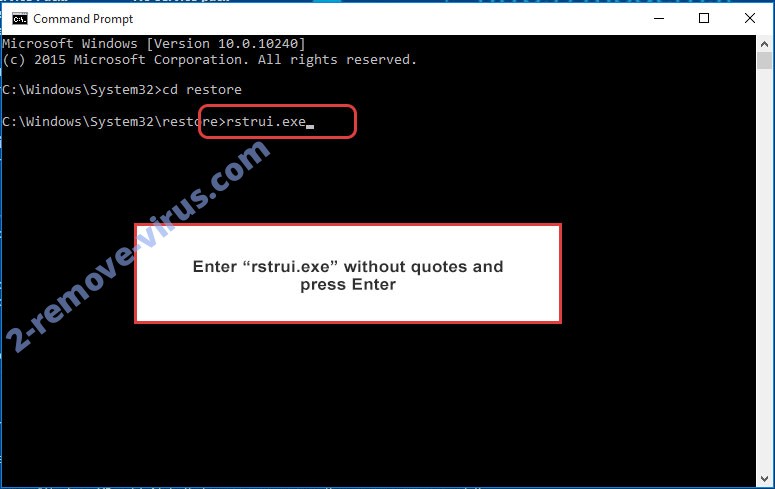

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

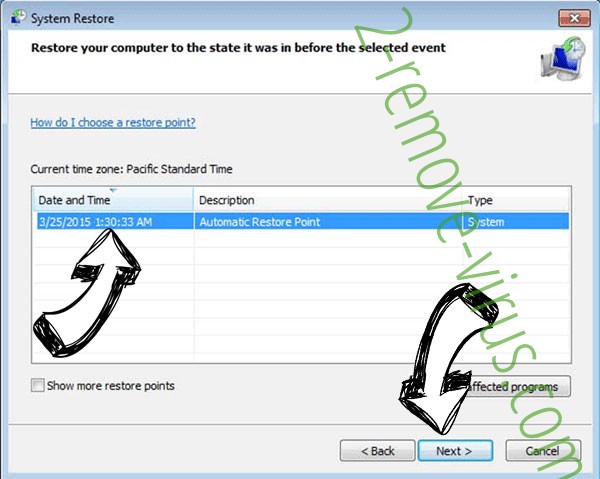

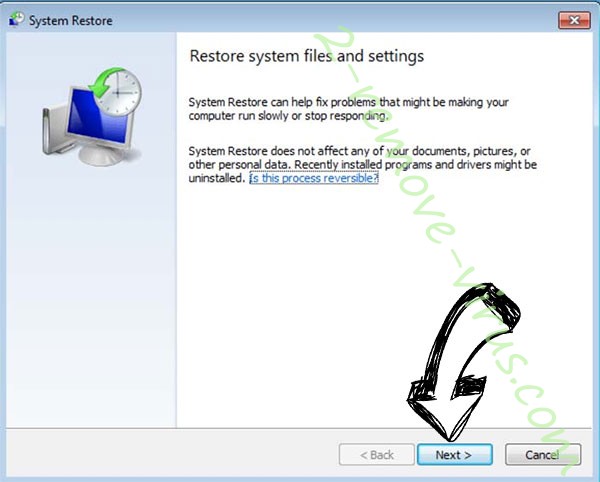

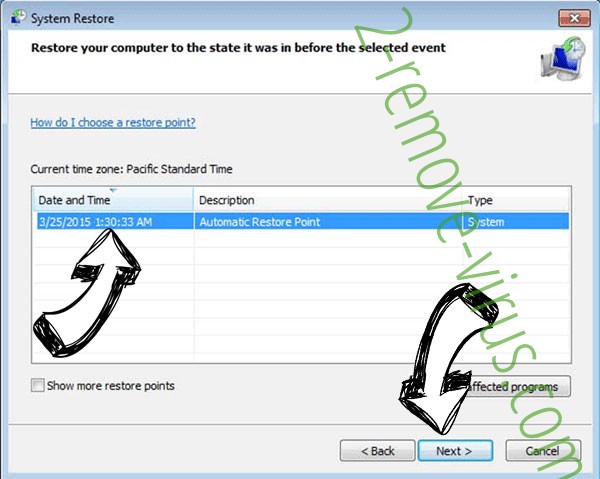

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

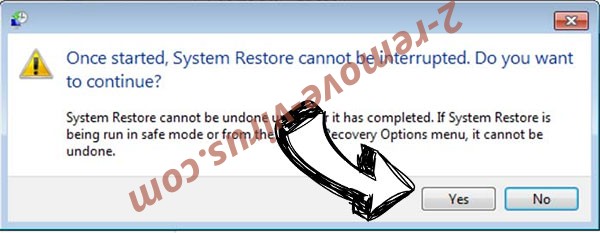

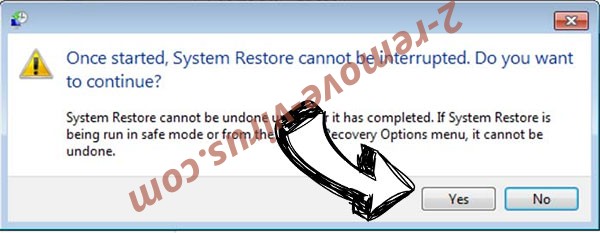

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć KENS@TUTA.IO ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

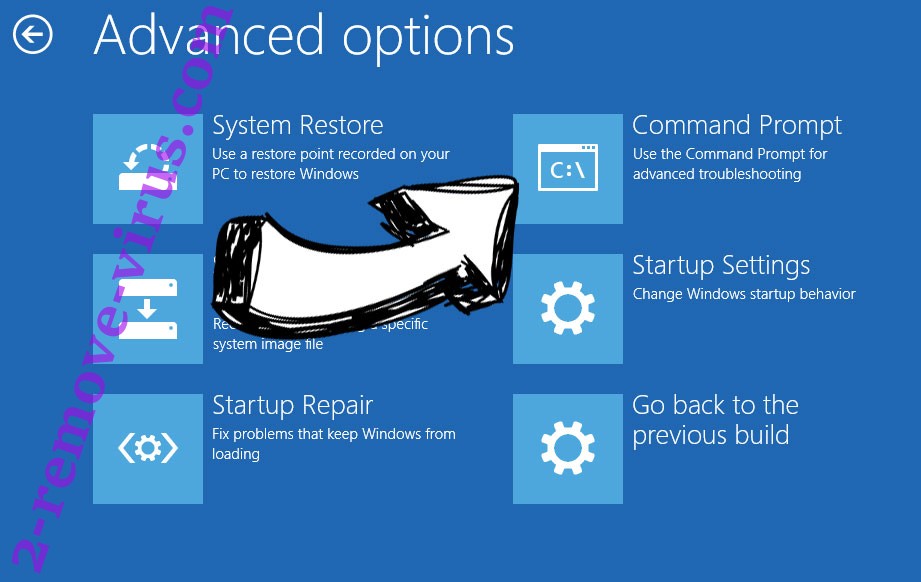

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.