Jest to poważny .Mosk extension ransomware wirus

.Mosk extension ransomware jest malware szyfrowanie plików, zwykle znany jako ransomware. Podczas gdy ransomware szeroko mówił o, to jest prawdopodobne, że nie słyszałeś o tym wcześniej, więc może nie być świadomy szkody może zrobić. Plik kodowania złośliwego oprogramowania ma tendencję do używania silnych algorytmów szyfrowania dla procesu szyfrowania, który zatrzymuje dostęp do nich dłużej. Plik kodowania złośliwego oprogramowania jest tak szkodliwe, ponieważ przywrócenie pliku niekoniecznie jest możliwe we wszystkich przypadkach. Będziesz również oferowane kupić narzędzie odszyfrowywania dla pewnej kwoty pieniędzy, ale ta opcja nie jest sugerowane z kilku powodów.

Płacenie niekoniecznie zapewni, że dostaniesz pliki z powrotem, więc spodziewać się, że można po prostu tracić pieniądze. Dlaczego ludzie odpowiedzialni za szyfrowanie plików pomóc przywrócić je, gdy nie ma nic, aby powstrzymać ich od po prostu biorąc swoje pieniądze. Ponadto, Twoje pieniądze pójdę do przyszłego pliku kodowania złośliwego programu i złośliwego oprogramowania. Ransomware już zrobił $5 000 000 000 warte uszkodzenia różnych firm w 2017, i to jest tylko oszacowanie. A im więcej ludzi daje im pieniądze, bardziej opłacalne kodowanie danych malware dostaje, i tego rodzaju pieniądze są pewne, aby przyciągnąć różnych złośliwych stron. Inwestowanie pieniędzy, które są wymagane, aby zapłacić do pewnego rodzaju kopii zapasowej może być mądrzejszy opcji, ponieważ utrata plików nie będzie możliwość ponownie. I można po prostu naprawić .Mosk extension ransomware bez problemów. A Jeśli zastanawiasz się, jak plik kodowania złośliwego oprogramowania udało się uszkodzić komputer, jego sposoby rozprzestrzeniania zostaną omówione w poniższym akapicie w następującym akapicie.

Sposoby dystrybucji oprogramowania ransomware

Plik szyfrujący złośliwe oprogramowanie jest często rozpowszechnianiu za pomocą metod, takich jak załączniki wiadomości e-mail, szkodliwe pliki do pobrania i wykorzystać zestawy. Ponieważ ludzie wydają się być całkiem nieostrożne, gdy otwierają e-maile i pliki do pobrania, to zwykle nie jest konieczne dla tych dystrybucji ransomware używać bardziej wyrafinowane sposoby. Niemniej jednak, istnieją dane kodowania złośliwego oprogramowania, które wykorzystują bardziej wyrafinowane metody. Crooks napisać nieco wiarygodny e-mail, a udając się z jakiejś wiarygodnej firmy lub organizacji, dołączyć ransomware-jeździł plik do wiadomości e-mail i wysłać go do wielu osób. Użytkownicy są bardziej prawdopodobne, aby otworzyć wiadomości e-mail związanych z pieniędzmi, więc te rodzaje tematów często można napotkać. To dość często, że zobaczysz wielkich nazwisk, takich jak Amazon używane, na przykład, jeśli Amazon pocztą elektroniczną kogoś pokwitowania na zakup, że osoba nie zrobił, on/ona nie czekać, aby otworzyć załączonego pliku. Aby zabezpieczyć się przed tym, istnieją pewne rzeczy, które trzeba zrobić, gdy do czynienia z e-maili. Przede wszystkim, jeśli nie znasz nadawcy, sprawdź ich tożsamość, zanim otworzysz załącznik. Nie popełniaj błąd otwierania załącznika tylko dlatego, że nadawca wydaje się znać, najpierw trzeba będzie dokładnie sprawdzić, czy adres e-mail odpowiada nadawcy prawdziwy e-mail. E-maile mogą być pełne błędów gramatycznych, które wydają się być dość oczywiste. Zwróć uwagę na to, w jaki sposób jesteś adresatem, jeśli jest to nadawca, który zna Twoje imię i nazwisko, zawsze będzie używać Twojego imienia i nazwiska w powitaniu. Luki na komputerze nieaktualne programy mogą być również używane jako ścieżka do systemu. Te luki są zwykle przez specjalistów w dziedzinie bezpieczeństwa, a gdy twórcy oprogramowania dowiedzieli się o nich, wydali aktualizacje tak, że złowzych stron nie można wykorzystać ich do rozpowszechniania ich szkodliwych programów. Jednak sądząc po dystrybucji WannaCry, widocznie nie wszyscy pędzi do zainstalowania tych poprawek. Bardzo ważne jest, aby często łatać oprogramowanie, ponieważ jeśli luka jest wystarczająco ciężka, wszystkie rodzaje złośliwego oprogramowania mogą go używać. Regularne Instalowanie aktualizacji może być kłopotliwe, więc można je skonfigurować do automatycznej instalacji.

Co można zrobić z danymi

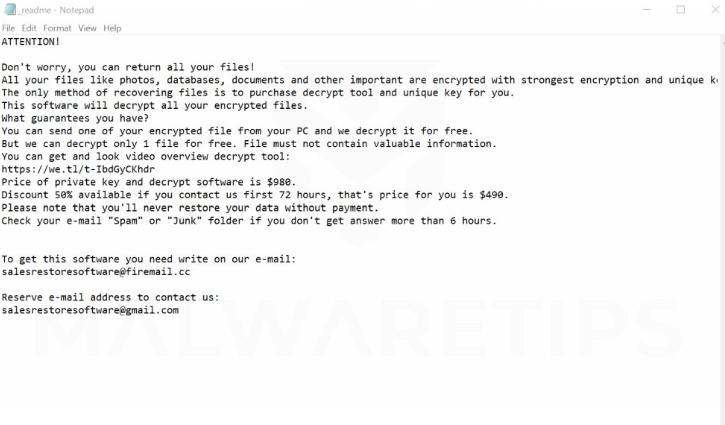

Plik kodowania złośliwego oprogramowania rozpocznie szuka określonych typów plików po wejściu do komputera, a gdy są one zlokalizowane, będą szyfrowane. Na początku, może to być mylące, co się dzieje, ale kiedy zdajesz sobie sprawę, że nie można otworzyć plików, będzie przynajmniej wiedzieć coś nie jest w porządku. Pliki, które zostały zaszyfrowane będą miały rozszerzenie pliku dodane do nich, co pomaga użytkownikom w identyfikacji, które szyfrowanie danych malware specjalnie zainfekował ich system. Pliki mogły być zakodowane przy użyciu zaawansowanych algorytmów szyfrowania i prawdopodobnie mogą być szyfrowane bez prawdopodobieństwa ich odzyskania. Powiadomienie okupu zostanie umieszczone w folderach zawierających dane lub pojawi się na pulpicie, a to powinno wyjaśnić, w jaki sposób można odzyskać pliki. Zostanie zaproponowany deszyfrowanie, w zamian za pieniądze oczywiście, a przestępcy będą ostrzegać, aby nie używać innych metod, ponieważ może zaszkodzić im. Jeśli kwota okupu nie jest wyraźnie widoczna, musisz użyć podanego adresu e-mail, aby skontaktować się z oszustów, aby dowiedzieć się, jaka jest kwota, która może zależeć od wartości Twoich plików. Nie trzeba dodawać, że płacenie jest dobrym pomysłem, z wyżej wymienionych powodów. Gdy wszystkie inne opcje nie pomogą, tylko wtedy powinieneś nawet rozważyć płacenie. Może właśnie zapomniałeś, że zrobiłeś kopie swoich plików. Lub, jeśli masz szczęście, ktoś mógłby opracować wolny Decryptor. Powinniśmy powiedzieć, że w niektórych przypadkach malware specjaliści są w stanie odszyfrowywania pliku szyfrowania złośliwego oprogramowania, co oznacza, że można uzyskać narzędzie odszyfrowywania za darmo. Należy o tym pamiętać przed zapłaceniem okupu nawet przecina swój umysł. Nie będziesz musiał stawić czoła możliwej utracie plików, jeśli komputer został ponownie zanieczyszczony lub rozbił się, jeśli zainwestowałeś część tej sumy w zakup kopii zapasowej z tymi pieniędzmi. Jeśli pliki zostały zapisane gdzieś, można go odzyskać po odinstalowaniu .Mosk extension ransomware wirusa. Jeśli chcesz zabezpieczyć urządzenie przed ransomware w przyszłości, zapoznaj się z tym, jak może zainfekować system. Co najmniej, Zatrzymaj otwieranie załączników e-mail losowo, zachować swoje programy na bieżąco, i trzymać się bezpiecznych źródeł pobierania.

Jak zakończyć .Mosk extension ransomware

Jeśli ransomware nadal pozostaje, oprogramowanie do usuwania złośliwego oprogramowania będzie zobowiązany do wypowiedzenia go. Aby ręcznie naprawić .Mosk extension ransomware nie jest prosty proces i może skończyć się szkody dla systemu przez przypadek. W celu uniknięcia powodując więcej szkód, Idź z automatyczną metodą, aka oprogramowanie do usuwania złośliwego oprogramowania. Program nie jest tylko w stanie pomóc radzić sobie z zagrożeniem, ale może powstrzymać przyszłe ransomware z coraz w. Znajdź program do usuwania złośliwego oprogramowania najlepiej pasuje do tego, czego potrzebujesz, zainstaluj go i Zeskanuj urządzenie, aby zidentyfikować zagrożenie. Narzędzie nie pomoże jednak odszyfrować dane. Jeśli system został dokładnie wyczyszczony, przejdź do odblokowania .Mosk extension ransomware plików z kopii zapasowej.

Offers

Pobierz narzędzie do usuwaniato scan for .Mosk extension ransomwareUse our recommended removal tool to scan for .Mosk extension ransomware. Trial version of provides detection of computer threats like .Mosk extension ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .Mosk extension ransomware w trybie awaryjnym z obsługą sieci.

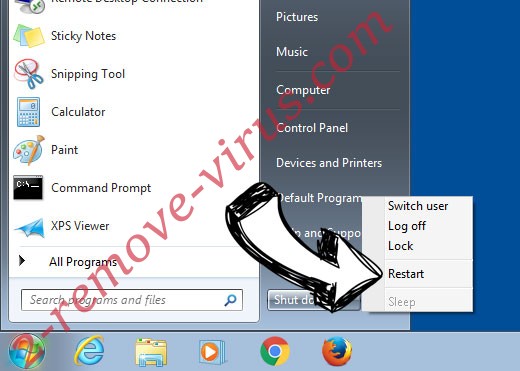

Usunąć .Mosk extension ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .Mosk extension ransomware

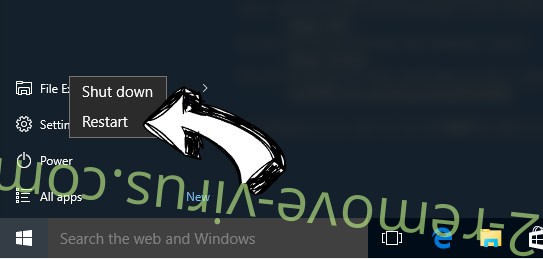

Usunąć .Mosk extension ransomware z Windows 8 i Windows 10

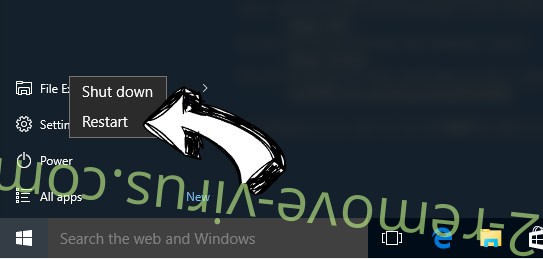

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

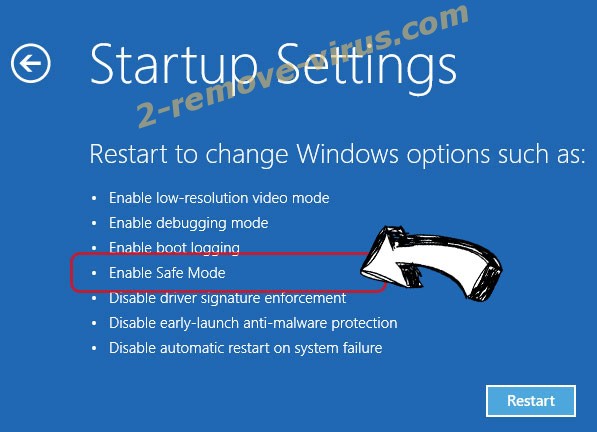

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .Mosk extension ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

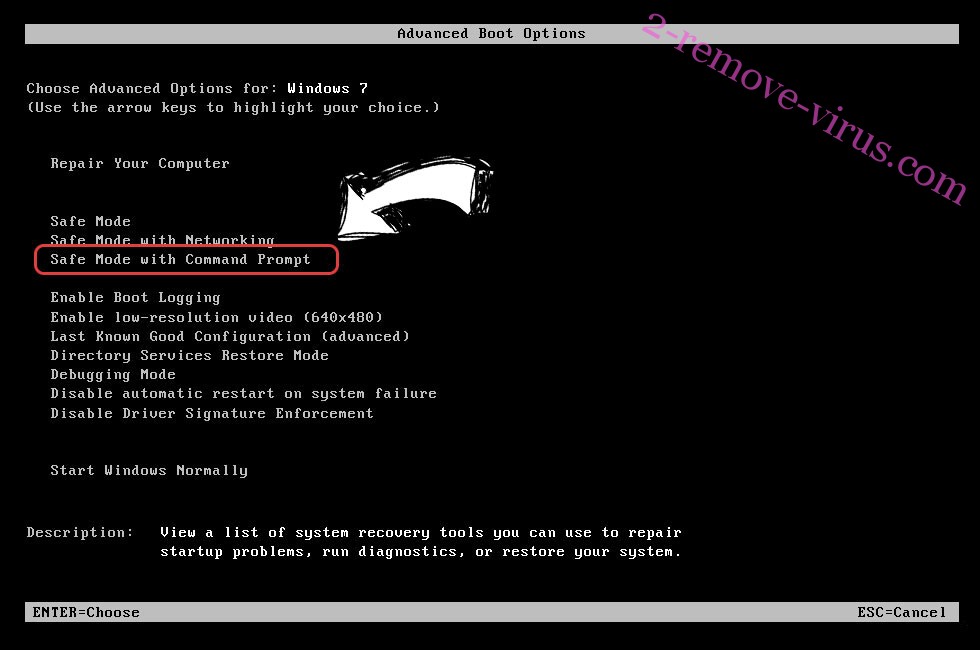

Usunąć .Mosk extension ransomware z Windows 7/Windows Vista/Windows XP

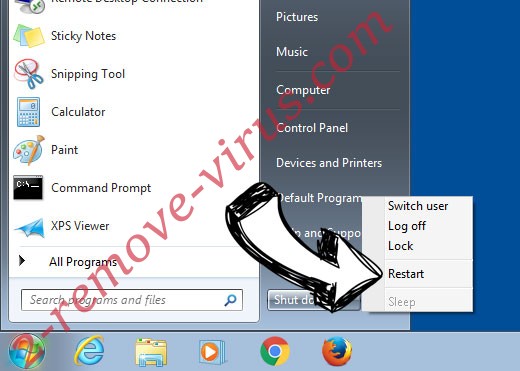

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

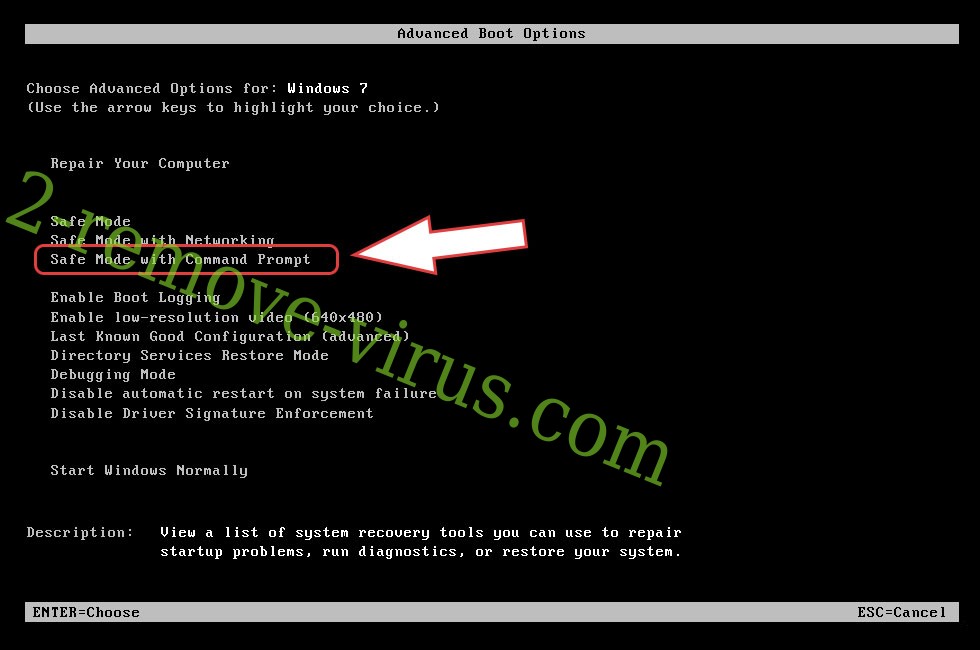

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

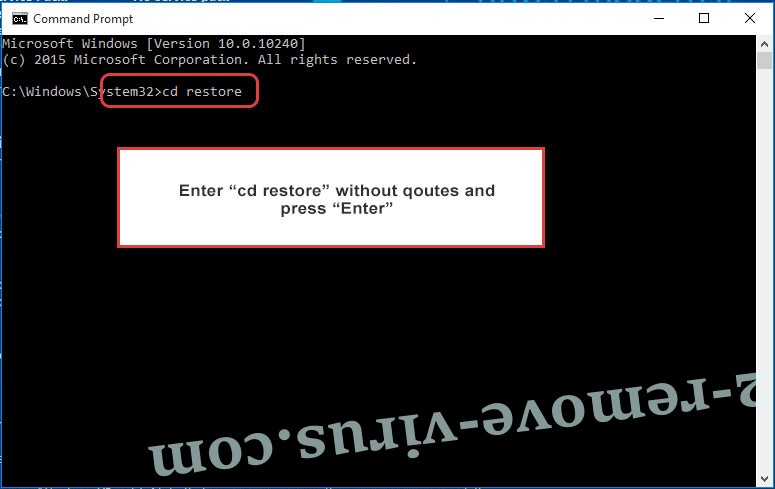

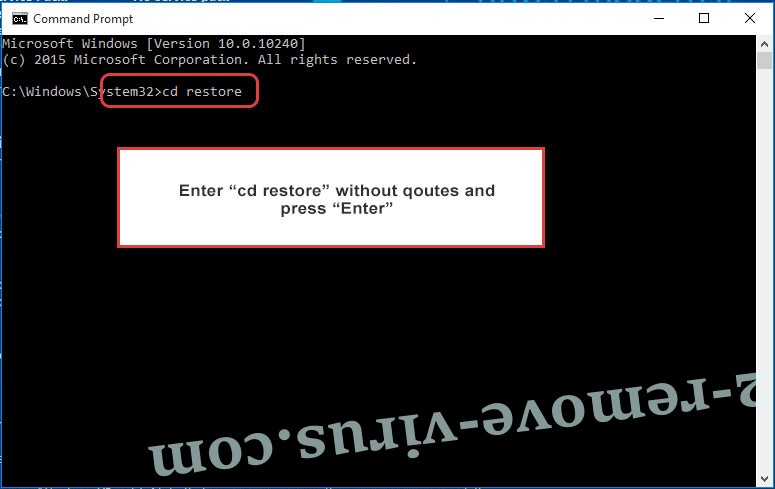

- Wpisz cd restore i naciśnij Enter.

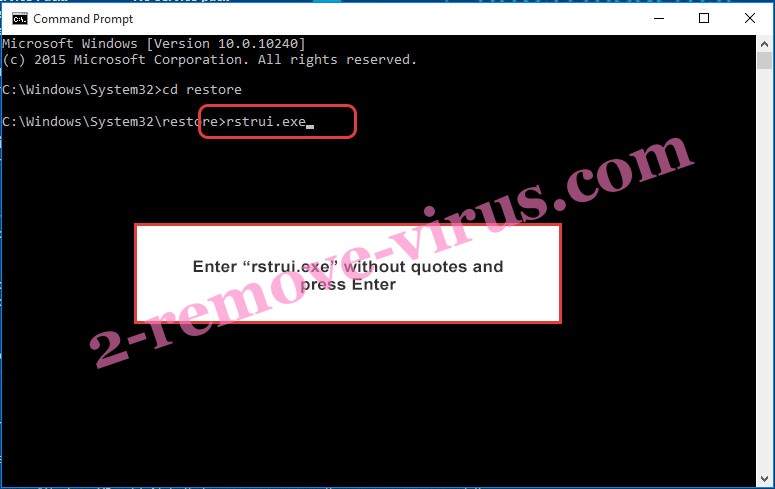

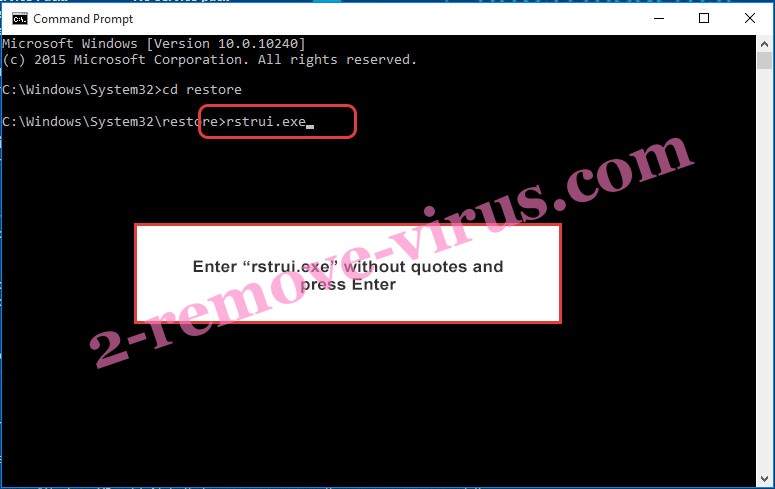

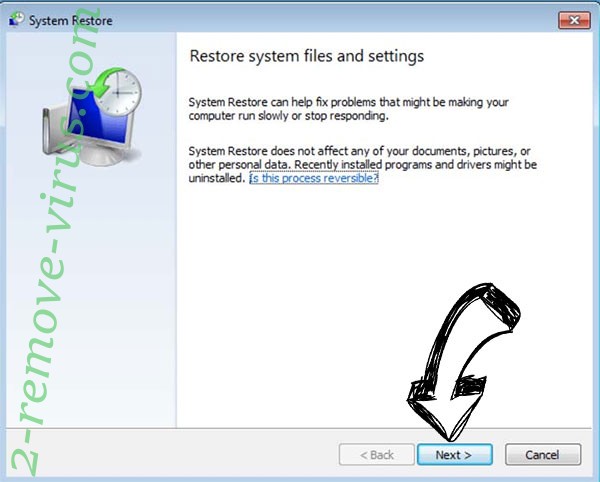

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

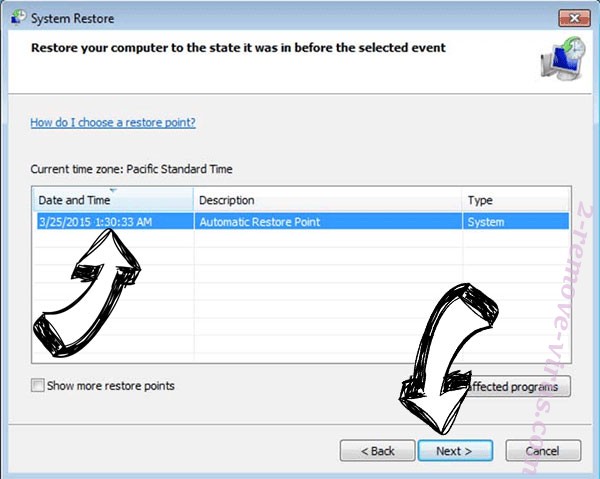

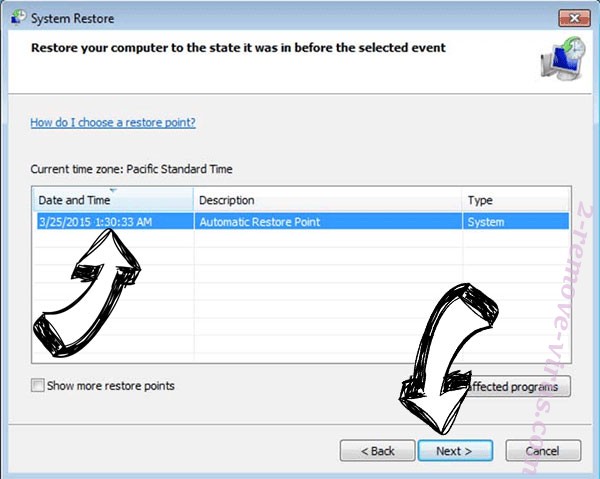

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

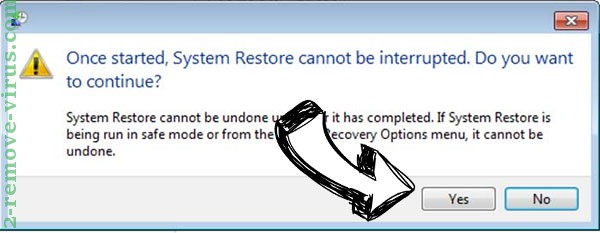

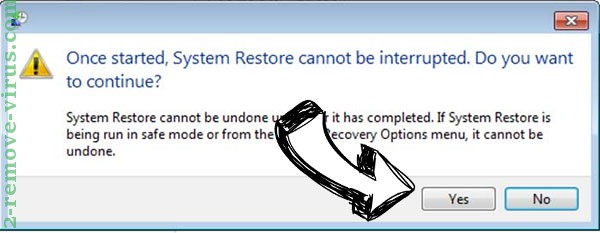

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .Mosk extension ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

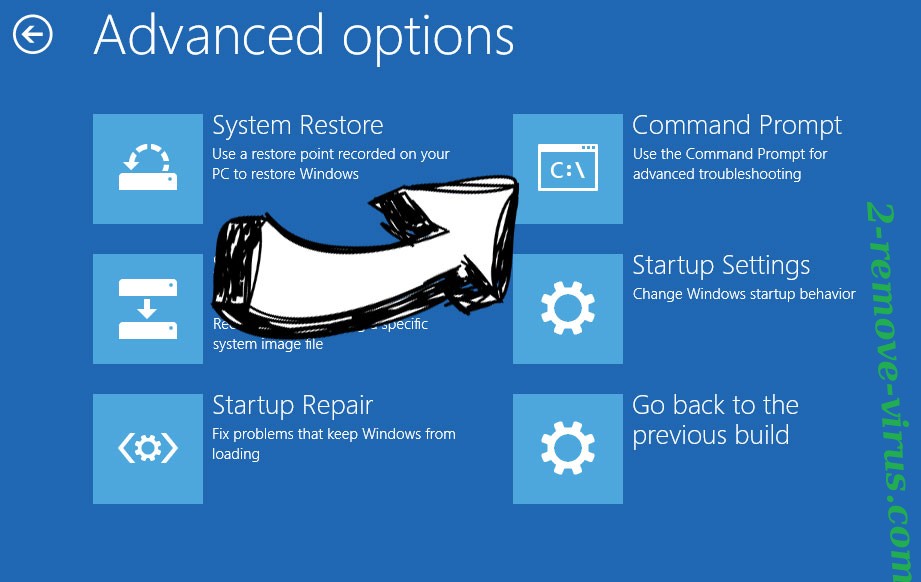

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.