Co można powiedzieć o tej infekcji

Ransomware znany jako [mr.crypteur@protonmail.com].WHY ransomware jest sklasyfikowany jako ciężka infekcja, ze względu na ilość szkód, które może spowodować. Ransomware nie jest czymś, na co każdy wpadł wcześniej, a jeśli właśnie go napotkałeś, dowiesz się, jak wiele szkód może wyrządzić z pierwszej ręki. Ransomware używa zaawansowanych algorytmów szyfrowania do kodowania plików, a gdy skończy się przeprowadzanie procesu, pliki zostaną zablokowane i nie będziesz mógł uzyskać do nich dostępu. Złośliwe oprogramowanie szyfrujące dane jest klasyfikowane jako bardzo niebezpieczna infekcja, ponieważ odszyfrowywanie danych nie zawsze jest możliwe.

Przestępcy dadzą Ci deszyfrator, ale jego zakup nie jest sugerowany. Istnieje wiele przypadków, w których płacenie okupu nie prowadzi do odszyfrowania plików. Dlaczego ludzie, którzy zaszyfrowali pliki na pierwszym miejscu, pomogą Ci je przywrócić, kiedy mogą po prostu wziąć pieniądze. Pieniądze te sfinansowałyby również przyszłe działania tych oszustów. Szacuje się już, że złośliwy program kodowania plików kosztuje miliony dolarów strat dla firm w 2017 roku, a to tylko szacunkowa kwota. Ludzie są również coraz bardziej przyciągane do całej branży, ponieważ ilość ludzi, którzy płacą okup zrobić ransomware bardzo opłacalne. Możesz skończyć w tego typu sytuacji ponownie, więc inwestowanie żądanych pieniędzy w tworzenie kopii zapasowych byłoby mądrzejsze, ponieważ utrata danych nie byłaby możliwa. Następnie można przejść do odzyskiwania danych po usunięciu [mr.crypteur@protonmail.com].WHY ransomware wirusa lub podobnych zagrożeń. Nie można również zapoznać się z metodami rozprzestrzeniania oprogramowania ransomware, a poniżej wyjaśnimy najczęstsze metody.

Jak uniknąć infekcji ransomware

Raczej podstawowe sposoby są używane do rozprzestrzeniania ransomware, takich jak spam e-mail i złośliwe pliki do pobrania. Wiele złośliwego oprogramowania do kodowania danych zależy od osób szybko otwierających załączniki wiadomości e-mail i nie trzeba używać bardziej skomplikowanych metod. Jednak niektóre złośliwe oprogramowanie do kodowania plików używają bardziej skomplikowanych metod. Cyber oszuści wystarczy dodać zainfekowany plik do wiadomości e-mail, napisać jakiś tekst, i fałszywie państwa, aby pochodzić z wiarygodnej firmy / organizacji. Te e-maile zwykle mówią o pieniądzach, ponieważ jest to drażliwy temat, a użytkownicy są bardziej skłonni do lekkomyślności podczas otwierania e-maili związanych z pieniędzmi. Jeśli oszuści używali nazwy firmy takiej jak Amazon, użytkownicy mogą otworzyć załącznik bez zastanowienia, jeśli oszuści po prostu powiedzą, że na koncie była podejrzana aktywność lub dokonano zakupu i dodany jest paragon. Kiedy masz do czynienia z wiadomościami e-mail, istnieją pewne oznaki, na które należy zwrócić uwagę, jeśli chcesz chronić swój komputer. Przede wszystkim sprawdź, czy znasz nadawcę przed otwarciem pliku dodanego do wiadomości e-mail, a jeśli go nie rozpoznajesz, zajrzyj do nich uważnie. Nie spiesz się, aby otworzyć załącznik tylko dlatego, że nadawca wydaje się ci znajomy, musisz najpierw dokładnie sprawdzić, czy adres e-mail pasuje do prawdziwego adresu e-mail nadawcy. Wiadomości e-mail również często zawierają błędy gramatyczne, które wydają się być dość łatwe do zauważenia. Sposób, w jaki jesteś witany, może być również wskazówką, e-mail prawdziwej firmy na tyle ważny, aby otworzyć, użyłby Twojego imienia i nazwiska w powitaniu, zamiast ogólnego klienta lub członka. Niezałatane luki w oprogramowaniu mogą być również używane przez oprogramowanie ransomware, aby dostać się do systemu. Luki te są zazwyczaj wykryte przez badaczy bezpieczeństwa, a gdy twórcy oprogramowania dowiadują się o nich, wydają poprawki, aby je naprawić, aby złośliwe strony nie mogły wykorzystać ich do rozpowszechniania złośliwego oprogramowania. Jednak, jak udowodniono powszechne ataki ransomware, nie każdy instaluje te aktualizacje. Zachęcamy do aktualizowania programów, gdy tylko będzie dostępna poprawka. Można również automatycznie zainstalować poprawki.

Co można zrobić z plikami

Twoje dane zostaną zaszyfrowane przez ransomware wkrótce po zainfekowaniu systemu. Nawet jeśli infekcja nie była widoczna od samego początku, stanie się dość oczywiste, że coś nie jest w porządku, gdy nie można uzyskać dostępu do plików. Sprawdź rozszerzenia dołączone do zaszyfrowanych plików, pomogą one zidentyfikować, które ransomware masz. W wielu przypadkach odszyfrowywanie plików może nie być możliwe, ponieważ algorytmy szyfrowania używane w szyfrowaniu mogą być bardzo trudne, jeśli nie niemożliwe do odszyfrowania. Nota okupu zostanie umieszczona na pulpicie lub w folderach, które mają zaszyfrowane pliki, co ostrzega, że twoje dane zostały zakodowane i co musisz zrobić dalej. Metoda, którą proponują, polega na zakupie ich programu odszyfrowywania. Jeśli kwota, którą musisz zapłacić, nie jest wyświetlana w nocie, zostaniesz poproszony o wysłanie im wiadomości e-mail w celu ustalenia ceny, może ona wynosić od kilkudziesięciu dolarów do ewentualnie kilkuset. Wspomnieliśmy o tym wcześniej, ale nie zalecamy poddania się wymaganiom. Zanim jeszcze pomyślisz o płaceniu, najpierw wypróbuj wszystkie inne opcje. Może po prostu nie pamiętam tworzenia kopii zapasowych. W niektórych przypadkach można znaleźć bezpłatne narzędzia do odszyfrowywania. Czasami badacze złośliwego oprogramowania są w stanie odszyfrować ransomware, co oznacza, że możesz otrzymać odszyfrowywacz za darmo. Rozważmy tę opcję i tylko wtedy, gdy masz pewność, że darmowe narzędzie odszyfrowywania nie jest opcją, jeśli nawet myślisz o płaceniu. Zakup kopii zapasowej za te pieniądze może być bardziej pomocny. Jeśli utworzono kopię zapasową przed infekcją miało miejsce, powinieneś być w stanie odzyskać je stamtąd po zakończeniu [mr.crypteur@protonmail.com].WHY ransomware wirusa. Teraz, gdy zdajesz sobie sprawę, jak wiele szkód może zrobić tego typu zagrożenie, jak najlepiej, aby go uniknąć. Upewnij się, że oprogramowanie jest aktualizowane za każdym razem, gdy aktualizacja stanie się dostępna, nie otwierasz losowych załączników wiadomości e-mail i pobierasz tylko rzeczy ze źródeł, o których wiesz, że są zgodne z prawem.

[mr.crypteur@protonmail.com].WHY ransomware Usuwania

Jeśli szkodliwy program kodowania danych jest nadal w urządzeniu, narzędzie do usuwania złośliwego oprogramowania powinno być stosowane do jego zakończenia. Jeśli spróbujesz [mr.crypteur@protonmail.com].WHY ransomware usunąć wirusa ręcznie, może skończyć się uszkodzenie urządzenia dalej, więc nie polecamy go. Korzystanie z narzędzia anty-malware jest lepszym wyborem. Narzędzie chroniące przed złośliwym oprogramowaniem jest tworzone w celu dbania o tego typu zagrożenia, w zależności od tego, które zostały wybrane, może nawet zapobiec infekcji. Znajdź i zainstaluj niezawodne narzędzie, przeskanuj urządzenie, aby znaleźć infekcję. Należy pamiętać, że narzędzie anty-malware tylko wyeliminować infekcję, nie pomoże w odzyskaniu plików. Jeśli ransomware całkowicie zniknął, przywróć dane z miejsca, w którym przechowujesz je, a jeśli ich nie masz, zacznij z nich korzystać.

Offers

Pobierz narzędzie do usuwaniato scan for [mr.crypteur@protonmail.com].WHY ransomwareUse our recommended removal tool to scan for [mr.crypteur@protonmail.com].WHY ransomware. Trial version of provides detection of computer threats like [mr.crypteur@protonmail.com].WHY ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć [mr.crypteur@protonmail.com].WHY ransomware w trybie awaryjnym z obsługą sieci.

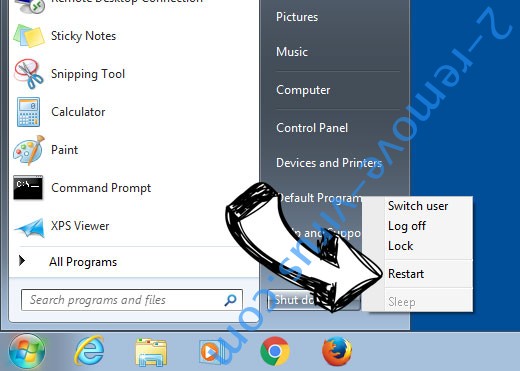

Usunąć [mr.crypteur@protonmail.com].WHY ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

![Remove [mr.crypteur@protonmail.com].WHY ransomware - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [mr.crypteur@protonmail.com].WHY ransomware - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/08/remove-ci-42-boot-options.jpg)

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć [mr.crypteur@protonmail.com].WHY ransomware

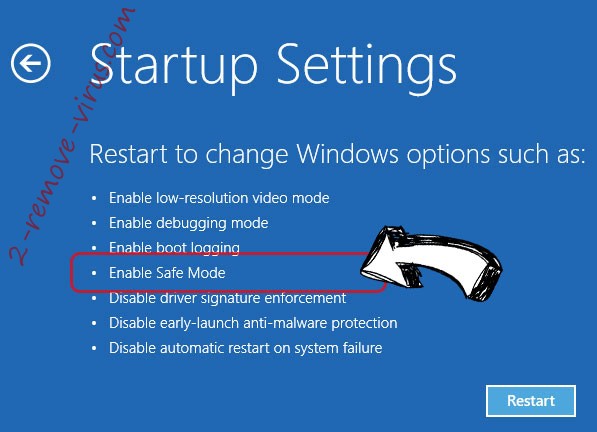

Usunąć [mr.crypteur@protonmail.com].WHY ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

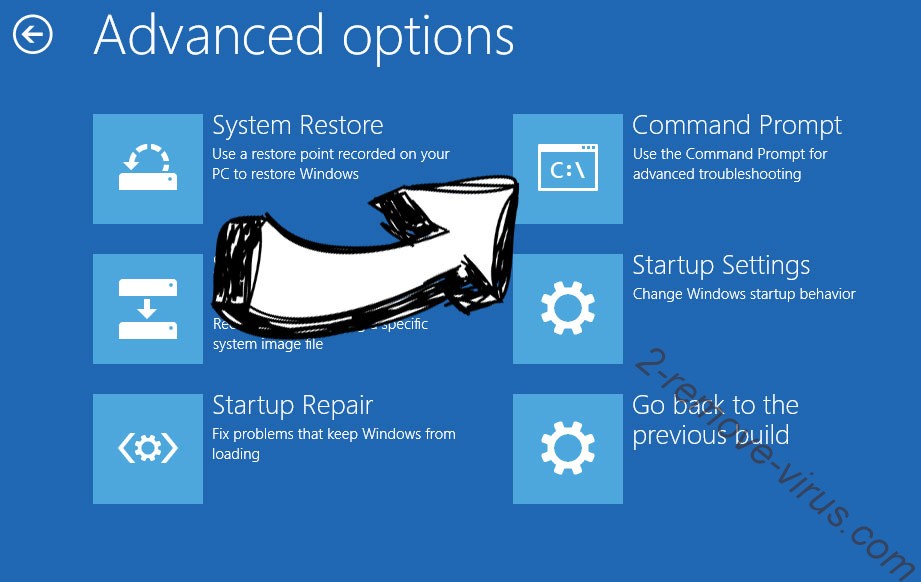

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć [mr.crypteur@protonmail.com].WHY ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

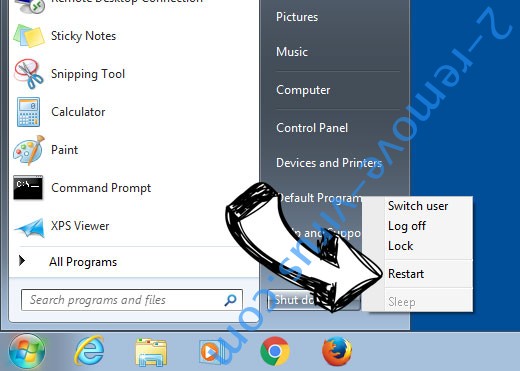

Usunąć [mr.crypteur@protonmail.com].WHY ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

- Wpisz cd restore i naciśnij Enter.

![Uninstall [mr.crypteur@protonmail.com].WHY ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [mr.crypteur@protonmail.com].WHY ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-42-command-prompt-restore.jpg)

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

![Delete [mr.crypteur@protonmail.com].WHY ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [mr.crypteur@protonmail.com].WHY ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-42-command-prompt-restore-init.jpg)

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

![[mr.crypteur@protonmail.com].WHY ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[mr.crypteur@protonmail.com].WHY ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-42-restore-point.jpg)

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

![[mr.crypteur@protonmail.com].WHY ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[mr.crypteur@protonmail.com].WHY ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-42-removal-restore-message.jpg)

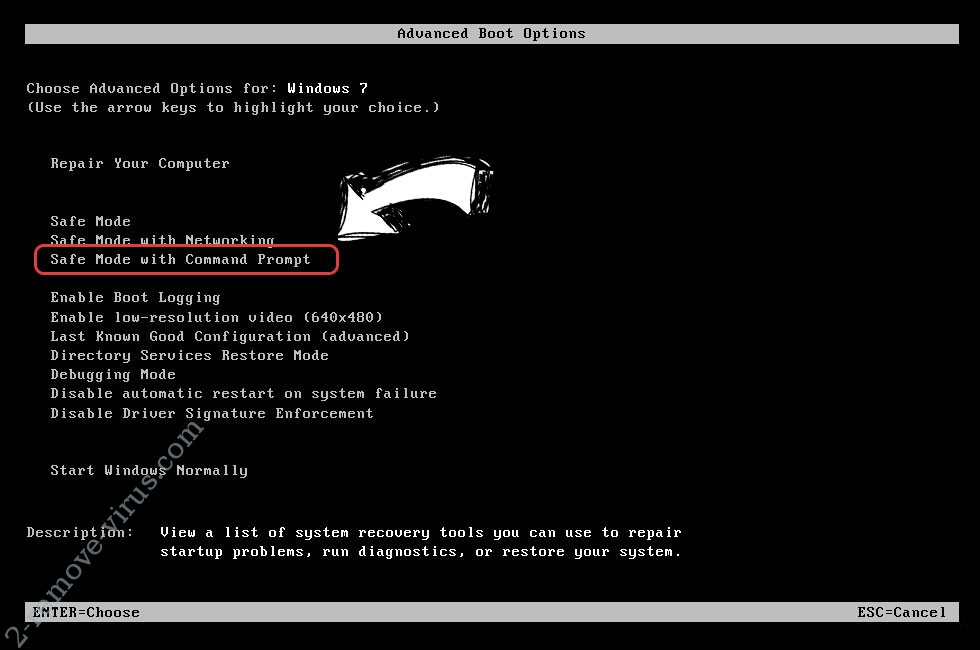

Usunąć [mr.crypteur@protonmail.com].WHY ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

![Uninstall [mr.crypteur@protonmail.com].WHY ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [mr.crypteur@protonmail.com].WHY ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-42-command-prompt-restore.jpg)

- Wpisz rstrui.exe i ponownie naciśnij Enter.

![Delete [mr.crypteur@protonmail.com].WHY ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [mr.crypteur@protonmail.com].WHY ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-42-command-prompt-restore-init.jpg)

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

![Get rid of [mr.crypteur@protonmail.com].WHY ransomware - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [mr.crypteur@protonmail.com].WHY ransomware - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-42-restore-init.jpg)

- Wybierz punkt przywracania przed zakażeniem.

![[mr.crypteur@protonmail.com].WHY ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[mr.crypteur@protonmail.com].WHY ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-42-restore-point.jpg)

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.

![[mr.crypteur@protonmail.com].WHY ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[mr.crypteur@protonmail.com].WHY ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-42-removal-restore-message.jpg)