Co można powiedzieć o tym zagrożeniu

NLAH ransomware ransomware to złośliwe oprogramowanie szyfrujące pliki, które może mieć poważne konsekwencje w odniesieniu do twoich plików. Złośliwe oprogramowanie szyfrujące pliki nie jest czymś, o czym każdy użytkownik słyszał, a jeśli właśnie go napotkałeś, szybko dowiesz się, jak wiele szkód może wyrządzić. Silne algorytmy szyfrowania mogą być używane do kodowania danych, dzięki czemu nie można uzyskać do nich dostępu. Ransomware jest uważany za takie niebezpieczne zanieczyszczenia, ponieważ odszyfrowywanie plików nie jest koniecznie możliwe we wszystkich przypadkach.

Przestępcy dadzą ci deszyfrator, ale spełnienie wymagań może nie być najlepszym rozwiązaniem. Po pierwsze, możesz po prostu marnować pieniądze za nic, ponieważ płatność nie zawsze prowadzi do odszyfrowywania plików. Zastanów się, co powstrzymuje przestępców przed zabraniem pieniędzy. Dodatkowo, że pieniądze pójdą do przyszłych danych szyfrowania szkodliwych programów i projektów złośliwego oprogramowania. Już przypuszcza się, że złośliwe oprogramowanie do kodowania danych wyrządziło firmom szkody warte 5 miliardów dolarów w 2017 roku i to jest tylko oszacowanie. Ludzie są również coraz bardziej przyciąga do branży, ponieważ ilość ludzi, którzy płacą okup uczynić szyfrowanie danych malware bardzo opłacalne. Rozważ zakup kopii zapasowej z tymi pieniędzmi, ponieważ możesz znaleźć się w sytuacji, w której ponownie napotkasz utratę danych. Następnie można przejść do odzyskiwania danych po odinstalowaniu NLAH ransomware lub powiązanych infekcji. Możesz znaleźć szczegółowe informacje na temat najczęstszych metod dystrybucji w poniższym akapicie, w przypadku, gdy nie jesteś pewien, w jaki sposób ransomware udało się zainfekować komputer.

Metody rozprzestrzeniania oprogramowania ransomware

Ransomware jest zwykle rozpowszechniane za pomocą metod, takich jak załączniki e-mail, szkodliwe pliki do pobrania i zestawy exploitów. Ponieważ wiele osób nie dopuściło się, w jaki sposób korzystają z poczty e-mail lub skąd pobierają, dystrybutorzy ransomware nie muszą wymyślać bardziej wyrafinowanych sposobów. Możliwe jest również, że bardziej wyrafinowana metoda została wykorzystana do infekcji, ponieważ niektóre programy do kodowania danych używają ich. Przestępcy nie muszą wkładać wiele wysiłku, wystarczy napisać prosty e-mail, na który mogą wpaść mniej ostrożni użytkownicy, dodać zainfekowany plik do wiadomości e-mail i wysłać go do setek osób, które mogą uwierzyć, że nadawca jest kimś wiarygodnym. Często można napotkać tematy dotyczące pieniędzy, ponieważ ludzie są bardziej skłonni do otwierania tego rodzaju wiadomości e-mail. Jeśli przestępcy używali nazwy firmy takiej jak Amazon, użytkownicy mogą otworzyć załącznik bez zastanowienia, jeśli oszuści po prostu twierdzą, że wątpliwa aktywność została zaobserwowana na koncie lub dokonano zakupu i dołączona jest paragon. Musisz zwrócić uwagę na pewne znaki, gdy masz do czynienia z e-maili, jeśli chcesz chronić komputer. Przede wszystkim, jeśli nie znasz nadawcy, sprawdź jego tożsamość przed otwarciem dołączonego pliku. A jeśli je znasz, sprawdź adres e-mail, aby upewnić się, że to naprawdę oni. Rażące błędy gramatyczne są również znakiem. Sposób, w jaki jesteś witany może być również wskazówką, uzasadniony e-mail firmy wystarczająco ważne, aby otworzyć będzie używać swojego imienia i nazwiska w powitanie, zamiast ogólnego klienta lub członka. Luki w zabezpieczeniach urządzenia Oprogramowanie podatne na ataki mogą być również używane do zainfekowania. Program ma słabe punkty, które mogą być używane do zainfekowania urządzenia, ale są one regularnie załatane przez dostawców. Jak udowodnił WannaCry, jednak nie każdy jest tak szybki, aby zaktualizować swoje oprogramowanie. Sytuacje, w których złośliwe oprogramowanie używa słabych punktów, aby wprowadzić, jest tak ważne, aby regularnie aktualizować programy. Poprawki można ustawić tak, aby były instalowane automatycznie, jeśli nie chcesz za każdym razem się nimi przejmować.

Co możesz zrobić ze swoimi danymi

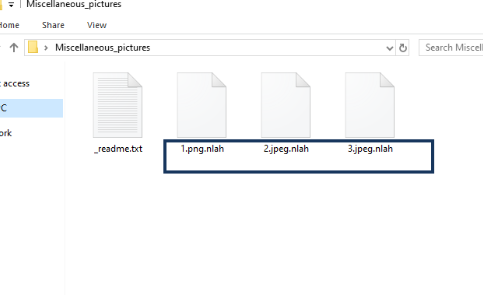

Złośliwe oprogramowanie do kodowania plików skanuje w poszukiwaniu niektórych typów plików po dodaniu się do urządzenia i zostanie zaszyfrowane, gdy tylko się ujmują. Jeśli początkowo nie zauważyłeś, że coś się dzieje, z pewnością wiesz, że coś się dzieje, gdy twoje pliki są zablokowane. Wszystkie pliki, których dotyczy problem, będą miały dziwne rozszerzenie pliku, które często pomaga ludziom zidentyfikować, z którym programem kodowania danych mają do czynienia. Silne algorytmy szyfrowania mogły zostać użyte do zaszyfrowania danych, co może oznaczać, że danych nie można odzyskać. Po zakończeniu procesu szyfrowania zobaczysz powiadomienie o okupie, które powinno do pewnego stopnia wyjaśnić, co się wydarzyło i jak należy postępować. Deszyfrator zostanie ci zaproponowany, za cenę oczywiście, a hakerzy będą twierdzić, że użycie innego sposobu przywracania plików może im zaszkodzić. Notatka powinna określać cenę deszyfratora, ale jeśli tak nie jest, będziesz musiał wysłać e-mail do cyberszustów za pośrednictwem dostarczonego adresu. Zakup deszyfratora nie jest sugerowaną opcją, z powodów, które już określiliśmy. Zanim jeszcze rozważa zapłatę, najpierw przyjrzyj się wszystkim innym opcjom. Być może po prostu zapomniałeś, że masz kopię zapasową plików. Możliwe jest również, że opracowano darmowe oprogramowanie deszyfrującego. Deszyfratory mogą być dostępne za darmo, jeśli ransomware zainfekował wiele urządzeń i badaczy złośliwego oprogramowania byli w stanie go złamać. Weź tę opcję pod uwagę i tylko wtedy, gdy masz pewność, że nie ma darmowego narzędzia do deszyfrowania, jeśli nawet myślisz o spełnieniu wymagań. Byłoby mądrzejszym pomysłem na zakup kopii zapasowej z niektórymi z tych pieniędzy. A jeśli kopia zapasowa jest dostępna, odzyskiwanie danych powinno być przeprowadzone po usunięciu NLAH ransomware wirusa, jeśli nadal zamieszkuje twój system. Jeśli zapoznasz się z szyfrowaniem plików złośliwy program jest rozpowszechniany, powinieneś być w stanie zabezpieczyć swoje urządzenie przed ransomware. Trzymaj się bezpiecznych źródeł pobierania, uważaj na otwarte załączniki wiadomości e-mail i aktualizuj swoje programy.

NLAH ransomware Usuwania

Użyj programu do usuwania złośliwego oprogramowania, aby uzyskać kodowanie danych złośliwy program z komputera, jeśli nadal pozostaje. Podczas próby ręcznego naprawienia NLAH ransomware wirusa może przynieść dodatkowe szkody, jeśli nie są ostrożni lub doświadczeni, jeśli chodzi o komputery. Aby zapobiec powodowaniu większych szkód, przejdź z automatyczną metodą, aka narzędzie anty-malware. Może również pomóc zatrzymać tego rodzaju zagrożenia w przyszłości, oprócz pomaga pozbyć się tego. Wybierz i zainstaluj odpowiednie narzędzie, przeskanuj urządzenie, aby znaleźć infekcję. Jednak program nie będzie w stanie odszyfrować danych, więc nie oczekuj, że pliki zostaną odszyfrowane po zejściu zagrożenia. Gdy komputer jest czysty, powinieneś być w stanie powrócić do normalnego użytkowania komputera.

Offers

Pobierz narzędzie do usuwaniato scan for NLAH ransomwareUse our recommended removal tool to scan for NLAH ransomware. Trial version of provides detection of computer threats like NLAH ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć NLAH ransomware w trybie awaryjnym z obsługą sieci.

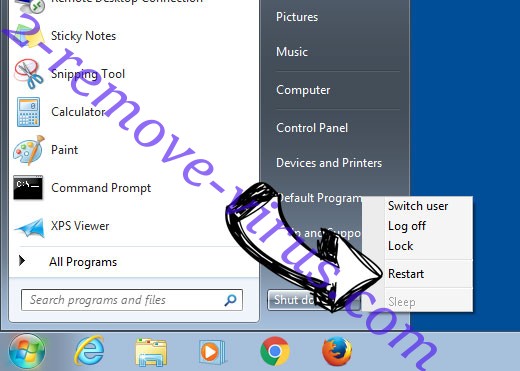

Usunąć NLAH ransomware z Windows 7/Windows Vista/Windows XP

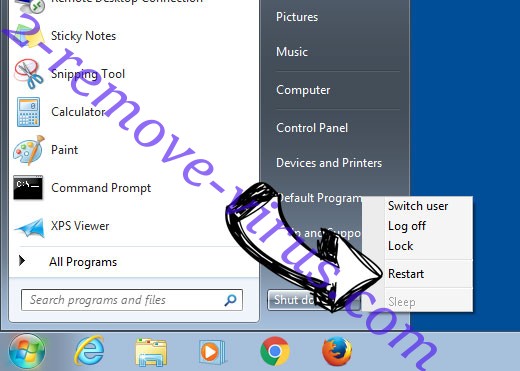

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

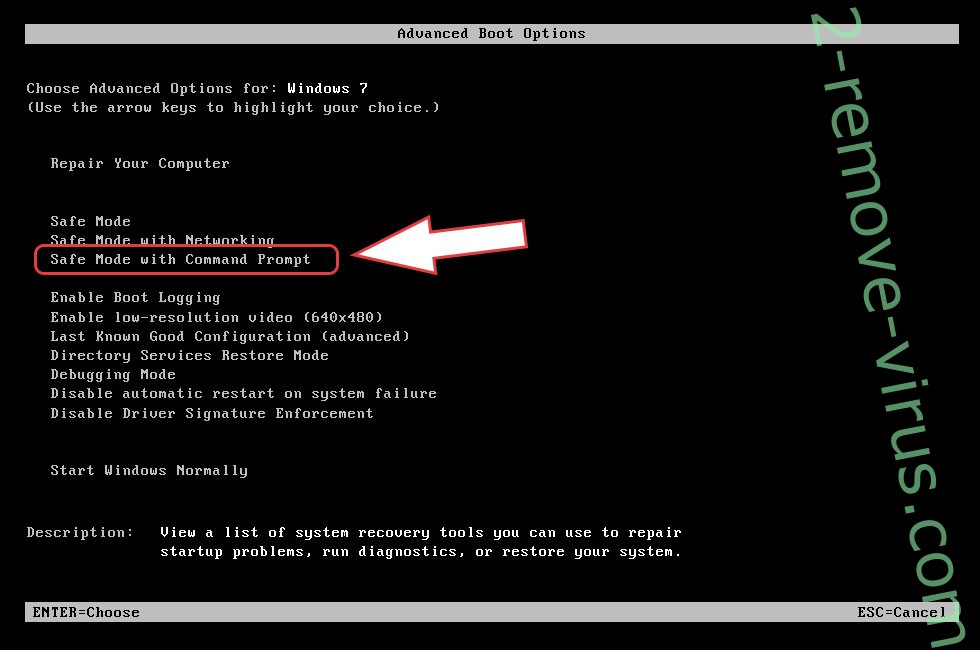

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć NLAH ransomware

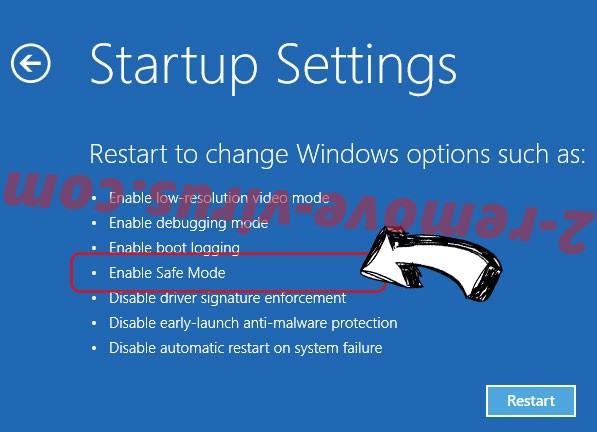

Usunąć NLAH ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć NLAH ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

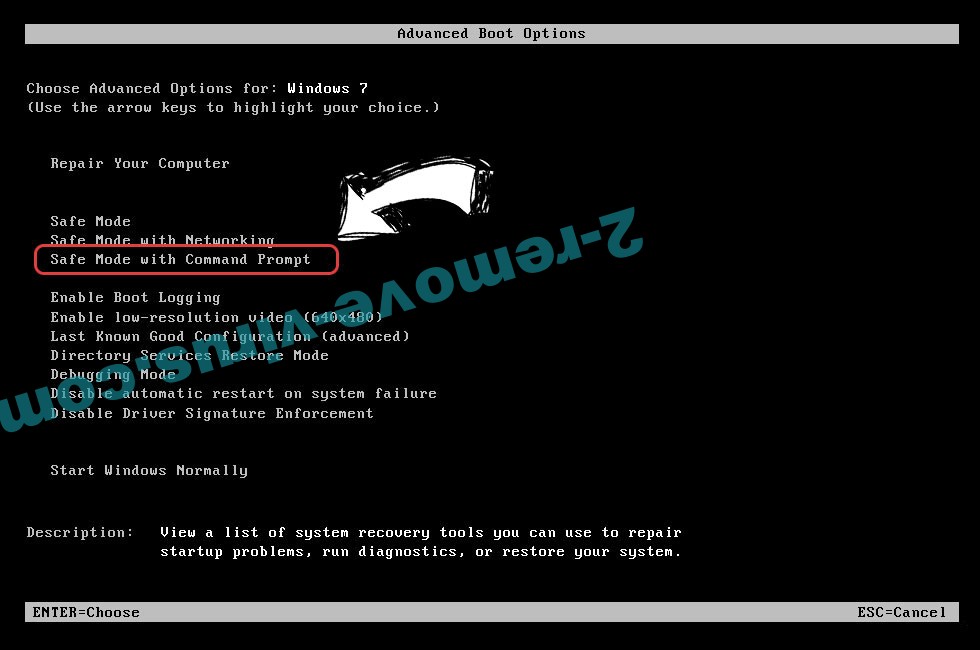

Usunąć NLAH ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

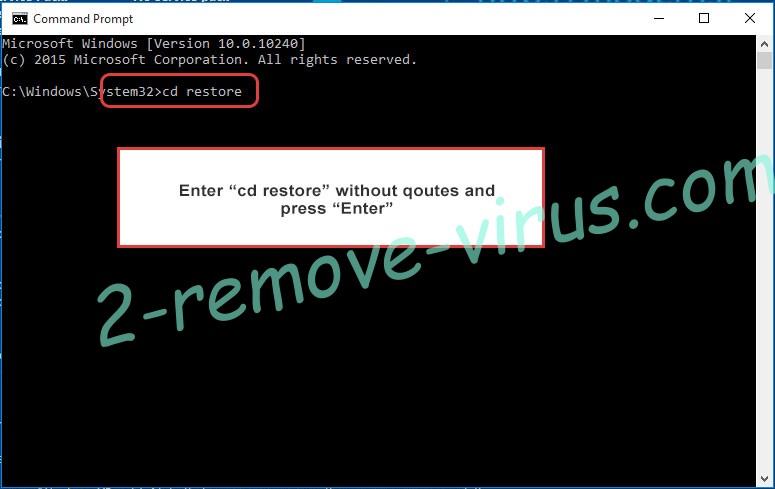

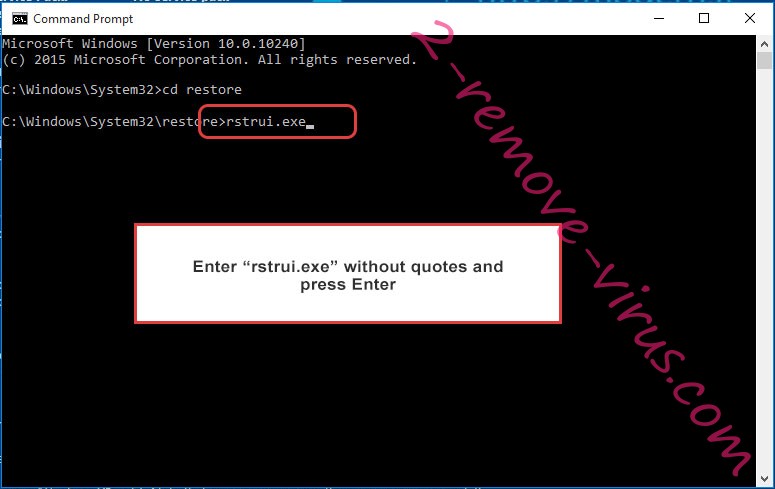

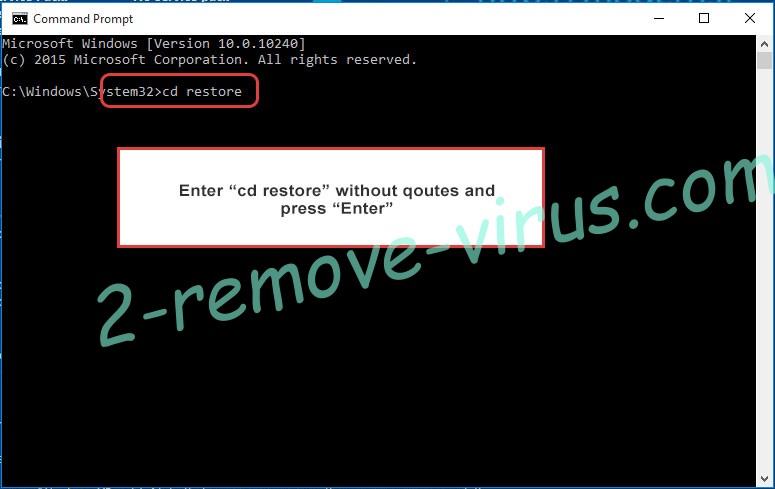

- Wpisz cd restore i naciśnij Enter.

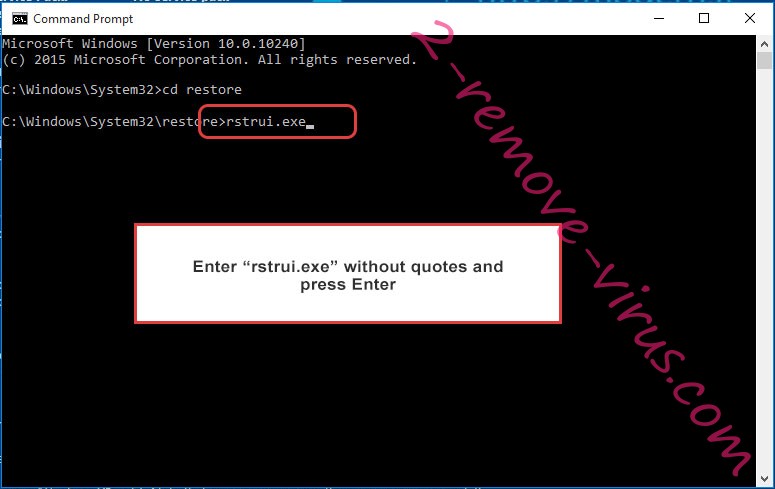

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

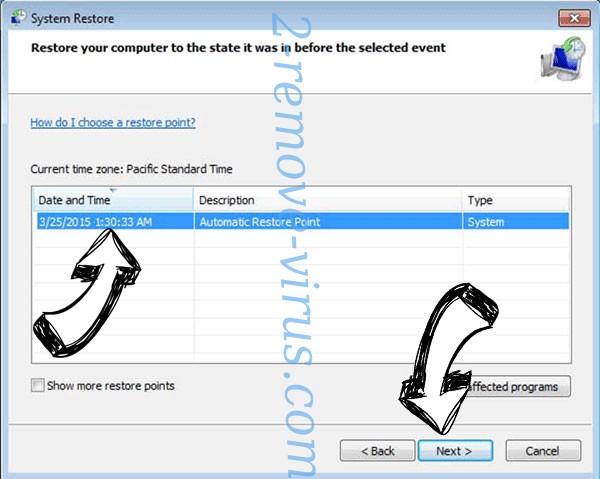

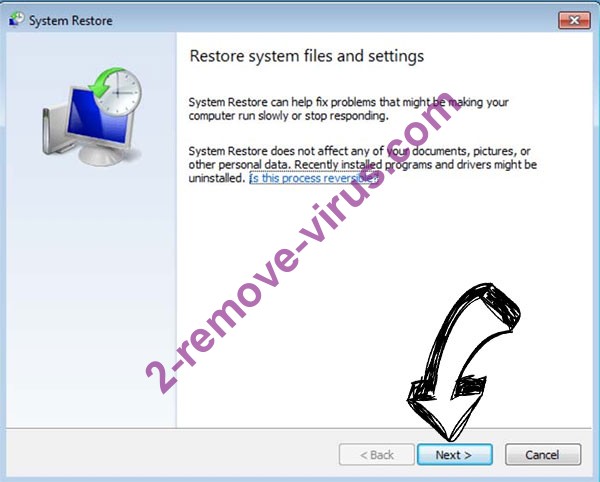

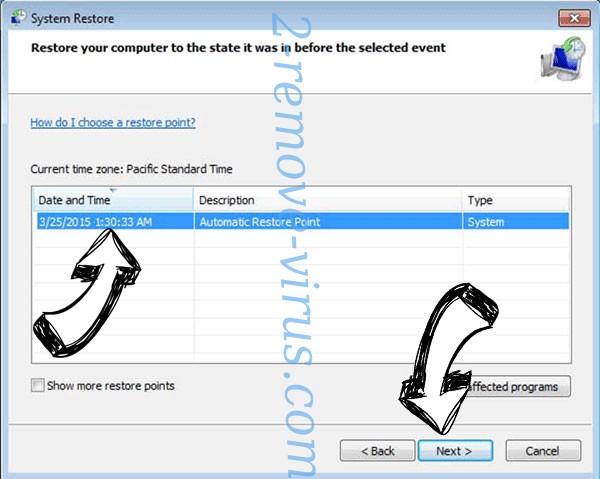

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

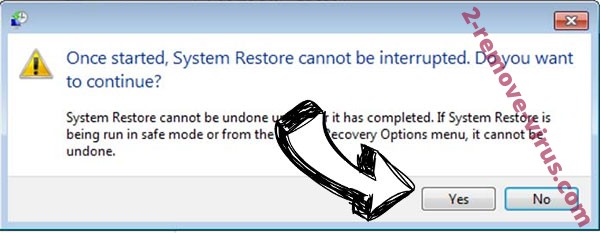

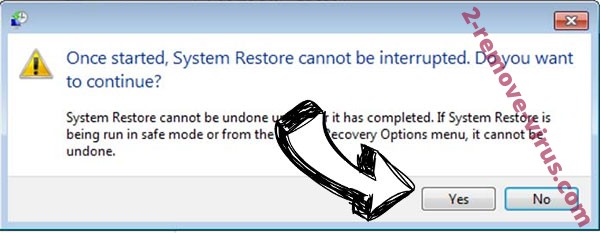

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć NLAH ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

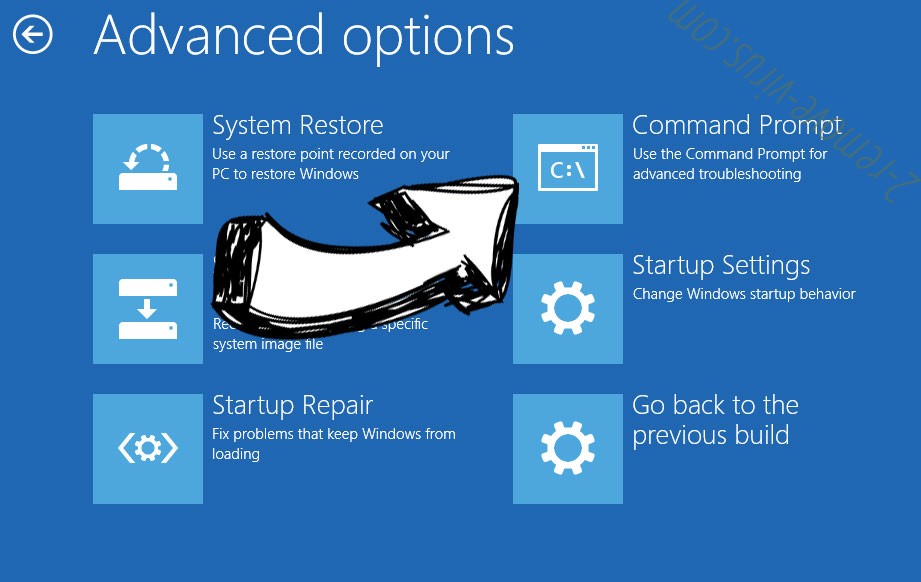

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.