O [ponce.lorena@aol.com] ransomware wirus

Ransomware, znany jako [ponce.lorena@aol.com] ransomware jest klasyfikowany jako bardzo szkodliwe infekcja komputera, ze względu na ilość uszkodzeń może spowodować. Jeśli ransomware było nieznane do tej pory, możesz być niespodzianka. Kiedy pliki są szyfrowane za pomocą zaawansowanego algorytmu szyfrującego, nie można ich otworzyć, gdy są one zablokowane. Ransomware jest uważana za jedną z najbardziej niebezpiecznych infekcji, z którymi można się spotkać, bo odszyfrować plik nie jest możliwe w każdym przypadku.

Zostaniesz również kupić program odszyfrować za pewną sumę pieniędzy, ale istnieje kilka powodów, dlaczego ta opcja nie zaproponowali. Po pierwsze, płaci nie gwarantuje deszyfrowania danych. Co przeszkadza oszuści z po prostu wziąć swoje pieniądze, nie dając narzędzie do odszyfrowania. Ponadto, płacąc Państwu finansowanie projektów (ponad szyfrowania danych, złośliwe oprogramowanie i złośliwego oprogramowania) tych cyberprzestępców. Naprawdę chcesz wspierać rodzaj działalności przestępczej. Kiedy ludzie płacą, plik szyfrowanie złośliwego oprogramowania staje się coraz bardziej opłacalne, stymulując bardziej szkodliwego dla jego uczestników. Sytuacji, kiedy możesz stracić swoje dane bardzo typowe, tak, że może być rozsądniej zainwestować pieniądze w kopii zapasowej. Następnie można przywrócić pliki z kopii zapasowej po skasowaniu [ponce.lorena@aol.com] ransomware lub związanych z nim zagrożeń. Jeśli nie spotkałem szkodnika, zanim, to jest również możliwe, nie wiem jak jej się udało dostać się do komputera, więc należy uważnie przeczytać poniższy akapit.

Sposoby rozprzestrzeniania się szkodnika

Najczęściej ransomware sposoby dystrybucji poprzez spam e-mail, exploitów i złośliwe pliki do pobrania. To, jak zwykle, nie trzeba wymyślać bardziej skomplikowane techniki, tak jak wielu ludzi nie ostrożny, gdy korzystają z poczty e-mail i pobieranie plików. Istnieje pewne prawdopodobieństwo, że był bardziej wyrafinowany sposób, który jest używany do zakażenia, ponieważ niektóre ransomware używają ich. Cyber-oszustów po prostu trzeba użyć znać nazwę firmy, pisać przekonywujący list, dodać zainfekowanych stron-plik do wiadomości e-mail i wysłać go do potencjalnych ofiar. Często e-maile mówiąc już o pieniądzach, które użytkownicy zazwyczaj brać na poważnie. Często oszuści прикидываются od Amazon, za pomocą e-maile z informacją o tym, że nie nietypowej aktywności na koncie lub dokonali zakupu. Kiedy masz do czynienia z e-mail, istnieją pewne objawy, aby zwrócić uwagę, jeśli chcesz zabezpieczyć swój system. Ważne, że można sprawdzić nadawcę, aby zobaczyć, jak są ci znane, a jeśli są one niezawodne. Jeśli nadawca znajdzie się ktoś, kogo znasz, nie spiesz się, aby otworzyć plik, należy najpierw ostrożnie sprawdzić adres e-mail. Rażące błędy gramatyczne-to też znak. Jeszcze jeden dość oczywisty znak twoja nazwa nie jest używana w pozdrowieniu, jeśli legalna firma/nadawców w wiadomości e-mail, oni na pewno wiedzą, nazwę i użyj go zamiast uniwersalnej powitanie, zwracając się do ciebie jako klienta lub uczestnika. Niektóre szkodliwe programy mogą korzystać z luk w komputerach, aby wprowadzić. Oprogramowanie pochodzi z kilka słabych punktów, które mogą być wykorzystane do szkodliwych programów, aby dostać się do komputera, ale patch dostawców je, jak tylko zostaną one wykryte. Niestety, jak wykazały WannaCry ransomware, nie każdy instaluje te poprawki, dla jednej lub innego powodu. Sytuacje, kiedy złośliwe oprogramowanie wykorzystuje słabe punkty, aby dostać się w to Właśnie dlatego ważne jest, aby zaktualizować oprogramowanie często. Łaty można automatycznie ustawić, jeśli znajdziesz te powiadomienia są irytujące.

Jak ona się zachowuje

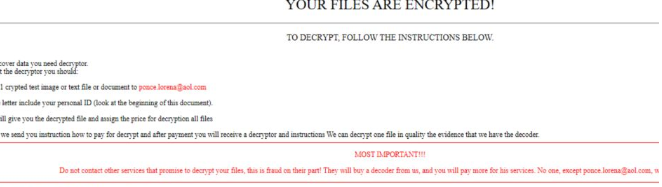

Ransomware tylko określone pliki, i gdy są one kodowane niemal natychmiast. Twoje pliki nie będą dostępne, tak, że nawet jeśli nie zauważasz procesu szyfrowania, będziesz wiedział, że coś jest nie tak w końcu. Sprawdź swoje pliki kuriozalnego rozszerzeń, które zostały dodane, oni pomogą zidentyfikować szkodnika. Zaawansowane algorytmy szyfrowania może być używany do szyfrowania danych, i jest możliwe, że mogą one stale są szyfrowane. W notatce, hakerzy wyjaśnić, co się stało z twoimi plikami i zaproponuje sposoby ich odszyfrowania. Będą one oferują narzędzia do odszyfrowania, który będzie kosztować. W notatce powinny wyraźnie pokazywać cenę dla декриптора, ale jeśli nie, to daje szansę, aby zwrócić się do hakerów, aby ustalić cenę. Jak mówiliśmy wyżej, nie oferujemy zgodności. Jeśli nie chcesz zapłacić, to powinno być ostatecznością. Może być, że gdzieś przechowywać swoje pliki, ale po prostu zapomniałem. Lub, jeśli szczęście będzie po twojej stronie, bezpłatny расшифровщик może być zwolniony. Specjaliści ds. bezpieczeństwa w niektórych przypadkach może zwolnić расшифровщиков za darmo, jeśli są w stanie złamać szyfrowanie danych złośliwego oprogramowania. Wziąć tę opcję pod uwagę, i tylko wtedy, gdy jesteś pewien, że nie darmowe narzędzie do odszyfrowania, należy nawet myśleć o spełnieniu wymagań. Mądrzejszy inwestycji zostanie kopia zapasowa. Jeśli kopia zapasowa została wykonana, zanim infekcja minęła, można odzyskać dane po usunięciu wirusa [ponce.lorena@aol.com] ransomware. Teraz, gdy wiesz, ile szkód ten rodzaj infekcji może robić, robić wszystko, aby tego uniknąć. Trzymać z legalnych źródeł pobierz, zachowaj ostrożność podczas pracy z plikami dodane do wiadomości e-mail i upewnij się, że trzymasz swoje oprogramowanie na bieżąco przez cały czas.

Usuwanie [ponce.lorena@aol.com] ransomware

Zaimplementować narzędzie do usuwania złośliwego oprogramowania, aby uzyskać kodowanie pliku złośliwego oprogramowania z systemu, jeśli jest jeszcze w systemie. To może być bardzo trudne do usunięcia wirusa ręcznie [ponce.lorena@aol.com] ransomware, ponieważ można przypadkowo uszkodzić twój system. Zamierzam się z automatycznym rozwiązaniem będzie znacznie lepszym wyborem. Program do usuwania wirusów, aby dbać o tych zakażeń, w zależności od tego, który wybierzesz, może nawet zatrzymać infekcję od wystąpienia szkody. Wybrać właściwą program, i po instalacji, skanowania urządzenia na zakażenia. Jednak narzędzie nie jest w stanie odszyfrować pliki, dlatego nie zdziw się, że pliki pozostają zaszyfrowane. Gdy twój system jest czysty, regularnie rozpocząć tworzenie kopii zapasowych swoich danych.

Offers

Pobierz narzędzie do usuwaniato scan for [ponce.lorena@aol.com] ransomwareUse our recommended removal tool to scan for [ponce.lorena@aol.com] ransomware. Trial version of provides detection of computer threats like [ponce.lorena@aol.com] ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć [ponce.lorena@aol.com] ransomware w trybie awaryjnym z obsługą sieci.

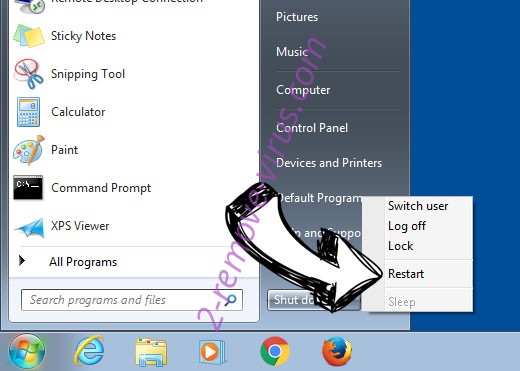

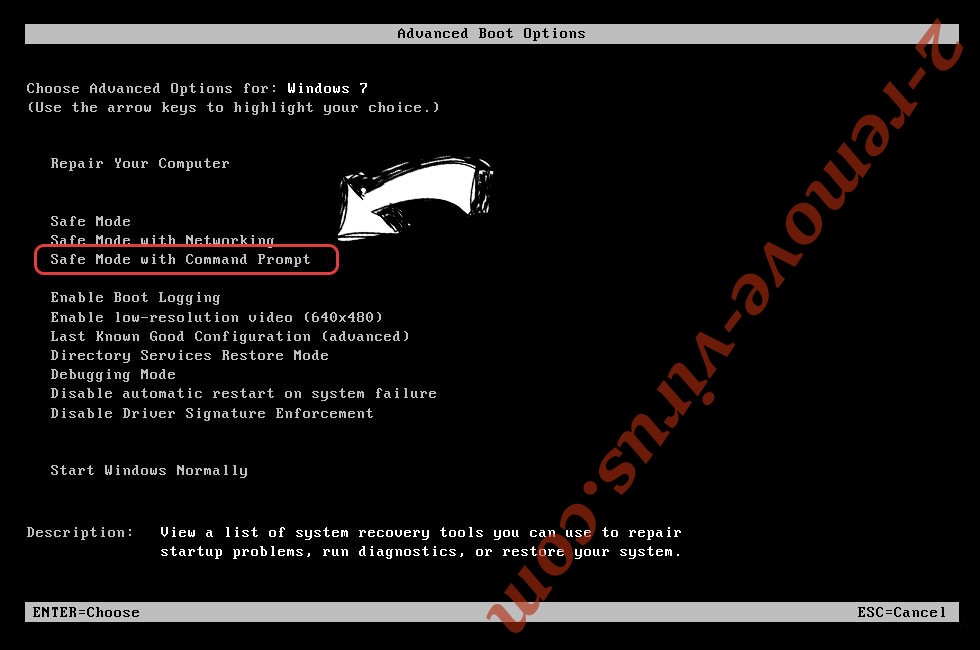

Usunąć [ponce.lorena@aol.com] ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

![Remove [ponce.lorena@aol.com] ransomware - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [ponce.lorena@aol.com] ransomware - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/12/remove-ci-353-boot-options.jpg)

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć [ponce.lorena@aol.com] ransomware

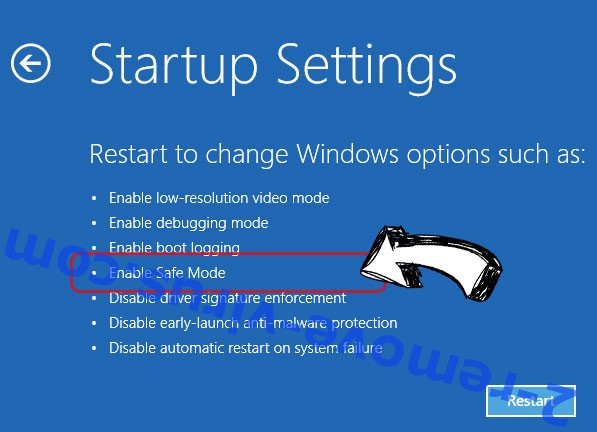

Usunąć [ponce.lorena@aol.com] ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć [ponce.lorena@aol.com] ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć [ponce.lorena@aol.com] ransomware z Windows 7/Windows Vista/Windows XP

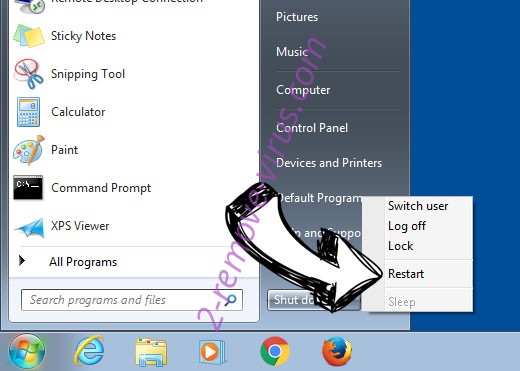

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

- Wpisz cd restore i naciśnij Enter.

![Uninstall [ponce.lorena@aol.com] ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [ponce.lorena@aol.com] ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/12/uninstall-ci-353-command-prompt-restore.jpg)

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

![Delete [ponce.lorena@aol.com] ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [ponce.lorena@aol.com] ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/12/delete-ci-353-command-prompt-restore-init.jpg)

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

![[ponce.lorena@aol.com] ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[ponce.lorena@aol.com] ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/12/virus-ci-353-restore-point.jpg)

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

![[ponce.lorena@aol.com] ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[ponce.lorena@aol.com] ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/12/ci-353-removal-restore-message.jpg)

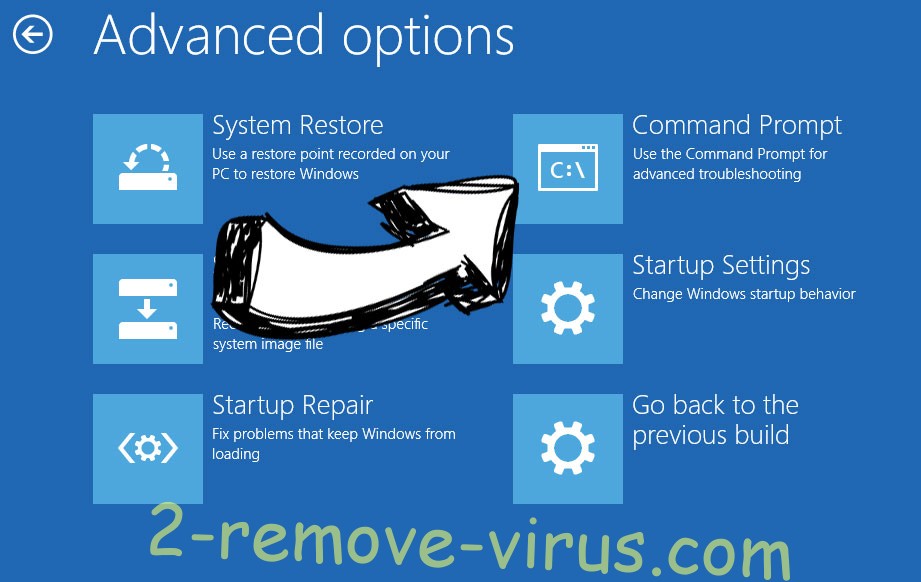

Usunąć [ponce.lorena@aol.com] ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

![Uninstall [ponce.lorena@aol.com] ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [ponce.lorena@aol.com] ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/12/uninstall-ci-353-command-prompt-restore.jpg)

- Wpisz rstrui.exe i ponownie naciśnij Enter.

![Delete [ponce.lorena@aol.com] ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [ponce.lorena@aol.com] ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/12/delete-ci-353-command-prompt-restore-init.jpg)

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

![Get rid of [ponce.lorena@aol.com] ransomware - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [ponce.lorena@aol.com] ransomware - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/12/ci-353-restore-init.jpg)

- Wybierz punkt przywracania przed zakażeniem.

![[ponce.lorena@aol.com] ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[ponce.lorena@aol.com] ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/12/virus-ci-353-restore-point.jpg)

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.

![[ponce.lorena@aol.com] ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[ponce.lorena@aol.com] ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/12/ci-353-removal-restore-message.jpg)