Co można powiedzieć o tej infekcji

Ransomware znany jako Prometey Ransomware jest sklasyfikowany jako ciężka infekcja, ze względu na ilość szkód, jakie może wyrządzić systemowi. Jest możliwe, że nigdy wcześniej nie natknąłeś się na ransomware, w takim przypadku możesz być w ogromnym szoku. Ransomware ma tendencję do używania silnych algorytmów szyfrowania dla procesu szyfrowania, co uniemożliwia dostęp do nich dłużej. Ponieważ ofiary ransomware stoją w obliczu trwałej utraty plików, jest klasyfikowany jako bardzo niebezpieczna infekcja. Masz możliwość zapłaty okupu, ale wielu badaczy złośliwego oprogramowania nie zasugeruje tej opcji.

Poddanie się wymaganiom nie prowadzi automatycznie do odszyfrowanych danych, więc spodziewaj się, że możesz po prostu wydawać pieniądze na nic. Zastanów się, co jest po to, aby powstrzymać cyberprzestępców przed zabraniem pieniędzy. Dodatkowo, że pieniądze okupu będzie finansować przyszłe dane kodowania złośliwego oprogramowania lub innego złośliwego oprogramowania. Ransomware już kosztuje fortunę dla firm, czy naprawdę chcesz to wspierać. Im więcej ludzi daje im pieniądze, tym bardziej dochodowe oprogramowanie do kodowania plików dostaje, a to przyciąga coraz więcej ludzi do branży. Być może zostaniesz wprowadzony do tego typu sytuacji ponownie w przyszłości, więc zainwestowanie żądanych pieniędzy w tworzenie kopii zapasowych byłoby mądrzejsze, ponieważ utrata danych nie byłaby możliwa. Następnie można po prostu wyeliminować Prometey Ransomware i odzyskać dane z miejsca, w którym je przetrzymujesz. Jeśli wcześniej nie napotkałeś oprogramowania ransomware, możesz nie wiedzieć, jak udało mu się dostać do systemu, dlatego musisz uważnie przeczytać poniższy akapit.

Metody rozprzestrzeniania oprogramowania ransomware

Zazwyczaj możesz natknąć się na dane szyfrujące złośliwe oprogramowanie dołączone do wiadomości e-mail lub na wątpliwej stronie pobierania. Sporo ransomware zależy od niedbalstwa użytkownika podczas otwierania załączników e-mail i nie trzeba używać bardziej skomplikowanych sposobów. Niemniej jednak niektóre dane szyfrujące złośliwe oprogramowanie mogą być rozpowszechniane przy użyciu bardziej zaawansowanych metod, które wymagają więcej wysiłku. Wszyscy oszuści muszą zrobić, to dodać zainfekowany plik do wiadomości e-mail, napisać wiarygodny tekst, i udawać, że z prawdziwej firmy / organizacji. Ze względu na wrażliwość na temat, ludzie są bardziej podatne na otwieranie e-maili związanych z pieniędzmi, w ten sposób tego rodzaju tematy mogą być często spotykane. A jeśli ktoś taki jak Amazon miał wysłać wiadomość e-mail do osoby o wątpliwej aktywności na swoim koncie lub zakupie, właściciel konta może panikować, w rezultacie obrócić się nieostrożny i w końcu otworzyć załącznik. Istnieje kilka rzeczy, które należy wziąć pod uwagę podczas otwierania załączników e-mail, jeśli chcesz zachować bezpieczeństwo urządzenia. Sprawdź nadawcę, aby upewnić się, że jest to ktoś, kogo znasz. Sprawdzanie adresu e-mail nadawcy jest nadal niezbędne, nawet jeśli nadawca jest ci znany. Rażące błędy gramatyczne są również znakiem. Pozdrowienia używane może być również wskazówką, uzasadnione firmy e-mail wystarczająco ważne, aby otworzyć będzie używać swojego imienia i nazwiska w powitanie, zamiast uniwersalnego klienta lub członka. Słabe punkty na komputerze Programy vulnerable mogą być również używane do infekowania. Te słabe punkty w oprogramowaniu są zwykle łatane szybko po ich odkryciu, aby nie mogły być używane przez złośliwe oprogramowanie. Niestety, jak udowodniono przez ransomware WannaCry, nie wszyscy ludzie instalują aktualizacje, z różnych powodów. Ponieważ wiele złośliwego oprogramowania może korzystać z tych słabych punktów ważne jest, aby regularnie aktualizować programy. Można również automatycznie instalować poprawki.

Co można zrobić z plikami

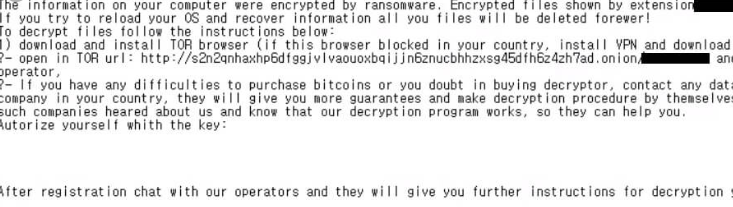

Twoje pliki zostaną zakodowane przez ransomware, gdy tylko zainfekowa twoje urządzenie. Na początku może nie być jasne, co się dzieje, ale gdy pliki nie mogą być otwierane normalnie, powinno stać się jasne. Wszystkie zakodowane pliki będą miały dodane do nich rozszerzenie, które może pomóc ludziom dowiedzieć się nazwy ransomware. W wielu przypadkach dekodowanie danych może być niemożliwe, ponieważ algorytmy szyfrowania używane w szyfrowaniu mogą być dość trudne, jeśli nie niemożliwe do odszyfrowania. Znajdziesz powiadomienie o okupu, które ostrzeże Cię, że twoje pliki zostały zablokowane i jak należy postępować. Zostaniesz poproszony o zapłacenie określonej kwoty pieniędzy w zamian za oprogramowanie do odszyfrowywania danych. Notatka powinna wyraźnie wyjaśnić, ile kosztuje deszyfrator, ale jeśli nie, to daje sposób, aby skontaktować się z przestępcami, aby skonfigurować cenę. Z powodów, które już omówiliśmy, nie zachęcamy do płacenia okupu. Kiedy próbowałeś wszystkie inne opcje, tylko wtedy powinieneś nawet rozważyć płacenie. Być może masz zapisane pliki gdzieś, ale po prostu zapomniane. Lub, jeśli szczęście jest po Twojej stronie, ktoś mógł opracować darmowy deszyfrator. Czasami specjaliści od złośliwego oprogramowania są w stanie złamać kodowanie plików złośliwy program, co oznacza, że można dekodować pliki za darmo. Weź tę opcję pod uwagę i tylko wtedy, gdy masz pewność, że nie ma darmowego deszyfrowania, jeśli nawet myślisz o płaceniu. Wykorzystanie tej sumy do wiarygodnej kopii zapasowej może być mądrzejszym pomysłem. Jeśli masz zapisane pliki gdzieś, można go dostać je po usunięciu Prometey Ransomware wirusa. W przyszłości unikaj szyfrowania plików złośliwego oprogramowania w jak największym stopniu, zapoznając się z jego sposobami rozprzestrzeniania się. Trzymaj się legalnych stron internetowych, jeśli chodzi o pliki do pobrania, bądź ostrożny, gdy mamy do czynienia z załącznikami wiadomości e-mail i aktualizuj swoje programy.

Jak naprawić Prometey Ransomware

program do usuwania złośliwego oprogramowania będzie konieczne, jeśli chcesz, aby złośliwe oprogramowanie kodujące dane całkowicie zniknęły. Jeśli spróbujesz Prometey Ransomware usunąć wirusa ręcznie, może skończyć się szkody komputera dalej, więc nie zachęcamy go. Przejście z opcją automatyczną byłoby znacznie lepszym wyborem. To narzędzie jest przydatne, aby mieć na urządzeniu, ponieważ nie tylko upewnij się, aby naprawić, Prometey Ransomware ale także położyć kres podobnym, którzy próbują wejść. Znajdź, które oprogramowanie do usuwania złośliwego oprogramowania najlepiej pasuje do tego, czego potrzebujesz, zainstaluj je i pozwól mu wykonać skanowanie urządzenia w celu zlokalizowania zagrożenia. Nie oczekuj, że program chroniący przed złośliwym oprogramowaniem przywróci twoje dane, ponieważ nie jest w stanie tego zrobić. Jeśli komputer został dokładnie wyczyszczony, odblokuj Prometey Ransomware pliki z kopii zapasowej, jeśli go masz.

Offers

Pobierz narzędzie do usuwaniato scan for Prometey RansomwareUse our recommended removal tool to scan for Prometey Ransomware. Trial version of provides detection of computer threats like Prometey Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Prometey Ransomware w trybie awaryjnym z obsługą sieci.

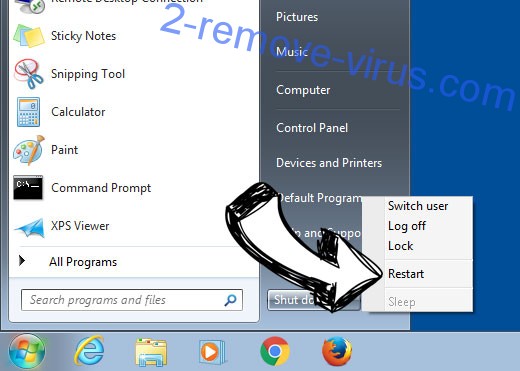

Usunąć Prometey Ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Prometey Ransomware

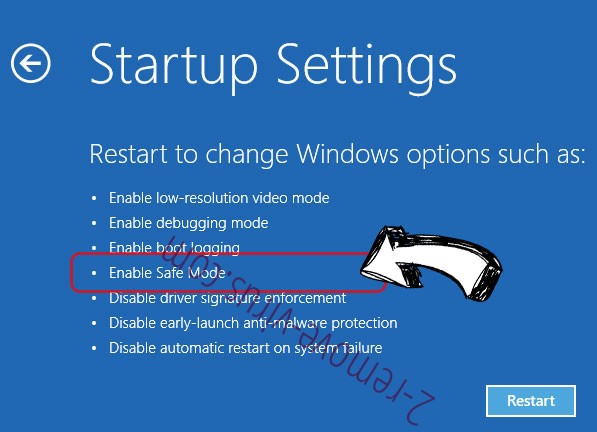

Usunąć Prometey Ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Prometey Ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

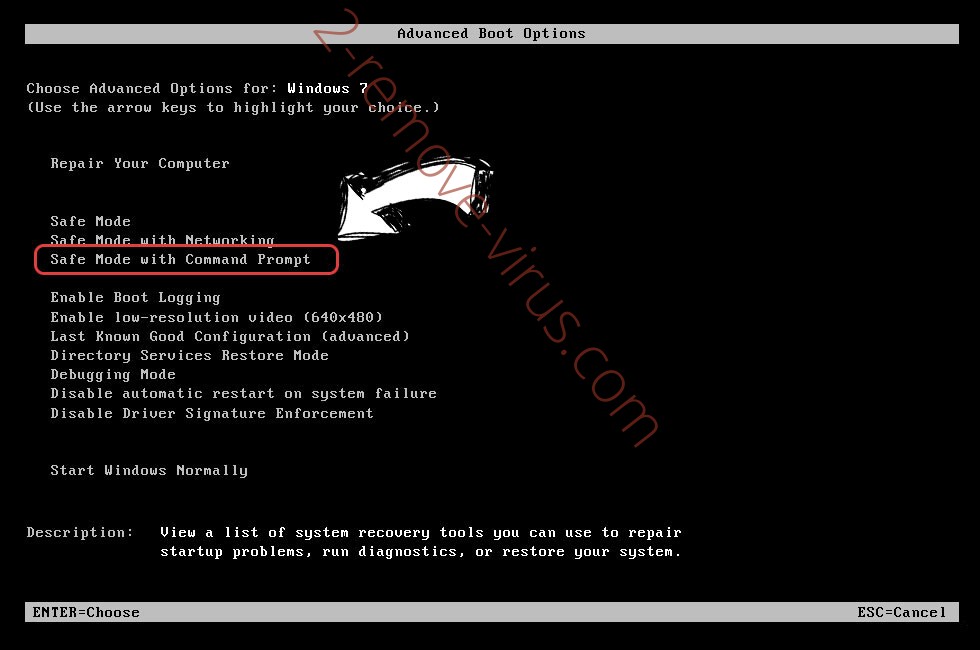

Usunąć Prometey Ransomware z Windows 7/Windows Vista/Windows XP

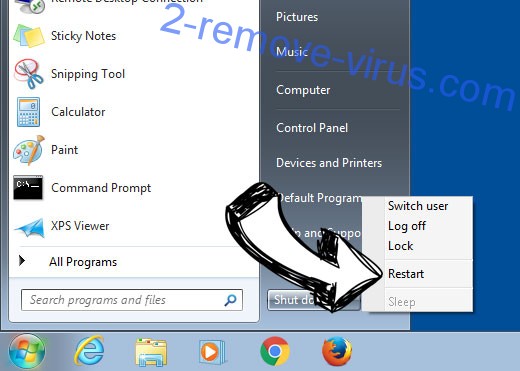

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

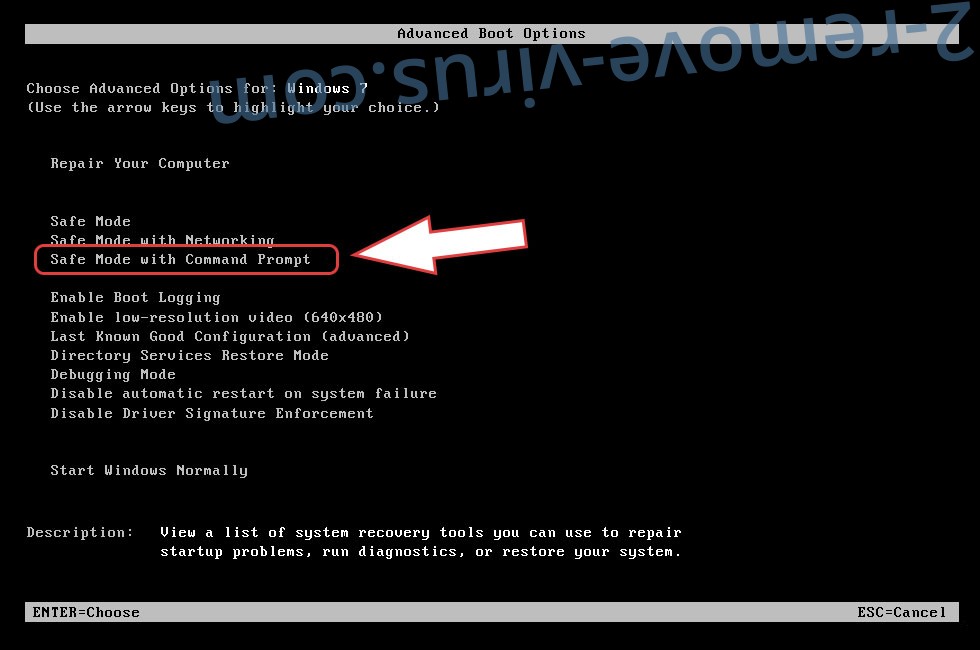

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

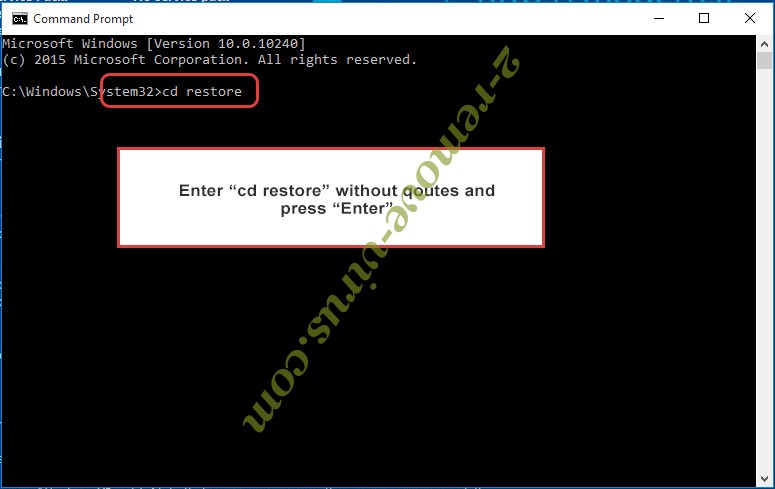

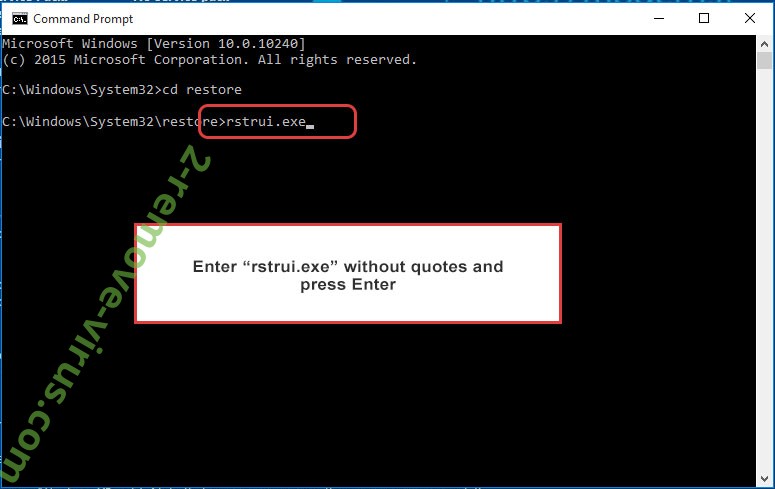

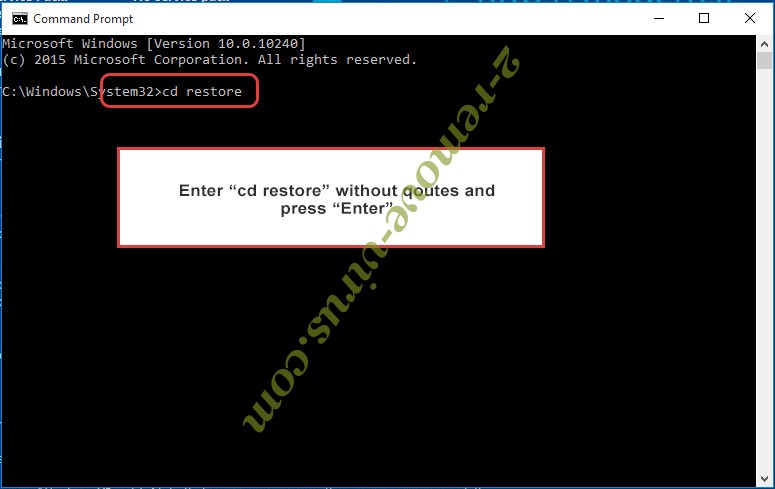

- Wpisz cd restore i naciśnij Enter.

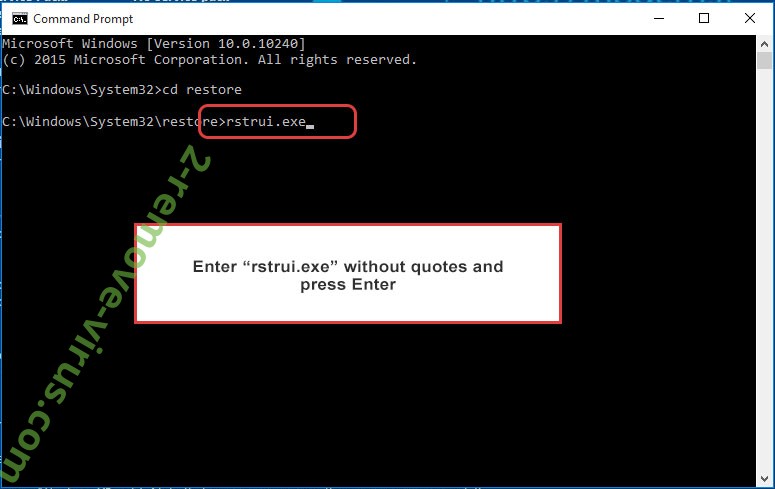

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

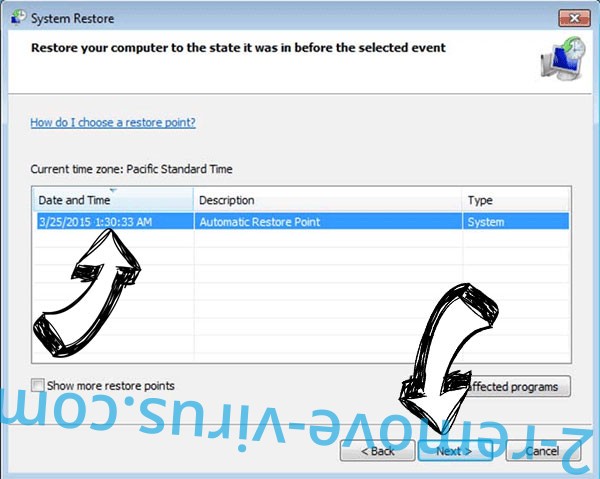

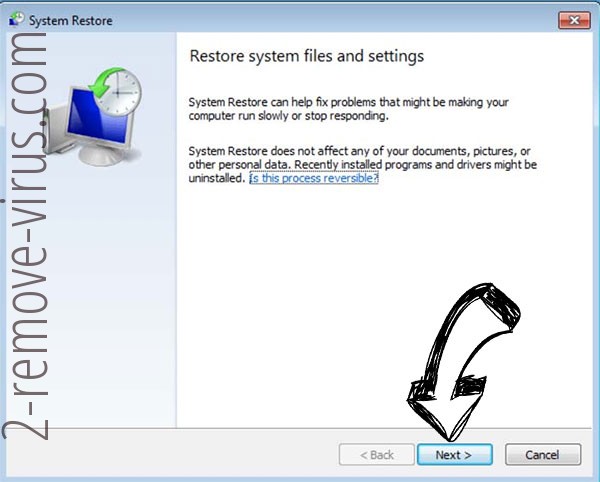

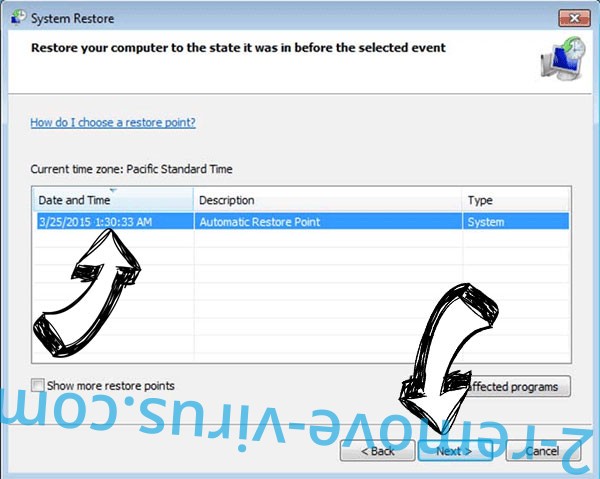

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

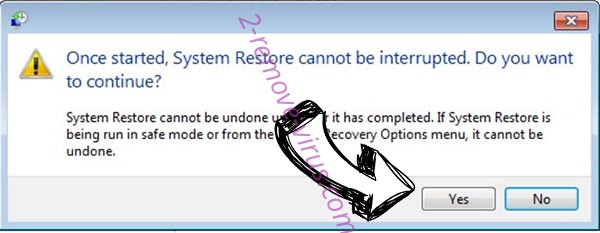

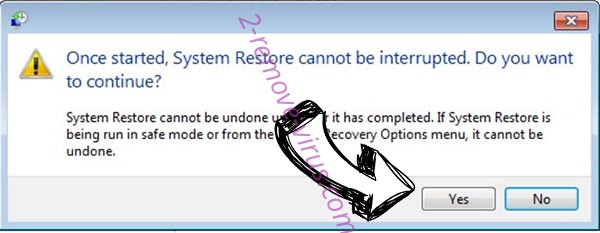

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Prometey Ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

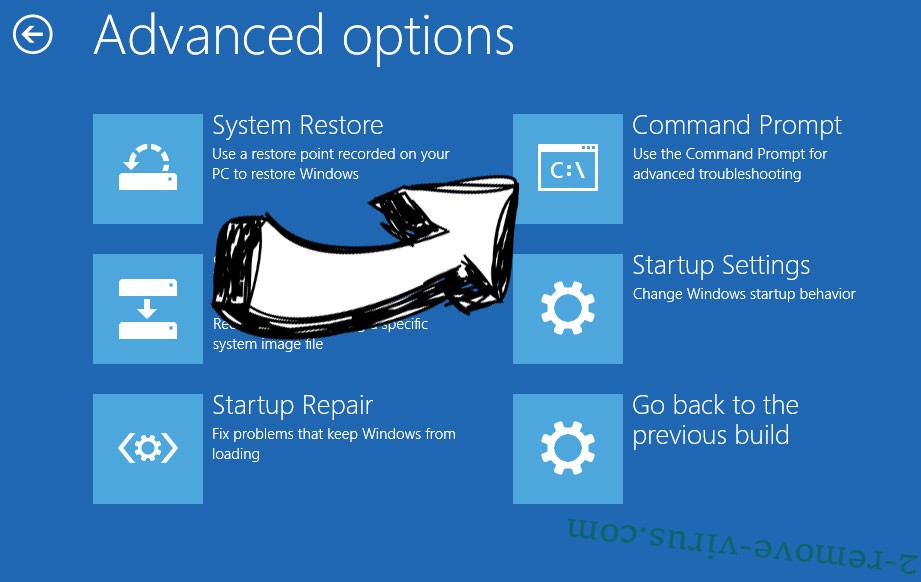

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.