Co to jest PUSSY Ransomware wirus

Ransomware jest PUSSY Ransomware klasyfikowane jako poważna infekcja ze względu na możliwe szkody, jakie może spowodować. Prawdopodobnie nigdy wcześniej się z nim nie spotkałeś, a ustalenie, co robi, może być szczególnie zaskakujące. Złośliwe oprogramowanie szyfrujące dane wykorzystuje silne algorytmy szyfrowania do szyfrowania plików, a po ich zablokowaniu dostęp do nich zostanie uniemożliwiony. Ponieważ odszyfrowanie plików nie jest możliwe we wszystkich przypadkach, oprócz wysiłku związanego z przywróceniem wszystkiego do normy, złośliwe oprogramowanie kodujące pliki jest uważane za bardzo szkodliwą infekcję.

Masz możliwość płacenia oszustom za deszyfrator, ale nie jest to zalecane. Przede wszystkim płacenie nie zagwarantuje odszyfrowania danych. Pamiętaj, z kim masz do czynienia i nie oczekuj, że oszuści będą zawracać sobie głowę, aby dać ci narzędzie deszyfrujące, gdy mają możliwość po prostu zabrania twoich pieniędzy. Co więcej, płacąc, finansowałeś projekty (więcej danych szyfrujących złośliwe oprogramowanie i złośliwe oprogramowanie) tych oszustów. Czy naprawdę chcesz być zwolennikiem działalności przestępczej? Ludzie stają się również coraz bardziej zainteresowani całą branżą, ponieważ ilość osób, które płacą okup, sprawia, że szyfrowanie danych przez szkodliwy program jest bardzo opłacalne. Sytuacje, w których możesz stracić swoje dane, mogą występować przez cały czas, więc znacznie lepszą inwestycją może być kopia zapasowa. Jeśli masz dostępną kopię zapasową, możesz po prostu wyeliminować, PUSSY Ransomware a następnie przywrócić pliki, nie martwiąc się o ich utratę. Wyjaśnimy sposoby dystrybucji ransomware i jak tego uniknąć w następnym akapicie.

PUSSY Ransomware metody rozprzestrzeniania się

Złośliwe oprogramowanie szyfrujące dane może zainfekować dość łatwo, często przy użyciu takich metod, jak dołączanie zainfekowanych plików do wiadomości e-mail, używanie zestawów exploitów i hostowanie zanieczyszczonych plików na podejrzanych platformach pobierania. Dość duża liczba ransomware polega na użytkownikach pośpiesznie otwierających załączniki e-mail i nie musi używać bardziej wyszukanych sposobów. Istnieją jednak dane kodujące szkodliwe programy, które wykorzystują bardziej wyszukane metody. Hakerzy piszą nieco przekonującą wiadomość e-mail, używając nazwy znanej firmy lub organizacji, dołącz zainfekowany plik do wiadomości e-mail i wyślij go. Kwestie związane z pieniędzmi są częstym tematem w tych e-mailach, ponieważ ludzie mają tendencję do traktowania ich poważnie i są bardziej skłonni do angażowania się. Dość często zdarza się, że zobaczysz duże nazwy firm, takie jak Amazon, na przykład, jeśli Amazon wysłał wiadomość e-mail z potwierdzeniem zakupu, którego osoba nie pamięta, nie będzie czekać na otwarcie załączonego pliku. Z tego powodu musisz uważać na otwieranie wiadomości e-mail i zwracać uwagę na wskazówki, że mogą być złośliwe. Sprawdź nadawcę, aby upewnić się, że jest to ktoś, kogo znasz. Nie spiesz się, aby otworzyć załącznik tylko dlatego, że nadawca wydaje się uzasadniony, najpierw musisz sprawdzić, czy adres e-mail pasuje do rzeczywistego adresu e-mail nadawcy. Ewidentne błędy gramatyczne są również znakiem. Inną istotną wskazówką może być twoje imię i nazwisko, które nie jest nigdzie używane, jeśli, powiedzmy, używasz Amazon i mają wysłać ci e-mail, nie używaliby typowych pozdrowień, takich jak Drogi Kliencie / Członku / Użytkowniku, a zamiast tego wstawiliby nazwę, którą im nadałeś. Infekcja może również zostać przeprowadzona przy użyciu pewnych luk znalezionych w oprogramowaniu komputerowym. Oprogramowanie ma luki w zabezpieczeniach, które mogą zostać wykorzystane przez oprogramowanie ransomware, ale generalnie są one łatane, gdy dostawca się o tym dowie. Niemniej jednak, z tego czy innego powodu, nie każdy szybko instaluje aktualizację. Ważne jest, aby zainstalować te aktualizacje, ponieważ jeśli słaby punkt jest wystarczająco poważny, złośliwe oprogramowanie może go użyć do wejścia. Jeśli uważasz, że powiadomienia o aktualizacjach są denerwujące, możesz skonfigurować je tak, aby instalowane były automatycznie.

Co możesz zrobić ze swoimi plikami

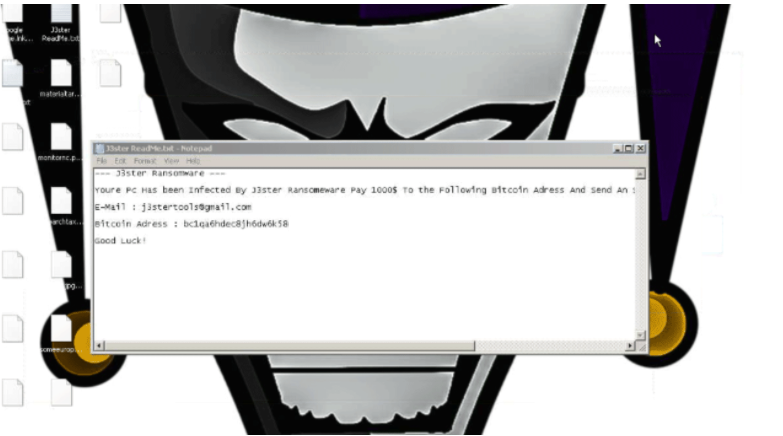

Ransomware nie atakuje wszystkich plików, tylko niektóre rodzaje, a gdy zostaną znalezione, są blokowane prawie natychmiast. Jeśli przez przypadek nie zauważyłeś do tej pory, kiedy nie możesz otworzyć plików, zdasz sobie sprawę, że coś jest nie tak. Poszukaj dziwnych rozszerzeń plików dodanych do plików, które zostały zaszyfrowane, powinny one pokazywać nazwę ransomware. Niestety, pliki mogą być trwale zaszyfrowane, jeśli zaimplementowano silny algorytm szyfrowania. W notatce hakerzy powiedzą ci, że zaszyfrowali twoje pliki i zaoferują ci sposób na ich przywrócenie. Oszuści zalecą Ci zakup płatnego programu deszyfrującego i ostrzeżenie, że jeśli użyjesz innego sposobu, możesz uszkodzić swoje pliki. Jeśli cena za narzędzie deszyfrujące nie zostanie określona, będziesz musiał skontaktować się z przestępcami, zazwyczaj za pośrednictwem podanego adresu e-mail, aby zobaczyć, ile i jak zapłacić. Jak wspomnieliśmy powyżej, nie uważamy, że płacenie okupu jest dobrym pomysłem. Gdy którakolwiek z pozostałych opcji nie pomoże, tylko wtedy powinieneś nawet rozważyć spełnienie żądań. Jest również całkiem prawdopodobne, że właśnie zapomniałeś, że wykonałeś kopię zapasową swoich plików. Możliwe jest również, że opracowano darmowy deszyfrator. Deszyfratory mogą być dostępne za darmo, jeśli ransomware zainfekowało wiele komputerów, a specjaliści od złośliwego oprogramowania byli w stanie go odszyfrować. Rozważ tę opcję i tylko wtedy, gdy masz pewność, że nie ma bezpłatnego narzędzia deszyfrującego, powinieneś nawet pomyśleć o spełnieniu wymagań. Wykorzystanie żądanych pieniędzy na wiarygodną kopię zapasową może zrobić więcej dobrego. Jeśli kopia zapasowa została wykonana przed przejęciem infekcji, możesz przystąpić do odzyskiwania danych po zakończeniu PUSSY Ransomware wirusa. Teraz, gdy wiesz, jak szkodliwa może być tego rodzaju infekcja, spróbuj uniknąć jej tak bardzo, jak to możliwe. Trzymaj się bezpiecznych źródeł pobierania, bądź czujny podczas czynienia z plikami dołączonymi do wiadomości e-mail i upewnij się, że oprogramowanie jest zaktualizowane.

PUSSY Ransomware usunięcie

Dobrym pomysłem byłoby uzyskanie oprogramowania do usuwania złośliwego oprogramowania, ponieważ konieczne będzie usunięcie złośliwego programu kodującego pliki z urządzenia, jeśli nadal znajduje się on w systemie. Ręczne naprawienie PUSSY Ransomware wirusa nie jest prostym procesem i może prowadzić do dalszych szkód na komputerze. Korzystanie z narzędzia anty-malware byłoby łatwiejsze. Oprogramowanie nie tylko pomoże ci poradzić sobie z infekcją, ale może również powstrzymać podobne przed wejściem w przyszłości. Znajdź oprogramowanie do usuwania złośliwego oprogramowania najlepiej pasujące do tego, czego potrzebujesz, zainstaluj je i autoryzuj do wykonania skanowania komputera w celu zidentyfikowania infekcji. Jednak oprogramowanie antywirusowe nie jest w stanie odszyfrować plików. Gdy system jest wolny od infekcji, zacznij regularnie robić kopie zapasowe danych.

Offers

Pobierz narzędzie do usuwaniato scan for PUSSY RansomwareUse our recommended removal tool to scan for PUSSY Ransomware. Trial version of provides detection of computer threats like PUSSY Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć PUSSY Ransomware w trybie awaryjnym z obsługą sieci.

Usunąć PUSSY Ransomware z Windows 7/Windows Vista/Windows XP

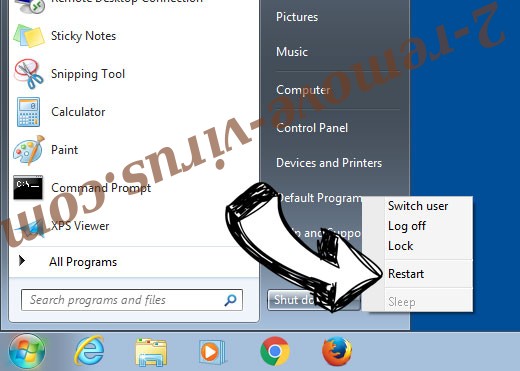

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć PUSSY Ransomware

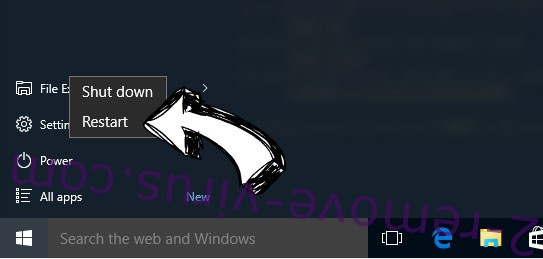

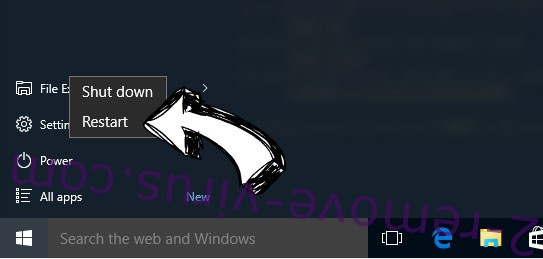

Usunąć PUSSY Ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

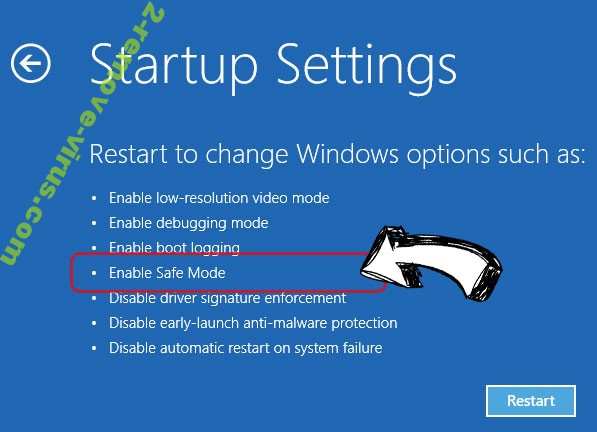

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć PUSSY Ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

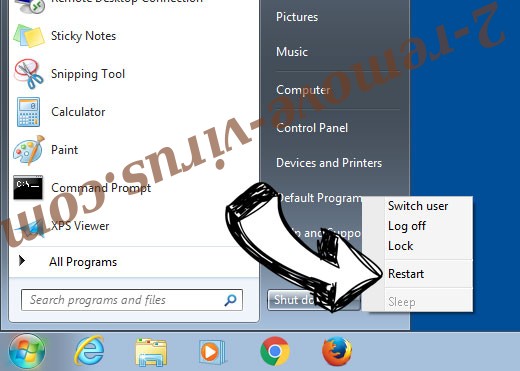

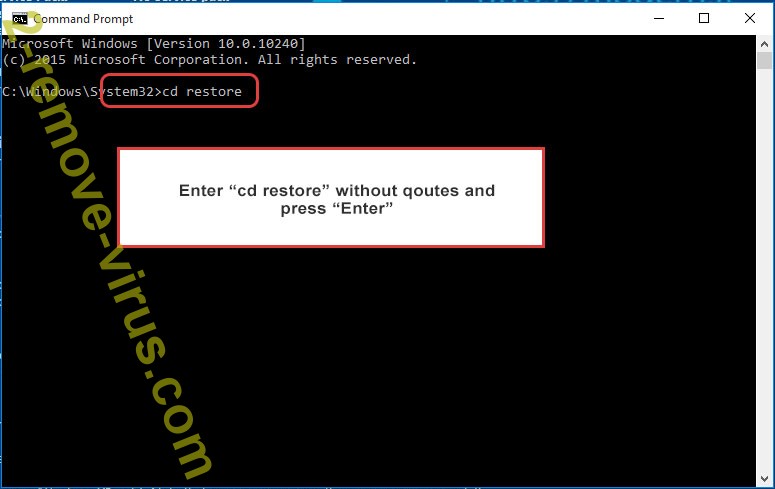

Usunąć PUSSY Ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

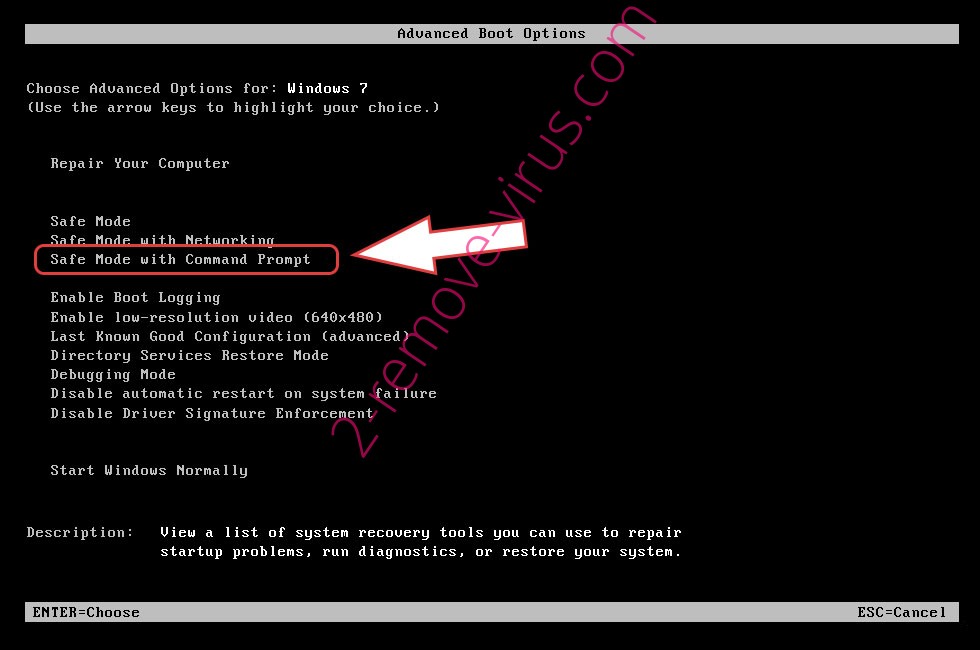

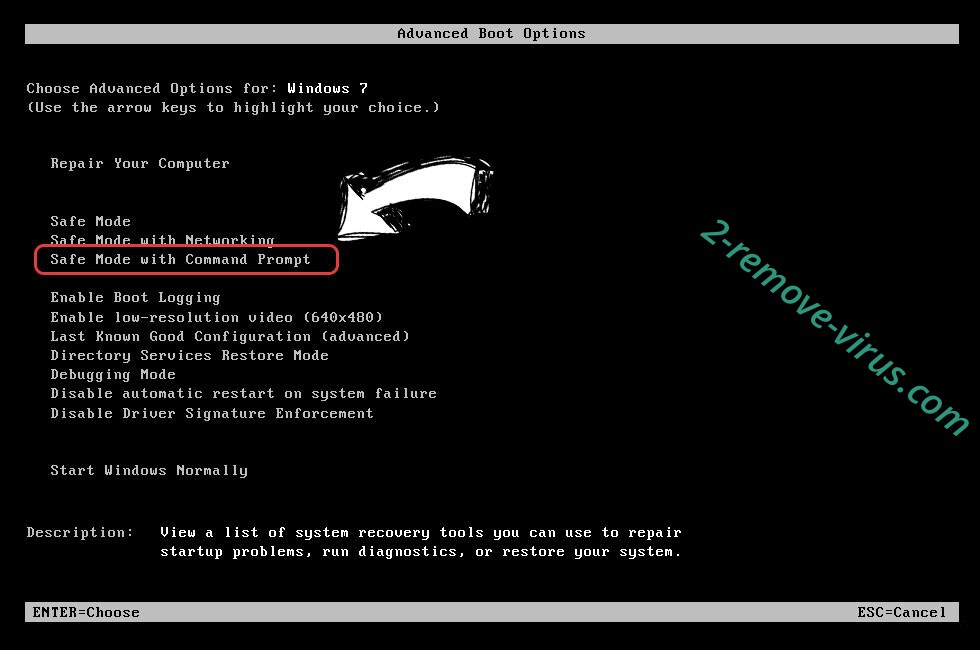

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

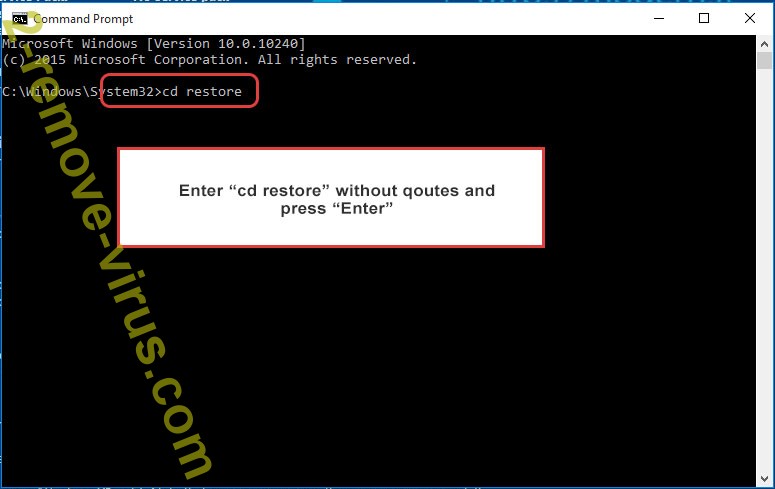

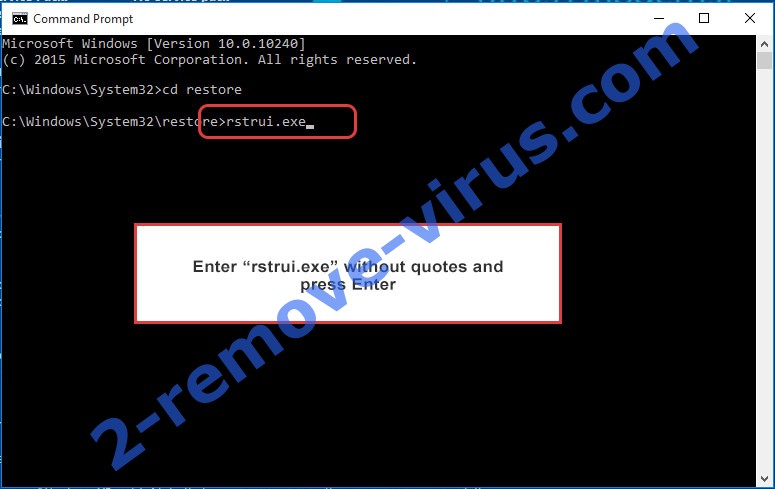

- Wpisz cd restore i naciśnij Enter.

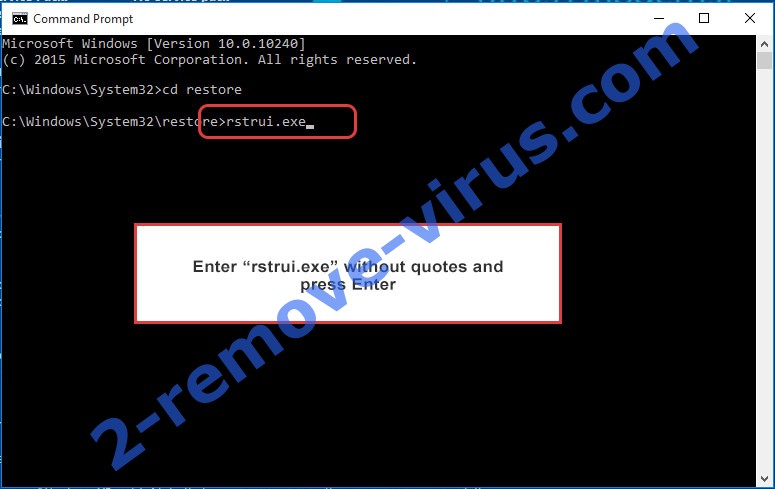

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

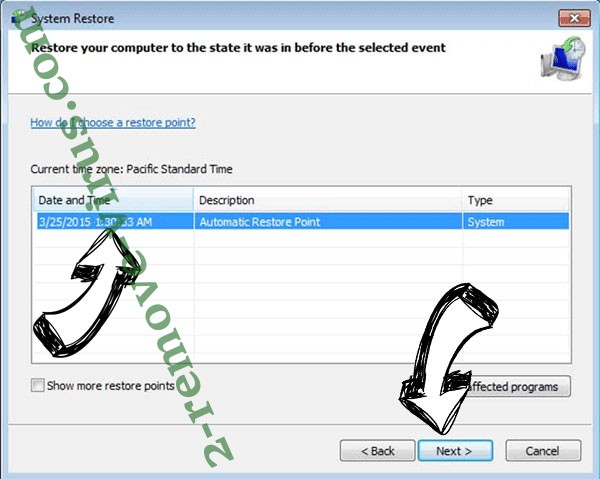

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

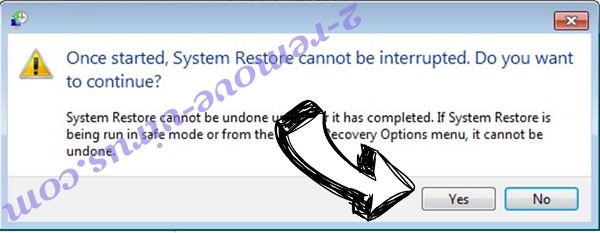

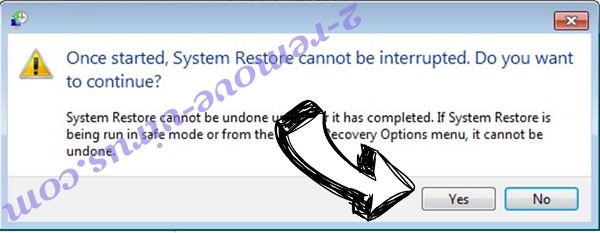

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

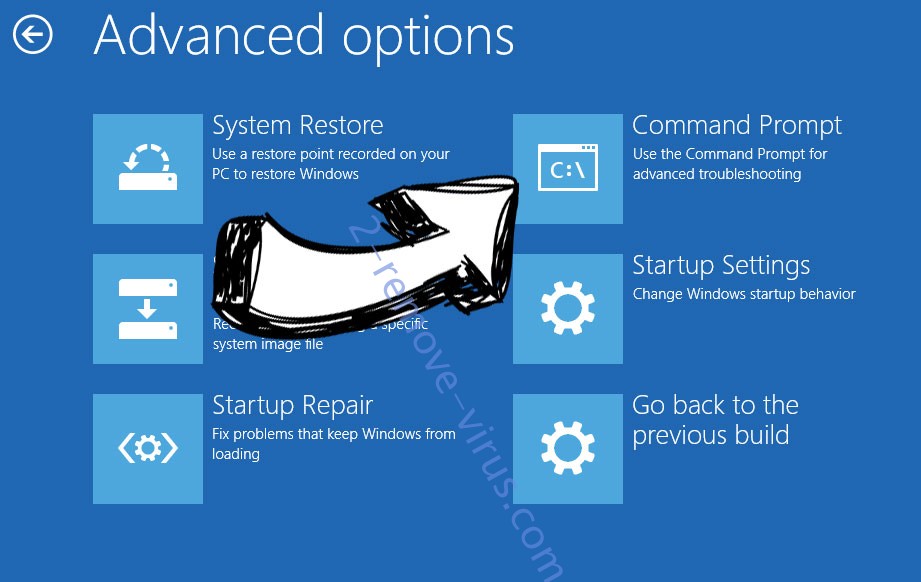

Usunąć PUSSY Ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

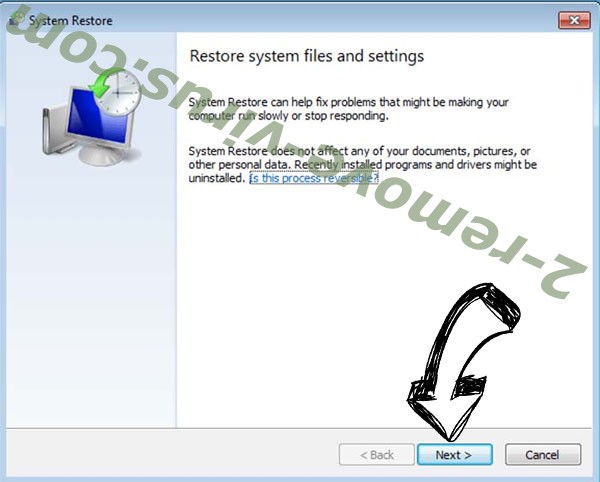

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

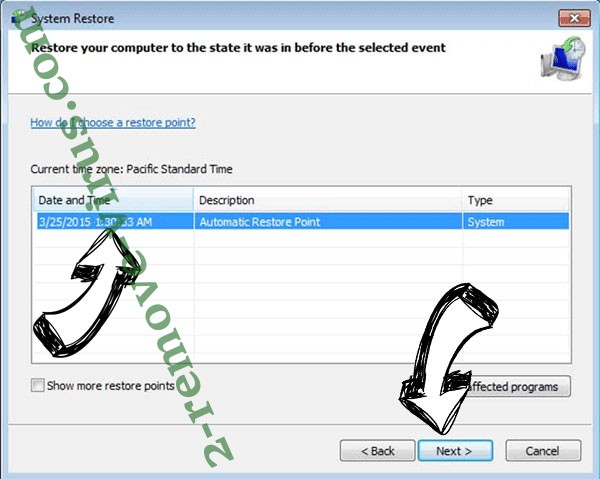

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.