To poważna infekcja

Reco ransomware jest niebezpieczne zagrożenie, znany jako ransomware lub plik szyfrowania złośliwego oprogramowania. Jeśli nigdy nie spotkałem się z tego rodzaju złośliwego oprogramowania do tej pory, może być to niespodzianka. Plik szyfrowanie szyfrowanie danych złośliwego oprogramowania, wykorzystując silne algorytmy szyfrowania, i po przeprowadzeniu procesu, nie będzie w stanie ich otworzyć. Szyfrowanie plików, malware, jest jednym z najbardziej niszczycielskich jako odszyfrowania danych może nie być możliwe malware. Masz możliwość zakupu narzędzie do dekodowania od przestępców, ale z powodów, które wymienimy poniżej, co by nie być najlepszym wyborem.

Przede wszystkim, płacić nie będzie zagwarantować, że pliki zostaną przywrócone. Bylibyśmy zaskoczeni, jeśli oszuści nie po prostu wziąć pieniądze i uważam, że moim obowiązkiem jest pomóc przy odzyskiwaniu plików. Ponadto, płacąc trzeba będzie finansować przyszłe projekty przestępców. Ransomware jest już warte miliony dla firm, czy naprawdę chcesz zachować. Ludzie też stają się coraz bardziej przyciąga do branży, dlatego, że ilość ludzi, którzy dają na zapytania ransomware jest bardzo dochodowy biznes. Zakup kopii zapasowej z wymaganych pieniędzy będzie lepiej, bo jeśli jeszcze choć raz w takiej sytuacji, czy plik strata nie będzie cię obchodzić, jak zostaną one przywrócone z kopii zapasowej. Następnie można przywrócić pliki z kopii zapasowej po usunięciu wirusa Reco ransomware lub związanych z nim zagrożeń. Informacje na temat najczęstszych spready metod jest przedstawiony poniżej opcję, jeśli nie jesteś pewien, jak ransomware nawet w systemie.

Jak kupiłeś ransomware

Zwykle, program-szantażysta rozprzestrzenia się poprzez spam e-mail, exploitów i złośliwe pliki do pobrania. Ponieważ istnieje wiele osób, które nie dbają o to, jak wykorzystują swój adres e-mail lub skąd je pobrać, ransomware dystrybutorzy nie będzie musiał myśleć o tym, że bardziej skomplikowane. To nie znaczy, że bardziej skomplikowane metody nie są używane w ogóle. Cyberprzestępcy napisać kilka istotnych wiadomości e-mail, a udaje, że z jakiejś godnej zaufania firmy lub organizacji, dodać złośliwe oprogramowanie w wiadomości e-mail i wysłać go. Zazwyczaj maile mówiąc już o pieniądzach, które użytkownicy częściej biorą na poważnie. Hakerzy też lubią udawać od Amazon, i ostrzec potencjalne ofiary, że była tam jakaś podejrzana aktywność obserwuje się w ich rachunek, który by użytkownik mniej ostrożny, i będą one bardziej prawdopodobne, aby otworzyć załącznik. Z tego powodu należy zachować ostrożność podczas otwierania wiadomości e-mail, i zwracać uwagę na oznaki tego, że mogą być szkodliwe. Ważne, że można sprawdzić, kto jest nadawca, przed otwarciem dołączony plik. Nawet jeśli znasz nadawcę, nie spiesz się, najpierw sprawdzany jest adres e-mail, aby upewnić się, że jest on prawdziwy. Błędy gramatyczne także znak, że list nie może być tak, że myślisz. Inną charakterystyczną cechą jest brak twojej nazwy w pozdrowieniu, jeśli ktoś, którego adres e-mail należy koniecznie otworzyć musieli napisać można, oni na pewno wiesz, twoje imię i używać go zamiast wspólnego powitania, zwracając się do pana jako klienta lub członka. Zakażenie może być również wykonane za pomocą niezałatane luki znalezione w oprogramowaniu komputera. Te słabe punkty w programach, jak zwykle, szybko латали po ich wykryciu, tak że nie mogą być one wykorzystane przez złośliwe oprogramowanie. Jednak, jak Światowy ataków ransomware dowiodły, nie każdy instaluje te aktualizacje. Dlatego zachęcamy was regularnie aktualizuj oprogramowanie, kiedy patch będzie dostępny. Poprawki może być ustawiony do automatycznej instalacji, jeśli znajdziesz te powiadomienia są irytujące.

Jak ona się zachowuje

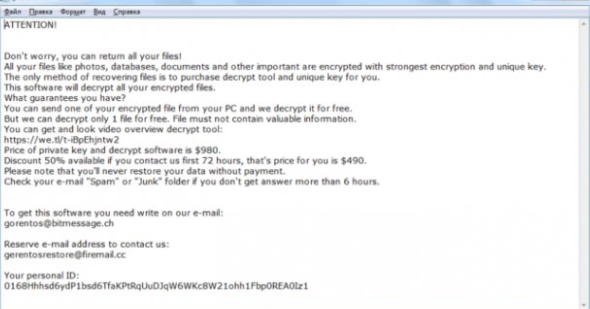

Wkrótce po tym, jak wirus-szantażysta infekuje komputer, to wyszuka określone rodzaje plików, a gdy tylko znalazł je, będzie blokować ich. Jeśli przypadkiem nie zauważyłeś do tej pory, gdy nie można uzyskać dostęp do plików, to stanie się oczywiste, że coś się stało. Zobaczysz, że wszystkie zaszyfrowane pliki mają dziwne rozszerzenia powiązane z nim, i że prawdopodobnie pomogliśmy ci rozpoznać szkodnika. Niektóre szyfrowania danych, złośliwe programy mogą korzystać z silnych algorytmów szyfrowania, co sprawi, że zapis danych potencjalnie niemożliwe. Jeśli nadal nie wiesz, co się dzieje, wszystko zostanie wyjaśnione w powiadomieniu o zakupie. Że będą one zaoferować używać ich расшифровщик, który nie będzie bezpłatny. Cena dla programu deszyfrowania, powinny być jasno przedstawione w nocie, ale jeśli nie, zostaniesz poproszony o wysłanie ich instalować cenę, może on różnić się od kilkudziesięciu złotych do kilkuset. Oczywiście, nie wierzymy pay-dobry wybór, zgodnie z wcześniej wymienionych powodów. Starannie rozważyć wszystkie opcje, zanim nawet myśleć o spełnieniu wymagań. Spróbuj sobie przypomnieć, czy kiedykolwiek zrobiłeś kopię zapasową, pliki mogą być przechowywane gdzieś. Lub, być może, darmowe narzędzie do odszyfrowania zostały opublikowane. Niektórzy badacze złośliwego oprogramowania, które są w stanie złamać szyfrowanie pliku malware, dlatego bezpłatny расшифровщиков może być zwolniony. Przed podjęciem decyzji zapłacić, wziąć pod uwagę tę opcję. Nie musisz się martwić, jeśli kiedykolwiek znajdzie się w takiej sytuacji, jeśli zainwestowaliśmy część tej kwoty na jakiś rezerwowy wariant. W przypadku, jeśli masz kopię zapasową przed zakażeniem, po prostu zlikwidować Reco ransomware, a następnie odblokować pliki Reco ransomware. Jeśli chcesz, aby uniknąć szyfrowania danych złośliwego oprogramowania w przyszłości, wiadomo o oznacza, że może wprowadzić systemu. Trzymać się bezpiecznego stron internetowych, jeśli chodzi o pobraniu, należy zwrócić uwagę na to, że typ załączników e-mail, otwórz i upewnij się, że trzymasz swoje oprogramowanie na bieżąco przez cały czas.

Jak rozwiązać Reco ransomware

Jeśli chcesz całkowicie pozbyć się szyfrowania danych, złośliwe oprogramowanie, narzędzie anty-malware będzie zobowiązany mieć. Aby naprawić błąd ręcznie Reco ransomware-nie jest to łatwy proces i może skończyć się uszkodzeniem systemu przypadkowo. Więc wybrać automatyczny sposób. Tego typu programy są opracowywane w celu wykrywania lub nawet zablokowanie tych zakażeń. Po tym, jak anty malware narzędzie chcesz została zainstalowana, wystarczy zeskanować swój komputer i autoryzować go, aby pozbyć się infekcji. Niestety, ten program nie pomoże odzyskać dane. Jeśli plik szyfrowania złośliwego oprogramowania został rozwiązany całkowicie odzyskać pliki, gdzie można je przechowywać, a jeśli go nie masz, zacząć go używać.

Offers

Pobierz narzędzie do usuwaniato scan for Reco ransomwareUse our recommended removal tool to scan for Reco ransomware. Trial version of provides detection of computer threats like Reco ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Reco ransomware w trybie awaryjnym z obsługą sieci.

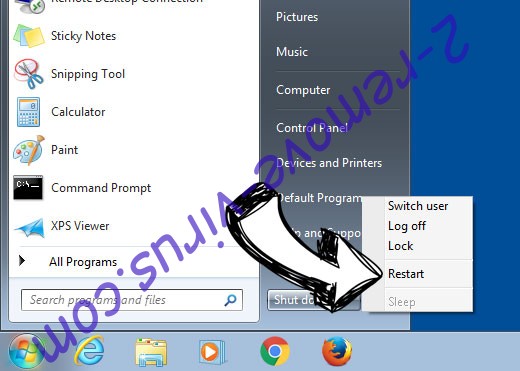

Usunąć Reco ransomware z Windows 7/Windows Vista/Windows XP

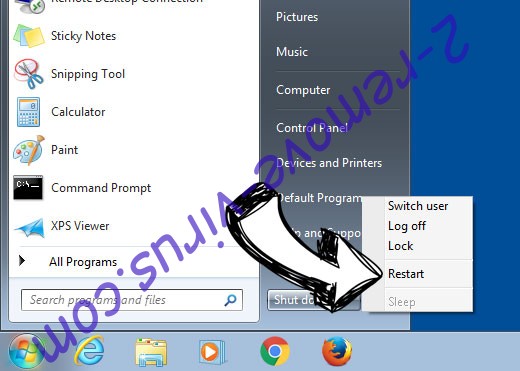

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

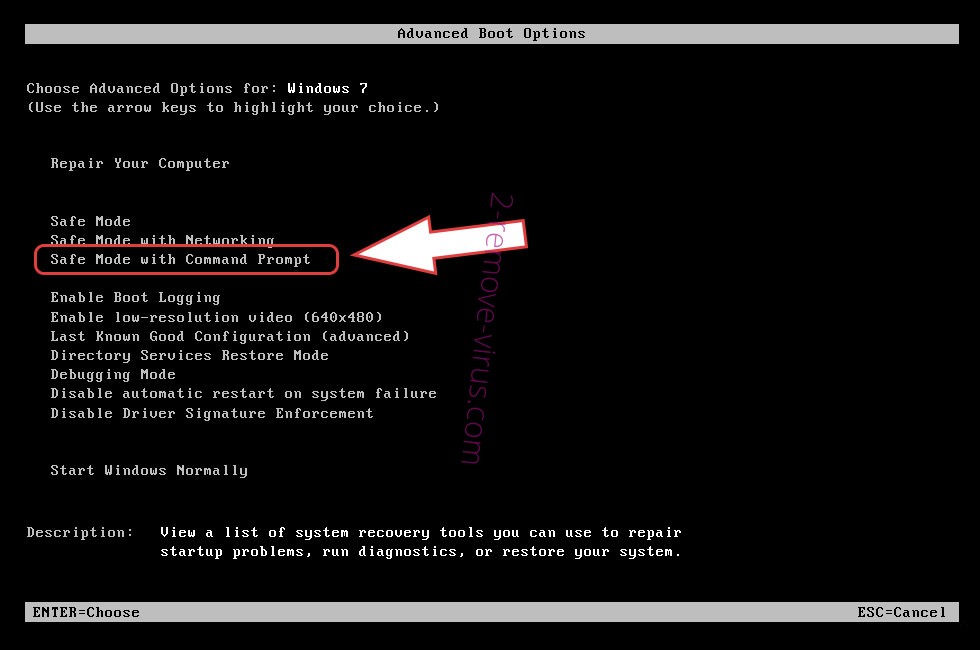

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Reco ransomware

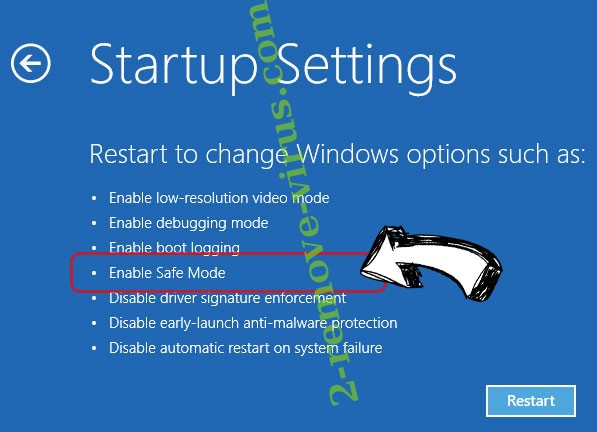

Usunąć Reco ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Reco ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

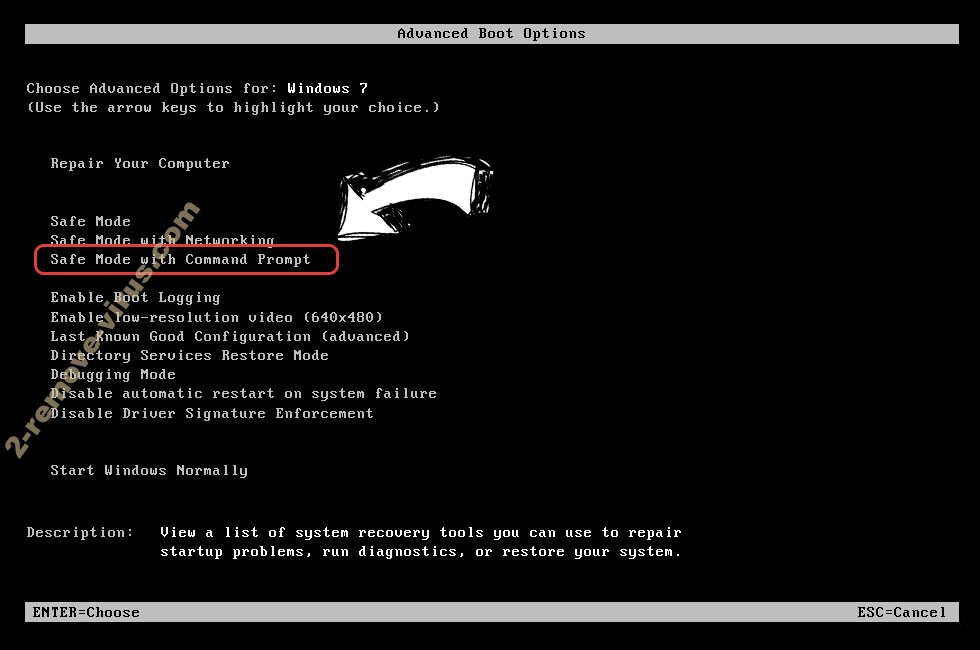

Usunąć Reco ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

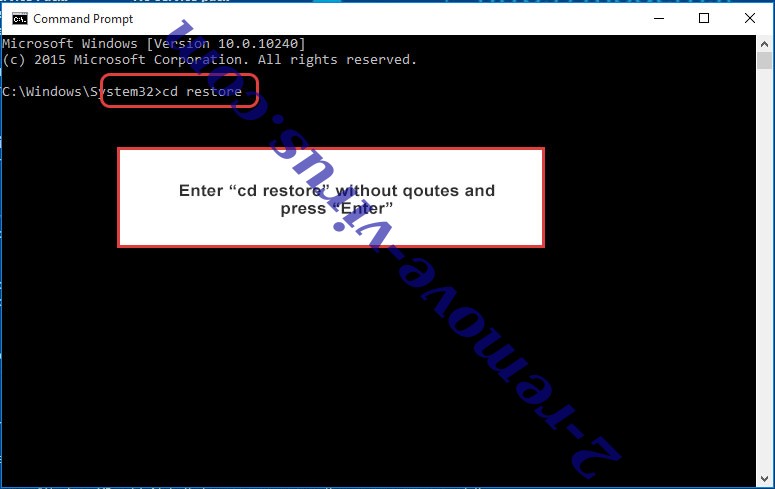

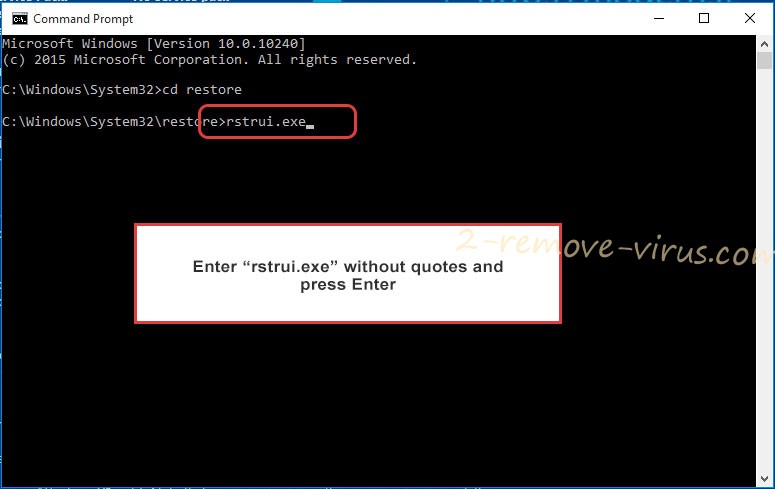

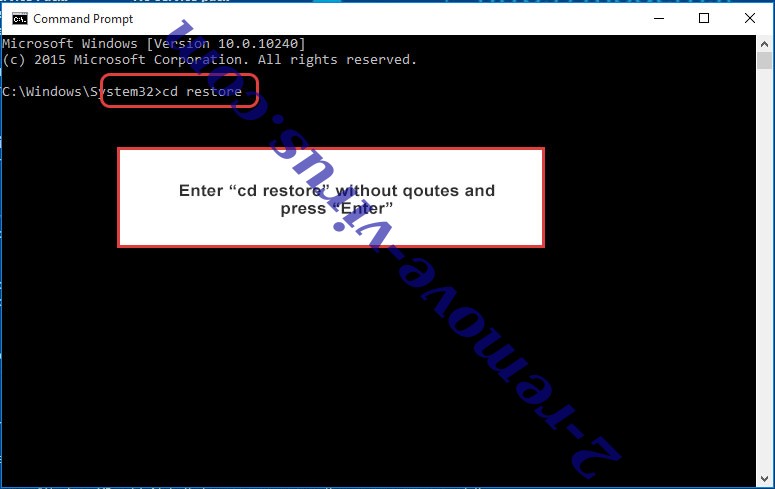

- Wpisz cd restore i naciśnij Enter.

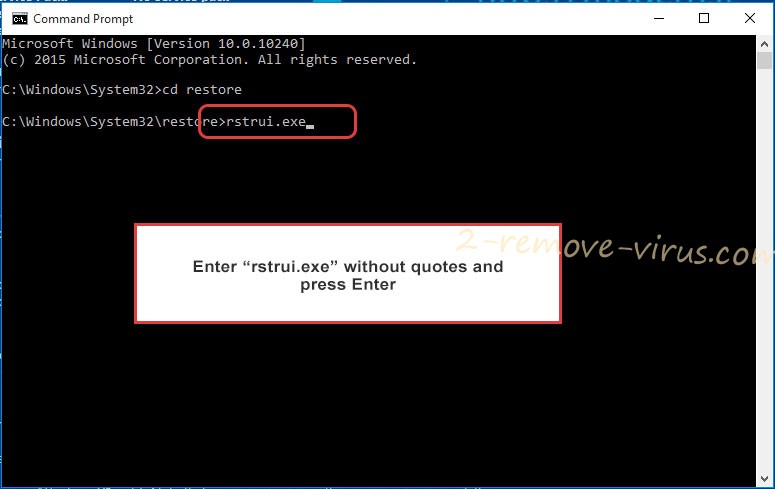

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

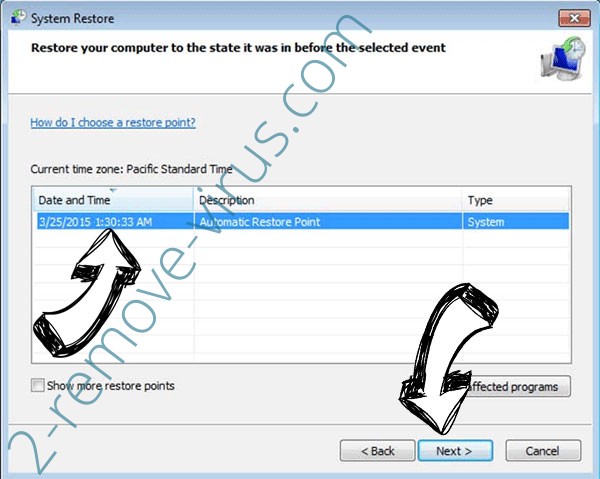

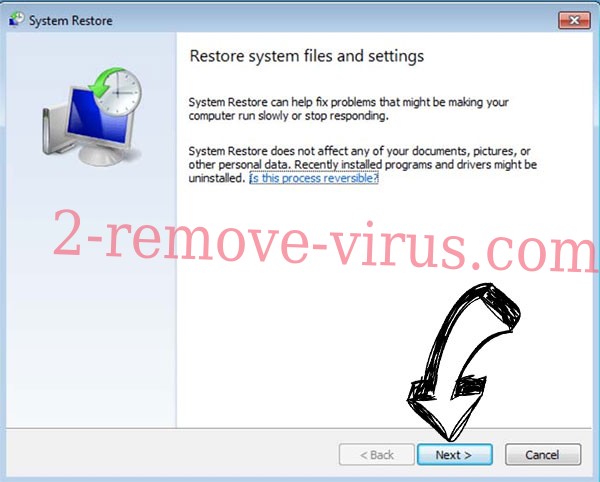

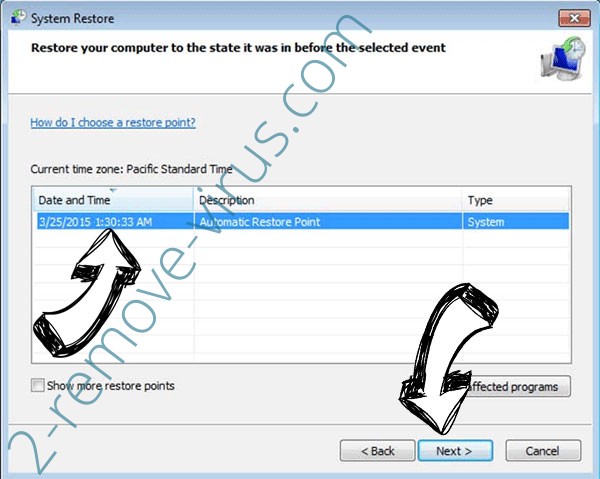

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

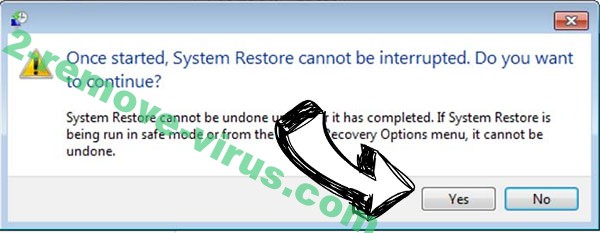

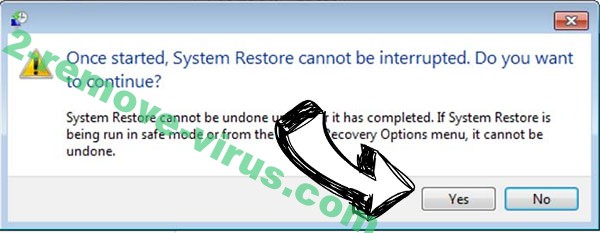

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Reco ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

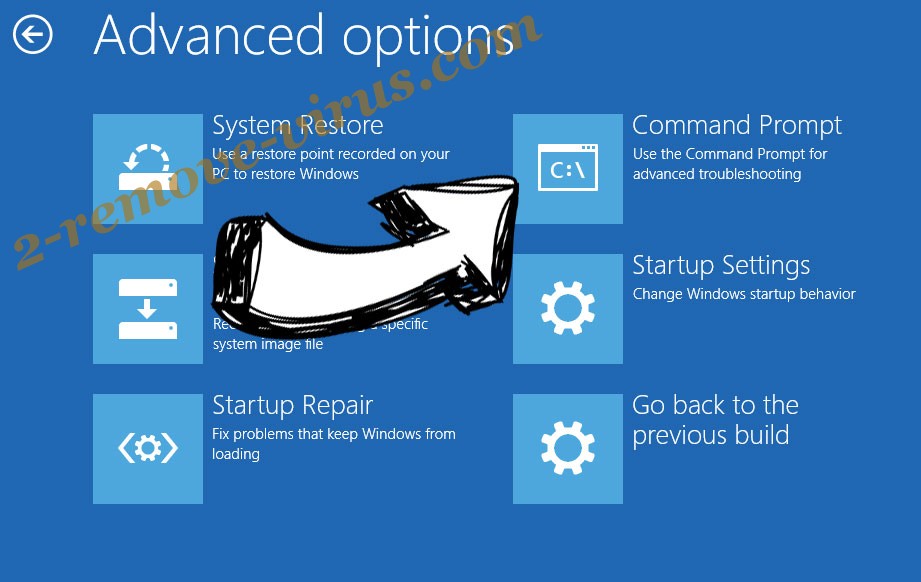

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.