Co można powiedzieć o tym wirusie [recoverysql@protonmail.com].RIDIK ransomware

[recoverysql@protonmail.com].RIDIK ransomware ransomware plik szyfrowania typu malware, które mogą spowodować poważne szkody w systemie. Może nie słyszeli lub doświadczyłeś nią wcześniej, i dowiedzieć się, co może być szczególnie nieprzyjemne doświadczenie. Silne algorytmy szyfrowania są używane do szyfrowania danych, malware program do szyfrowania plików, a gdy są zamknięte, nie można ich otworzyć.

Bo do odszyfrowania plików, to nie zawsze jest możliwe, nie mówiąc już o wysiłku, aby przywrócić wszystko do normy, ransomware jest uważana za jedną z najbardziej niebezpiecznych szkodliwych programów można napotkać. Masz możliwość, aby zapłacić okup, ale z powodów, które będziemy wspominać poniżej, że to nie jest najlepszy pomysł. Jest wiele przypadków, kiedy zapłacić okup nie oznacza odzyskiwania plików. Co uniemożliwia przestępcom po prostu biorą pieniądze, nie dając sposób, aby odszyfrować pliki. Ponadto, płacąc, trzeba będzie wspierać ich przyszłej działalności, takich jak szkodnika. On już obliczył, że ransomware warte miliony dolarów strat dla biznesu w 2017 roku, i to tylko ocena. Kiedy ludzie dają się w wymagania, ransomware stają się coraz bardziej opłacalne, przyciągając tym samym bardziej szkodliwe dla jego uczestników. Sytuacji, kiedy możesz stracić swoje dane dość typowa, tak, że może być lepiej do zakupu kopii zapasowej. Jeśli masz kopię zapasową, zanim komputer otrzymał zanieczyszczone, usunąć [recoverysql@protonmail.com].RIDIK ransomware i przystąpić do odzyskiwania danych. Dyskutowaliśmy, jak plik szyfrowanie złośliwe oprogramowanie rozprzestrzenia i jak tego uniknąć w akapicie poniżej.

Ransomware metody dystrybucji

Zwykle, program-szantażysta rozprzestrzenia się poprzez spam e-mail, exploitów i złośliwe pliki do pobrania. Tam zazwyczaj nie ma potrzeby wymyślać bardziej wyrafinowane metody, jak wielu użytkowników bardzo niedbale, gdy korzystają z poczty e-mail i pobieranie plików. Bardziej złożone metody można użyć, choć nie są one tak popularne. Cyber-przestępcy napisać dość niezawodne e-mail, używając nazwę znanej firmy lub organizacji, mocowanie malware e-mail i wysłać go. Zazwyczaj, e-maile będziemy dyskutować o pieniądze lub podobne tematy, których ludzie są bardziej skłonni lekceważyć. Oszuści wolą udawać, aby być z Amazon i ostrzec, że tam był podejrzanej aktywności na koncie lub jakiś rodzaj zakup został dokonany. Z tego powodu należy zachować ostrożność podczas otwierania wiadomości e-mail, i zwracać uwagę na oznaki tego, że mogą być szkodliwe. Zobaczyć, jeśli nadawca zna, zanim otworzyć plik dołączony do wiadomości e-mail, a jeśli ich nie przyjmuje do wiadomości, sprawdź je dokładnie. I jeśli nie są zaznajomieni z nimi, sprawdź adres e-mail, aby upewnić się, że jest on zgodny z prawidłowym adresem osoby/firmy. Ponadto, poszukaj błędów w gramatyce, które zwykle wydają się być dość oczywiste. Jak spotkałeś może być także podpowiedź, jak legalnych firm, których e-mail jest na tyle ważnym, aby otworzyć będzie obejmować imię i nazwisko, zamiast powitania, jak szanowny kliencie/członek. Jest to również możliwe, aby zająć dużo czasu, aby wykorzystać słabości w systemach do edycji. Program ma pewne słabości, które mogą być wykorzystane do szkodliwych programów, aby dostać się do urządzenia, ale są korygowane przez autorów, jak tylko znaleźli. Niemniej jednak, dla jednej lub innego powodu, nie każdy instaluje te patche. Sytuacje, kiedy złośliwe oprogramowanie wykorzystuje luki w zabezpieczeniach wejść dlatego bardzo ważne jest, aby twoje programy często dostają poprawki. Poprawki może być ustawiony do automatycznej instalacji, jeśli nie chcesz męczyć się z nimi za każdym razem.

Co można zrobić swoje pliki

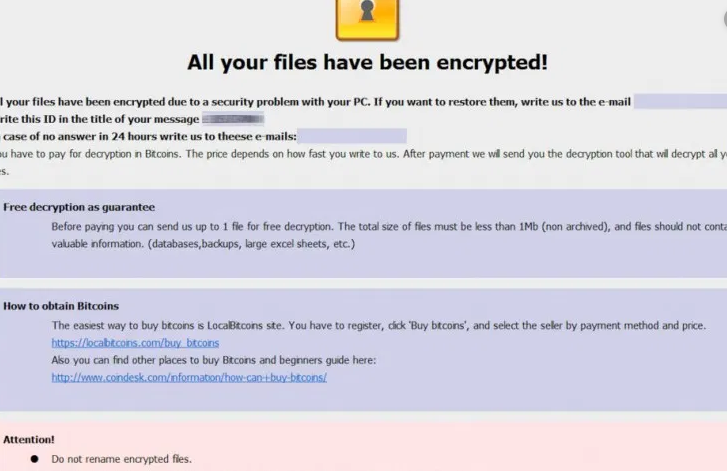

Pliki zostaną zaszyfrowane ransomware wkrótce po tym, jak on dostaje się do systemu. Twoje pliki nie będą dostępne, tak, że nawet jeśli nie rozumiesz, co się dzieje na początku, będziesz wiedział w końcu, że coś jest nie tak. Sprawdź swoje pliki do nieznanych rozszerzeń, muszą wyświetlać nazwę pliku szyfrowania złośliwego oprogramowania. Niestety, to może nie można odzyskać pliki, jeśli używany jest silny algorytm szyfrowania. Żądanie okupu, zostanie umieszczony na pulpicie lub w folderze z plikami, które poinformuje cię, że twoje dane zostały zaszyfrowane i co trzeba robić dalej. Według cyberprzestępców, jedynym sposobem, aby odzyskać pliki będą z ich transkrypcją oprogramowania, które, oczywiście, nie przyjdzie za darmo. Jeżeli cena do deszyfrowania oprogramowania nie jest wyświetlany prawidłowo, trzeba nawiązać z nimi kontakt przez e-mail. Rozmawialiśmy już o tym wcześniej, ale my nie wierzymy w to, że zapłacić okup-to dobry pomysł. Tylko pomyśl o tym, że wybór w ostateczności. Może po prostu zapomniałeś, że masz kopię zapasową swoich plików. Bezpłatny расшифровщик mogą być również dostępne. Czasami eksperci malware programy są w stanie włamać się do szyfrowania danych, malware, co oznacza, że można odszyfrować pliki za darmo. Wziąć tę opcję pod uwagę, i tylko wtedy, gdy jesteś pewien, że bezpłatny расшифровщик nie jest dostępna, powinieneś nawet myśleć o spełnieniu wymagań. Nie spotkałem się z ewentualną utratą danych, jeśli twój system jest ponownie zanieczyszczonych lub rozbił się, jeśli zainwestowaliśmy część pieniędzy w kopii zapasowej. Jeśli masz kopię zapasową, zanim infekcja minęła, można odzyskać dane po całkowicie wyeliminować wirusa [recoverysql@protonmail.com].RIDIK ransomware. Teraz, kiedy zdajesz sobie sprawę, jak bardzo jest szkodliwa szyfrowania danych złośliwe oprogramowanie może być, zrobić wszystko, aby tego uniknąć. Trzymać się z wiarygodnych źródeł pobierz, zachowaj ostrożność podczas otwierania załączników e-mail, i zachować swoje programy zaktualizowane.

Usuwanie [recoverysql@protonmail.com].RIDIK ransomware

oprogramowanie do usuwania złośliwego oprogramowania będzie konieczne, jeśli chcesz, aby dane kodowania złośliwe oprogramowanie, aby być całkowicie zniknęły. Jeśli próbujesz naprawić wirusa [recoverysql@protonmail.com].RIDIK ransomware ręcznie, można w końcu szkodzi systemie dalej, więc nie zachęcamy to. Tak więc, wybierając automatyczny sposób będzie lepiej. Narzędzie nie tylko pomoże ci poradzić sobie z zagrożeniem, ale mogli go zatrzymać przyszłe szyfrowania danych, malware program od. Dobrać narzędzie do usuwania złośliwego oprogramowania, które by najlepiej spełnić to, czego potrzebujesz, pobierz ją i wykonać pełne skanowanie urządzenia, jak tylko go zainstalować. Jednak program nie może odzyskać pliki, dlatego nie zdziw się, że pliki pozostają zaszyfrowane. Jeśli twój komputer został dokładnie wyczyszczony, idź i zdejmij [recoverysql@protonmail.com].RIDIK ransomware pliki z kopii zapasowej.

Offers

Pobierz narzędzie do usuwaniato scan for [recoverysql@protonmail.com].RIDIK ransomwareUse our recommended removal tool to scan for [recoverysql@protonmail.com].RIDIK ransomware. Trial version of provides detection of computer threats like [recoverysql@protonmail.com].RIDIK ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

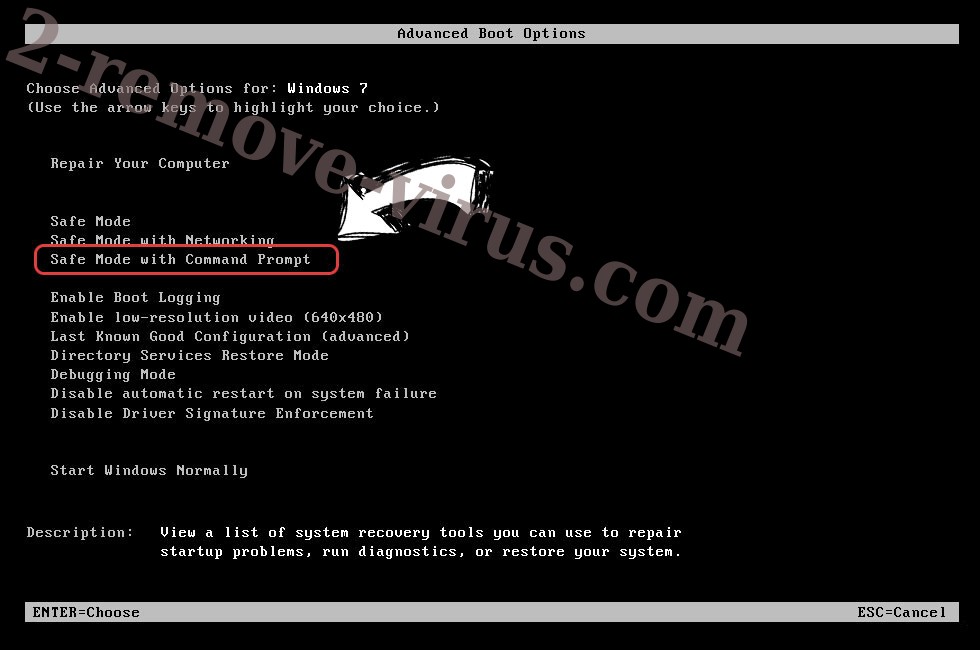

krok 1. Usunąć [recoverysql@protonmail.com].RIDIK ransomware w trybie awaryjnym z obsługą sieci.

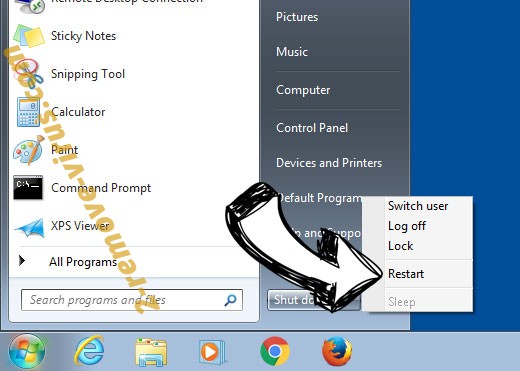

Usunąć [recoverysql@protonmail.com].RIDIK ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

![Remove [recoverysql@protonmail.com].RIDIK ransomware - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [recoverysql@protonmail.com].RIDIK ransomware - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/08/remove-ci-5-boot-options.jpg)

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć [recoverysql@protonmail.com].RIDIK ransomware

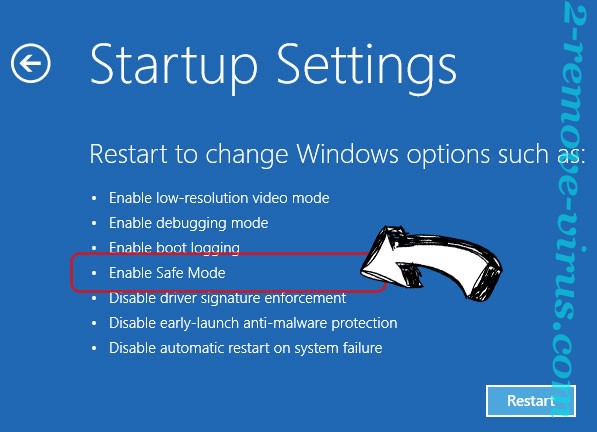

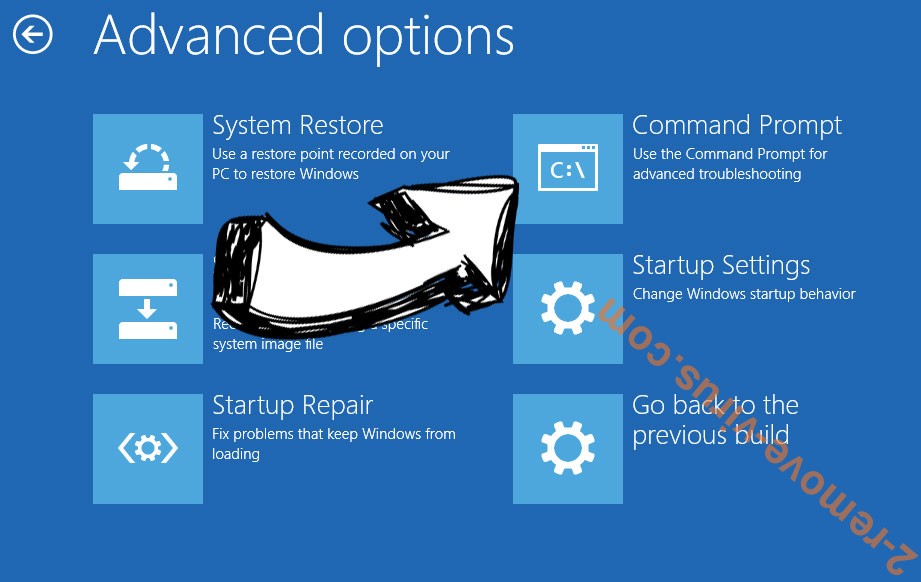

Usunąć [recoverysql@protonmail.com].RIDIK ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć [recoverysql@protonmail.com].RIDIK ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć [recoverysql@protonmail.com].RIDIK ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

- Wpisz cd restore i naciśnij Enter.

![Uninstall [recoverysql@protonmail.com].RIDIK ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [recoverysql@protonmail.com].RIDIK ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-5-command-prompt-restore.jpg)

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

![Delete [recoverysql@protonmail.com].RIDIK ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [recoverysql@protonmail.com].RIDIK ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-5-command-prompt-restore-init.jpg)

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

![[recoverysql@protonmail.com].RIDIK ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[recoverysql@protonmail.com].RIDIK ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-5-restore-point.jpg)

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

![[recoverysql@protonmail.com].RIDIK ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[recoverysql@protonmail.com].RIDIK ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-5-removal-restore-message.jpg)

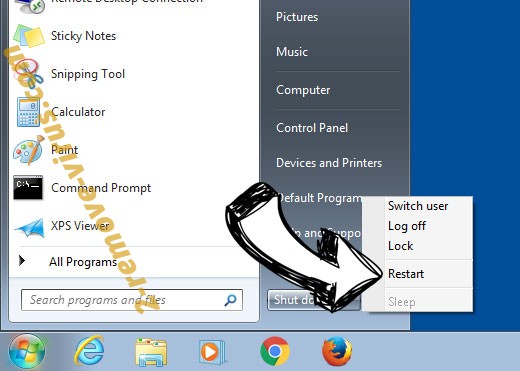

Usunąć [recoverysql@protonmail.com].RIDIK ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

![Uninstall [recoverysql@protonmail.com].RIDIK ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [recoverysql@protonmail.com].RIDIK ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-5-command-prompt-restore.jpg)

- Wpisz rstrui.exe i ponownie naciśnij Enter.

![Delete [recoverysql@protonmail.com].RIDIK ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [recoverysql@protonmail.com].RIDIK ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-5-command-prompt-restore-init.jpg)

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

![Get rid of [recoverysql@protonmail.com].RIDIK ransomware - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [recoverysql@protonmail.com].RIDIK ransomware - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-5-restore-init.jpg)

- Wybierz punkt przywracania przed zakażeniem.

![[recoverysql@protonmail.com].RIDIK ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[recoverysql@protonmail.com].RIDIK ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-5-restore-point.jpg)

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.

![[recoverysql@protonmail.com].RIDIK ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[recoverysql@protonmail.com].RIDIK ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-5-removal-restore-message.jpg)